Aruba Central and Purple WiFi: क्लाउड-व्यवस्थापित एकत्रीकरण

Aruba Central ला Purple च्या क्लाउड-होस्टेड गेस्ट WiFi इंटेलिजन्स प्लॅटफॉर्मसह एकत्रित करण्यासाठी एक सर्वसमावेशक तांत्रिक संदर्भ मार्गदर्शक. हे मार्गदर्शक आर्किटेक्चर, बाह्य Captive Portal आणि RADIUS च्या चरण-दर-चरण कॉन्फिगरेशन आणि एंटरप्राइझ IT टीमसाठी मल्टी-साइट रोलआउट धोरणे समाविष्ट करते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल माहिती

- आर्किटेक्चरल बदल: कंट्रोलर ते क्लाउड

- प्रमाणीकरण प्रवाह

- अंमलबजावणी मार्गदर्शक

- पायरी 1: गेस्ट SSID तयार करा

- पायरी 2: बाह्य Captive Portal प्रोफाइल कॉन्फिगर करा

- पायरी 3: RADIUS-as-a-Service कॉन्फिगर करा

- पायरी 4: Walled Garden परिभाषित करा

- पायरी 5: VLAN आणि DHCP कॉन्फिगरेशन

- मल्टी-साइट रोलआउटसाठी सर्वोत्तम पद्धती

- 1. गट रचना आणि पदानुक्रम

- 2. पॅरामीटराईज्ड रीडायरेक्ट्स

- 3. API-आधारित प्रोव्हिजनिंग

- 4. SSID एकत्रीकरण

- समस्यानिवारण आणि जोखीम कमी करणे

- सामान्य अपयश पद्धती

- जोखीम कमी करणे: अनुपालन आणि गोपनीयता

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

वितरित वायरलेस नेटवर्क व्यवस्थापित करणाऱ्या एंटरप्राइझ IT टीमसाठी, ऑन-प्रिमाइसेस कंट्रोलरवरून Aruba Central सारख्या क्लाउड-व्यवस्थापित प्लॅटफॉर्मवर स्थलांतर केल्याने उपयोजन मॉडेलमध्ये मूलभूत बदल होतो. Captive Portal आणि RADIUS प्रमाणीकरणाची मुख्य यंत्रणा समान असली तरी, कॉन्फिगरेशन प्रतिमान डिव्हाइस-केंद्रित वरून गट-आधारित धोरण व्यवस्थापनाकडे सरकते.

हे मार्गदर्शक Aruba Central ला Purple च्या क्लाउड-होस्टेड गेस्ट WiFi इंटेलिजन्स प्लॅटफॉर्मसह एकत्रित करण्यासाठी एक सर्वसमावेशक तांत्रिक संदर्भ प्रदान करते. आम्ही ऑन-प्रिमाइसेस आणि क्लाउड-व्यवस्थापित उपयोजनांमधील आर्किटेक्चरल फरक, बाह्य Captive Portal आणि RADIUS-as-a-Service साठी चरण-दर-चरण कॉन्फिगरेशन आणि Aruba Central API वापरून मल्टी-साइट रोलआउट स्वयंचलित करण्याच्या धोरणांचा समावेश करतो. तुम्ही डझनभर प्रादेशिक कार्यालयांमध्ये किंवा किरकोळ स्टोअर्सच्या जागतिक स्तरावर Guest WiFi उपयोजित करत असाल, तरीही हा संदर्भ सुरक्षित, स्केलेबल आणि अनुरूप एकत्रीकरण सुनिश्चित करण्यासाठी आवश्यक असलेले कृतीयोग्य मार्गदर्शन प्रदान करतो.

तांत्रिक सखोल माहिती

आर्किटेक्चरल बदल: कंट्रोलर ते क्लाउड

पारंपारिक Aruba उपयोजनामध्ये, मोबिलिटी कंट्रोलर धोरण अंमलबजावणी बिंदू म्हणून कार्य करतात. Captive Portal प्रोफाइल, वॉल्ड गार्डन नियम आणि RADIUS सर्व्हर व्याख्या थेट कंट्रोलरवर कॉन्फिगर केल्या जातात. जेव्हा एखादा पाहुणा AP शी जोडला जातो, तेव्हा त्याचे ट्रॅफिक कंट्रोलरकडे परत टनेल केले जाते, जो Captive Portal वर HTTP रीडायरेक्ट हाताळतो आणि RADIUS प्रमाणीकरण बॅकएंड सर्व्हरकडे प्रॉक्सी करतो.

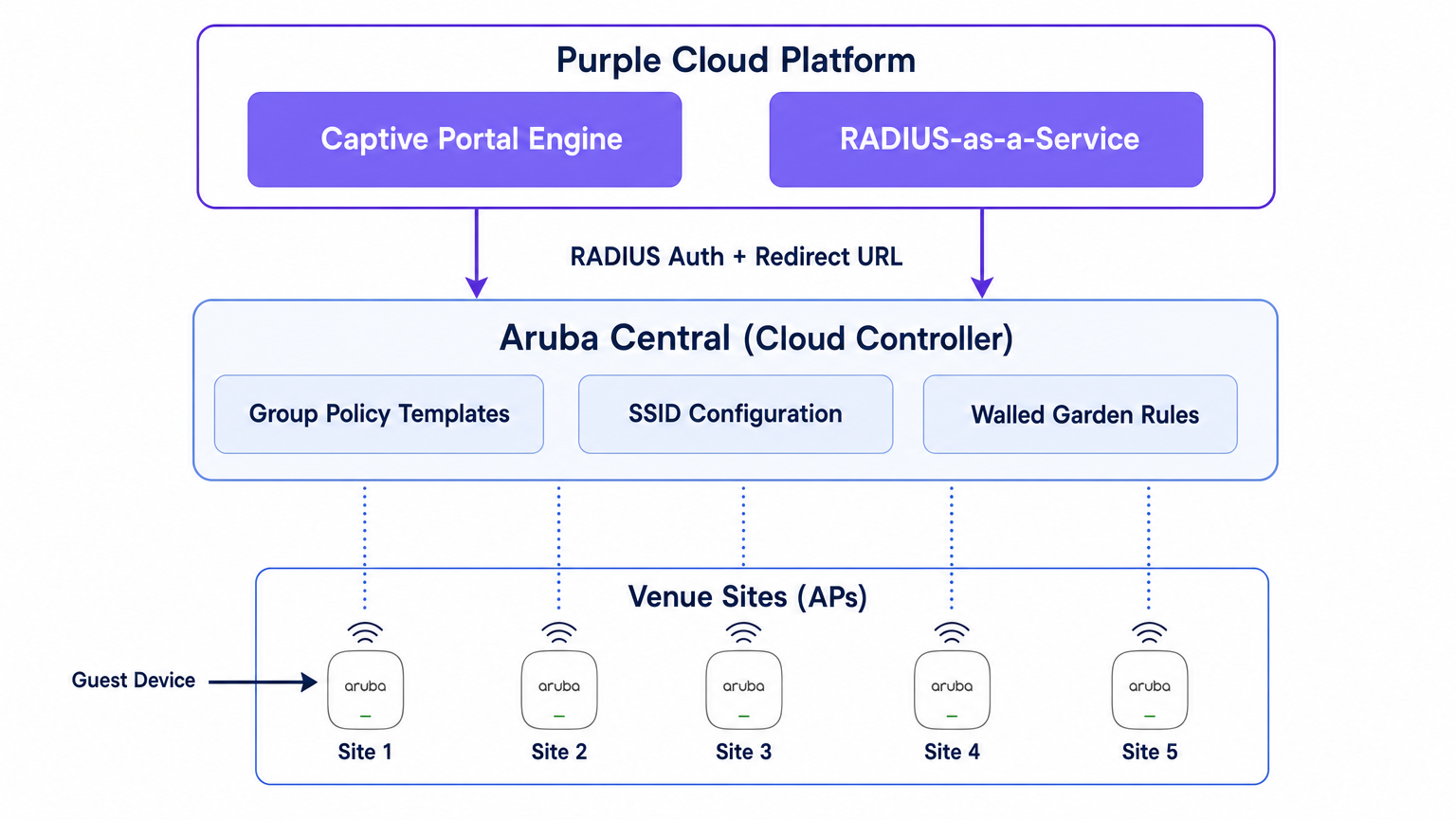

Aruba Central वितरित अंमलबजावणी मॉडेलवर कार्य करते. धोरण अंमलबजावणी इन्स्टंट ॲक्सेस पॉइंट (IAP) एजवर होते, तर कॉन्फिगरेशन क्लाउडवरून खाली ढकलले जाते. एकत्रीकरण टचपॉइंट्स स्थानिक डिव्हाइस कॉन्फिगरेशनवरून सेंट्रलच्या कॉन्फिगरेशन पदानुक्रमातील गट टेम्पलेट्स, SSID प्रोफाइल आणि बाह्य Captive Portal ऑब्जेक्ट्सकडे सरकतात.

Purple या नेटवर्क लेयरच्या वर एक क्लाउड-होस्टेड इंटेलिजन्स प्लॅटफॉर्म म्हणून कार्य करते. हे Captive Portal इंजिन प्रदान करते, प्रमाणीकरण तर्कशास्त्र हाताळते (सामाजिक लॉगिन, SMS आणि फॉर्म-आधारित प्रमाणीकरणासह), फर्स्ट-पार्टी डेटा कॅप्चर करते आणि WiFi Analytics डॅशबोर्डद्वारे तुमच्या मार्केटिंग आणि ऑपरेशन्स टीमला विश्लेषण फीड करते. Purple RADIUS-as-a-Service देखील प्रदान करते, ज्यामुळे पाहुण्यांच्या प्रमाणीकरणासाठी FreeRADIUS किंवा Cisco ISE सारख्या ऑन-प्रिमाइसेस RADIUS पायाभूत सुविधांची आवश्यकता दूर होते.

प्रमाणीकरण प्रवाह

- जोडणी: एक पाहुणा डिव्हाइस Aruba IAP द्वारे प्रसारित केलेल्या गेस्ट SSID शी जोडले जाते.

- पूर्व-प्रमाणीकरण भूमिका: IAP पाहुण्याला पूर्व-प्रमाणीकरण भूमिका नियुक्त करते. ही भूमिका केवळ DNS, DHCP आणि वॉल्ड गार्डनमध्ये स्पष्टपणे परवानगी असलेल्या डोमेनसाठी असलेल्या ट्रॅफिकला परवानगी देते.

- HTTP इंटरसेप्ट: जेव्हा पाहुणा ब्राउझर उघडतो आणि HTTP साइटवर प्रवेश करण्याचा प्रयत्न करतो, तेव्हा IAP विनंती इंटरसेप्ट करते.

- रीडायरेक्ट: IAP त्याच्या बाह्य Captive Portal प्रोफाइलचा संदर्भ घेते आणि पाहुण्याच्या ब्राउझरला Purple च्या स्प्लॅश पेज URL वर रीडायरेक्ट करते, AP MAC ॲड्रेस आणि क्लायंट MAC ॲड्रेस सारखे पॅरामीटर्स जोडते.

- प्रमाणीकरण: पाहुणा Purple स्प्लॅश पेजद्वारे प्रमाणीकरण करतो.

- RADIUS ॲक्सेस-विनंती: Purple चे बॅकएंड पाहुण्याच्या वतीने IAP (किंवा व्हर्च्युअल कंट्रोलर) ला RADIUS ॲक्सेस-विनंती पाठवते.

- RADIUS ॲक्सेस-स्वीकृती: यशस्वी प्रमाणीकरणानंतर, Purple IAP ला RADIUS ॲक्सेस-स्वीकृती संदेश परत पाठवते.

- प्रमाणित भूमिका: IAP पाहुण्याला पूर्व-प्रमाणीकरण भूमिकेतून प्रमाणित गेस्ट भूमिकेत हलवते, ज्यामुळे पूर्ण इंटरनेट ॲक्सेस मिळतो.

- अकाउंटिंग: IAP सत्रादरम्यान Purple ला RADIUS अकाउंटिंग-स्टार्ट आणि अंतरिम अपडेट पॅकेट्स पाठवते, ज्यामुळे सत्र कालावधी आणि डेटा वापराची दृश्यमानता मिळते.

अंमलबजावणी मार्गदर्शक

हा विभाग Aruba Central मध्ये एकाच साइटला एकत्रित करण्यासाठी आवश्यक असलेल्या चरण-दर-चरण कॉन्फिगरेशनची रूपरेषा देतो. मल्टी-साइट उपयोजनांसाठी, हे कॉन्फिगरेशन ग्रुप टेम्पलेटमध्ये तयार केले पाहिजे.

पायरी 1: गेस्ट SSID तयार करा

- Aruba Central WebUI मध्ये, लक्ष्य गट संदर्भावर नेव्हिगेट करा.

- व्यवस्थापित करा अंतर्गत, डिव्हाइसेस > ॲक्सेस पॉइंट्स वर क्लिक करा, नंतर कॉन्फिग चिन्हावर क्लिक करा.

- WLANs टॅब निवडा आणि + SSID जोडा वर क्लिक करा.

- SSID साठी नाव प्रविष्ट करा (उदा.

Venue-Guest). - सुरक्षा टॅब अंतर्गत, सुरक्षा स्तर अभ्यागत वर सेट करा.

पायरी 2: बाह्य Captive Portal प्रोफाइल कॉन्फिगर करा

- SSID सुरक्षा सेटिंग्जमध्ये, स्प्लॅश पेज प्रकार बाह्य Captive Portal म्हणून निवडा.

- नवीन Captive Portal प्रोफाइल तयार करण्यासाठी + चिन्हावर क्लिक करा.

- नाव: वर्णनात्मक नाव प्रविष्ट करा (उदा.

Purple-Portal). - प्रमाणीकरण प्रकार: Radius प्रमाणीकरण निवडा.

- IP किंवा होस्टनेम: तुमच्या Purple पोर्टल सेटिंग्जमध्ये प्रदान केलेले Purple Captive Portal सर्व्हर होस्टनेम प्रविष्ट करा.

- URL: Purple द्वारे प्रदान केलेले रीडायरेक्ट URL प्रविष्ट करा.

- HTTPS वापरा: सुरक्षित संप्रेषण लागू करण्यासाठी हा पर्याय सक्षम करा.

- Captive Portal अपयश: पोर्टल पोहोचण्यायोग्य नसल्यास पाहुणे प्रमाणीकरण बायपास करू शकत नाहीत याची खात्री करण्यासाठी इंटरनेट नाकारा निवडा.

पायरी 3: RADIUS-as-a-Service कॉन्फिगर करा

- अजूनही SSID सुरक्षा सेटिंग्जमध्ये, बाह्य Captive Portal कॉन्फिगरेशन अंतर्गत प्राथमिक सर्व्हर फील्ड शोधा.

- नवीन बाह्य प्रमाणीकरण सर्व्हर जोडण्यासाठी + चिन्हावर क्लिक करा.

- IP ॲड्रेस: Purple च्या RADIUS सर्व्हरचा IP ॲड्रेस किंवा होस्टनेम प्रविष्ट करा.

- सामायिक की: तुमच्या Purple पोर्टलमध्ये तयार केलेली RADIUS सामायिक सिक्रेट प्रविष्ट करा. महत्वाचे: हे तंतोतंत जुळले पाहिजे.

- प्रमाणीकरण पोर्ट:

1812 - अकाउंटिंग पोर्ट:

1813 - Purple डॅशबोर्डमध्ये अचूक सत्र ट्रॅकिंग सुनिश्चित करण्यासाठी अकाउंटिंग सक्षम केले आहे आणि वाजवी अंतरावर (उदा. 5 मिनिटे) सेट केले आहे याची खात्री करा.

पायरी 4: Walled Garden परिभाषित करा

Walled Garden हे सर्वात महत्त्वाचे कॉन्फिगरेशन घटक आहे. ते अतिथी प्रमाणीकरण करण्यापूर्वी कोणत्या डोमेनमध्ये प्रवेश करू शकतात हे परिभाषित करते. जर Walled Garden अपूर्ण असेल, तर स्प्लॅश पृष्ठ लोड होणार नाही किंवा सोशल प्रमाणीकरण खंडित होईल.

- SSID सेटिंग्जमध्ये, Access नियमांवर नेव्हिगेट करा.

- Purple च्या Captive Portal डोमेन आणि CDN एंडपॉइंट्सवर ट्रॅफिकला परवानगी देण्यासाठी नियम जोडा.

- जर तुम्ही सोशल लॉगिन वापरत असाल (उदा. Facebook, Google, X), तर तुम्हाला त्या ओळख प्रदात्यांसाठी संबंधित डोमेन जोडणे आवश्यक आहे. Purple त्यांच्या समर्थन दस्तऐवजीकरणामध्ये आवश्यक Walled Garden डोमेनची अद्ययावित यादी ठेवते.

पायरी 5: VLAN आणि DHCP कॉन्फिगरेशन

अतिथी SSID तुमच्या कॉर्पोरेट नेटवर्कपासून वेगळ्या, समर्पित VLAN शी मॅप केले असल्याची खात्री करा.

- SSID कॉन्फिगरेशनमधील VLANs टॅबखाली, External DHCP server assigned (तुमची स्वतःची DHCP इन्फ्रास्ट्रक्चर वापरत असल्यास) किंवा Instant AP assigned (जर Virtual Controller अतिथींसाठी DHCP आणि NAT हाताळत असेल) निवडा.

- अतिथी नेटवर्कसाठी योग्य VLAN ID निर्दिष्ट करा.

मल्टी-साइट रोलआउटसाठी सर्वोत्तम पद्धती

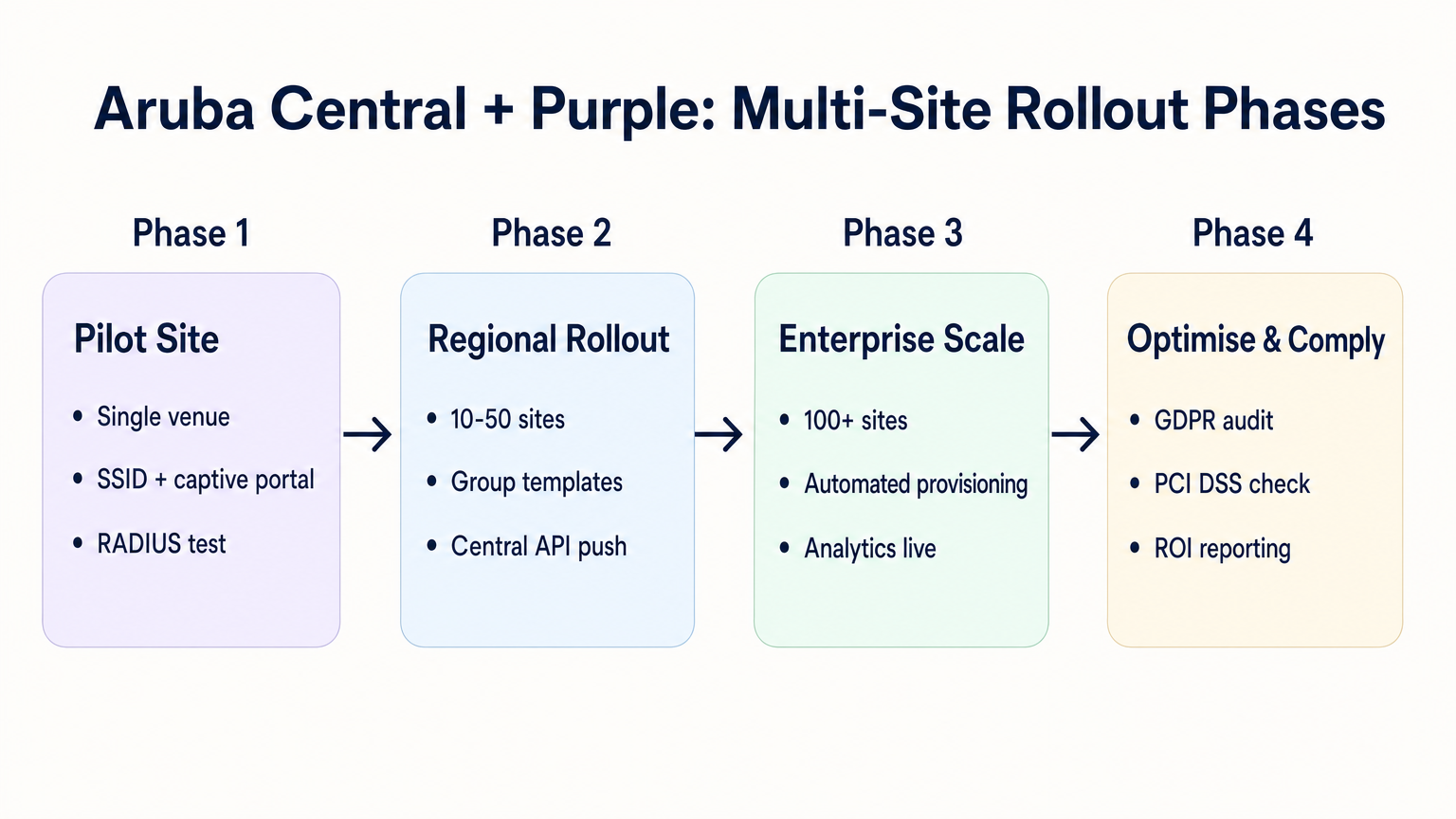

जेव्हा डझनभर किंवा शेकडो ठिकाणी तैनात केले जाते—मग ते Retail , Hospitality , किंवा Healthcare मध्ये असो—मॅन्युअल कॉन्फिगरेशनमध्ये त्रुटी होण्याची शक्यता असते. एक शिस्तबद्ध, स्वयंचलित दृष्टिकोन आवश्यक आहे.

1. गट रचना आणि पदानुक्रम

तुमची Aruba Central गट रचना तुमच्या ठिकाणाच्या पदानुक्रमाशी जुळवा. एक सामान्य पद्धत म्हणजे ठिकाणाच्या प्रकारावर किंवा ब्रँडवर आधारित गट तयार करणे (उदा. "Flagship Stores" विरुद्ध "Pop-up Locations"). External Captive Portal प्रोफाइल गट स्तरावर लागू केले जाते, याचा अर्थ त्या गटातील सर्व APs समान Purple एकत्रीकरण सेटिंग्ज वारसाहक्काने घेतात.

2. पॅरामीटराईज्ड रीडायरेक्ट्स

जर वेगवेगळ्या साइट्सना वेगवेगळ्या स्प्लॅश पेज थीम्सची आवश्यकता असेल, तर तुम्हाला प्रत्येक साइटसाठी स्वतंत्र Captive Portal प्रोफाइलची आवश्यकता नाही. Purple तुम्हाला एकच रीडायरेक्ट URL वापरण्याची परवानगी देते जे AP MAC पत्त्यावर किंवा Aruba AP द्वारे URL मध्ये जोडलेल्या कस्टम पॅरामीटरवर आधारित योग्य थीम डायनॅमिकरित्या प्रदान करते.

3. API-आधारित प्रोव्हिजनिंग

साइट ऑनबोर्डिंग स्वयंचलित करण्यासाठी Aruba Central REST API चा लाभ घ्या. Central API तुम्हाला प्रोग्रामॅटिकरित्या SSIDs तयार करण्यास, Captive Portal प्रोफाइल नियुक्त करण्यास आणि Walled Garden याद्या अद्ययावित करण्यास अनुमती देते. Purple API सह एकत्रित केल्यास, तुम्ही शून्य-टच प्रोव्हिजनिंग वर्कफ्लो तयार करू शकता:

- स्क्रिप्ट ट्रिगर: तुमच्या CMDB मध्ये एक नवीन ठिकाण जोडले जाते.

- Purple API: Purple मध्ये ठिकाणाची नोंद तयार करते आणि RADIUS गुप्त कोड तयार करते.

- Central API: Aruba Central मध्ये साइट तयार करते, APs नियुक्त करते, गट टेम्पलेट लागू करते आणि Purple RADIUS गुप्त कोड समाविष्ट करते.

4. SSID एकत्रीकरण

वेगवेगळ्या वापरकर्त्यांच्या प्रकारांसाठी (उदा. "Guest", "Contractor", "Vendor") अनेक अतिथी SSIDs प्रसारित करण्याच्या मोहापासून दूर रहा. Indoor Positioning System: UWB, BLE, & WiFi Guide वरील आमच्या मार्गदर्शिकेत तपशीलवार सांगितल्याप्रमाणे, जास्त SSIDs बीकन फ्रेम्ससह मौल्यवान एअरटाइम वापरून RF कार्यक्षमतेला कमी करतात. एकच SSID प्रसारित करा आणि वापरकर्त्याच्या ओळखीवर आधारित भिन्न भूमिका किंवा बँडविड्थ मर्यादा नियुक्त करण्यासाठी Purple च्या प्रमाणीकरण लॉजिकचा वापर करा.

समस्यानिवारण आणि जोखीम कमी करणे

सामान्य अपयश पद्धती

- स्प्लॅश पृष्ठ लोड होण्यास अपयशी: ही जवळजवळ नेहमीच Walled Garden समस्या असते. अतिथी डिव्हाइस प्रमाणीकरण करण्यापूर्वी परवानगी नसलेल्या डोमेनमधून एक संसाधन (उदा. फॉन्ट, प्रतिमा किंवा CSS फाइल) लोड करण्याचा प्रयत्न करत आहे. अवरोधित विनंत्या ओळखण्यासाठी चाचणी डिव्हाइसवर ब्राउझरचे डेव्हलपर टूल्स वापरा.

- शांत प्रमाणीकरण अपयश: जर स्प्लॅश पृष्ठ लोड झाले, वापरकर्त्याने प्रमाणीकरण केले, परंतु त्यांना इंटरनेट प्रवेश दिला गेला नाही, तर समस्या सामान्यतः RADIUS सामायिक गुप्त कोड जुळत नसणे किंवा AP आणि Purple च्या RADIUS सर्व्हर दरम्यान UDP पोर्ट 1812/1813 ला फायरवॉलने अवरोधित करणे ही असते.

- रीडायरेक्टवर प्रमाणपत्र त्रुटी: आधुनिक ऑपरेटिंग सिस्टम कठोर HTTPS प्रमाणीकरण लागू करतात. जर तुमच्या Walled Garden ने क्लायंट डिव्हाइसद्वारे Purple च्या TLS प्रमाणपत्राची पडताळणी करण्यासाठी वापरल्या जाणाऱ्या Certificate Revocation List (CRL) किंवा Online Certificate Status Protocol (OCSP) एंडपॉइंट्सवर प्रवेश अवरोधित केला, तर ब्राउझर सुरक्षा चेतावणी देईल. हे एंडपॉइंट्स श्वेतसूचीबद्ध असल्याची खात्री करा.

जोखीम कमी करणे: अनुपालन आणि गोपनीयता

अतिथी WiFi तैनात करताना, तुम्ही वैयक्तिक डेटावर प्रक्रिया करत आहात. हे एकत्रीकरण गोपनीयतेच्या नियमांना लक्षात घेऊन डिझाइन केले पाहिजे.

- GDPR आणि CCPA: तुमच्या Purple स्प्लॅश पृष्ठावर स्पष्ट अटी व शर्ती आणि डेटा कॅप्चरसाठी स्पष्ट संमती यंत्रणा असल्याची खात्री करा. नियामक प्रभावांबद्दल अधिक संदर्भासाठी, EU AI Act and Guest WiFi: What Marketers Need to Know वरील आमच्या ब्रीफिंगचा संदर्भ घ्या.

- PCI DSS: अतिथी ट्रॅफिक पेमेंट प्रोसेसिंग नेटवर्कपासून तार्किकरित्या वेगळे केले पाहिजे. Aruba Central मधील अतिथी SSID ला नियुक्त केलेला VLAN तुमच्या पॉइंट-ऑफ-सेल (POS) इन्फ्रास्ट्रक्चरकडे मार्गस्थ होऊ शकत नाही याची पडताळणी करा.

ROI आणि व्यावसायिक परिणाम

Aruba Central आणि Purple यांच्यातील क्लाउड-व्यवस्थापित एकत्रीकरणामुळे मोजता येण्याजोगा व्यावसायिक मूल्य मिळते:

- कमी TCO: ऑन-प्रिमाइसेस कंट्रोलर आणि स्थानिक RADIUS सर्व्हर काढून टाकल्याने हार्डवेअर खर्च आणि देखभालीचा खर्च कमी होतो.

- ऑपरेशनल चपळता: गट-आधारित धोरण व्यवस्थापन आणि API-आधारित प्रोव्हिजनिंगमुळे IT टीम्सना काही मिनिटांत नवीन साइट्स तैनात करता येतात, दिवसांऐवजी.

- कार्यक्षम बुद्धिमत्ता: नेटवर्क एजला Purple च्या ॲनालिटिक्स प्लॅटफॉर्मशी अखंडपणे जोडून, ठिकाणांना फुटफॉल, ड्वेल टाइम्स आणि ग्राहक लोकसंख्याशास्त्राची त्वरित दृश्यमानता मिळते, ज्यामुळे खर्च केंद्र (अतिथी WiFi) महसूल-उत्पन्न करणाऱ्या मालमत्तेत रूपांतरित होते.

अधिक माहितीसाठी आमचा डीप-डाइव्ह पॉडकास्ट ऐका: <audio controls src=" https://tfstmpunsngbqczbybwb.supabase.co/storage/v1/object/public/guide-assets/guides/aruba-central-purple-wifi-integration/aruba_central_and_purple_wifi_cloud_managed_integration_podcast.mp3"preload="none">

महत्त्वाच्या संज्ञा आणि व्याख्या

External Captive Portal Profile

A configuration object in Aruba Central that defines the redirect URL and authentication server details for a third-party guest WiFi platform like Purple.

This is the primary integration point where IT teams link their Aruba network to Purple's cloud services.

Walled Garden

A set of access rules that permit traffic to specific IP addresses or domains before a user has authenticated.

Essential for allowing guest devices to load the Purple splash page, access social login providers, and validate TLS certificates prior to gaining full internet access.

RADIUS-as-a-Service

A cloud-hosted RADIUS server provided by Purple that handles authentication and accounting for guest WiFi sessions.

Eliminates the need for enterprise IT teams to deploy and maintain on-premises RADIUS infrastructure for guest access.

Pre-Authentication Role

The initial state assigned to a guest device upon association with the SSID, restricting access to only DNS, DHCP, and walled garden destinations.

Ensures security by preventing unauthenticated devices from accessing the internet or the corporate network.

Group Template

A hierarchical configuration structure in Aruba Central that allows policies and SSID settings to be applied uniformly across multiple access points.

The foundational mechanism for achieving scalable, consistent multi-site deployments.

RADIUS Accounting

The process by which the access point sends session data (start time, duration, data transferred) to the RADIUS server.

Critical for Purple to provide accurate analytics on dwell time and bandwidth consumption in the WiFi Analytics dashboard.

OCSP/CRL Endpoints

Online Certificate Status Protocol and Certificate Revocation List endpoints used by browsers to verify the validity of an SSL/TLS certificate.

If these endpoints are blocked by the walled garden, modern devices will display security warnings instead of the Purple splash page.

OAuth 2.0

The industry-standard protocol for authorization, used to secure access to the Aruba Central REST API.

IT teams must generate OAuth credentials to script and automate the provisioning of new sites and captive portal profiles.

केस स्टडीज

A 200-room hotel is migrating from on-premises Aruba Mobility Controllers to Aruba Central. They need to replicate their existing Purple WiFi integration, which uses a custom splash page and social login, across 45 access points. How should the IT team approach the configuration?

The IT team should first create a dedicated Group in Aruba Central for the hotel. Within this group, they configure a new guest SSID with the security level set to 'Visitors'. They must then create an External Captive Portal profile pointing to Purple's redirect URL and configure Purple's RADIUS-as-a-Service endpoint as the primary authentication server. Crucially, because they use social login, the team must configure the SSID's access rules (the walled garden) to explicitly allow traffic to Purple's domains, CDN endpoints, and the specific domains required by the social identity providers (e.g., Facebook, Google) before authentication. Finally, the APs are assigned to the group, automatically inheriting the configuration.

A retail chain is rolling out Purple WiFi across 150 stores managed by Aruba Central. They want a different splash page theme for their flagship stores versus their standard outlets, but want to minimize configuration overhead. How can they achieve this?

Instead of creating separate Aruba Central Groups and separate External Captive Portal profiles for each store type, the chain can use a single Group Template and a single redirect URL. Purple's platform allows the redirect URL to dynamically serve different splash page themes based on parameters appended by the Aruba AP, such as the AP MAC address or the Site ID. The IT team configures one External Captive Portal profile in Central, and manages the theme mapping entirely within the Purple platform.

परिस्थिती विश्लेषण

Q1. You have configured an External Captive Portal profile in Aruba Central pointing to Purple. Guests connect to the SSID, but their browsers display a generic 'Cannot reach the server' error instead of the splash page. What is the most likely cause?

💡 संकेत:Consider what traffic is permitted before a guest successfully authenticates.

शिफारस केलेला दृष्टिकोन दाखवा

The most likely cause is an incomplete or missing walled garden configuration. Before authentication, the AP drops all traffic except DNS, DHCP, and traffic destined for domains explicitly allowed in the access rules. You must ensure Purple's captive portal domains and CDN endpoints are whitelisted.

Q2. Your organisation is deploying Purple WiFi across 50 regional offices. You want to ensure that if the Purple RADIUS server becomes temporarily unreachable, guests are not granted unauthenticated access to the internet. Which setting must you configure in the External Captive Portal profile?

💡 संकेत:Look for the configuration parameter that dictates behaviour when the external server fails.

शिफारस केलेला दृष्टिकोन दाखवा

You must set the 'Captive Portal Failure' behaviour to 'Deny Internet'. This fail-closed approach ensures security and compliance by preventing unauthenticated access if the RADIUS server cannot be reached.

Q3. After a successful deployment, the marketing team reports that Purple's analytics dashboard shows guest logins, but all sessions show a duration of 0 minutes and 0 bytes of data used. What network configuration step was missed?

💡 संकेत:Think about how session duration and data usage are communicated from the AP to the authentication server.

शिफारस केलेला दृष्टिकोन दाखवा

RADIUS Accounting was likely not enabled, or the accounting port (1813) is blocked by a firewall. The AP uses RADIUS Accounting-Start, Interim-Update, and Stop packets to report session metrics to Purple. Without these, Purple knows a login occurred but has no visibility into the session details.