Aruba Central et Purple WiFi : Intégration gérée dans le cloud

Un guide de référence technique complet pour l'intégration d'Aruba Central avec la plateforme d'intelligence WiFi invité hébergée dans le cloud de Purple. Ce guide couvre l'architecture, la configuration étape par étape des Captive Portals externes et de RADIUS, ainsi que les stratégies de déploiement multi-sites pour les équipes informatiques d'entreprise.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- Changement Architectural : Du Contrôleur au Cloud

- Le Flux d'Authentification

- Guide d'Implémentation

- Étape 1 : Créer le SSID Invité

- Étape 2 : Configurer le Profil de Captive Portal Externe

- Étape 3 : Configurer RADIUS-as-a-Service

- Étape 4 : Définir le Walled Garden

- Étape 5 : Configuration VLAN et DHCP

- Bonnes pratiques pour les déploiements multi-sites

- 1. Structure et hiérarchie des groupes

- 2. Redirections paramétrées

- 3. Provisionnement piloté par API

- 4. Consolidation des SSID

- Dépannage et atténuation des risques

- Modes de défaillance courants

- Atténuation des risques : Conformité et confidentialité

- ROI et impact commercial

Résumé Exécutif

Pour les équipes informatiques d'entreprise gérant des réseaux sans fil distribués, la migration des contrôleurs sur site vers des plateformes gérées dans le cloud comme Aruba Central modifie fondamentalement le modèle de déploiement. Bien que les mécanismes fondamentaux des Captive Portals et de l'authentification RADIUS restent les mêmes, le paradigme de configuration passe d'une gestion de politiques centrée sur les appareils à une gestion basée sur les groupes.

Ce guide fournit une référence technique complète pour l'intégration d'Aruba Central avec la plateforme d'intelligence WiFi invité hébergée dans le cloud de Purple. Nous couvrons les différences architecturales entre les déploiements sur site et gérés dans le cloud, la configuration étape par étape des Captive Portals externes et de RADIUS-as-a-Service, ainsi que les stratégies d'automatisation des déploiements multi-sites à l'aide de l'API Aruba Central. Que vous déployiez du Guest WiFi dans une douzaine de bureaux régionaux ou sur une empreinte mondiale de magasins de détail, cette référence fournit les conseils exploitables nécessaires pour assurer une intégration sécurisée, évolutive et conforme.

Approfondissement Technique

Changement Architectural : Du Contrôleur au Cloud

Dans un déploiement Aruba traditionnel, les contrôleurs de mobilité agissent comme points d'application des politiques. Les profils de Captive Portal, les règles de jardin clos et les définitions de serveur RADIUS sont configurés directement sur le contrôleur. Lorsqu'un invité s'associe à un AP, son trafic est acheminé vers le contrôleur, qui gère la redirection HTTP vers le Captive Portal et proxyfie l'authentification RADIUS vers le serveur backend.

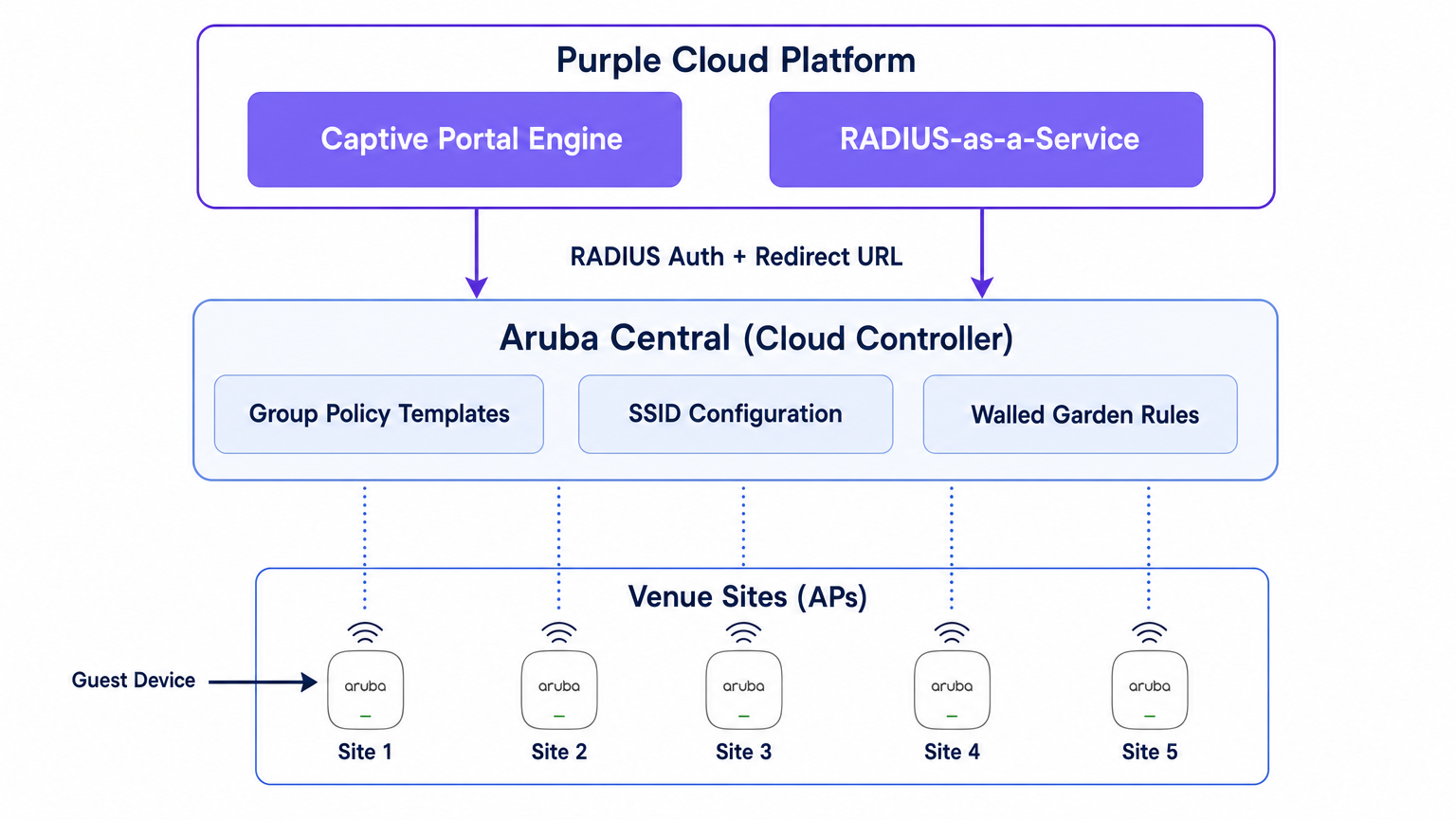

Aruba Central fonctionne sur un modèle d'application distribué. L'application des politiques se fait à la périphérie de l'Instant Access Point (IAP), tandis que la configuration est poussée depuis le cloud. Les points de contact d'intégration passent de la configuration locale des appareils aux modèles de groupe, aux profils SSID et aux objets Captive Portal externes au sein de la hiérarchie de configuration de Central.

Purple se situe au-dessus de cette couche réseau en tant que plateforme d'intelligence hébergée dans le cloud. Elle fournit le moteur de Captive Portal, gère la logique d'authentification (y compris la connexion sociale, les SMS et l'authentification par formulaire), capture les données de première partie et renvoie les analyses à vos équipes marketing et opérationnelles via le tableau de bord WiFi Analytics . Purple fournit également RADIUS-as-a-Service, éliminant le besoin d'une infrastructure RADIUS sur site comme FreeRADIUS ou Cisco ISE pour l'authentification des invités.

Le Flux d'Authentification

- Association : Un appareil invité s'associe au SSID invité diffusé par un IAP Aruba.

- Rôle de Pré-authentification : L'IAP attribue à l'invité un rôle de pré-authentification. Ce rôle n'autorise que le DNS, le DHCP et le trafic destiné aux domaines explicitement autorisés dans le jardin clos.

- Interception HTTP : Lorsque l'invité ouvre un navigateur et tente d'accéder à un site HTTP, l'IAP intercepte la requête.

- Redirection : L'IAP référence son profil de Captive Portal Externe et redirige le navigateur de l'invité vers l'URL de la page d'accueil de Purple, en y ajoutant des paramètres tels que l'adresse MAC de l'AP et l'adresse MAC du client.

- Authentification : L'invité s'authentifie via la page d'accueil de Purple.

- Requête d'Accès RADIUS : Le backend de Purple envoie une Requête d'Accès RADIUS à l'IAP (ou Contrôleur Virtuel) au nom de l'invité.

- Acceptation d'Accès RADIUS : Après une authentification réussie, Purple renvoie un message d'Acceptation d'Accès RADIUS à l'IAP.

- Rôle Authentifié : L'IAP fait passer l'invité du rôle de pré-authentification au rôle d'invité authentifié, lui accordant un accès complet à Internet.

- Comptabilité : L'IAP envoie des paquets RADIUS Accounting-Start et de mise à jour intermédiaire à Purple tout au long de la session, offrant une visibilité sur la durée de la session et l'utilisation des données.

Guide d'Implémentation

Cette section décrit la configuration étape par étape requise pour intégrer un seul site au sein d'Aruba Central. Pour les déploiements multi-sites, cette configuration doit être intégrée à un modèle de groupe.

Étape 1 : Créer le SSID Invité

- Dans l'interface Web d'Aruba Central, naviguez vers le contexte du groupe cible.

- Sous Gérer, cliquez sur Appareils > Points d'accès, puis cliquez sur l'icône Config.

- Sélectionnez l'onglet WLANs et cliquez sur + Ajouter un SSID.

- Saisissez un nom pour le SSID (par exemple,

Venue-Guest). - Sous l'onglet Sécurité, définissez le niveau de sécurité sur Visiteurs.

Étape 2 : Configurer le Profil de Captive Portal Externe

- Dans les paramètres de sécurité du SSID, sélectionnez le type de page d'accueil comme Captive Portal Externe.

- Cliquez sur l'icône + pour créer un nouveau profil de Captive Portal.

- Nom : Saisissez un nom descriptif (par exemple,

Purple-Portal). - Type d'Authentification : Sélectionnez Authentification Radius.

- IP ou Nom d'hôte : Saisissez le nom d'hôte du serveur Captive Portal de Purple fourni dans les paramètres de votre portail Purple.

- URL : Saisissez l'URL de redirection fournie par Purple.

- Utiliser HTTPS : Activez cette option pour imposer une communication sécurisée.

- Échec du Captive Portal : Sélectionnez Refuser l'accès Internet pour vous assurer que les invités ne peuvent pas contourner l'authentification si le portail est inaccessible.

Étape 3 : Configurer RADIUS-as-a-Service

- Toujours dans les paramètres de sécurité du SSID, localisez le champ Serveur Principal sous la configuration du Captive Portal Externe.

- Cliquez sur l'icône + pour ajouter un nouveau serveur d'authentification externe.

- Adresse IP : Saisissez l'adresse IP ou le nom d'hôte du serveur RADIUS de Purple.

- Clé Partagée : Saisissez le secret partagé RADIUS généré dans votre portail Purple. Crucial : Cela doit correspondre exactement.

- Port d'Authentification :

1812 - Port de Comptabilité :

1813 - Assurez-vous que la Comptabilité est activée et définie sur un intervalle raisonnable (par exemple, 5 minutes) pour garantir un suivi précis des sessions dans le tableau de bord Purple.

Étape 4 : Définir le Walled Garden

Le walled garden est l'élément de configuration le plus critique. Il définit les domaines auxquels un invité peut accéder avant de s'être authentifié. Si le walled garden est incomplet, la page de démarrage ne se chargera pas ou l'authentification sociale échouera.

- Dans les paramètres du SSID, accédez aux règles d'Accès.

- Ajoutez des règles pour autoriser le trafic vers les domaines du Captive Portal de Purple et les points de terminaison CDN.

- Si vous utilisez la connexion sociale (par exemple, Facebook, Google, X), vous devez ajouter les domaines respectifs pour ces fournisseurs d'identité. Purple maintient une liste à jour des domaines walled garden requis dans sa documentation de support.

Étape 5 : Configuration VLAN et DHCP

Assurez-vous que le SSID invité est mappé à un VLAN dédié, isolé de votre réseau d'entreprise.

- Sous l'onglet VLANs dans la configuration du SSID, sélectionnez Serveur DHCP externe attribué (si vous utilisez votre propre infrastructure DHCP) ou AP instantané attribué (si le contrôleur virtuel gère le DHCP et le NAT pour les invités).

- Spécifiez l'ID VLAN correct pour le réseau invité.

Bonnes pratiques pour les déploiements multi-sites

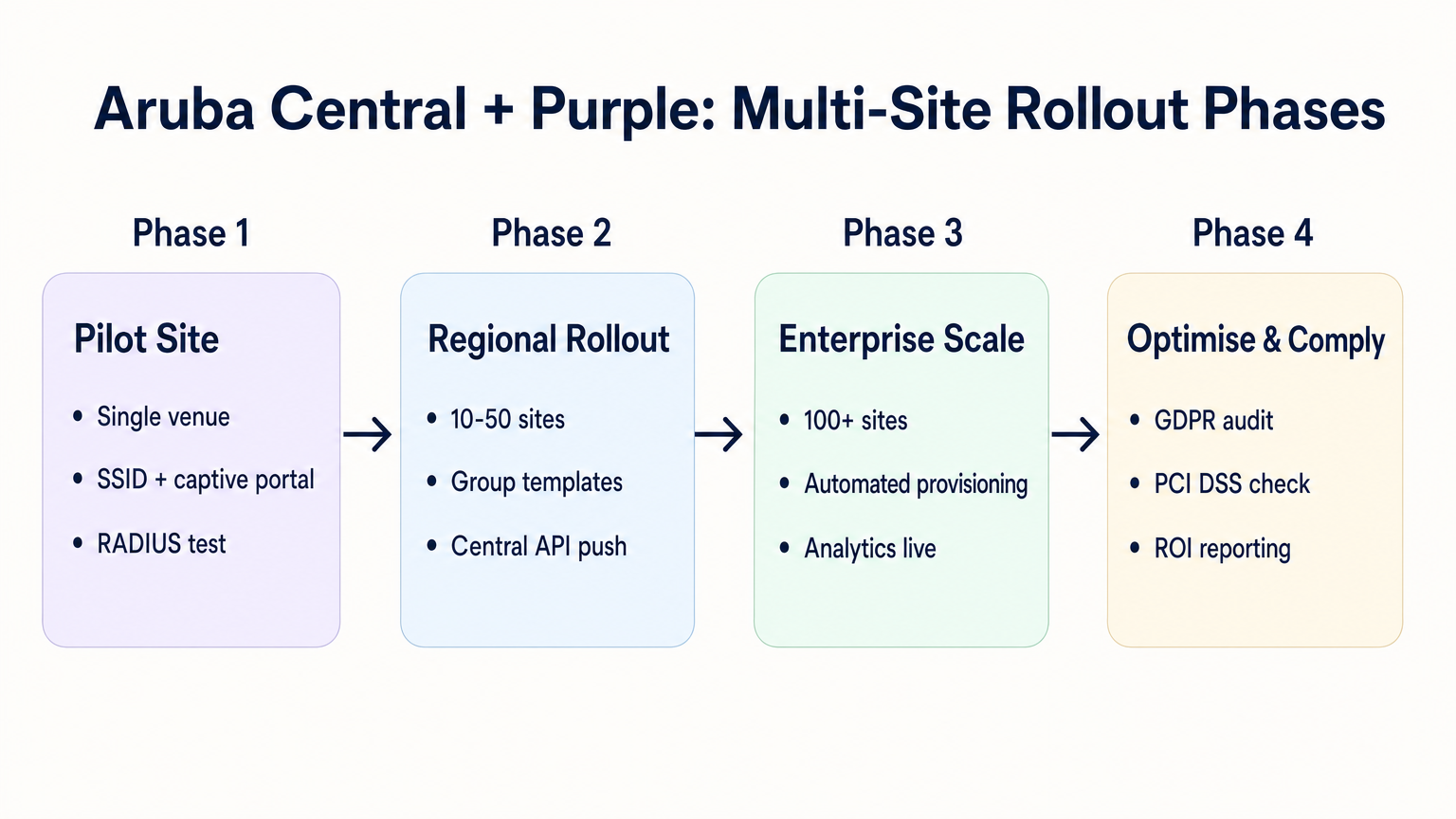

Lors du déploiement sur des dizaines ou des centaines de sites — que ce soit dans le Commerce de détail , l' Hôtellerie ou la Santé — la configuration manuelle est sujette aux erreurs. Une approche disciplinée et automatisée est requise.

1. Structure et hiérarchie des groupes

Alignez la structure de groupe d'Aruba Central avec la hiérarchie de vos sites. Un modèle courant consiste à créer des groupes basés sur le type de site ou la marque (par exemple, « Magasins phares » vs « Emplacements éphémères »). Le profil External Captive Portal est appliqué au niveau du groupe, ce qui signifie que tous les AP de ce groupe héritent des mêmes paramètres d'intégration Purple.

2. Redirections paramétrées

Si différents sites nécessitent des thèmes de page de démarrage différents, vous n'avez pas besoin de profils de Captive Portal distincts pour chaque site. Purple vous permet d'utiliser une seule URL de redirection qui sert dynamiquement le thème correct en fonction de l'adresse MAC de l'AP ou d'un paramètre personnalisé ajouté à l'URL par l'AP Aruba.

3. Provisionnement piloté par API

Tirez parti de l'API REST d'Aruba Central pour automatiser l'intégration des sites. L'API Central vous permet de créer des SSIDs par programme, d'attribuer des profils de Captive Portal et de mettre à jour les listes de walled garden. Combinée à l'API Purple, vous pouvez construire un flux de travail de provisionnement sans contact :

- Déclencheurs de script : Un nouveau site est ajouté à votre CMDB.

- API Purple : Crée l'enregistrement du site dans Purple et génère le secret RADIUS.

- API Central : Crée le site dans Aruba Central, attribue les AP, applique le modèle de groupe et injecte le secret RADIUS de Purple.

4. Consolidation des SSID

Évitez la tentation de diffuser plusieurs SSIDs invités pour différents types d'utilisateurs (par exemple, « Invité », « Entrepreneur », « Fournisseur »). Comme détaillé dans notre guide sur le Système de positionnement intérieur : Guide UWB, BLE et WiFi , un nombre excessif de SSIDs dégrade les performances RF en consommant un temps d'antenne précieux avec les trames de balise. Diffusez un seul SSID et utilisez la logique d'authentification de Purple pour attribuer différents rôles ou limites de bande passante en fonction de l'identité de l'utilisateur.

Dépannage et atténuation des risques

Modes de défaillance courants

- La page de démarrage ne se charge pas : Il s'agit presque toujours d'un problème de walled garden. L'appareil invité tente de charger une ressource (par exemple, une police, une image ou un fichier CSS) à partir d'un domaine qui n'est pas autorisé avant l'authentification. Utilisez les outils de développement d'un navigateur sur un appareil de test pour identifier les requêtes bloquées.

- Échecs d'authentification silencieux : Si la page de démarrage se charge, que l'utilisateur s'authentifie, mais qu'il n'obtient pas d'accès à Internet, le problème est généralement une non-concordance du secret partagé RADIUS ou un pare-feu bloquant les ports UDP 1812/1813 entre l'AP et les serveurs RADIUS de Purple.

- Erreurs de certificat lors de la redirection : Les systèmes d'exploitation modernes appliquent une validation HTTPS stricte. Si votre walled garden bloque l'accès aux points de terminaison de la liste de révocation de certificats (CRL) ou du protocole de statut de certificat en ligne (OCSP) utilisés par l'appareil client pour valider le certificat TLS de Purple, le navigateur affichera un avertissement de sécurité. Assurez-vous que ces points de terminaison sont mis sur liste blanche.

Atténuation des risques : Conformité et confidentialité

Lors du déploiement du WiFi invité, vous traitez des données personnelles. L'intégration doit être conçue en tenant compte des réglementations en matière de confidentialité.

- GDPR et CCPA : Assurez-vous que votre page de démarrage Purple présente des conditions générales claires et des mécanismes de consentement explicites pour la collecte de données. Pour plus de contexte sur les impacts réglementaires, consultez notre note d'information sur la Loi européenne sur l'IA et le WiFi invité : Ce que les spécialistes du marketing doivent savoir .

- PCI DSS : Le trafic invité doit être logiquement séparé des réseaux de traitement des paiements. Vérifiez que le VLAN attribué au SSID invité dans Aruba Central ne peut pas acheminer vers votre infrastructure de point de vente (POS).

ROI et impact commercial

La transition vers une intégration gérée dans le cloud entre Aruba Central et Purple offre une valeur commerciale mesurable :

- TCO réduit : L'élimination des contrôleurs sur site et des serveurs RADIUS locaux réduit les coûts matériels et les frais de maintenance.

- Agilité opérationnelle : La gestion des politiques basée sur les groupes et le provisionnement piloté par API permettent aux équipes informatiques de déployer de nouveaux sites en quelques minutes plutôt qu'en plusieurs jours.

- Intelligence exploitable : En connectant de manière transparente la périphérie du réseau à la plateforme d'analyse de Purple, les sites obtiennent une visibilité immédiate sur la fréquentation, les temps de séjour et les données démographiques des clients, transformant un centre de coûts (WiFi invité) en un actif générateur de revenus.

Écoutez notre podcast approfondi pour plus d'informations :

Termes clés et définitions

External Captive Portal Profile

A configuration object in Aruba Central that defines the redirect URL and authentication server details for a third-party guest WiFi platform like Purple.

This is the primary integration point where IT teams link their Aruba network to Purple's cloud services.

Walled Garden

A set of access rules that permit traffic to specific IP addresses or domains before a user has authenticated.

Essential for allowing guest devices to load the Purple splash page, access social login providers, and validate TLS certificates prior to gaining full internet access.

RADIUS-as-a-Service

A cloud-hosted RADIUS server provided by Purple that handles authentication and accounting for guest WiFi sessions.

Eliminates the need for enterprise IT teams to deploy and maintain on-premises RADIUS infrastructure for guest access.

Pre-Authentication Role

The initial state assigned to a guest device upon association with the SSID, restricting access to only DNS, DHCP, and walled garden destinations.

Ensures security by preventing unauthenticated devices from accessing the internet or the corporate network.

Group Template

A hierarchical configuration structure in Aruba Central that allows policies and SSID settings to be applied uniformly across multiple access points.

The foundational mechanism for achieving scalable, consistent multi-site deployments.

RADIUS Accounting

The process by which the access point sends session data (start time, duration, data transferred) to the RADIUS server.

Critical for Purple to provide accurate analytics on dwell time and bandwidth consumption in the WiFi Analytics dashboard.

OCSP/CRL Endpoints

Online Certificate Status Protocol and Certificate Revocation List endpoints used by browsers to verify the validity of an SSL/TLS certificate.

If these endpoints are blocked by the walled garden, modern devices will display security warnings instead of the Purple splash page.

OAuth 2.0

The industry-standard protocol for authorization, used to secure access to the Aruba Central REST API.

IT teams must generate OAuth credentials to script and automate the provisioning of new sites and captive portal profiles.

Études de cas

A 200-room hotel is migrating from on-premises Aruba Mobility Controllers to Aruba Central. They need to replicate their existing Purple WiFi integration, which uses a custom splash page and social login, across 45 access points. How should the IT team approach the configuration?

The IT team should first create a dedicated Group in Aruba Central for the hotel. Within this group, they configure a new guest SSID with the security level set to 'Visitors'. They must then create an External Captive Portal profile pointing to Purple's redirect URL and configure Purple's RADIUS-as-a-Service endpoint as the primary authentication server. Crucially, because they use social login, the team must configure the SSID's access rules (the walled garden) to explicitly allow traffic to Purple's domains, CDN endpoints, and the specific domains required by the social identity providers (e.g., Facebook, Google) before authentication. Finally, the APs are assigned to the group, automatically inheriting the configuration.

A retail chain is rolling out Purple WiFi across 150 stores managed by Aruba Central. They want a different splash page theme for their flagship stores versus their standard outlets, but want to minimize configuration overhead. How can they achieve this?

Instead of creating separate Aruba Central Groups and separate External Captive Portal profiles for each store type, the chain can use a single Group Template and a single redirect URL. Purple's platform allows the redirect URL to dynamically serve different splash page themes based on parameters appended by the Aruba AP, such as the AP MAC address or the Site ID. The IT team configures one External Captive Portal profile in Central, and manages the theme mapping entirely within the Purple platform.

Analyse de scénario

Q1. You have configured an External Captive Portal profile in Aruba Central pointing to Purple. Guests connect to the SSID, but their browsers display a generic 'Cannot reach the server' error instead of the splash page. What is the most likely cause?

💡 Astuce :Consider what traffic is permitted before a guest successfully authenticates.

Afficher l'approche recommandée

The most likely cause is an incomplete or missing walled garden configuration. Before authentication, the AP drops all traffic except DNS, DHCP, and traffic destined for domains explicitly allowed in the access rules. You must ensure Purple's captive portal domains and CDN endpoints are whitelisted.

Q2. Your organisation is deploying Purple WiFi across 50 regional offices. You want to ensure that if the Purple RADIUS server becomes temporarily unreachable, guests are not granted unauthenticated access to the internet. Which setting must you configure in the External Captive Portal profile?

💡 Astuce :Look for the configuration parameter that dictates behaviour when the external server fails.

Afficher l'approche recommandée

You must set the 'Captive Portal Failure' behaviour to 'Deny Internet'. This fail-closed approach ensures security and compliance by preventing unauthenticated access if the RADIUS server cannot be reached.

Q3. After a successful deployment, the marketing team reports that Purple's analytics dashboard shows guest logins, but all sessions show a duration of 0 minutes and 0 bytes of data used. What network configuration step was missed?

💡 Astuce :Think about how session duration and data usage are communicated from the AP to the authentication server.

Afficher l'approche recommandée

RADIUS Accounting was likely not enabled, or the accounting port (1813) is blocked by a firewall. The AP uses RADIUS Accounting-Start, Interim-Update, and Stop packets to report session metrics to Purple. Without these, Purple knows a login occurred but has no visibility into the session details.