कॅफे आणि कॉफी शॉप WiFi सुरक्षित आहे का?

हे अधिकृत तांत्रिक मार्गदर्शक ग्राहक आणि ठिकाण चालवणारे या दोघांसाठी कॅफे आणि कॉफी शॉप WiFi च्या वास्तविक सुरक्षा धोक्यांचे परीक्षण करते, ज्यामध्ये Evil Twin हल्ले, पॅकेट स्निफिंग आणि क्लायंट-टू-क्लायंट एक्सप्लॉईट्स यांसारख्या धोक्यांचा समावेश आहे. हे IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्सना VLAN सेगमेंटेशन आणि WPA3 स्थलांतरणापासून ते Captive Portal अंमलबजावणी आणि GDPR-अनुरूप ॲनालिटिक्सपर्यंत एक व्यावहारिक, मानकांवर आधारित उपयोजन फ्रेमवर्क प्रदान करते. Purple चे Guest WiFi आणि ॲनालिटिक्स प्लॅटफॉर्म आदरातिथ्य, किरकोळ आणि सार्वजनिक क्षेत्रातील वातावरणात एक ठोस उपाय म्हणून स्थानबद्ध केले आहे.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण: धोक्याचे स्वरूप

- अंमलबजावणी मार्गदर्शक: ठिकाणांसाठी सुरक्षित आर्किटेक्चर

- पायरी 1: VLANs द्वारे नेटवर्क सेगमेंटेशन

- पायरी 2: क्लायंट आयसोलेशन सक्षम करा

- पायरी 3: Captive Portal तैनात करा

- पायरी 4: सामग्री फिल्टरिंग आणि बँडविड्थ व्यवस्थापन लागू करा

- पायरी 5: WPA3 वर स्थलांतर करा

- सर्वोत्तम पद्धती आणि उद्योग मानके

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर परिणाम

कार्यकारी सारांश

किरकोळ आणि आदरातिथ्य वातावरणातील कनेक्टिव्हिटीचे निरीक्षण करणाऱ्या IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्ससाठी, "कॅफे WiFi सुरक्षित आहे का?" हा प्रश्न आता ग्राहकाची चिंता राहिलेला नाही — ती एक गंभीर व्यावसायिक जबाबदारी आहे. असुरक्षित सार्वजनिक नेटवर्क अतिथींना मॅन-इन-द-मिडल (MitM) हल्ले, रोग हॉटस्पॉट्स आणि पॅकेट स्निफिंगला सामोरे जातात, तर त्याच वेळी ठिकाणाचे स्वतःचे ऑपरेशनल नेटवर्क अयोग्यरित्या सेगमेंट केले असल्यास ते धोक्यात येते.

हे मार्गदर्शक कॉफी शॉप WiFi उपयोजनांमध्ये अंतर्भूत असलेल्या धोक्यांचे सर्वसमावेशक तांत्रिक विश्लेषण प्रदान करते. अधिक महत्त्वाचे म्हणजे, हे धोके कमी करण्यासाठी आवश्यक असलेल्या एंटरप्राइझ-ग्रेड आर्किटेक्चर्सची रूपरेषा देते. मजबूत VLAN सेगमेंटेशन, WPA3 एन्क्रिप्शन आणि अत्याधुनिक Captive Portal प्रमाणीकरण — जसे की Guest WiFi प्लॅटफॉर्मद्वारे प्रदान केलेले — लागू करून, ठिकाणे उच्च-धोक्याच्या सुविधेचे PCI DSS आणि GDPR मानकांचे पालन करणाऱ्या सुरक्षित, मूल्य-निर्माण करणाऱ्या मालमत्तेत रूपांतरित करू शकतात. तुम्ही एकच बुटीक कॅफे चालवत असाल किंवा 500 किरकोळ ठिकाणांची साखळी, या मार्गदर्शकातील तत्त्वे प्रत्येक स्तरावर लागू होतात.

तांत्रिक सखोल विश्लेषण: धोक्याचे स्वरूप

पारंपारिक कॅफे WiFi ची मूलभूत असुरक्षितता त्याच्या खुल्या स्वरूपात आहे. जेव्हा एखादे नेटवर्क ओपन सिस्टीम ऑथेंटिकेशन (पासवर्ड नाही) किंवा ब्लॅकबोर्डवर लिहिलेली प्री-शेअर्ड की (PSK) वापरते, तेव्हा एन्क्रिप्शन की एकतर सहज उपलब्ध असतात किंवा पूर्णपणे अनुपस्थित असतात. यामुळे नेटवर्क अनेक सुस्थापित हल्ला वेक्टर्सना सामोरे जाते, जे कोणताही सक्षम धोकादायक घटक सामान्य हार्डवेअर वापरून एक्सप्लॉईट करू शकतो.

Evil Twin हल्ले आणि रोग ॲक्सेस पॉइंट्स कॅफे वातावरणातील सर्वात धोकादायक धोका दर्शवतात. हल्लेखोर कायदेशीर कॅफे नेटवर्कसारखेच SSID प्रसारित करणारे दुर्भावनापूर्ण ॲक्सेस पॉइंट (AP) तैनात करतात — उदाहरणार्थ, "CafeGuest_WiFi". आधुनिक ऑपरेटिंग सिस्टीम पूर्वी पाहिलेल्या SSIDs शी आपोआप कनेक्ट होण्यासाठी कॉन्फिगर केलेल्या असतात आणि उपकरणे सर्वात मजबूत सिग्नलशी कनेक्ट होतील. एकदा वापरकर्ता हल्लेखोराच्या AP शी कनेक्ट झाल्यावर, सर्व ट्रॅफिक त्यांच्या हार्डवेअरद्वारे रूट केले जाते, ज्यामुळे पूर्ण MitM इंटरसेप्शन शक्य होते.

पॅकेट स्निफिंग आणि इव्ह्सड्रॉपिंग एनक्रिप्टेड नसलेल्या किंवा कमकुवतपणे एनक्रिप्टेड नेटवर्कवर व्यवहार्य राहतात. Wireshark सारखी साधने विनामूल्य उपलब्ध आहेत आणि ऑपरेट करण्यासाठी कोणत्याही विशेष ज्ञानाची आवश्यकता नाही. WEP किंवा ज्ञात PSK सह WPA2-पर्सनल वापरणाऱ्या नेटवर्कवर, हल्लेखोर कॅप्चर केलेले ट्रॅफिक डिक्रिप्ट करू शकतात. HTTPS च्या व्यापक स्वीकृतीने पेलोड सामग्रीचे एक्सपोजर कमी केले असले तरी, सेशन कुकीज, ऑथेंटिकेशन टोकन्स आणि DNS क्वेरी दृश्यमान राहतात.

मॅन-इन-द-मिडल (MitM) हल्ले साध्या इव्ह्सड्रॉपिंगच्या पलीकडे जातात. नेटवर्क गेटवे नियंत्रित करून, हल्लेखोर SSL स्ट्रिपिंग करू शकतो — HTTPS कनेक्शन HTTP मध्ये डाउनग्रेड करून — क्रेडेन्शियल्स आणि संवेदनशील डेटा साध्या टेक्स्टमध्ये इंटरसेप्ट करण्यासाठी. ते एनक्रिप्टेड नसलेल्या प्रतिसादांमध्ये दुर्भावनापूर्ण सामग्री देखील इंजेक्ट करू शकतात, वापरकर्त्यांना फिशिंग पृष्ठांवर पुनर्निर्देशित करू शकतात किंवा DNS प्रतिसादांमध्ये फेरफार करू शकतात.

क्लायंट-टू-क्लायंट हल्ले लेयर 2 आयसोलेशन अनुपस्थित असताना सक्षम होतात. जर वायरलेस कंट्रोलरवर क्लायंट आयसोलेशन सक्षम नसेल, तर एकाच AP शी कनेक्ट केलेली उपकरणे समान ब्रॉडकास्ट डोमेन शेअर करतात. एक तडजोड केलेले उपकरण इतर अतिथींच्या मशीनवरील खुले पोर्ट स्कॅन करू शकते, स्थानिक असुरक्षितता एक्सप्लॉईट करू शकते किंवा नेटवर्कमध्ये मालवेअर पसरवण्याचा प्रयत्न करू शकते.

अंमलबजावणी मार्गदर्शक: ठिकाणांसाठी सुरक्षित आर्किटेक्चर

ग्राहक आणि व्यवसाय या दोघांचे संरक्षण करण्यासाठी, IT टीम्सने स्तरित सुरक्षा आर्किटेक्चर तैनात करणे आवश्यक आहे. एक फ्लॅट नेटवर्क जिथे पॉइंट-ऑफ-सेल (POS) सिस्टीम, कर्मचारी उपकरणे आणि अतिथी लॅपटॉप समान सबनेट शेअर करतात, तो केवळ सुरक्षा धोका नाही — तर तो PCI DSS अनुपालनातील अपयश आहे ज्याचे गंभीर आर्थिक परिणाम होतात.

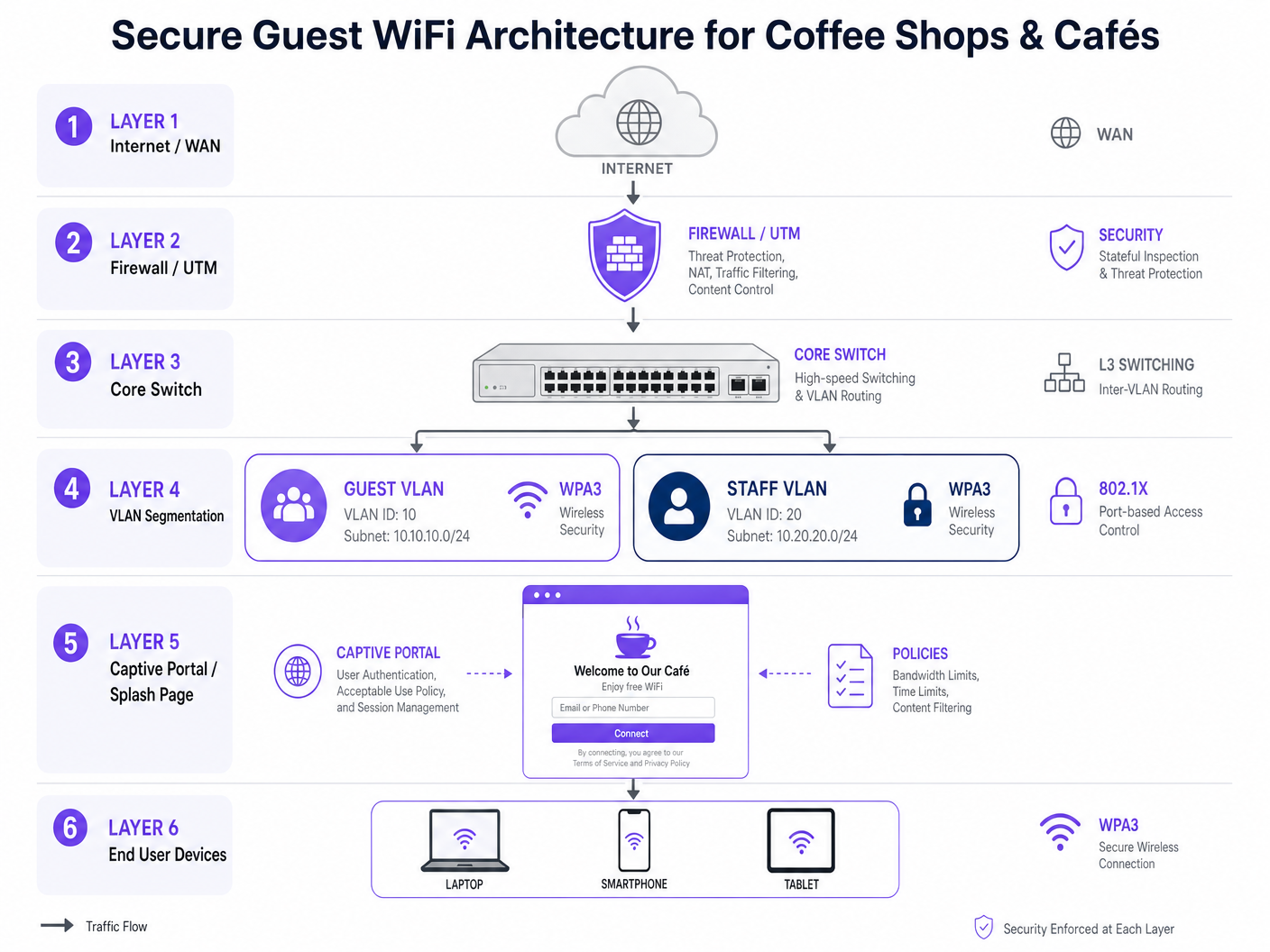

पायरी 1: VLANs द्वारे नेटवर्क सेगमेंटेशन

मूलभूत पायरी म्हणजे कठोर लेयर 2 सेगमेंटेशन. अतिथी ट्रॅफिक स्विच आणि कंट्रोलर स्तरावर कॉर्पोरेट आणि ऑपरेशनल ट्रॅफिकपासून तार्किकरित्या वेगळे केले पाहिजे.

| VLAN | उद्देश | ॲक्सेस धोरण |

|---|---|---|

| VLAN 10 | Guest WiFi | केवळ इंटरनेट. अंतर्गत सबनेटवर सर्व राउटिंग नाकारा. |

| VLAN 20 | कर्मचारी / कॉर्पोरेट | 802.1X (RADIUS) प्रमाणीकरणाद्वारे सुरक्षित. पूर्ण अंतर्गत ॲक्सेस. |

| VLAN 30 | IoT / ऑपरेशन्स (POS, CCTV) | कठोर ACLs. केवळ पेमेंट गेटवेकडे आउटबाउंड. |

| VLAN 99 | नेटवर्क व्यवस्थापन | केवळ नेटवर्क ॲडमिन उपकरणांसाठी प्रतिबंधित. |

फायरवॉल नियमांनी VLAN 10 वरून VLAN 20 आणि 30 पर्यंत इंटर-VLAN राउटिंग स्पष्टपणे नाकारले पाहिजे. पेमेंट किंवा ऑपरेशनल वातावरणात अतिथी-बाजूच्या तडजोडीला प्रतिबंध घालण्यासाठी ही सर्वात महत्त्वाची कॉन्फिगरेशन आहे.

पायरी 2: क्लायंट आयसोलेशन सक्षम करा

वायरलेस कंट्रोलर स्तरावर Guest SSID वर क्लायंट आयसोलेशन (AP आयसोलेशन किंवा लेयर 2 आयसोलेशन म्हणूनही ओळखले जाते) सक्षम करा. हे एकाच AP शी कनेक्ट केलेल्या उपकरणांना एकमेकांशी थेट संवाद साधण्यापासून प्रतिबंधित करते, ज्यामुळे पीअर-टू-पीअर हल्ले आणि अतिथी सबनेटमध्ये बाजूकडील हालचाल निष्प्रभ होते.

पायरी 3: Captive Portal तैनात करा

खुल्या नेटवर्कऐवजी अत्याधुनिक Captive Portal वापरा. हे एकाच वेळी अनेक उद्देश पूर्ण करते. कायदेशीर दृष्टिकोनातून, ते अटी व शर्ती आणि स्वीकारार्ह वापर धोरण (AUP) स्वीकारण्यास सक्ती करते, ज्यामुळे ठिकाणाला त्यांच्या कनेक्शनवरील बेकायदेशीर गतिविधीसाठी जबाबदारीपासून संरक्षण मिळते. सुरक्षा दृष्टिकोनातून, ते ईमेल, SMS किंवा सोशल लॉगिनद्वारे वापरकर्त्यांना प्रमाणीकृत करून निनावी ॲक्सेसपासून दूर जाते. व्यावसायिक दृष्टिकोनातून, ते Purple च्या WiFi Analytics सारख्या प्लॅटफॉर्मसह एकत्रित होते, जे GDPR-अनुरूप लोकसंख्याशास्त्रीय आणि वर्तणूक डेटा गोळा करते — निवास वेळ, परत येण्याचा दर, भेटीची वारंवारताency — जी थेट मार्केटिंग ऑटोमेशनमध्ये फीड होते.

पायरी 4: सामग्री फिल्टरिंग आणि बँडविड्थ व्यवस्थापन लागू करा

दुर्भावनापूर्ण डोमेन, फिशिंग साइट्स आणि अनुपयुक्त सामग्री ब्लॉक करण्यासाठी DNS-आधारित सामग्री फिल्टरिंग तैनात करा. हे ठिकाणाची प्रतिष्ठा जपते आणि नेटवर्कचा वापर बेकायदेशीर कृत्यांसाठी होण्यापासून प्रतिबंधित करते. नेटवर्कचा गैरवापर टाळण्यासाठी आणि सर्व ग्राहकांना योग्य प्रवेश सुनिश्चित करण्यासाठी प्रति-वापरकर्ता दर मर्यादा (उदा. 5 Mbps डाउन / 2 Mbps अप) आणि सत्र कालबाह्यता (उदा. 2 तास) लागू करा.

पायरी 5: WPA3 वर स्थलांतर करा

उद्योग WPA2-Personal कडून WPA3-SAE (Simultaneous Authentication of Equals) कडे आणि एंटरप्राइझ उपयोजनांसाठी WPA3-Enterprise कडे वाटचाल करत आहे. WPA3 फॉरवर्ड सिक्रेसी प्रदान करते, याचा अर्थ असा की जरी सत्र कीशी तडजोड झाली तरी, मागील सत्रे डिक्रिप्ट केली जाऊ शकत नाहीत. दीर्घकालीन रोडमॅपची योजना आखणाऱ्या ठिकाणांसाठी, Passpoint (Hotspot 2.0) आणि OpenRoaming Captive Portal शिवाय सेल्युलर-सारखे सुरक्षित प्रमाणीकरण प्रदान करतात.

सर्वोत्तम पद्धती आणि उद्योग मानके

खालील मानके आणि फ्रेमवर्क कोणत्याही एंटरप्राइझ कॅफे किंवा रिटेल WiFi उपयोजनावर नियंत्रण ठेवले पाहिजेत.

| मानक | प्रासंगिकता | मुख्य आवश्यकता |

|---|---|---|

| PCI DSS v4.0 | पेमेंट कार्ड डेटा संरक्षण | अतिथी आणि कार्डधारक डेटा वातावरणादरम्यान संपूर्ण नेटवर्क अलगाव. |

| GDPR / UK GDPR | Captive Portal द्वारे गोळा केलेला वैयक्तिक डेटा | स्पष्ट संमती, डेटा कमी करणे, मिटवण्याचा अधिकार. |

| IEEE 802.1X | पोर्ट-आधारित नेटवर्क प्रवेश नियंत्रण | कर्मचारी आणि व्यवस्थापन VLANs साठी RADIUS प्रमाणीकरण. |

| WPA3 (IEEE 802.11ax) | ओव्हर-द-एअर एन्क्रिप्शन | नवीन उपयोजनांसाठी अनिवार्य; जुन्या हार्डवेअरसाठी स्थलांतर योजना करा. |

| NIST SP 800-153 | WLAN सुरक्षिततेसाठी मार्गदर्शक तत्त्वे | सर्वसमावेशक वायरलेस सुरक्षा धोरण फ्रेमवर्क. |

क्षेत्र-विशिष्ट मार्गदर्शनासाठी, Purple ने Retail , Hospitality , Healthcare , आणि Transport वातावरणासाठी समर्पित उपयोजन संसाधने प्रकाशित केली आहेत. संबंधित तांत्रिक वाचनामध्ये WiFi in Hospitals: A Guide to Secure Clinical Networks वरील आमचे मार्गदर्शक आणि Is Airport WiFi Safe? A Traveller's Security Guide यांचा समावेश आहे, जे उच्च-घनतेच्या सार्वजनिक वातावरणातील समान धोक्यांच्या मॉडेल्सचा समावेश करते.

समस्यानिवारण आणि जोखीम कमी करणे

मजबूत आर्किटेक्चर असूनही, ऑपरेशनल अपयशामुळे धोका निर्माण होऊ शकतो. वास्तविक-जगातील उपयोजनांमध्ये आढळलेल्या सर्वात सामान्य अपयश पद्धती खालीलप्रमाणे आहेत.

लपलेले Rogue AP. कर्मचारी किंवा तृतीय-पक्ष विक्रेते कधीकधी कव्हरेज वाढवण्यासाठी अनधिकृत ग्राहक-श्रेणीचे राउटर वॉल पोर्टमध्ये प्लग करतात. हे Rogue APs कॉर्पोरेट फायरवॉल आणि Captive Portal ला पूर्णपणे बायपास करतात, ज्यामुळे एक महत्त्वपूर्ण सुरक्षा अंतर निर्माण होते. कमी करण्यासाठी वायरलेस कंट्रोलरवर Rogue AP डिटेक्शन सक्षम करणे आणि अनधिकृत उपकरणांना नेटवर्कमध्ये प्रवेश करण्यापासून रोखण्यासाठी सर्व भौतिक स्विच पोर्टवर पोर्ट सिक्युरिटी (802.1X किंवा MAC मर्यादित) लागू करणे आवश्यक आहे.

Captive Portal वर DNS Hijacking. जर Captive Portal वैध SSL प्रमाणपत्राने (HTTPS) सुरक्षित नसेल, तर हल्लेखोर अतिथींच्या क्रेडेन्शियल्सची चोरी करण्यासाठी पोर्टल पेजची नक्कल करू शकतात. सर्व Captive Portal रीडायरेक्शन्स वैध, स्वयं-नूतनीकरण करणाऱ्या प्रमाणपत्रांसह HTTPS वापरतात याची खात्री करा. Purple सारखे एंटरप्राइझ प्लॅटफॉर्म हे डीफॉल्टनुसार हाताळतात.

फर्मवेअर भेद्यता. KRACK (Key Reinstallation Attack) भेद्यतेने दाखवून दिले की WPA2 मध्ये देखील प्रोटोकॉल स्तरावर शोषण करण्यायोग्य कमकुवतपणा आहेत. सर्व APs, स्विचेस आणि फायरवॉलसाठी कठोर त्रैमासिक पॅचिंग वेळापत्रक ठेवा आणि कंट्रोलर समर्थन करत असल्यास फर्मवेअर अद्यतने स्वयंचलित करा.

चुकीचे कॉन्फिगर केलेले ACLs. एक सामान्य त्रुटी म्हणजे योग्य VLANs तयार करणे परंतु इंटर-VLAN राउटिंग नाकारण्यासाठी फायरवॉल ACLs कॉन्फिगर करण्यात अयशस्वी होणे. नेहमी उपयोजनानंतर सेगमेंटेशनची पडताळणी पेनिट्रेशन टेस्ट वापरून किंवा किमान अतिथी डिव्हाइसवरून अंतर्गत सबनेटपर्यंत पोहोचण्याचा प्रयत्न करून मॅन्युअल स्कॅनद्वारे करा.

ROI आणि व्यवसायावर परिणाम

सुरक्षित कॅफे WiFi मध्ये गुंतवणूक करणे केवळ खर्चाचे केंद्र नाही — हे तीन आयामांमध्ये मोजता येण्याजोग्या परताव्यासह एक धोरणात्मक सक्षमकर्ता आहे.

जोखीम कमी करण्याचे मूल्य. POS प्रणालीशी जोडलेल्या तडजोड केलेल्या अतिथी नेटवर्कमुळे होणारे एकच PCI DSS उल्लंघन UK GDPR अंतर्गत दरमहा £100,000 पर्यंत दंड, तसेच कार्ड योजना दंड आणि फॉरेन्सिक तपासणीचा खर्च होऊ शकते. या धोक्याच्या तुलनेत पायाभूत सुविधांची गुंतवणूक सहजपणे न्याय्य ठरते.

मार्केटिंग ROI. सुरक्षित, अनुरूप Captive Portal च्या मागे प्रवेश प्रतिबंधित करून, ठिकाणे मोठ्या प्रमाणात फर्स्ट-पार्टी डेटा मालमत्ता तयार करतात. प्रत्येक प्रमाणीकृत कनेक्शन CRM मध्ये एक सत्यापित प्रोफाइल — ईमेल, लोकसंख्याशास्त्र, भेट इतिहास — जोडते. हा डेटा थेट मार्केटिंग ऑटोमेशनमध्ये फीड होतो, ज्यामुळे पुन्हा भेटी आणि मोजता येण्याजोगी निष्ठा वाढते. Purple चे Guest WiFi प्लॅटफॉर्म प्रमुख मार्केटिंग ऑटोमेशन आणि CRM प्लॅटफॉर्मसह एकत्रीकरणासह या वापरासाठी खास तयार केले आहे.

ऑपरेशनल इंटेलिजन्स. WiFi Analytics चे एकत्रीकरण भौतिक जागेचे मेट्रिक्स प्रदान करते जे त्यांच्या तपशीलात ई-कॉमर्स ॲनालिटिक्सशी स्पर्धा करतात. प्रति तास पाऊलखुणा, झोननुसार थांबण्याचा वेळ, परत येणाऱ्या अभ्यागतांचा दर आणि पीक क्षमता डेटा ऑपरेशन संचालकांना कर्मचारी, मांडणी आणि प्रचाराच्या वेळेबद्दल डेटा-आधारित निर्णय घेण्यास अनुमती देतो. अधिक प्रगत स्थान सेवा शोधणाऱ्या ठिकाणांसाठी, आमचे Indoor Positioning System: UWB, BLE, and WiFi Guide स्थानिक ॲनालिटिक्सच्या पुढील स्तराचा समावेश करते.

व्यवसायाची केस स्पष्ट आहे: सुरक्षित WiFi पायाभूत सुविधा, व्यवस्थापित प्लॅटफॉर्मसह योग्यरित्या तैनात केल्यास, जोखीम टाळणे, मार्केटिंग कार्यक्षमता आणि ऑपरेशनल ऑप्टिमायझेशनद्वारे स्वतःसाठी पैसे देते.

महत्त्वाच्या संज्ञा आणि व्याख्या

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network by broadcasting the same SSID, used to intercept traffic, steal credentials, or perform Man-in-the-Middle attacks.

Common in high-density public environments like cafés and airports. Mitigated by deploying Rogue AP detection on enterprise wireless controllers and educating users to verify the network via a captive portal URL.

Client Isolation (Layer 2 Isolation)

A wireless network security feature configured at the AP or controller level that prevents devices connected to the same access point from communicating directly with each other at the data link layer.

Essential for all public WiFi deployments. Prevents peer-to-peer attacks, port scanning, and malware propagation among guests. Must be explicitly enabled — it is not active by default on most platforms.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single isolated LAN, enforced at the switch level via IEEE 802.1Q tagging, regardless of physical location.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and management traffic. Critical for PCI DSS compliance and for containing the blast radius of a security incident.

Captive Portal

A web-based authentication gateway that intercepts HTTP/HTTPS traffic from unauthenticated users and redirects them to a login or registration page before granting network access.

Serves as the legal, security, and commercial interface between the venue and the guest. Used to enforce Acceptable Use Policies, collect GDPR-compliant first-party data, and integrate with marketing platforms.

Packet Sniffing

The capture and inspection of data packets traversing a network, typically using tools such as Wireshark or tcpdump.

On unencrypted or weakly encrypted networks, attackers can extract session cookies, authentication tokens, and plain-text credentials from captured traffic. Mitigated by enforcing WPA3 encryption and HTTPS-only policies.

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security certification standard, introducing Simultaneous Authentication of Equals (SAE) to replace the vulnerable PSK handshake, providing forward secrecy and resistance to offline dictionary attacks.

The mandatory target for all new wireless deployments. Venues still running WPA2-Personal with a shared PSK should treat migration to WPA3 as a priority infrastructure project.

OpenRoaming / Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard (IEEE 802.11u) that enables devices to automatically discover and securely authenticate to trusted Wi-Fi networks using a pre-provisioned credential or identity provider profile, without manual intervention.

Represents the next generation of public WiFi security, providing cellular-like roaming and enterprise-grade encryption over public airwaves. Relevant for venues planning 3–5 year network roadmaps.

Rogue AP

An unauthorised wireless access point connected to a corporate network without the explicit authorisation of the network administrator.

Most commonly installed by well-meaning staff attempting to fix coverage dead zones. Bypasses corporate security policies, captive portals, and VLANs. Detected via wireless intrusion detection systems (WIDS) built into enterprise controllers.

SSL Stripping

A Man-in-the-Middle attack technique that downgrades an HTTPS connection to HTTP by intercepting the initial redirect, allowing the attacker to read and modify traffic in plain text.

Viable on networks where the attacker controls the gateway. Mitigated by HSTS (HTTP Strict Transport Security) headers on websites and by ensuring the captive portal itself uses HTTPS.

केस स्टडीज

A national coffee shop chain with 500 locations is upgrading its network. They currently use an open SSID with a shared password written on the counter. They have recently introduced mobile ordering with a POS integration, and their compliance team has flagged a PCI DSS gap. They also want to start collecting customer data for a new loyalty programme. How should they architect the network to address all three requirements simultaneously?

Phase 1 — Network Segmentation: Deploy enterprise-grade APs capable of multi-SSID broadcasting and VLAN tagging across all 500 locations via a centralised cloud controller. Create three VLANs: Guest (VLAN 10, internet-only), POS/Mobile Order (VLAN 20, isolated to payment gateway egress only), and Management (VLAN 99, admin-only). Configure the firewall at each site with explicit deny rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Phase 2 — Guest Security: Enable Client Isolation on the Guest SSID. Retire the shared PSK and implement a captive portal (Purple) requiring email or loyalty app authentication, paired with an Acceptable Use Policy. Phase 3 — Compliance and Analytics: Configure the captive portal to collect GDPR-compliant consent at the point of authentication. Integrate the Purple platform with the chain's CRM and marketing automation tools to begin building the first-party data asset for the loyalty programme.

A boutique hotel café is experiencing poor guest WiFi performance. Guests are complaining they cannot stream video or join video calls. The IT manager discovers that a small number of users are consuming the entire 200 Mbps WAN link with large downloads. Simultaneously, the hotel's security team has flagged that guest devices appear to be scanning other devices on the same subnet. How should the IT manager resolve both issues?

Performance Fix: Implement Per-User Bandwidth Limiting at the wireless controller level, capping each authenticated device at 10 Mbps down / 5 Mbps up. Implement Application Layer (Layer 7) Traffic Shaping to deprioritise P2P file sharing and large software update traffic during peak hours (07:00–22:00). Enforce a Session Timeout of 4 hours on the captive portal to clear inactive sessions and free up DHCP leases. Security Fix: Enable Client Isolation (AP Isolation) on the Guest SSID immediately. This is the root cause of the subnet scanning issue — without it, guest devices share a broadcast domain and can communicate directly. Validate the fix by running a post-change scan from a guest device to confirm it cannot reach other guest devices on the subnet.

परिस्थिती विश्लेषण

Q1. You are auditing a newly acquired coffee shop's network. You find that the guest WiFi and the back-office PC used for inventory management and payroll processing are on the same 192.168.1.0/24 subnet with no firewall between them. What is the immediate technical recommendation, and what compliance framework does this violation fall under?

💡 संकेत:Consider the implications for lateral movement, data exfiltration, and the specific compliance standard that governs the separation of cardholder data environments.

शिफारस केलेला दृष्टिकोन दाखवा

Immediate action: Implement VLAN segmentation. Create a dedicated VLAN for guest traffic (VLAN 10) and a separate VLAN for corporate back-office devices (VLAN 20). Configure the firewall with explicit ACL rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Enable client isolation on the guest SSID. Compliance context: If the back-office PC is in scope for payment card processing, this is a PCI DSS violation — specifically Requirement 1.3, which mandates that systems in the cardholder data environment are isolated from untrusted networks. Even if the PC is not directly processing payments, the flat network creates an unacceptable risk of lateral movement from a compromised guest device.

Q2. A venue operations director wants to remove the captive portal from their café network because 'it adds friction' and they want an open network with no authentication. How do you advise them from both a security and a commercial perspective?

💡 संकेत:Address the legal liability, the GDPR implications, and the lost commercial value of the first-party data asset.

शिफारस केलेला दृष्टिकोन दाखवा

Advise strongly against this. From a legal standpoint, removing the captive portal means no Acceptable Use Policy is enforced, leaving the venue potentially liable for illegal activity conducted over their connection. From a GDPR standpoint, if the venue is collecting any data about users (even connection logs), they need a lawful basis — the captive portal consent mechanism provides this. From a commercial standpoint, the captive portal is the mechanism that converts anonymous footfall into a verified, marketable first-party data asset. Removing it eliminates the ability to build a loyalty database, run targeted marketing campaigns, or measure the return on the WiFi investment. The 'friction' argument is addressed by optimising the portal UX — single-click social login or SMS authentication takes under 10 seconds — not by removing the portal entirely.

Q3. During a penetration test of a café's network, the tester successfully captured another user's HTTP session cookie while connected to the Guest SSID. They also successfully reached a device on the 10.20.0.0/24 subnet (the staff network) from the guest network. Identify the two specific misconfigurations responsible for each finding.

💡 संकेत:One finding relates to wireless controller configuration; the other relates to firewall ACL configuration.

शिफारस केलेला दृष्टिकोन दाखवा

Finding 1 (session cookie capture): Client Isolation is disabled on the Guest SSID. When enabled, this setting prevents wireless clients connected to the same AP from communicating directly at Layer 2, which would prevent the tester from capturing traffic from another guest device. Finding 2 (cross-VLAN access): The firewall ACLs are misconfigured. Either the inter-VLAN routing deny rule between the Guest VLAN and the Staff VLAN is absent, incorrectly ordered, or the VLANs are not correctly tagged at the switch level. The fix is to add an explicit deny rule on the firewall blocking all traffic from the Guest VLAN (e.g., 10.10.0.0/24) to the Staff VLAN (10.20.0.0/24), and to validate this with a post-change penetration test.