Il WiFi di Caffè e Bar è Sicuro?

Questa guida tecnica autorevole esamina i reali rischi per la sicurezza del WiFi di caffè e bar sia per i consumatori che per gli operatori dei locali, coprendo vettori di minaccia tra cui attacchi Evil Twin, packet sniffing ed exploit client-to-client. Fornisce a IT manager e architetti di rete un framework di implementazione pratico e basato su standard, dalla segmentazione VLAN e la migrazione WPA3 all'implementazione del captive portal e all'analisi conforme al GDPR. La piattaforma Guest WiFi e di analisi di Purple è presentata come una soluzione concreta per ambienti di ospitalità, vendita al dettaglio e settore pubblico.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Il Panorama delle Minacce

- Guida all'Implementazione: Architettura Sicura per i Locali

- Passo 1: Segmentazione della Rete tramite VLAN

- Passo 2: Abilitare l'Isolamento Client

- Passo 3: Implementare un Captive Portal

- Fase 4: Implementare il Filtraggio dei Contenuti e la Gestione della Larghezza di Banda

- Fase 5: Migrare a WPA3

- Migliori Pratiche e Standard di Settore

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per gli IT manager e gli architetti di rete che supervisionano la connettività negli ambienti di vendita al dettaglio e ospitalità, la domanda "il WiFi del caffè è sicuro?" non è più una preoccupazione del consumatore, ma una responsabilità aziendale critica. Le reti pubbliche non protette espongono gli ospiti ad attacchi Man-in-the-Middle (MitM), hotspot non autorizzati e packet sniffing, mettendo contemporaneamente a rischio la rete operativa del locale se segmentata in modo improprio.

Questa guida fornisce un'analisi tecnica completa dei rischi inerenti alle implementazioni WiFi nei caffè. Ancora più importante, delinea le architetture di livello enterprise necessarie per mitigare queste minacce. Implementando una robusta segmentazione VLAN, la crittografia WPA3 e un'autenticazione captive portal sofisticata — come quelle fornite dalle piattaforme Guest WiFi — i locali possono trasformare un servizio ad alto rischio in una risorsa sicura e generatrice di valore che è conforme agli standard PCI DSS e GDPR. Sia che gestiate un singolo caffè boutique o una catena di 500 punti vendita, i principi di questa guida si applicano a ogni scala.

Approfondimento Tecnico: Il Panorama delle Minacce

La vulnerabilità fondamentale del tradizionale WiFi dei caffè risiede nella sua natura aperta. Quando una rete utilizza l'autenticazione Open System (senza password) o una Pre-Shared Key (PSK) scritta su una lavagna, le chiavi di crittografia sono facilmente accessibili o del tutto assenti. Ciò espone la rete a diversi vettori di attacco ben documentati che qualsiasi attore di minaccia competente può sfruttare con hardware comune.

Gli attacchi Evil Twin e gli Access Point (AP) Rogue rappresentano la minaccia più pericolosa nell'ambiente del caffè. Gli attaccanti distribuiscono un Access Point (AP) malevolo che trasmette lo stesso SSID della rete legittima del caffè — ad esempio, "CafeGuest_WiFi". I sistemi operativi moderni sono configurati per connettersi automaticamente agli SSID visti in precedenza, e i dispositivi si connetteranno al segnale più forte. Una volta che un utente si connette all'AP dell'attaccante, tutto il traffico viene instradato attraverso il loro hardware, consentendo l'intercettazione completa MitM.

Il Packet Sniffing e l'Eavesdropping rimangono praticabili su reti non crittografate o debolmente crittografate. Strumenti come Wireshark sono disponibili gratuitamente e non richiedono conoscenze specialistiche per essere utilizzati. Su reti che utilizzano WEP o persino WPA2-Personal con una PSK nota, gli attaccanti possono decrittografare il traffico catturato. Sebbene l'adozione diffusa di HTTPS abbia ridotto l'esposizione del contenuto del payload, i cookie di sessione, i token di autenticazione e le query DNS rimangono visibili.

Gli attacchi Man-in-the-Middle (MitM) vanno oltre il semplice eavesdropping. Controllando il gateway di rete, un attaccante può eseguire lo SSL stripping — declassando le connessioni HTTPS a HTTP — per intercettare credenziali e dati sensibili in chiaro. Possono anche iniettare contenuti malevoli in risposte non crittografate, reindirizzare gli utenti a pagine di phishing o manipolare le risposte DNS.

Gli attacchi Client-to-Client sono abilitati quando l'isolamento di Layer 2 è assente. Se l'isolamento client non è abilitato sul controller wireless, i dispositivi connessi allo stesso AP condividono lo stesso dominio di broadcast. Un dispositivo compromesso può scansionare le porte aperte sulle macchine di altri ospiti, sfruttare vulnerabilità locali o tentare di diffondere malware lateralmente attraverso la rete.

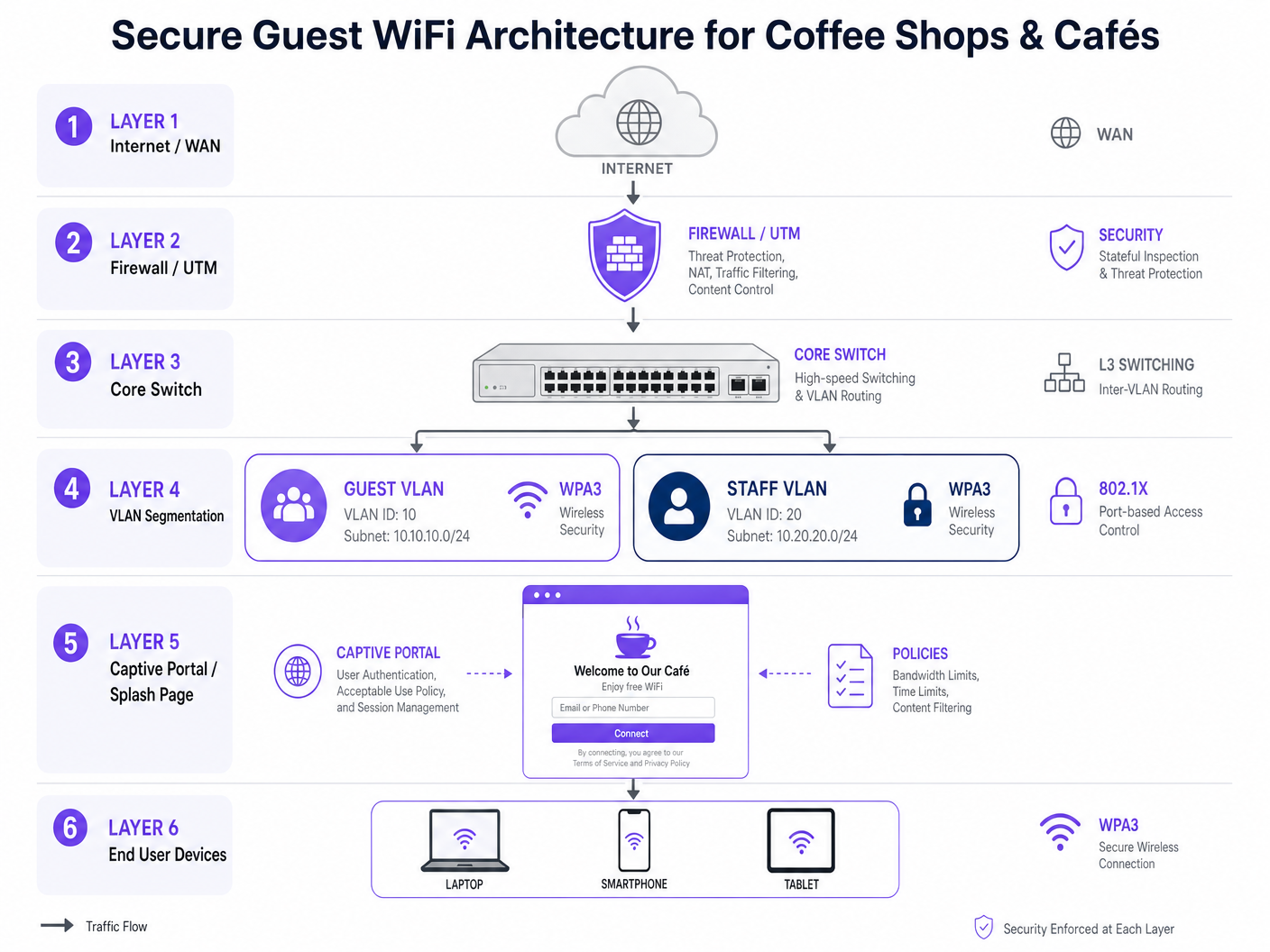

Guida all'Implementazione: Architettura Sicura per i Locali

Per proteggere sia il consumatore che l'azienda, i team IT devono implementare un'architettura di sicurezza a strati. Una rete piatta in cui i sistemi point-of-sale (POS), i dispositivi del personale e i laptop degli ospiti condividono la stessa sottorete non è solo un rischio per la sicurezza, ma un fallimento della conformità PCI DSS con significative conseguenze finanziarie.

Passo 1: Segmentazione della Rete tramite VLAN

Il passo fondamentale è una rigorosa segmentazione di Layer 2. Il traffico degli ospiti deve essere logicamente separato dal traffico aziendale e operativo a livello di switch e controller.

| VLAN | Scopo | Politica di Accesso |

|---|---|---|

| VLAN 10 | Guest WiFi | Solo Internet. Negare tutto il routing alle sottoreti interne. |

| VLAN 20 | Personale / Aziendale | Protetto tramite autenticazione 802.1X (RADIUS). Accesso interno completo. |

| VLAN 30 | IoT / Operazioni (POS, CCTV) | ACL rigorose. Solo in uscita verso il gateway di pagamento. |

| VLAN 99 | Gestione Rete | Limitato solo ai dispositivi di amministrazione della rete. |

Le regole del firewall devono negare esplicitamente il routing inter-VLAN da VLAN 10 a VLAN 20 e 30. Questa è la configurazione più importante per impedire che una compromissione lato ospite si estenda all'ambiente di pagamento o operativo.

Passo 2: Abilitare l'Isolamento Client

Abilitare l'Isolamento Client (noto anche come Isolamento AP o Isolamento Layer 2) sull'SSID Ospite a livello di controller wireless. Ciò impedisce ai dispositivi connessi allo stesso AP di comunicare direttamente tra loro, neutralizzando gli attacchi peer-to-peer e il movimento laterale attraverso la sottorete ospite.

Passo 3: Implementare un Captive Portal

Sostituire le reti aperte con un sofisticato captive portal. Questo serve a molteplici scopi contemporaneamente. Da un punto di vista legale, impone l'accettazione dei Termini e Condizioni e di una Politica di Utilizzo Accettabile (AUP), proteggendo il locale dalla responsabilità per attività illecite sulla propria connessione. Da un punto di vista della sicurezza, si allontana dall'accesso anonimo autenticando gli utenti tramite email, SMS o social login. Da un punto di vista commerciale, si integra con piattaforme come WiFi Analytics di Purple per raccogliere dati demografici e comportamentali conformi al GDPR — tempo di permanenza, tasso di ritorno, frequenza di visitaenza — che alimenta direttamente l'automazione del marketing.

Fase 4: Implementare il Filtraggio dei Contenuti e la Gestione della Larghezza di Banda

Implementare il filtraggio dei contenuti basato su DNS per bloccare domini dannosi, siti di phishing e contenuti inappropriati. Ciò protegge la reputazione della sede e impedisce che la rete venga utilizzata per attività illegali. Applicare limiti di velocità per utente (ad es. 5 Mbps in download / 2 Mbps in upload) e timeout di sessione (ad es. 2 ore) per prevenire abusi della rete e garantire un accesso equo a tutti gli utenti.

Fase 5: Migrare a WPA3

Il settore si sta allontanando da WPA2-Personal verso WPA3-SAE (Simultaneous Authentication of Equals) e, per le implementazioni aziendali, WPA3-Enterprise. WPA3 fornisce la segretezza in avanti, il che significa che anche se una chiave di sessione viene compromessa, le sessioni passate non possono essere decifrate. Per le sedi che pianificano roadmap a lungo termine, Passpoint (Hotspot 2.0) e OpenRoaming forniscono un'autenticazione sicura simile a quella cellulare senza un captive portal.

Migliori Pratiche e Standard di Settore

I seguenti standard e framework dovrebbero regolare qualsiasi implementazione WiFi per caffè aziendali o punti vendita al dettaglio.

| Standard | Rilevanza | Requisito Chiave |

|---|---|---|

| PCI DSS v4.0 | Protezione dei dati delle carte di pagamento | Completa isolamento della rete tra gli ambienti dati degli ospiti e dei titolari di carta. |

| GDPR / UK GDPR | Dati personali raccolti tramite captive portal | Consenso esplicito, minimizzazione dei dati, diritto alla cancellazione. |

| IEEE 802.1X | Controllo dell'accesso alla rete basato su porta | Autenticazione RADIUS per VLAN del personale e della gestione. |

| WPA3 (IEEE 802.11ax) | Crittografia over-the-air | Obbligatorio per le nuove implementazioni; pianificare la migrazione per l'hardware legacy. |

| NIST SP 800-153 | Linee guida per la sicurezza WLAN | Framework completo per la politica di sicurezza wireless. |

Per una guida specifica per settore, Purple ha pubblicato risorse di implementazione dedicate per gli ambienti Retail , Hospitality , Healthcare e Transport . La lettura tecnica correlata include la nostra guida su WiFi negli Ospedali: Una Guida alle Reti Cliniche Sicure e Il WiFi dell'Aeroporto è Sicuro? Una Guida alla Sicurezza per i Viaggiatori , che copre modelli di minaccia analoghi in ambienti pubblici ad alta densità.

Risoluzione dei Problemi e Mitigazione del Rischio

Anche con un'architettura robusta in atto, i guasti operativi possono introdurre rischi. Di seguito sono riportate le modalità di guasto più comuni riscontrate nelle implementazioni reali.

L'AP Rogue Nascosto. Il personale o fornitori terzi a volte collegano router di livello consumer non autorizzati alle porte a muro per estendere la copertura. Questi AP rogue bypassano completamente il firewall aziendale e il captive portal, creando una significativa lacuna di sicurezza. La mitigazione richiede l'abilitazione del rilevamento degli AP Rogue sul controller wireless e l'implementazione della Sicurezza delle Porte (802.1X o limitazione MAC) su tutte le porte fisiche degli switch per impedire ai dispositivi non autorizzati di ottenere l'accesso alla rete.

DNS Hijacking sul Captive Portal. Se il captive portal non è protetto con un certificato SSL valido (HTTPS), gli aggressori possono falsificare la pagina del portale per raccogliere le credenziali degli ospiti. Assicurarsi che tutti i reindirizzamenti del captive portal utilizzino HTTPS con certificati validi e a rinnovo automatico. Piattaforme aziendali come Purple gestiscono questo aspetto per impostazione predefinita.

Vulnerabilità del Firmware. La vulnerabilità KRACK (Key Reinstallation Attack) ha dimostrato che anche WPA2 presenta debolezze sfruttabili a livello di protocollo. Mantenere un rigoroso programma di patching trimestrale per tutti gli AP, gli switch e i firewall, e automatizzare gli aggiornamenti del firmware laddove il controller lo supporti.

ACLs Mal Configurate. Un errore comune è la creazione delle VLAN corrette ma la mancata configurazione delle ACL del firewall per negare il routing inter-VLAN. Validare sempre la segmentazione post-implementazione utilizzando un penetration test o, come minimo, una scansione manuale da un dispositivo ospite che tenta di raggiungere le sottoreti interne.

ROI e Impatto sul Business

Investire in un WiFi sicuro per i caffè non è solo un centro di costo, ma un abilitatore strategico con ritorni misurabili su tre dimensioni.

Valore della Mitigazione del Rischio. Una singola violazione PCI DSS derivante da una rete ospite compromessa collegata a un sistema POS può comportare multe fino a £100.000 al mese ai sensi del UK GDPR, oltre a sanzioni dei circuiti di carte e al costo dell'indagine forense. L'investimento in infrastrutture è facilmente giustificato rispetto a questa esposizione.

ROI di Marketing. Limitando l'accesso tramite un captive portal sicuro e conforme, le sedi costruiscono un patrimonio di dati di prima parte su larga scala. Ogni connessione autenticata aggiunge un profilo verificato — email, dati demografici, cronologia delle visite — a un CRM. Questi dati alimentano direttamente l'automazione del marketing, favorendo visite ripetute e un aumento misurabile della fedeltà. La piattaforma Guest WiFi di Purple è stata progettata appositamente per questo caso d'uso, con integrazioni con le principali piattaforme di automazione del marketing e CRM.

Intelligenza Operativa. L'integrazione di WiFi Analytics fornisce metriche dello spazio fisico che rivaleggiano con l'analisi e-commerce per la loro granularità. Dati su affluenza oraria, tempo di permanenza per zona, tasso di visitatori di ritorno e capacità di picco consentono ai direttori operativi di prendere decisioni basate sui dati in merito a personale, layout e tempistiche promozionali. Per le sedi che esplorano servizi di localizzazione più avanzati, la nostra Guida al Sistema di Posizionamento Indoor: UWB, BLE e WiFi copre il livello successivo di analisi spaziale.

Il caso aziendale è chiaro: un'infrastruttura WiFi sicura, implementata correttamente con una piattaforma gestita, si ripaga da sola attraverso la prevenzione dei rischi, l'efficienza del marketing e l'ottimizzazione operativa.

Termini chiave e definizioni

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network by broadcasting the same SSID, used to intercept traffic, steal credentials, or perform Man-in-the-Middle attacks.

Common in high-density public environments like cafés and airports. Mitigated by deploying Rogue AP detection on enterprise wireless controllers and educating users to verify the network via a captive portal URL.

Client Isolation (Layer 2 Isolation)

A wireless network security feature configured at the AP or controller level that prevents devices connected to the same access point from communicating directly with each other at the data link layer.

Essential for all public WiFi deployments. Prevents peer-to-peer attacks, port scanning, and malware propagation among guests. Must be explicitly enabled — it is not active by default on most platforms.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single isolated LAN, enforced at the switch level via IEEE 802.1Q tagging, regardless of physical location.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and management traffic. Critical for PCI DSS compliance and for containing the blast radius of a security incident.

Captive Portal

A web-based authentication gateway that intercepts HTTP/HTTPS traffic from unauthenticated users and redirects them to a login or registration page before granting network access.

Serves as the legal, security, and commercial interface between the venue and the guest. Used to enforce Acceptable Use Policies, collect GDPR-compliant first-party data, and integrate with marketing platforms.

Packet Sniffing

The capture and inspection of data packets traversing a network, typically using tools such as Wireshark or tcpdump.

On unencrypted or weakly encrypted networks, attackers can extract session cookies, authentication tokens, and plain-text credentials from captured traffic. Mitigated by enforcing WPA3 encryption and HTTPS-only policies.

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security certification standard, introducing Simultaneous Authentication of Equals (SAE) to replace the vulnerable PSK handshake, providing forward secrecy and resistance to offline dictionary attacks.

The mandatory target for all new wireless deployments. Venues still running WPA2-Personal with a shared PSK should treat migration to WPA3 as a priority infrastructure project.

OpenRoaming / Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard (IEEE 802.11u) that enables devices to automatically discover and securely authenticate to trusted Wi-Fi networks using a pre-provisioned credential or identity provider profile, without manual intervention.

Represents the next generation of public WiFi security, providing cellular-like roaming and enterprise-grade encryption over public airwaves. Relevant for venues planning 3–5 year network roadmaps.

Rogue AP

An unauthorised wireless access point connected to a corporate network without the explicit authorisation of the network administrator.

Most commonly installed by well-meaning staff attempting to fix coverage dead zones. Bypasses corporate security policies, captive portals, and VLANs. Detected via wireless intrusion detection systems (WIDS) built into enterprise controllers.

SSL Stripping

A Man-in-the-Middle attack technique that downgrades an HTTPS connection to HTTP by intercepting the initial redirect, allowing the attacker to read and modify traffic in plain text.

Viable on networks where the attacker controls the gateway. Mitigated by HSTS (HTTP Strict Transport Security) headers on websites and by ensuring the captive portal itself uses HTTPS.

Casi di studio

A national coffee shop chain with 500 locations is upgrading its network. They currently use an open SSID with a shared password written on the counter. They have recently introduced mobile ordering with a POS integration, and their compliance team has flagged a PCI DSS gap. They also want to start collecting customer data for a new loyalty programme. How should they architect the network to address all three requirements simultaneously?

Phase 1 — Network Segmentation: Deploy enterprise-grade APs capable of multi-SSID broadcasting and VLAN tagging across all 500 locations via a centralised cloud controller. Create three VLANs: Guest (VLAN 10, internet-only), POS/Mobile Order (VLAN 20, isolated to payment gateway egress only), and Management (VLAN 99, admin-only). Configure the firewall at each site with explicit deny rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Phase 2 — Guest Security: Enable Client Isolation on the Guest SSID. Retire the shared PSK and implement a captive portal (Purple) requiring email or loyalty app authentication, paired with an Acceptable Use Policy. Phase 3 — Compliance and Analytics: Configure the captive portal to collect GDPR-compliant consent at the point of authentication. Integrate the Purple platform with the chain's CRM and marketing automation tools to begin building the first-party data asset for the loyalty programme.

A boutique hotel café is experiencing poor guest WiFi performance. Guests are complaining they cannot stream video or join video calls. The IT manager discovers that a small number of users are consuming the entire 200 Mbps WAN link with large downloads. Simultaneously, the hotel's security team has flagged that guest devices appear to be scanning other devices on the same subnet. How should the IT manager resolve both issues?

Performance Fix: Implement Per-User Bandwidth Limiting at the wireless controller level, capping each authenticated device at 10 Mbps down / 5 Mbps up. Implement Application Layer (Layer 7) Traffic Shaping to deprioritise P2P file sharing and large software update traffic during peak hours (07:00–22:00). Enforce a Session Timeout of 4 hours on the captive portal to clear inactive sessions and free up DHCP leases. Security Fix: Enable Client Isolation (AP Isolation) on the Guest SSID immediately. This is the root cause of the subnet scanning issue — without it, guest devices share a broadcast domain and can communicate directly. Validate the fix by running a post-change scan from a guest device to confirm it cannot reach other guest devices on the subnet.

Analisi degli scenari

Q1. You are auditing a newly acquired coffee shop's network. You find that the guest WiFi and the back-office PC used for inventory management and payroll processing are on the same 192.168.1.0/24 subnet with no firewall between them. What is the immediate technical recommendation, and what compliance framework does this violation fall under?

💡 Suggerimento:Consider the implications for lateral movement, data exfiltration, and the specific compliance standard that governs the separation of cardholder data environments.

Mostra l'approccio consigliato

Immediate action: Implement VLAN segmentation. Create a dedicated VLAN for guest traffic (VLAN 10) and a separate VLAN for corporate back-office devices (VLAN 20). Configure the firewall with explicit ACL rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Enable client isolation on the guest SSID. Compliance context: If the back-office PC is in scope for payment card processing, this is a PCI DSS violation — specifically Requirement 1.3, which mandates that systems in the cardholder data environment are isolated from untrusted networks. Even if the PC is not directly processing payments, the flat network creates an unacceptable risk of lateral movement from a compromised guest device.

Q2. A venue operations director wants to remove the captive portal from their café network because 'it adds friction' and they want an open network with no authentication. How do you advise them from both a security and a commercial perspective?

💡 Suggerimento:Address the legal liability, the GDPR implications, and the lost commercial value of the first-party data asset.

Mostra l'approccio consigliato

Advise strongly against this. From a legal standpoint, removing the captive portal means no Acceptable Use Policy is enforced, leaving the venue potentially liable for illegal activity conducted over their connection. From a GDPR standpoint, if the venue is collecting any data about users (even connection logs), they need a lawful basis — the captive portal consent mechanism provides this. From a commercial standpoint, the captive portal is the mechanism that converts anonymous footfall into a verified, marketable first-party data asset. Removing it eliminates the ability to build a loyalty database, run targeted marketing campaigns, or measure the return on the WiFi investment. The 'friction' argument is addressed by optimising the portal UX — single-click social login or SMS authentication takes under 10 seconds — not by removing the portal entirely.

Q3. During a penetration test of a café's network, the tester successfully captured another user's HTTP session cookie while connected to the Guest SSID. They also successfully reached a device on the 10.20.0.0/24 subnet (the staff network) from the guest network. Identify the two specific misconfigurations responsible for each finding.

💡 Suggerimento:One finding relates to wireless controller configuration; the other relates to firewall ACL configuration.

Mostra l'approccio consigliato

Finding 1 (session cookie capture): Client Isolation is disabled on the Guest SSID. When enabled, this setting prevents wireless clients connected to the same AP from communicating directly at Layer 2, which would prevent the tester from capturing traffic from another guest device. Finding 2 (cross-VLAN access): The firewall ACLs are misconfigured. Either the inter-VLAN routing deny rule between the Guest VLAN and the Staff VLAN is absent, incorrectly ordered, or the VLANs are not correctly tagged at the switch level. The fix is to add an explicit deny rule on the firewall blocking all traffic from the Guest VLAN (e.g., 10.10.0.0/24) to the Staff VLAN (10.20.0.0/24), and to validate this with a post-change penetration test.