Ist Café- und Coffee-Shop-WiFi sicher?

Dieser maßgebliche technische Leitfaden untersucht die tatsächlichen Sicherheitsrisiken von Café- und Coffee-Shop-WiFi sowohl für Verbraucher als auch für Betreiber von Veranstaltungsorten. Er behandelt Bedrohungsvektoren wie Evil Twin-Angriffe, Packet Sniffing und Client-to-Client-Exploits. Er bietet IT-Managern und Netzwerkarchitekten einen praktischen, auf Standards basierenden Bereitstellungsrahmen – von VLAN-Segmentierung und WPA3-Migration bis hin zur Implementierung von Captive Portal und GDPR-konformen Analysen. Die Guest WiFi- und Analyseplattform von Purple wird als konkrete Lösung für Gastgewerbe, Einzelhandel und den öffentlichen Sektor positioniert.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technischer Deep-Dive: Die Bedrohungslandschaft

- Implementierungsleitfaden: Sichere Architektur für Veranstaltungsorte

- Schritt 1: Netzwerksegmentierung über VLANs

- Schritt 2: Client-Isolation aktivieren

- Schritt 3: Ein Captive Portal bereitstellen

- Schritt 4: Inhaltsfilterung und Bandbreitenmanagement implementieren

- Schritt 5: Migration zu WPA3

- Best Practices und Industriestandards

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Manager und Netzwerkarchitekten, die die Konnektivität in Einzelhandels- und Gastgewerbeumgebungen überwachen, ist die Frage „Ist Café-WiFi sicher?“ nicht länger ein Verbraucheranliegen – sie ist eine kritische Geschäftsverbindlichkeit. Ungesicherte öffentliche Netzwerke setzen Gäste Man-in-the-Middle (MitM)-Angriffen, Rogue Hotspots und Packet Sniffing aus, während sie gleichzeitig das eigene Betriebsnetzwerk des Veranstaltungsortes gefährden, wenn es unsachgemäß segmentiert ist.

Dieser Leitfaden bietet eine umfassende technische Analyse der Risiken, die mit der Bereitstellung von Coffee-Shop-WiFi verbunden sind. Noch wichtiger ist, dass er die Architekturen auf Unternehmensebene aufzeigt, die zur Minderung dieser Bedrohungen erforderlich sind. Durch die Implementierung robuster VLAN-Segmentierung, WPA3-Verschlüsselung und ausgeklügelter Captive Portal-Authentifizierung – wie sie von Guest WiFi -Plattformen bereitgestellt werden – können Veranstaltungsorte eine risikoreiche Annehmlichkeit in ein sicheres, wertschöpfendes Asset verwandeln, das den PCI DSS- und GDPR-Standards entspricht. Ob Sie ein einzelnes Boutique-Café oder eine Kette von 500 Einzelhandelsstandorten betreiben, die Prinzipien in diesem Leitfaden gelten in jedem Maßstab.

Technischer Deep-Dive: Die Bedrohungslandschaft

Die grundlegende Schwachstelle von traditionellem Café-WiFi liegt in seiner offenen Natur. Wenn ein Netzwerk die Open System Authentication (kein Passwort) oder einen auf einer Tafel geschriebenen Pre-Shared Key (PSK) verwendet, sind die Verschlüsselungsschlüssel entweder leicht zugänglich oder gänzlich nicht vorhanden. Dies setzt das Netzwerk mehreren gut dokumentierten Angriffsvektoren aus, die jeder kompetente Bedrohungsakteur mit handelsüblicher Hardware ausnutzen kann.

Evil Twin-Angriffe und Rogue Access Points stellen die gefährlichste Bedrohung in der Café-Umgebung dar. Angreifer setzen einen bösartigen Access Point (AP) ein, der dieselbe SSID wie das legitime Café-Netzwerk sendet – zum Beispiel „CafeGuest_WiFi“. Moderne Betriebssysteme sind so konfiguriert, dass sie sich automatisch mit zuvor gesehenen SSIDs verbinden, und Geräte verbinden sich mit dem stärksten Signal. Sobald ein Benutzer sich mit dem AP des Angreifers verbindet, wird der gesamte Datenverkehr über dessen Hardware geleitet, was eine vollständige MitM-Abfangung ermöglicht.

Packet Sniffing und Abhören bleiben in unverschlüsselten oder schwach verschlüsselten Netzwerken praktikabel. Tools wie Wireshark sind frei verfügbar und erfordern keine Spezialkenntnisse für den Betrieb. In Netzwerken, die WEP oder sogar WPA2-Personal mit einem bekannten PSK verwenden, können Angreifer den abgefangenen Datenverkehr entschlüsseln. Während die weit verbreitete Einführung von HTTPS die Offenlegung von Nutzlastinhalten reduziert hat, bleiben Session-Cookies, Authentifizierungs-Tokens und DNS-Abfragen sichtbar.

Man-in-the-Middle (MitM)-Angriffe gehen über einfaches Abhören hinaus. Durch die Kontrolle des Netzwerk-Gateways kann ein Angreifer SSL-Stripping durchführen – HTTPS-Verbindungen auf HTTP herabstufen –, um Anmeldeinformationen und sensible Daten im Klartext abzufangen. Sie können auch bösartige Inhalte in unverschlüsselte Antworten injizieren, Benutzer auf Phishing-Seiten umleiten oder DNS-Antworten manipulieren.

Client-to-Client-Angriffe sind möglich, wenn keine Layer-2-Isolation vorhanden ist. Wenn die Client-Isolation auf dem Wireless Controller nicht aktiviert ist, teilen sich Geräte, die mit demselben AP verbunden sind, dieselbe Broadcast-Domäne. Ein kompromittiertes Gerät kann nach offenen Ports auf den Maschinen anderer Gäste suchen, lokale Schwachstellen ausnutzen oder versuchen, Malware lateral im Netzwerk zu verbreiten.

Implementierungsleitfaden: Sichere Architektur für Veranstaltungsorte

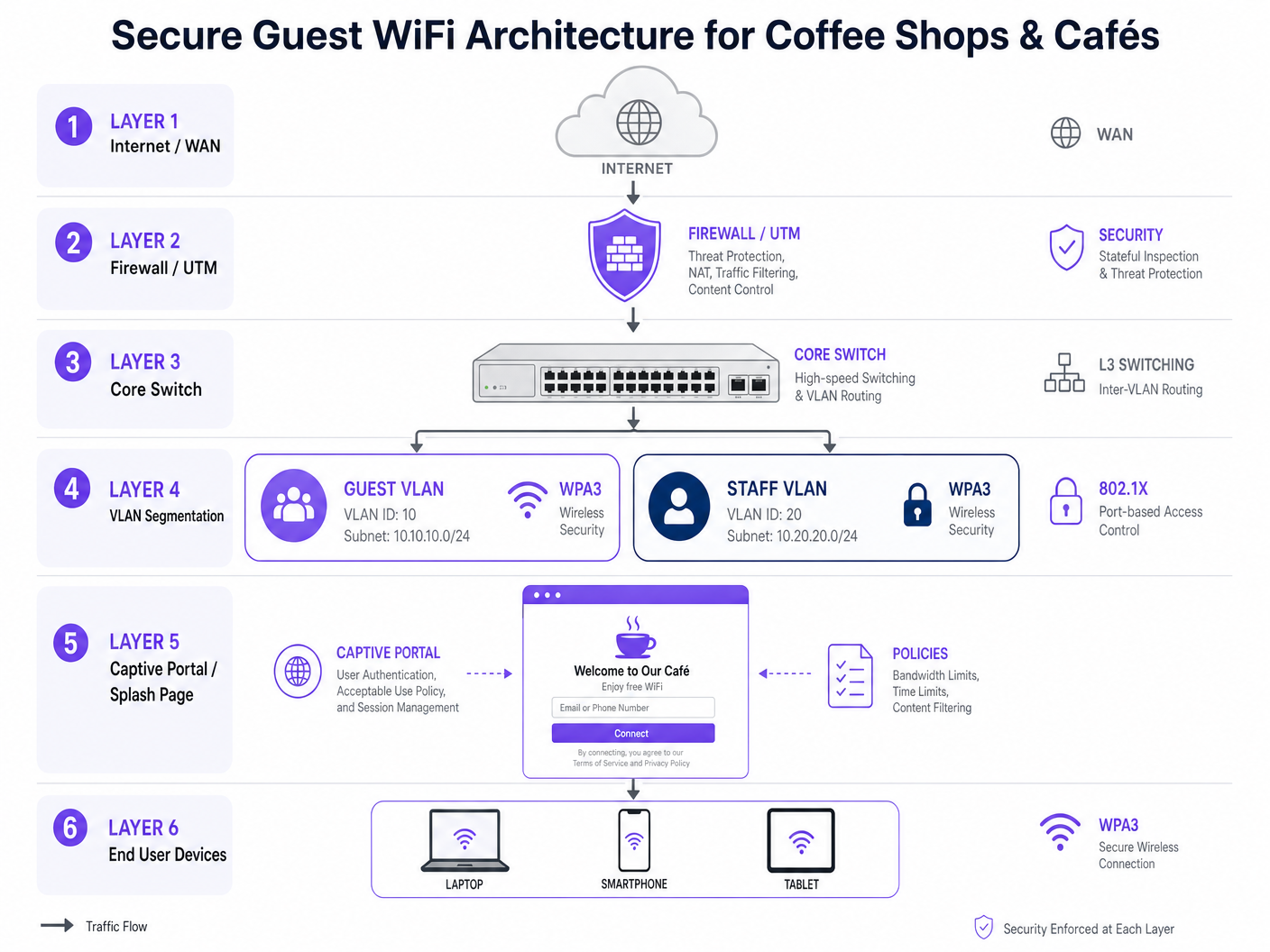

Um sowohl den Verbraucher als auch das Unternehmen zu schützen, müssen IT-Teams eine mehrschichtige Sicherheitsarchitektur implementieren. Ein flaches Netzwerk, in dem Point-of-Sale (POS)-Systeme, Mitarbeitergeräte und Gast-Laptops dasselbe Subnetz teilen, ist nicht nur ein Sicherheitsrisiko – es ist ein Verstoß gegen die PCI DSS-Konformität mit erheblichen finanziellen Folgen.

Schritt 1: Netzwerksegmentierung über VLANs

Der grundlegende Schritt ist eine strikte Layer-2-Segmentierung. Der Gastdatenverkehr muss auf Switch- und Controller-Ebene logisch vom Unternehmens- und Betriebsdatenverkehr getrennt werden.

| VLAN | Purpose | Access Policy |

|---|---|---|

| VLAN 10 | Guest WiFi | Nur Internet. Jegliches Routing zu internen Subnetzen verweigern. |

| VLAN 20 | Personal / Unternehmen | Gesichert über 802.1X (RADIUS)-Authentifizierung. Voller interner Zugriff. |

| VLAN 30 | IoT / Betrieb (POS, CCTV) | Strikte ACLs. Nur ausgehend zum Payment Gateway. |

| VLAN 99 | Netzwerkverwaltung | Nur auf Netzwerkadministrator-Geräte beschränkt. |

Firewall-Regeln müssen das Inter-VLAN-Routing von VLAN 10 zu VLANs 20 und 30 explizit verweigern. Dies ist die wichtigste Konfiguration, um zu verhindern, dass eine Kompromittierung auf der Gastseite in die Zahlungs- oder Betriebsumgebung übergeht.

Schritt 2: Client-Isolation aktivieren

Aktivieren Sie die Client-Isolation (auch bekannt als AP-Isolation oder Layer-2-Isolation) auf der Guest SSID auf Ebene des Wireless Controllers. Dies verhindert, dass Geräte, die mit demselben AP verbunden sind, direkt miteinander kommunizieren, wodurch Peer-to-Peer-Angriffe und die laterale Bewegung innerhalb des Gast-Subnetzes neutralisiert werden.

Schritt 3: Ein Captive Portal bereitstellen

Ersetzen Sie offene Netzwerke durch ein ausgeklügeltes Captive Portal. Dies dient gleichzeitig mehreren Zwecken. Aus rechtlicher Sicht erzwingt es die Annahme von Allgemeinen Geschäftsbedingungen und einer Richtlinie zur akzeptablen Nutzung (AUP), wodurch der Veranstaltungsort vor Haftung für illegale Aktivitäten über seine Verbindung geschützt wird. Aus Sicherheitssicht entfernt es sich vom anonymen Zugriff, indem es Benutzer per E-Mail, SMS oder Social Login authentifiziert. Aus kommerzieller Sicht integriert es sich mit Plattformen wie Purple's WiFi Analytics , um GDPR-konforme demografische und Verhaltensdaten zu sammeln – Verweildauer, Wiederkehrrate, Besuchsfrequenz – die direkt in die Marketing-Automatisierung einfließt.

Schritt 4: Inhaltsfilterung und Bandbreitenmanagement implementieren

Implementieren Sie eine DNS-basierte Inhaltsfilterung, um bösartige Domains, Phishing-Seiten und unangemessene Inhalte zu blockieren. Dies schützt den Ruf des Veranstaltungsortes und verhindert, dass das Netzwerk für illegale Aktivitäten genutzt wird. Wenden Sie eine nutzerbasierte Ratenbegrenzung (z.B. 5 Mbit/s Download / 2 Mbit/s Upload) und Sitzungs-Timeouts (z.B. 2 Stunden) an, um Netzwerkmissbrauch zu verhindern und einen fairen Zugang für alle Gäste zu gewährleisten.

Schritt 5: Migration zu WPA3

Die Branche bewegt sich von WPA2-Personal hin zu WPA3-SAE (Simultaneous Authentication of Equals) und für Unternehmensimplementierungen zu WPA3-Enterprise. WPA3 bietet Vorwärtsgeheimnis, was bedeutet, dass selbst wenn ein Sitzungsschlüssel kompromittiert wird, frühere Sitzungen nicht entschlüsselt werden können. Für Veranstaltungsorte, die längerfristige Roadmaps planen, bieten Passpoint (Hotspot 2.0) und OpenRoaming eine mobilfunkähnliche sichere Authentifizierung ohne ein Captive Portal.

Best Practices und Industriestandards

Die folgenden Standards und Frameworks sollten jede Unternehmens-Café- oder Einzelhandels-WiFi-Bereitstellung regeln.

| Standard | Relevanz | Hauptanforderung |

|---|---|---|

| PCI DSS v4.0 | Schutz von Zahlungskartendaten | Vollständige Netzwerkisolation zwischen Gast- und Karteninhaberdaten-Umgebungen. |

| GDPR / UK GDPR | Über Captive Portal erfasste personenbezogene Daten | Explizite Zustimmung, Datenminimierung, Recht auf Löschung. |

| IEEE 802.1X | Portbasierte Netzwerkzugangskontrolle | RADIUS-Authentifizierung für Personal- und Management-VLANs. |

| WPA3 (IEEE 802.11ax) | Over-the-Air-Verschlüsselung | Obligatorisch für neue Implementierungen; Migrationsplanung für ältere Hardware. |

| NIST SP 800-153 | Richtlinien für WLAN-Sicherheit | Umfassendes Framework für drahtlose Sicherheitsrichtlinien. |

Für branchenspezifische Anleitungen hat Purple spezielle Bereitstellungsressourcen für die Bereiche Einzelhandel , Gastgewerbe , Gesundheitswesen und Transport veröffentlicht. Verwandte technische Lektüre umfasst unseren Leitfaden zu WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke und den Ist Flughafen-WiFi sicher? Ein Sicherheitsleitfaden für Reisende , der analoge Bedrohungsmodelle in öffentlichen Umgebungen mit hoher Dichte behandelt.

Fehlerbehebung und Risikominderung

Selbst bei einer robusten Architektur können Betriebsfehler Risiken mit sich bringen. Im Folgenden sind die häufigsten Fehlermodi aufgeführt, die bei realen Implementierungen auftreten.

Der versteckte Rogue AP. Mitarbeiter oder Drittanbieter schließen manchmal unautorisierte Consumer-Router an Wandanschlüsse an, um die Abdeckung zu erweitern. Diese Rogue APs umgehen die Unternehmens-Firewall und das Captive Portal vollständig und schaffen eine erhebliche Sicherheitslücke. Zur Risikominderung ist die Aktivierung der Rogue AP-Erkennung auf dem Wireless Controller und die Implementierung von Port Security (802.1X oder MAC-Begrenzung) an allen physischen Switch-Ports erforderlich, um unautorisierten Geräten den Netzwerkzugriff zu verwehren.

DNS-Hijacking auf dem Captive Portal. Wenn das Captive Portal nicht mit einem gültigen SSL-Zertifikat (HTTPS) gesichert ist, können Angreifer die Portalseite fälschen, um Gastzugangsdaten abzugreifen. Stellen Sie sicher, dass alle Captive Portal-Weiterleitungen HTTPS mit gültigen, sich automatisch erneuernden Zertifikaten verwenden. Unternehmensplattformen wie Purple handhaben dies standardmäßig.

Firmware-Schwachstellen. Die KRACK-Schwachstelle (Key Reinstallation Attack) zeigte, dass selbst WPA2 auf Protokollebene ausnutzbare Schwachstellen aufweist. Halten Sie einen strengen vierteljährlichen Patching-Zeitplan für alle APs, Switches und Firewalls ein und automatisieren Sie Firmware-Updates, wo der Controller dies unterstützt.

Fehlkonfigurierte ACLs. Ein häufiger Fehler ist die Erstellung der korrekten VLANs, aber das Versäumnis, die Firewall-ACLs so zu konfigurieren, dass Inter-VLAN-Routing verweigert wird. Validieren Sie die Segmentierung nach der Bereitstellung immer mittels eines Penetrationstests oder zumindest eines manuellen Scans von einem Gastgerät aus, das versucht, interne Subnetze zu erreichen.

ROI und Geschäftsauswirkungen

Die Investition in sicheres Café-WiFi ist nicht nur ein Kostenfaktor – sie ist ein strategischer Wegbereiter mit messbaren Erträgen in drei Dimensionen.

Wert der Risikominderung. Eine einzige PCI DSS-Verletzung, die aus einem kompromittierten Gastnetzwerk resultiert, das mit einem POS-System verbunden ist, kann zu Geldstrafen von bis zu 100.000 £ pro Monat gemäß UK GDPR führen, zuzüglich Kartensystem-Strafen und den Kosten für forensische Untersuchungen. Die Infrastrukturinvestition ist angesichts dieses Risikos trivial gerechtfertigt.

Marketing-ROI. Durch die Zugangsbeschränkung hinter einem sicheren, konformen Captive Portal bauen Veranstaltungsorte einen First-Party-Datenbestand in großem Maßstab auf. Jede authentifizierte Verbindung fügt ein verifiziertes Profil – E-Mail, Demografie, Besuchshistorie – zu einem CRM hinzu. Diese Daten fließen direkt in die Marketing-Automatisierung ein und fördern wiederkehrende Besuche sowie eine messbare Steigerung der Kundenbindung. Die Guest WiFi -Plattform von Purple wurde speziell für diesen Anwendungsfall entwickelt und bietet Integrationen zu wichtigen Marketing-Automatisierungs- und CRM-Plattformen.

Operative Intelligenz. Die Integration von WiFi Analytics liefert Metriken für physische Räume, die in ihrer Granularität mit E-Commerce-Analysen mithalten können. Besucherfrequenz pro Stunde, Verweildauer pro Zone, Wiederbesuchsrate und Spitzenkapazitätsdaten ermöglichen es Betriebsleitern, datengestützte Entscheidungen bezüglich Personalbesetzung, Layout und Aktionszeitpunkten zu treffen. Für Veranstaltungsorte, die fortschrittlichere Standortdienste erkunden, deckt unser Indoor Positioning System: UWB, BLE und WiFi Guide die nächste Stufe der räumlichen Analysen ab.

Der Business Case ist klar: Eine sichere WiFi-Infrastruktur, korrekt mit einer verwalteten Plattform bereitgestellt, amortisiert sich durch Risikovermeidung, Marketingeffizienz und operative Optimierung.

Schlüsselbegriffe & Definitionen

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network by broadcasting the same SSID, used to intercept traffic, steal credentials, or perform Man-in-the-Middle attacks.

Common in high-density public environments like cafés and airports. Mitigated by deploying Rogue AP detection on enterprise wireless controllers and educating users to verify the network via a captive portal URL.

Client Isolation (Layer 2 Isolation)

A wireless network security feature configured at the AP or controller level that prevents devices connected to the same access point from communicating directly with each other at the data link layer.

Essential for all public WiFi deployments. Prevents peer-to-peer attacks, port scanning, and malware propagation among guests. Must be explicitly enabled — it is not active by default on most platforms.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single isolated LAN, enforced at the switch level via IEEE 802.1Q tagging, regardless of physical location.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and management traffic. Critical for PCI DSS compliance and for containing the blast radius of a security incident.

Captive Portal

A web-based authentication gateway that intercepts HTTP/HTTPS traffic from unauthenticated users and redirects them to a login or registration page before granting network access.

Serves as the legal, security, and commercial interface between the venue and the guest. Used to enforce Acceptable Use Policies, collect GDPR-compliant first-party data, and integrate with marketing platforms.

Packet Sniffing

The capture and inspection of data packets traversing a network, typically using tools such as Wireshark or tcpdump.

On unencrypted or weakly encrypted networks, attackers can extract session cookies, authentication tokens, and plain-text credentials from captured traffic. Mitigated by enforcing WPA3 encryption and HTTPS-only policies.

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security certification standard, introducing Simultaneous Authentication of Equals (SAE) to replace the vulnerable PSK handshake, providing forward secrecy and resistance to offline dictionary attacks.

The mandatory target for all new wireless deployments. Venues still running WPA2-Personal with a shared PSK should treat migration to WPA3 as a priority infrastructure project.

OpenRoaming / Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard (IEEE 802.11u) that enables devices to automatically discover and securely authenticate to trusted Wi-Fi networks using a pre-provisioned credential or identity provider profile, without manual intervention.

Represents the next generation of public WiFi security, providing cellular-like roaming and enterprise-grade encryption over public airwaves. Relevant for venues planning 3–5 year network roadmaps.

Rogue AP

An unauthorised wireless access point connected to a corporate network without the explicit authorisation of the network administrator.

Most commonly installed by well-meaning staff attempting to fix coverage dead zones. Bypasses corporate security policies, captive portals, and VLANs. Detected via wireless intrusion detection systems (WIDS) built into enterprise controllers.

SSL Stripping

A Man-in-the-Middle attack technique that downgrades an HTTPS connection to HTTP by intercepting the initial redirect, allowing the attacker to read and modify traffic in plain text.

Viable on networks where the attacker controls the gateway. Mitigated by HSTS (HTTP Strict Transport Security) headers on websites and by ensuring the captive portal itself uses HTTPS.

Fallstudien

A national coffee shop chain with 500 locations is upgrading its network. They currently use an open SSID with a shared password written on the counter. They have recently introduced mobile ordering with a POS integration, and their compliance team has flagged a PCI DSS gap. They also want to start collecting customer data for a new loyalty programme. How should they architect the network to address all three requirements simultaneously?

Phase 1 — Network Segmentation: Deploy enterprise-grade APs capable of multi-SSID broadcasting and VLAN tagging across all 500 locations via a centralised cloud controller. Create three VLANs: Guest (VLAN 10, internet-only), POS/Mobile Order (VLAN 20, isolated to payment gateway egress only), and Management (VLAN 99, admin-only). Configure the firewall at each site with explicit deny rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Phase 2 — Guest Security: Enable Client Isolation on the Guest SSID. Retire the shared PSK and implement a captive portal (Purple) requiring email or loyalty app authentication, paired with an Acceptable Use Policy. Phase 3 — Compliance and Analytics: Configure the captive portal to collect GDPR-compliant consent at the point of authentication. Integrate the Purple platform with the chain's CRM and marketing automation tools to begin building the first-party data asset for the loyalty programme.

A boutique hotel café is experiencing poor guest WiFi performance. Guests are complaining they cannot stream video or join video calls. The IT manager discovers that a small number of users are consuming the entire 200 Mbps WAN link with large downloads. Simultaneously, the hotel's security team has flagged that guest devices appear to be scanning other devices on the same subnet. How should the IT manager resolve both issues?

Performance Fix: Implement Per-User Bandwidth Limiting at the wireless controller level, capping each authenticated device at 10 Mbps down / 5 Mbps up. Implement Application Layer (Layer 7) Traffic Shaping to deprioritise P2P file sharing and large software update traffic during peak hours (07:00–22:00). Enforce a Session Timeout of 4 hours on the captive portal to clear inactive sessions and free up DHCP leases. Security Fix: Enable Client Isolation (AP Isolation) on the Guest SSID immediately. This is the root cause of the subnet scanning issue — without it, guest devices share a broadcast domain and can communicate directly. Validate the fix by running a post-change scan from a guest device to confirm it cannot reach other guest devices on the subnet.

Szenarioanalyse

Q1. You are auditing a newly acquired coffee shop's network. You find that the guest WiFi and the back-office PC used for inventory management and payroll processing are on the same 192.168.1.0/24 subnet with no firewall between them. What is the immediate technical recommendation, and what compliance framework does this violation fall under?

💡 Hinweis:Consider the implications for lateral movement, data exfiltration, and the specific compliance standard that governs the separation of cardholder data environments.

Empfohlenen Ansatz anzeigen

Immediate action: Implement VLAN segmentation. Create a dedicated VLAN for guest traffic (VLAN 10) and a separate VLAN for corporate back-office devices (VLAN 20). Configure the firewall with explicit ACL rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Enable client isolation on the guest SSID. Compliance context: If the back-office PC is in scope for payment card processing, this is a PCI DSS violation — specifically Requirement 1.3, which mandates that systems in the cardholder data environment are isolated from untrusted networks. Even if the PC is not directly processing payments, the flat network creates an unacceptable risk of lateral movement from a compromised guest device.

Q2. A venue operations director wants to remove the captive portal from their café network because 'it adds friction' and they want an open network with no authentication. How do you advise them from both a security and a commercial perspective?

💡 Hinweis:Address the legal liability, the GDPR implications, and the lost commercial value of the first-party data asset.

Empfohlenen Ansatz anzeigen

Advise strongly against this. From a legal standpoint, removing the captive portal means no Acceptable Use Policy is enforced, leaving the venue potentially liable for illegal activity conducted over their connection. From a GDPR standpoint, if the venue is collecting any data about users (even connection logs), they need a lawful basis — the captive portal consent mechanism provides this. From a commercial standpoint, the captive portal is the mechanism that converts anonymous footfall into a verified, marketable first-party data asset. Removing it eliminates the ability to build a loyalty database, run targeted marketing campaigns, or measure the return on the WiFi investment. The 'friction' argument is addressed by optimising the portal UX — single-click social login or SMS authentication takes under 10 seconds — not by removing the portal entirely.

Q3. During a penetration test of a café's network, the tester successfully captured another user's HTTP session cookie while connected to the Guest SSID. They also successfully reached a device on the 10.20.0.0/24 subnet (the staff network) from the guest network. Identify the two specific misconfigurations responsible for each finding.

💡 Hinweis:One finding relates to wireless controller configuration; the other relates to firewall ACL configuration.

Empfohlenen Ansatz anzeigen

Finding 1 (session cookie capture): Client Isolation is disabled on the Guest SSID. When enabled, this setting prevents wireless clients connected to the same AP from communicating directly at Layer 2, which would prevent the tester from capturing traffic from another guest device. Finding 2 (cross-VLAN access): The firewall ACLs are misconfigured. Either the inter-VLAN routing deny rule between the Guest VLAN and the Staff VLAN is absent, incorrectly ordered, or the VLANs are not correctly tagged at the switch level. The fix is to add an explicit deny rule on the firewall blocking all traffic from the Guest VLAN (e.g., 10.10.0.0/24) to the Staff VLAN (10.20.0.0/24), and to validate this with a post-change penetration test.