Le WiFi des cafés est-il sûr ?

Ce guide technique faisant autorité examine les risques de sécurité réels du WiFi des cafés pour les consommateurs et les exploitants d'établissements, couvrant les vecteurs de menace tels que les attaques Evil Twin, l'interception de paquets et les exploits client-à-client. Il fournit aux responsables informatiques et aux architectes réseau un cadre de déploiement pratique et référencé aux normes — de la segmentation VLAN et la migration WPA3 à l'implémentation de captive portal et l'analyse conforme au GDPR. La plateforme Guest WiFi et d'analyse de Purple est positionnée comme une solution concrète pour les environnements hôteliers, de vente au détail et du secteur public.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Plongée Technique : Le Paysage des Menaces

- Guide d'Implémentation : Architecture Sécurisée pour les Établissements

- Étape 1 : Segmentation Réseau via les VLANs

- Étape 2 : Activer l'Isolation Client

- Étape 3 : Déployer un Captive Portal

- Étape 4 : Mettre en œuvre le filtrage de contenu et la gestion de la bande passante

- Étape 5 : Migrer vers WPA3

- Bonnes pratiques et normes de l'industrie

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour les responsables informatiques et les architectes réseau supervisant la connectivité dans les environnements de vente au détail et d'hôtellerie, la question "le WiFi de café est-il sûr ?" n'est plus une préoccupation pour le consommateur — c'est une responsabilité commerciale critique. Les réseaux publics non sécurisés exposent les clients aux attaques de l'homme du milieu (MitM), aux points d'accès non autorisés et à l'interception de paquets, tout en mettant simultanément en péril le propre réseau opérationnel de l'établissement s'il est mal segmenté.

Ce guide fournit une analyse technique complète des risques inhérents aux déploiements de WiFi dans les cafés. Plus important encore, il décrit les architectures de niveau entreprise nécessaires pour atténuer ces menaces. En mettant en œuvre une segmentation VLAN robuste, un chiffrement WPA3 et une authentification par captive portal sophistiquée — comme celles fournies par les plateformes Guest WiFi — les établissements peuvent transformer un service à haut risque en un atout sécurisé et générateur de valeur, conforme aux normes PCI DSS et GDPR. Que vous exploitiez un seul café-boutique ou une chaîne de 500 points de vente, les principes de ce guide s'appliquent à toutes les échelles.

Plongée Technique : Le Paysage des Menaces

La vulnérabilité fondamentale du WiFi traditionnel des cafés réside dans sa nature ouverte. Lorsqu'un réseau utilise l'authentification en système ouvert (sans mot de passe) ou une clé pré-partagée (PSK) écrite sur un tableau, les clés de chiffrement sont soit facilement accessibles, soit entièrement absentes. Cela expose le réseau à plusieurs vecteurs d'attaque bien documentés que tout acteur malveillant compétent peut exploiter avec du matériel courant.

Les attaques Evil Twin et les points d'accès non autorisés représentent la menace la plus dangereuse dans l'environnement des cafés. Les attaquants déploient un point d'accès (AP) malveillant diffusant le même SSID que le réseau légitime du café — par exemple, "CafeGuest_WiFi". Les systèmes d'exploitation modernes sont configurés pour se connecter automatiquement aux SSID précédemment vus, et les appareils se connecteront au signal le plus fort. Une fois qu'un utilisateur se connecte à l'AP de l'attaquant, tout le trafic est acheminé via son matériel, permettant une interception MitM complète.

L'interception de paquets et l'écoute clandestine restent viables sur les réseaux non chiffrés ou faiblement chiffrés. Des outils comme Wireshark sont disponibles gratuitement et ne nécessitent aucune connaissance spécialisée pour fonctionner. Sur les réseaux utilisant WEP ou même WPA2-Personal avec une PSK connue, les attaquants peuvent déchiffrer le trafic capturé. Bien que l'adoption généralisée du HTTPS ait réduit l'exposition du contenu des charges utiles, les cookies de session, les jetons d'authentification et les requêtes DNS restent visibles.

Les attaques de l'homme du milieu (MitM) vont au-delà de la simple écoute clandestine. En contrôlant la passerelle réseau, un attaquant peut effectuer du SSL stripping — déclassant les connexions HTTPS en HTTP — pour intercepter les identifiants et les données sensibles en texte clair. Ils peuvent également injecter du contenu malveillant dans des réponses non chiffrées, rediriger les utilisateurs vers des pages de phishing ou manipuler les réponses DNS.

Les attaques client-à-client sont possibles lorsque l'isolation de couche 2 est absente. Si l'isolation client n'est pas activée sur le contrôleur sans fil, les appareils connectés au même AP partagent le même domaine de diffusion. Un appareil compromis peut rechercher des ports ouverts sur les machines d'autres clients, exploiter des vulnérabilités locales ou tenter de propager des logiciels malveillants latéralement sur le réseau.

Guide d'Implémentation : Architecture Sécurisée pour les Établissements

Pour protéger à la fois le consommateur et l'entreprise, les équipes informatiques doivent déployer une architecture de sécurité multicouche. Un réseau plat où les systèmes de point de vente (POS), les appareils du personnel et les ordinateurs portables des clients partagent le même sous-réseau n'est pas seulement un risque de sécurité — c'est un manquement à la conformité PCI DSS avec des conséquences financières importantes.

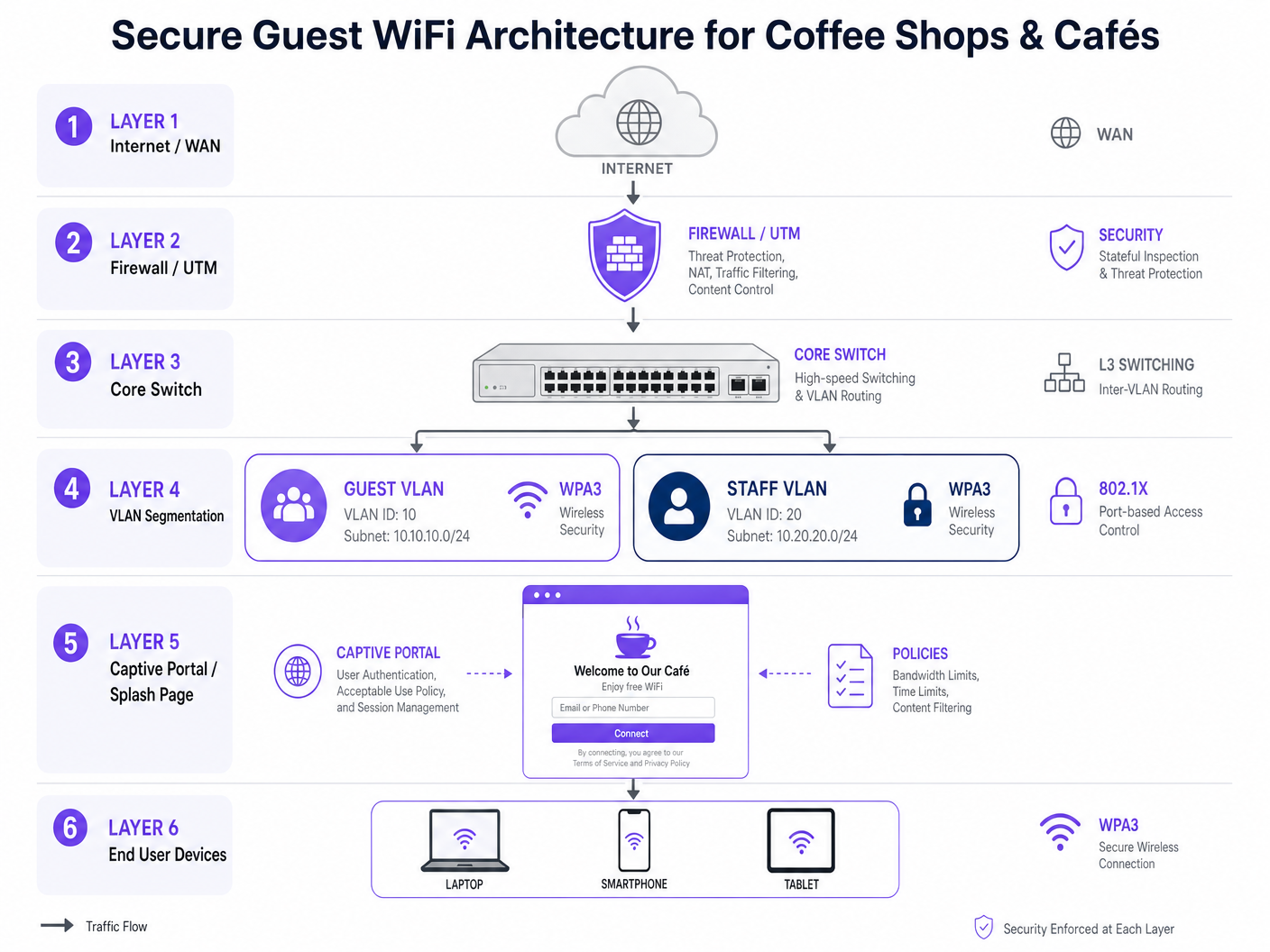

Étape 1 : Segmentation Réseau via les VLANs

L'étape fondamentale est une segmentation stricte de la couche 2. Le trafic des clients doit être logiquement séparé du trafic d'entreprise et opérationnel au niveau du commutateur et du contrôleur.

| VLAN | Objectif | Politique d'Accès |

|---|---|---|

| VLAN 10 | Guest WiFi | Internet uniquement. Refuser tout routage vers les sous-réseaux internes. |

| VLAN 20 | Personnel / Entreprise | Sécurisé via l'authentification 802.1X (RADIUS). Accès interne complet. |

| VLAN 30 | IoT / Opérations (POS, CCTV) | ACLs strictes. Sortant vers la passerelle de paiement uniquement. |

| VLAN 99 | Gestion du Réseau | Restreint aux appareils d'administration réseau uniquement. |

Les règles de pare-feu doivent explicitement refuser le routage inter-VLAN du VLAN 10 vers les VLANs 20 et 30. C'est la configuration la plus importante pour empêcher qu'une compromission côté client ne se propage à l'environnement de paiement ou opérationnel.

Étape 2 : Activer l'Isolation Client

Activez l'Isolation Client (également connue sous le nom d'Isolation AP ou d'Isolation de Couche 2) sur le Guest SSID au niveau du contrôleur sans fil. Cela empêche les appareils connectés au même AP de communiquer directement entre eux, neutralisant les attaques peer-to-peer et les mouvements latéraux à travers le sous-réseau invité.

Étape 3 : Déployer un Captive Portal

Remplacez les réseaux ouverts par un captive portal sophistiqué. Cela sert simultanément à plusieurs objectifs. D'un point de vue juridique, il impose l'acceptation des Conditions Générales et d'une Politique d'Utilisation Acceptable (PUA), protégeant l'établissement de toute responsabilité pour des activités illicites sur sa connexion. D'un point de vue de la sécurité, il s'éloigne de l'accès anonyme en authentifiant les utilisateurs via e-mail, SMS ou connexion sociale. D'un point de vue commercial, il s'intègre à des plateformes comme WiFi Analytics de Purple pour collecter des données démographiques et comportementales conformes au GDPR — temps de présence, taux de retour, fréquence de visiteency — qui alimente directement l'automatisation du marketing.

Étape 4 : Mettre en œuvre le filtrage de contenu et la gestion de la bande passante

Déployez un filtrage de contenu basé sur DNS pour bloquer les domaines malveillants, les sites de phishing et le contenu inapproprié. Cela protège la réputation du lieu et empêche l'utilisation du réseau pour des activités illégales. Appliquez une limitation de débit par utilisateur (par exemple, 5 Mbps en téléchargement / 2 Mbps en téléversement) et des délais d'expiration de session (par exemple, 2 heures) pour prévenir l'abus de réseau et garantir un accès équitable à tous les clients.

Étape 5 : Migrer vers WPA3

L'industrie s'éloigne du WPA2-Personal pour se diriger vers le WPA3-SAE (Simultaneous Authentication of Equals) et, pour les déploiements d'entreprise, le WPA3-Enterprise. WPA3 offre une confidentialité persistante, ce qui signifie que même si une clé de session est compromise, les sessions passées ne peuvent pas être déchiffrées. Pour les lieux planifiant des feuilles de route à plus long terme, Passpoint (Hotspot 2.0) et OpenRoaming offrent une authentification sécurisée de type cellulaire sans captive portal.

Bonnes pratiques et normes de l'industrie

Les normes et cadres suivants devraient régir tout déploiement de WiFi dans un café d'entreprise ou un commerce de détail.

| Norme | Pertinence | Exigence clé |

|---|---|---|

| PCI DSS v4.0 | Protection des données de cartes de paiement | Isolation complète du réseau entre les environnements de données des invités et des titulaires de carte. |

| GDPR / UK GDPR | Données personnelles collectées via le captive portal | Consentement explicite, minimisation des données, droit à l'effacement. |

| IEEE 802.1X | Contrôle d'accès réseau basé sur les ports | Authentification RADIUS pour les VLAN du personnel et de la gestion. |

| WPA3 (IEEE 802.11ax) | Chiffrement sans fil | Obligatoire pour les nouveaux déploiements ; planifier la migration pour le matériel existant. |

| NIST SP 800-153 | Lignes directrices pour la sécurité WLAN | Cadre complet de politique de sécurité sans fil. |

Pour des conseils spécifiques au secteur, Purple a publié des ressources de déploiement dédiées aux environnements de Commerce de détail , d' Hôtellerie , de Santé et de Transport . La lecture technique connexe comprend notre guide sur Le WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés et le Le WiFi d'aéroport est-il sûr ? Un guide de sécurité pour les voyageurs , qui couvre des modèles de menaces analogues dans des environnements publics à haute densité.

Dépannage et atténuation des risques

Même avec une architecture robuste en place, les défaillances opérationnelles peuvent introduire des risques. Voici les modes de défaillance les plus courants rencontrés dans les déploiements réels.

Le Rogue AP caché. Le personnel ou des fournisseurs tiers branchent parfois des routeurs grand public non autorisés dans les prises murales pour étendre la couverture. Ces Rogue AP contournent entièrement le pare-feu d'entreprise et le captive portal, créant une faille de sécurité importante. L'atténuation nécessite l'activation de la détection des Rogue AP sur le contrôleur sans fil et la mise en œuvre de la sécurité des ports (802.1X ou limitation MAC) sur tous les ports de commutateur physiques pour empêcher les appareils non autorisés d'accéder au réseau.

Détournement DNS sur le Captive Portal. Si le captive portal n'est pas sécurisé avec un certificat SSL valide (HTTPS), les attaquants peuvent usurper la page du portail pour collecter les identifiants des invités. Assurez-vous que toutes les redirections du captive portal utilisent HTTPS avec des certificats valides et à renouvellement automatique. Les plateformes d'entreprise comme Purple gèrent cela par défaut.

Vulnérabilités du micrologiciel. La vulnérabilité KRACK (Key Reinstallation Attack) a démontré que même WPA2 présente des faiblesses exploitables au niveau du protocole. Maintenez un calendrier de correctifs trimestriel strict pour tous les points d'accès, commutateurs et pare-feu, et automatisez les mises à jour du micrologiciel lorsque le contrôleur le prend en charge.

ACL mal configurées. Une erreur courante consiste à créer les bons VLAN mais à ne pas configurer les ACL du pare-feu pour refuser le routage inter-VLAN. Validez toujours la segmentation après le déploiement à l'aide d'un test d'intrusion ou, au minimum, d'une analyse manuelle à partir d'un appareil invité tentant d'atteindre les sous-réseaux internes.

ROI et impact commercial

Investir dans un WiFi sécurisé pour café n'est pas seulement un centre de coûts — c'est un catalyseur stratégique avec des retours mesurables sur trois dimensions.

Valeur d'atténuation des risques. Une seule violation PCI DSS résultant d'un réseau invité compromis se connectant à un système de point de vente (POS) peut entraîner des amendes allant jusqu'à 100 000 £ par mois en vertu du UK GDPR, ainsi que des pénalités de système de carte et le coût de l'enquête forensique. L'investissement dans l'infrastructure est trivialement justifié face à cette exposition.

ROI marketing. En limitant l'accès derrière un captive portal sécurisé et conforme, les lieux construisent un actif de données de première partie à grande échelle. Chaque connexion authentifiée ajoute un profil vérifié — e-mail, données démographiques, historique des visites — à un CRM. Ces données alimentent directement l'automatisation du marketing, stimulant les visites répétées et une augmentation mesurable de la fidélité. La plateforme Guest WiFi de Purple est conçue spécifiquement pour ce cas d'utilisation, avec des intégrations aux principales plateformes d'automatisation du marketing et de CRM.

Intelligence opérationnelle. L'intégration de WiFi Analytics fournit des métriques d'espace physique qui rivalisent avec l'analyse e-commerce par leur granularité. Les données sur la fréquentation horaire, le temps de présence par zone, le taux de visiteurs récurrents et la capacité maximale permettent aux directeurs des opérations de prendre des décisions basées sur les données concernant le personnel, l'aménagement et le calendrier promotionnel. Pour les lieux explorant des services de localisation plus avancés, notre Système de positionnement intérieur : Guide UWB, BLE et WiFi couvre le niveau supérieur de l'analyse spatiale.

Le cas d'affaires est clair : une infrastructure WiFi sécurisée, déployée correctement avec une plateforme gérée, s'autofinance grâce à la prévention des risques, à l'efficacité marketing et à l'optimisation opérationnelle.

Termes clés et définitions

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi network by broadcasting the same SSID, used to intercept traffic, steal credentials, or perform Man-in-the-Middle attacks.

Common in high-density public environments like cafés and airports. Mitigated by deploying Rogue AP detection on enterprise wireless controllers and educating users to verify the network via a captive portal URL.

Client Isolation (Layer 2 Isolation)

A wireless network security feature configured at the AP or controller level that prevents devices connected to the same access point from communicating directly with each other at the data link layer.

Essential for all public WiFi deployments. Prevents peer-to-peer attacks, port scanning, and malware propagation among guests. Must be explicitly enabled — it is not active by default on most platforms.

VLAN (Virtual Local Area Network)

A logical grouping of network devices that behave as if they are on a single isolated LAN, enforced at the switch level via IEEE 802.1Q tagging, regardless of physical location.

The primary mechanism for separating guest WiFi traffic from corporate, POS, and management traffic. Critical for PCI DSS compliance and for containing the blast radius of a security incident.

Captive Portal

A web-based authentication gateway that intercepts HTTP/HTTPS traffic from unauthenticated users and redirects them to a login or registration page before granting network access.

Serves as the legal, security, and commercial interface between the venue and the guest. Used to enforce Acceptable Use Policies, collect GDPR-compliant first-party data, and integrate with marketing platforms.

Packet Sniffing

The capture and inspection of data packets traversing a network, typically using tools such as Wireshark or tcpdump.

On unencrypted or weakly encrypted networks, attackers can extract session cookies, authentication tokens, and plain-text credentials from captured traffic. Mitigated by enforcing WPA3 encryption and HTTPS-only policies.

WPA3 (Wi-Fi Protected Access 3)

The current Wi-Fi security certification standard, introducing Simultaneous Authentication of Equals (SAE) to replace the vulnerable PSK handshake, providing forward secrecy and resistance to offline dictionary attacks.

The mandatory target for all new wireless deployments. Venues still running WPA2-Personal with a shared PSK should treat migration to WPA3 as a priority infrastructure project.

OpenRoaming / Passpoint (Hotspot 2.0)

A Wi-Fi Alliance standard (IEEE 802.11u) that enables devices to automatically discover and securely authenticate to trusted Wi-Fi networks using a pre-provisioned credential or identity provider profile, without manual intervention.

Represents the next generation of public WiFi security, providing cellular-like roaming and enterprise-grade encryption over public airwaves. Relevant for venues planning 3–5 year network roadmaps.

Rogue AP

An unauthorised wireless access point connected to a corporate network without the explicit authorisation of the network administrator.

Most commonly installed by well-meaning staff attempting to fix coverage dead zones. Bypasses corporate security policies, captive portals, and VLANs. Detected via wireless intrusion detection systems (WIDS) built into enterprise controllers.

SSL Stripping

A Man-in-the-Middle attack technique that downgrades an HTTPS connection to HTTP by intercepting the initial redirect, allowing the attacker to read and modify traffic in plain text.

Viable on networks where the attacker controls the gateway. Mitigated by HSTS (HTTP Strict Transport Security) headers on websites and by ensuring the captive portal itself uses HTTPS.

Études de cas

A national coffee shop chain with 500 locations is upgrading its network. They currently use an open SSID with a shared password written on the counter. They have recently introduced mobile ordering with a POS integration, and their compliance team has flagged a PCI DSS gap. They also want to start collecting customer data for a new loyalty programme. How should they architect the network to address all three requirements simultaneously?

Phase 1 — Network Segmentation: Deploy enterprise-grade APs capable of multi-SSID broadcasting and VLAN tagging across all 500 locations via a centralised cloud controller. Create three VLANs: Guest (VLAN 10, internet-only), POS/Mobile Order (VLAN 20, isolated to payment gateway egress only), and Management (VLAN 99, admin-only). Configure the firewall at each site with explicit deny rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Phase 2 — Guest Security: Enable Client Isolation on the Guest SSID. Retire the shared PSK and implement a captive portal (Purple) requiring email or loyalty app authentication, paired with an Acceptable Use Policy. Phase 3 — Compliance and Analytics: Configure the captive portal to collect GDPR-compliant consent at the point of authentication. Integrate the Purple platform with the chain's CRM and marketing automation tools to begin building the first-party data asset for the loyalty programme.

A boutique hotel café is experiencing poor guest WiFi performance. Guests are complaining they cannot stream video or join video calls. The IT manager discovers that a small number of users are consuming the entire 200 Mbps WAN link with large downloads. Simultaneously, the hotel's security team has flagged that guest devices appear to be scanning other devices on the same subnet. How should the IT manager resolve both issues?

Performance Fix: Implement Per-User Bandwidth Limiting at the wireless controller level, capping each authenticated device at 10 Mbps down / 5 Mbps up. Implement Application Layer (Layer 7) Traffic Shaping to deprioritise P2P file sharing and large software update traffic during peak hours (07:00–22:00). Enforce a Session Timeout of 4 hours on the captive portal to clear inactive sessions and free up DHCP leases. Security Fix: Enable Client Isolation (AP Isolation) on the Guest SSID immediately. This is the root cause of the subnet scanning issue — without it, guest devices share a broadcast domain and can communicate directly. Validate the fix by running a post-change scan from a guest device to confirm it cannot reach other guest devices on the subnet.

Analyse de scénario

Q1. You are auditing a newly acquired coffee shop's network. You find that the guest WiFi and the back-office PC used for inventory management and payroll processing are on the same 192.168.1.0/24 subnet with no firewall between them. What is the immediate technical recommendation, and what compliance framework does this violation fall under?

💡 Astuce :Consider the implications for lateral movement, data exfiltration, and the specific compliance standard that governs the separation of cardholder data environments.

Afficher l'approche recommandée

Immediate action: Implement VLAN segmentation. Create a dedicated VLAN for guest traffic (VLAN 10) and a separate VLAN for corporate back-office devices (VLAN 20). Configure the firewall with explicit ACL rules blocking all inter-VLAN routing from VLAN 10 to VLAN 20. Enable client isolation on the guest SSID. Compliance context: If the back-office PC is in scope for payment card processing, this is a PCI DSS violation — specifically Requirement 1.3, which mandates that systems in the cardholder data environment are isolated from untrusted networks. Even if the PC is not directly processing payments, the flat network creates an unacceptable risk of lateral movement from a compromised guest device.

Q2. A venue operations director wants to remove the captive portal from their café network because 'it adds friction' and they want an open network with no authentication. How do you advise them from both a security and a commercial perspective?

💡 Astuce :Address the legal liability, the GDPR implications, and the lost commercial value of the first-party data asset.

Afficher l'approche recommandée

Advise strongly against this. From a legal standpoint, removing the captive portal means no Acceptable Use Policy is enforced, leaving the venue potentially liable for illegal activity conducted over their connection. From a GDPR standpoint, if the venue is collecting any data about users (even connection logs), they need a lawful basis — the captive portal consent mechanism provides this. From a commercial standpoint, the captive portal is the mechanism that converts anonymous footfall into a verified, marketable first-party data asset. Removing it eliminates the ability to build a loyalty database, run targeted marketing campaigns, or measure the return on the WiFi investment. The 'friction' argument is addressed by optimising the portal UX — single-click social login or SMS authentication takes under 10 seconds — not by removing the portal entirely.

Q3. During a penetration test of a café's network, the tester successfully captured another user's HTTP session cookie while connected to the Guest SSID. They also successfully reached a device on the 10.20.0.0/24 subnet (the staff network) from the guest network. Identify the two specific misconfigurations responsible for each finding.

💡 Astuce :One finding relates to wireless controller configuration; the other relates to firewall ACL configuration.

Afficher l'approche recommandée

Finding 1 (session cookie capture): Client Isolation is disabled on the Guest SSID. When enabled, this setting prevents wireless clients connected to the same AP from communicating directly at Layer 2, which would prevent the tester from capturing traffic from another guest device. Finding 2 (cross-VLAN access): The firewall ACLs are misconfigured. Either the inter-VLAN routing deny rule between the Guest VLAN and the Staff VLAN is absent, incorrectly ordered, or the VLANs are not correctly tagged at the switch level. The fix is to add an explicit deny rule on the firewall blocking all traffic from the Guest VLAN (e.g., 10.10.0.0/24) to the Staff VLAN (10.20.0.0/24), and to validate this with a post-change penetration test.