Responsabilidade do WiFi Público: Por Que a Filtragem de Conteúdo é Obrigatória

Este guia de referência técnica descreve os riscos legais e operacionais de fornecer WiFi público sem filtro, detalhando por que a filtragem de conteúdo é um requisito de implantação obrigatório para operadores de locais. Ele oferece estratégias de arquitetura acionáveis, etapas de implementação e táticas de mitigação de riscos para proteger redes contra atividades ilegais, violação de direitos autorais e não conformidade regulatória. Operadores de locais e CTOs encontrarão estudos de caso concretos, estruturas de decisão e orientações de configuração para implementar um ambiente de Guest WiFi defensável e em conformidade.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- O Cenário Legal e o Safe Harbour

- Arquitetura de uma Rede Filtrada

- Abordando o Problema do DoH

- Guia de Implementação

- Passo 1: Defina a Política de Uso Aceitável

- Passo 2: Configure o Captive Portal e a Autenticação

- Passo 3: Implante a Filtragem DNS e Regras de Gateway

- Passo 4: Crie uma Whitelist para Serviços Críticos

- Passo 5: Teste e Valide

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

Resumo Executivo

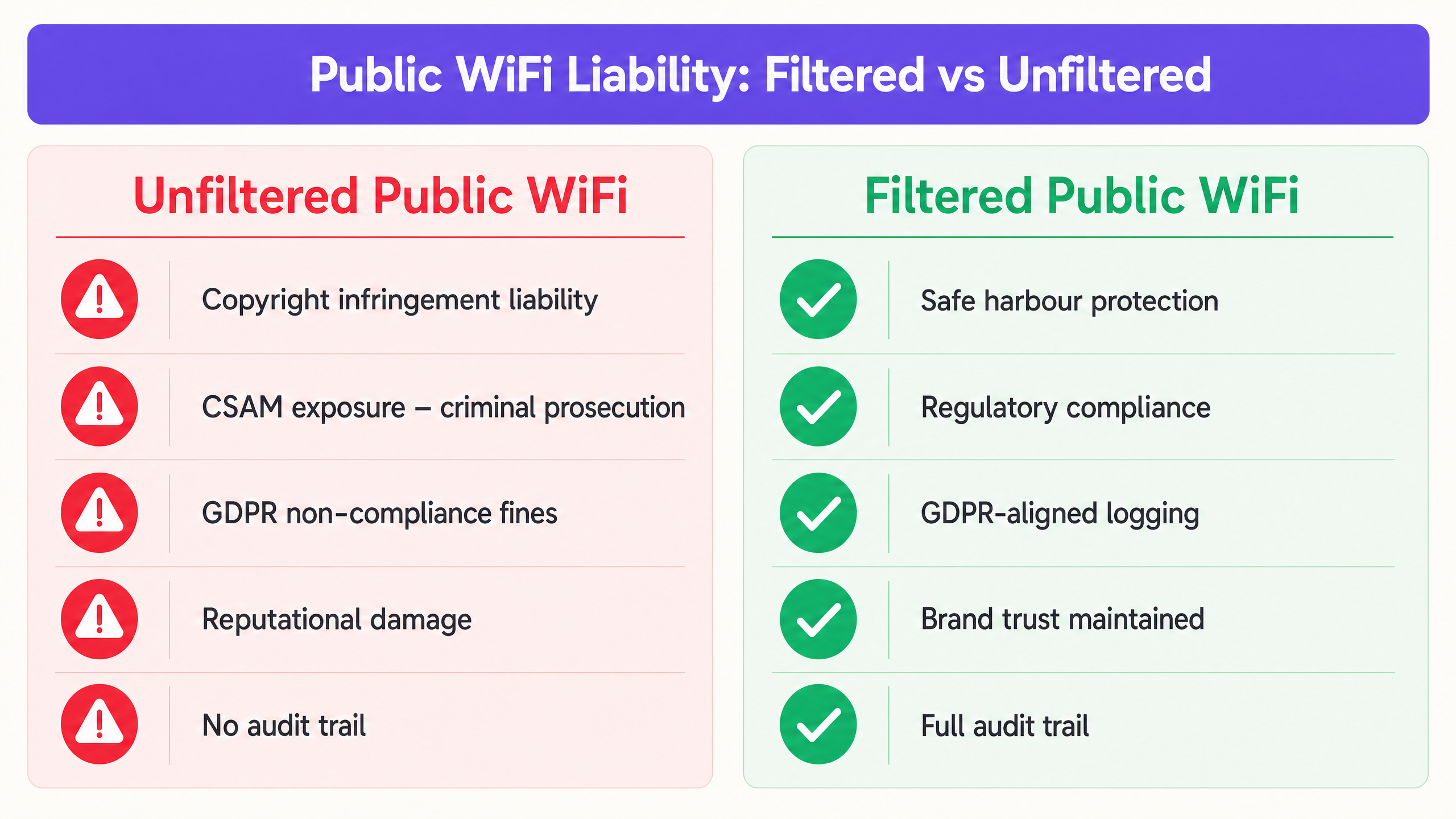

Para gerentes de TI, arquitetos de rede e CTOs que supervisionam locais públicos, a implantação de Guest WiFi é um requisito operacional básico. No entanto, fornecer um canal aberto para a internet sem uma filtragem de conteúdo robusta expõe o local a graves riscos legais, financeiros e de reputação. Ao fornecer acesso público à internet, sua organização assume o papel de um Provedor de Serviços de Internet (ISP). Se tráfego malicioso ou ilegal — como violação de direitos autorais, pirataria peer-to-peer (P2P) ou Material de Abuso Sexual Infantil (CSAM) — se originar de seus endereços IP públicos, a responsabilidade geralmente recai sobre o operador do local.

Este guia fornece uma estrutura técnica definitiva para a implementação de filtragem de conteúdo obrigatória. Exploramos a arquitetura necessária para manter as proteções de safe harbour, garantir a conformidade regulatória (incluindo GDPR e PCI DSS) e manter o desempenho da rede. Ao integrar filtragem robusta com WiFi Analytics , locais nos setores de Varejo , Hotelaria , Saúde e Transporte podem mitigar riscos enquanto mantêm uma experiência de convidado perfeita.

Análise Técnica Detalhada

O Cenário Legal e o Safe Harbour

O principal impulsionador para a filtragem de conteúdo é a responsabilidade legal do WiFi público. Na maioria das jurisdições, ISPs e provedores de WiFi público são protegidos por disposições de "safe harbour" — por exemplo, o Digital Millennium Copyright Act (DMCA) nos EUA, ou a Diretiva de Comércio Eletrônico e suas estruturas sucessoras na UE. No entanto, essas proteções são explicitamente condicionais. Para se qualificar, os provedores devem demonstrar que tomaram medidas técnicas razoáveis para prevenir atividades ilegais e podem auxiliar as autoridades quando necessário.

Sem um registro de auditoria e filtragem ativa, um local não pode provar que tomou medidas razoáveis, o que anula completamente as proteções de safe harbour. Isso é particularmente crítico para implantações no setor público, onde os requisitos de responsabilidade são ainda mais rigorosos. Para contexto sobre como a infraestrutura digital do setor público está evoluindo, veja Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Os três principais vetores de risco legal para redes não filtradas são:

| Vetor de Risco | Exposição Legal | Consequência Exemplo |

|---|---|---|

| Violação de Direitos Autorais (P2P) | Responsabilidade civil, ordens de cessar e desistir | Detentor dos direitos processa o local por facilitar a infração |

| Distribuição de CSAM | Processo criminal | Investigação policial, revogação de licença |

| Não Conformidade com GDPR | Multas regulatórias de até 4% do faturamento global | Ação de fiscalização do ICO por registro inadequado |

Arquitetura de uma Rede Filtrada

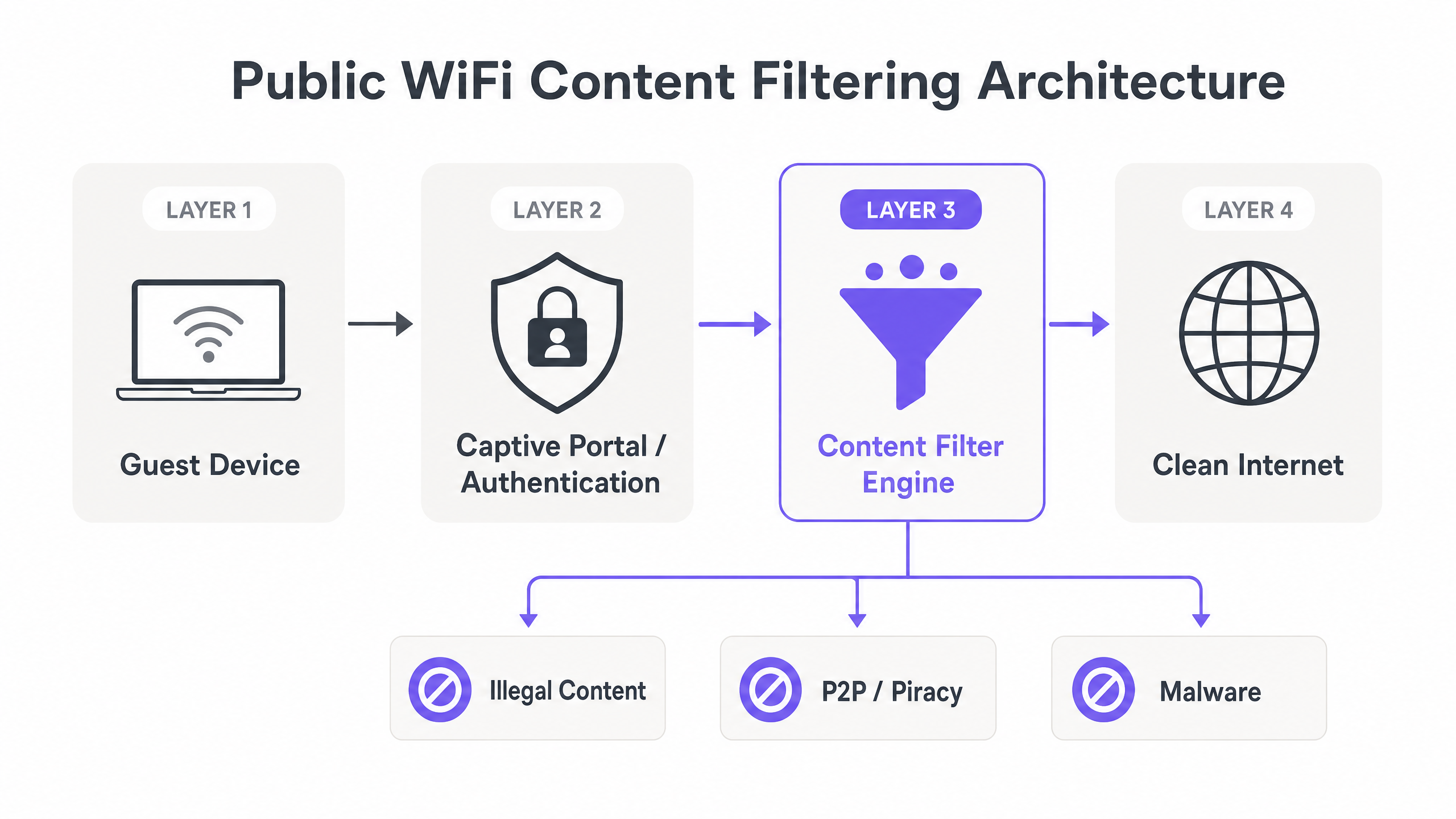

A filtragem de conteúdo eficaz requer uma arquitetura multicamadas. Nenhum controle único é suficiente. As seguintes camadas devem funcionar em conjunto:

Camada 1 — Autenticação (Captive Portal): Antes que o acesso à rede seja concedido, os usuários devem se autenticar. Isso vincula um dispositivo (endereço MAC) e um lease de IP a uma identidade verificada via SMS, e-mail ou login social. Esta é a base do seu registro de auditoria. Para mais informações sobre por que este registro é crítico, veja Explain what is audit trail for IT Security in 2026 .

Camada 2 — Motor de Filtragem DNS: A abordagem mais escalável para ambientes de alto rendimento é a filtragem DNS baseada em nuvem. Quando um usuário solicita um domínio, o resolvedor DNS verifica a solicitação em um banco de dados de inteligência de ameaças em tempo real. Se o domínio for categorizado como malicioso ou ilegal — malware, conteúdo adulto, rastreadores de pirataria — a resolução é bloqueada e o usuário é redirecionado para uma página de bloqueio em conformidade com a política.

Camada 3 — Gateway da Camada de Aplicação (Firewall): A filtragem DNS por si só é insuficiente. Os usuários podem contornar os filtros DNS usando conexões IP diretas ou DNS criptografado (DNS over HTTPS — DoH). O gateway de rede deve bloquear resolvedores DoH conhecidos e restringir protocolos específicos, particularmente protocolos P2P como BitTorrent, que são o principal vetor para violação de direitos autorais em redes públicas.

Camada 4 — Registro e Trilha de Auditoria: Todos os dados da sessão — identidade autenticada, endereço MAC, IP atribuído, carimbos de data/hora e duração da sessão — devem ser registrados com segurança e retidos pelo período legalmente exigido. Esses dados devem ser acessíveis às autoridades mediante solicitação, sem comprometer os dados de outros usuários, sob os princípios do GDPR.

Abordando o Problema do DoH

DNS over HTTPS (DoH) é o maior desafio técnico para a filtragem de conteúdo em 2025 e além. Navegadores modernos — incluindo Chrome, Firefox e Edge — podem ser configurados para usar DoH por padrão, roteando consultas DNS sobre HTTPS para resolvedores como Cloudflare (1.1.1.1) ou Google (8.8.8.8). Isso ignora completamente sua camada de filtragem DNS gerenciada.

A estratégia de mitigação tem dois componentes:

- Bloquear IPs de resolvedores DoH conhecidos no nível do firewall. Mantenha uma lista atualizada de endpoints DoH conhecidos e bloqueie o tráfego HTTPS de saída para esses IPs específicos.

- Interceptar e redirecionar todo o tráfego da porta 53 para o seu resolvedor DNS gerenciado usando regras NAT do firewall, impedindo a substituição manual do DNS pelos convidados.

Guia de Implementação

A implantação de uma solução de filtragem robusta requer planejamento cuidadoso para equilibrarsegurança com a experiência do usuário. Os passos a seguir se aplicam a locais de todas as escalas, desde um hotel de um único site até uma rede Retail com múltiplas localizações.

Passo 1: Defina a Política de Uso Aceitável

Estabeleça uma Política de Uso Aceitável (AUP) clara que os convidados devem aceitar no Captive Portal. A política de filtragem técnica deve espelhar a AUP. No mínimo, bloqueie: domínios conhecidos de malware e phishing; CSAM (integre com bancos de dados como a blocklist da Internet Watch Foundation); protocolos de compartilhamento de arquivos P2P; e conteúdo adulto para locais apropriados para famílias.

Passo 2: Configure o Captive Portal e a Autenticação

Garanta que o Captive Portal exija autenticação. O acesso anônimo é o inimigo do registro de auditoria. Implemente limites de sessão e garanta que os tempos de concessão DHCP sejam otimizados para ambientes de alta rotatividade. Para implantações de Hospitality , integre com o Sistema de Gerenciamento de Propriedades (PMS) para autenticar convidados com base em sua referência de reserva.

Passo 3: Implante a Filtragem DNS e Regras de Gateway

Integre um serviço de filtragem DNS em nuvem. Configure o gateway de rede para interceptar todas as solicitações DNS de saída na porta 53 e forçá-las através do serviço de filtragem aprovado. Implemente regras de firewall para bloquear endpoints DoH conhecidos. Configure regras de camada de aplicação para descartar o tráfego de protocolo P2P.

Passo 4: Crie uma Whitelist para Serviços Críticos

Garanta que os serviços críticos do local estejam na whitelist antes do lançamento. Se o seu local usa serviços de localização ou ferramentas de navegação — por exemplo, Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots — garanta que os endpoints relevantes estejam acessíveis. Prepare também as equipes de suporte para problemas comuns pós-implantação; a filtragem pode ocasionalmente causar anomalias de conectividade, conforme discutido em Solving the Connected but No Internet Error on Guest WiFi .

Passo 5: Teste e Valide

Antes de entrar em operação, conduza um teste estruturado: tente acessar categorias bloqueadas conhecidas a partir de um dispositivo de convidado, verifique se a página de bloqueio é exibida, verifique se o log de auditoria captura a sessão e confirme que o tráfego legítimo não foi afetado.

Melhores Práticas

Inteligência de Ameaças Dinâmica: Blocklists estáticas ficam obsoletas em horas após a publicação. Garanta que seu motor de filtragem use inteligência de ameaças em tempo real e continuamente atualizada para categorizar novos domínios à medida que surgem. Atores de ameaças registram novos domínios diariamente especificamente para evadir listas estáticas.

Controle de Política Granular: Evite proibições abrangentes que atrapalham negócios legítimos. Bloquear todo o streaming de vídeo pode ser apropriado para uma rede de escritório corporativo, mas seria totalmente inadequado para um hotel. Defina políticas por SSID, por tipo de local ou por hora do dia onde a plataforma o suporte.

Gerenciamento de Tráfego Criptografado: À medida que TLS 1.3 e DoH se tornam padrão, depender apenas de DNS é insuficiente. Avalie hardware capaz de inspeção de Server Name Indication (SNI) como um meio-termo entre DPI completo e filtragem apenas por DNS. A inspeção SNI lê o nome do servidor não criptografado no handshake TLS sem descriptografar o payload, oferecendo bloqueio em nível de categoria com impacto mínimo na taxa de transferência.

Registro de Conformidade: Mantenha logs de conexão — endereço MAC, IP atribuído, timestamp, identidade autenticada — em conformidade com as leis locais de retenção de dados. Sob o GDPR, não registre o histórico completo de navegação; registre apenas metadados de conexão. Garanta que os logs sejam criptografados em repouso e com acesso controlado.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

O Bypass de DoH: Convidados usando navegadores modernos configurados para usar DNS over HTTPS irão contornar os filtros DNS padrão. Mitigação: Mantenha uma blocklist atualizada de IPs de provedores de DoH no nível do firewall e redirecione todo o tráfego da porta 53 via NAT.

Randomização de MAC: Dispositivos iOS e Android modernos randomizam endereços MAC por SSID, quebrando o rastreamento tradicional de dispositivos. Mitigação: Confie na autenticação baseada em sessão vinculada ao login do Captive Portal, em vez do rastreamento persistente de MAC. O ID da sessão, não o MAC, torna-se a chave de auditoria.

Superfiltragem e Falsos Positivos: A filtragem agressiva bloqueia o tráfego legítimo, gerando tickets de suporte e degradando a experiência do convidado. Mitigação: Implemente um processo rápido de revisão da whitelist. Monitore os logs de domínios bloqueados semanalmente e adicione à whitelist falsos positivos confirmados em até 24 horas.

Desvio de Política Entre Sites: Em implantações multi-site, as políticas gerenciadas manualmente divergem ao longo do tempo. O Site A pode ter uma blocklist desatualizada enquanto o Site B está atualizado. Mitigação: Imponha uma distribuição de política centralizada e gerenciada em nuvem com controle de versão. Todos os sites devem usar a mesma linha de base de política.

ROI e Impacto nos Negócios

O Retorno sobre o Investimento (ROI) para a filtragem de conteúdo é medido principalmente na evitação de riscos. Uma única ação judicial por violação de direitos autorais ou uma ação de fiscalização da ICO pode custar dezenas de milhares de libras — excedendo em muito o custo anual de uma solução de filtragem. A tabela abaixo ilustra o diferencial de custo:

| Item de Custo | Rede Não Filtrada | Rede Filtrada |

|---|---|---|

| Custo anual da solução de filtragem | £0 | £2,000–£15,000 (dependente da escala) |

| Acordo por violação de direitos autorais | £10,000–£100,000+ | £0 (mitigado) |

| Multa GDPR (registro inadequado) | Até 4% do faturamento global | £0 (em conformidade) |

| Dano à reputação / impacto na marca | Significativo | Mínimo |

| Desempenho da rede (P2P removido) | Degradado | Melhorado |

Além disso, a filtragem melhora o desempenho geral da rede. Ao bloquear o tráfego P2P que consome muita largura de banda e botnets de malware, você preserva a taxa de transferência para convidados legítimos, melhorando a experiência do usuário e reduzindo a sobrecarga da infraestrutura. Quando combinado com um robusto WiFi Analytics plataforma, a rede se transforma de um passivo não gerenciado em um ativo seguro e gerador de dados que impulsiona resultados de negócios mensuráveis.

Definições principais

Safe Harbour

Legal provisions that protect ISPs and network operators from liability for the actions of their users, provided they take reasonable technical steps to prevent abuse and can assist law enforcement.

The primary legal shield for venue operators. Content filtering and audit logging are the technical conditions that maintain safe harbour status.

Captive Portal

A web page that users must view and interact with before access is granted to a public network, used for authentication, AUP acceptance, and session initiation.

The primary mechanism for establishing user identity and creating an audit trail. Without it, anonymous access makes safe harbour untenable.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting and evaluating Domain Name System (DNS) requests against a threat intelligence database before resolving the IP address.

The most efficient, low-latency method for blocking malicious or inappropriate content at scale. Suitable for high-throughput environments without requiring DPI hardware.

Audit Trail

A chronological, tamper-evident record of network events, including user authentication, IP lease assignments, session start/end times, and authenticated identity.

Required to respond to law enforcement requests, demonstrate regulatory compliance, and prove that reasonable steps were taken to prevent illegal activity.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data payload of a packet as it passes an inspection point, enabling application-level identification and control.

Provides the most granular control but requires significant processing power and can reduce network throughput. Best used selectively for high-risk protocol detection.

DNS over HTTPS (DoH)

A protocol for performing remote DNS resolution via the HTTPS protocol, encrypting the DNS query to prevent interception or manipulation by network operators.

The primary bypass mechanism that undermines DNS-only filtering. Must be blocked at the firewall level by maintaining a blocklist of known DoH resolver IPs.

Peer-to-Peer (P2P)

A decentralised communications model where each participating node has equivalent capabilities, commonly used for file sharing via protocols such as BitTorrent.

The primary vector for copyright infringement on public networks. Must be blocked at both the DNS and application layer (firewall port/protocol rules) for effective mitigation.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that uses a randomised MAC address when connecting to WiFi networks, preventing persistent device tracking.

Breaks traditional MAC-based device tracking, forcing network operators to rely on session-based authentication via the captive portal as the primary audit identifier.

Server Name Indication (SNI)

An extension to the TLS protocol that allows the client to indicate which hostname it is connecting to during the TLS handshake, before the encrypted session is established.

Enables category-level content blocking on HTTPS traffic without full payload decryption, offering a middle ground between DNS-only filtering and full DPI.

Exemplos práticos

A 200-room hotel is receiving automated copyright infringement notices from their ISP because guests are torrenting movies over the open Guest WiFi. The hotel currently uses a basic WPA2-PSK network with no captive portal and no content filtering.

Step 1: Remove the shared PSK and replace with an open SSID fronted by a Captive Portal. Step 2: Require guests to authenticate using their room number and last name via PMS integration, or via SMS/email verification. Step 3: Deploy a cloud-based DNS filtering service integrated with the network gateway, enabling the 'P2P/File Sharing' and 'Malware' blocking categories. Step 4: Configure the gateway firewall to block all outbound traffic on standard BitTorrent ports (6881–6889 TCP/UDP) and block known torrent tracker domains via the DNS filter. Step 5: Implement NAT rules to intercept all port 53 traffic and redirect to the managed DNS resolver. Step 6: Enable session logging to capture MAC address, assigned IP, authenticated identity, and timestamps for all sessions.

A large retail chain is deploying Guest WiFi across 500 stores. They need to ensure compliance with family-friendly policies and prevent malware distribution, but they cannot afford high-latency DPI hardware at every branch. They also need consistent policy enforcement across all sites.

Step 1: Deploy a centrally managed cloud WiFi architecture with a cloud controller managing all 500 branch access points. Step 2: Implement a cloud-based DNS filtering solution applied at the SSID level, configured centrally and pushed to all sites simultaneously. Step 3: Configure the policy centrally to block the 'Adult', 'Malware', 'Phishing', and 'P2P' categories. Step 4: Use the cloud controller to enforce NAT rules redirecting all port 53 traffic to the managed DNS resolver at every site. Step 5: Configure a centralised logging aggregator to collect session logs from all 500 sites into a single SIEM or log management platform for compliance reporting.

Questões práticas

Q1. Your venue is upgrading its Guest WiFi. The network architect proposes removing the captive portal to create a smoother user experience, relying solely on a cloud DNS filter to block bad content. What is the primary legal risk of this approach, and what would you recommend instead?

Dica: Consider what happens if law enforcement requests information about a specific IP address used at a specific time.

Ver resposta modelo

Removing the captive portal eliminates the authentication layer, meaning there is no audit trail tying a network session to a specific user identity. While the DNS filter will block known bad sites, if a user bypasses it or commits an illegal act not caught by the filter, the venue cannot identify the user. This nullifies safe harbour protections, leaving the venue fully liable. The recommendation is to retain the captive portal with mandatory authentication, and use the DNS filter as a complementary layer — not a replacement for identity verification.

Q2. A user complains they cannot access a legitimate corporate VPN while connected to your filtered Guest WiFi. You check the logs and see the connection is being dropped at the gateway, not the DNS level. What are the two most likely causes, and how would you resolve each?

Dica: Think about how firewalls handle encrypted traffic and non-standard ports, and how VPN protocols operate.

Ver resposta modelo

Cause 1: The firewall has an overly restrictive outbound policy blocking the specific ports used by the VPN protocol — for example, UDP 500 and UDP 4500 for IKEv2/IPsec, or TCP/UDP 1194 for OpenVPN. Resolution: Whitelist standard VPN ports for outbound traffic while monitoring for abuse. Cause 2: A DPI engine is dropping the encrypted tunnel traffic because it cannot inspect the payload and is configured to block unrecognised encrypted sessions. Resolution: Create an application-layer exception for known VPN protocols, or disable DPI for traffic on standard VPN ports.

Q3. You have deployed a robust cloud DNS filtering solution across your venue network, but your WiFi analytics dashboard shows significant bandwidth consumption consistent with BitTorrent traffic. How is this possible if DNS filtering is active, and what additional controls do you need to implement?

Dica: DNS only resolves names to IP addresses. Consider how P2P software discovers and connects to peers after initial tracker contact.

Ver resposta modelo

BitTorrent and other P2P protocols use DNS only for initial tracker discovery. Once peers are discovered, the client connects to them directly via IP address, completely bypassing DNS. DNS filtering alone cannot stop peer-to-peer data transfer once the initial connection is established. To resolve this, you must configure the network gateway firewall to block P2P protocols using application-layer filtering or by blocking the known BitTorrent port ranges (6881–6889 TCP/UDP) and the DHT protocol (UDP 6881). Additionally, consider enabling bandwidth throttling for any remaining P2P traffic that uses non-standard ports.