Pense na enorme quantidade de dispositivos com WiFi que tentam ligar-se à sua rede todos os dias. É como gerir um cruzamento movimentado numa cidade, onde cada pessoa, veículo e drone de entrega precisa do seu próprio caminho rápido, seguro e único para chegar ao seu destino. Esta é a realidade da sua rede hoje.

A Explosão Moderna de Dispositivos WiFi

Os dias em que se dependia de uma simples palavra-passe para aceder à rede já lá vão. Essa abordagem simplesmente não consegue acompanhar a complexidade e a escala da conectividade dos dispositivos modernos. O número de dispositivos que se ligam à Internet está a crescer a um ritmo fenomenal, e dominar este panorama de dispositivos é o primeiro passo para uma gestão mais inteligente.

Isto é especialmente verdade no Reino Unido, onde se prevê que a penetração da Internet atinja os 97,8% até 2026. Isto significa que quase todos dependem de um conjunto de aparelhos ligados por WiFi, multiplicando a exigência em cada rede.

Categorizar Dispositivos no Seu Ambiente

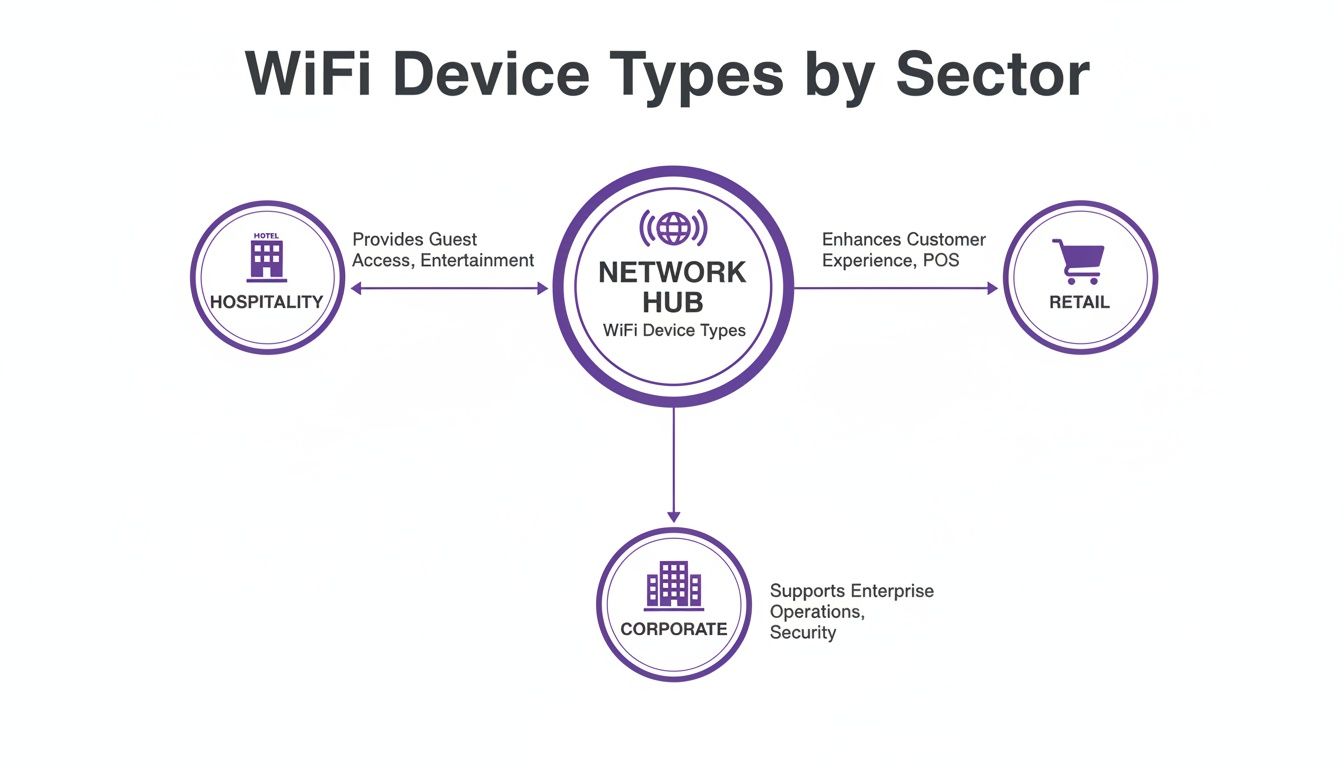

Os dispositivos que se ligam ao seu WiFi não são todos iguais; variam imensamente de um setor para outro, cada um trazendo o seu próprio conjunto de necessidades e riscos de segurança. Uma rede de tamanho único simplesmente já não é suficiente.

Para compreender o desafio, é útil ver como o panorama dos dispositivos difere entre vários ambientes empresariais. Cada setor tem uma combinação única de dispositivos de convidados, clientes e operacionais, todos a competir por largura de banda e a exigir diferentes níveis de segurança.

Panorama de Dispositivos WiFi nos Principais Setores

Esta tabela mostra o quão diversificado pode ser o ecossistema. Um smartphone de um hóspede comprometido num hotel nunca deveria estar na mesma rede virtual que o sistema de pagamentos interno.

O objetivo tem de mudar. Em vez de apenas fornecer uma ligação, é necessário criar uma rede segura, segmentada e inteligente que consiga lidar com a carga sem frustrar os utilizadores nem abrir falhas de segurança.

À medida que cada vez mais dispositivos se juntam à sua rede, garantir que todos têm uma ligação estável é crucial. Embora hardware avançado como um sistema mesh Linksys Velop possa fornecer uma cobertura mais robusta, a estratégia de gestão e segurança subjacente é o que realmente faz a diferença.

Sem a segmentação adequada, esse dispositivo de convidado comprometido poderia potencialmente encontrar uma forma de aceder a dados corporativos sensíveis. É por isso que é tão importante compreender não apenas quantos dispositivos estão na sua rede, mas o que são e que nível de acesso realmente necessitam. Se estiver interessado no crescimento explosivo dos dispositivos ligados, pode saber mais sobre quantos dispositivos estão ligados à Internet no nosso guia detalhado.

Explorar Métodos Modernos de Autenticação WiFi

A forma como gerimos o acesso para dispositivos com WiFi mudou muito ao longo dos anos. Pode pensar nisto como a evolução da segurança de um edifício. No início, era uma política de porta aberta (pense em redes abertas e inseguras), que depois passou para uma chave mestra única que todos tinham de partilhar (uma palavra-passe comum). Agora, chegámos a algo muito mais sofisticado, como dar a cada indivíduo o seu próprio cartão de acesso único.

Esta abordagem moderna leva-nos muito além da palavra-passe partilhada, que continua a ser um enorme ponto fraco para inúmeras empresas. Quando apenas uma palavra-passe é utilizada para todos os dispositivos e convidados, uma única violação pode colocar toda a rede em risco. Felizmente, os métodos mais recentes oferecem uma alternativa muito mais segura e fácil de utilizar.

O diagrama seguinte mostra o quanto as redes atuais precisam de gerir. Quer seja na hotelaria, no retalho ou num escritório corporativo, há sempre uma mistura diversificada de dispositivos que necessitam de acesso à medida.

Como pode ver, não importa se é um hotel, uma loja ou um escritório — a rede tem de suportar uma mistura de dispositivos públicos, de funcionários e operacionais, cada um com os seus próprios requisitos de segurança.

A Ascensão do Passpoint e do OpenRoaming

Imagine ter um passaporte digital apenas para o WiFi. Essa é a ideia central por trás do Passpoint e do OpenRoaming. Em vez de ter de procurar manualmente uma rede e introduzir uma palavra-passe, estas tecnologias permitem que o seu dispositivo se ligue de forma automática e segura a qualquer rede WiFi participante.

Para um cliente, isto significa que o seu smartphone se liga de forma perfeita e segura no momento em que entra numa nova loja, hotel ou aeroporto que faça parte da rede. Acabaram-se as complicações com páginas de login desajeitadas ou a necessidade de pedir o código do WiFi. A ligação é encriptada desde o início, oferecendo uma experiência muito mais segura do que a típica rede aberta para convidados.

O Passpoint é a tecnologia subjacente que permite este handshake seguro e automático entre um dispositivo e a rede. O OpenRoaming é a federação que une todas estas redes a nível global, criando um sistema enorme e unificado de hotspots WiFi de confiança.

Benefícios da Adoção de Autenticação Moderna

A transição para estes métodos mais recentes traz vantagens claras tanto para a empresa como para o utilizador final. As melhorias vão muito além da simples conveniência.

Os principais benefícios incluem:

- Segurança Reforçada: Ao livrar-se das palavras-passe partilhadas, elimina uma das formas mais comuns de ataque às redes. Cada ligação é encriptada individualmente.

- Melhor Experiência do Utilizador: Os clientes e convidados obtêm conectividade instantânea e sem complicações, o que aumenta a satisfação e os faz regressar.

- Eficiência Operacional: As equipas de TI ficam libertas da dor de cabeça constante de gerir pedidos de suporte relacionados com palavras-passe e podem focar-se em tarefas mais importantes.

A revolução dos dispositivos WiFi no Reino Unido reformulou setores inteiros. Com 98% da população a utilizar a Internet no início de 2024, a expectativa de conectividade fiável em habitações para arrendamento e grandes recintos é enorme. À medida que a banda larga com capacidade gigabit chega a mais áreas, as redes têm simplesmente de suportar estes ecossistemas densos de dispositivos sem qualquer atrito. Pode explorar mais dados sobre a utilização da Internet e tendências no Reino Unido em Statista.com .

Em última análise, estas tecnologias transformam o WiFi de uma simples utilidade básica num serviço perfeito e seguro. Constroem uma base onde cada dispositivo, desde o telemóvel de um hóspede até ao tablet de um funcionário, se liga com o nível certo de acesso e segurança, tudo de forma automática.

Resolver Desafios de Segurança e Segmentação de Rede

Quando tem uma mistura diversificada de dispositivos a ligarem-se todos à mesma rede Wi-Fi, está a criar sérios riscos de segurança. É um pouco como gerir um hotel. Nunca daria a um hóspede uma chave mestra que abrisse todos os quartos, desde os armários de utilidades até à suite presidencial. A mesma lógica aplica-se à sua rede.

É precisamente por isso que a segmentação de rede é tão crítica. É a prática de dividir a sua rede em secções mais pequenas e completamente isoladas. Na nossa analogia do hotel, isto é como criar pisos separados e seguros com diferentes cartões de acesso — um para os funcionários corporativos, outro para os hóspedes públicos e um terceiro para a tecnologia operacional, como termóstatos inteligentes ou câmaras de segurança.

O benefício é óbvio: mesmo que uma área seja comprometida, a violação não se pode espalhar para partes mais sensíveis do edifício.

Isolar o Tráfego de Convidados e Corporativo

O passo mais fundamental que qualquer empresa deve dar é separar o tráfego de convidados dos seus recursos corporativos internos. Um visitante que utilize o seu Wi-Fi público para verificar os e-mails não deve ter absolutamente nenhum caminho de rede para os servidores financeiros ou bases de dados de funcionários da sua empresa.

Este isolamento é uma medida de segurança inegociável. Sem ele, um agente mal-intencionado — ou mesmo apenas o portátil acidentalmente comprometido de um convidado — poderia começar a bisbilhotar a sua rede, descobrindo sistemas internos sensíveis e tentando explorá-los. É um risco enorme e desnecessário.

A segmentação adequada não é apenas uma boa prática; é uma defesa crítica. Ao criar muros digitais entre diferentes grupos de utilizadores, reduz drasticamente a sua superfície de ataque e contém potenciais ameaças antes que possam causar danos generalizados.

Proteger Dispositivos Legados e IoT com iPSK

Mas e quanto a todos os outros dispositivos que precisam de se ligar? Pense em todas as impressoras, smart TVs, sinalética digital ou sensores IoT mais antigos que não conseguem lidar com métodos de autenticação avançados como o Passpoint ou certificados. Estes dispositivos dependem frequentemente de uma única palavra-passe partilhada, tornando-os num ponto fraco evidente.

É aqui que entra uma solução como as Individual Private Shared Keys ( iPSK ). Em vez de uma palavra-passe para todos os seus aparelhos, o iPSK gera uma palavra-passe única e individual para cada dispositivo. Proporciona-lhe segurança de nível empresarial, mas com a experiência de utilizador simples de uma palavra-passe de rede doméstica.

Eis como faz a diferença:

- Chaves Únicas: Cada dispositivo obtém a sua própria chave única, que é gerida a partir de um painel central.

- Integração Simples: O dispositivo liga-se utilizando a sua chave única, tal como faria numa rede Wi-Fi doméstica. Não é necessária nenhuma configuração complexa no próprio dispositivo.

- Segurança Cirúrgica: Se um dispositivo for comprometido ou precisar de ser desligado, basta revogar a sua chave específica sem afetar quaisquer outros dispositivos na rede.

Esta abordagem dá efetivamente a cada dispositivo legado ou IoT a sua própria 'chave da porta da frente' privada. Isto significa que pode integrar com segurança milhares de dispositivos com WiFi diferentes, garantindo que mesmo o seu equipamento mais antigo ou mais simples não se torna o elo mais fraco da sua cadeia de segurança.

Otimizar a Integração Segura de Dispositivos

Conseguir ligar com segurança um número crescente de dispositivos Wi-Fi, sem transformar isso num pesadelo administrativo, é um dos maiores desafios para qualquer gestor de rede. A forma antiga de fazer as coisas — dependendo de processos lentos e manuais e de palavras-passe partilhadas — não era apenas uma dor de cabeça para gerir, mas também um enorme risco de segurança. Felizmente, as abordagens automatizadas modernas mudaram completamente o jogo.

Estes sistemas mudam o foco dos segredos partilhados para o acesso baseado na identidade. O objetivo principal é tornar a ligação ao Wi-Fi tão suave e segura como utilizar um cartão de acesso para entrar no seu escritório.

Adotar o Acesso Baseado em Certificados e SSO

Duas das ferramentas mais eficazes para isto são o acesso baseado em certificados e o Single Sign-On (SSO). Pode pensar no SSO como um cartão de acesso digital universal. Um funcionário simplesmente utiliza o seu login de trabalho existente, como a sua conta Entra ID ou Google Workspace, e obtém acesso Wi-Fi instantâneo e seguro em todos os seus dispositivos. Sem complicações.

A sustentar este processo estão os certificados digitais. Em vez de uma palavra-passe, cada dispositivo recebe um certificado único e encriptado que atua como a sua identificação digital. É assim que prova à rede que é um dispositivo de confiança e autorizado.

O verdadeiro avanço é a forma como plataformas modernas como a Purple automatizam tudo isto. Podem emitir certificados seguros para cada utilizador e dispositivo sem precisarem de um servidor RADIUS local complexo, o que era um enorme obstáculo para muitas organizações no passado.

Esta automatização é uma mudança de paradigma. Quando um novo membro da equipa começa, a sua conta corporativa dá-lhe automaticamente acesso Wi-Fi. Melhor ainda, quando um funcionário sai e a sua conta é desativada, o seu acesso Wi-Fi é revogado instantânea e automaticamente. Isto fecha uma falha de segurança comum onde ex-funcionários podem manter o acesso à rede muito depois de terem saído do edifício.

Corresponder às Expectativas dos Utilizadores Modernos

Este nível de conectividade segura e perfeita já não é apenas um luxo; é o que as pessoas esperam. Os administradores de rede no retalho e na saúde do Reino Unido estão a lidar com uma inundação de dispositivos Wi-Fi, enquanto as velocidades da Internet fixa dispararam mais de 30% só no último ano. Com a banda larga super-rápida a chegar agora a 96,9% dos lares, os utilizadores esperam ligações rápidas e seguras em todo o lado, desde eventos a centros de transporte.

Para os operadores de hotelaria, isto significa que é altura de abandonar as palavras-passe partilhadas e mudar para soluções modernas que fornecem conectividade encriptada desde o primeiro pacote. Pode analisar estas tendências mais a fundo no relatório Digital 2026 UK .

Comparar Abordagens de Integração

A diferença entre a forma antiga e a nova forma de integrar dispositivos é como da noite para o dia. Vamos analisar:

- Integração Manual Tradicional: É aqui que partilha uma única palavra-passe WPA/WPA2 com todos. É fácil de configurar inicialmente, mas é um campo minado de segurança e uma dor de cabeça de gestão. Sempre que precisa de alterar a palavra-passe, tem de a atualizar em todos os dispositivos.

- Integração Automatizada Baseada na Identidade: Esta abordagem liga o acesso Wi-Fi diretamente à identidade de um utilizador. Utiliza SSO e certificados para proporcionar aos utilizadores uma experiência sem atritos, ao mesmo tempo que dá às equipas de TI um controlo rigoroso e uma segurança sólida.

Este método automatizado não reforça apenas a segurança; também simplifica a forma como gere dispositivos headless e legados. Mesmo os aparelhos que não podem utilizar certificados, como impressoras ou smart TVs, podem ser geridos com segurança. Se quiser aprofundar a segurança destes tipos de dispositivos, pode consultar o nosso guia sobre o que é o iPSK e como fornece segurança baseada na identidade .

Em última análise, otimizar a integração de dispositivos consiste em tornar a segurança invisível para o utilizador e sem esforço para o administrador.

Integrar WiFi Avançado com a Sua Rede Existente

Modernizar a forma como gere os inúmeros dispositivos com WiFi que se ligam à sua rede não deve significar começar do zero. Muitos administradores de TI adiam atualizações de segurança cruciais porque temem o custo e a interrupção de uma revisão completa do hardware. Felizmente, essa forma de pensar é agora uma coisa do passado.

Pode adicionar autenticação avançada e uma experiência de utilizador muito melhor diretamente sobre a sua infraestrutura existente. Isto é feito através de plataformas concebidas como uma atualização de software 'plug-and-play', impulsionando instantaneamente as capacidades do hardware que já possui e no qual confia.

Isto significa que pode obter segurança de nível empresarial e uma jornada de utilizador perfeita sem os longos prazos e as despesas de capital de um grande projeto de TI. Trata-se de trabalhar de forma mais inteligente, e não apenas de comprar hardware mais recente e mais caro.

Integração Sem Atritos com os Principais Fornecedores

Uma grande parte desta abordagem moderna é a ampla compatibilidade. Plataformas de rede baseadas na identidade como a Purple são independentes do fornecedor, integrando-se suavemente com os maiores nomes da indústria de redes.

Isto garante uma implementação rápida e indolor, quer o seu ambiente seja construído em:

- Cisco Meraki

- HPE Aruba

- Ruckus

- Juniper Mist

- Ubiquiti UniFi

Como estas integrações são baseadas em API e na cloud, não há necessidade de servidores locais complexos ou configurações personalizadas complicadas. Todo o sistema pode ser implementado e entrar em funcionamento numa questão de semanas, não de meses. Isto permite-lhe resolver rapidamente os desafios de autenticação, proteger a sua rede e começar a proporcionar uma melhor experiência a cada utilizador e dispositivo.

Compreender qual o método de autenticação que se adequa a cada dispositivo é fundamental. O guia seguinte detalha quais os métodos modernos que funcionam melhor para os diferentes tipos de dispositivos que se ligam à sua rede, todos os quais podem ser geridos através de uma plataforma única e integrada.

Guia de Compatibilidade de Métodos de Autenticação

Ao combinar a autenticação certa com o dispositivo certo, pode resolver desafios específicos de segurança e usabilidade sem criar uma dor de cabeça de gestão. Esta abordagem à medida é a base de uma rede verdadeiramente moderna e segura.

Transformar a Conectividade WiFi em Business Intelligence

Uma rede WiFi moderna oferece muito mais do que apenas uma simples ligação à Internet para os vários dispositivos com WiFi no seu espaço. Quando a gere corretamente, essa rede torna-se um poderoso ativo comercial. Já não é apenas uma utilidade; é uma ferramenta que recolhe dados primários valiosos, impulsionando o crescimento e ajudando-o a criar melhores experiências para os clientes.

Pense em cada dispositivo que se liga como um novo ponto de contacto. Cada um dá-lhe a oportunidade de compreender o comportamento, personalizar interações e, em última análise, impulsionar as receitas. Isto não é apenas teoria — é alcançado através da utilização de análises integradas, conectores de CRM e ferramentas de automação de marketing que trabalham em conjunto com a sua infraestrutura de rede existente.

Desbloquear Aplicações Práticas

O verdadeiro poder torna-se claro quando vê como isto se desenrola em diferentes setores. Os insights que recolhe da utilização do WiFi podem estar diretamente ligados aos resultados da sua organização.

Eis apenas alguns exemplos práticos:

- Centros Comerciais: Um centro comercial pode analisar os padrões de afluência para ver exatamente como os visitantes se movem pelo espaço. Estes dados ajudam a otimizar a disposição das lojas, a ajustar os valores de arrendamento com base no tráfego e a medir adequadamente o impacto das campanhas de marketing.

- Espaços de Hotelaria: Um hotel pode identificar instantaneamente um hóspede que regressa no momento em que este se liga ao WiFi. Isto abre a porta a uma oferta de boas-vindas personalizada enviada diretamente para o seu dispositivo, criando lealdade e incentivando a repetição do negócio.

- Instalações de Saúde: Um hospital pode utilizar a ligação WiFi para enviar automaticamente um inquérito de satisfação para o telemóvel de um paciente logo após a sua visita. Isto cria um fluxo constante de feedback valioso para melhorar os cuidados aos pacientes e a eficiência operacional.

Ao capturar dados primários diretamente dos dispositivos dos utilizadores, constrói uma imagem rica e precisa do seu público. Isto permite-lhe ir além do marketing genérico e criar jornadas de cliente verdadeiramente personalizadas que aumentam as visitas e impulsionam as receitas.

Esta abordagem liga a solução técnica — fornecer WiFi — diretamente a resultados de negócio mensuráveis. Para aqueles que pretendem aprofundar o assunto, podem saber mais sobre por que as análises de WiFi são importantes para o seu negócio no nosso artigo dedicado. Mostra como cada dispositivo ligado pode contribuir para uma estratégia mais inteligente e baseada em dados.

As Suas Perguntas Sobre Dispositivos WiFi, Respondidas

À medida que os administradores de rede e os operadores de negócios começam a explorar a autenticação WiFi moderna, surgem sempre algumas questões fundamentais. Vamos abordar algumas das mais comuns.

Como é que o OpenRoaming Torna Realmente as Coisas Mais Seguras?

A maior vitória de segurança com o OpenRoaming é que elimina totalmente as palavras-passe partilhadas. Uma única palavra-passe partilhada é uma enorme falha de segurança à espera de ser explorada — uma vez divulgada ou roubada, toda a sua rede fica vulnerável.

O OpenRoaming troca esse modelo desatualizado por credenciais únicas e encriptadas para cada dispositivo. Isto significa que cada ligação é segura desde o primeiro pacote de dados, fechando efetivamente a porta a muitos ataques de rede comuns e mantendo todos os seus dispositivos com WiFi seguros.

Pense nisto da seguinte forma: uma palavra-passe partilhada é o equivalente a deixar a chave debaixo do tapete. O OpenRoaming dá a cada utilizador autorizado o seu próprio cartão de acesso digital único que não pode ser copiado nem partilhado.

E Quanto aos Nossos Dispositivos WiFi Mais Antigos? Ainda Podemos Suportá-los?

Absolutamente. Seria irrealista esperar que cada peça de hardware suportasse os mais recentes padrões de autenticação. Uma solução adequada e abrangente tem de ter isto em conta, e é exatamente para isso que tecnologias como a Individual PSK (iPSK) foram concebidas.

Com o iPSK, pode gerar uma palavra-passe única para cada um dos seus dispositivos legados, tais como:

- Impressoras e scanners

- Smart TVs e sinalética digital

- Sensores IoT e controlos de edifícios

Isto traz-os para um ambiente gerido e seguro sem o forçar a descartar equipamento mais antigo que ainda está perfeitamente funcional.

Mudar de um Captive Portal é um Projeto Complicado?

De modo algum. Na verdade, a transição foi concebida para ser notavelmente suave. As plataformas modernas baseadas na cloud são construídas para se integrarem diretamente com o hardware de rede que já possui dos principais fornecedores, como Meraki, Aruba e UniFi.

Como não existem servidores locais complexos para instalar ou manter, todo o processo de implementação é incrivelmente rápido. Estamos a falar de entrar em funcionamento numa questão de semanas, e não nos projetos de meses a que poderá estar habituado.

Pronto para substituir os seus Captive Portals desajeitados e palavras-passe partilhadas por uma autenticação segura e perfeita? Veja como a Purple pode modernizar a sua rede visitando https://www.purple.ai .