A Lista de Verificação para Migrar de NAC Legado para NAC Nativo da Nuvem

Este guia de referência técnica e autoritário fornece uma lista de verificação estruturada em três fases para migrar do Network Access Control (NAC) legado para uma arquitetura nativa da nuvem. Ele equipa gestores de TI e arquitetos de rede com estratégias acionáveis para gerir a integração de identidades, a paridade de políticas e a conformidade sem interromper as operações do local.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- Federação de Identidades e RADIUS

- Segmentação de Rede e Conformidade

- Guia de Implementação

- Fase 1: Avaliação Pré-Migração

- Fase 2: Execução Paralela e Validação

- Fase 3: Transição Completa e Otimização

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

A migração do Network Access Control (NAC) legado para uma arquitetura nativa da nuvem já não é uma atualização discricionária; é um requisito crítico para manter a segurança, escalabilidade e conformidade em ambientes empresariais modernos. Os sistemas legados, frequentemente dependentes de hardware on-premises envelhecido e estruturas de diretório rígidas, têm dificuldade em suportar o crescimento explosivo de dispositivos IoT, a mobilidade dinâmica do pessoal e as exigências rigorosas do acesso de convidados moderno. Para diretores de operações de locais e gestores de TI nos setores da hotelaria, retalho e público, a transição para um NAC nativo da nuvem mitiga os riscos de falha de hardware e fragmentação de políticas, ao mesmo tempo que permite a automação impulsionada por API.

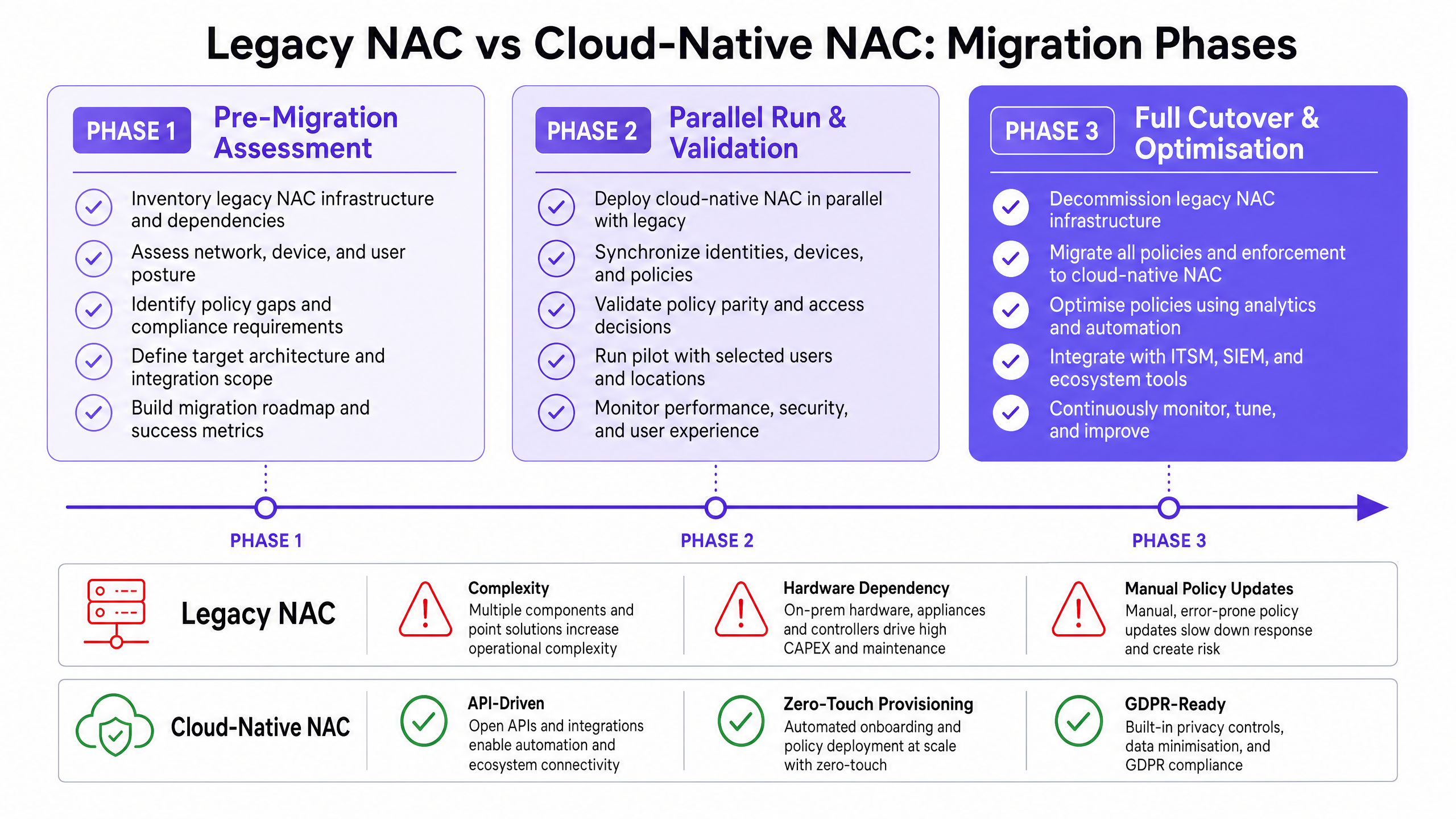

Este guia de referência técnica fornece uma lista de verificação abrangente para executar esta migração. Ele descreve uma abordagem estruturada em três fases: Avaliação Pré-Migração, Execução Paralela e Validação, e Transição Completa e Otimização. Ao dissociar a aplicação de políticas do hardware e federar os armazenamentos de identidade, as organizações podem alcançar o provisionamento zero-touch, a aplicação robusta do IEEE 802.1X e a integração perfeita com ferramentas do ecossistema. Crucialmente, este guia detalha como alavancar plataformas como a Purple para unificar a identidade de convidados e a política de rede, garantindo que a migração oferece um ROI operacional imediato e uma postura de segurança aprimorada.

Análise Técnica Detalhada

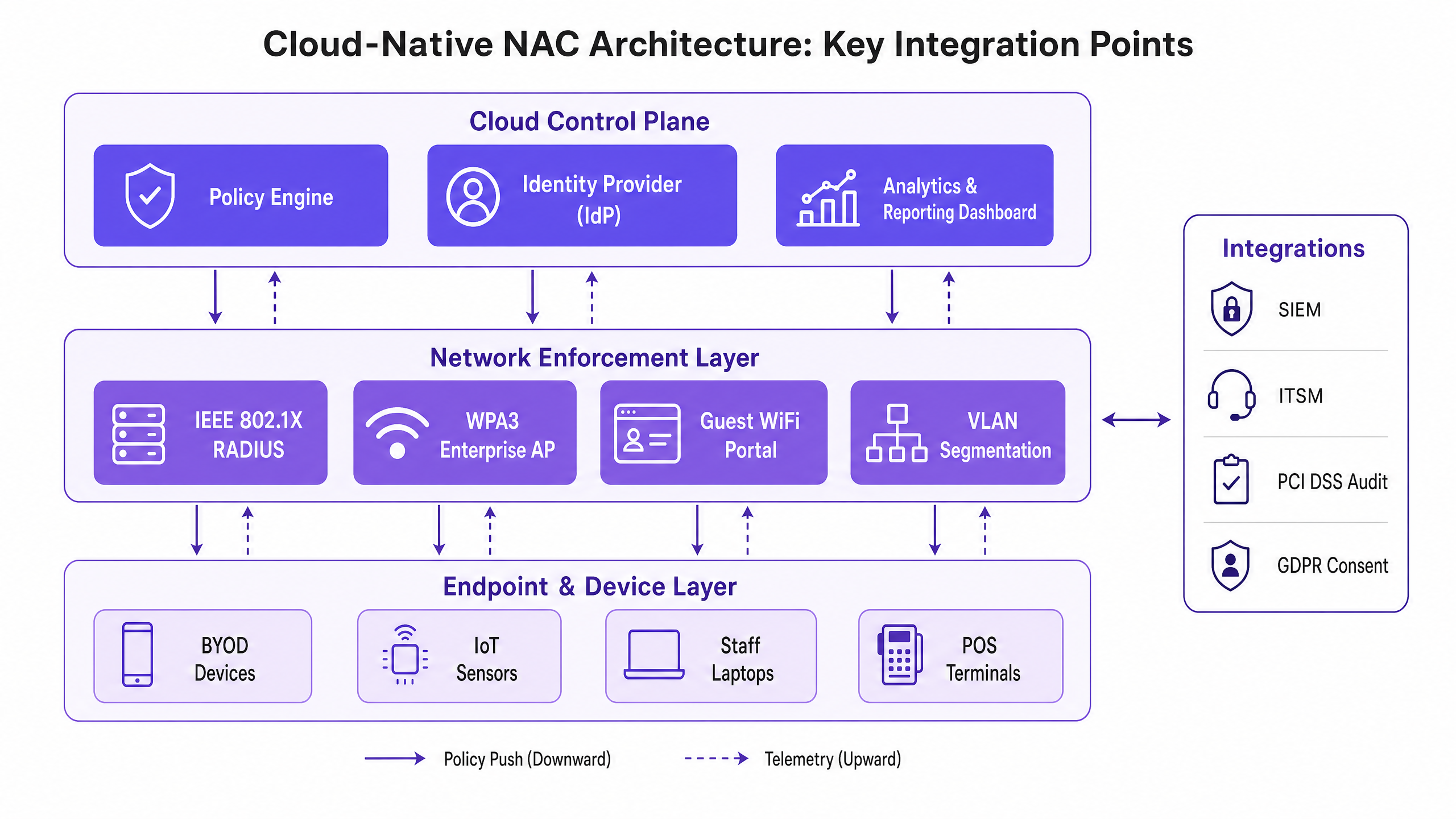

A mudança fundamental na transição de NAC legado para nativo da nuvem envolve a dissociação do plano de controlo do plano de dados. As arquiteturas legadas tipicamente dependem de servidores RADIUS monolíticos e dispositivos físicos implementados na extremidade ou agregados num centro de dados central. Este modelo cria gargalos, aumenta a latência para locais distribuídos e exige intervenção manual constante para manter a consistência das políticas.

O NAC nativo da nuvem abstrai o motor de políticas e o fornecedor de identidade (IdP) para um ambiente de nuvem escalável. A aplicação é empurrada para a extremidade, seja através de agentes de software leves ou integração direta de API com pontos de acesso e switches modernos. Esta arquitetura altera fundamentalmente a forma como a autenticação e a autorização são processadas.

Federação de Identidades e RADIUS

No centro da migração está a transição da gestão de identidades. O NAC legado frequentemente depende de ligações LDAP diretas a um Active Directory on-premises. As soluções nativas da nuvem favorecem integrações SAML ou OIDC com fornecedores de identidade na nuvem, como Azure AD ou Okta. Ao migrar, a infraestrutura RADIUS deve ser modernizada. Os serviços Cloud RADIUS gerem autenticações IEEE 802.1X (por exemplo, EAP-TLS, PEAP-MSCHAPv2) globalmente, reduzindo a latência ao encaminhar pedidos para o ponto de presença geográfico mais próximo.

É fundamental documentar cada método de Extensible Authentication Protocol (EAP) atualmente em uso. A falha em suportar os tipos de EAP existentes no novo ambiente resultará em falhas de autenticação imediatas para os endpoints. Além disso, para o acesso de convidados, a integração de uma plataforma robusta de Guest WiFi como a Purple permite a aplicação de políticas baseadas na nuvem, abstraindo a complexidade das atribuições de RADIUS Change of Authorisation (CoA) e VLAN do hardware local.

Segmentação de Rede e Conformidade

O NAC moderno não se trata apenas de acesso; trata-se de segmentação dinâmica. Em ambientes sujeitos a PCI DSS ou GDPR, a capacidade de atribuir dinamicamente VLANs ou aplicar políticas de microssegmentação com base na função do utilizador, postura do dispositivo e localização é primordial. O NAC nativo da nuvem avalia o contexto — quem, o quê, onde e quando — antes de conceder acesso.

Durante a migração, as atribuições de VLAN estáticas existentes devem ser mapeadas para políticas dinâmicas. Por exemplo, um terminal POS deve ser isolado da rede de convidados e da rede geral do pessoal. O motor de políticas da nuvem avalia o MAC address do dispositivo (ou, idealmente, um certificado de dispositivo) e instrui a infraestrutura de rede a colocá-lo na zona segura e compatível com PCI.

Guia de Implementação

A execução da migração requer uma abordagem disciplinada e faseada para minimizar a interrupção em locais ativos e operações de negócio críticas.

Fase 1: Avaliação Pré-Migração

Antes de alterar quaisquer configurações, é obrigatório um inventário completo do ecossistema NAC existente. Isso inclui o mapeamento de todos os servidores RADIUS, configurações de suplicantes, esquemas de VLAN e integrações de terceiros (como plataformas SIEM ou ITSM).

- Auditar Fontes de Identidade: Identificar todos os diretórios e bases de dados utilizados para autenticação. Limpar contas obsoletas e aplicar MFA em identidades privilegiadas.

- Mapear Métodos EAP: Documentar todos os métodos IEEE 802.1X em uso em redes com e sem fios.

- Analisar Fluxos de Convidados: Documentar a integração atual do portal cativo. Avaliar como uma solução moderna de Guest WiFi pode otimizar este processo.

- Rever Dispositivos IoT: Identificar dispositivos que dependem de MAC Authentication Bypass (MAB) e planear a autenticação baseada em certificados sempre que possível.

Fase 2: Execução Paralela e Validação

A estratégia mais eficaz é implementar o NAC nativo da nuvem em modo sombra, em paralelo com o sistema legado. Isso permite a validação de políticas sem impactar o tráfego de produção.

- Implementar Cloud RADIUS: Configurar o NAC da nuvem para receber pedidos de autenticação em paralelo com o sistema legado.

- Validar Paridade de Políticas: Comparar as decisões de acesso (Função, VLAN, ACL) tomadas por ambos os sistemas. Qualquer divergência deve ser investigada e resolvida.

- Testar Latência: Garantir que os pedidos de autenticação na nuvem são concluídos dentro de limites aceitáveis (tipicamente abaixo de 100ms).

- Grupos Piloto: Migrar um pequenoum subconjunto de utilizadores (por exemplo, equipa de TI) ou um SSID específico não crítico para o novo sistema para validar a funcionalidade de ponta a ponta.

Fase 3: Transição Completa e Otimização

Uma vez confirmada a paridade, execute a transição durante uma janela de manutenção programada.

- Sequenciar a Transição: Comece pelas redes de menor risco. Migre primeiro as redes de convidados, seguidas pelas redes sem fios da equipa, 802.1X com fios e, finalmente, as redes IoT/OT.

- Monitorizar Telemetria: Utilize a visibilidade aprimorada da plataforma cloud para monitorizar as taxas de sucesso de autenticação e identificar comportamentos anómalos.

- Integrar Análise: Alimente a telemetria numa plataforma de Análise de WiFi para obter informações sobre o tempo de permanência do dispositivo, padrões de conexão e utilização espacial.

- Desativar Hardware Legado: Uma vez alcançada a estabilidade, apague e desative de forma segura os equipamentos NAC legados.

Melhores Práticas

Para garantir uma implementação resiliente e escalável, siga as seguintes melhores práticas da indústria:

- Adote WPA3-Enterprise: Onde o hardware o suportar, torne obrigatório o WPA3-Enterprise com modo de 192 bits para redes altamente seguras (por exemplo, finanças, RH). Isto alinha-se com os mais recentes padrões de segurança da Wi-Fi Alliance. Para uma compreensão mais aprofundada dos padrões sem fios modernos, consulte o nosso guia sobre Frequências Wi-Fi: Um Guia para as Frequências Wi-Fi em 2026 .

- Federar Identidade de Convidados: Não gira contas de convidados em diretórios corporativos. Utilize uma plataforma construída para o efeito, como a Purple, para gerir o onboarding de convidados, a gestão de consentimento e a residência de dados, garantindo a conformidade com o GDPR.

- Implementar Princípios de Zero Trust: Afaste-se da confiança implícita baseada na localização da rede. Imponha uma avaliação contínua da postura para todos os endpoints antes de conceder acesso.

- Automatizar o Onboarding de IoT: Transicione do MAB implementando o aprovisionamento automatizado de certificados para dispositivos sem interface.

Para mais informações sobre a evolução da segurança de rede, reveja O Futuro da Segurança Wi-Fi: NAC Impulsionado por IA e Deteção de Ameaças e a sua versão em espanhol, El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

Resolução de Problemas e Mitigação de Riscos

As migrações inerentemente comportam riscos. Antecipar modos de falha comuns é crítico para uma transição suave.

Modo de Falha: Problemas de Sincronização de Identidade Se o IdP cloud falhar ao sincronizar com os diretórios no local, a autenticação falhará. Mitigação: Implemente monitorização robusta nos agentes de sincronização de diretórios. Configure conectores de sincronização redundantes em diferentes locais físicos.

Modo de Falha: Alta Latência de Autenticação Encaminhar o tráfego RADIUS para uma região cloud distante pode causar timeouts no suplicante do endpoint. Mitigação: Selecione uma região cloud geograficamente próxima dos locais. Implemente proxies RADIUS locais ou equipamentos de filial resilientes para locais críticos como grandes lojas de Retalho ou instalações de Saúde .

Modo de Falha: Perda de Conectividade IoT Dispositivos IoT legados frequentemente têm configurações de rede codificadas ou não suportam métodos EAP modernos. Mitigação: Mantenha um SSID dedicado e isolado com fallback MAB especificamente para dispositivos IoT legados até que possam ser substituídos. Garanta que esta VLAN tem ACLs rigorosas que limitam o movimento lateral.

ROI e Impacto no Negócio

A transição para um NAC nativo da cloud oferece valor de negócio mensurável para além da segurança melhorada.

- Eficiência Operacional: O aprovisionamento zero-touch e a gestão centralizada de políticas reduzem drasticamente as horas de engenharia necessárias para movimentos, adições e alterações (MACs).

- Poupança de Hardware: A desativação de equipamentos no local elimina os custos associados de energia, refrigeração e contratos de manutenção.

- Experiência de Convidado Aprimorada: A integração do NAC com uma plataforma moderna de Guest WiFi reduz o atrito no onboarding, levando a taxas de adesão mais altas e a uma recolha de dados mais rica para as equipas de marketing nos setores de Hotelaria e Transportes .

- Redução de Risco: A geração de relatórios de conformidade automatizada e a segmentação dinâmica reduzem a probabilidade e o impacto potencial de uma violação de dados, diminuindo os prémios de seguro cibernético e protegendo a reputação da marca.

Definições Principais

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access a network.

Essential for ensuring only authorised, compliant devices connect to corporate or guest networks.

Cloud-Native Architecture

Designing applications specifically to leverage cloud computing models, typically using microservices and APIs.

Allows NAC to scale infinitely and decouple policy management from local hardware constraints.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core protocol used by network switches and APs to communicate with the NAC policy engine.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for secure, enterprise-grade network authentication for staff devices.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username/password or certificate.

Commonly used for headless IoT devices (printers, cameras) that cannot support 802.1X, though it is inherently less secure.

Dynamic Segmentation

The ability to assign network access policies (like VLANs or ACLs) dynamically based on user identity, device type, or context.

Crucial for isolating different types of traffic (e.g., keeping POS terminals separate from guest WiFi).

Identity Provider (IdP)

A system entity that creates, maintains, and manages identity information for principals and provides authentication services.

Cloud-native NAC relies on modern IdPs (Azure AD, Okta) rather than legacy on-premise LDAP servers.

Change of Authorisation (CoA)

A RADIUS extension that allows the NAC server to dynamically change the access permissions of an active session.

Used extensively in guest WiFi portals to switch a user from a restricted pre-authentication VLAN to a full access VLAN after they accept terms.

Exemplos Práticos

A 500-room hotel is migrating to a cloud-native NAC. They currently use a legacy on-premises RADIUS server for staff 802.1X (PEAP) and a basic captive portal for guests. They have 200 IoT devices (smart TVs, door locks) authenticating via MAB. How should they sequence the migration to minimise guest disruption?

- Deploy the cloud NAC and integrate it with the existing IdP for staff. 2. Integrate Purple Guest WiFi with the cloud NAC for guest access. 3. Phase 1 Cutover: Migrate the Guest SSID to the new captive portal flow. This is low risk and provides immediate marketing ROI. 4. Phase 2 Cutover: Migrate staff 802.1X. Ensure the new RADIUS server certificate is trusted by staff endpoints to prevent warnings. 5. Phase 3 Cutover: Migrate IoT devices. Create a specific policy in the cloud NAC for MAB, ensuring these devices are placed in an isolated VLAN.

A large retail chain with 150 stores is experiencing high latency (over 500ms) during the parallel run phase of their cloud NAC migration, causing POS terminals to timeout during authentication.

The latency is likely caused by the geographical distance between the stores and the cloud RADIUS region, or inefficient directory lookups. The solution is to: 1. Verify the cloud NAC tenant is hosted in the optimal geographic region. 2. Deploy a lightweight RADIUS proxy or survivable edge appliance in regional hubs to cache authentications and handle local EAP terminations. 3. Ensure the IdP integration is using fast, indexed lookups (e.g., native Azure AD integration rather than querying an on-prem LDAP server over a VPN).

Perguntas de Prática

Q1. Your organisation is migrating from Cisco ISE to a cloud-native NAC. During the parallel run, you notice that a specific group of older barcode scanners in your warehouse are failing authentication on the cloud NAC, but succeeding on ISE. What is the most likely cause and how should you address it?

Dica: Consider how older devices handle encryption and protocol negotiation.

Ver resposta modelo

The most likely cause is a mismatch in supported EAP methods or cipher suites. The cloud NAC may have deprecated older, less secure protocols (like TLS 1.0 or specific weak ciphers) that the legacy ISE server still permitted. To address this, you must either update the firmware/supplicant on the barcode scanners to support modern protocols, or, if that is not possible, configure a specific, isolated policy in the cloud NAC to temporarily permit the older protocol strictly for that device group, mitigating the security risk via strict network segmentation.

Q2. A university campus wants to implement WPA3-Enterprise for its staff network alongside the NAC migration. However, 15% of staff laptops are running older wireless NICs that do not support WPA3. How should the network architect design the SSIDs?

Dica: Consider transition modes and the impact on security posture.

Ver resposta modelo

The architect should configure the staff SSID to use WPA3-Enterprise Transition Mode. This allows capable devices to connect using WPA3-Enterprise, while older devices fall back to WPA2-Enterprise. Alternatively, if strict security compliance is required for specific departments, a dedicated WPA3-only SSID can be created for compliant devices, leaving the legacy SSID active until the remaining hardware is refreshed.

Q3. During Phase 1 (Pre-Migration Assessment), you discover that the current guest WiFi relies heavily on RADIUS CoA to move users from a walled-garden VLAN to an internet-access VLAN. The new cloud APs do not reliably support CoA over the WAN. What is the recommended architectural change?

Dica: Consider how modern guest platforms handle policy enforcement without relying on complex local VLAN switching.

Ver resposta modelo

The recommended approach is to shift away from local VLAN switching and utilize a cloud-managed guest WiFi platform (like Purple). In this model, the AP places all guest traffic into a single guest VLAN. The captive portal and policy enforcement (bandwidth limiting, content filtering, session time) are handled either by the AP's built-in firewall or a cloud gateway, abstracting the need for RADIUS CoA entirely and simplifying the edge configuration.