Avaliação de Postura NAC: Garantir a Conformidade de Dispositivos Geridos Antes do Acesso à Rede

Este guia de referência técnica oferece uma análise aprofundada da Avaliação de Postura NAC, detalhando a arquitetura, os padrões e as estratégias de implementação necessárias para impor a conformidade de dispositivos geridos. Fornece a gestores de TI e arquitetos de rede informações acionáveis para mitigar riscos e garantir um acesso seguro à rede em ambientes empresariais multi-site.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Aprofundada

- A Arquitetura da Avaliação de Postura

- O Papel do IEEE 802.1X e EAP-TLS

- Categorias de Verificação de Postura

- WPA3-Enterprise e Força Criptográfica

- Guia de Implementação

- Fase 1: Preparação da Infraestrutura e Design de PKI

- Fase 2: Modo de Monitorização (Fase de Visibilidade)

- Fase 3: Imposição Segmentada

- Fase 4: Arquitetura de Remediação

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto no Negócio

Resumo Executivo

Para líderes de TI empresariais que gerem ambientes complexos e multi-site, a identidade por si só já não é uma métrica suficiente para o acesso à rede. Saber quem está a ligar é secundário a saber o estado de segurança do dispositivo que estão a usar. A avaliação de postura do Network Access Control (NAC) é o mecanismo que preenche esta lacuna, garantindo que apenas dispositivos geridos e conformes obtêm acesso à infraestrutura corporativa antes de transmitirem um único pacote de tráfego de produção.

Este guia fornece uma referência técnica abrangente sobre o design, implementação e gestão da avaliação de postura NAC. Exploramos a arquitetura subjacente — incluindo 802.1X, RADIUS e EAP-TLS — avaliamos as compensações entre a interrogação baseada em agente e sem agente, e delineamos uma estratégia de implementação faseada que minimiza a interrupção operacional. Quer esteja a proteger uma sede corporativa, uma propriedade de retalho distribuída ou operações de bastidores na hotelaria, implementar uma avaliação de postura robusta é um passo crítico na mitigação de riscos e na aplicação da conformidade.

Ouça o nosso podcast de briefing técnico de 10 minutos abaixo para uma visão geral executiva dos conceitos centrais e armadilhas comuns de implementação.

Análise Técnica Aprofundada

A Arquitetura da Avaliação de Postura

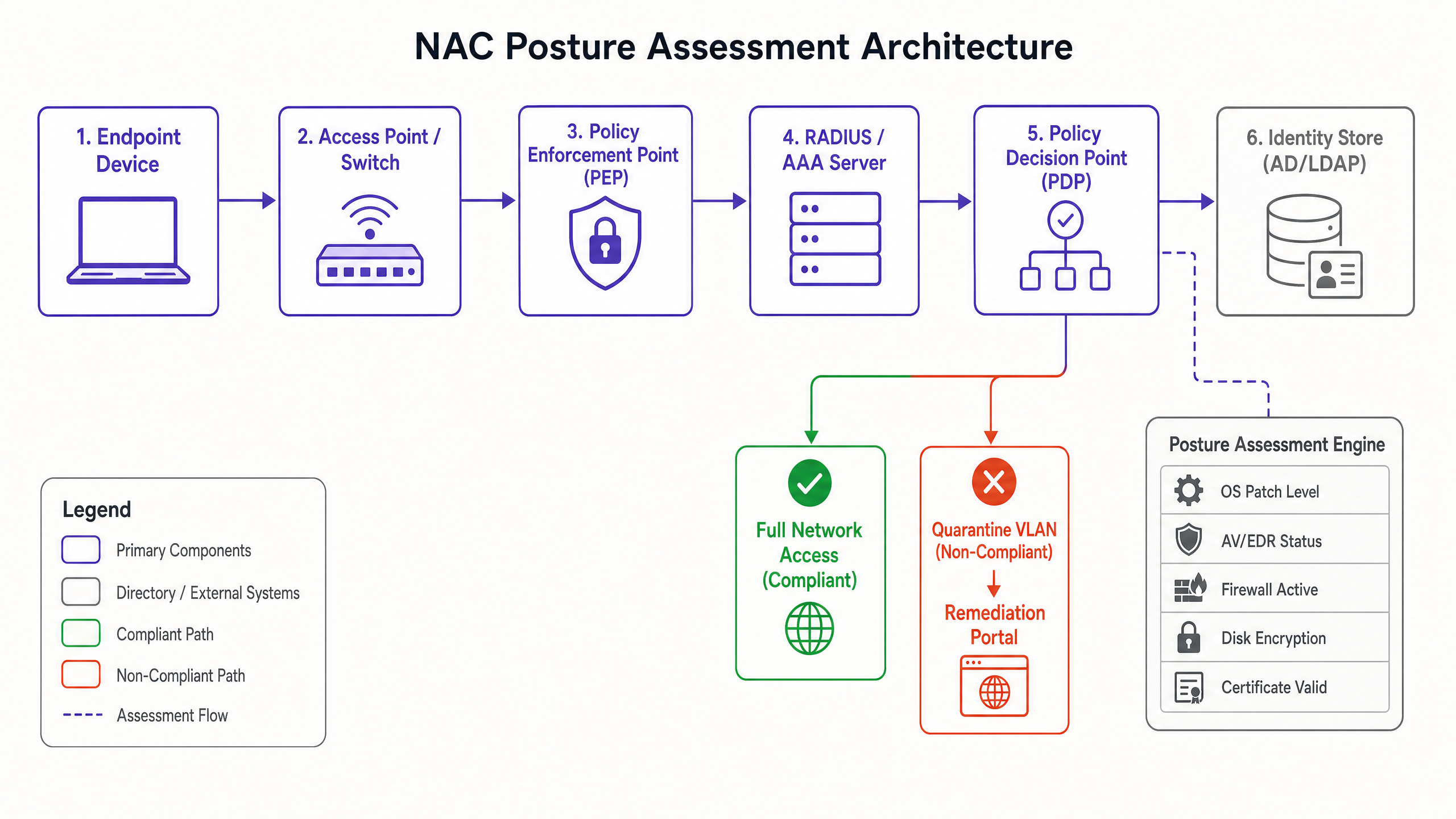

O Network Access Control governa a conectividade do dispositivo, mas a avaliação de postura é a interrogação específica da saúde de segurança de um dispositivo. A arquitetura baseia-se em três componentes primários que trabalham em conjunto:

- Ponto de Aplicação de Política (PEP): Este é o guardião físico ou lógico — tipicamente um ponto de acesso wireless, uma porta de switch ou um controlador de LAN wireless. O PEP controla fisicamente o fluxo de tráfego com base nas instruções do motor de política.

- Ponto de Decisão de Política (PDP): Frequentemente integrado num servidor RADIUS ou AAA, o PDP é o cérebro da arquitetura NAC. Recebe dados de postura, avalia-os em relação às políticas de conformidade definidas e emite diretivas de aplicação para o PEP.

- Motor de Avaliação de Postura: Este componente recolhe os dados de saúde reais do endpoint. Pode ser um agente a correr localmente no dispositivo ou um mecanismo sem agente que utiliza protocolos de rede (por exemplo, SNMP, WMI) ou integrações de API com plataformas de Mobile Device Management (MDM).

O Papel do IEEE 802.1X e EAP-TLS

A base do NAC empresarial é o padrão IEEE 802.1X, que define o controlo de acesso à rede baseado em porta. Dentro deste framework, são definidos três papéis:

- Suplicante: O dispositivo endpoint que tenta ligar.

- Autenticador: O PEP (switch ou ponto de acesso) que facilita a ligação.

- Servidor de Autenticação: O servidor RADIUS que valida as credenciais.

A comunicação entre o Suplicante e o Servidor de Autenticação ocorre através do Extensible Authentication Protocol (EAP), tunelizado através do Autenticador. Para dispositivos corporativos geridos, o EAP-TLS é o padrão ouro. Exige autenticação mútua usando certificados digitais X.509, garantindo que tanto o dispositivo quanto a rede verificam criptograficamente as identidades um do outro. Isto previne o roubo de credenciais e ataques de pontos de acesso não autorizados.

Categorias de Verificação de Postura

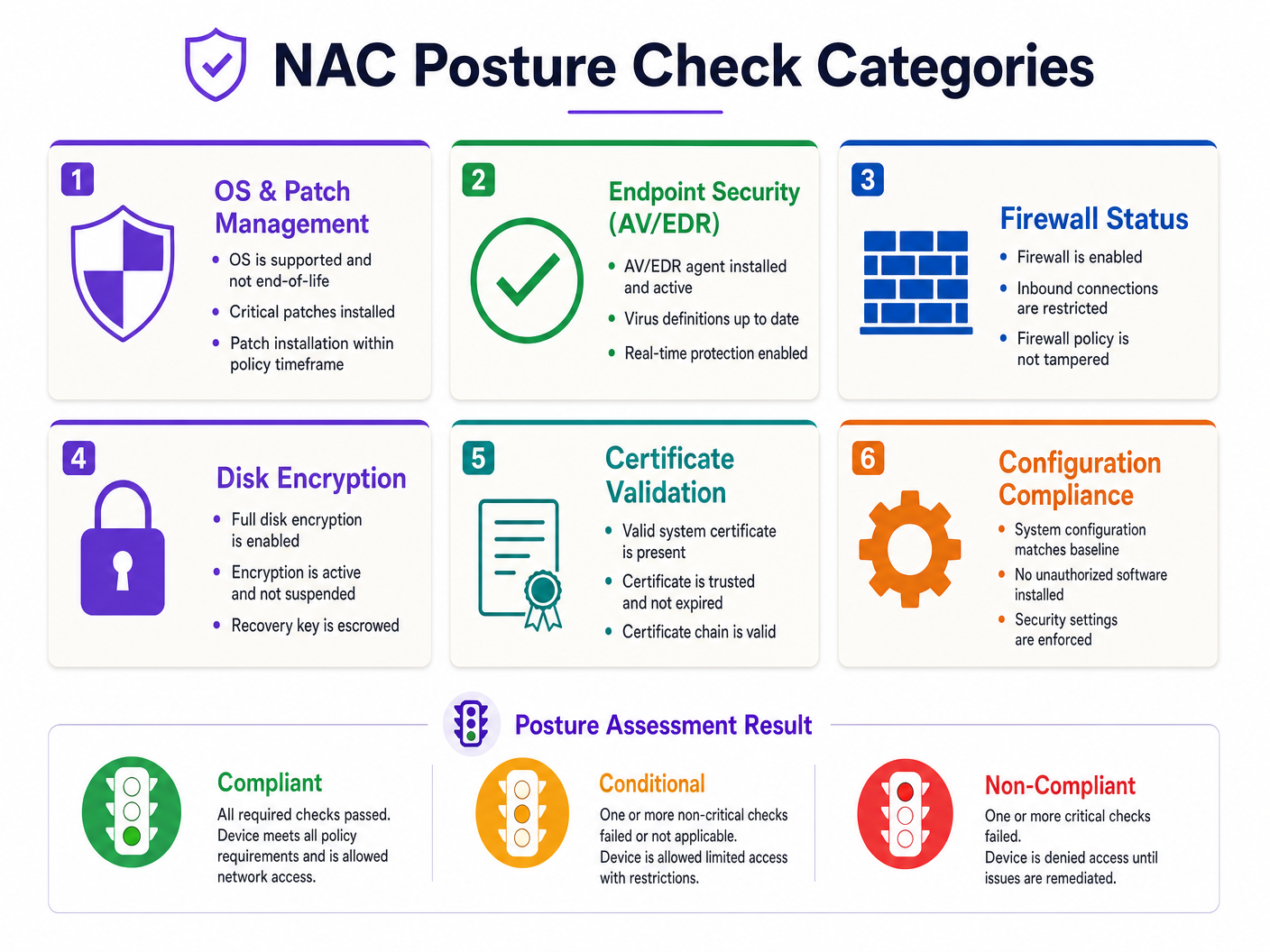

Quando um dispositivo tenta ligar, o motor de avaliação de postura avalia vários vetores críticos:

- Gestão de SO e Patches: Verificar se o sistema operativo é suportado e se os patches críticos são aplicados dentro do SLA definido.

- Segurança de Endpoint (AV/EDR): Confirmar que os agentes anti-vírus ou de Deteção e Resposta de Endpoint aprovados estão instalados, ativos e com definições atuais.

- Estado da Firewall: Garantir que a firewall baseada no host está ativada e que a sua política não foi adulterada.

- Criptografia de Disco: Validar que a criptografia de disco completo (por exemplo, BitLocker, FileVault) está ativa e não num estado suspenso.

- Validação de Certificados: Verificar a presença e validade do certificado de máquina necessário.

- Conformidade da Configuração: Garantir que a linha de base de segurança do dispositivo corresponde à política corporativa (por exemplo, temporizadores de bloqueio de ecrã, armazenamento em massa USB desativado).

WPA3-Enterprise e Força Criptográfica

À medida que a segurança da rede evolui, também evoluem os padrões criptográficos subjacentes. O WPA3-Enterprise, particularmente quando opera em modo de 192 bits, oferece melhorias significativas em relação ao WPA2. Exige o uso de GCMP-256 para criptografia e HMAC-SHA-384 para integridade. Para organizações que lidam com dados sensíveis — como ambientes de Retalho sujeitos a PCI DSS ou instalações de Saúde sob rigorosa governação de dados — a transição para o WPA3-Enterprise é um passo necessário para preparar a infraestrutura de rede para o futuro.

Guia de Implementação

A implementação da avaliação de postura NAC requer um planeamento cuidadoso para evitar interrupções generalizadas da rede. A seguinte abordagem faseada é recomendada para ambientes empresariais:

Fase 1: Preparação da Infraestrutura e Design de PKI

Antes de ativar as verificações de postura, garanta que a sua infraestrutura subjacente pode apoiar a arquitetura. Se implementar EAP-TLS, uma Infraestrutura de Chave Pública (PKI) robusta é inegociável. Os certificados devem ser automaticamente aprovisionados e renovados através do seu MDM ou Política de Grupo. A gestão manual de certificados levará inevitavelmente a falhas de conectividade quando os certificados expirarem.

Fase 2: Modo de Monitorização (Fase de Visibilidade)

A fase mais crítica de qualquer implementação de NAC é o Modo de Monitorização. Nesta fase, o sistema NAC avalia a postura do dispositivo e regista os resultados, mas não impõe a política. O PEP permite acesso total independentemente do resultado da postura.

Execute o Modo de Monitorização por um mínimo de 2 a 4 semanas. Isto proporciona visibilidade sobre o estado real de conformidade do seu património. Irá identificar dispositivos que falham verificações devido a agentes corrompidos, reinícios pendentes ou configurações incorretas. Utilize estes dados para remediar o património proativamente.

Fase 3: Imposição Segmentada

Assim que a linha de base de conformidade for aceitável, inicie a imposição. Os dispositivos são categorizados em três estados com base na avaliação da política:

- Conforme: O dispositivo passa todas as verificações críticas e é atribuído à VLAN de produção com acesso total necessário.

- Condicional: O dispositivo falha uma verificação não crítica (por exemplo, uma atualização menor do SO está pendente). Pode ser-lhe concedido acesso restrito (por exemplo, apenas à internet) e o utilizador é notificado para remediar dentro de um prazo específico.

- Não Conforme: O dispositivo falha uma verificação crítica (por exemplo, AV desativado). O PEP atribui o dispositivo a uma VLAN de Quarentena.

Fase 4: Arquitetura de Remediação

A VLAN de Quarentena deve ser estritamente isolada. Deve permitir apenas tráfego para um portal de remediação, servidores de atualização necessários (por exemplo, Windows Update, servidores de definição de AV) e recursos internos de suporte de TI. Se um dispositivo em quarentena puder encaminhar tráfego para sub-redes de produção, a arquitetura NAC falhou.

Melhores Práticas

- Avaliação Contínua: O NAC legado avalia a postura apenas no momento da conexão. As implementações modernas devem suportar avaliação contínua, reavaliando a postura em intervalos definidos ou em resposta a eventos (por exemplo, um alerta EDR), e atualizando dinamicamente o nível de acesso do dispositivo via Change of Authorization (CoA).

- Com Agente vs. Sem Agente: Para dispositivos corporativos geridos, uma abordagem baseada em agente oferece a visibilidade mais profunda e capacidades de monitorização contínua. A interrogação sem agente é adequada para dispositivos não geridos ou ambientes onde a implementação de um agente é administrativamente proibitiva.

- MAC Authentication Bypass (MAB): Dispositivos incapazes de 802.1X (por exemplo, impressoras legadas, sensores IoT) requerem MAB. No entanto, o MAB é inerentemente inseguro, pois os endereços MAC podem ser falsificados. Os dispositivos MAB devem ser fortemente perfilados e colocados em VLANs estritamente controladas e isoladas.

- Alinhar com Padrões: Baseie as suas políticas de postura em frameworks estabelecidos, como os CIS Benchmarks. Isto garante que as suas verificações de conformidade são neutras em relação ao fornecedor e alinhadas com as melhores práticas da indústria.

- Isolar o Tráfego de Convidados: A avaliação da postura NAC corporativa nunca deve cruzar-se com redes de acesso público. Para locais que exigem ambos, utilize uma plataforma dedicada de Guest WiFi , como a solução WiFi Analytics da Purple, para gerir o acesso público em infraestruturas totalmente separadas.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- A Imposição 'Big Bang': A transição do acesso aberto diretamente para a imposição estrita em todo o património simultaneamente é uma receita garantida para a interrupção operacional. Utilize sempre implementações faseadas por local ou departamento.

- Falhas de PKI: Certificados raiz ou intermédios expirados, ou falha da infraestrutura da Lista de Revogação de Certificados (CRL) / Online Certificate Status Protocol (OCSP), causarão falhas generalizadas de autenticação. Implemente monitorização robusta para a sua PKI.

- Ciclos de Remediação: Garanta que os dispositivos na VLAN de Quarentena realmente têm o acesso de rede necessário para descarregar as atualizações exigidas para se tornarem conformes. Se não conseguirem aceder aos servidores de atualização, permanecem permanentemente em quarentena.

ROI e Impacto no Negócio

A implementação da avaliação da postura NAC oferece valor de negócio mensurável para além das métricas de segurança brutas:

- Mitigação de Riscos: Ao garantir que apenas dispositivos saudáveis acedem à rede, a propagação lateral de malware e ransomware é significativamente reduzida, diminuindo a probabilidade de dispendiosas violações de dados.

- Verificação de Conformidade: Para setores altamente regulamentados como Hotelaria e Transportes , a avaliação automatizada da postura fornece evidências contínuas de conformidade com padrões como PCI DSS e GDPR, simplificando os processos de auditoria.

- Eficiência Operacional: A automatização do processo de quarentena e remediação reduz a carga sobre o helpdesk de TI, permitindo que os engenheiros se concentrem em iniciativas estratégicas em vez de limpar manualmente endpoints infetados.

Key Definitions

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that ensures a device must authenticate before the switch port or access point allows any IP traffic to pass.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication framework that uses X.509 digital certificates for mutual authentication.

The recommended standard for managed corporate devices, as it relies on cryptographic certificates rather than easily compromised passwords.

Posture Assessment

The process of evaluating the security state and configuration of an endpoint device against a defined corporate policy.

Ensures that a device is not only authenticated but is also 'healthy' (patched, encrypted, protected) before being granted network access.

Policy Enforcement Point (PEP)

The network device (switch, wireless controller, or access point) that physically blocks or allows traffic based on the NAC policy.

The component that actually executes the 'allow' or 'quarantine' command issued by the NAC server.

Policy Decision Point (PDP)

The central server or engine (often a RADIUS server) that evaluates authentication requests and posture data to determine access rights.

The brain of the operation that holds the rulebase and decides what level of access a specific device should receive.

MAC Authentication Bypass (MAB)

A fallback authentication method that uses a device's MAC address as its credential when it cannot perform 802.1X.

Used for headless devices like printers or IoT sensors. It is inherently weak and must be combined with strict network segmentation.

Change of Authorization (CoA)

A RADIUS extension that allows the NAC server to dynamically change the authorization state of an active session.

Crucial for continuous assessment; if a device becomes non-compliant while connected, CoA allows the NAC server to instantly move it to a quarantine VLAN without requiring a disconnect.

Quarantine VLAN

A strictly isolated network segment designed to hold non-compliant devices, providing access only to remediation resources.

Prevents an infected or vulnerable device from communicating with production systems while it downloads necessary updates or patches.

Worked Examples

A 400-room hotel requires corporate staff laptops to securely access the back-of-house property management system (PMS). However, the venue also hosts numerous unmanaged IoT devices (smart thermostats, digital signage) that cannot run a NAC agent.

Implement an 802.1X EAP-TLS policy for all corporate staff laptops, enforcing strict posture checks (AV active, disk encrypted, patched). These devices are dynamically assigned to the Corporate VLAN upon successful compliance. For the IoT devices, implement MAC Authentication Bypass (MAB) combined with deep device profiling. Ensure these MAB devices are placed in isolated, dedicated IoT VLANs with ACLs restricting their access solely to the specific controllers they need to communicate with. Under no circumstances should the IoT VLAN route to the Corporate VLAN or the PMS.

A retail chain is rolling out new point-of-sale (POS) terminals across 50 locations. The IT team wants to enforce posture compliance to meet PCI DSS requirements but is concerned about disrupting store operations during the rollout.

Deploy the NAC architecture in Monitor Mode for 30 days. During this period, the NAC system will authenticate the POS terminals and evaluate their posture against the PCI DSS baseline (e.g., firewall active, no unauthorized software) but will log failures without blocking access. The IT team reviews the logs weekly, identifies terminals failing the checks, and remediates them via the MDM platform. Once the compliance rate reaches 100%, the policy is switched to Enforcement Mode site-by-site during maintenance windows.

Practice Questions

Q1. A recently deployed NAC solution in a corporate office is causing widespread connectivity issues. Devices that were compliant yesterday are now being placed in the Quarantine VLAN. The IT helpdesk reports that the devices appear healthy, with AV running and patches applied. What is the most likely architectural failure?

Hint: Consider the lifecycle of the credentials used in EAP-TLS.

View model answer

The most likely cause is a failure in the Public Key Infrastructure (PKI). If the machine certificates used for EAP-TLS authentication have expired, or if the NAC server cannot reach the Certificate Revocation List (CRL) or OCSP responder, the authentication will fail regardless of the device's actual security posture. The NAC system defaults to a fail-closed or quarantine state.

Q2. You are designing the VLAN architecture for a new NAC deployment. The security team insists that the Quarantine VLAN must allow access to the corporate proxy server so users can browse the internet while their devices remediate. Is this a sound design?

Hint: Evaluate the risk of allowing a potentially compromised device access to shared infrastructure.

View model answer

No, this is a flawed design. Allowing a quarantined device access to the corporate proxy introduces significant risk. If the device is infected with malware, it could use the proxy to establish command-and-control communication or attempt to pivot to other internal systems accessible via the proxy. The Quarantine VLAN must be strictly isolated, permitting access only to specific remediation servers (e.g., Windows Update, AV definition servers) and the remediation portal itself.

Q3. A hospital IT team needs to secure network access for a fleet of new wireless medical infusion pumps. These devices do not support 802.1X supplicants and cannot run a posture agent. How should network access be controlled for these devices?

Hint: Consider alternative authentication methods and the principle of least privilege.

View model answer

The devices must be authenticated using MAC Authentication Bypass (MAB). Because MAB is inherently weak (MAC addresses can be spoofed), the network access must be heavily restricted. The infusion pumps should be placed in a dedicated, isolated Medical IoT VLAN. Access Control Lists (ACLs) must be applied to this VLAN, permitting communication only with the specific central management servers required for their operation, and blocking all other lateral movement or internet access.