Como Implementar NAC Pós-Admissão para Monitorização Contínua de Confiança

Este guia fornece um plano técnico autorizado para implementar o Controlo de Acesso à Rede (NAC) Pós-Admissão com Monitorização Contínua de Confiança em ambientes empresariais, incluindo hotelaria, retalho, saúde e setor público. Detalha a mudança arquitetónica de verificações estáticas pré-admissão para aplicação dinâmica e consciente da sessão, utilizando RADIUS CoA, definição de linha de base comportamental e integração de telemetria. Arquitetos de TI e equipas de operações de rede encontrarão orientação de implementação acionável, estudos de caso reais, notas de alinhamento de conformidade e estruturas de ROI mensuráveis.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada

- A Mudança de Pré-Admissão para Pós-Admissão

- Componentes Essenciais de uma Arquitetura de Monitorização Contínua de Confiança

- Referências de Normas e Protocolos

- Guia de Implementação

- Fase 1: Visibilidade e Definição de Linha de Base (Semanas 1–4)

- Fase 2: Desenvolvimento e Teste de Políticas (Semanas 5–6)

- Fase 3: Implementação Gradual da Aplicação (Semanas 7–10)

- Fase 4: Produção Completa e Otimização Contínua

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Falhas de CoA

- Falsos Positivos e Interrupção Operacional

- Escala e Capacidade

- Dependência de Fornecedor

- ROI e Impacto no Negócio

Resumo Executivo

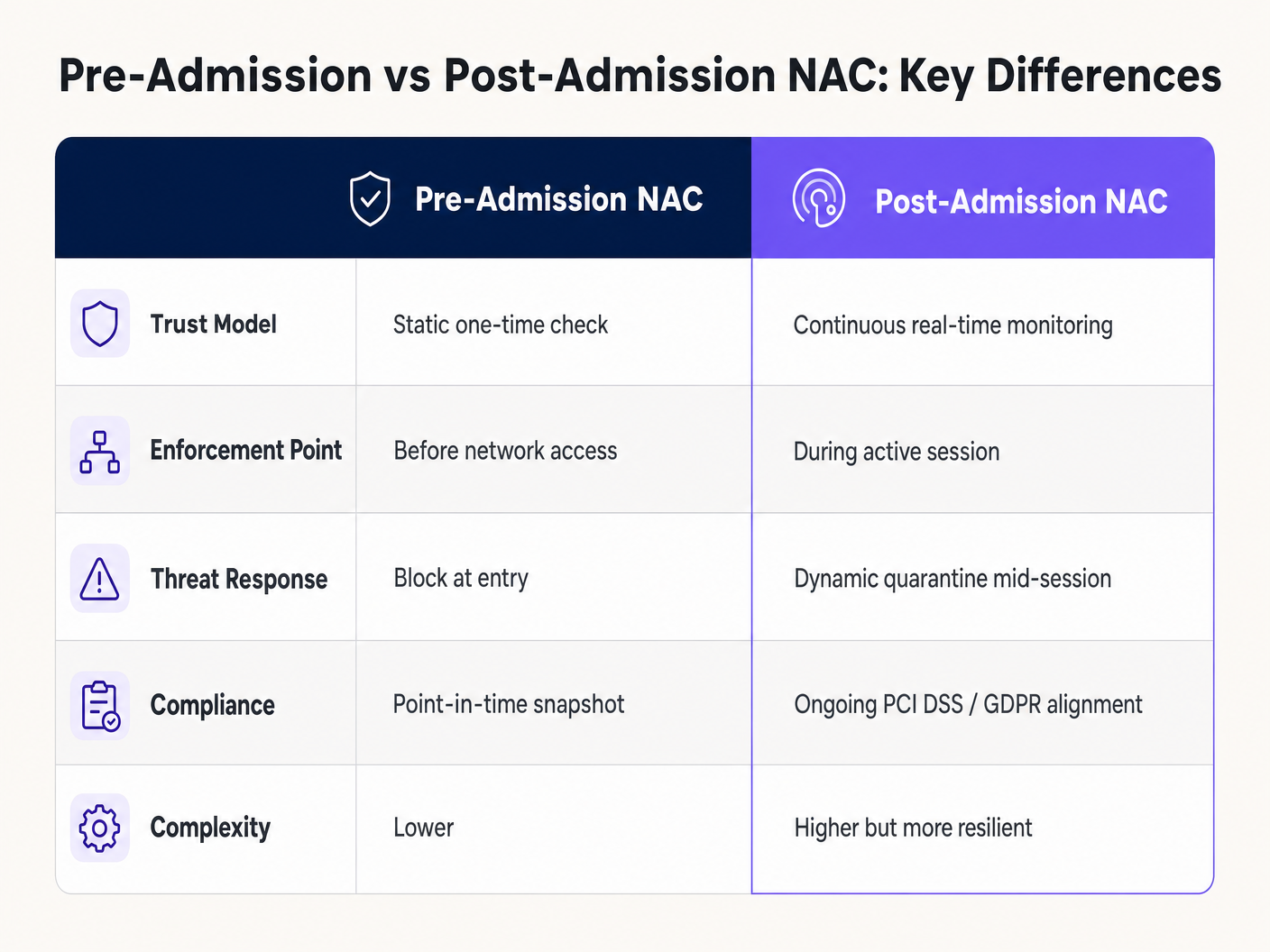

Para redes empresariais em ambientes de alta densidade — hotelaria, retalho, estádios e locais do setor público — o Controlo de Acesso à Rede tradicional pré-admissão já não é suficiente. As verificações de autenticação estáticas e pontuais não conseguem detetar dispositivos que são comprometidos ou exibem comportamento malicioso depois de lhes ter sido concedido acesso à rede. Um dispositivo pode autenticar-se corretamente num motor de políticas 802.1X e, minutos depois, começar a analisar sub-redes internas ou a exfiltrar dados.

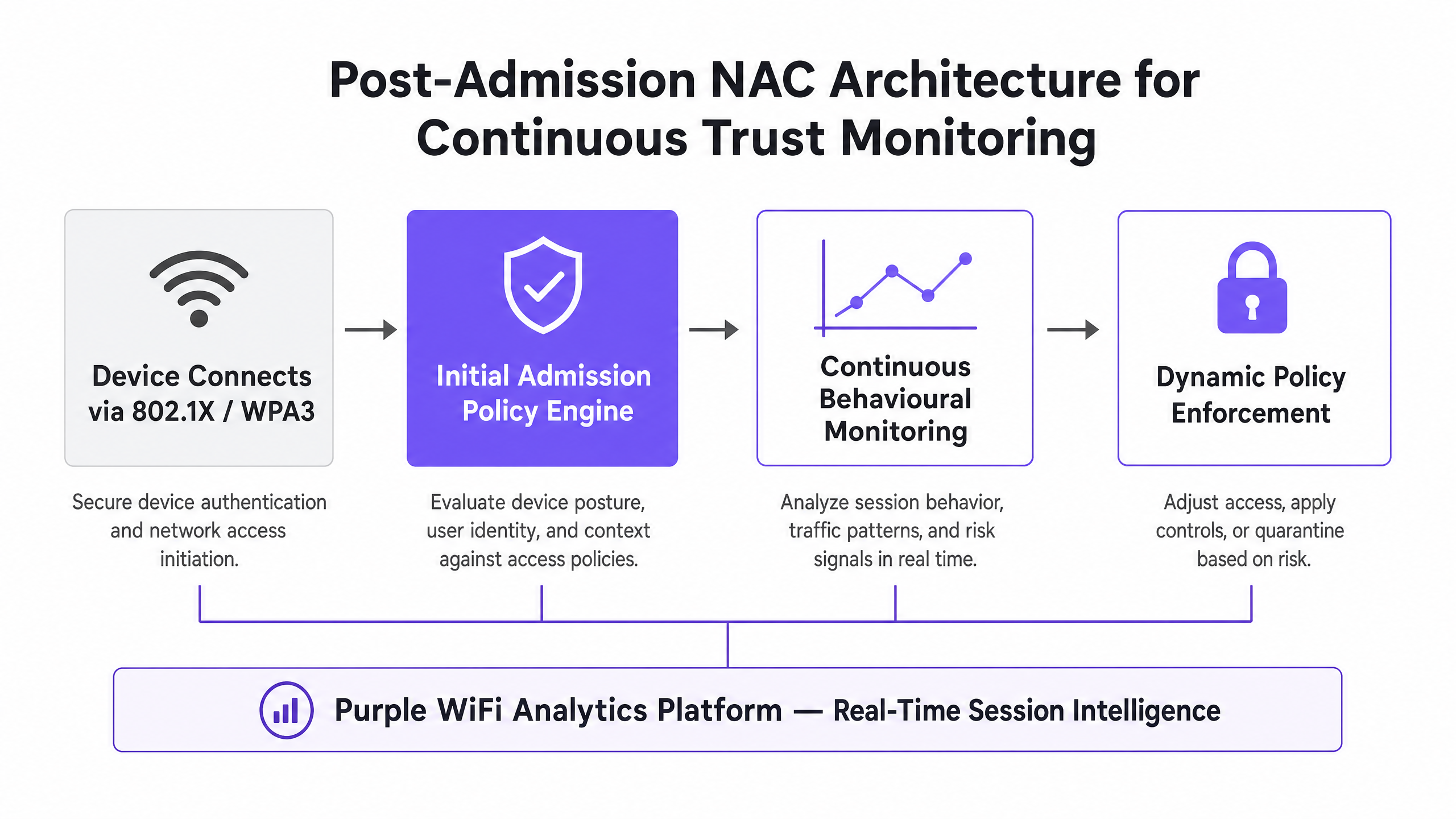

O NAC Pós-Admissão muda o paradigma de segurança de "autenticar e confiar" para Monitorização Contínua de Confiança. Ao avaliar continuamente a postura do dispositivo, os padrões de tráfego e o contexto da sessão em relação às linhas de base comportamentais estabelecidas, as equipas de TI e de operações de rede podem aplicar políticas dinamicamente a meio da sessão usando RADIUS Change of Authorization (CoA). Este guia fornece um plano prático e neutro em relação ao fornecedor para implementar o NAC Pós-Admissão. Abrange considerações arquitetónicas, integração com plataformas Guest WiFi e WiFi Analytics , e estratégias de implementação acionáveis que mitigam o risco sem perturbar a experiência do utilizador.

Análise Técnica Aprofundada

A Mudança de Pré-Admissão para Pós-Admissão

O NAC tradicional baseia-se em IEEE 802.1X, MAC Authentication Bypass (MAB) ou captive portals para verificar a identidade e a postura antes de conceder acesso. Uma vez admitido, o dispositivo geralmente desfruta de acesso irrestrito à sua VLAN ou microssegmento atribuído durante a duração da sessão. Este modelo tem uma falha fundamental: trata a admissão como um evento binário e único. O panorama de ameaças não opera nessa base.

O NAC Pós-Admissão introduz um motor de políticas dinâmico que monitoriza continuamente a sessão ativa. Se um dispositivo começar a analisar sub-redes internas, a gerar volumes de tráfego incomuns ou a tentar comunicar com servidores de comando e controlo (C2) conhecidos, a solução NAC altera dinamicamente os privilégios de rede do dispositivo. Isso é conseguido através de pedidos de Change of Authorization (CoA) via RADIUS (RFC 5176), integrações de API com controladores de LAN sem fios (WLCs) ou integração direta com estruturas SD-WAN — um tópico explorado em profundidade no SD WAN vs MPLS: The 2026 Enterprise Network Guide .

Componentes Essenciais de uma Arquitetura de Monitorização Contínua de Confiança

Uma implementação de NAC Pós-Admissão de nível de produção requer quatro componentes integrados a trabalhar em conjunto.

A Ingestão de Telemetria é a base. O sistema deve ingerir dados em tempo real de WLCs, switches, firewalls e agentes de deteção e resposta de endpoints (EDR). Isso inclui dados NetFlow/IPFIX, registos de contabilidade RADIUS, registos de pedidos DNS e métricas de visibilidade de aplicações de motores de inspeção profunda de pacotes (DPI). Sem telemetria abrangente, o motor de políticas opera às cegas.

O Motor de Análise Comportamental processa o fluxo de telemetria e compara-o com as linhas de base estabelecidas. Modelos de machine learning são cada vez mais usados para automatizar a construção de linhas de base e a pontuação de anomalias, reduzindo a carga de configuração manual. Para uma análise detalhada de como a AI está a transformar este espaço, consulte The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection e a sua contraparte em espanhol El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas .

A Aplicação Dinâmica de Políticas é o resultado operacional. A capacidade de emitir RADIUS CoA para reiniciar uma porta, alterar uma atribuição de VLAN ou aplicar uma Lista de Controlo de Acesso (ACL) restritiva em tempo real é o que diferencia o NAC Pós-Admissão de um sistema de monitorização passivo. Sem CoA fiável, tem um sistema de alerta, não um sistema de aplicação.

A Camada de Integração conecta o motor NAC ao ecossistema de segurança mais amplo: plataformas SIEM para correlação de eventos, feeds de inteligência de ameaças para enriquecimento de IPs conhecidos como maliciosos e fornecedores de identidade para enriquecimento do contexto do utilizador. Em ambientes voltados para convidados, a plataforma WiFi Analytics fornece contexto ao nível da sessão que enriquece significativamente as decisões de política.

Referências de Normas e Protocolos

| Standard | Relevância para NAC Pós-Admissão |

|---|---|

| IEEE 802.1X | Base para autenticação baseada em porta; fornece a vinculação de identidade que as políticas NAC referenciam |

| RFC 5176 (RADIUS CoA) | O mecanismo de protocolo para aplicação de políticas a meio da sessão |

| WPA3-Enterprise | Fornece proteção criptográfica mais forte para a troca de autenticação 802.1X |

| PCI DSS v4.0 | Requer monitorização contínua do acesso à rede e capacidades de resposta automatizadas |

| GDPR Article 32 | Exige medidas técnicas apropriadas para garantir a confidencialidade e integridade contínuas |

| NIST SP 800-207 | Estrutura de Arquitetura Zero Trust que o NAC Pós-Admissão implementa diretamente |

Guia de Implementação

A implementação do NAC Pós-Admissão requer uma abordagem faseada para evitar interrupções generalizadas na rede. Tentar ativar a aplicação ativa imediatamente é a causa mais comum de falhas nas implementações.

Fase 1: Visibilidade e Definição de Linha de Base (Semanas 1–4)

Implemente a solução NAC em modo apenas de monitorização. Nenhuma aplias ações de aplicação devem ser configuradas nesta fase.

Comece por garantir que todos os Network Access Devices estão a enviar dados de contabilidade RADIUS e telemetria de fluxo para o motor de políticas NAC. Configure a exportação NetFlow ou IPFIX em todos os switches geridos e WLCs. Valide que o motor NAC está a receber e a analisar os registos corretamente antes de prosseguir.

Permita que o sistema observe padrões de tráfego em diferentes perfis de dispositivos. Isto é particularmente crítico em ambientes de Saúde onde os dispositivos IoT médicos têm padrões de tráfego altamente previsíveis, e em ambientes de Retalho onde os terminais de ponto de venda têm requisitos de comunicação bem definidos. O período de definição da linha de base deve cobrir pelo menos um ciclo de negócios completo — tipicamente quatro semanas — para capturar a variação entre fins de semana e dias de semana.

Fase 2: Desenvolvimento e Teste de Políticas (Semanas 5–6)

Com as linhas de base estabelecidas, desenvolva políticas baseadas no risco. Defina gatilhos de quarentena explícitos com base no risco de negócio, em vez de indicadores puramente técnicos.

Para um ambiente de retalho, um gatilho crítico pode ser: qualquer tráfego da VLAN de Convidado a tentar encaminhar para a sub-rede da VLAN POS. Para um ambiente de hotelaria, pode ser: qualquer dispositivo a gerar mais de 500 tentativas de ligação SMB por minuto. Para um ambiente de saúde: qualquer dispositivo autenticado via MAB a comunicar com um endereço IP externo fora da sua lista de destinos aprovados.

Teste cada política num ambiente de laboratório, simulando a condição de gatilho. Verifique se o motor NAC identifica corretamente a anomalia, gera o pedido CoA e se o NAD aplica a nova política dentro de um período de tempo aceitável (tipicamente menos de 500 milissegundos para gatilhos críticos).

Fase 3: Implementação Gradual da Aplicação (Semanas 7–10)

Ative a aplicação ativa num segmento de rede de baixo risco primeiro. Uma VLAN IoT apenas para funcionários é tipicamente um bom ponto de partida, uma vez que os falsos positivos têm um impacto operacional limitado em comparação com uma rede de convidados ou clínica.

Comece com uma resposta de aplicação gradual. Em vez de desconectar imediatamente um dispositivo, aplique uma ACL restritiva que permita o acesso básico à internet (HTTP/HTTPS para destinos aprovados), mas bloqueie todo o encaminhamento interno. Isto reduz o impacto dos falsos positivos, ao mesmo tempo que contém a ameaça. Monitorize a fila de quarentena diariamente e ajuste os limiares conforme necessário.

Expanda a aplicação para segmentos adicionais incrementalmente, validando cada um antes de prosseguir. Garanta que o RADIUS CoA está a funcionar de forma fiável — a porta UDP 3799 deve estar aberta entre o motor NAC e todos os NADs, e os segredos partilhados devem ser consistentes. Em implementações de hub de Transporte , onde os segmentos de rede podem abranger várias localizações físicas, valide os tempos de resposta CoA através de ligações WAN.

Fase 4: Produção Completa e Otimização Contínua

Uma vez que todos os segmentos estejam sob aplicação ativa, estabeleça uma cadência de otimização contínua. Reveja os eventos de quarentena semanalmente, identifique falsos positivos recorrentes e refine as linhas de base em conformidade. Integre o fluxo de eventos NAC com o seu SIEM para correlação cruzada com eventos de segurança de endpoints e perímetro.

Para implementações de Hotelaria , considere ajustes sazonais da linha de base — uma rede de hotel na época alta de verão terá padrões de tráfego materialmente diferentes da mesma rede em janeiro. As linhas de base estáticas gerarão falsos positivos elevados durante os períodos de pico se não forem atualizadas.

Melhores Práticas

Padronize em 802.1X Sempre que Possível. Embora o MAB seja necessário para dispositivos IoT sem interface, o 802.1X oferece uma ligação de identidade criptográfica mais forte. Garanta que o WPA3-Enterprise é utilizado onde suportado. Compreender o ambiente de RF subjacente é essencial — reveja Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 para garantir que o seu design de espectro suporta a sobrecarga de gestão da monitorização contínua.

Aproveite a Micro-Segmentação como um Controlo Complementar. Combine o NAC Pós-Admissão com a micro-segmentação de rede. Se um dispositivo for comprometido e a resposta CoA for atrasada por qualquer motivo, a micro-segmentação limita o raio de explosão ao próprio segmento do dispositivo. Os dois controlos são complementares, não redundantes.

Alinhe as Políticas de Aplicação com os Mandatos de Conformidade. Garanta que os seus procedimentos de monitorização contínua e resposta automatizada estão documentados para os auditores. O Requisito 10 do PCI DSS v4.0 exige o registo e monitorização de todo o acesso aos recursos de rede. O Artigo 32 do GDPR exige medidas contínuas de confidencialidade e integridade. O NAC Pós-Admissão satisfaz diretamente ambos, mas apenas se o registo de auditoria for preservado e os procedimentos de resposta automatizada forem formalmente documentados.

Considere BLE para Enriquecimento do Contexto Físico. Em ambientes onde a presença física é importante — como um centro de conferências ou área de retalho — a integração de dados de beacons BLE pode enriquecer o contexto do motor de políticas NAC. Um dispositivo autenticado na rede, mas fisicamente localizado numa área restrita, é um sinal de risco mais elevado do que o mesmo dispositivo numa zona pública. Consulte BLE Low Energy Explained for Enterprise para orientação de implementação.

Resolução de Problemas e Mitigação de Riscos

Falhas de CoA

O problema mais comum em implementações de NAC Pós-Admissão é a falha do NAD em processar um pedido RADIUS CoA. Os sintomas incluem: o motor NAC regista uma transmissão CoA bem-sucedida, mas o dispositivo cliente permanece na rede com acesso inalterado. Diagnostique capturando o tráfego na porta UDP 3799 no NAD. As causas comuns incluem regras de firewall a bloquear a porta CoA, segredos partilhados RADIUS incompatíveis, ou o NAD não ter o CoA explicitamente ativado na sua configuração. Valide sempre o CoA num teste controlado antes da implementação em produção.

Falsos Positivos e Interrupção Operacional

Linhas de base comportamentais excessivamente agressivas levam à quarentena de dispositivos legítimos. Isto é particularmente problemático em ambientes de hotelaria onde os dispositivos de convidados exibem padrcomportamento previsível — streaming de vídeo, utilização de VPN e operações de backup na nuvem podem desencadear limiares de anomalia se as linhas de base forem demasiado estreitas. Utilize sempre uma abordagem de aplicação gradual e mantenha um processo de lista de permissões para dispositivos comprovadamente seguros que desencadeiam alertas regularmente.

Escala e Capacidade

A monitorização contínua gera telemetria significativa. Num estádio ou grande centro de conferências com 10.000 sessões simultâneas, o motor de políticas NAC e a infraestrutura de registo devem ser dimensionados para lidar com a taxa de ingestão sem perder registos. A telemetria perdida cria pontos cegos. Dimensione a sua infraestrutura com base nas contagens de sessões simultâneas de pico, não na média, e implemente o armazenamento em buffer de telemetria na camada do coletor para lidar com condições de pico.

Dependência de Fornecedor

Alguns fornecedores de NAC implementam extensões CoA proprietárias que funcionam apenas com o seu próprio ecossistema de hardware. Certifique-se de que o seu motor de políticas NAC suporta o CoA padrão RFC 5176 e que os seus NADs estão na matriz de compatibilidade testada do fornecedor antes de se comprometer com uma arquitetura de implementação.

ROI e Impacto no Negócio

A implementação do NAC Pós-Admissão proporciona um valor de negócio mensurável que se estende muito além da conformidade de segurança.

Tempo Médio de Resposta (MTTR) Reduzido: A quarentena automatizada reduz o MTTR de horas — ou dias em ambientes sem equipas SOC dedicadas — para milissegundos. Para uma cadeia de retalho com 500 localizações, isto significa que um dispositivo comprometido numa filial é contido antes que possa alcançar a rede POS, independentemente de um engenheiro de rede estar no local.

Eficiência Operacional: As equipas de operações de rede gastam significativamente menos tempo a procurar manualmente dispositivos comprometidos. A quarentena automatizada e os registos de auditoria detalhados reduzem o peso da investigação e aceleram a comunicação pós-incidente.

Proteção da Marca e Receita: Em ambientes de atendimento ao público, impedir que um dispositivo de convidado se torne um ponto de partida para uma violação mais ampla protege a reputação do local. Uma violação de dados num hotel ou ambiente de retalho acarreta tanto penalidades regulamentares ao abrigo do GDPR como danos significativos à reputação que impactam diretamente a receita.

Redução de Custos de Conformidade: A monitorização automatizada e contínua com um registo de auditoria preservado reduz o custo e o esforço das auditorias de conformidade. Demonstrar a um PCI QSA que a sua rede possui capacidades de resposta automatizadas e em tempo real é materialmente mais fácil do que apresentar documentação de processo manual.

Definições Principais

Post-Admission NAC

The continuous monitoring and dynamic enforcement of security policies on a device after it has been granted initial network access, as opposed to pre-admission checks which occur only at the point of connection.

Crucial for identifying devices that become compromised mid-session or exhibit malicious behaviour that was not apparent during the initial authentication phase. Directly relevant to any environment with guest or unmanaged device access.

Continuous Trust Monitoring

A security model in which trust is never permanently assumed; a device's posture, behaviour, and context are continuously evaluated against established baselines throughout the duration of its network session.

The operational philosophy underpinning Post-Admission NAC, and a direct implementation of NIST SP 800-207 Zero Trust Architecture principles.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a policy server to dynamically modify the session authorisation attributes of an active network client, including changing VLAN assignment, applying ACLs, or terminating the session entirely.

The technical enforcement mechanism that distinguishes Post-Admission NAC from passive monitoring. If CoA is not functioning, the system cannot enforce dynamic policies mid-session.

Behavioural Baselining

The process of establishing a statistically normal pattern of network activity for a specific device type, user role, or network segment over a defined observation period.

The foundation of anomaly detection in Post-Admission NAC. Baselines that are too narrow generate false positives; baselines that are too broad miss genuine threats. Typically requires a minimum of four weeks of observation across a full business cycle.

MAC Authentication Bypass (MAB)

A network access method that grants access based solely on a device's MAC address, typically used for headless IoT devices that cannot support 802.1X EAP authentication.

Inherently vulnerable to MAC spoofing attacks. Post-Admission NAC with device profiling is essential to secure any environment that relies on MAB, particularly healthcare and industrial IoT deployments.

Network Access Device (NAD)

The physical hardware component — typically a managed switch, wireless LAN controller, or VPN gateway — that enforces access policies at the edge of the network and receives CoA instructions from the NAC policy engine.

The NAD is the enforcement point. Its compatibility with RFC 5176 CoA and the reliability of its CoA processing are critical factors in any Post-Admission NAC architecture.

Telemetry

The automated, real-time collection and transmission of network operational data — including NetFlow/IPFIX records, RADIUS accounting data, syslog events, and SNMP traps — from network devices to a centralised analytics engine.

Provides the raw data stream required for the NAC behavioural analytics engine to operate. Gaps in telemetry coverage create blind spots where compromised devices can operate undetected.

Micro-Segmentation

The network architecture practice of dividing a network into small, isolated segments with granular access controls between them, limiting the lateral movement of an attacker or compromised device.

A complementary control to Post-Admission NAC. If a CoA enforcement action is delayed, micro-segmentation limits the blast radius of a compromised device to its own segment, preventing it from reaching critical assets on adjacent segments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to and use a network service.

The foundational protocol for both initial admission (Access-Request/Accept) and post-admission enforcement (CoA). Most enterprise NAC deployments are built on a RADIUS infrastructure.

Exemplos Práticos

A large retail chain deploying Guest WiFi across 500 locations needs to ensure that compromised guest devices cannot scan or reach the Point of Sale (POS) network. The IT team has limited on-site resource and needs an automated, centrally managed solution. How should they implement Post-Admission NAC?

- Deploy a cloud-hosted NAC policy engine with a distributed telemetry collector at each branch, avoiding the need for on-site NAC hardware.

- Configure all branch WLCs and switches to send RADIUS accounting records and NetFlow data to the central NAC engine via encrypted tunnels.

- Define a four-week baselining period covering both weekday and weekend traffic patterns for the Guest VLAN.

- Create a critical violation policy: if any traffic from the Guest VLAN subnet attempts to route to the POS VLAN subnet (defined by IP range), the NAC engine immediately issues a RADIUS CoA to the local WLC.

- The CoA instructs the WLC to apply a 'Quarantine' ACL to the specific client MAC address, dropping all traffic except DHCP and DNS, effectively isolating the device mid-session.

- Configure an automated alert to the central NOC and log the event to the SIEM for post-incident analysis.

- Validate CoA functionality at 10 pilot sites before rolling out to all 500 locations.

A hospital network has thousands of headless medical IoT devices using MAC Authentication Bypass (MAB) for initial access. The security team is concerned about MAC spoofing attacks and the inability to detect compromised devices mid-session. How can Post-Admission NAC mitigate these risks?

- Deploy a NAC solution with device profiling capabilities that can ingest DHCP fingerprints, HTTP user agents, and traffic flow characteristics.

- During the baselining phase, build a profile for each device type: an infusion pump communicates with a specific internal server on port 443 at regular intervals; a patient monitoring system communicates with a nursing station on a specific internal subnet.

- Configure violation policies based on profile deviation: if a device authenticated via MAB as an infusion pump begins communicating with any external IP address, or initiates more than 10 connections per minute to non-approved internal destinations, trigger a quarantine.

- Issue a RADIUS CoA to the switch to move the port to a quarantine VLAN, isolating the device from the clinical network while preserving connectivity for investigation.

- Alert the clinical engineering team and the SOC simultaneously, providing the device MAC address, switch port, and the specific traffic anomaly that triggered the response.

Perguntas de Prática

Q1. Your network operations team reports that the new Post-Admission NAC deployment is generating a high volume of false positives, quarantining legitimate guest devices in a busy hotel lobby. The guest services team is escalating complaints. What is the most appropriate immediate action, and what longer-term remediation should you plan?

Dica: Consider the phases of deployment and the specific traffic characteristics of a hospitality guest network.

Ver resposta modelo

Immediately revert the enforcement policy from Active Quarantine to Monitor Only, or apply a less restrictive graduated enforcement ACL that limits internal routing without disconnecting the device. Review the behavioural baselines specifically for the Guest VLAN — hospitality environments have inherently unpredictable guest traffic including VPN usage, streaming services, and cloud backup. Extend the baselining period and widen the anomaly thresholds before re-enabling active enforcement. Longer-term, implement seasonal baseline adjustments and consider a tiered enforcement model where guest devices receive a less aggressive response than corporate or IoT devices.

Q2. During a pilot deployment, the NAC policy engine successfully detects anomalous behaviour and logs the event with a high-confidence anomaly score, but the client device remains on the network with unchanged access. The NOC receives the alert but no quarantine action has been applied. What is the most likely technical failure, and how do you diagnose it?

Dica: Think about the specific protocol and port used for mid-session enforcement.

Ver resposta modelo

The most likely failure is that RADIUS Change of Authorization (CoA) is not functioning correctly between the NAC engine and the Network Access Device. Diagnose by capturing traffic on UDP port 3799 at the NAD to confirm whether the CoA packet is arriving. If it is arriving but being rejected, check the RADIUS shared secret configuration on both the NAC engine and the NAD. If it is not arriving, check firewall rules between the NAC engine and the NAD. Also verify that CoA is explicitly enabled in the NAD's RADIUS client configuration — many devices require a separate configuration statement to accept CoA requests.

Q3. A large conference centre is planning a Post-Admission NAC deployment ahead of a major trade show with an expected 8,000 concurrent WiFi users. The IT director is concerned about the telemetry infrastructure being overwhelmed during peak load. How should the architecture be designed to handle this scale?

Dica: Consider the difference between raw telemetry volume and processed event volume, and where in the architecture aggregation should occur.

Ver resposta modelo

Implement a distributed telemetry architecture with local collectors at each access layer tier. Raw NetFlow and RADIUS accounting data should be aggregated and pre-processed at the local collector before being forwarded to the central NAC policy engine. This reduces WAN bandwidth consumption and processing load on the central engine. Size the central policy engine based on processed event rate, not raw telemetry volume. Implement telemetry buffering at the collector layer to handle burst conditions during peak load. Additionally, consider applying sampling to NetFlow data (e.g., 1-in-10 packet sampling) for general traffic monitoring, reserving full-rate telemetry for high-risk device segments. Validate the architecture under simulated peak load before the event.

Q4. A retail CTO asks whether implementing Post-Admission NAC will satisfy PCI DSS v4.0 Requirement 10 and reduce the scope of their annual QSA audit. How do you advise them?

Dica: Consider what PCI DSS Requirement 10 specifically mandates and what documentation a QSA will require.

Ver resposta modelo

Post-Admission NAC directly supports PCI DSS v4.0 Requirement 10 compliance by providing automated, continuous logging and monitoring of all access to network resources and cardholder data environments. The automated quarantine capability demonstrates a real-time response mechanism, which satisfies the spirit of Requirement 10.7 (responding to failures of critical security controls). However, to reduce audit scope, the CTO must ensure that: the NAC event log is tamper-evident and retained for at least 12 months; automated response procedures are formally documented; and the QSA can review evidence of the system operating in production. Scope reduction is more likely to be achieved through network segmentation (isolating the CDE) than through NAC alone, but NAC significantly strengthens the evidence package presented to the QSA.