Gerir a Segurança de Dispositivos IoT com NAC e MPSK

Este guia técnico detalha como os espaços empresariais podem proteger dispositivos IoT sem interface de utilizador (headless) utilizando a arquitetura Multiple Pre-Shared Key (MPSK) e o Network Access Control (NAC). Fornece passos de implementação acionáveis para alcançar a microssegmentação, conter os raios de explosão de segurança e manter a conformidade sem sacrificar a escalabilidade.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Detalhada

- A Limitação do PSK Tradicional e 802.1X

- A Arquitetura MPSK e NAC

- Breve Apresentação em Áudio

- Guia de Implementação

- Passo 1: Avaliação da Prontidão da Infraestrutura

- Passo 2: Definir Políticas de Microssegmentação

- Passo 3: Criação de Perfis de Dispositivos e Geração de Chaves

- Passo 4: Integração com Análise e Redes de Convidados

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

Resumo Executivo

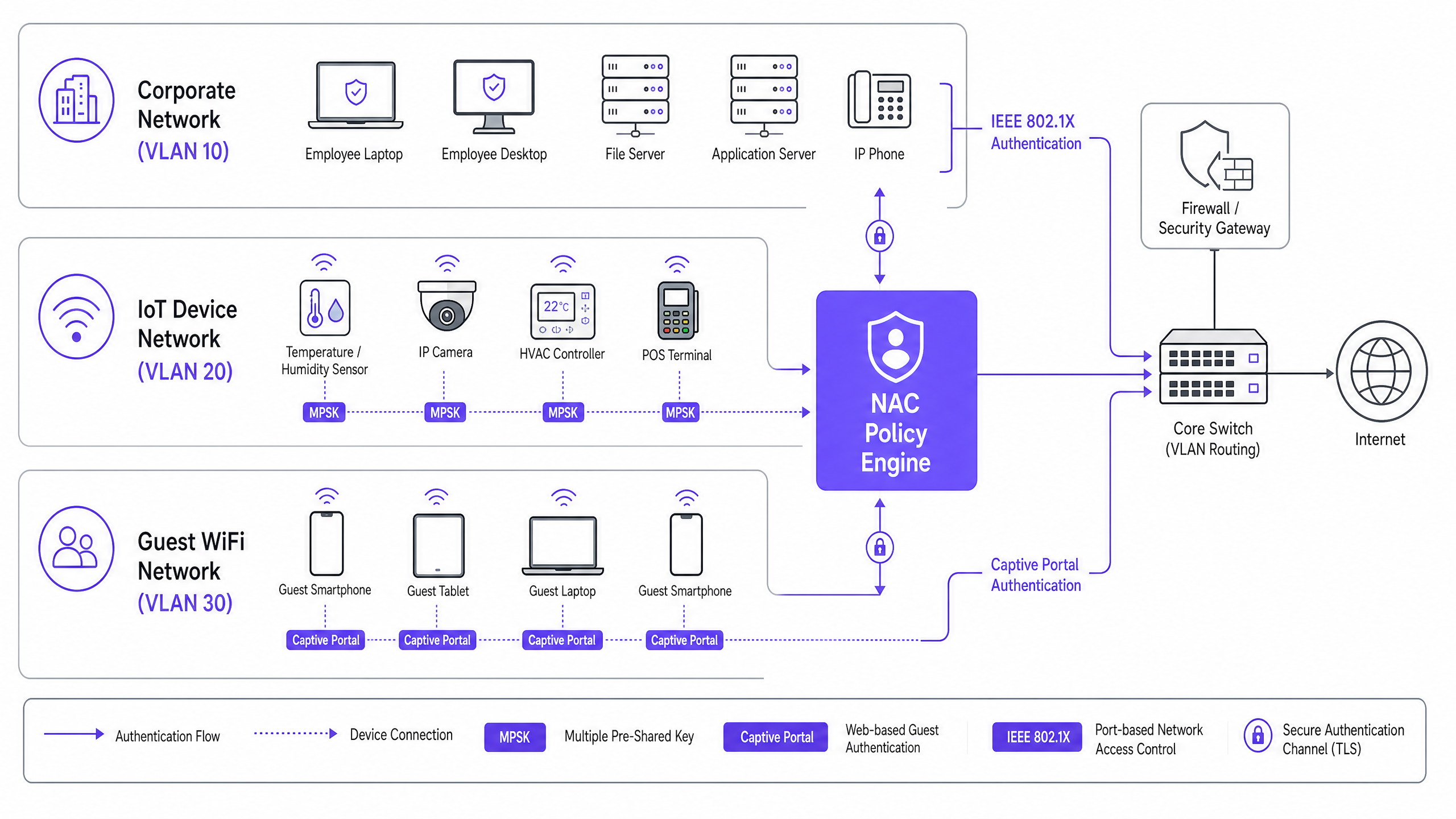

As redes empresariais em espaços de Retalho , Hotelaria e Transportes estão a experienciar uma explosão de dispositivos IoT sem interface de utilizador (headless)—desde sensores ambientais e termostatos inteligentes a câmaras IP e terminais de ponto de venda. O desafio fundamental para os gestores de TI e arquitetos de rede é que a grande maioria destes dispositivos não suporta a autenticação IEEE 802.1X de nível empresarial.

Historicamente, as organizações têm recorrido a uma única Pre-Shared Key (PSK) global para todo o seu SSID IoT. Isto cria uma postura de segurança inaceitável, onde um único dispositivo comprometido ou uma palavra-passe divulgada compromete todo o segmento da rede IoT.

Este guia de referência técnica detalha como a implementação da arquitetura Multiple Pre-Shared Key (MPSK) em conjunto com um robusto motor de políticas de Network Access Control (NAC) resolve este desafio. Ao emitir credenciais únicas por dispositivo e ao alavancar a atribuição dinâmica de VLAN, as equipas de rede podem alcançar a microssegmentação, conter os raios de explosão e manter uma conformidade rigorosa (como PCI DSS) sem sacrificar a escalabilidade necessária para milhares de terminais. Quando integrada com plataformas como o Guest WiFi e WiFi Analytics da Purple, esta abordagem garante operações de rede contínuas, seguras e altamente visíveis.

Análise Técnica Detalhada

A Limitação do PSK Tradicional e 802.1X

Num ambiente empresarial padrão, os dispositivos autenticam-se via IEEE 802.1X utilizando certificados (EAP-TLS) ou credenciais (PEAP). No entanto, os dispositivos IoT sem interface de utilizador (headless) geralmente não possuem o software suplicante necessário para 802.1X. A alternativa tem sido tradicionalmente WPA2/WPA3-Personal utilizando uma única PSK.

A realidade operacional de uma PSK global é severa:

- Segmentação Zero: Todos os dispositivos na PSK partilham o mesmo domínio de broadcast, a menos que sejam mapeados manualmente por endereço MAC, o que é operacionalmente insustentável.

- Elevado Raio de Explosão: Uma lâmpada inteligente comprometida fornece acesso de movimento lateral a toda a VLAN.

- Pesadelo de Rotação de Chaves: Revogar o acesso para um dispositivo comprometido exige a alteração da PSK global e a atualização manual de todos os outros dispositivos na rede.

A Arquitetura MPSK e NAC

MPSK (também referido pelos fornecedores como Identity PSK ou iPSK) altera fundamentalmente este paradigma. Permite que um único SSID aceite milhares de palavras-passe únicas. A inteligência, no entanto, reside na integração com um servidor NAC ou RADIUS.

Quando um dispositivo se associa ao SSID MPSK, o controlador de LAN sem fios (WLC) encaminha o pedido de autenticação para o NAC. O motor NAC avalia a palavra-passe específica utilizada, correlaciona-a com a identidade do dispositivo (endereço MAC, dados de perfil) e devolve uma mensagem RADIUS Access-Accept contendo atributos específicos — mais notavelmente, o ID da VLAN e as políticas da Access Control List (ACL).

Esta arquitetura permite a Atribuição Dinâmica de VLAN. Um termostato inteligente e uma câmara IP podem ligar-se ao mesmo SSID utilizando palavras-passe diferentes, e a infraestrutura de rede irá colocar o termostato na VLAN 50 (restrita ao acesso ao gateway da cloud) e a câmara na VLAN 40 (restrita ao servidor NVR local).

Breve Apresentação em Áudio

Ouça a breve apresentação técnica do nosso consultor sénior sobre esta arquitetura:

Guia de Implementação

A implementação de MPSK com NAC requer um planeamento cuidadoso para garantir escalabilidade e segurança. Siga estes passos para um lançamento bem-sucedido.

Passo 1: Avaliação da Prontidão da Infraestrutura

Certifique-se de que os seus controladores sem fios e pontos de acesso suportam MPSK/iPSK. A maioria dos fornecedores modernos de redes empresariais (Cisco, Aruba, Meraki, Ruckus) suporta isto nativamente, desde que o firmware esteja atualizado. Verifique se a sua solução NAC consegue lidar com a carga prevista de pedidos RADIUS e suporta a atribuição dinâmica de VLAN com base na correspondência de palavras-passe.

Passo 2: Definir Políticas de Microssegmentação

Antes de gerar uma única chave, defina a sua arquitetura de VLAN. Agrupe os dispositivos IoT por função e acesso necessário.

- VLAN 40 (Câmaras de Segurança): Permitir tráfego apenas para o IP NVR local e servidores NTP específicos. Bloquear o acesso à internet.

- VLAN 50 (Sensores Ambientais): Permitir tráfego HTTPS de saída para endpoints específicos da cloud do fornecedor. Bloquear o encaminhamento inter-VLAN.

- VLAN 60 (Ponto de Venda): Conformidade rigorosa com PCI DSS. Negar todo o tráfego de entrada; permitir tráfego de saída apenas para gateways de pagamento.

Passo 3: Criação de Perfis de Dispositivos e Geração de Chaves

Não gere chaves manualmente. Utilize a API do NAC ou um portal de autoatendimento para gerar chaves únicas por dispositivo. Associe cada chave ao endereço MAC do dispositivo. Isto garante que, mesmo que uma MPSK seja extraída de um termostato, não pode ser utilizada por um portátil malicioso que esteja a falsificar a rede.

Passo 4: Integração com Análise e Redes de Convidados

Embora as redes IoT sejam isoladas, a gestão geral deve ser unificada. Certifique-se de que a sua implementação de NAC se alinha com a sua estratégia de rede mais ampla, incluindo o provisionamento de Guest WiFi . Plataformas que fornecem WiFi Analytics podem oferecer informações valiosas sobre a densidade de dispositivos e a saúde da rede em todos os segmentos. Para mais sobre os fundamentos da rede, consulte Frequências Wi-Fi: Um Guia para Frequências Wi-Fi em 2026 .

Melhores Práticas

- Impor Associação de MAC: Associe sempre o MPSK ao endereço MAC específico do dispositivo. Se um MAC diferente tentar usar a chave, o NAC deve rejeitar a autenticação.

- Implementar DHCP Fingerprinting: Utilize o perfil DHCP dentro do NAC para verificar os tipos de dispositivos. Se um MPSK atribuído a uma 'Smart TV' for subitamente usado por um dispositivo com fingerprinting como 'Windows 11', acione uma quarentena automática.

- Automatizar a Gestão do Ciclo de Vida: Integre a geração de MPSK com a sua plataforma de IT Service Management (ITSM). Quando um dispositivo é desativado no registo de ativos, o MPSK correspondente deve ser automaticamente revogado via API.

- Auditoria Regular: Realize auditorias trimestrais de MPSKs ativos em relação ao seu inventário de ativos para identificar e remover chaves órfãs.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Problemas de Timeout do RADIUS: Se o motor do NAC estiver sobrecarregado ou a latência for alta, os dispositivos sem interface podem exceder o tempo limite e falhar na conexão.

- Mitigação: Garanta alta disponibilidade e proxies RADIUS localizados se estiver a lidar com ambientes altamente distribuídos, como grandes cadeias de retalho.

- MAC Spoofing: Um atacante clona o endereço MAC de um dispositivo IoT autorizado e extrai o seu MPSK.

- Mitigação: Confie na inspeção profunda de pacotes e no perfil comportamental. Se o "termostato" começar subitamente a analisar a rede na porta 22 (SSH), o NAC ou IDS deve isolar imediatamente a porta.

- Desconexões de Roaming: Alguns dispositivos IoT mal projetados perdem a conexão ao fazer roaming entre APs usando MPSK.

- Mitigação: Ajuste as taxas básicas mínimas e garanta uma sobreposição adequada das células RF. Para considerações mais aprofundadas sobre o design wireless, consulte BLE Low Energy Explicado para Empresas .

ROI e Impacto nos Negócios

A transição para uma arquitetura MPSK/NAC oferece valor de negócio mensurável:

- Redução da Despesa Operacional (OpEx): Elimina as centenas de horas que as equipas de TI gastam a atualizar manualmente as PSKs globais quando um único dispositivo é comprometido ou substituído.

- Garantia de Conformidade: Para locais de retalho e hotelaria, a micro-segmentação rigorosa é um requisito fundamental do PCI DSS. O MPSK fornece um mecanismo comprovável e auditável para isolar terminais de pagamento, evitando multas de conformidade dispendiosas.

- Mitigação de Riscos: Ao conter o raio de impacto de qualquer dispositivo comprometido ao seu micro-segmento específico, o potencial dano financeiro e reputacional de um ataque de ransomware de movimento lateral é drasticamente reduzido.

- Preparação para o Futuro: À medida que as redes empresariais evoluem, a integração da segurança IoT com estratégias WAN mais amplas torna-se crítica. Para contexto sobre arquitetura de rede mais ampla, consulte SD WAN vs MPLS: O Guia de Rede Empresarial de 2026 e O Papel do SCEP e NAC na Infraestrutura MDM Moderna .

Key Definitions

MPSK (Multiple Pre-Shared Key)

A wireless security feature allowing multiple unique passwords to be used on a single SSID, with each password capable of triggering different network policies.

Crucial for securing headless IoT devices that cannot support enterprise 802.1X authentication.

NAC (Network Access Control)

A security solution that enforces policy on devices attempting to access the network, ensuring they meet security requirements before granting access.

Acts as the intelligence engine behind MPSK, determining VLAN assignment based on the password used.

Dynamic VLAN Assignment

The process where a network switch or wireless controller assigns a device to a specific VLAN based on authentication credentials rather than the physical port or SSID.

Enables micro-segmentation of IoT devices broadcasting on the same wireless network.

Blast Radius

The extent of damage or lateral movement an attacker can achieve after compromising a single device or system.

MPSK and NAC drastically reduce the blast radius by isolating compromised IoT devices within strict micro-segments.

Headless Device

A computing device, typical in IoT deployments, that operates without a monitor, keyboard, or user interface.

These devices cannot prompt a user for credentials, making traditional 802.1X authentication impossible.

MAC Binding

A security control that restricts the use of a specific credential (like an MPSK) to a single, authorized MAC address.

Prevents an attacker from stealing an MPSK from a smart bulb and using it on a malicious laptop.

DHCP Fingerprinting

A profiling technique used by NAC systems to identify a device's operating system and type based on the specific sequence of DHCP options it requests.

Used to verify that a device connecting with an IoT MPSK is actually an IoT device and not a spoofed endpoint.

Micro-segmentation

A security technique that divides the network into granular, isolated zones to maintain strict access control and limit lateral movement.

The primary architectural goal of deploying MPSK and NAC for IoT security.

Worked Examples

A 300-room hotel is deploying new smart TVs, IP-based door locks, and environmental sensors. The current infrastructure uses a single global PSK for all non-corporate devices. How should the network architect redesign this for optimal security and manageability?

The architect should deploy an MPSK SSID ('Hotel-IoT'). The NAC policy engine must be configured with three distinct device profiles. Smart TVs receive unique MPSKs and are dynamically assigned to VLAN 100 (Internet only, client isolation enabled). Door locks receive unique MPSKs, are bound to their specific MAC addresses, and assigned to VLAN 110 (restricted access only to the local security server). Sensors receive unique MPSKs and are assigned to VLAN 120 (access only to the HVAC management cloud). All keys are generated via API during device onboarding.

A large retail chain needs to connect hundreds of wireless Point-of-Sale (POS) scanners and digital signage displays across 50 locations. How can they ensure PCI DSS compliance while minimizing IT overhead?

Implement a centralized NAC architecture with MPSK. The POS scanners are issued unique MPSKs and profiled into a highly restricted PCI-compliant VLAN that denies all lateral traffic and only permits outbound connections to the payment processing gateway. Digital signage displays use separate MPSKs and are dropped into a different VLAN with internet-only access for content updates. Key lifecycle management is integrated with the central asset management system.

Practice Questions

Q1. A stadium IT team needs to deploy 200 new wireless point-of-sale terminals. They plan to use MPSK. To ensure maximum security, what two profiling checks must the NAC perform before assigning the POS terminal to the secure VLAN?

Hint: Consider how to prevent a stolen MPSK from being used on a non-POS device.

View model answer

The NAC must perform MAC Binding (verifying the specific MPSK is being used by the authorized MAC address) and DHCP Fingerprinting (verifying the device requesting an IP address exhibits the characteristics of the expected POS terminal OS, not a generic laptop or smartphone).

Q2. During an audit, it is discovered that an MPSK assigned to a smart thermostat was successfully used by a contractor's laptop to gain network access. The NAC assigned the laptop to the thermostat's VLAN. What configuration failure allowed this?

Hint: Think about the relationship between the key and the device identity.

View model answer

The primary failure was a lack of MAC Binding. The MPSK was not restricted to the specific MAC address of the thermostat. Additionally, the NAC failed to enforce device profiling (e.g., DHCP fingerprinting), which would have identified the contractor's laptop as an anomalous device type for that specific key and VLAN.

Q3. A retail chain is migrating from a global PSK to MPSK. They have 5,000 legacy barcode scanners that support WPA2-Personal but cannot be updated to support newer protocols. Can MPSK be used to secure these devices, and if so, how?

Hint: Consider the client-side requirements for MPSK.

View model answer

Yes, MPSK can be used. From the perspective of the client device (the barcode scanner), MPSK is identical to standard WPA2-Personal PSK. The intelligence and differentiation happen entirely on the infrastructure side (WLC and NAC). The scanners simply need to be configured with their newly assigned, unique passwords.