NAC para Cuidados de Saúde: Proteção de Dispositivos Médicos e Dados de Pacientes

Este guia fornece uma referência técnica abrangente para a implementação de Controlo de Acesso à Rede (NAC) em ambientes de cuidados de saúde, cobrindo o design da arquitetura, mecanismos de autenticação, perfil de dispositivos e segmentação de VLAN para IoT médico, sistemas clínicos e acesso de convidados. Aborda os requisitos de conformidade em HIPAA, NHS DSP Toolkit, ISO 27001 e GDPR, com cenários de implementação concretos e melhores práticas independentes de fornecedores. Para diretores de TI e CTOs na área da saúde, este é o plano operacional para proteger dispositivos médicos e dados de pacientes sem interromper os fluxos de trabalho clínicos.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Aprofundada

- O Desafio da Rede de Cuidados de Saúde

- Arquitetura Central do NAC

- Mecanismos de Autenticação

- Perfil de Dispositivos e Avaliação de Postura

- Guia de Implementação

- Fase 1: Descoberta e Criação de Perfis (Modo de Monitorização)

- Fase 2: Definição de Políticas e Segmentação de VLAN

- Fase 3: Aplicação Gradual

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- A Decisão Fail-Open vs. Fail-Closed

- ROI e Impacto no Negócio

Resumo Executivo

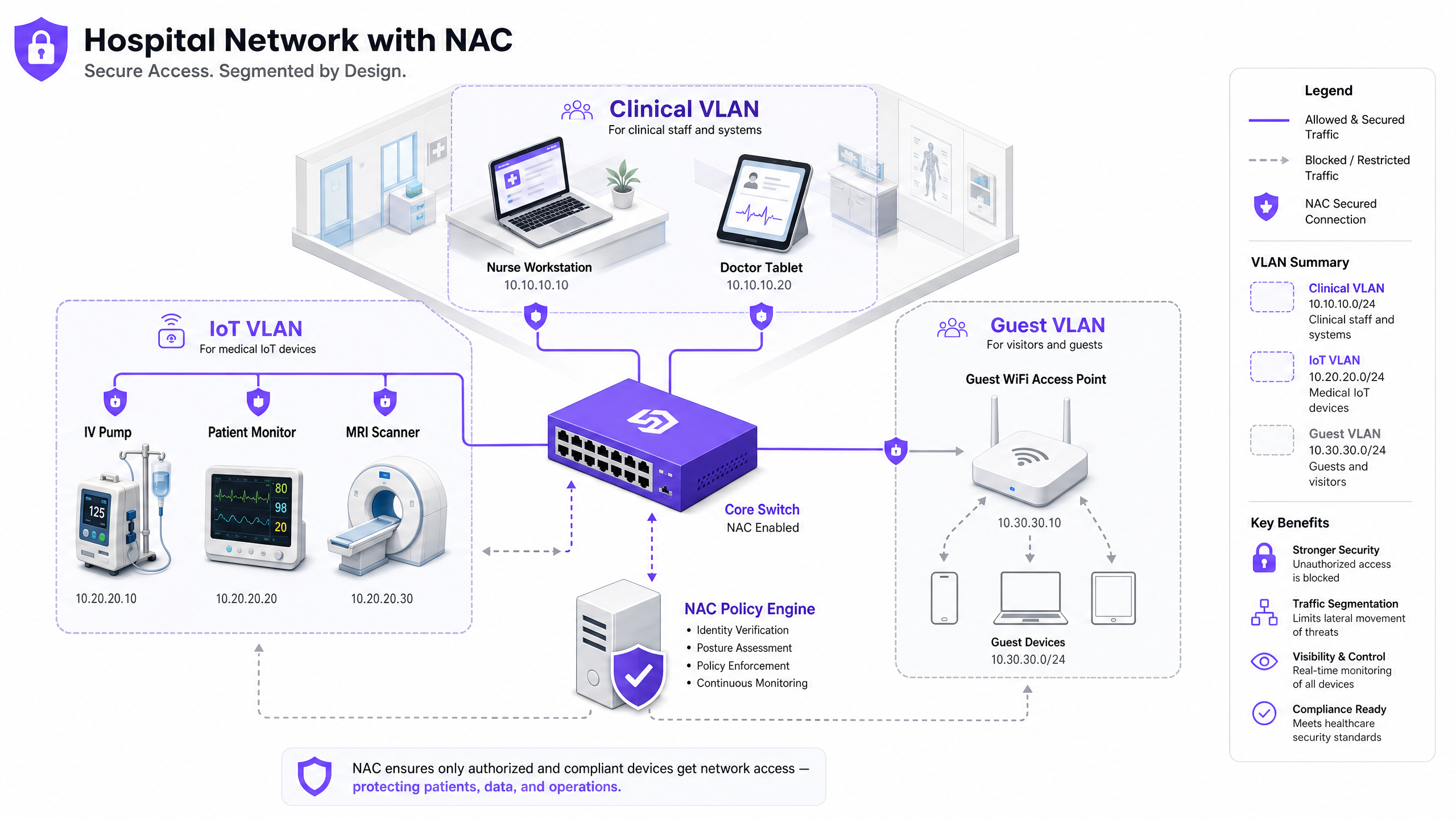

Proteger uma rede de cuidados de saúde moderna já não se trata apenas de proteger o perímetro; trata-se de gerir a explosão de dispositivos conectados dentro da instalação. Desde scanners de ressonância magnética e bombas de infusão inteligentes a tablets de pacientes e smartphones de convidados, o volume e a diversidade de endpoints criam uma superfície de ataque sem precedentes. O Controlo de Acesso à Rede (NAC) é a infraestrutura crítica necessária para identificar, autenticar e autorizar cada dispositivo que se conecta à rede, garantindo que os dispositivos médicos e os dados dos pacientes permaneçam seguros.

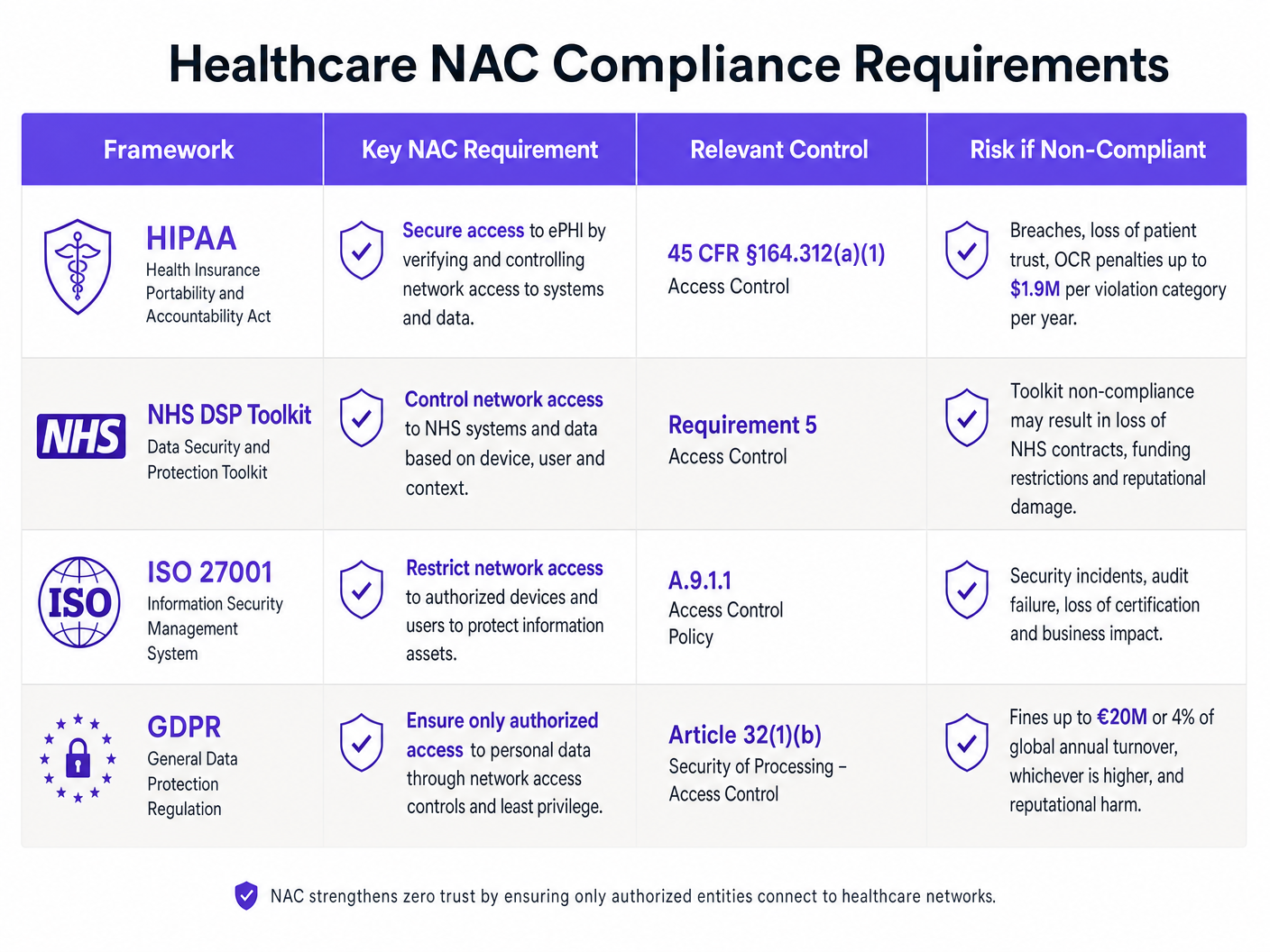

Para CTOs e Diretores de TI na área da saúde, a implementação de uma solução NAC robusta é um requisito inegociável para a conformidade com HIPAA, o NHS DSP Toolkit e GDPR, bem como para uma mitigação significativa de riscos. Este guia oferece uma análise técnica aprofundada da arquitetura NAC, estratégias de implementação e melhores práticas adaptadas a ambientes de cuidados de saúde. Exploramos como alcançar o acesso à rede de confiança zero, segmentar dispositivos IoT clínicos do tráfego público e aproveitar soluções como Guest WiFi para gerir com segurança o acesso de visitantes sem comprometer a rede clínica central.

Análise Técnica Aprofundada

O Desafio da Rede de Cuidados de Saúde

As redes de cuidados de saúde são unicamente complexas. Devem suportar simultaneamente sistemas clínicos com requisitos rigorosos de tempo de atividade e integridade de dados, uma vasta gama de dispositivos de Internet das Coisas Médicas (IoMT) a executar sistemas operativos legados, BYOD de funcionários e milhares de dispositivos de pacientes e visitantes não geridos. A segurança de perímetro tradicional ou as atribuições estáticas de VLAN são totalmente insuficientes para este ambiente. É necessária uma abordagem dinâmica e baseada na identidade para impor o acesso com privilégios mínimos em toda a estrutura da rede.

A escala do problema é significativa. Um hospital típico de 500 camas pode ter mais de 10.000 dispositivos conectados a qualquer momento. Menos de 30% desses dispositivos serão capazes de executar um agente de segurança de endpoint tradicional. Os restantes 70% — bombas de infusão, monitores de pacientes, equipamentos de imagem, camas inteligentes — devem ser protegidos através de controlos ao nível da rede, em vez de controlos baseados no host. Este é precisamente o problema que o NAC foi concebido para resolver.

Arquitetura Central do NAC

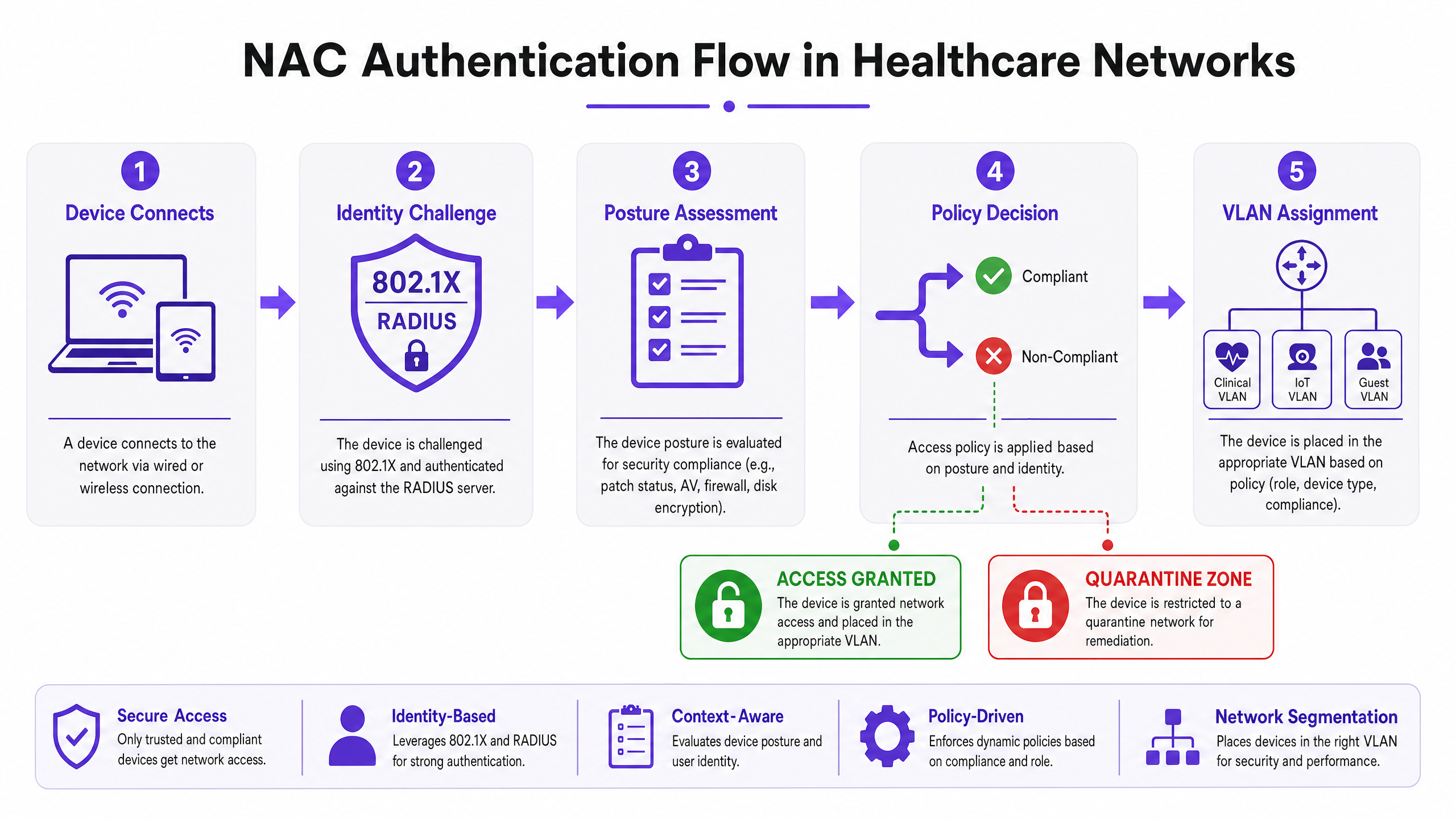

Uma implementação de NAC de nível de produção num ambiente de cuidados de saúde depende de quatro componentes chave a trabalhar em conjunto. O Suplicante é o software cliente ou componente nativo do SO no dispositivo de conexão que inicia a troca de autenticação. Para dispositivos IoT sem interface que não possuem capacidade de suplicante, o MAC Authentication Bypass (MAB) é usado como alternativa. O Autenticador é o dispositivo de acesso à rede — um switch ou ponto de acesso sem fios — que interceta o pedido de conexão e atua como um guardião, encaminhando as credenciais para o servidor de autenticação. O Servidor de Autenticação (tipicamente um motor de políticas baseado em RADIUS, como Cisco ISE, Aruba ClearPass ou ForeScout) é a inteligência central do sistema; ele valida a identidade, avalia a postura e retorna uma decisão de autorização com uma atribuição dinâmica de VLAN. Finalmente, o Armazenamento de Diretório — tipicamente Microsoft Active Directory ou LDAP — fornece os registos de identidade de utilizador e dispositivo contra os quais o servidor RADIUS valida os pedidos.

Mecanismos de Autenticação

O IEEE 802.1X é o padrão ouro para o controlo de acesso à rede baseado em portas. Fornece uma estrutura para encapsular mensagens EAP (Extensible Authentication Protocol) entre o suplicante e o servidor de autenticação. Para dispositivos corporativos, o EAP-TLS (autenticação mútua baseada em certificado) é fortemente preferido em relação ao PEAP-MSCHAPv2 (baseado em palavra-passe). O EAP-TLS elimina completamente o vetor de roubo de credenciais — uma palavra-passe comprometida não pode conceder acesso à rede se a autenticação exigir um certificado de máquina válido assinado pela sua PKI interna.

O MAC Authentication Bypass (MAB) é a solução pragmática para dispositivos que não suportam 802.1X — o que descreve a maioria dos equipamentos IoT médicos. O autenticador usa o endereço MAC do dispositivo como sua credencial de identidade. O MAB por si só é fraco, uma vez que os endereços MAC podem ser falsificados, mas quando combinado com um perfil de dispositivo aprofundado e análise comportamental, torna-se um controlo robusto para gerir dispositivos médicos conhecidos.

A autenticação por Captive Portal é o mecanismo apropriado para acesso de convidados e pacientes. Uma solução Guest WiFi bem implementada trata do registo de utilizadores, aceitação dos termos de serviço e gestão de largura de banda, garantindo que o tráfego público é completamente isolado da rede clínica a partir do momento em que um dispositivo se associa ao ponto de acesso.

Perfil de Dispositivos e Avaliação de Postura

Saber quem está a conectar-se é apenas metade da batalha; saber com o quê estão a conectar-se é igualmente crítico. O Perfil de Dispositivos utiliza uma combinação de sondas de rede passivas e ativas — impressões digitais DHCP, strings de User-Agent HTTP, consultas SNMP, varredura ativa baseada em Nmap e análise de padrões de tráfego — para classificar cada dispositivo na rede. Um motor de perfil bem ajustado pode distinguir entre um monitor de paciente Philips IntelliVue e uma bomba de infusão Baxter Sigma Spectrum com base apenas no seu comportamento de rede, mesmo que ambos se conectem via MAB.

A Avaliação de Postura aplica-se a dispositivos corporativos geridos. Antes de conceder acesso à VLAN clínica, o sistema NAC queverifica o endpoint para conformidade: O SO está atualizado para o nível exigido? A base de dados de assinaturas de antivírus está atualizada? A encriptação de disco completo está ativada? Os dispositivos que falham nas verificações de postura são atribuídos dinamicamente a uma VLAN de remediação onde podem receber atualizações, mas não podem aceder a sistemas clínicos.

Guia de Implementação

A implementação de NAC num ambiente hospitalar em funcionamento requer um planeamento meticuloso para evitar a interrupção de serviços de cuidados críticos. Uma abordagem faseada não é apenas recomendada — é obrigatória.

Fase 1: Descoberta e Criação de Perfis (Modo de Monitorização)

Comece por implementar a solução NAC em Modo de Monitorização. Configure switches e pontos de acesso para encaminhar pedidos de autenticação para o servidor NAC, mas instrua o servidor a permitir todo o acesso enquanto regista cada ligação. Execute esta fase por um mínimo de quatro semanas, cobrindo todos os turnos operacionais e padrões de utilização de dispositivos. O resultado é um inventário abrangente e verificado de cada dispositivo na rede — incluindo shadow IT e equipamento legado que pode não aparecer na sua CMDB. Utilize estes dados para refinar as regras de criação de perfis de dispositivos e identificar quaisquer dispositivos que exigirão tratamento especial durante a aplicação.

Fase 2: Definição de Políticas e Segmentação de VLAN

Com base nos dados de descoberta, defina políticas de acesso granulares mapeadas para VLANs específicas. A VLAN Clínica deve ser restrita a dispositivos de pessoal autorizado autenticados via 802.1X EAP-TLS e dispositivos IoT médicos conhecidos autenticados via MAB com perfis verificados. A VLAN IoT deve ser subdividida por classe de dispositivo — uma VLAN dedicada para bombas de infusão, uma separada para equipamentos de imagem — com ACLs rigorosas que permitem a comunicação apenas com os servidores de gestão específicos que cada classe de dispositivo requer. A Guest VLAN encaminha todo o tráfego não autenticado para um captive portal, aproveitando uma plataforma que integra WiFi Analytics para fornecer visibilidade operacional, mantendo o isolamento completo da rede interna.

Para orientação específica sobre a configuração do fornecedor, consulte o nosso guia detalhado sobre Como Configurar Políticas NAC para Direcionamento de VLAN no Cisco Meraki .

Fase 3: Aplicação Gradual

Transite do Modo de Monitorização para o Modo de Aplicação por fases. Comece com a Aplicação de Baixo Impacto: aplique ACLs básicas para bloquear padrões de tráfego maliciosos conhecidos, mas permita a maioria do tráfego legítimo. Utilize esta fase para identificar e resolver quaisquer configurações incorretas de políticas antes que afetem as operações clínicas. Em seguida, transite para a aplicação em Modo Fechado, implementando departamento por departamento — áreas administrativas primeiro, áreas de suporte clínico segundo e unidades de cuidados intensivos por último. Em cada fase, mantenha um procedimento de reversão rápida e garanta que a equipa de engenharia clínica está disponível para validar que os dispositivos médicos estão a funcionar corretamente após a aplicação.

Melhores Práticas

Exija Autenticação Baseada em Certificados. Para todos os dispositivos propriedade da empresa, EAP-TLS com certificados de máquina emitidos pela sua PKI interna deve ser o único método de autenticação aceite. As palavras-passe são uma vulnerabilidade; os certificados não.

Micro-Segmente IoT Médico. Não agrupe todos os dispositivos médicos numa única VLAN IoT. Segmente por classe de dispositivo e aplique ACLs de confiança zero. Uma bomba de infusão só deve conseguir aceder ao seu servidor de gestão específico e ao sistema EMR — nada mais. O movimento lateral entre classes de dispositivos deve ser bloqueado na camada de rede.

Implemente Monitorização Comportamental Contínua. NAC não é um controlo de "configurar e esquecer". Integre o seu motor de políticas NAC com uma plataforma SIEM ou de deteção e resposta de rede (NDR). Se um dispositivo IoT com perfil começar a exibir comportamento anómalo — varreduras de portas inesperadas, ligações de saída invulgares — o sistema NAC deve colocá-lo em quarentena dinamicamente sem esperar pela intervenção humana.

Otimize a Sua Infraestrutura Wireless. Garanta que a sua implementação de pontos de acesso fornece cobertura e capacidade adequadas para a densidade de dispositivos em cada área clínica. Compreender as implicações das diferentes bandas wireless é essencial — o nosso guia sobre Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 aborda as compensações práticas entre 2.4 GHz, 5 GHz e 6 GHz para ambientes mistos de IoT e clínicos.

Integre o Acesso de Convidados como um Controlo de Segurança de Primeira Classe. Guest WiFi não é um complemento — é um dos tipos de tráfego de maior risco na sua rede. Uma plataforma dedicada de Guest WiFi garante que os dispositivos de pacientes e visitantes são isolados, autenticados e geridos independentemente da rede clínica. Os dados de WiFi Analytics gerados também podem apoiar melhorias operacionais no fluxo de pacientes e na gestão de instalações.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

O Dispositivo IoT Silencioso é o problema operacional mais comum em implementações NAC de saúde. Dispositivos médicos que entram num estado de suspensão de baixa energia perdem a sua ligação de rede e falham na reautenticação correta quando acordam. O resultado é um dispositivo que aparece offline para o sistema NAC, mas está fisicamente presente e a tentar operar. A mitigação envolve o ajuste dos temporizadores de envelhecimento MAC nos switches para corresponder ao ciclo de suspensão esperado de cada classe de dispositivo, e a configuração do motor de criação de perfis NAC para reconhecer dispositivos que regressam sem exigir um ciclo completo de reautenticação.

Expiração de Certificados é um risco sistémico que pode bloquear centenas de dispositivos de pessoal simultaneamente se não for gerido proativamente. Implemente a gestão automatizada do ciclo de vida de certificados usando protocolos SCEP ou EST, e configure alertas para certificados que expiram dentro de 60 dias. Escalone a renovação de certificados ciclos entre grupos de dispositivos para evitar expirações simultâneas em massa.

RADIUS Server Misconfiguration — endereços IP incorretos, segredos partilhados incompatíveis ou métodos EAP mal configurados em dispositivos de acesso à rede — causarão falhas de autenticação silenciosas que são difíceis de diagnosticar sem registos adequados. Utilize a gestão de rede centralizada para aplicar configurações RADIUS padronizadas a todos os switches e pontos de acesso, e implemente a contabilidade RADIUS para fornecer um registo de auditoria de todos os eventos de autenticação.

A Decisão Fail-Open vs. Fail-Closed

Esta é a decisão arquitetónica mais consequente numa implementação de NAC em cuidados de saúde. Uma política fail-closed (negar o acesso à rede se o servidor NAC estiver inacessível) proporciona a postura de segurança mais forte, mas corre o risco de isolar equipamentos médicos críticos para a vida durante uma interrupção do servidor. Uma política fail-open (conceder acesso restrito se o servidor estiver inativo) mantém a continuidade clínica, mas cria uma janela de controlo de segurança reduzido. A abordagem recomendada é uma política de falha em camadas: VLANs clínicas críticas falham em modo fail-open com ACLs de nível de rede fortes em vigor, enquanto as VLANs administrativas e de convidados falham em modo fail-closed. Implemente motores de política NAC num cluster de alta disponibilidade em várias localizações físicas ou zonas de disponibilidade para minimizar a frequência com que esta decisão é acionada.

ROI e Impacto no Negócio

O caso de negócio para o NAC em cuidados de saúde é convincente em múltiplas dimensões. O principal impulsionador é a redução de risco: uma única violação de dados reportável envolvendo informações de saúde protegidas (PHI) acarreta custos médios superiores a 10 milhões de dólares quando multas regulamentares, honorários legais, custos de remediação e danos à reputação são tidos em conta. O NAC reduz diretamente a probabilidade e o potencial raio de explosão de tal incidente, garantindo que apenas dispositivos autorizados e conformes podem aceder a sistemas que contêm PHI.

A eficiência operacional é um benefício secundário, mas significativo. O perfil e o onboarding automatizados de dispositivos eliminam a configuração manual de portas de switch que consome um tempo significativo do helpdesk de TI em ambientes sem NAC. As equipas de engenharia clínica obtêm um inventário de dispositivos preciso e em tempo real que suporta a gestão do ciclo de vida, o agendamento de manutenção e o planeamento de aquisições.

A postura de conformidade é diretamente melhorada. A norma de Controlo de Acesso da HIPAA (45 CFR §164.312(a)(1)), os requisitos de segurança de rede do NHS DSP Toolkit e as obrigações de segurança de processamento do Artigo 32 do GDPR exigem controlos demonstráveis sobre quem e o que pode aceder a sistemas que contêm dados de pacientes. Uma implementação de NAC bem documentada fornece a evidência de auditoria necessária para satisfazer estas obrigações.

Finalmente, a experiência do paciente beneficia de uma estratégia de acesso de convidados bem implementada. Fornecer Guest WiFi fiável e seguro para pacientes e visitantes melhora os índices de satisfação, enquanto os dados subjacentes de WiFi Analytics apoiam melhorias operacionais na gestão de camas, fluxo de visitantes e utilização das instalações.

Key Definitions

Network Access Control (NAC)

A security framework that enforces policy-based control over which devices and users are permitted to connect to a network, and what resources they can access once connected. NAC combines authentication, device profiling, posture assessment, and dynamic policy enforcement.

IT teams encounter NAC as both a product category (Cisco ISE, Aruba ClearPass, ForeScout) and an architectural approach. In healthcare, NAC is the primary mechanism for enforcing network segmentation between clinical systems, medical IoT, and guest access.

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices wishing to connect to a LAN or WLAN. It defines the roles of the supplicant (client), authenticator (switch/AP), and authentication server (RADIUS), and encapsulates EAP messages between them.

802.1X is the authentication mechanism used for corporate-owned devices in a NAC deployment. IT teams configure it on both the network access devices (switches, APs) and the endpoint devices (via OS-level supplicant settings or Group Policy).

MAC Authentication Bypass (MAB)

A fallback authentication mechanism used for devices that cannot support 802.1X. The network access device uses the connecting device's MAC address as its identity credential, forwarding it to the RADIUS server for authorisation.

MAB is the primary authentication method for medical IoT devices in healthcare NAC deployments. It must be combined with device profiling to provide meaningful security, as MAC addresses can be spoofed.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client and the authentication server using X.509 digital certificates. Both the client and the server present certificates, eliminating the password-based credential theft vector.

EAP-TLS is the recommended authentication method for corporate devices in healthcare NAC deployments. It requires a functioning internal PKI to issue and manage machine certificates.

VLAN Steering

The dynamic assignment of a connecting device to a specific VLAN based on the authentication result and policy decision from the NAC system. The RADIUS server returns a VLAN ID (or VLAN name) as part of the Access-Accept response, and the authenticator places the device's port into that VLAN.

VLAN steering is the mechanism by which NAC enforces network segmentation. IT teams configure RADIUS attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) on the authentication server to specify the target VLAN for each device class.

Device Profiling

The process of identifying the type, manufacturer, and operating system of a connecting device using passive network probes (DHCP fingerprints, HTTP User-Agent strings, mDNS/Bonjour advertisements) and active scanning techniques (Nmap, SNMP queries).

Device profiling is essential for accurately classifying medical IoT devices in a healthcare NAC deployment. Without profiling, MAB-authenticated devices are indistinguishable from each other, making it impossible to apply device-class-specific access policies.

Posture Assessment

The evaluation of a connecting device's security compliance state before granting network access. Posture checks typically verify OS patch level, antivirus signature currency, disk encryption status, and the presence of required security software.

Posture assessment applies to managed corporate devices (laptops, workstations) in a healthcare NAC deployment. Devices that fail posture checks are dynamically assigned to a remediation VLAN where they can receive updates but cannot access clinical systems.

Quarantine VLAN

A restricted network segment to which non-compliant or unrecognised devices are assigned when they fail authentication or posture assessment. The quarantine VLAN typically provides access only to remediation resources (patch servers, antivirus update servers) and blocks access to all clinical and corporate systems.

IT teams use quarantine VLANs as the enforcement mechanism for NAC policy violations. A device in the quarantine VLAN is effectively isolated from the rest of the network while still being able to receive the updates needed to achieve compliance.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices and healthcare applications that communicate over networks to collect and transmit patient data. IoMT includes infusion pumps, patient monitors, imaging equipment, smart beds, and wearable health monitors.

IoMT devices represent the largest and most challenging device category in a healthcare NAC deployment. They typically run legacy operating systems, cannot support endpoint security agents, and require specialised profiling and micro-segmentation strategies.

Zero-Trust Network Access (ZTNA)

A security model that eliminates implicit trust from the network architecture. Under ZTNA, no device or user is trusted by default, regardless of their network location. Every access request must be explicitly authenticated, authorised, and continuously validated.

ZTNA is the architectural philosophy that underpins modern NAC deployments. In healthcare, ZTNA means that even a device on the clinical VLAN must continuously prove its identity and compliance state — network location alone does not grant access to sensitive systems.

Worked Examples

A 350-bed NHS Trust is preparing for its annual DSP Toolkit submission. The IT Director has identified that the network currently has no device authentication — everything connects to a flat network with a single VLAN. There are approximately 2,400 connected devices, of which an estimated 800 are medical IoT devices (infusion pumps, patient monitors, ventilators). The Trust needs to achieve compliance within 6 months without disrupting clinical operations. Where do they start?

The engagement begins with a 4-week Monitor Mode deployment. Configure all core switches and wireless controllers to forward 802.1X and MAB requests to a newly deployed RADIUS policy engine (Cisco ISE or Aruba ClearPass are the leading options for this scale). The server is set to permit-all but log everything. After 4 weeks, analyse the profiling data to categorise all 2,400 devices. Expect to find approximately 800 medical IoT devices (MAB candidates), 600 corporate workstations and laptops (802.1X candidates), 400 staff BYOD devices, and 600 patient/visitor devices. In week 5-8, define the VLAN architecture: Clinical VLAN (10.10.0.0/22) for staff devices and EMR-connected systems, IoT VLAN (10.20.0.0/22) for medical devices with ACLs restricting communication to specific management servers, and Guest VLAN (10.30.0.0/22) routed to a captive portal. Deploy a dedicated Guest WiFi platform for the patient-facing network. In weeks 9-16, begin graduated enforcement starting with the administrative block. In weeks 17-24, extend enforcement to clinical areas, validating each medical device class with clinical engineering before enforcement. By month 6, the Trust has a fully segmented network with documented access controls, satisfying DSP Toolkit Requirement 5 (Access Control) and providing the audit evidence required for the submission.

A private hospital group is expanding its network to support a new oncology wing with 150 new connected medical devices, including 40 infusion pumps from two different manufacturers, 60 patient monitors, and 50 mixed devices (smart beds, nurse call systems). The network team has an existing Cisco Meraki infrastructure with no NAC. The CISO wants micro-segmentation in place before the wing opens in 8 weeks. What is the deployment strategy?

With Cisco Meraki as the existing infrastructure, the deployment leverages Meraki's built-in RADIUS integration and Group Policy features. First, deploy a RADIUS server (FreeRADIUS or Cisco ISE) and configure all Meraki switches and MR access points in the new wing to use it for authentication. Configure MAB for all medical devices, using Meraki's client fingerprinting to assist with device classification. Define three Group Policies in the Meraki dashboard: IoT-InfusionPumps (VLAN 210, ACL permitting only traffic to the infusion pump management server at 10.10.5.20 and the EMR at 10.10.1.10), IoT-PatientMonitors (VLAN 220, ACL permitting traffic to the monitoring server at 10.10.5.30 and the EMR), and IoT-General (VLAN 230, more permissive ACL for mixed devices). Pre-populate the RADIUS server with the MAC addresses of all 150 devices, sourced from the procurement documentation. Run in Monitor Mode for the first two weeks of the wing's soft opening, validating that all devices are correctly profiled and assigned. Transition to full enforcement in week 3. For detailed Meraki-specific VLAN steering configuration, refer to the guide on How to Configure NAC Policies for VLAN Steering in Cisco Meraki .

Practice Questions

Q1. A regional hospital has 1,200 connected devices. During a Monitor Mode NAC deployment, the profiling engine identifies 340 devices with unknown profiles — they are not matching any known medical device fingerprint and are not corporate workstations. The CISO wants to move to enforcement in 2 weeks. What is the correct course of action, and what are the risks of proceeding on the CISO's timeline?

Hint: Consider what those 340 unknown devices might be, and what happens to them when enforcement goes live if they remain unclassified.

View model answer

The correct action is to delay enforcement until the 340 unknown devices are investigated and classified. These devices will be placed in the quarantine VLAN when enforcement goes live, which may include clinical equipment that is critical to patient care. The investigation should involve: (1) cross-referencing MAC address OUI prefixes against manufacturer databases to identify likely device types, (2) reviewing switch port locations to physically identify the devices, (3) engaging clinical engineering to identify any medical devices not in the CMDB, and (4) reviewing DHCP logs for hostname patterns. Only after all 340 devices are classified and appropriate policies are defined should enforcement proceed. The risk of proceeding on the CISO's 2-week timeline is a potential patient safety incident if an unclassified medical device is quarantined during a critical care scenario.

Q2. An IT architect is designing the NAC failure mode policy for a new hospital wing. The clinical director insists that medical devices must never lose network connectivity, even if the NAC server goes offline. The CISO insists on fail-closed for all VLANs. How do you resolve this conflict, and what compensating controls are required?

Hint: Think about tiered failure policies and what network-level controls can substitute for NAC policy enforcement during an outage.

View model answer

The resolution is a tiered failure policy that satisfies both requirements. The IoT VLAN and Clinical VLAN are configured to fail-open (permit access if the RADIUS server is unreachable), while the Guest VLAN and administrative VLAN are configured to fail-closed. The compensating controls that make the fail-open policy acceptable for clinical VLANs are: (1) strict ACLs applied at the VLAN gateway that restrict inter-VLAN traffic regardless of NAC state, (2) NAC server high availability deployment (active-active cluster across two data centres) to minimise the probability of the failure mode being triggered, (3) network-level IDS/IPS monitoring on clinical VLANs to detect anomalous traffic during NAC outages, and (4) documented incident response procedures for NAC outage scenarios. This approach satisfies the clinical director's availability requirement while providing the CISO with documented compensating controls that maintain an acceptable security posture.

Q3. A hospital's NAC deployment has been running in full enforcement mode for 3 months. The security team receives an alert that a device on the IoT VLAN (profiled as an infusion pump) is attempting to establish outbound connections to an external IP address on port 443. The device's MAC address matches the expected profile. What is the immediate response, and what does this incident indicate about the NAC architecture?

Hint: Consider both the immediate containment action and the architectural gap that allowed this traffic to be attempted (even if blocked).

View model answer

The immediate response is to dynamically quarantine the device via the NAC policy engine, isolating it from the IoT VLAN pending investigation. The security team should capture a packet trace from the device's switch port to analyse the traffic content, and clinical engineering should be notified to physically inspect the device and take it offline if necessary. The incident indicates two architectural issues: (1) the ACL on the IoT VLAN is not blocking outbound internet traffic from infusion pumps — the ACL should permit only traffic to the specific management server IP and the EMR, with an explicit deny-all rule for all other destinations; and (2) the behavioural monitoring integration is working correctly (the alert was generated), but the ACL should have blocked the traffic before it was even attempted. The remediation action is to tighten the IoT VLAN ACLs to implement a default-deny posture, permitting only explicitly required communication paths for each device class.