Comparar Pontos de Acesso Baseados em Controlador vs. Geridos na Nuvem

Este guia de referência técnica compara arquiteturas de Pontos de Acesso baseadas em controlador e geridas na nuvem para ambientes empresariais. Fornece aos líderes de TI uma estrutura neutra em relação ao fornecedor para avaliar modelos de implementação, custo total de propriedade e capacidades de integração com plataformas de inteligência de convidados como a Purple.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada: Arquitetura e Planos de Controlo

- Arquitetura Baseada em Controlador

- Arquitetura Gerida na Nuvem

- Implicações de Segurança e Conformidade

- Guia de Implementação: Implementação e Integração

- Provisionamento Zero-Touch vs. Implementação Faseada

- Integração de Inteligência e Análise de Convidados

- Melhores Práticas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

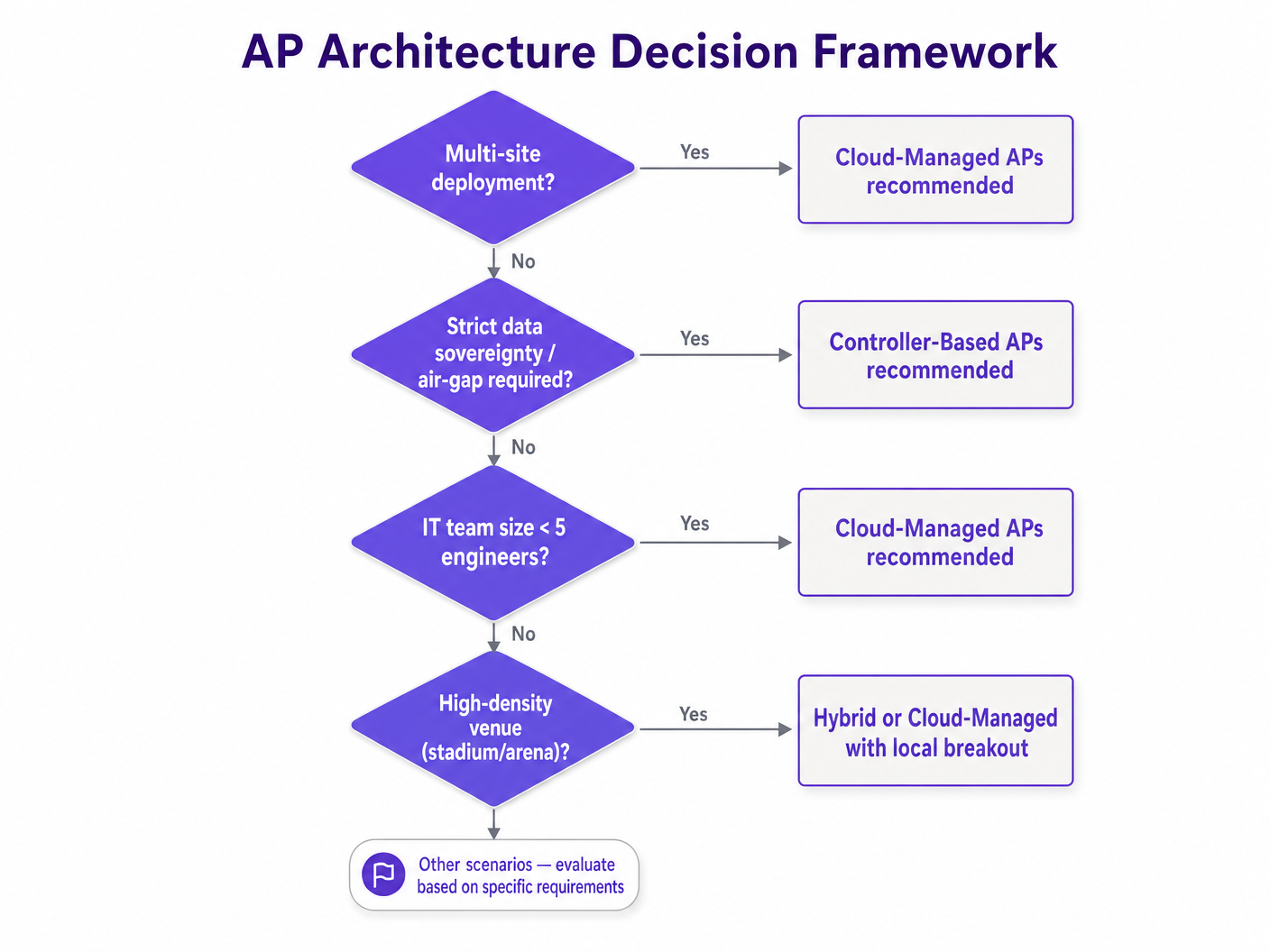

Para operadores de espaços empresariais, a decisão arquitetónica entre Pontos de Acesso (APs) baseados em controlador e geridos na nuvem define a agilidade operacional, a postura de segurança e o custo total de propriedade (TCO) da sua rede para os próximos cinco a sete anos. À medida que os espaços em Hotelaria , Retalho e Transportes digitalizam os seus espaços físicos, o WiFi já não é meramente uma comodidade; é a camada de transporte crítica para sensores IoT, sistemas de Ponto de Venda (POS) e plataformas de inteligência de convidados.

Historicamente, as exigências de alta densidade de estádios e grandes centros de conferências exigiam Controladores de LAN Sem Fios (WLCs) no local para gerir a coordenação complexa de RF e o roaming contínuo. No entanto, as arquiteturas modernas geridas na nuvem, aumentadas pela gestão de recursos de rádio (RRM) impulsionada por IA, reduziram significativamente esta lacuna de desempenho, eliminando o custo operacional de gerir dispositivos controladores físicos.

Este guia de referência técnica fornece a arquitetos de rede e diretores de TI uma estrutura neutra em relação ao fornecedor para avaliar arquiteturas de AP. Detalha as distinções técnicas na gestão do plano de controlo, examina cenários de implementação reais e descreve como estas arquiteturas se integram com plataformas empresariais de Guest WiFi e WiFi Analytics para impulsionar resultados de negócio mensuráveis.

Análise Técnica Detalhada: Arquitetura e Planos de Controlo

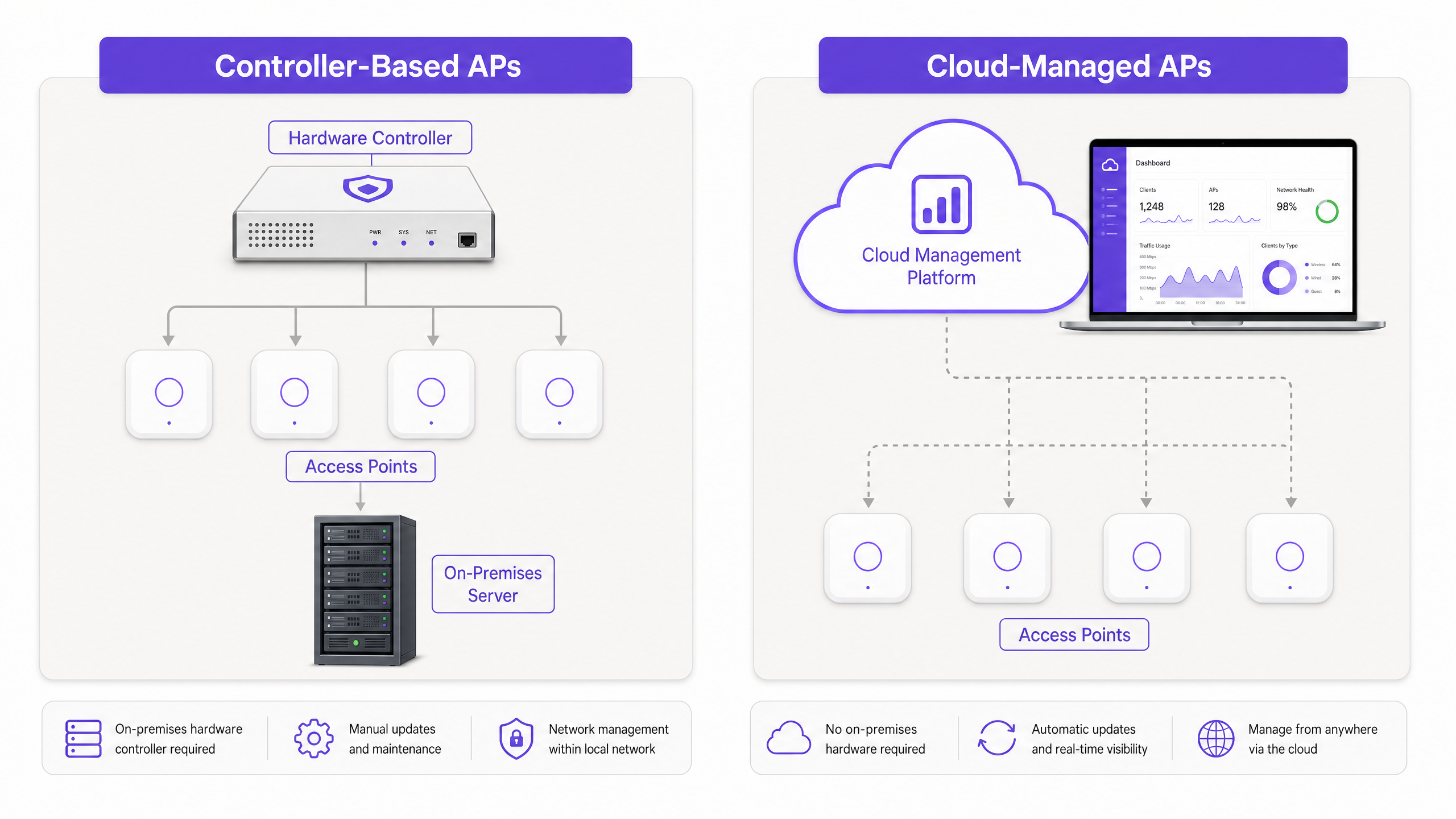

A distinção fundamental entre APs baseados em controlador e geridos na nuvem reside no local onde os planos de gestão e controlo residem, e como os APs interagem com o resto da infraestrutura de rede.

Arquitetura Baseada em Controlador

Num modelo tradicional baseado em controlador, os APs "leves" terminam a sua gestão e, frequentemente, o seu tráfego de dados num dispositivo de hardware ou virtual centralizado — o Controlador de LAN Sem Fios (WLC). Os APs gerem as funções físicas de radiofrequência (RF) da Camada 1 e Camada 2, mas a inteligência é centralizada.

- Dependência de Protocolo: Os APs comunicam com o WLC utilizando o protocolo Control and Provisioning of Wireless Access Points (CAPWAP) (RFC 5415).

- Processamento Centralizado: As decisões de roaming, os handshakes de autenticação (como 802.1X/EAP) e as atribuições dinâmicas de canais RF são processados pelo controlador.

- Tunelamento do Plano de Dados: Em muitas implementações, o tráfego de dados do cliente é tunelado de volta para o WLC antes de sair para a rede com fios. Isto permite a aplicação centralizada de políticas e a gestão simplificada de VLANs num grande campus, mas cria um potencial gargalo.

Vantagens para Ambientes de Alta Densidade: Os sistemas baseados em controlador destacam-se em ambientes de ultra-alta densidade (por exemplo, estádios, grandes auditórios). Como o WLC tem uma visão holística e em tempo real do ambiente RF em centenas de APs, pode coordenar a mitigação de interferências de co-canal e gerir o roaming 802.11r Fast BSS Transition (FT) com precisão de milissegundos.

Arquitetura Gerida na Nuvem

As arquiteturas geridas na nuvem descentralizam o plano de controlo. Os próprios APs são "gordos" ou autónomos em termos de gestão local de RF e encaminhamento de dados, mas são orquestrados centralmente através de uma plataforma de gestão alojada na nuvem.

- Gestão Fora de Banda: O AP estabelece um túnel de gestão seguro (tipicamente HTTPS/TLS) para a nuvem do fornecedor. A configuração, telemetria e atualizações de firmware fluem através desta ligação.

- Saída Local: O tráfego de dados do cliente não é tunelado para a nuvem. Sai localmente na porta do switch à qual o AP está ligado.

- Sobrevivência Local: Se a ligação à internet para a nuvem cair, o AP continua a servir os clientes existentes, a autenticar novos clientes (se for usado RADIUS local ou PSK) e a encaminhar o tráfego. No entanto, a equipa de TI perde a visibilidade em tempo real e a capacidade de enviar alterações de configuração até que a ligação seja restaurada.

Implicações de Segurança e Conformidade

Ambas as arquiteturas suportam padrões de segurança de nível empresarial, incluindo WPA3-Enterprise, autenticação 802.1X e deteção de APs não autorizados. No entanto, o ónus da conformidade difere.

Com sistemas geridos na nuvem, as equipas de TI devem garantir que a plataforma na nuvem do fornecedor cumpre os requisitos regulamentares relevantes (por exemplo, SOC 2 Tipo II, ISO 27001) e que a residência dos dados está em conformidade com o GDPR ou leis de privacidade locais. Para ambientes altamente sensíveis que exigem um isolamento rigoroso — como certas instalações governamentais ou de defesa — um sistema baseado em controlador que opere inteiramente dentro da LAN local permanece o padrão.

Para ambientes que lidam com dados de pagamento, ambas as arquiteturas podem alcançar a conformidade com PCI DSS. No entanto, a segmentação da rede é crítica. A rede de convidados, os dispositivos corporativos e os terminais POS devem ser isolados em VLANs separadas, independentemente da arquitetura do AP.

Guia de Implementação: Implementação e Integração

O impacto operacional da arquitetura escolhida torna-se mais aparente durante a implementação e a gestão contínua, particularmente em cenários multi-site.

Provisionamento Zero-Touch vs. Implementação Faseada

Gerido na Nuvem: A principal vantagem operacional dos APs geridos na nuvem é o Provisionamento Zero-Touch (ZTP). Um AP pode ser enviado diretamente para uma loja de retalho remota ou hotel. Quando ligado, adquire um endereço IP via DHCP, contacta a cloud, descarrega o seu perfil pré-configurado e começa a transmitir. Isto elimina a necessidade de dispendiosas "truck rolls" ou de implementar engenheiros de rede altamente qualificados em locais remotos.

Baseado em Controlador: A implementação de APs baseados em controlador geralmente requer mais preparação. O AP deve ser capaz de descobrir o WLC (muitas vezes via Opção DHCP 43 ou resolução DNS). O firmware deve ser frequentemente alinhado manualmente entre o WLC e os APs. Para uma implementação em vários locais, isto exige frequentemente a preparação centralizada do hardware antes do envio, ou a implementação de engenheiros em cada local.

Integração de Inteligência e Análise de Convidados

A implementação dos APs físicos é apenas a base. Para extrair valor de negócio da rede, os locais devem integrar o seu hardware com plataformas de inteligência de convidados como a Purple.

A Purple opera como uma camada agnóstica de hardware, integrando-se perfeitamente com sistemas baseados em controlador e geridos na cloud de grandes fornecedores (Cisco, Meraki, Aruba, Ruckus, Extreme).

- Autenticação e Onboarding: A Purple gere a apresentação e autenticação do Captive Portal (via social login, preenchimento de formulário, ou How a wi fi assistant Enables Passwordless Access in 2026 ). A arquitetura do AP apenas precisa de suportar autenticação e contabilidade RADIUS, redirecionando os utilizadores não autenticados para o portal Purple.

- Dados de Análise: A Purple ingere dados de presença e localização dos APs para alimentar o seu painel de análise. Quer os dados sejam enviados via API de um painel da cloud ou diretamente de um WLC local, os insights resultantes — tempos de permanência, taxas de retorno e fluxo de pessoas — são idênticos. Para uma análise mais aprofundada sobre como estes dados são gerados, consulte o nosso guia sobre Heatmapping vs Presence Analytics: Technical Differences .

Melhores Práticas e Mitigação de Riscos

Independentemente da arquitetura selecionada, certas melhores práticas fundamentais mitigam os riscos de implementação e garantem a estabilidade a longo prazo.

- Priorizar o Tráfego de Gestão: Para implementações geridas na cloud, a ligação dos APs à cloud é crítica. Garanta que o tráfego de gestão tem prioridade QoS no circuito WAN. Se o local partilhar uma ligação à internet para tráfego de convidados e gestão, uma ligação saturada durante as horas de pico pode fazer com que os APs apareçam offline no painel da cloud.

- Atualizações de Firmware Faseadas: As plataformas cloud frequentemente enviam atualizações de firmware automaticamente. Embora isto garanta que os patches de segurança são aplicados prontamente, introduz o risco de bugs inesperados. Configure o seu painel da cloud para fasear as atualizações — testando o novo firmware num pequeno subconjunto de APs (por exemplo, o escritório de TI) antes de o implementar em toda a infraestrutura.

- Design para Densidade, Não Apenas Cobertura: As implementações modernas raramente falham por falta de sinal; falham devido ao esgotamento da capacidade ou interferência de co-canal. Realize levantamentos de RF preditivos e ativos adequados, garantindo sobreposição de canais e configurações de potência de transmissão apropriadas, particularmente em zonas de alta densidade como lobbies ou salas de conferência. Para insights sobre como melhorar a experiência geral, reveja How To Improve Guest Satisfaction: The Ultimate Playbook .

- Padronizar a Arquitetura VLAN: Implemente um esquema VLAN consistente em todos os locais. Isole as interfaces de gestão, dispositivos corporativos, sensores IoT e tráfego de convidados.

ROI e Impacto no Negócio

A decisão entre APs baseados em controlador e geridos na cloud deve ser impulsionada por uma análise do Custo Total de Propriedade (TCO) ao longo de um ciclo de vida de 5 a 7 anos.

- Despesa de Capital (CapEx): Os sistemas baseados em controlador frequentemente têm um CapEx inicial mais elevado devido ao custo dos equipamentos WLC e aos requisitos de redundância associados. Os APs geridos na cloud geralmente têm custos de hardware mais baixos, mas exigem licenciamento de subscrição contínuo.

- Despesa Operacional (OpEx): Os sistemas geridos na cloud demonstram consistentemente um OpEx mais baixo em implementações multi-site. As poupanças geradas pelo Zero-Touch Provisioning, resolução de problemas centralizada e gestão automatizada de firmware frequentemente compensam os custos de licenciamento recorrentes.

- Agilidade de Negócio: A capacidade de implementar novos locais rapidamente, aplicar alterações de política em toda a rede instantaneamente e integrar-se perfeitamente com plataformas de análise proporciona uma vantagem de negócio tangível, particularmente em setores de rápida evolução como o retalho e a hotelaria.

Ao selecionar a arquitetura que se alinha com as suas capacidades operacionais e topologia do local, e ao sobrepor uma plataforma de inteligência agnóstica de hardware como a Purple, as equipas de TI empresariais podem transformar a sua rede WiFi de um centro de custos necessário num ativo estratégico que gera receita.

Definições Principais

WLC (Wireless LAN Controller)

A centralised hardware or virtual appliance that manages configuration, RF coordination, and security policies for multiple 'lightweight' access points.

The core component of a controller-based architecture, representing both a powerful management tool and a potential single point of failure.

CAPWAP

Control and Provisioning of Wireless Access Points. A standard protocol (RFC 5415) used by WLCs to manage a collection of APs.

The tunnel through which controller-based APs receive instructions and often route client data traffic.

Zero-Touch Provisioning (ZTP)

The ability to deploy network hardware at a remote site without manual configuration; the device automatically connects to a cloud platform to download its profile.

The primary driver for operational expenditure (OpEx) savings in multi-site cloud-managed deployments.

Local Survivability

The ability of a cloud-managed AP to continue routing local traffic and authenticating users even if the WAN connection to the cloud dashboard is lost.

A critical evaluation metric for cloud platforms, ensuring that a WAN outage does not result in a complete LAN failure.

Out-of-Band Management

An architecture where management traffic (telemetry, configuration) is separated from user data traffic.

The foundational security principle of cloud-managed APs, ensuring user data remains on the local network.

802.11r (Fast BSS Transition)

An IEEE standard that permits continuous connectivity aboard wireless devices in motion, with fast and secure handoffs from one AP to another.

Crucial for seamless roaming in high-density environments; historically handled better by centralised controllers.

Data Sovereignty

The concept that digital data is subject to the laws of the country in which it is located.

A key consideration when evaluating cloud-managed platforms to ensure compliance with regulations like GDPR.

Air-Gapped Network

A network security measure employed to ensure that a secure computer network is physically isolated from unsecured networks, such as the public Internet.

Environments requiring true air-gapping mandate the use of on-premises controller-based architectures.

Exemplos Práticos

A national retail chain is deploying guest WiFi across 300 mid-sized stores. They have a lean central IT team of four engineers and no on-site technical staff. They require analytics to track dwell time and footfall.

Deploy cloud-managed APs across all locations. Utilise Zero-Touch Provisioning (ZTP) to ship APs directly to store managers, who simply plug them into the PoE switch. Configure the cloud dashboard to push a standardised SSIDs and VLAN configuration. Integrate the cloud controller with Purple via API/RADIUS for captive portal and analytics.

A newly constructed 60,000-seat sports stadium requires pervasive WiFi for fan engagement, ticketing, and POS systems. The environment will experience massive, simultaneous client onboarding and requires seamless roaming as crowds move through concourses.

Deploy a controller-based architecture with redundant high-availability WLC appliances in the on-site data centre. Utilise high-density directional antennas. Configure the WLC for aggressive load balancing, band steering, and 802.11r Fast BSS Transition.

Perguntas de Prática

Q1. A boutique hotel chain is upgrading its WiFi across 15 properties. The IT Director wants to move to cloud-managed APs but the Compliance Officer is concerned about PCI DSS compliance for the point-of-sale (POS) terminals in the restaurants. What is the correct architectural approach?

Dica: Consider how data plane traffic is handled in cloud-managed deployments and the requirements of network segmentation.

Ver resposta modelo

Cloud-managed APs are fully suitable, provided proper network segmentation is implemented. The IT team must configure separate VLANs for guest WiFi and the POS network. Because cloud-managed APs utilise out-of-band management, the POS data traffic will break out locally and will not traverse the vendor's cloud, satisfying PCI DSS requirements for the data plane. The vendor's cloud platform must hold appropriate security attestations (e.g., SOC 2) for the management plane.

Q2. During a peak trading event, the primary WAN link at a retail store fails. The store falls back to a low-bandwidth 4G connection. The cloud-managed APs remain online, but the IT team reports they cannot push configuration changes to the store via the dashboard. Why is this happening, and how should the network have been designed to prevent it?

Dica: Consider the relationship between management traffic, data traffic, and QoS on constrained links.

Ver resposta modelo

The APs are operating in 'local survivability' mode. The low-bandwidth 4G connection is likely saturated by essential POS or guest traffic, causing the management tunnels (HTTPS/TLS) to the cloud controller to drop or time out. To prevent this, the network architect should have implemented Quality of Service (QoS) rules on the edge router/firewall to guarantee a minimum bandwidth allocation and prioritise the AP management traffic over the failover link.

Q3. A university campus with an existing controller-based architecture wants to deploy Purple for guest analytics. The network team states they cannot integrate because they do not use cloud-managed APs. Is this correct?

Dica: Consider Purple's integration methodology and hardware dependencies.

Ver resposta modelo

No, this is incorrect. Purple is hardware-agnostic and does not require a cloud-managed architecture. The university's existing Wireless LAN Controllers (WLCs) can be configured to integrate with Purple using standard RADIUS authentication and accounting protocols, redirecting guest traffic to the Purple captive portal. The analytics data will be generated identically to a cloud-managed deployment.