Vergleich von Controller-basierten und Cloud-verwalteten Access Points

Dieser technische Leitfaden vergleicht Controller-basierte und Cloud-verwaltete Access Point-Architekturen für Unternehmensumgebungen. Er bietet IT-Führungskräften einen herstellerneutralen Rahmen zur Bewertung von Bereitstellungsmodellen, Gesamtbetriebskosten und Integrationsmöglichkeiten mit Gast-Intelligence-Plattformen wie Purple.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung

- Technischer Einblick: Architektur und Steuerungsebenen

- Controller-basierte Architektur

- Cloud-verwaltete Architektur

- Auswirkungen auf Sicherheit und Compliance

- Implementierungsleitfaden: Bereitstellung und Integration

- Zero-Touch Provisioning vs. Gestufte Bereitstellung

- Integration von Gastintelligenz und Analysen

- Best Practices und Risikominderung

- ROI & Geschäftsauswirkungen

Zusammenfassung

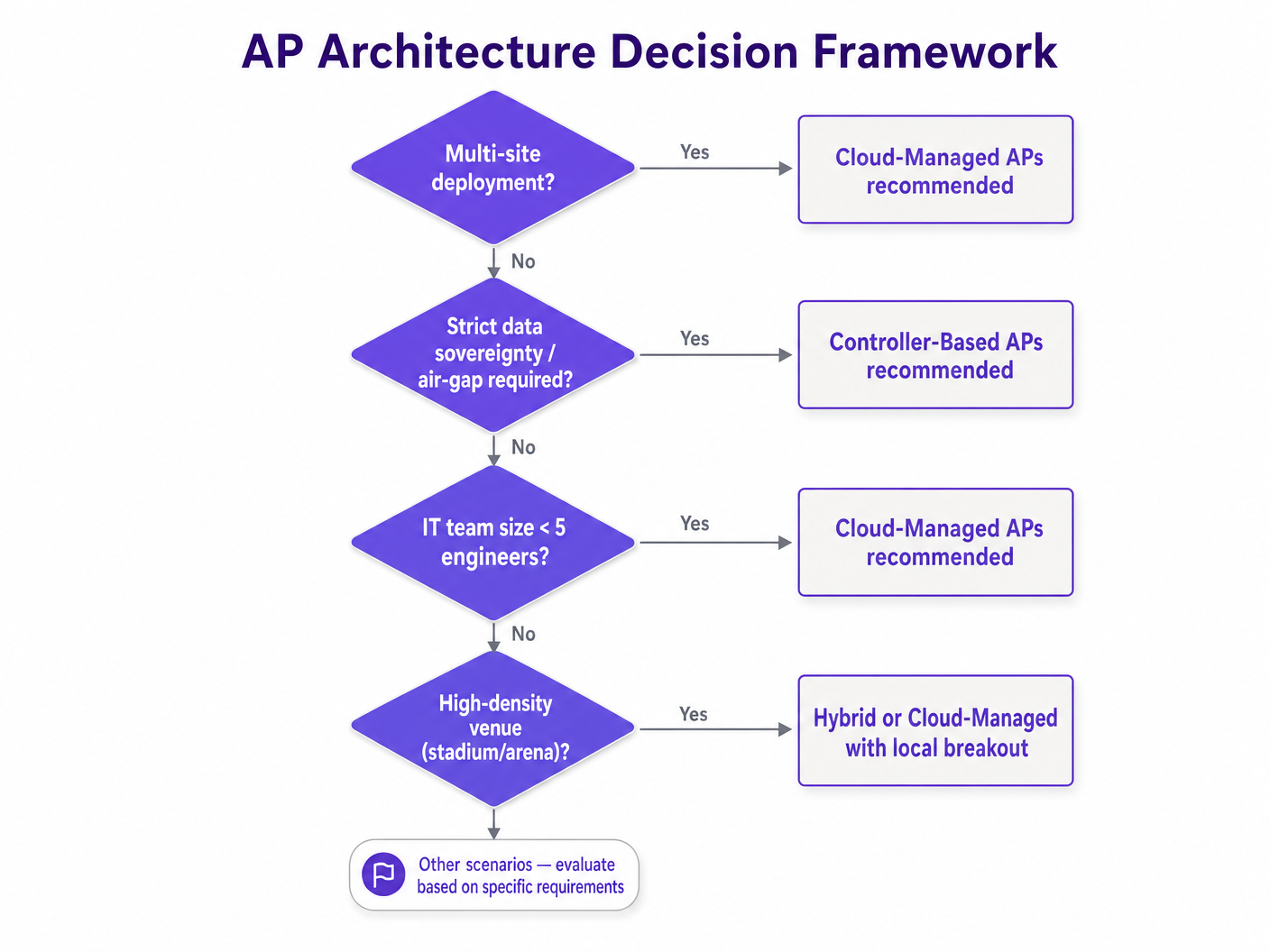

Für Betreiber von Unternehmensstandorten definiert die architektonische Entscheidung zwischen Controller-basierten und Cloud-verwalteten Access Points (APs) die operative Agilität, die Sicherheitslage und die Gesamtbetriebskosten (TCO) ihres Netzwerks für die nächsten fünf bis sieben Jahre. Da Standorte in den Bereichen Gastgewerbe , Einzelhandel und Transport ihre physischen Räume digitalisieren, ist WiFi nicht länger nur eine Annehmlichkeit; es ist die kritische Transportschicht für IoT-Sensoren, Point-of-Sale (POS)-Systeme und Gast-Intelligence-Plattformen.

Historisch bedingt erforderten die hohen Dichteanforderungen von Stadien und großen Konferenzzentren lokale Wireless LAN Controller (WLCs), um komplexe HF-Koordination und nahtloses Roaming zu bewältigen. Moderne Cloud-verwaltete Architekturen, ergänzt durch KI-gesteuertes Radio Resource Management (RRM), haben diese Leistungslücke jedoch erheblich geschlossen und gleichzeitig den operativen Aufwand für die Verwaltung physischer Controller-Appliances eliminiert.

Dieser technische Leitfaden bietet Netzwerkarchitekten und IT-Direktoren einen herstellerneutralen Rahmen zur Bewertung von AP-Architekturen. Er erläutert die technischen Unterschiede im Management der Steuerungsebene, untersucht reale Bereitstellungsszenarien und beschreibt, wie diese Architekturen mit Unternehmens- Gast-WiFi und WiFi Analytics -Plattformen integriert werden, um messbare Geschäftsergebnisse zu erzielen.

Technischer Einblick: Architektur und Steuerungsebenen

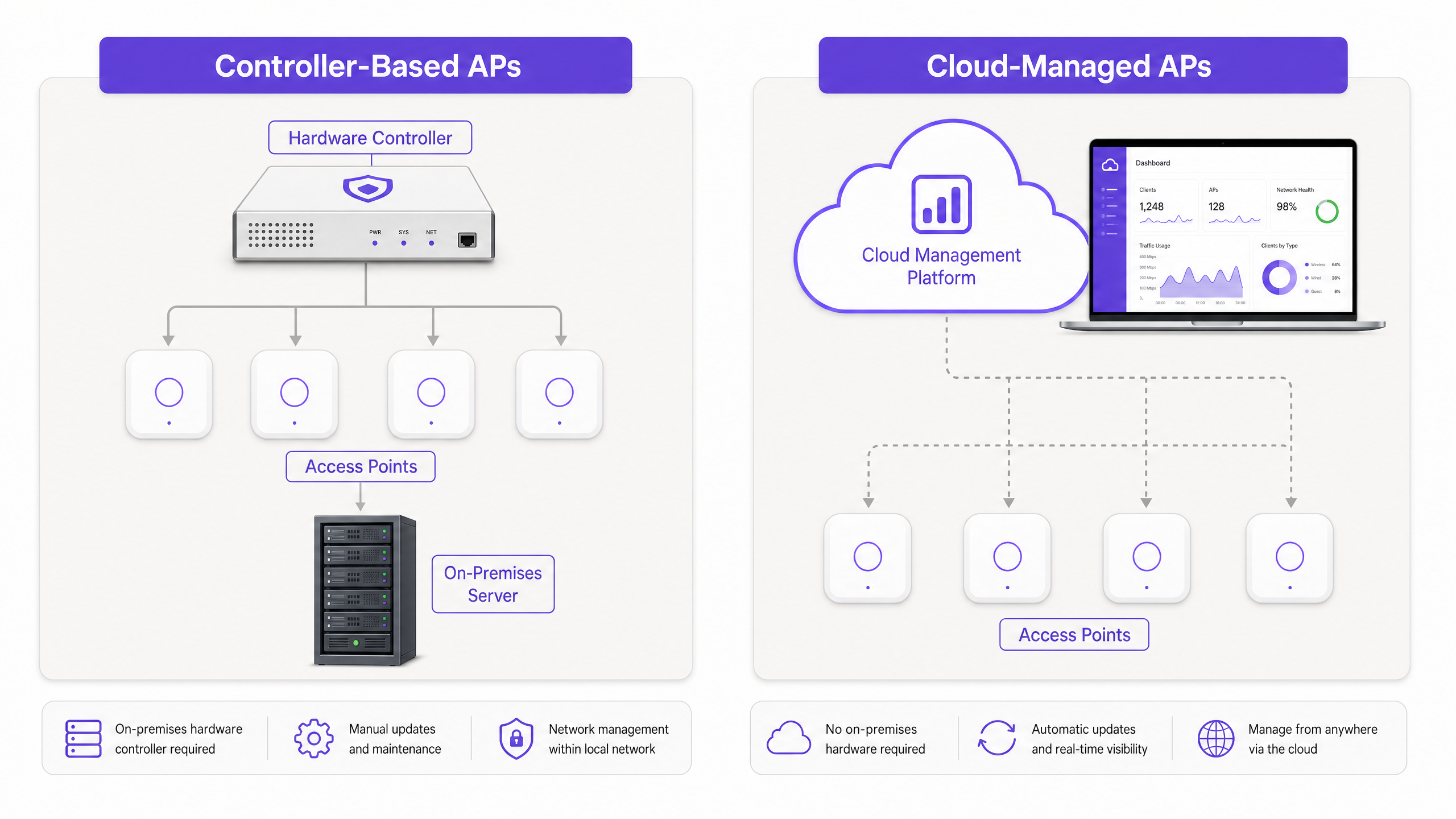

Der grundlegende Unterschied zwischen Controller-basierten und Cloud-verwalteten APs liegt darin, wo die Management- und Steuerungsebenen angesiedelt sind und wie die APs mit dem Rest der Netzwerkinfrastruktur interagieren.

Controller-basierte Architektur

In einem traditionellen Controller-basierten Modell beenden „leichte“ APs ihr Management und oft auch ihren Datenverkehr an einer zentralisierten Hardware- oder virtuellen Appliance – dem Wireless LAN Controller (WLC). Die APs übernehmen die physikalischen Layer-1- und Layer-2-Hochfrequenz-(RF)-Funktionen, aber die Intelligenz ist zentralisiert.

- Protokollabhängigkeit: Die APs kommunizieren mit dem WLC über das Control and Provisioning of Wireless Access Points (CAPWAP)-Protokoll (RFC 5415).

- Zentralisierte Verarbeitung: Roaming-Entscheidungen, Authentifizierungs-Handshakes (wie 802.1X/EAP) und dynamische HF-Kanalzuweisungen werden vom Controller verarbeitet.

- Datenpfad-Tunneling: In vielen Bereitstellungen wird der Client-Datenverkehr zum WLC zurückgetunnelt, bevor er in das kabelgebundene Netzwerk gelangt. Dies ermöglicht eine zentralisierte Richtliniendurchsetzung und ein vereinfachtes VLAN-Management über einen großen Campus hinweg, erzeugt aber einen potenziellen Engpass.

Vorteile für Umgebungen mit hoher Dichte: Controller-basierte Systeme zeichnen sich in Umgebungen mit extrem hoher Dichte aus (z. B. Stadien, große Auditorien). Da der WLC eine ganzheitliche Echtzeitansicht der HF-Umgebung über Hunderte von APs hinweg hat, kann er die Koordination zur Reduzierung von Gleichkanalstörungen und das 802.11r Fast BSS Transition (FT) Roaming mit Millisekundenpräzision verwalten.

Cloud-verwaltete Architektur

Cloud-verwaltete Architekturen dezentralisieren die Steuerungsebene. Die APs selbst sind „fett“ oder autonom in Bezug auf lokales HF-Management und Datenweiterleitung, werden aber zentral über eine Cloud-gehostete Managementplattform orchestriert.

- Out-of-Band-Management: Der AP stellt einen sicheren Management-Tunnel (typischerweise HTTPS/TLS) zur Cloud des Anbieters her. Konfiguration, Telemetrie und Firmware-Updates fließen über diese Verbindung.

- Lokaler Breakout: Der Client-Datenverkehr wird nicht zur Cloud getunnelt. Er bricht lokal am Switch-Port aus, an den der AP angeschlossen ist.

- Lokale Überlebensfähigkeit: Wenn die Internetverbindung zur Cloud abbricht, bedient der AP weiterhin bestehende Clients, authentifiziert neue Clients (falls lokales RADIUS oder PSK verwendet wird) und leitet den Datenverkehr weiter. Das IT-Team verliert jedoch die Echtzeit-Sichtbarkeit und die Möglichkeit, Konfigurationsänderungen zu übertragen, bis die Verbindung wiederhergestellt ist.

Auswirkungen auf Sicherheit und Compliance

Beide Architekturen unterstützen Sicherheitsstandards auf Unternehmensniveau, einschließlich WPA3-Enterprise, 802.1X-Authentifizierung und Erkennung von Rogue APs. Die Compliance-Anforderungen unterscheiden sich jedoch.

Bei Cloud-verwalteten Systemen müssen IT-Teams sicherstellen, dass die Cloud-Plattform des Anbieters die relevanten regulatorischen Anforderungen (z. B. SOC 2 Typ II, ISO 27001) erfüllt und die Datenresidenz mit der GDPR oder lokalen Datenschutzgesetzen übereinstimmt. Für hochsensible Umgebungen, die eine strikte Luftspaltung erfordern – wie bestimmte Regierungs- oder Verteidigungseinrichtungen – bleibt ein Controller-basiertes System, das vollständig innerhalb des lokalen LANs betrieben wird, der Standard.

Für Umgebungen, die Zahlungsdaten verarbeiten, können beide Architekturen die PCI DSS-Konformität erreichen. Die Netzwerksegmentierung ist jedoch entscheidend. Das Gastnetzwerk, Unternehmensgeräte und POS-Terminals müssen unabhängig von der AP-Architektur auf separaten VLANs isoliert werden.

Implementierungsleitfaden: Bereitstellung und Integration

Die operativen Auswirkungen Ihrer gewählten Architektur werden bei der Bereitstellung und dem laufenden Management am deutlichsten, insbesondere in Multi-Site-Szenarien.

Zero-Touch Provisioning vs. Gestufte Bereitstellung

Cloud-verwaltet: Der primäre operative Vorteil von Cloud-verwalteten APs ist Zero-Touch Provisioning (ZTP). Ein AP kann direkt an ein entferntes Einzelhandelsgeschäft oder Hotel geliefert werden. Beim Anschließen erwirbt er eine IP-Adresse via DHCP, verbindet sich mit der Cloud, lädt sein vorkonfiguriertes Profil herunter und beginnt mit der Übertragung. Dies eliminiert die Notwendigkeit teurer Außendiensteinsätze oder den Einsatz hochqualifizierter Netzwerktechniker an entfernten Standorten.

Controller-basiert: Die Bereitstellung von controller-basierten APs erfordert typischerweise mehr Vorbereitung. Der AP muss den WLC erkennen können (oft über DHCP Option 43 oder DNS-Auflösung). Die Firmware muss oft manuell zwischen dem WLC und den APs abgeglichen werden. Für einen Multi-Site-Rollout erfordert dies oft die zentrale Vorbereitung der Hardware vor dem Versand oder den Einsatz von Technikern an jedem Standort.

Integration von Gastintelligenz und Analysen

Die Bereitstellung der physischen APs ist nur die Grundlage. Um geschäftlichen Nutzen aus dem Netzwerk zu ziehen, müssen Veranstaltungsorte ihre Hardware mit Gastintelligenz-Plattformen wie Purple integrieren.

Purple fungiert als hardwareunabhängiges Overlay und integriert sich nahtlos in sowohl controller-basierte als auch cloud-verwaltete Systeme großer Anbieter (Cisco, Meraki, Aruba, Ruckus, Extreme).

- Authentifizierung und Onboarding: Purple übernimmt die Präsentation des Captive Portal und die Authentifizierung (via Social Login, Formularausfüllung oder How a wi fi assistant Enables Passwordless Access in 2026 ). Die AP-Architektur muss lediglich RADIUS-Authentifizierung und -Accounting unterstützen und nicht authentifizierte Benutzer zum Purple-Portal umleiten.

- Analysedaten: Purple erfasst Präsenz- und Standortdaten von den APs, um sein Analyse-Dashboard zu betreiben. Ob die Daten via API von einem Cloud-Dashboard übertragen oder direkt von einem lokalen WLC gesendet werden, die resultierenden Erkenntnisse – Verweildauer, Wiederkehrraten und Besucherfrequenz – sind identisch. Für einen tieferen Einblick in die Generierung dieser Daten, siehe unseren Leitfaden zu Heatmapping vs Presence Analytics: Technical Differences .

Best Practices und Risikominderung

Unabhängig von der gewählten Architektur mindern bestimmte grundlegende Best Practices Bereitstellungsrisiken und gewährleisten langfristige Stabilität.

- Management-Traffic priorisieren: Bei Cloud-verwalteten Bereitstellungen ist die Verbindung der APs zur Cloud entscheidend. Stellen Sie sicher, dass der Management-Traffic auf der WAN-Leitung QoS-priorisiert wird. Wenn der Veranstaltungsort eine Internetverbindung sowohl für Gast-Traffic als auch für das Management nutzt, kann eine überlastete Verbindung während der Spitzenzeiten dazu führen, dass die APs im Cloud-Dashboard als offline erscheinen.

- Gestaffelte Firmware-Upgrades: Cloud-Plattformen spielen Firmware-Updates oft automatisch aus. Dies gewährleistet zwar die schnelle Anwendung von Sicherheitspatches, birgt jedoch das Risiko unerwarteter Fehler. Konfigurieren Sie Ihr Cloud-Dashboard so, dass Updates gestaffelt erfolgen – testen Sie neue Firmware auf einer kleinen Untergruppe von APs (z.B. im IT-Büro), bevor Sie sie auf das gesamte Netzwerk ausrollen.

- Design für Dichte, nicht nur Abdeckung: Moderne Bereitstellungen scheitern selten an mangelndem Signal; sie scheitern an Kapazitätserschöpfung oder Gleichkanalstörungen. Führen Sie ordnungsgemäße prädiktive und aktive HF-Messungen durch, um eine angemessene Kanalüberlappung und Sendeleistungseinstellungen zu gewährleisten, insbesondere in Zonen mit hoher Dichte wie Lobbys oder Konferenzräumen. Für Einblicke in die Verbesserung des Gesamterlebnisses, lesen Sie How To Improve Guest Satisfaction: The Ultimate Playbook .

- VLAN-Architektur standardisieren: Implementieren Sie ein konsistentes VLAN-Schema über alle Standorte hinweg. Isolieren Sie Management-Schnittstellen, Unternehmensgeräte, IoT-Sensoren und Gast-Traffic.

ROI & Geschäftsauswirkungen

Die Entscheidung zwischen controller-basierten und cloud-verwalteten APs sollte durch eine Total Cost of Ownership (TCO)-Analyse über einen Lebenszyklus von 5 bis 7 Jahren getroffen werden.

- Investitionsausgaben (CapEx): Controller-basierte Systeme haben oft höhere anfängliche CapEx aufgrund der Kosten für die WLC-Appliances und der damit verbundenen Redundanzanforderungen. Cloud-verwaltete APs haben typischerweise geringere Hardwarekosten, erfordern aber laufende Abonnementlizenzen.

- Betriebsausgaben (OpEx): Cloud-verwaltete Systeme weisen bei Multi-Site-Bereitstellungen durchweg niedrigere OpEx auf. Die Einsparungen durch Zero-Touch Provisioning, zentralisierte Fehlerbehebung und automatisiertes Firmware-Management gleichen oft die wiederkehrenden Lizenzkosten aus.

- Geschäftliche Agilität: Die Fähigkeit, neue Standorte schnell bereitzustellen, netzwerkweite Richtlinienänderungen sofort zu implementieren und sich nahtlos in Analyseplattformen zu integrieren, bietet einen spürbaren Geschäftsvorteil, insbesondere in schnelllebigen Sektoren wie Einzelhandel und Gastgewerbe.

Durch die Auswahl der Architektur, die ihren betrieblichen Fähigkeiten und der Standorttopologie entspricht, und die Ergänzung durch eine hardwareunabhängige Intelligenzplattform wie Purple, können IT-Teams von Unternehmen ihr WiFi-Netzwerk von einem notwendigen Kostenfaktor in ein strategisches, umsatzförderndes Asset verwandeln.

Schlüsseldefinitionen

WLC (Wireless LAN Controller)

A centralised hardware or virtual appliance that manages configuration, RF coordination, and security policies for multiple 'lightweight' access points.

The core component of a controller-based architecture, representing both a powerful management tool and a potential single point of failure.

CAPWAP

Control and Provisioning of Wireless Access Points. A standard protocol (RFC 5415) used by WLCs to manage a collection of APs.

The tunnel through which controller-based APs receive instructions and often route client data traffic.

Zero-Touch Provisioning (ZTP)

The ability to deploy network hardware at a remote site without manual configuration; the device automatically connects to a cloud platform to download its profile.

The primary driver for operational expenditure (OpEx) savings in multi-site cloud-managed deployments.

Local Survivability

The ability of a cloud-managed AP to continue routing local traffic and authenticating users even if the WAN connection to the cloud dashboard is lost.

A critical evaluation metric for cloud platforms, ensuring that a WAN outage does not result in a complete LAN failure.

Out-of-Band Management

An architecture where management traffic (telemetry, configuration) is separated from user data traffic.

The foundational security principle of cloud-managed APs, ensuring user data remains on the local network.

802.11r (Fast BSS Transition)

An IEEE standard that permits continuous connectivity aboard wireless devices in motion, with fast and secure handoffs from one AP to another.

Crucial for seamless roaming in high-density environments; historically handled better by centralised controllers.

Data Sovereignty

The concept that digital data is subject to the laws of the country in which it is located.

A key consideration when evaluating cloud-managed platforms to ensure compliance with regulations like GDPR.

Air-Gapped Network

A network security measure employed to ensure that a secure computer network is physically isolated from unsecured networks, such as the public Internet.

Environments requiring true air-gapping mandate the use of on-premises controller-based architectures.

Ausgearbeitete Beispiele

A national retail chain is deploying guest WiFi across 300 mid-sized stores. They have a lean central IT team of four engineers and no on-site technical staff. They require analytics to track dwell time and footfall.

Deploy cloud-managed APs across all locations. Utilise Zero-Touch Provisioning (ZTP) to ship APs directly to store managers, who simply plug them into the PoE switch. Configure the cloud dashboard to push a standardised SSIDs and VLAN configuration. Integrate the cloud controller with Purple via API/RADIUS for captive portal and analytics.

A newly constructed 60,000-seat sports stadium requires pervasive WiFi for fan engagement, ticketing, and POS systems. The environment will experience massive, simultaneous client onboarding and requires seamless roaming as crowds move through concourses.

Deploy a controller-based architecture with redundant high-availability WLC appliances in the on-site data centre. Utilise high-density directional antennas. Configure the WLC for aggressive load balancing, band steering, and 802.11r Fast BSS Transition.

Übungsfragen

Q1. A boutique hotel chain is upgrading its WiFi across 15 properties. The IT Director wants to move to cloud-managed APs but the Compliance Officer is concerned about PCI DSS compliance for the point-of-sale (POS) terminals in the restaurants. What is the correct architectural approach?

Hinweis: Consider how data plane traffic is handled in cloud-managed deployments and the requirements of network segmentation.

Musterlösung anzeigen

Cloud-managed APs are fully suitable, provided proper network segmentation is implemented. The IT team must configure separate VLANs for guest WiFi and the POS network. Because cloud-managed APs utilise out-of-band management, the POS data traffic will break out locally and will not traverse the vendor's cloud, satisfying PCI DSS requirements for the data plane. The vendor's cloud platform must hold appropriate security attestations (e.g., SOC 2) for the management plane.

Q2. During a peak trading event, the primary WAN link at a retail store fails. The store falls back to a low-bandwidth 4G connection. The cloud-managed APs remain online, but the IT team reports they cannot push configuration changes to the store via the dashboard. Why is this happening, and how should the network have been designed to prevent it?

Hinweis: Consider the relationship between management traffic, data traffic, and QoS on constrained links.

Musterlösung anzeigen

The APs are operating in 'local survivability' mode. The low-bandwidth 4G connection is likely saturated by essential POS or guest traffic, causing the management tunnels (HTTPS/TLS) to the cloud controller to drop or time out. To prevent this, the network architect should have implemented Quality of Service (QoS) rules on the edge router/firewall to guarantee a minimum bandwidth allocation and prioritise the AP management traffic over the failover link.

Q3. A university campus with an existing controller-based architecture wants to deploy Purple for guest analytics. The network team states they cannot integrate because they do not use cloud-managed APs. Is this correct?

Hinweis: Consider Purple's integration methodology and hardware dependencies.

Musterlösung anzeigen

No, this is incorrect. Purple is hardware-agnostic and does not require a cloud-managed architecture. The university's existing Wireless LAN Controllers (WLCs) can be configured to integrate with Purple using standard RADIUS authentication and accounting protocols, redirecting guest traffic to the Purple captive portal. The analytics data will be generated identically to a cloud-managed deployment.