Verificação de Idade no Guest WiFi: Conformidade para Locais de Jogos, Álcool e Adultos

Este guia de referência técnica e autoritário explora a implementação da verificação de idade em redes Guest WiFi para locais de alto risco como casinos, bares e estádios. Detalha estratégias de conformidade, modelos de implementação arquitetónica e o equilíbrio entre os requisitos regulamentares e o atrito na integração do utilizador.

Resumo Executivo

Para líderes de TI e arquitetos de rede que gerem locais de Hospitalidade e entretenimento, fornecer acesso público à internet já não é uma simples questão de transmitir um SSID. Locais que servem álcool, oferecem jogos ou restringem a entrada por idade enfrentam um rigoroso escrutínio regulamentar. Fornecer acesso Guest WiFi não filtrado e não verificado nestes ambientes pode levar a violações de licenciamento, multas substanciais e danos à reputação.

Este guia descreve as estratégias técnicas para implementar a verificação de idade em conformidade na camada do Captive Portal. Vai além das caixas de seleção básicas dos Termos de Serviço (ToS) para explorar fluxos de trabalho de autenticação robustos, incluindo portões de idade declarada, integrações de API de identidade de terceiros e verificação de documentos de identificação. Ao alavancar plataformas como a Purple, que suporta campos de registo personalizados e portões de idade, os locais podem impor a conformidade sem degradar desnecessariamente a experiência de integração do convidado ou violar as estruturas de privacidade de dados como o GDPR.

Análise Técnica Aprofundada: Arquiteturas de Verificação

Implementar uma verificação de idade no Guest WiFi requer a interceção da tentativa de ligação inicial do utilizador e a imposição de um fluxo de autenticação antes de conceder acesso total à rede. Esta é fundamentalmente uma operação de Captive Portal, muitas vezes dependendo do RADIUS (Remote Authentication Dial-In User Service) para a aplicação de políticas.

O Desafio do Walled Garden

O obstáculo técnico mais crítico na verificação de idade avançada é o "Walled Garden". Quando um utilizador se liga ao SSID, o seu dispositivo está num estado pré-autenticado. Não conseguem aceder à internet em geral. No entanto, se o seu método de verificação de idade depender de uma API externa (como um serviço de verificação de identidade ou um fornecedor OAuth), o controlador sem fios ou o ponto de acesso deve ser explicitamente configurado para permitir o tráfego para esses endereços IP ou domínios específicos antes de o utilizador ser autenticado.

A falha na configuração precisa do Walled Garden resulta no carregamento da página inicial do Captive Portal, mas o script de verificação esgota o tempo limite, bloqueando efetivamente o processo de integração.

Níveis de Verificação

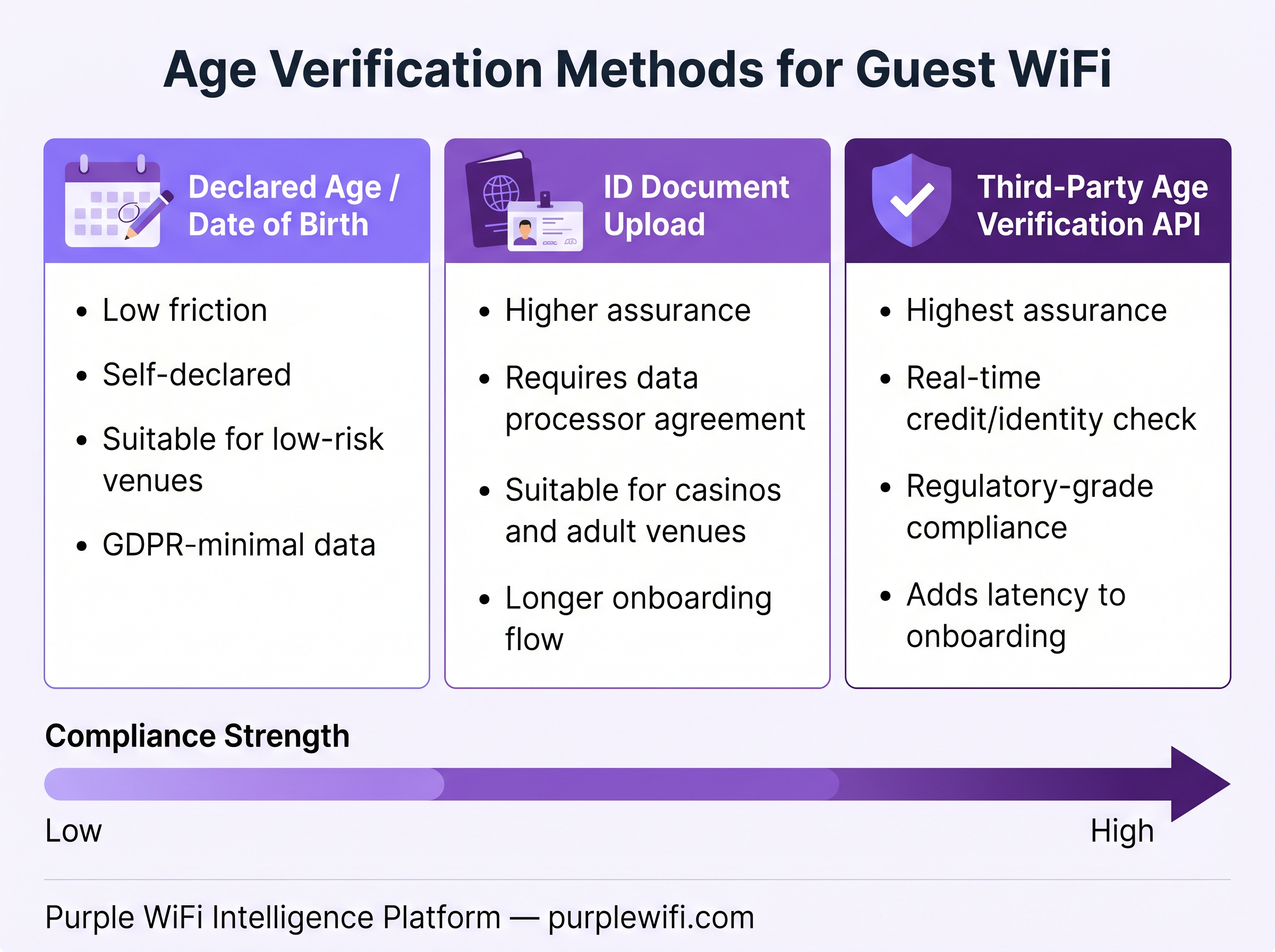

Os operadores de locais devem selecionar um nível de verificação proporcional ao seu perfil de risco regulamentar.

Nível 1: Idade Declarada (Baixo Atrito, Baixa Garantia) O método mais simples envolve pedir ao utilizador que declare a sua idade ou data de nascimento na página inicial. Estes dados são capturados através de campos personalizados no Captive Portal e armazenados no perfil do utilizador, como no painel de controlo do WiFi Analytics . Embora fácil de implementar, depende inteiramente da honestidade do utilizador e é facilmente contornado. É adequado principalmente para ambientes de baixo risco onde o objetivo é o reconhecimento básico da política, em vez de uma aplicação rigorosa.

Nível 2: Verificação de API de Terceiros (Atrito Médio, Alta Garantia) Esta abordagem integra o Captive Portal com um fornecedor de identidade externo. O utilizador introduz detalhes básicos (nome, morada, número de telefone) e o portal faz uma chamada de API em tempo real para verificar estes dados contra agências de referência de crédito ou operadores de rede móvel. Se a API retornar uma verificação de idade positiva, o servidor RADIUS recebe uma mensagem de Access-Accept. Este método oferece conformidade robusta, mas requer uma configuração cuidadosa do Walled Garden e pode incorrer em custos por transação.

Nível 3: Carregamento de Documentos e Biometria (Alto Atrito, Mais Alta Garantia) Reservado para os locais de maior risco, como casinos ou resorts apenas para adultos, este método exige que o utilizador carregue uma fotografia de um documento de identificação emitido pelo governo e, muitas vezes, uma selfie ao vivo. O Captive Portal passa estes ativos para um serviço de verificação especializado que utiliza Reconhecimento Ótico de Caracteres (OCR) e correspondência facial para confirmar a identidade e a idade. Isto introduz uma latência significativa na integração e considerações complexas de privacidade de dados.

Guia de Implementação: Melhores Práticas

A implementação da verificação de idade requer um equilíbrio cuidadoso entre segurança e experiência do utilizador.

- Avaliar os Requisitos Regulamentares: Não complique excessivamente a solução. Se o licenciamento local apenas exigir um sinal de "Maiores de 21 anos" à porta, um carregamento de ID de Nível 3 para acesso WiFi é provavelmente desproporcionado e terá um impacto severo nas taxas de adoção.

- Otimizar o Walled Garden: Mantenha uma lista atualizada dos domínios necessários para a sua API de verificação escolhida. Certifique-se de que o seu hardware de rede suporta entradas de Walled Garden baseadas em domínio, uma vez que os endereços IP para serviços na nuvem mudam frequentemente.

- Implementar Estratégias de Aleatorização de MAC: Os sistemas operativos móveis modernos aleatorizam os endereços MAC para evitar o rastreamento. Se o seu sistema depender de memorizar o endereço MAC de um dispositivo para contornar o portão de idade em visitas subsequentes, os utilizadores enfrentarão uma constante reverificação. Associe o estado de verificação a um identificador mais persistente, como uma conta de utilizador ou integração de aplicação de fidelidade, sempre que possível.

- Impor a Minimização de Dados:

Ao utilizar métodos de API ou carregamento de ID, configure a integração para apenas retornar e armazenar um valor booleano (

is_over_18 = true). Nunca armazene cópias de documentos de identidade ou perfis de crédito completos nos seus servidores RADIUS locais ou bases de dados do Captive Portal. Este é um princípio fundamental da conformidade com o GDPR.

Resolução de Problemas e Mitigação de Riscos

Mesmo com uma arquitetura perfeita, surgirão problemas operacionais. Os engenheiros de rede devem estar preparados para resolver problemas no fluxo de integração.

- Captive Portal Não Ativa: Isto é frequentemente causado por interceção DNS incorreta ou regras de Walled Garden excessivamente permissivas que permitem que os dispositivos acedam a URLs de verificação de conectividade (como

captive.apple.com) sem interceção. - Timeouts da API de Verificação: Verifique a configuração do Walled Garden. Utilize capturas de pacotes no controlador sem fios para confirmar que os pedidos DNS para o endpoint da API estão a ser resolvidos e que o tráfego HTTPS é permitido.

- Altas Taxas de Abandono: Se as análises mostrarem que os utilizadores estão a abandonar o processo na barreira de idade, a fricção é demasiado elevada. Considere simplificar o formulário, melhorar a UI ou reavaliar se um nível inferior de verificação é legalmente aceitável.

Ao selecionar cuidadosamente o nível de verificação apropriado e configurar meticulosamente a infraestrutura de rede, as equipas de TI podem garantir que os seus locais permanecem em conformidade, ao mesmo tempo que fornecem um serviço valioso aos hóspedes.

Resumo do Podcast

Ouça o nosso resumo técnico de 10 minutos sobre a implementação da verificação de idade no WiFi de convidados:

Definições Principais

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

This is the primary interface where age verification workflows are presented to the user.

Walled Garden

A restricted environment that controls the user's access to web content and services, typically allowing access only to specific approved domains before full authentication.

Crucial for allowing pre-authenticated devices to reach third-party identity verification APIs.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The backend system that ultimately grants or denies network access based on the result of the age verification process.

MAC Randomization

A privacy feature in modern operating systems that periodically changes the device's MAC address to prevent tracking across different networks.

Complicates the ability to 'remember' a user's age verification status across multiple visits based solely on their device hardware address.

Data Minimization

A principle in privacy law (like GDPR) stating that data controllers should limit the collection of personal information to what is directly relevant and necessary to accomplish a specified purpose.

Dictates that venues should not store ID documents or detailed personal profiles if a simple 'verified' token is sufficient.

OAuth

An open standard for access delegation, commonly used as a way for Internet users to grant websites or applications access to their information on other websites but without giving them the passwords.

Often used in social login flows, which can sometimes provide age data if the user's profile includes a verified date of birth.

VLAN Assignment

The process of dynamically placing a user's device onto a specific Virtual Local Area Network based on their authentication status or profile.

Used to segregate users who fail age verification onto a restricted network segment with aggressive content filtering.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

A necessary secondary control layer; even if a user passes an age gate, the network should still block illegal or highly inappropriate content to protect the venue's liability.

Exemplos Práticos

A large regional casino is upgrading its network infrastructure. The compliance team mandates that all guest WiFi users must be verified as 21 or older due to online gambling regulations. They want to implement an ID document upload flow. How should the network architect design the Walled Garden and data flow to ensure compliance without violating privacy laws?

The architect must configure the wireless controller's Walled Garden to permit HTTPS traffic to the specific domains of the chosen identity verification API (e.g., api.verifyservice.com). The captive portal must be designed to securely capture the ID image and transmit it directly to the API, without storing it locally. The API response must be configured to return only a boolean token indicating 'age verified' or 'age not verified'. The RADIUS server should then authorize the session based on this token, logging only the transaction ID and the boolean result, ensuring no PII is retained on the venue's infrastructure.

A family-friendly restaurant chain that serves alcohol wants to offer free WiFi but needs to ensure they are not liable for minors accessing restricted content. They want a low-friction solution. What is the recommended deployment?

The recommended approach is a Tier 1 Declared Age gate combined with robust DNS-based content filtering. The captive portal should require users to enter their Date of Birth. If the calculated age is under the legal limit, the RADIUS server assigns the user to a highly restrictive VLAN or applies a specific filtering policy that blocks adult content and gambling sites. If over the limit, a standard filtering policy is applied.

Perguntas de Prática

Q1. A stadium IT director notices a 40% drop-off rate at the captive portal since implementing a new age verification flow that requires users to scan their driver's license. The legal team only requires users to acknowledge they are over 18 to access the network. What is the most appropriate technical recommendation?

Dica: Consider the balance between compliance requirements and onboarding friction.

Ver resposta modelo

The current implementation is over-engineered for the legal requirement, causing unnecessary friction. The recommendation is to downgrade the verification method to a Tier 1 'Declared Age' gate (e.g., a simple checkbox or Date of Birth field). This meets the legal team's requirement for acknowledgement while significantly reducing the barrier to entry, which should improve connection rates.

Q2. During testing of a new third-party API age verification integration, the captive portal loads correctly on a mobile device, but when the user submits their details, the page spins indefinitely and eventually times out. What is the most likely configuration error?

Dica: Think about the state of the user's network access before they are fully authenticated.

Ver resposta modelo

The most likely issue is an incomplete or incorrect Walled Garden configuration on the wireless controller. The device is in a pre-authenticated state and is attempting to reach the third-party API to verify the details. If the API's domain or IP addresses are not explicitly allowed in the Walled Garden, the traffic is blocked by the controller, causing the script to time out.

Q3. A venue wants to implement a system where users only have to verify their age once, and the network will 'remember' them for all future visits. They plan to use the device MAC address as the unique identifier in their database. Why is this approach fundamentally flawed in modern deployments?

Dica: Consider privacy features implemented by modern mobile operating systems (iOS and Android).

Ver resposta modelo

This approach will fail because modern mobile operating systems employ MAC randomization. By default, devices present a different, randomized MAC address to different networks, and often change this address periodically even on the same network. The venue's database will not recognize the returning device, forcing the user to re-verify their age on subsequent visits.

Continue a ler esta série

Captive Portal vs Splash Page

Este guia de referência analisa a distinção crítica entre captive portals e splash pages em redes WiFi de convidados. Clarifica como o mecanismo subjacente de interceção de rede funciona em conjunto com a interface visual do convidado, ajudando os líderes de TI e os operadores de espaços a tomar decisões informadas de arquitetura e aquisição.

Como Configurar um Hotspot WiFi para o Seu Negócio

Este guia autorizado fornece a líderes de TI, arquitetos de rede e diretores de operações de espaços um plano prático e neutro em relação a fornecedores para implementar hotspots WiFi para convidados seguros, conformes e que melhoram o negócio. Abrange decisões arquitetónicas críticas — desde a segmentação de VLAN e configuração de Captive Portal até à conformidade com o GDPR e modelagem de tráfego — e demonstra como transformar a infraestrutura de rede de um centro de custos numa plataforma de análise geradora de receita, utilizando as capacidades de Guest WiFi e análise da Purple.

Purple vs. Cisco Spaces (DNA Spaces): Quando Escolher Cada Um

Este guia de referência técnica fornece uma comparação abrangente entre Purple e Cisco Spaces (anteriormente DNA Spaces) para implementações de Captive Portal empresarial e WiFi para convidados. Avalia as diferenças arquitetónicas, a profundidade da automação de marketing e a questão crítica do bloqueio de fornecedor de hardware para ajudar os líderes de TI a tomar decisões informadas sobre infraestruturas.