Altersverifikation im Guest WiFi: Compliance für Gaming-, Alkohol- und Erwachsenen-Locations

Dieser maßgebliche technische Leitfaden untersucht die Implementierung der Altersverifikation in Guest WiFi-Netzwerken für Hochrisikobereiche wie Casinos, Bars und Stadien. Er beschreibt Compliance-Strategien, architektonische Bereitstellungsmodelle und das Gleichgewicht zwischen regulatorischen Anforderungen und der Reibung beim Benutzer-Onboarding.

Zusammenfassung für Führungskräfte

Für IT-Leiter und Netzwerkarchitekten, die Gastgewerbe und Unterhaltungseinrichtungen verwalten, ist die Bereitstellung von öffentlichem Internetzugang nicht länger eine einfache Angelegenheit des Sendens einer SSID. Einrichtungen, die Alkohol ausschenken, Glücksspiele anbieten oder den Zutritt altersmäßig beschränken, unterliegen einer strengen behördlichen Prüfung. Die Bereitstellung von ungefiltertem, unbestätigtem Guest WiFi -Zugang in diesen Umgebungen kann zu Lizenzverstößen, erheblichen Geldstrafen und Reputationsschäden führen.

Dieser Leitfaden beschreibt die technischen Strategien zur Implementierung einer konformen Altersverifikation auf der Captive Portal-Ebene. Er geht über einfache Kontrollkästchen für die Nutzungsbedingungen (ToS) hinaus und untersucht robuste Authentifizierungs-Workflows, einschließlich deklarierter Altersgrenzen, Integrationen von Drittanbieter-Identitäts-API und der Verifizierung von Ausweisdokumenten. Durch die Nutzung von Plattformen wie Purple, die benutzerdefinierte Anmeldefelder und Altersgrenzen unterstützen, können Veranstaltungsorte die Einhaltung der Vorschriften durchsetzen, ohne das Onboarding-Erlebnis der Gäste unnötig zu beeinträchtigen oder gegen Datenschutzrahmen wie die GDPR zu verstoßen.

Technischer Einblick: Verifizierungsarchitekturen

Die Implementierung einer Altersprüfung für Guest WiFi erfordert das Abfangen des ersten Verbindungsversuchs des Benutzers und das Erzwingen eines Authentifizierungsflusses, bevor der vollständige Netzwerkzugriff gewährt wird. Dies ist im Wesentlichen ein Captive Portal-Vorgang, der oft auf RADIUS (Remote Authentication Dial-In User Service) zur Durchsetzung von Richtlinien basiert.

Die Herausforderung des Walled Garden

Die kritischste technische Hürde bei der erweiterten Altersverifikation ist der "Walled Garden". Wenn ein Benutzer sich mit der SSID verbindet, befindet sich sein Gerät in einem vorauthentifizierten Zustand. Er kann nicht auf das breitere Internet zugreifen. Wenn Ihre Altersverifikationsmethode jedoch auf einer externen API (wie einem Identitätsverifizierungsdienst oder einem OAuth-Anbieter) basiert, muss der Wireless Controller oder Access Point explizit so konfiguriert werden, dass er den Datenverkehr zu diesen spezifischen IP-Adressen oder Domänen vor der Authentifizierung des Benutzers zulässt.

Eine fehlerhafte Konfiguration des Walled Garden führt dazu, dass die Captive Portal-Splash-Seite geladen wird, das Verifizierungsskript jedoch eine Zeitüberschreitung aufweist, was den Onboarding-Prozess effektiv blockiert.

Verifizierungsstufen

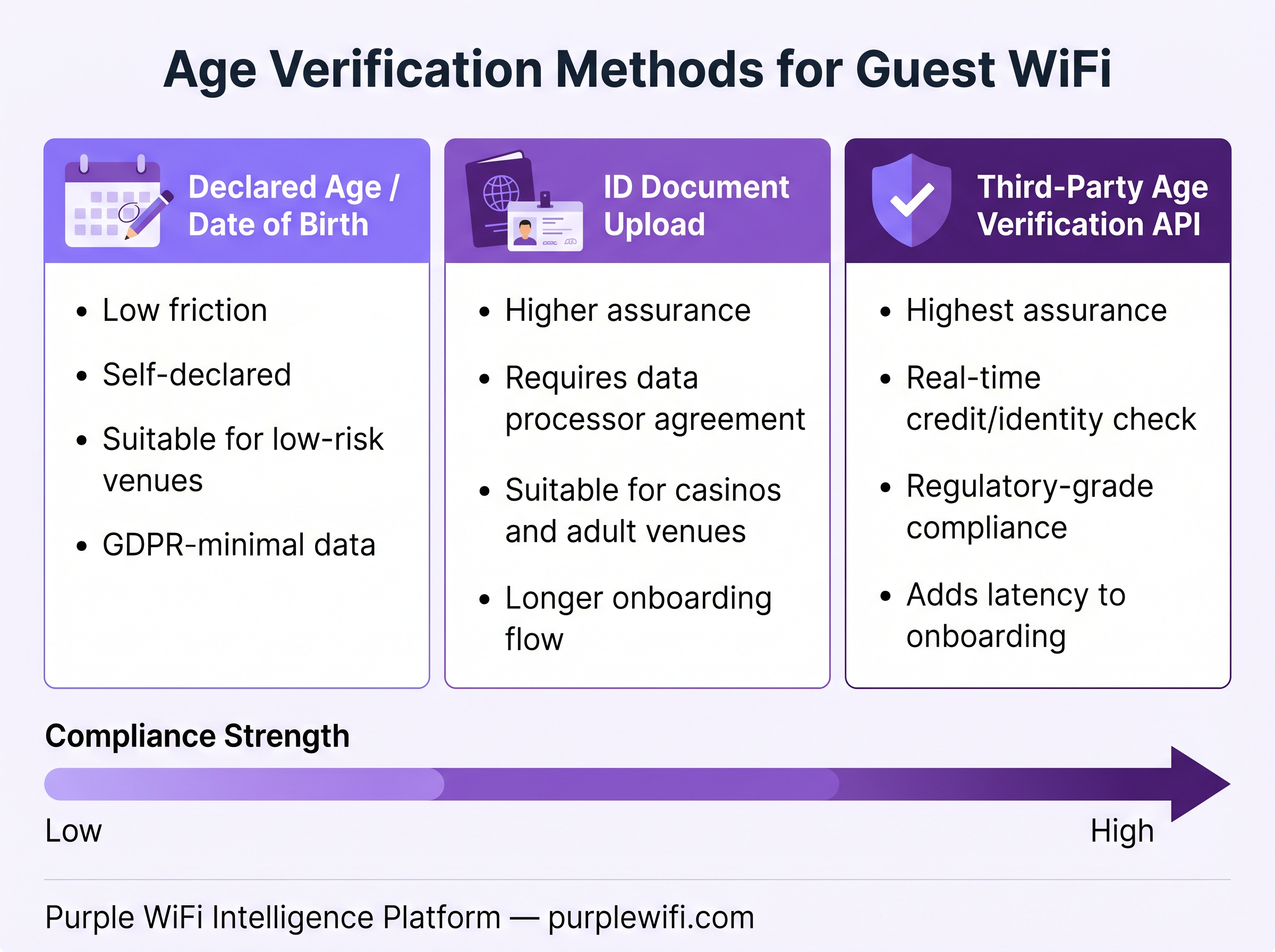

Betreiber von Veranstaltungsorten müssen eine Verifizierungsstufe wählen, die ihrem regulatorischen Risikoprofil entspricht.

Stufe 1: Deklariertes Alter (Geringe Reibung, Geringe Sicherheit) Die einfachste Methode besteht darin, den Benutzer auf der Splash-Seite aufzufordern, sein Alter oder Geburtsdatum selbst anzugeben. Diese Daten werden über benutzerdefinierte Felder im Captive Portal erfasst und im Benutzerprofil gespeichert, z. B. im WiFi Analytics -Dashboard. Obwohl einfach zu implementieren, beruht sie vollständig auf der Ehrlichkeit des Benutzers und kann leicht umgangen werden. Sie eignet sich hauptsächlich für Umgebungen mit geringem Risiko, in denen das Ziel eine grundlegende Richtlinienbestätigung und keine strikte Durchsetzung ist.

Stufe 2: Drittanbieter-API-Verifikation (Mittlere Reibung, Hohe Sicherheit) Dieser Ansatz integriert das Captive Portal mit einem externen Identitätsanbieter. Der Benutzer gibt grundlegende Details (Name, Adresse, Telefonnummer) ein, und das Portal führt einen Echtzeit-API-Aufruf durch, um diese Daten mit Kreditauskunfteien oder Mobilfunkbetreibern abzugleichen. Wenn die API eine positive Altersverifikation zurückgibt, erhält der RADIUS-Server eine Access-Accept-Nachricht. Diese Methode bietet eine robuste Compliance, erfordert jedoch eine sorgfältige Walled Garden-Konfiguration und kann Transaktionskosten verursachen.

Stufe 3: Dokumenten-Upload & Biometrie (Hohe Reibung, Höchste Sicherheit) Diese Methode ist den risikoreichsten Veranstaltungsorten wie Casinos oder Resorts nur für Erwachsene vorbehalten und erfordert, dass der Benutzer ein Foto eines amtlichen Ausweises und oft ein Live-Selfie hochlädt. Das Captive Portal leitet diese Assets an einen spezialisierten Verifizierungsdienst weiter, der optische Zeichenerkennung (OCR) und Gesichtserkennung verwendet, um Identität und Alter zu bestätigen. Dies führt zu einer erheblichen Onboarding-Latenz und komplexen Datenschutzüberlegungen.

Implementierungsleitfaden: Best Practices

Die Bereitstellung einer Altersverifikation erfordert ein sorgfältiges Gleichgewicht zwischen Sicherheit und Benutzererfahrung.

- Bewerten Sie die regulatorischen Anforderungen: Überentwickeln Sie die Lösung nicht. Wenn die lokale Lizenzierung nur ein "Zutritt ab 21 Jahren"-Schild an der Tür erfordert, ist ein Stufe-3-ID-Upload für den WiFi-Zugang wahrscheinlich unverhältnismäßig und wird die Akzeptanzraten stark beeinträchtigen.

- Optimieren Sie den Walled Garden: Pflegen Sie eine aktuelle Liste der erforderlichen Domänen für Ihre gewählte Verifizierungs-API. Stellen Sie sicher, dass Ihre Netzwerkhardware domänenbasierte Walled Garden-Einträge unterstützt, da sich IP-Adressen für Cloud-Dienste häufig ändern.

- Implementieren Sie MAC-Randomisierungsstrategien: Moderne mobile Betriebssysteme randomisieren MAC-Adressen, um Tracking zu verhindern. Wenn Ihr System darauf angewiesen ist, die MAC-Adresse eines Geräts zu speichern, um die Altersgrenze bei späteren Besuchen zu umgehen, werden Benutzer ständig neu verifiziert. Verknüpfen Sie den Verifizierungsstatus, wo möglich, mit einem persistenteren Identifikator, wie einem Benutzerkonto oder einer Loyalty-App-Integration.

- Setzen Sie Datenminimierung durch: Wenn Sie API- oder ID-Upload-Methoden verwenden, konfigurieren Sie die Integration so, dass nur ein boolescher Wert (

is_over_18 = true) zurückgegeben und gespeichert wird. Speichern Sie niemals Kopien von Ausweisdokumenten oder vollständige Kreditprofile auf Ihren lokalen RADIUS-Servern oder Captive Portal-Datenbanken. Dies ist ein grundlegendes Prinzip der GDPR-Konformität.

Fehlerbehebung & Risikominderung

Selbst bei einer perfekten Architektur treten betriebliche Probleme auf. Netzwerktechniker müssen darauf vorbereitet sein, den Onboarding-Fluss zu beheben.

- Captive Portal wird nicht ausgelöst: Dies wird oft durch eine falsche DNS-Abfangung oder übermäßig permissive Walled Garden-Regeln verursacht, die es Geräten ermöglichen, Konnektivitätsprüfungs-URLs (wie

captive.apple.com) ohne Abfangen zu erreichen. - API-Zeitüberschreitungen bei der Verifizierung: Überprüfen Sie die Walled Garden-Konfiguration. Verwenden Sie Paketmitschnitte auf dem Wireless Controller, um zu bestätigen, dass DNS-Anfragen für den API-Endpunkt aufgelöst werden und HTTPS-Verkehr zugelassen ist.

- Hohe Abbruchraten: Wenn Analysen zeigen, dass Benutzer den Prozess am Alters-Gate abbrechen, ist die Reibung zu hoch. Erwägen Sie eine Vereinfachung des Formulars, eine Verbesserung der Benutzeroberfläche oder eine Neubewertung, ob eine niedrigere Verifizierungsstufe rechtlich zulässig ist.

Durch die sorgfältige Auswahl der geeigneten Verifizierungsstufe und die akribische Konfiguration der Netzwerkinfrastruktur können IT-Teams sicherstellen, dass ihre Standorte konform bleiben und gleichzeitig einen wertvollen Gästeservice bieten.

Podcast-Briefing

Hören Sie unser 10-minütiges technisches Briefing zur Implementierung der Altersverifizierung auf Gast-WiFi:

Schlüsseldefinitionen

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

This is the primary interface where age verification workflows are presented to the user.

Walled Garden

A restricted environment that controls the user's access to web content and services, typically allowing access only to specific approved domains before full authentication.

Crucial for allowing pre-authenticated devices to reach third-party identity verification APIs.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The backend system that ultimately grants or denies network access based on the result of the age verification process.

MAC Randomization

A privacy feature in modern operating systems that periodically changes the device's MAC address to prevent tracking across different networks.

Complicates the ability to 'remember' a user's age verification status across multiple visits based solely on their device hardware address.

Data Minimization

A principle in privacy law (like GDPR) stating that data controllers should limit the collection of personal information to what is directly relevant and necessary to accomplish a specified purpose.

Dictates that venues should not store ID documents or detailed personal profiles if a simple 'verified' token is sufficient.

OAuth

An open standard for access delegation, commonly used as a way for Internet users to grant websites or applications access to their information on other websites but without giving them the passwords.

Often used in social login flows, which can sometimes provide age data if the user's profile includes a verified date of birth.

VLAN Assignment

The process of dynamically placing a user's device onto a specific Virtual Local Area Network based on their authentication status or profile.

Used to segregate users who fail age verification onto a restricted network segment with aggressive content filtering.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

A necessary secondary control layer; even if a user passes an age gate, the network should still block illegal or highly inappropriate content to protect the venue's liability.

Ausgearbeitete Beispiele

A large regional casino is upgrading its network infrastructure. The compliance team mandates that all guest WiFi users must be verified as 21 or older due to online gambling regulations. They want to implement an ID document upload flow. How should the network architect design the Walled Garden and data flow to ensure compliance without violating privacy laws?

The architect must configure the wireless controller's Walled Garden to permit HTTPS traffic to the specific domains of the chosen identity verification API (e.g., api.verifyservice.com). The captive portal must be designed to securely capture the ID image and transmit it directly to the API, without storing it locally. The API response must be configured to return only a boolean token indicating 'age verified' or 'age not verified'. The RADIUS server should then authorize the session based on this token, logging only the transaction ID and the boolean result, ensuring no PII is retained on the venue's infrastructure.

A family-friendly restaurant chain that serves alcohol wants to offer free WiFi but needs to ensure they are not liable for minors accessing restricted content. They want a low-friction solution. What is the recommended deployment?

The recommended approach is a Tier 1 Declared Age gate combined with robust DNS-based content filtering. The captive portal should require users to enter their Date of Birth. If the calculated age is under the legal limit, the RADIUS server assigns the user to a highly restrictive VLAN or applies a specific filtering policy that blocks adult content and gambling sites. If over the limit, a standard filtering policy is applied.

Übungsfragen

Q1. A stadium IT director notices a 40% drop-off rate at the captive portal since implementing a new age verification flow that requires users to scan their driver's license. The legal team only requires users to acknowledge they are over 18 to access the network. What is the most appropriate technical recommendation?

Hinweis: Consider the balance between compliance requirements and onboarding friction.

Musterlösung anzeigen

The current implementation is over-engineered for the legal requirement, causing unnecessary friction. The recommendation is to downgrade the verification method to a Tier 1 'Declared Age' gate (e.g., a simple checkbox or Date of Birth field). This meets the legal team's requirement for acknowledgement while significantly reducing the barrier to entry, which should improve connection rates.

Q2. During testing of a new third-party API age verification integration, the captive portal loads correctly on a mobile device, but when the user submits their details, the page spins indefinitely and eventually times out. What is the most likely configuration error?

Hinweis: Think about the state of the user's network access before they are fully authenticated.

Musterlösung anzeigen

The most likely issue is an incomplete or incorrect Walled Garden configuration on the wireless controller. The device is in a pre-authenticated state and is attempting to reach the third-party API to verify the details. If the API's domain or IP addresses are not explicitly allowed in the Walled Garden, the traffic is blocked by the controller, causing the script to time out.

Q3. A venue wants to implement a system where users only have to verify their age once, and the network will 'remember' them for all future visits. They plan to use the device MAC address as the unique identifier in their database. Why is this approach fundamentally flawed in modern deployments?

Hinweis: Consider privacy features implemented by modern mobile operating systems (iOS and Android).

Musterlösung anzeigen

This approach will fail because modern mobile operating systems employ MAC randomization. By default, devices present a different, randomized MAC address to different networks, and often change this address periodically even on the same network. The venue's database will not recognize the returning device, forcing the user to re-verify their age on subsequent visits.

Weiterlesen in dieser Reihe

Mitarbeiter-WiFi Captive Portal: Onboarding und Authentifizierung von Mitarbeitern

Eine umfassende technische Referenz für IT-Leiter zur Konzeption und Bereitstellung von Mitarbeiter-WiFi Captive Portals. Dieser Leitfaden behandelt EAP-TLS-Authentifizierung, BYOD-Onboarding, VLAN-Segmentierung und Bandbreitenmanagement zur Steigerung der betrieblichen Effizienz und Minimierung von Sicherheitsrisiken.

So richten Sie einen WiFi Hotspot für Ihr Unternehmen ein

Dieser maßgebliche Leitfaden bietet IT-Führungskräften, Netzwerkarchitekten und Direktoren für Veranstaltungsbetrieb eine praktische, herstellerunabhängige Blaupause für die Bereitstellung sicherer, konformer und geschäftsfördernder Gast-WiFi-Hotspots. Er behandelt kritische Architektur-Entscheidungen – von VLAN-Segmentierung und Captive Portal-Konfiguration bis hin zu GDPR-Konformität und Traffic Shaping – und zeigt, wie Netzwerkinfrastruktur von einem Kostenfaktor in eine umsatzsteigernde Analyseplattform umgewandelt werden kann, unter Nutzung der Gast-WiFi- und Analysefunktionen von Purple.

Purple vs. Cisco Spaces (DNA Spaces): Wann man sich für welches entscheiden sollte

Dieser technische Referenzleitfaden bietet einen umfassenden Vergleich von Purple und Cisco Spaces (ehemals DNA Spaces) für die Bereitstellung von Enterprise Captive Portals und Gast-WiFi. Er bewertet architektonische Unterschiede, die Tiefe der Marketingautomatisierung und die kritische Frage der Hardware-Herstellerbindung, um IT-Führungskräften zu helfen, fundierte Infrastruktur-Entscheidungen zu treffen.