Vérification de l'âge sur le WiFi invité : Conformité pour les lieux de jeux, d'alcool et pour adultes

Ce guide de référence technique fait autorité et explore la mise en œuvre de la vérification de l'âge sur les réseaux WiFi invités pour les lieux à haut risque comme les casinos, les bars et les stades. Il détaille les stratégies de conformité, les modèles de déploiement architecturaux et l'équilibre entre les exigences réglementaires et la friction d'intégration des utilisateurs.

Résumé Exécutif

Pour les responsables informatiques et les architectes réseau gérant les lieux d' Hospitalité et de divertissement, fournir un accès public à Internet n'est plus une simple question de diffusion d'un SSID. Les lieux qui servent de l'alcool, proposent des jeux ou restreignent l'entrée en fonction de l'âge sont soumis à un examen réglementaire rigoureux. Fournir un accès Guest WiFi non filtré et non vérifié dans ces environnements peut entraîner des violations de licence, des amendes substantielles et des atteintes à la réputation.

Ce guide décrit les stratégies techniques pour la mise en œuvre d'une vérification de l'âge conforme au niveau du Captive Portal. Il va au-delà des simples cases à cocher des Conditions Générales de Service (CGS) pour explorer des flux de travail d'authentification robustes, y compris les portails d'âge déclarés, les intégrations d'API d'identité tierces et la vérification de documents d'identité. En tirant parti de plateformes comme Purple, qui prend en charge les champs d'inscription personnalisés et les portails d'âge, les lieux peuvent faire respecter la conformité sans dégrader inutilement l'expérience d'intégration des invités ni enfreindre les cadres de confidentialité des données comme le GDPR.

Approfondissement technique : Architectures de vérification

La mise en œuvre d'un contrôle d'âge sur le WiFi invité nécessite d'intercepter la tentative de connexion initiale de l'utilisateur et de forcer un flux d'authentification avant d'accorder un accès complet au réseau. Il s'agit fondamentalement d'une opération de Captive Portal, s'appuyant souvent sur RADIUS (Remote Authentication Dial-In User Service) pour l'application des politiques.

Le défi du jardin clos

L'obstacle technique le plus critique dans la vérification avancée de l'âge est le « Jardin Clos ». Lorsqu'un utilisateur se connecte au SSID, son appareil est dans un état pré-authentifié. Il ne peut pas accéder à l'Internet plus large. Cependant, si votre méthode de vérification de l'âge repose sur une API externe (telle qu'un service de vérification d'identité ou un fournisseur OAuth), le contrôleur sans fil ou le point d'accès doit être explicitement configuré pour autoriser le trafic vers ces adresses IP ou domaines spécifiques avant que l'utilisateur ne soit authentifié.

Une configuration incorrecte du Jardin Clos entraîne le chargement de la page d'accueil du Captive Portal, mais le script de vérification expire, bloquant ainsi le processus d'intégration.

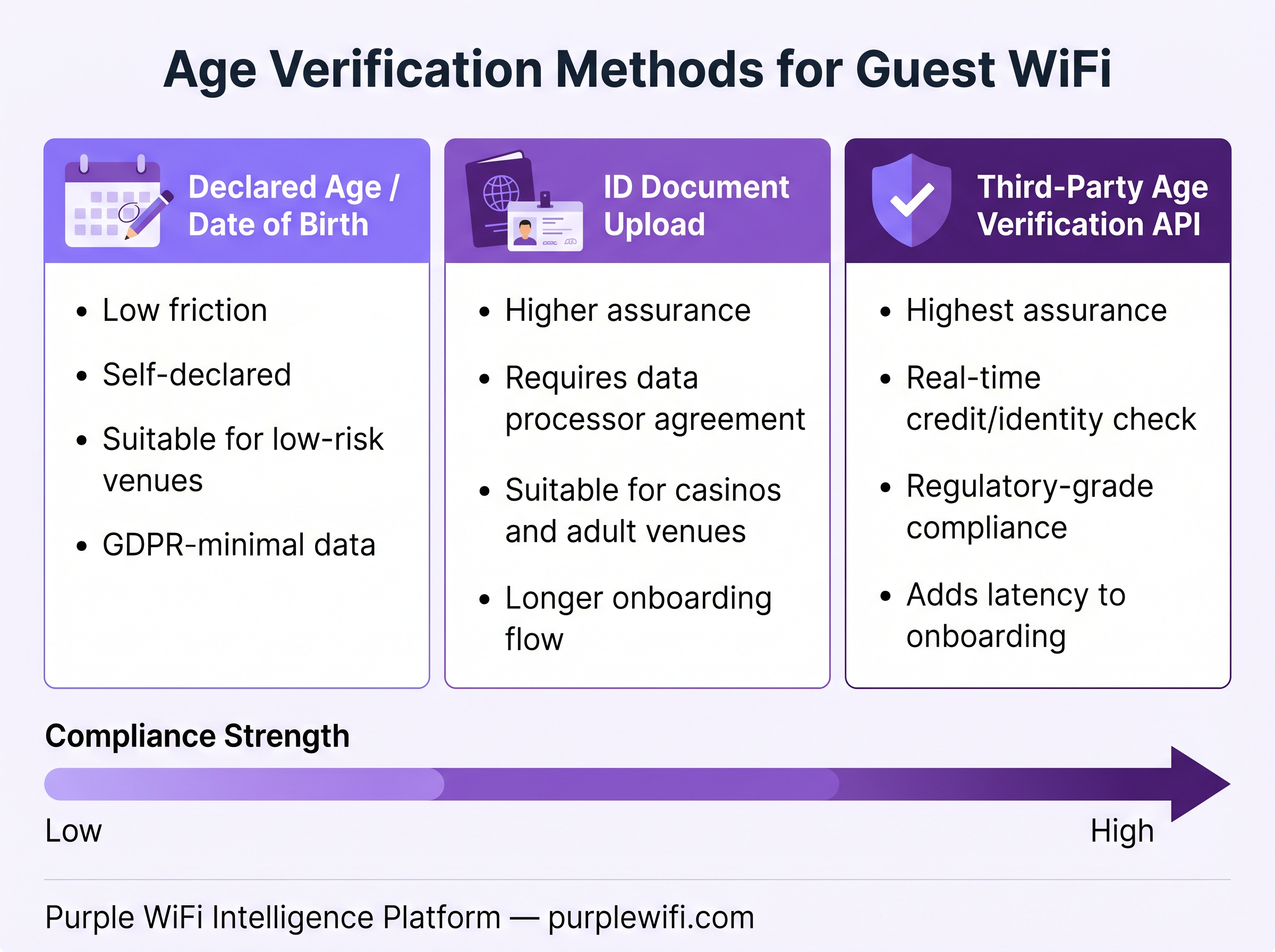

Niveaux de vérification

Les opérateurs de lieux doivent sélectionner un niveau de vérification proportionnel à leur profil de risque réglementaire.

Niveau 1 : Âge déclaré (Faible friction, Faible assurance) La méthode la plus simple consiste à demander à l'utilisateur de déclarer son âge ou sa date de naissance sur la page d'accueil. Ces données sont capturées via des champs personnalisés dans le Captive Portal et stockées dans le profil utilisateur, par exemple dans le tableau de bord WiFi Analytics . Bien que facile à déployer, elle repose entièrement sur l'honnêteté de l'utilisateur et est facilement contournable. Elle convient principalement aux environnements à faible risque où l'objectif est une simple reconnaissance de la politique plutôt qu'une application stricte.

Niveau 2 : Vérification API tierce (Friction moyenne, Haute assurance) Cette approche intègre le Captive Portal à un fournisseur d'identité externe. L'utilisateur saisit des informations de base (nom, adresse, numéro de téléphone), et le portail effectue un appel API en temps réel pour vérifier ces données auprès des agences de référence de crédit ou des opérateurs de réseaux mobiles. Si l'API renvoie une vérification d'âge positive, le serveur RADIUS reçoit un message Access-Accept. Cette méthode offre une conformité robuste mais nécessite une configuration minutieuse du Jardin Clos et peut entraîner des coûts par transaction.

Niveau 3 : Téléchargement de documents et biométrie (Friction élevée, Assurance maximale) Réservée aux lieux à très haut risque, tels que les casinos ou les complexes réservés aux adultes, cette méthode exige que l'utilisateur télécharge une photo d'une pièce d'identité émise par le gouvernement et souvent un selfie en direct. Le Captive Portal transmet ces éléments à un service de vérification spécialisé qui utilise la reconnaissance optique de caractères (OCR) et la correspondance faciale pour confirmer l'identité et l'âge. Cela introduit une latence d'intégration significative et des considérations complexes en matière de confidentialité des données.

Guide de mise en œuvre : Bonnes pratiques

Le déploiement de la vérification de l'âge nécessite un équilibre délicat entre sécurité et expérience utilisateur.

- Évaluer les exigences réglementaires : Ne sur-ingénieriez pas la solution. Si la licence locale n'exige qu'un panneau « 21+ pour entrer » à la porte, un téléchargement d'identité de Niveau 3 pour l'accès WiFi est probablement disproportionné et aura un impact sévère sur les taux d'adoption.

- Optimiser le Jardin Clos : Maintenez une liste à jour des domaines requis pour l'API de vérification choisie. Assurez-vous que votre matériel réseau prend en charge les entrées de Jardin Clos basées sur des domaines, car les adresses IP des services cloud changent fréquemment.

- Mettre en œuvre des stratégies de randomisation MAC : Les systèmes d'exploitation mobiles modernes randomisent les adresses MAC pour empêcher le suivi. Si votre système repose sur la mémorisation de l'adresse MAC d'un appareil pour contourner le portail d'âge lors des visites ultérieures, les utilisateurs seront confrontés à une re-vérification constante. Liez l'état de vérification à un identifiant plus persistant, tel qu'un compte utilisateur ou une intégration d'application de fidélité, lorsque cela est possible.

- Appliquer la minimisation des données : Lorsque vous utilisez des méthodes d'API ou de téléchargement d'identité, configurez l'intégration pour qu'elle ne renvoie et ne stocke qu'une valeur booléenne (

is_over_18 = true). Ne stockez jamais de copies de documents d'identité ou de profils de crédit complets sur vos serveurs RADIUS locaux ou vos bases de données de Captive Portal. C'est un principe fondamental de la conformité GDPR.

Dépannage et atténuation des risques

Même avec une architecture parfaite, des problèmes opérationnels surviendront. Les ingénieurs réseau doivent être prêts à dépanner le flux d'intégration.

- Captive Portal non déclenché : Ceci est souvent causé par une interception DNS incorrecte ou des règles de Walled Garden trop permissives qui permettent aux appareils d'atteindre les URL de vérification de connectivité (comme

captive.apple.com) sans interception. - Délais d'attente de l'API de vérification : Vérifiez la configuration du Walled Garden. Utilisez des captures de paquets sur le contrôleur sans fil pour confirmer que les requêtes DNS pour le point de terminaison de l'API sont résolues et que le trafic HTTPS est autorisé.

- Taux d'abandon élevés : Si les analyses montrent que les utilisateurs abandonnent le processus au niveau de la barrière d'âge, le frottement est trop élevé. Envisagez de simplifier le formulaire, d'améliorer l'interface utilisateur (UI) ou de réévaluer si un niveau de vérification inférieur est légalement acceptable.

En sélectionnant soigneusement le niveau de vérification approprié et en configurant méticuleusement l'infrastructure réseau, les équipes informatiques peuvent s'assurer que leurs établissements restent conformes tout en offrant un service client précieux.

Briefing Podcast

Écoutez notre briefing technique de 10 minutes sur la mise en œuvre de la vérification de l'âge sur le WiFi invité :

Définitions clés

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

This is the primary interface where age verification workflows are presented to the user.

Walled Garden

A restricted environment that controls the user's access to web content and services, typically allowing access only to specific approved domains before full authentication.

Crucial for allowing pre-authenticated devices to reach third-party identity verification APIs.

RADIUS

Remote Authentication Dial-In User Service; a networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management.

The backend system that ultimately grants or denies network access based on the result of the age verification process.

MAC Randomization

A privacy feature in modern operating systems that periodically changes the device's MAC address to prevent tracking across different networks.

Complicates the ability to 'remember' a user's age verification status across multiple visits based solely on their device hardware address.

Data Minimization

A principle in privacy law (like GDPR) stating that data controllers should limit the collection of personal information to what is directly relevant and necessary to accomplish a specified purpose.

Dictates that venues should not store ID documents or detailed personal profiles if a simple 'verified' token is sufficient.

OAuth

An open standard for access delegation, commonly used as a way for Internet users to grant websites or applications access to their information on other websites but without giving them the passwords.

Often used in social login flows, which can sometimes provide age data if the user's profile includes a verified date of birth.

VLAN Assignment

The process of dynamically placing a user's device onto a specific Virtual Local Area Network based on their authentication status or profile.

Used to segregate users who fail age verification onto a restricted network segment with aggressive content filtering.

DNS Filtering

The process of using the Domain Name System to block malicious websites and filter out harmful or inappropriate content.

A necessary secondary control layer; even if a user passes an age gate, the network should still block illegal or highly inappropriate content to protect the venue's liability.

Exemples concrets

A large regional casino is upgrading its network infrastructure. The compliance team mandates that all guest WiFi users must be verified as 21 or older due to online gambling regulations. They want to implement an ID document upload flow. How should the network architect design the Walled Garden and data flow to ensure compliance without violating privacy laws?

The architect must configure the wireless controller's Walled Garden to permit HTTPS traffic to the specific domains of the chosen identity verification API (e.g., api.verifyservice.com). The captive portal must be designed to securely capture the ID image and transmit it directly to the API, without storing it locally. The API response must be configured to return only a boolean token indicating 'age verified' or 'age not verified'. The RADIUS server should then authorize the session based on this token, logging only the transaction ID and the boolean result, ensuring no PII is retained on the venue's infrastructure.

A family-friendly restaurant chain that serves alcohol wants to offer free WiFi but needs to ensure they are not liable for minors accessing restricted content. They want a low-friction solution. What is the recommended deployment?

The recommended approach is a Tier 1 Declared Age gate combined with robust DNS-based content filtering. The captive portal should require users to enter their Date of Birth. If the calculated age is under the legal limit, the RADIUS server assigns the user to a highly restrictive VLAN or applies a specific filtering policy that blocks adult content and gambling sites. If over the limit, a standard filtering policy is applied.

Questions d'entraînement

Q1. A stadium IT director notices a 40% drop-off rate at the captive portal since implementing a new age verification flow that requires users to scan their driver's license. The legal team only requires users to acknowledge they are over 18 to access the network. What is the most appropriate technical recommendation?

Conseil : Consider the balance between compliance requirements and onboarding friction.

Voir la réponse type

The current implementation is over-engineered for the legal requirement, causing unnecessary friction. The recommendation is to downgrade the verification method to a Tier 1 'Declared Age' gate (e.g., a simple checkbox or Date of Birth field). This meets the legal team's requirement for acknowledgement while significantly reducing the barrier to entry, which should improve connection rates.

Q2. During testing of a new third-party API age verification integration, the captive portal loads correctly on a mobile device, but when the user submits their details, the page spins indefinitely and eventually times out. What is the most likely configuration error?

Conseil : Think about the state of the user's network access before they are fully authenticated.

Voir la réponse type

The most likely issue is an incomplete or incorrect Walled Garden configuration on the wireless controller. The device is in a pre-authenticated state and is attempting to reach the third-party API to verify the details. If the API's domain or IP addresses are not explicitly allowed in the Walled Garden, the traffic is blocked by the controller, causing the script to time out.

Q3. A venue wants to implement a system where users only have to verify their age once, and the network will 'remember' them for all future visits. They plan to use the device MAC address as the unique identifier in their database. Why is this approach fundamentally flawed in modern deployments?

Conseil : Consider privacy features implemented by modern mobile operating systems (iOS and Android).

Voir la réponse type

This approach will fail because modern mobile operating systems employ MAC randomization. By default, devices present a different, randomized MAC address to different networks, and often change this address periodically even on the same network. The venue's database will not recognize the returning device, forcing the user to re-verify their age on subsequent visits.

Continuer la lecture de cette série

Captive Portal WiFi pour le personnel : intégration et authentification des employés

Une référence technique complète pour les responsables informatiques sur la conception et le déploiement de Captive Portals WiFi pour le personnel. Ce guide couvre l'authentification EAP-TLS, l'intégration BYOD, la segmentation VLAN et la gestion de la bande passante pour améliorer l'efficacité opérationnelle et atténuer les risques de sécurité.

Captive Portal vs Splash Page

Ce guide de référence détaille la distinction cruciale entre les captive portals et les splash pages au sein des réseaux WiFi invités. Il explique comment le mécanisme d'interception réseau sous-jacent fonctionne en synergie avec l'interface visuelle destinée aux invités, aidant ainsi les responsables informatiques et les exploitants de sites à prendre des décisions d'architecture et d'achat éclairées.

Comment configurer un hotspot WiFi pour votre entreprise

Ce guide faisant autorité fournit aux responsables informatiques, aux architectes réseau et aux directeurs des opérations de sites un plan pratique et neutre vis-à-vis des fournisseurs pour le déploiement de hotspots WiFi invités sécurisés, conformes et améliorant l'activité. Il couvre les décisions architecturales critiques – de la segmentation VLAN et la configuration du Captive Portal à la conformité GDPR et la gestion du trafic – et démontre comment transformer l'infrastructure réseau d'un centre de coûts en une plateforme d'analyse génératrice de revenus en utilisant les capacités de Guest WiFi et d'analyse de Purple.