WPA2-Enterprise vs. Pessoal para Apartamentos e Espaços de Co-Working

Este guia de referência técnica e autoritário avalia o WPA2-Enterprise em comparação com o WPA2-Personal para ambientes multi-inquilino, como apartamentos e espaços de co-working. Fornece a arquitetos de rede e gestores de TI informações acionáveis sobre autenticação 802.1X, atribuição dinâmica de VLAN e conformidade de segurança, demonstrando por que as palavras-passe partilhadas introduzem um risco inaceitável em locais partilhados modernos. Os operadores de espaços encontrarão orientações de implementação concretas, estudos de caso reais e análise de ROI para apoiar uma decisão de migração neste trimestre.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada: WPA2-Personal vs. WPA2-Enterprise

- A Vulnerabilidade da Chave Pré-Partilhada (PSK)

- A Arquitetura 802.1X: Segurança Individualizada

- Atribuição Dinâmica de VLAN e Micro-Segmentação

- Guia de Implementação

- Passo 1: Estabelecer o Fornecedor de Identidade (IdP)

- Passo 2: Implementar e Configurar a Infraestrutura RADIUS

- Passo 3: Configurar a Infraestrutura Wireless

- Passo 4: Provisionamento e Onboarding de Clientes

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- Mitigação de Riscos: O Desafio do Roaming

- ROI e Impacto no Negócio

Resumo Executivo

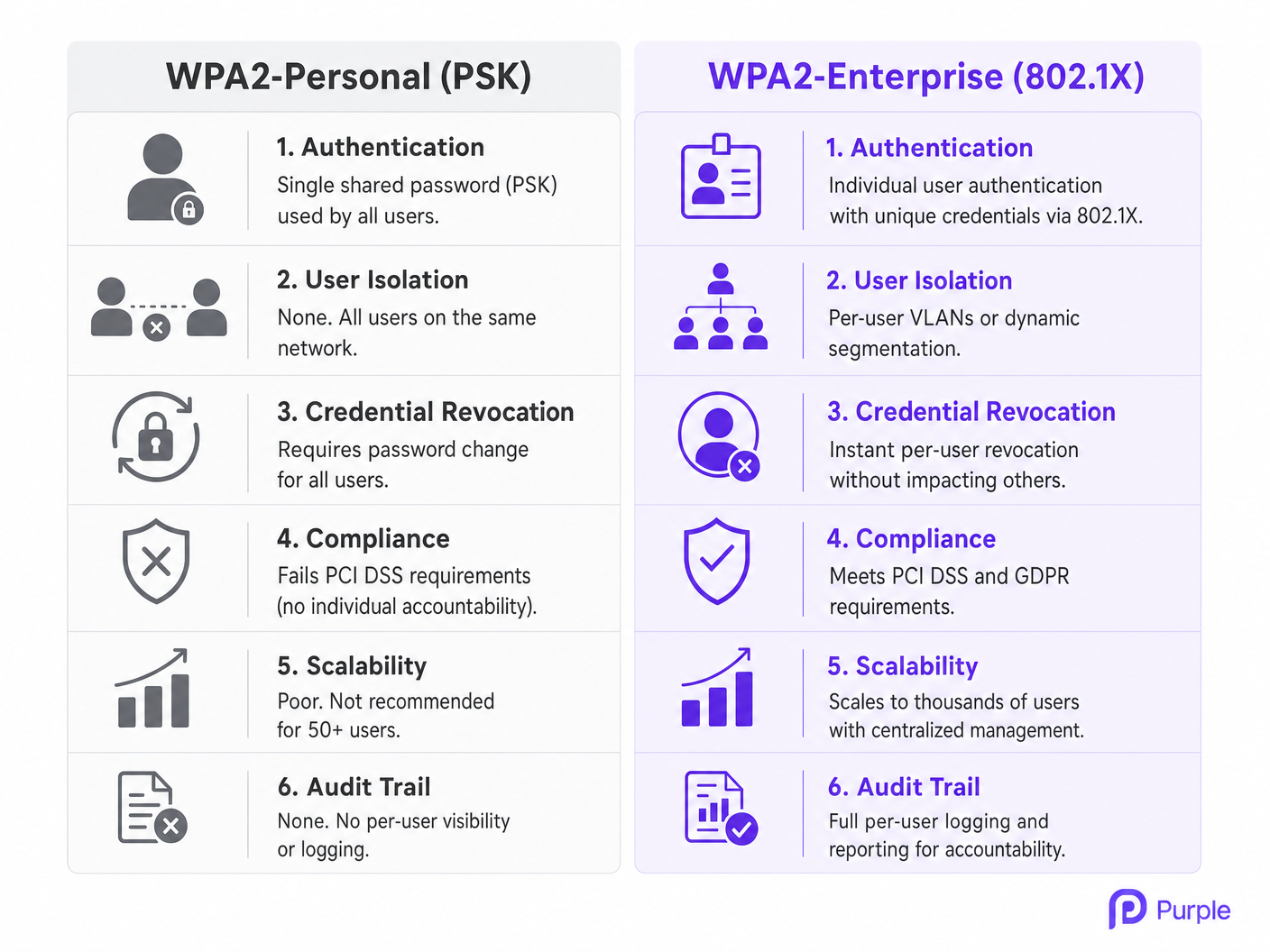

Para CTOs, arquitetos de rede e diretores de operações de espaços que gerem ambientes multi-inquilino — como espaços de co-working e complexos de apartamentos de alta densidade — depender do WPA2-Personal (Pre-Shared Key ou PSK) é uma responsabilidade operacional e de segurança. Embora o WPA2-Personal seja suficiente para uma casa unifamiliar, a sua implementação em ambientes onde múltiplos utilizadores não afiliados partilham o mesmo espaço físico introduz vulnerabilidades críticas. Palavras-passe partilhadas significam risco partilhado: uma única chave comprometida compromete todo o segmento de rede, falhando em cumprir os padrões de conformidade básicos como PCI DSS e GDPR.

Este guia fornece uma comparação técnica abrangente entre WPA2-Personal e WPA2-Enterprise (802.1X). Detalha a necessidade arquitetónica de autenticação individualizada, a mecânica da atribuição dinâmica de VLAN para isolamento de inquilinos e o impacto comercial tangível da migração para uma postura de segurança de nível empresarial. Ao integrar a gestão de identidade com o acesso à rede, as equipas de TI podem alcançar controlo granular, revogação instantânea de credenciais e auditabilidade completa — protegendo, em última análise, tanto a reputação do espaço como os dados dos inquilinos.

Análise Técnica Detalhada: WPA2-Personal vs. WPA2-Enterprise

A Vulnerabilidade da Chave Pré-Partilhada (PSK)

O WPA2-Personal depende de uma única Chave Pré-Partilhada (PSK) para autenticar todos os utilizadores que se conectam a um Service Set Identifier (SSID) específico. Num ambiente multi-inquilino, esta arquitetura é fundamentalmente falha. Quando um membro de co-working ou um residente de apartamento se conecta, partilham a mesma base criptográfica que todos os outros utilizadores nessa rede. Esta falta de isolamento significa que qualquer utilizador com a PSK pode potencialmente desencriptar o tráfego de outros, intercetar dados sensíveis ou lançar ataques laterais contra dispositivos na mesma sub-rede.

Além disso, a sobrecarga operacional da gestão de PSK é insustentável em escala. Quando um inquilino sai, a única forma de revogar o seu acesso é alterar a PSK para toda a rede, forçando todos os inquilinos restantes a reautenticar-se. Esta fricção leva a uma prática comum e perigosa: a palavra-passe nunca é alterada, concedendo acesso perpétuo a antigos inquilinos e visitantes não autorizados. Para proprietários de Retalho e operadores de Hotelaria que gerem dezenas de inquilinos, este não é um risco teórico — é um modo de falha operacional rotineiro.

A Arquitetura 802.1X: Segurança Individualizada

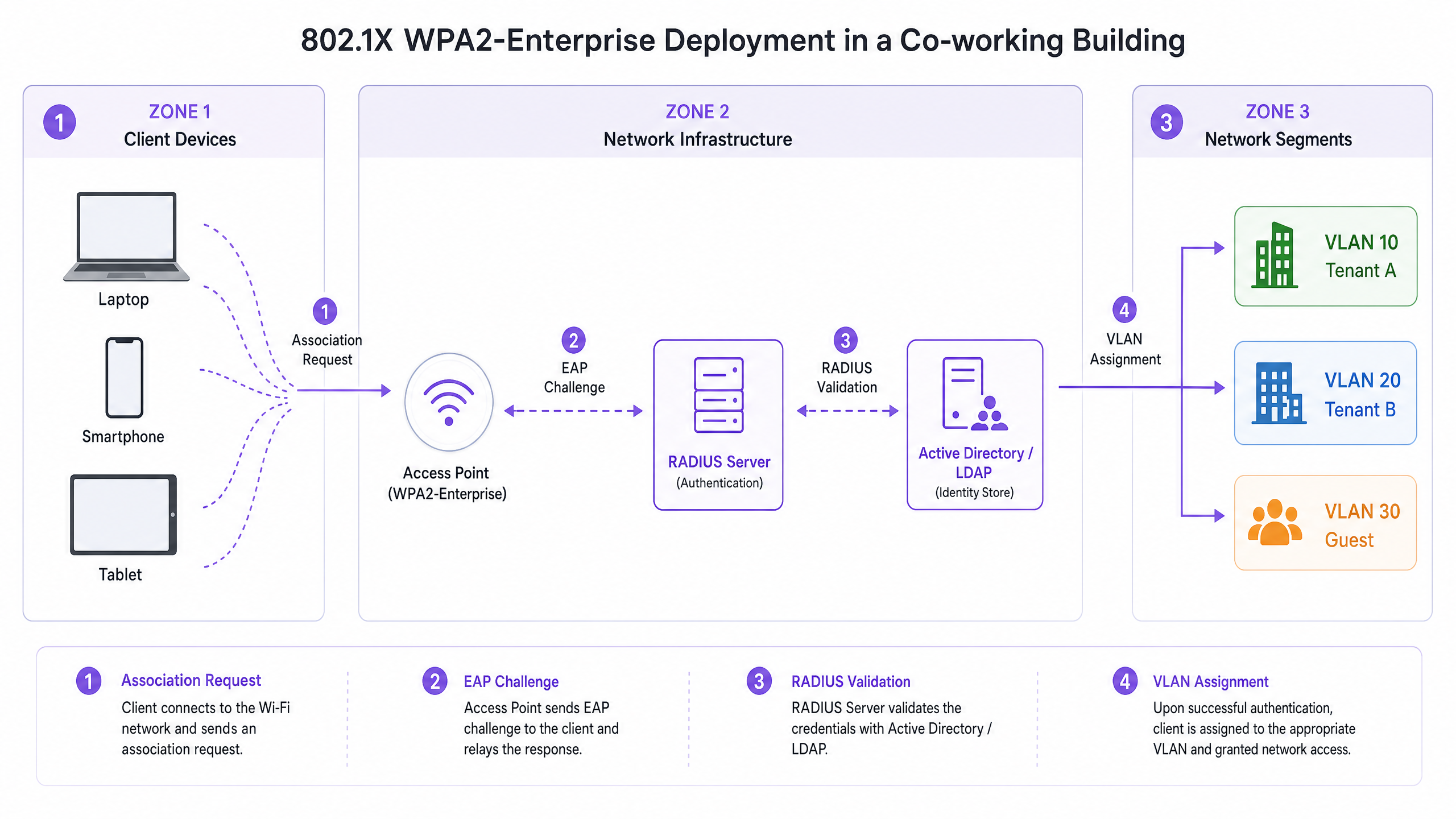

O WPA2-Enterprise, construído sobre o padrão IEEE 802.1X, muda fundamentalmente o modelo de segurança da autenticação ao nível da rede para a autenticação ao nível do utilizador. Em vez de uma palavra-passe partilhada, cada utilizador (ou dispositivo) autentica-se usando credenciais únicas — tipicamente um nome de utilizador e palavra-passe, ou um certificado digital — validadas contra um armazenamento de identidade central como Active Directory, LDAP, ou um serviço RADIUS baseado na cloud.

Esta arquitetura envolve três componentes principais:

Suplicante: O dispositivo cliente (portátil, smartphone) a tentar conectar-se.

Autenticador: O ponto de acesso sem fios (AP) ou switch de rede que controla o acesso físico à rede.

Servidor de Autenticação: O servidor RADIUS que valida as credenciais e autoriza o acesso.

Quando um suplicante se associa ao AP, o AP bloqueia todo o tráfego, exceto as mensagens do Extensible Authentication Protocol (EAP). O AP encaminha as credenciais do utilizador para o servidor RADIUS. Apenas após validação bem-sucedida o servidor RADIUS instrui o AP a abrir a porta e permitir o tráfego de rede. Isto garante que cada sessão é encriptada com uma chave única, gerada dinamicamente, impedindo que os utilizadores se espiem mutuamente.

Atribuição Dinâmica de VLAN e Micro-Segmentação

Uma das capacidades mais poderosas do WPA2-Enterprise num ambiente multi-inquilino é a atribuição dinâmica de VLAN. Quando o servidor RADIUS autentica um utilizador, pode retornar atributos específicos ao AP, incluindo um ID de VLAN. Isto permite que a infraestrutura de rede coloque dinamicamente o utilizador numa Virtual Local Area Network (VLAN) específica com base na sua identidade, função ou afiliação de inquilino, independentemente do AP físico ao qual se conectam.

Num espaço de co-working, por exemplo, o Inquilino A e o Inquilino B podem conectar-se ao mesmo SSID físico (por exemplo, "CoWorking_Secure"). No entanto, após a autenticação, o servidor RADIUS atribui os dispositivos do Inquilino A à VLAN 10 e os dispositivos do Inquilino B à VLAN 20. Isto proporciona um isolamento robusto da Camada 2, garantindo que o Inquilino A não pode aceder aos servidores, impressoras ou dispositivos cliente do Inquilino B. Esta micro-segmentação é crítica para cumprir os requisitos de conformidade e proteger a propriedade intelectual do inquilino. Para espaços que gerem inquilinos de Saúde ou empresas de serviços financeiros, este nível de isolamento é inegociável.

Guia de Implementação

A implementação do WPA2-Enterprise requer planeamento cuidadoso e integração entre a infraestrutura sem fios e o sistema de gestão de identidade. Os passos seguintes descrevem uma estratégia de implementação neutra em relação ao fornecedor.

Passo 1: Estabelecer o Fornecedor de Identidade (IdP)

A base do WPA2-Enterprise é um armazenamento de identidade robusto. Para implementações modernas, diretórios baseados na cloud (por exemplo, Microsoft Entra ID, Google Workspace) são preferidos em relação ao Active Directory no local devido à sua escalabilidade e facilidade de integração. Garanta que o IdP escolhido suporte os protocolos necessários (por exemplo, SAML, LDAP) para comunicar com a infraestrutura RADIUS.

A Purple pode atuar como um fornecedor de identidade gratuito para serviços como o OpenRoaming sob a licença Connect, simplificando a implementação para locais que procuram otimizar o acesso sem gerir diretórios complexos no local.

Passo 2: Implementar e Configurar a Infraestrutura RADIUS

O servidor RADIUS atua como a ponte entre os APs e o IdP. As soluções Cloud RADIUS eliminam a necessidade de hardware no local e fornecem alta disponibilidade. Configure o servidor RADIUS para comunicar de forma segura com o IdP e defina as políticas de autenticação.

Selecione o método EAP apropriado com base nos requisitos de segurança e nas capacidades do dispositivo cliente. O PEAP-MSCHAPv2 é comum para ambientes que utilizam autenticação por nome de utilizador/palavra-passe, estabelecendo um túnel TLS seguro antes de transmitir as credenciais. O EAP-TLS é o método mais seguro, exigindo certificados digitais tanto no servidor quanto no dispositivo cliente, eliminando completamente as palavras-passe e fornecendo autenticação contínua — embora exija uma Infraestrutura de Chave Pública (PKI) ou uma solução de Gestão de Dispositivos Móveis (MDM) para a distribuição de certificados.

Passo 3: Configurar a Infraestrutura Wireless

Configure os controladores WLAN ou APs geridos na cloud para apontar para o servidor RADIUS para autenticação. Defina o SSID WPA2-Enterprise e configure os atributos RADIUS necessários para a atribuição dinâmica de VLAN. Defina os endereços IP do servidor RADIUS, portas (normalmente 1812 para autenticação, 1813 para contabilidade) e segredos partilhados nos APs ou controladores. Ative a atribuição dinâmica de VLAN (frequentemente referida como "AAA Override" ou terminologia similar específica do fornecedor) na configuração do SSID.

Passo 4: Provisionamento e Onboarding de Clientes

O desafio mais significativo nas implementações WPA2-Enterprise é o onboarding de clientes. Os utilizadores devem configurar os seus dispositivos corretamente para se conectarem à rede 802.1X. A configuração manual é propensa a erros e gera tickets de suporte. Implemente uma solução de onboarding automatizada — tipicamente um portal de onboarding seguro acedido através de um SSID de onboarding aberto — que guia o utilizador na instalação de um perfil ou certificado no seu dispositivo. Uma vez provisionado, o dispositivo conecta-se automaticamente ao SSID WPA2-Enterprise seguro. Para mais orientações sobre como otimizar implementações wireless de nível empresarial, consulte o nosso guia sobre Wi-Fi para Escritórios: Otimize a Sua Rede Wi-Fi Moderna de Escritório .

Melhores Práticas

Exigir a validação de certificados é a decisão de configuração mais importante numa implementação WPA2-Enterprise. Garanta que os dispositivos cliente estão configurados para validar o certificado do servidor RADIUS. Não o fazer expõe os utilizadores a ataques de "Evil Twin", onde um AP malicioso imita a rede legítima para recolher credenciais.

Combine a autenticação 802.1X com o perfil de dispositivos para identificar dispositivos sem interface — impressoras, sensores IoT, sistemas de gestão de edifícios — que não suportam 802.1X. Utilize o MAC Authentication Bypass (MAB) para estes dispositivos, mas restrinja o seu acesso a VLANs isoladas com políticas de firewall rigorosas. Configure os APs para enviar mensagens de contabilidade RADIUS para o servidor para fornecer um registo de auditoria detalhado das sessões de utilizador, incluindo tempos de conexão, uso de dados e razões de término, o que é crucial para a resolução de problemas e conformidade.

Mantenha uma rede Guest WiFi separada e isolada para visitantes. Esta rede deve usar um captive portal para aceitação dos termos de serviço e captura de dados, integrando-se com WiFi Analytics para gerar insights sobre o local, mantendo o tráfego de convidados totalmente separado da rede empresarial. Para centros de Transporte e centros de conferências, esta separação é um requisito regulamentar sob o GDPR.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

A expiração de certificados é a causa mais comum de falhas de autenticação súbitas e generalizadas em ambientes WPA2-Enterprise. Se o certificado do servidor RADIUS expirar ou for emitido por uma Autoridade de Certificação (CA) não fidedigna, os dispositivos cliente recusar-se-ão a conectar. Implemente monitorização proativa e alertas para a expiração de certificados com um aviso prévio mínimo de 60 dias.

A indisponibilidade do servidor RADIUS é o segundo modo de falha mais crítico. Se os APs não conseguirem alcançar o RADIUS server, nenhum utilizador poderá autenticar. Implemente servidores RADIUS redundantes em diferentes regiões geográficas ou zonas de disponibilidade para garantir alta disponibilidade. A má configuração do cliente é a fonte mais frequente de tickets de suporte: os utilizadores que configuram manualmente os seus dispositivos frequentemente selecionam o método EAP errado ou não confiam no certificado do servidor. Confie em ferramentas de onboarding automatizadas ou soluções MDM para impor configurações de cliente consistentes.

Mitigação de Riscos: O Desafio do Roaming

Em grandes locais, os utilizadores frequentemente fazem roaming entre APs. Com o WPA2-Enterprise, um ciclo completo de autenticação 802.1X pode levar várias centenas de milissegundos, causando interrupções notáveis em aplicações em tempo real como VoIP ou videoconferência. Para mitigar isso, implemente protocolos de roaming rápido como 802.11r (Fast BSS Transition) e Opportunistic Key Caching (OKC). Estes padrões permitem que o cliente e a rede armazenem em cache chaves de autenticação, reduzindo significativamente o tempo necessário para fazer roaming entre APs. Para uma análise técnica detalhada da otimização do desempenho de roaming em WLANs empresariais, consulte o nosso guia sobre Resolução de Problemas de Roaming em WLANs Corporativas . Compreender o comportamento subjacente de RF também é essencial; o nosso guia sobre Frequências Wi-Fi: Um Guia para Frequências Wi-Fi em 2026 fornece o contexto fundamental.

ROI e Impacto no Negócio

A migração de WPA2-Personal para WPA2-Enterprise reqexige um investimento inicial em infraestrutura RADIUS e soluções de integração, mas o Retorno do Investimento (ROI) a longo prazo é substancial, particularmente nos setores de Retalho , Hotelaria e imobiliário comercial.

| Fator de ROI | WPA2-Personal | WPA2-Enterprise |

|---|---|---|

| Revogação de Credenciais | Interrupção total da rede | Instantânea, por utilizador |

| Carga de Trabalho do Helpdesk | Alta (reposição de palavras-passe) | Baixa (integração automatizada) |

| Postura de Conformidade | Falha PCI DSS / GDPR | Cumpre PCI DSS / GDPR |

| Isolamento de Inquilinos | Nenhum | Micro-segmentação VLAN completa |

| Registo de Auditoria | Nenhum | Registo completo de sessões por utilizador |

| Escalabilidade | Fraca (mais de 50 utilizadores) | Escala para milhares |

Eliminar a necessidade de atualizar manualmente as PSKs quando os inquilinos saem reduz significativamente os pedidos de suporte e a carga administrativa. A integração automatizada simplifica o processo de aprovisionamento, libertando o pessoal de TI para se concentrar em iniciativas estratégicas. Ao fornecer responsabilidade individual e segmentação de rede, o WPA2-Enterprise permite que os locais cumpram mandatos de conformidade rigorosos como PCI DSS e GDPR, mitigando o risco de dispendiosas violações de dados e multas regulamentares.

Oferecer segurança de nível empresarial é um diferenciador competitivo para espaços de co-working e apartamentos premium. Os inquilinos exigem conectividade segura e fiável para proteger a sua propriedade intelectual. Uma implementação robusta de WPA2-Enterprise melhora a proposta de valor do local, suportando maior retenção de inquilinos e modelos de preços premium. À medida que a procura por espaços de trabalho seguros e flexíveis continua a crescer, depender de modelos de segurança legados já não é viável. O WPA2-Enterprise fornece a base escalável e segura necessária para suportar o ambiente multi-inquilino moderno.

Definições Principais

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the encapsulation of EAP over IEEE 802 networks.

The foundational protocol that enables WPA2-Enterprise, shifting security from a shared password to individual user authentication via a three-party model: Supplicant, Authenticator, and Authentication Server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server that validates user credentials against an identity store and instructs the AP whether to grant access and which VLAN to assign.

Dynamic VLAN Assignment

The process of assigning a user to a specific Virtual Local Area Network (VLAN) based on their identity or role, returned as a RADIUS attribute (Tunnel-Private-Group-ID) during the 802.1X authentication process.

Crucial for multi-tenant environments to ensure that different companies or residents are isolated on separate network segments without requiring separate SSIDs.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods including EAP-TLS, PEAP, and EAP-TTLS.

The protocol used to transport authentication messages between the client device (Supplicant) and the RADIUS server, encapsulated within the 802.1X framework.

Supplicant

A software client on a device (laptop, smartphone) that communicates with the Authenticator to gain network access via 802.1X. Built into all modern operating systems including Windows, macOS, iOS, and Android.

The end-user device attempting to connect to the enterprise WiFi network. Its correct configuration — particularly RADIUS server certificate validation — is critical to security.

MAB (MAC Authentication Bypass)

A method of granting network access based on the device's MAC address, used as a fallback for devices that do not support 802.1X authentication. The MAC address is sent to the RADIUS server as both the username and password.

Used to secure headless devices like printers, IoT sensors, and point-of-sale terminals in an enterprise environment. These devices should always be placed in a restricted, isolated VLAN.

Evil Twin Attack

A rogue wireless access point that masquerades as a legitimate Wi-Fi access point by broadcasting the same SSID, used to eavesdrop on wireless communications or harvest user credentials.

A primary threat in WPA2-Enterprise deployments. Mitigated by requiring client devices to validate the RADIUS server's digital certificate, which a rogue AP cannot replicate.

EAP-TLS (EAP-Transport Layer Security)

The most secure EAP method, requiring mutual authentication via digital certificates on both the RADIUS server and the client device. Eliminates password-based authentication entirely.

The recommended authentication method for high-security environments. Requires a PKI or MDM solution for certificate distribution to client devices, but provides seamless, passwordless authentication.

PEAP-MSCHAPv2 (Protected EAP with Microsoft Challenge Handshake Authentication Protocol v2)

A widely deployed EAP method that establishes a TLS tunnel using only a server-side certificate, then authenticates the user via username and password within that tunnel.

A pragmatic choice for environments where deploying client-side certificates is not feasible. Secure when combined with mandatory server certificate validation on client devices.

Exemplos Práticos

A 200-room premium apartment complex currently uses a single WPA2-Personal network for all residents. The property manager reports that former tenants are still accessing the network from the street, and residents are complaining about slow speeds due to unauthorised devices. They need to secure the network without requiring IT staff to manually configure every resident's laptop and smartphone.

Deploy a cloud-based RADIUS server integrated with a property management system (PMS) or a dedicated tenant directory. Configure the wireless controllers to use WPA2-Enterprise (802.1X) with PEAP-MSCHAPv2. Implement a self-service onboarding portal accessible via a temporary open onboarding SSID. When a new resident moves in, they receive an email with a link to the onboarding portal. The portal guides them to download a secure network profile that configures their devices for the 802.1X network using their unique credentials. When their lease expires, their account in the directory is disabled, instantly revoking their WiFi access without affecting other residents. Headless devices such as smart TVs and IoT sensors are handled via MAC Authentication Bypass, placed into a per-unit IoT VLAN.

A large co-working space hosts 15 different startup companies, each with 5-20 employees. They need to ensure that devices belonging to Startup A cannot communicate with devices belonging to Startup B, even though they are all connecting to the same physical Access Points. They also need to be able to instantly revoke access for a company that fails to pay its monthly membership fee.

Implement WPA2-Enterprise with dynamic VLAN assignment. Create a central identity directory (e.g., Google Workspace or Microsoft Entra ID) and organise users into groups based on their startup affiliation. Configure the RADIUS server to return a specific VLAN ID attribute based on the user's group membership during the 802.1X authentication process. Configure the network switches and APs to map these VLAN IDs to isolated subnets with strict firewall rules preventing inter-VLAN routing. When a company's membership lapses, disable their group in the directory. All active sessions are terminated and no new sessions can be established. The remaining 14 companies are completely unaffected.

Perguntas de Prática

Q1. A retail complex provides WiFi to its individual store tenants. They want to implement WPA2-Enterprise but are concerned that point-of-sale (POS) terminals and barcode scanners do not support 802.1X authentication. How should the network architect design the access policy to accommodate these devices while maintaining security?

Dica: Consider how to handle devices that lack a supplicant while maintaining security and isolation.

Ver resposta modelo

The architect should implement MAC Authentication Bypass (MAB) alongside 802.1X. The RADIUS server should be configured to first attempt 802.1X authentication. If the device times out (because it lacks a supplicant), the AP falls back to sending the device's MAC address to the RADIUS server. The RADIUS server checks the MAC address against a pre-approved database of known POS terminals and scanners. If a match is found, the device is authorised and placed into a highly restricted, isolated VLAN designated for POS equipment, with firewall rules permitting only payment gateway traffic. This ensures POS devices are on the network without being co-mingled with tenant user data, meeting PCI DSS segmentation requirements.

Q2. During a WPA2-Enterprise deployment at a co-working space, users report that they are frequently prompted to 'Accept Certificate' when connecting to the network for the first time. The IT manager is concerned this will lead to users accepting rogue certificates in an Evil Twin attack. What is the most effective way to resolve this?

Dica: Relying on users to manually validate certificates is a security risk. How can this process be automated to enforce the correct trust anchor?

Ver resposta modelo

The IT manager should implement an automated onboarding solution (such as a secure onboarding portal or an MDM-distributed network profile). This solution automatically configures the client device's supplicant settings, including explicitly defining which RADIUS server certificate to trust and which Certificate Authority (CA) issued it. By pre-configuring the trust anchor, the device will silently and securely authenticate to the legitimate network and automatically reject any rogue APs presenting a different certificate, without prompting the user. The onboarding portal should be delivered over HTTPS on a temporary open SSID, and the profile should lock down the supplicant configuration to prevent users from overriding it.

Q3. A stadium executive suite requires secure, isolated WiFi for high-profile corporate clients during events. The current design uses a separate WPA2-Personal SSID and password for each of the 50 suites, resulting in 50 SSIDs broadcasting simultaneously. The WiFi performance is poor. What is the technical root cause, and how does WPA2-Enterprise resolve it?

Dica: Consider the physical limitations of the RF spectrum and the overhead generated by management frames.

Ver resposta modelo

Broadcasting 50 separate SSIDs creates severe management frame overhead. Each SSID requires the APs to broadcast beacon frames at regular intervals (typically every 102.4ms). With 50 SSIDs, the APs are consuming a significant portion of available RF airtime transmitting beacons before any actual data traffic is sent. This directly degrades throughput and increases latency for all users. WPA2-Enterprise resolves this by consolidating all suites onto a single, secure SSID. Using dynamic VLAN assignment, the RADIUS server authenticates the corporate client's credentials and dynamically places them into an isolated VLAN specific to their suite. This provides the required security and isolation while optimising RF performance by eliminating SSID bloat. The recommended maximum is 3-4 SSIDs per AP in high-density environments.