HIPAA-কমপ্লায়েন্ট WiFi: হেলথকেয়ার সংস্থাগুলির জন্য একটি গাইড

This technical reference guide provides actionable compliance strategies for healthcare IT teams deploying enterprise and guest WiFi. It covers network segmentation, 802.1X authentication, audit logging, and how to implement secure, isolated wireless access using Purple's platform.

🎧 এই গাইডটি শুনুন

ট্রান্সক্রিপ্ট দেখুন

- কার্যনির্বাহী সারাংশ

- টেকনিক্যাল ডিপ-ডাইভ

- ১. এনক্রিপশন এবং অথেনটিকেশন (802.1X এবং WPA3-Enterprise)

- ২. নেটওয়ার্ক সেগমেন্টেশন (থ্রি-জোন মডেল)

- ৩. অডিট লগিং এবং SIEM ইন্টিগ্রেশন

- ইমপ্লিমেন্টেশন গাইড

- ধাপ ১: একটি ওয়্যারলেস রিস্ক অ্যাসেসমেন্ট পরিচালনা করুন

- ধাপ ২: ক্লিনিকাল এবং অ্যাডমিনিস্ট্রেটিভ VLAN কনফিগার করুন

- ধাপ ৩: গেস্ট WiFi পোর্টাল স্থাপন করুন

- ধাপ ৪: কন্টিনিউয়াস মনিটরিং বাস্তবায়ন করুন

- বেস্ট প্র্যাকটিস

- ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

- সাধারণ ফেইলিওর মোড

- ROI এবং ব্যবসায়িক প্রভাব

- রেফারেন্স

কার্যনির্বাহী সারাংশ

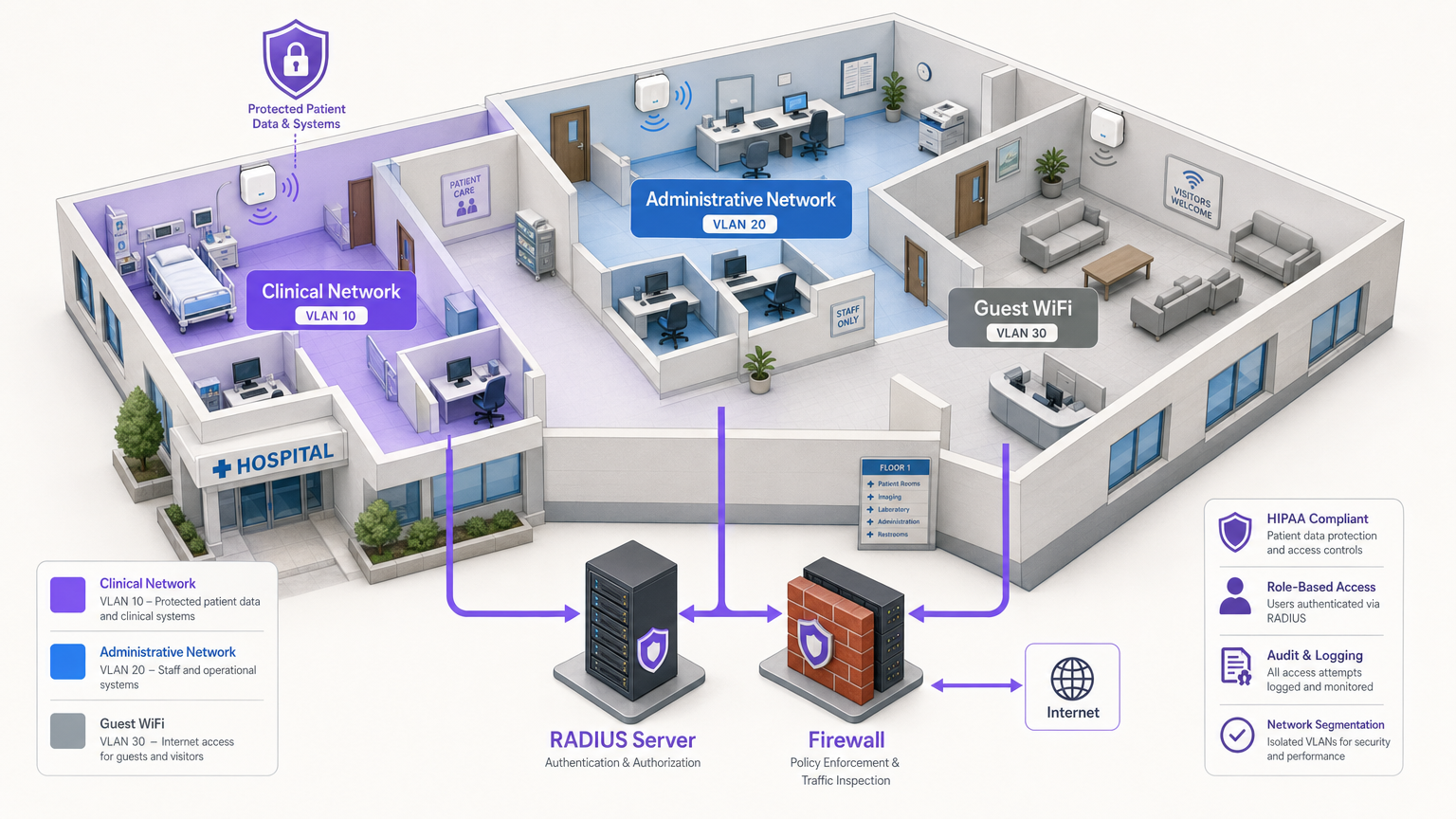

হেলথকেয়ার পরিবেশে আইটি ম্যানেজার, নেটওয়ার্ক আর্কিটেক্ট এবং CTO-দের জন্য ওয়্যারলেস নেটওয়ার্ক স্থাপন করার ক্ষেত্রে দুটি গুরুত্বপূর্ণ এবং প্রায়শই প্রতিযোগিতামূলক অগ্রাধিকারের মধ্যে ভারসাম্য বজায় রাখতে হয়: কঠোর HIPAA নিয়মাবলী মেনে চলার জন্য ইলেকট্রনিক প্রোটেক্টেড হেলথ ইনফরমেশন (ePHI) সুরক্ষিত করা এবং রোগী, দর্শনার্থী এবং ক্লিনিকাল কর্মীদের জন্য নিরবচ্ছিন্ন, উচ্চ-মানের কানেক্টিভিটি প্রদান করা। একটি ভুল কনফিগার করা অ্যাক্সেস পয়েন্ট বা শেয়ার করা পাসওয়ার্ডের কারণে মারাত্মক ডেটা ব্রিচ, নিয়ন্ত্রক জরিমানা এবং সুনামের ক্ষতি হতে পারে। এই গাইডটি HIPAA-কমপ্লায়েন্ট WiFi স্থাপনের জন্য একটি ব্যবহারিক, ভেন্ডর-নিরপেক্ষ ফ্রেমওয়ার্ক প্রদান করে। এটি প্রয়োজনীয় থ্রি-জোন সেগমেন্টেশন মডেল, ডেটা এনক্রিপশন স্ট্যান্ডার্ড (WPA3-Enterprise), 802.1X-এর মাধ্যমে শক্তিশালী আইডেন্টিটি ম্যানেজমেন্ট এবং ব্যাপক অডিট লগিং কভার করে। উপরন্তু, এটি বিশদভাবে বর্ণনা করে যে কীভাবে Guest WiFi এবং WiFi Analytics -এর জন্য Purple-এর মতো একটি এন্টারপ্রাইজ প্ল্যাটফর্মকে একীভূত করা নিশ্চিত করে যে পাবলিক অ্যাক্সেস ক্লিনিকাল সিস্টেমগুলি থেকে কঠোরভাবে বিচ্ছিন্ন থাকে এবং একই সাথে মূল্যবান এনগেজমেন্ট ডেটা ক্যাপচার করে।

টেকনিক্যাল ডিপ-ডাইভ

একটি HIPAA-কমপ্লায়েন্ট ওয়্যারলেস নেটওয়ার্ক অর্জন করার জন্য বেসিক কানেক্টিভিটির বাইরে গিয়ে ডিফেন্স-ইন-ডেপথ আর্কিটেকচার বাস্তবায়ন করা প্রয়োজন। HIPAA সিকিউরিটি রুল অ্যাক্সেস কন্ট্রোল, অডিট কন্ট্রোল, ইন্টিগ্রিটি এবং ট্রান্সমিশন সিকিউরিটির জন্য প্রযুক্তিগত সুরক্ষাকে বাধ্যতামূলক করে [1]।

১. এনক্রিপশন এবং অথেনটিকেশন (802.1X এবং WPA3-Enterprise)

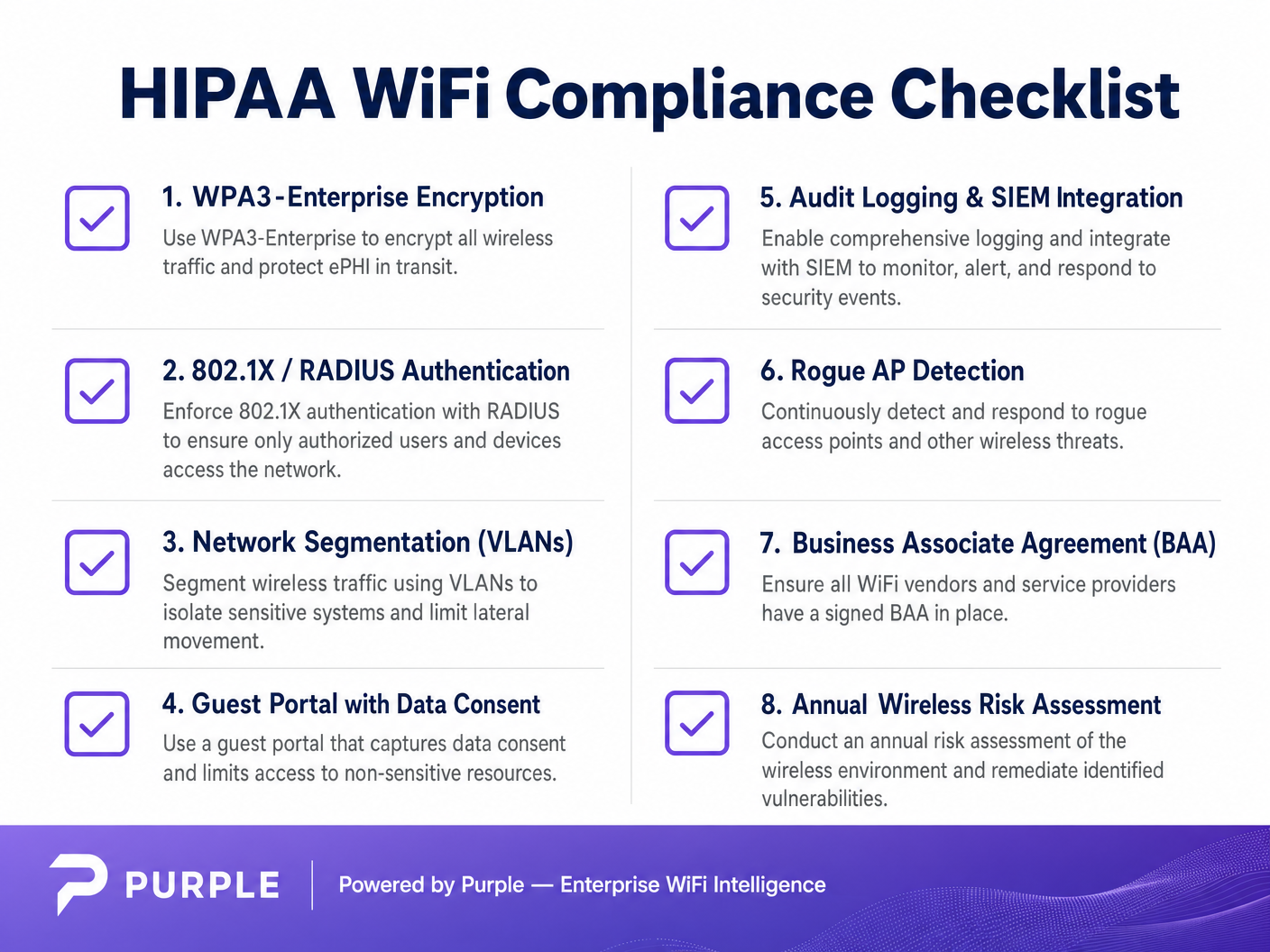

ওয়্যারলেস সিকিউরিটির ভিত্তি হলো শক্তিশালী এনক্রিপশন। WEP, WPA এবং এমনকি WPA2-Personal (Pre-Shared Keys ব্যবহার করে)-এর মতো লিগ্যাসি প্রোটোকলগুলি ePHI পরিচালনা করা পরিবেশের জন্য সম্পূর্ণ অপর্যাপ্ত। একটি আপসকৃত PSK আক্রমণকারীকে সম্পূর্ণ সাবনেটে অ্যাক্সেস প্রদান করে。

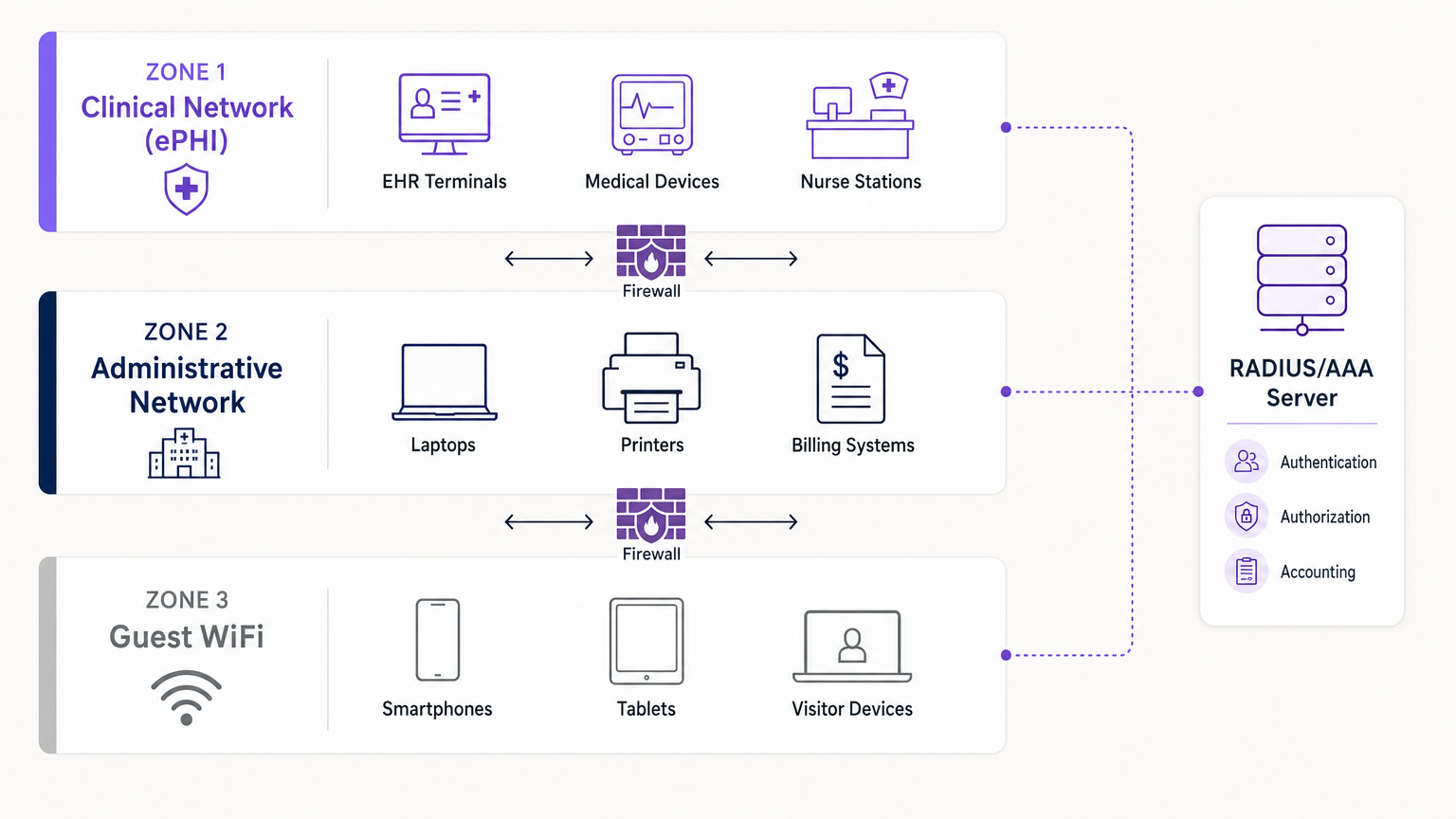

হেলথকেয়ার সংস্থাগুলিকে অবশ্যই 802.1X অথেনটিকেশন-এর সাথে যুক্ত করে WPA3-Enterprise (বা অন্ততপক্ষে WPA2-Enterprise) বাস্তবায়ন করতে হবে। এই আর্কিটেকচারে নেটওয়ার্ক অ্যাক্সেস পাওয়ার আগে প্রতিটি ব্যবহারকারী এবং ডিভাইসকে একটি RADIUS (Remote Authentication Dial-In User Service) সার্ভারের বিপরীতে পৃথকভাবে প্রমাণীকরণ করতে হয় [2]।

- ক্লিনিকাল ডিভাইস (IoT, WOWs): সার্টিফিকেট-ভিত্তিক অথেনটিকেশন ব্যবহার করুন, বিশেষ করে EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)। এটি পাসওয়ার্ডের প্রয়োজনীয়তা সম্পূর্ণভাবে দূর করে এবং অনুমোদিত ডিভাইসগুলিতে ইনস্টল করা কেন্দ্রীয়ভাবে পরিচালিত ডিজিটাল সার্টিফিকেটগুলির উপর নির্ভর করে। কোনো ডিভাইস হারিয়ে গেলে, এর সার্টিফিকেট তাৎক্ষণিকভাবে বাতিল করা যেতে পারে।

- স্টাফ ডিভাইস (ল্যাপটপ, মোবাইল): রোল-ভিত্তিক অ্যাক্সেস কন্ট্রোল (RBAC)-এর সাথে যুক্ত ডোমেন ক্রেডেনশিয়াল ব্যবহার করে অথেনটিকেশন প্রয়োগ করুন, যা প্রায়শই Active Directory বা কোনো Identity Provider (IdP)-এর সাথে একীভূত থাকে।

২. নেটওয়ার্ক সেগমেন্টেশন (থ্রি-জোন মডেল)

ল্যাটারাল মুভমেন্টের বিরুদ্ধে সেগমেন্টেশন হলো সবচেয়ে গুরুত্বপূর্ণ আর্কিটেকচারাল ডিফেন্স। আপনার Electronic Health Record (EHR) টার্মিনালগুলির মতো একই VLAN-এ গেস্ট স্মার্টফোনগুলি থাকতে পারে না। ইন্ডাস্ট্রির স্ট্যান্ডার্ড হলো একটি কঠোর থ্রি-জোন আর্কিটেকচার, যা শারীরিকভাবে বা যৌক্তিকভাবে VLAN এবং ফায়ারওয়ালের মাধ্যমে আলাদা করা থাকে।

- জোন ১: ক্লিনিকাল নেটওয়ার্ক (ePHI): এই অত্যন্ত নিয়ন্ত্রিত VLAN সমস্ত সংবেদনশীল ডেটা পরিচালনা করে। এটি EHR সিস্টেম, মেডিকেল ডিভাইস এবং নার্স স্টেশনগুলিকে সংযুক্ত করে। 802.1X-এর মাধ্যমে অ্যাক্সেস কঠোরভাবে শুধুমাত্র প্রমাণীকৃত ক্লিনিকাল স্টাফ এবং পরিচালিত ডিভাইসগুলির মধ্যে সীমাবদ্ধ।

- জোন ২: অ্যাডমিনিস্ট্রেটিভ নেটওয়ার্ক: এই VLAN হাসপাতালের ক্রিয়াকলাপগুলিকে সমর্থন করে—যেমন বিলিং সিস্টেম, স্টাফ ল্যাপটপ এবং প্রিন্টার—যেগুলির জন্য রোগীর রেকর্ডে সরাসরি অ্যাক্সেসের প্রয়োজন হয় না।

- জোন ৩: গেস্ট WiFi: রোগী এবং দর্শনার্থীদের জন্য একটি বিচ্ছিন্ন, শুধুমাত্র ইন্টারনেট সংযোগ। এটি জোন ১ এবং ২ থেকে সম্পূর্ণভাবে আলাদা হতে হবে এবং গেস্ট ডিভাইসগুলিকে একে অপরের সাথে যোগাযোগ করা থেকে বিরত রাখতে ক্লায়েন্ট আইসোলেশন ব্যবহার করতে হবে।

৩. অডিট লগিং এবং SIEM ইন্টিগ্রেশন

HIPAA-এর নিয়ম অনুযায়ী সংস্থাগুলিকে এমন হার্ডওয়্যার, সফ্টওয়্যার এবং পদ্ধতিগত মেকানিজম বাস্তবায়ন করতে হবে যা ePHI ধারণকারী ইনফরমেশন সিস্টেমগুলির কার্যকলাপ রেকর্ড এবং পরীক্ষা করে [1]। আপনার ওয়্যারলেস কন্ট্রোলার এবং RADIUS সার্ভারগুলিকে অবশ্যই সমস্ত অথেনটিকেশন প্রচেষ্টা (সফল এবং ব্যর্থ), সেশনের সময়কাল এবং অ্যাডমিনিস্ট্রেটিভ পরিবর্তনগুলি লগ করতে হবে। অবিচ্ছিন্ন মনিটরিং এবং অসঙ্গতি শনাক্তকরণের জন্য এই লগগুলিকে একটি কেন্দ্রীভূত Security Information and Event Management (SIEM) সিস্টেমে ফরোয়ার্ড করা উচিত।

ইমপ্লিমেন্টেশন গাইড

একটি কমপ্লায়েন্ট নেটওয়ার্ক স্থাপন করার জন্য সতর্ক পরিকল্পনা এবং বাস্তবায়ন প্রয়োজন। বিচ্ছিন্ন গেস্ট পরিষেবাগুলির সাথে সুরক্ষিত ক্লিনিকাল অ্যাক্সেসকে একীভূত করার জন্য এখানে একটি ধাপে ধাপে পদ্ধতি দেওয়া হলো।

ধাপ ১: একটি ওয়্যারলেস রিস্ক অ্যাসেসমেন্ট পরিচালনা করুন

নতুন হার্ডওয়্যার স্থাপন করার আগে, একটি ব্যাপক RF সাইট সার্ভে এবং রিস্ক অ্যাসেসমেন্ট পরিচালনা করুন। সম্ভাব্য রোগ (rogue) ডিভাইস সহ বিদ্যমান সমস্ত অ্যাক্সেস পয়েন্ট শনাক্ত করুন। ক্লিনিকাল বনাম গেস্ট অ্যাক্সেসের জন্য প্রয়োজনীয় কভারেজ এলাকাগুলি ম্যাপ করুন। হার্ডওয়্যার নির্বাচনের বিষয়ে অন্তর্দৃষ্টির জন্য, Enterprise WiFi Solutions: A Buyer's Guide দেখুন।

ধাপ ২: ক্লিনিকাল এবং অ্যাডমিনিস্ট্রেটিভ VLAN কনফিগার করুন

আপনার কোর ইনফ্রাস্ট্রাকচার (যেমন, Cisco Meraki, Aruba, বা Your Guide to a Wireless Access Point Ruckus ) স্থাপন করুন। শুধুমাত্র প্রয়োজনীয় এলাকায় সম্প্রচার করার জন্য ক্লিনিকাল SSID কনফিগার করুন। WPA3-Enterprise বাস্তবায়ন করুন এবং আপনার কন্ট্রোলারগুলিকে RADIUS সার্ভারের সাথে সংযুক্ত করুন। হাসপাতালের মালিকানাধীন সমস্ত মেডিকেল ডিভাইসে EAP-TLS সার্টিফিকেট স্থাপন করুন।

ধাপ ৩: গেস্ট WiFi পোর্টাল স্থাপন করুন

এখানেই Purple-এর মতো প্ল্যাটফর্মগুলি উৎকর্ষ সাধন করে। একটি সাধারণ ওপেন নেটওয়ার্কের পরিবর্তে, একটি বিচ্ছিন্ন গেস্ট SSID স্থাপন করুন যা Purple-এর Captive Portal-এর মাধ্যমে ট্র্যাফিক রাউট করে।

১. আইসোলেশন: নিশ্চিত করুন যে গেস্ট VLAN-এ কঠোর ফায়ারওয়াল নিয়ম রয়েছে যা যেকোনো অভ্যন্তরীণ IP রাউটিং অস্বীকার করে। অ্যাক্সেস পয়েন্টগুলিতে ক্লায়েন্ট আইসোলেশন সক্ষম করুন। ২. সম্মতি এবং শর্তাবলী: আইনি সীমানা এবং ডেটা ব্যবহারের সম্মতি প্রতিষ্ঠা করার জন্য Captive Portal-এ ব্যবহারকারীদের অবশ্যই নিয়ম ও শর্তাবলী (Terms and Conditions) গ্রহণ করতে হবে। ৩. অথেনটিকেশন: Purple গেস্টদের জন্য আইডেন্টিটি প্রোভাইডার হিসেবে কাজ করে, যা SMS, ইমেল বা সোশ্যাল লগইন পরিচালনা করে এবং এই ট্র্যাফিককে আপনার অভ্যন্তরীণ Active Directory থেকে সম্পূর্ণ আলাদা রাখে।

ধাপ ৪: কন্টিনিউয়াস মনিটরিং বাস্তবায়ন করুন

আপনার ওয়্যারলেস ইনট্রুশন প্রিভেনশন সিস্টেমে (WIPS) Rogue AP ডিটেকশন সক্ষম করুন। এটি স্বয়ংক্রিয়ভাবে স্টাফ বা দর্শনার্থীদের দ্বারা নেটওয়ার্কে প্লাগ করা অননুমোদিত অ্যাক্সেস পয়েন্টগুলিকে শনাক্ত করবে এবং দমন করবে। নিশ্চিত করুন যে সমস্ত লগ আপনার SIEM-এ প্রবাহিত হচ্ছে।

বেস্ট প্র্যাকটিস

- প্রিন্সিপল অফ লিস্ট প্রিভিলেজ: ব্যবহারকারী এবং ডিভাইসগুলির শুধুমাত্র তাদের কাজের জন্য প্রয়োজনীয় নির্দিষ্ট নেটওয়ার্ক রিসোর্সগুলিতে অ্যাক্সেস থাকা উচিত। একজন বিলিং ক্লার্কের ইমেজিং VLAN-এ অ্যাক্সেসের প্রয়োজন নেই।

- বিজনেস অ্যাসোসিয়েট এগ্রিমেন্ট (BAA): ক্লাউড-ম্যানেজড নেটওয়ার্কিং বা অ্যানালিটিক্স পরিষেবা প্রদানকারী যেকোনো ভেন্ডর একটি BAA স্বাক্ষর করেছে কিনা তা নিশ্চিত করুন, যা ডেটা সুরক্ষার বিষয়ে তাদের দায়িত্বগুলি স্পষ্টভাবে সংজ্ঞায়িত করে।

- লিগ্যাসি প্রোটোকলগুলি নিষ্ক্রিয় করুন: সমস্ত নেটওয়ার্ক হার্ডওয়্যারে WEP, WPA, TKIP এবং Telnet-এর মতো পুরানো ম্যানেজমেন্ট প্রোটোকলগুলি বন্ধ করুন। অ্যাডমিনিস্ট্রেটিভ অ্যাক্সেসের জন্য SSH এবং HTTPS প্রয়োগ করুন।

- নিয়মিত অডিট: ওয়্যারলেস সিকিউরিটি কোনো "সেট অ্যান্ড ফরগেট" ডিপ্লয়মেন্ট নয়। বার্ষিক পেনিট্রেশন টেস্টিং এবং কনফিগারেশন রিভিউ পরিচালনা করুন। সুরক্ষিত ডিপ্লয়মেন্টের বিস্তৃত প্রসঙ্গের জন্য, WiFi in Hospitals: A Guide to Secure Clinical Networks পড়ুন।

ট্রাবলশুটিং এবং রিস্ক মিটিগেশন

সাধারণ ফেইলিওর মোড

১. "Shadow IT" অ্যাক্সেস পয়েন্ট: একটি বিভাগের আরও ভালো কভারেজ প্রয়োজন, তাই একজন কর্মী একটি ওয়াল জ্যাকে একটি কনজিউমার রাউটার প্লাগ করেন। মিটিগেশন: কঠোর ফিজিক্যাল পোর্ট সিকিউরিটি (ওয়্যার্ড পোর্টে 802.1X) এবং WIPS-এর মাধ্যমে সক্রিয় Rogue AP সাপ্রেশন। ২. সার্টিফিকেটের মেয়াদ শেষ হওয়া: ক্লিনিকাল ডিভাইসগুলি হঠাৎ করে নেটওয়ার্ক থেকে বিচ্ছিন্ন হয়ে যায় কারণ তাদের EAP-TLS সার্টিফিকেটের মেয়াদ শেষ হয়ে গেছে। মিটিগেশন: স্বয়ংক্রিয় সার্টিফিকেট লাইফসাইকেল ম্যানেজমেন্ট (CLM) বাস্তবায়ন করুন এবং মেয়াদ শেষ হওয়ার ৩০ দিন আগে অ্যালার্ট থ্রেশহোল্ড সেট করুন। ৩. গেস্ট ট্র্যাফিক ব্লিড: ভুলভাবে কনফিগার করা VLAN ট্যাগিং গেস্ট ট্র্যাফিককে অ্যাডমিনিস্ট্রেটিভ সাবনেটে রাউট করার অনুমতি দেয়। মিটিগেশন: VLAN আইসোলেশন যাচাই করার জন্য নিয়মিত পেনিট্রেশন টেস্টিং এবং স্বয়ংক্রিয় কনফিগারেশন অডিটিং।

ROI এবং ব্যবসায়িক প্রভাব

একটি HIPAA-কমপ্লায়েন্ট ওয়্যারলেস আর্কিটেকচারে বিনিয়োগ করা শুধুমাত্র নিয়ন্ত্রক জরিমানা (যা লক্ষ লক্ষ ডলার পর্যন্ত হতে পারে) এড়ানোর বাইরেও উল্লেখযোগ্য রিটার্ন প্রদান করে।

- রিস্ক মিটিগেশন: শক্তিশালী 802.1X এবং সেগমেন্টেশন অ্যাটাক সারফেসকে ব্যাপকভাবে হ্রাস করে, যা সংস্থাকে র্যানসমওয়্যার এবং ডেটা ব্রিচ থেকে রক্ষা করে।

- অপারেশনাল এফিশিয়েন্সি: ক্লিনিকাল ডিভাইসগুলির জন্য সার্টিফিকেট-ভিত্তিক অথেনটিকেশন পাসওয়ার্ড রিসেট এবং কানেক্টিভিটি সমস্যা সম্পর্কিত IT হেল্পডেস্ক টিকিটগুলি হ্রাস করে, যা ক্লিনিশিয়ানদের রোগীর যত্নে মনোনিবেশ করতে সহায়তা করে।

- উন্নত রোগীর অভিজ্ঞতা: Purple-এর গেস্ট WiFi প্ল্যাটফর্ম নিরাপদে স্থাপন করার মাধ্যমে, হাসপাতালগুলি নির্ভরযোগ্য ইন্টারনেট অ্যাক্সেস প্রদান করতে পারে—যা রোগীর সন্তুষ্টি স্কোরের (HCAHPS) একটি মূল চালিকাশক্তি—এবং একই সাথে ক্লিনিকাল নেটওয়ার্কের সুরক্ষার সাথে আপস না করে ওয়েফাইন্ডিং, রোগীর যোগাযোগ এবং ফিডব্যাক সংগ্রহের জন্য Captive Portal-কে কাজে লাগাতে পারে।

রেফারেন্স

[1] Health Insurance Portability and Accountability Act of 1996 (HIPAA), Pub. L. No. 104-191, 110 Stat. 1936 (1996). [2] Censinet. "HIPAA-Compliant Wireless Network Setup Guide." Censinet Perspectives, 2024.

মূল শব্দ ও সংজ্ঞা

ePHI (Electronic Protected Health Information)

Any protected health information that is created, stored, transmitted, or received electronically.

The primary asset that HIPAA regulations are designed to protect. If a network transmits ePHI, it falls under the strict requirements of the HIPAA Security Rule.

802.1X

An IEEE standard for port-based network access control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The mandatory authentication framework for enterprise healthcare networks, ensuring that only verified users and devices can access the clinical VLAN.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The core server infrastructure that processes 802.1X requests, verifying credentials against a directory (like Active Directory) before granting WiFi access.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection, providing strong mutual authentication.

The gold standard for authenticating headless medical devices and mobile workstations, eliminating the need for vulnerable passwords.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment or VLAN.

Crucial for HIPAA compliance, it ensures that a compromised device on the guest or administrative network cannot access the clinical network housing ePHI.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The primary mechanism used by network engineers to implement segmentation, isolating clinical, administrative, and guest traffic on the same physical access points.

Captive Portal

A web page accessed with a web browser that is displayed to newly connected users of a Wi-Fi network before they are granted broader access to network resources.

Used for Guest WiFi (often provided by platforms like Purple) to capture user consent, enforce Terms and Conditions, and authenticate visitors without touching internal systems.

Rogue AP (Access Point)

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major security risk in hospitals (Shadow IT). Enterprise wireless controllers must actively scan for and suppress these devices to prevent unauthorized network bridging.

কেস স্টাডিজ

A 300-bed regional hospital needs to deploy new mobile workstations (WOWs) for nursing staff. The current network uses a single SSID with a WPA2 Pre-Shared Key (PSK) for all hospital-owned devices. How should the IT architect redesign this for HIPAA compliance?

The architect must eliminate the PSK. They should create a dedicated 'Clinical_ePHI' VLAN and SSID. The new SSID must be configured for WPA3-Enterprise (or WPA2-Enterprise). The architect will deploy a RADIUS server and implement EAP-TLS certificate-based authentication. Each WOW will be provisioned with a unique digital certificate via Mobile Device Management (MDM). The RADIUS server will authenticate the certificate before granting the WOW access to the clinical VLAN.

A large outpatient clinic wants to offer free WiFi to patients in the waiting room, but the CTO is concerned about visitors attempting to access the clinic's billing servers. How should this be implemented?

The network team must implement strict network segmentation. They will create a 'Guest_WiFi' SSID mapped to a dedicated, isolated VLAN (e.g., VLAN 30). Firewall rules must be configured to explicitly deny any routing from VLAN 30 to the internal clinical or administrative subnets (VLANs 10 and 20). Client isolation must be enabled on the access points to prevent guest devices from communicating with each other. Finally, the guest SSID should route through a captive portal, such as Purple, to capture Terms and Conditions consent and handle guest authentication (SMS/Email) separately from the clinic's Active Directory.

দৃশ্যপট বিশ্লেষণ

Q1. A clinic administrator requests that the new Guest WiFi network use a simple WPA2 password ('ClinicGuest2024') posted on the wall to make it easy for elderly patients to connect, rather than using a captive portal. As the network architect, how do you respond?

💡 ইঙ্গিত:Consider the requirements for audit logging, user consent, and the risks of shared credentials on public networks.

প্রস্তাবিত পদ্ধতি দেখুন

You must advise against using a shared PSK for the guest network. A shared password provides no individual accountability or audit trail, making it impossible to identify malicious actors on the network. Furthermore, it bypasses the opportunity to present a captive portal where users must accept Terms and Conditions, which is critical for limiting the clinic's liability. The recommended approach is an open Guest SSID that routes immediately to a captive portal (like Purple) for individual authentication (e.g., via SMS or email) and T&C acceptance, ensuring secure, logged, and legally compliant access.

Q2. During a wireless risk assessment, you discover a consumer-grade WiFi router plugged into an Ethernet jack in the radiology department. The staff explains they installed it because the enterprise WiFi signal was weak in that corner. What immediate actions must be taken?

💡 ইঙ্গিত:Address both the immediate technical threat and the underlying infrastructure issue.

প্রস্তাবিত পদ্ধতি দেখুন

- Immediately disconnect the rogue router from the network, as it creates an unmonitored, unencrypted bridge into the clinical environment, violating HIPAA transmission security rules. 2) Ensure that the enterprise Wireless Intrusion Prevention System (WIPS) is configured to automatically detect and suppress rogue APs. 3) Configure 802.1X on all wired switch ports so unauthorized devices cannot connect to the LAN. 4) Conduct an RF site survey in the radiology department to identify the coverage gap and deploy an authorized, properly configured enterprise access point to resolve the staff's legitimate connectivity issue.

Q3. You are configuring 802.1X authentication for a fleet of new medical infusion pumps. The devices do not have keyboards or screens for users to input credentials. How do you securely authenticate them to the clinical VLAN?

💡 ইঙ্গিত:Look for an authentication method that relies on machine identity rather than user identity.

প্রস্তাবিত পদ্ধতি দেখুন

The devices should be authenticated using EAP-TLS (certificate-based authentication). You will generate unique digital certificates from the hospital's internal Certificate Authority (CA) and install them on each infusion pump. The RADIUS server will be configured to verify these certificates. When a pump connects to the clinical SSID, it presents its certificate; if valid, the RADIUS server assigns it to the clinical VLAN. This provides strong, passwordless mutual authentication.