WiFi conforme HIPAA : Un guide pour les organisations de santé

Ce guide de référence technique fournit des stratégies de conformité concrètes pour les équipes informatiques de santé déployant des réseaux WiFi d'entreprise et invités. Il couvre la segmentation du réseau, l'authentification 802.1X, la journalisation des audits et la manière de mettre en œuvre un accès sans fil sécurisé et isolé à l'aide de la plateforme de Purple.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique

- 1. Chiffrement et Authentification (802.1X et WPA3-Enterprise)

- 2. Segmentation du Réseau (Le Modèle à Trois Zones)

- 3. Journalisation des Audits et Intégration SIEM

- Guide d'Implémentation

- Étape 1 : Réaliser une Évaluation des Risques Sans Fil

- Étape 2 : Configurer les VLAN Cliniques et Administratifs

- Étape 3 : Déployer le Portail Guest WiFi

- Étape 4 : Mettre en œuvre une surveillance continue

- Bonnes Pratiques

- Dépannage et atténuation des risques

- Modes de défaillance courants

- ROI et impact commercial

- Références

Résumé Exécutif

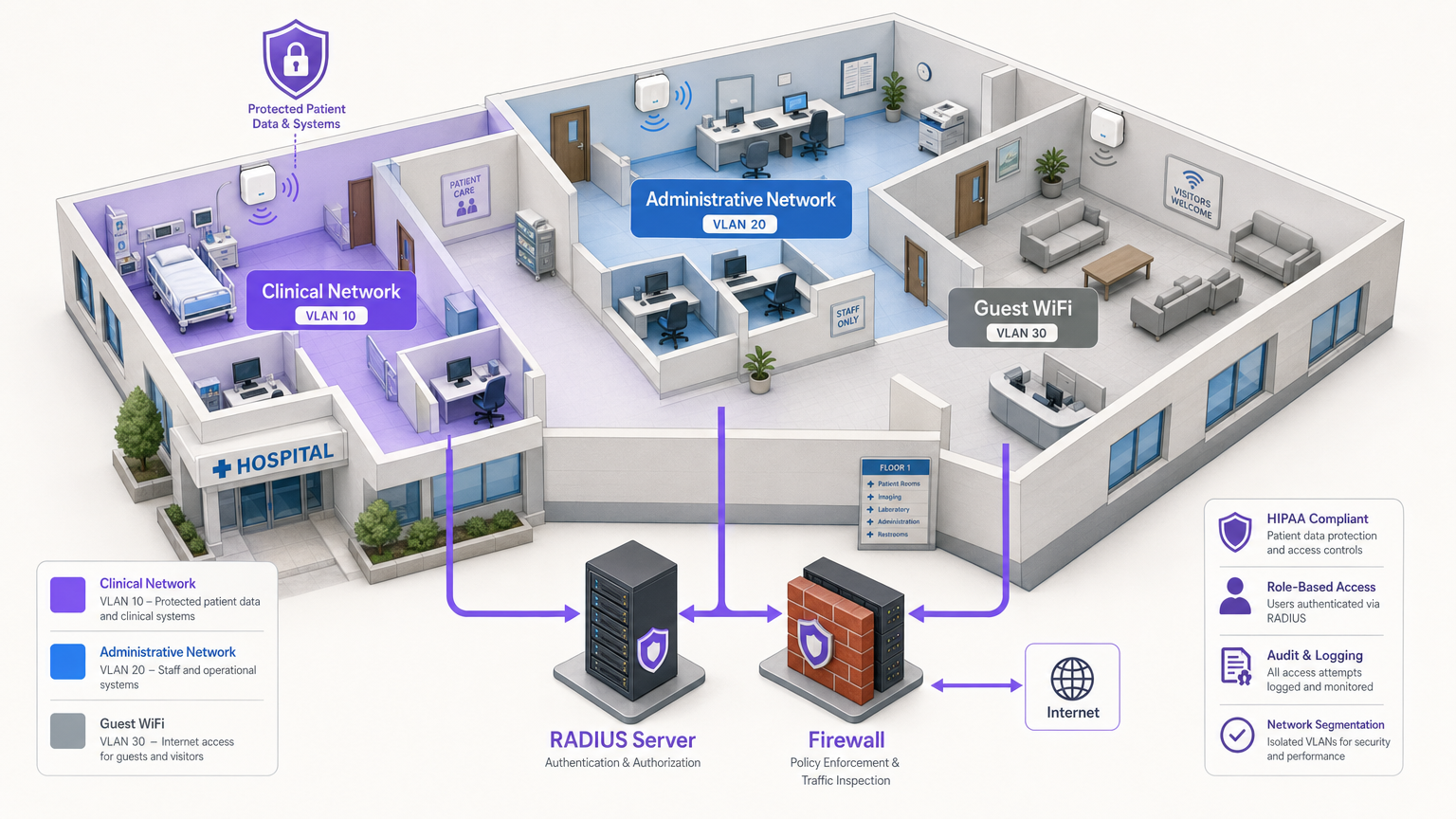

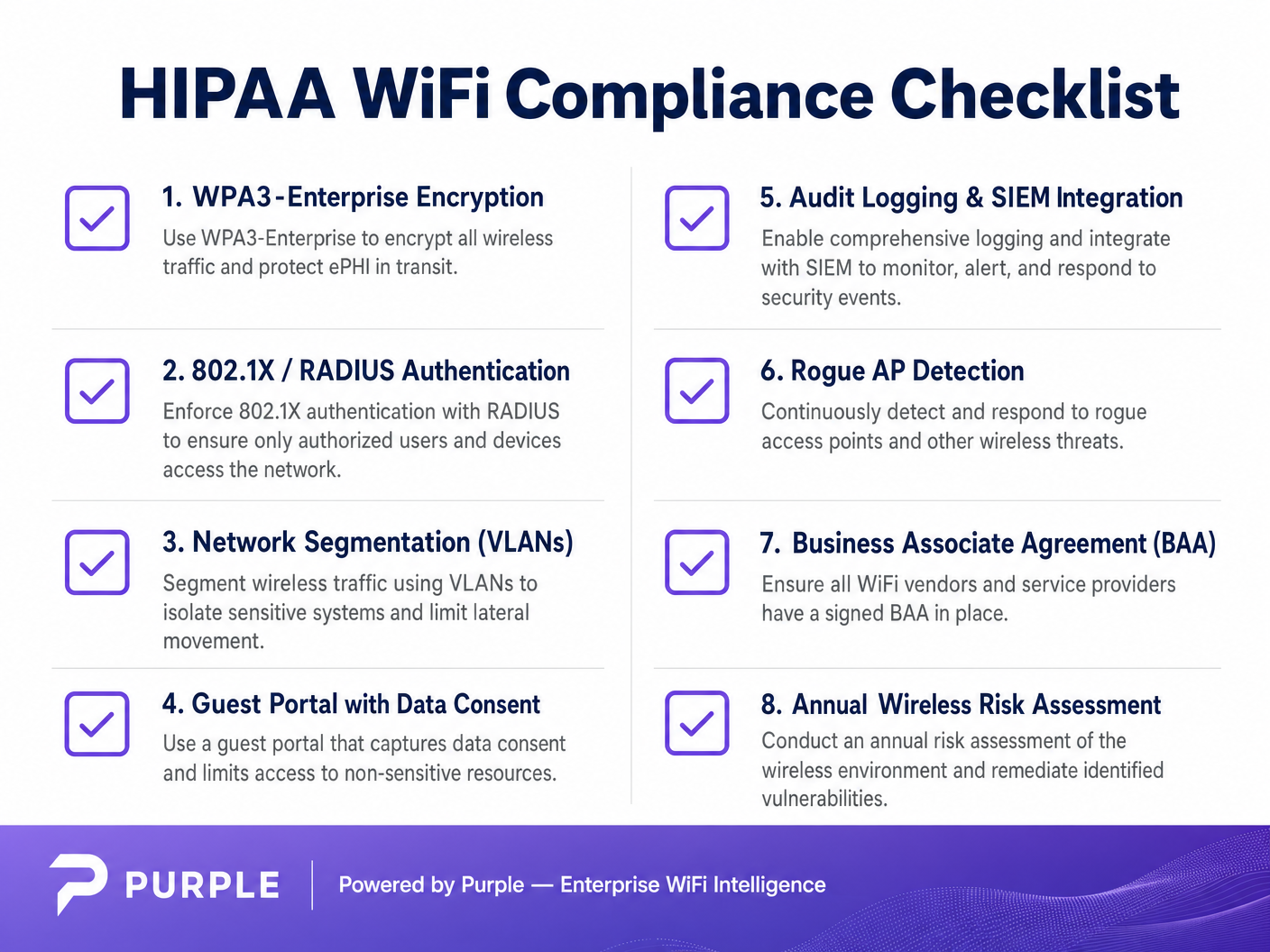

Pour les responsables informatiques, les architectes réseau et les DSI dans les environnements de santé, le déploiement de réseaux sans fil implique d'équilibrer deux priorités critiques, souvent concurrentes : sécuriser les informations de santé protégées électroniques (ePHI) pour respecter les réglementations HIPAA strictes, et fournir une connectivité transparente et de haute qualité aux patients, visiteurs et personnel clinique. Un seul point d'accès mal configuré ou un mot de passe partagé peut entraîner une violation de données dévastatrice, des amendes réglementaires et des atteintes à la réputation. Ce guide fournit un cadre pratique et indépendant des fournisseurs pour le déploiement d'un WiFi conforme HIPAA. Il couvre le modèle essentiel de segmentation à trois zones, les normes de chiffrement des données (WPA3-Enterprise), une gestion robuste des identités via 802.1X et une journalisation complète des audits. De plus, il détaille comment l'intégration d'une plateforme d'entreprise comme Purple pour le Guest WiFi et les WiFi Analytics garantit que l'accès public reste strictement isolé des systèmes cliniques tout en capturant des données d'engagement précieuses.

Approfondissement Technique

La mise en place d'un réseau sans fil conforme HIPAA nécessite d'aller au-delà de la connectivité de base et d'implémenter une architecture de défense en profondeur. La règle de sécurité HIPAA impose des mesures de protection techniques pour le contrôle d'accès, les contrôles d'audit, l'intégrité et la sécurité de la transmission [1].

1. Chiffrement et Authentification (802.1X et WPA3-Enterprise)

La base de la sécurité sans fil est un chiffrement fort. Les protocoles hérités comme WEP, WPA, et même WPA2-Personal (utilisant des clés pré-partagées) sont totalement insuffisants pour les environnements traitant des ePHI. Une PSK compromise donne à un attaquant l'accès à l'ensemble du sous-réseau.

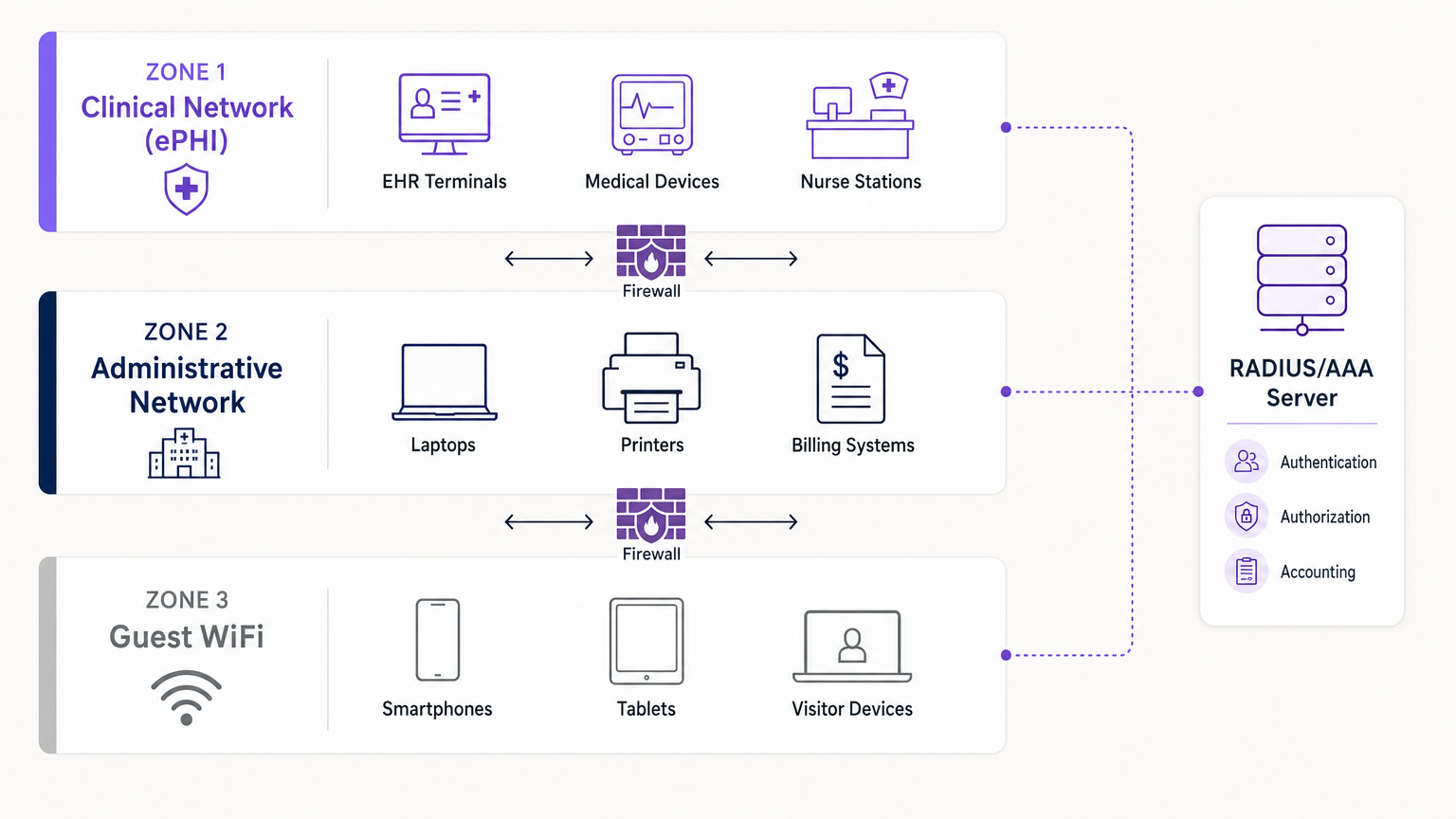

Les organisations de santé doivent implémenter WPA3-Enterprise (ou WPA2-Enterprise au minimum) associé à l'authentification 802.1X. Cette architecture exige que chaque utilisateur et appareil s'authentifie individuellement auprès d'un serveur RADIUS (Remote Authentication Dial-In User Service) avant d'obtenir l'accès au réseau [2].

- Appareils Cliniques (IoT, WOWs) : Utilisez l'authentification basée sur certificat, spécifiquement EAP-TLS (Extensible Authentication Protocol-Transport Layer Security). Cela élimine entièrement les mots de passe, en s'appuyant sur des certificats numériques gérés de manière centralisée et installés sur les appareils autorisés. Si un appareil est perdu, son certificat peut être instantanément révoqué.

- Appareils du Personnel (Ordinateurs portables, Mobiles) : Appliquez l'authentification à l'aide de identifiants de domaine liés au contrôle d'accès basé sur les rôles (RBAC), souvent en s'intégrant à Active Directory ou à un fournisseur d'identité (IdP).

2. Segmentation du Réseau (Le Modèle à Trois Zones)

La segmentation est la défense architecturale la plus critique contre le mouvement latéral. Vous ne pouvez pas avoir de smartphones invités sur le même VLAN que vos terminaux de dossiers de santé électroniques (DSE). La norme de l'industrie est une architecture stricte à trois zones, séparées physiquement ou logiquement via des VLAN et des pare-feu.

- Zone 1 : Réseau Clinique (ePHI) : Ce VLAN hautement restreint gère toutes les données sensibles. Il connecte les systèmes DSE, les dispositifs médicaux et les postes d'infirmières. L'accès est strictement limité au personnel clinique authentifié et aux appareils gérés via 802.1X.

- Zone 2 : Réseau Administratif : Ce VLAN prend en charge les opérations hospitalières — systèmes de facturation, ordinateurs portables du personnel et imprimantes — qui ne nécessitent pas d'accès direct aux dossiers des patients.

- Zone 3 : Guest WiFi : Une connexion isolée, uniquement Internet, pour les patients et les visiteurs. Elle doit être complètement isolée des Zones 1 et 2, en utilisant l'isolation client pour empêcher les appareils invités de communiquer entre eux.

3. Journalisation des Audits et Intégration SIEM

HIPAA exige des organisations qu'elles mettent en œuvre des mécanismes matériels, logiciels et procéduraux qui enregistrent et examinent l'activité dans les systèmes d'information contenant des ePHI [1]. Vos contrôleurs sans fil et serveurs RADIUS doivent enregistrer toutes les tentatives d'authentification (réussies et échouées), les durées de session et les modifications administratives. Ces journaux doivent être transmis à un système centralisé de gestion des informations et des événements de sécurité (SIEM) pour une surveillance continue et la détection d'anomalies.

Guide d'Implémentation

Le déploiement d'un réseau conforme nécessite une planification et une exécution minutieuses. Voici une approche étape par étape pour intégrer un accès clinique sécurisé avec des services invités isolés.

Étape 1 : Réaliser une Évaluation des Risques Sans Fil

Avant de déployer de nouveau matériel, réalisez une étude de site RF complète et une évaluation des risques. Identifiez tous les points d'accès existants, y compris les appareils potentiellement non autorisés. Cartographiez les zones de couverture requises pour l'accès clinique par rapport à l'accès invité. Pour des informations sur la sélection du matériel, consultez Solutions WiFi d'Entreprise : Un Guide de l'Acheteur .

Étape 2 : Configurer les VLAN Cliniques et Administratifs

Déployez votre infrastructure principale (par exemple, Cisco Meraki, Aruba, ou Votre Guide pour un Point d'Accès Sans Fil Ruckus ). Configurez le SSID clinique pour qu'il ne diffuse que dans les zones nécessaires. Implémentez WPA3-Enterprise et connectez vos contrôleurs au serveur RADIUS. Déployez des certificats EAP-TLS sur tous les dispositifs médicaux appartenant à l'hôpital.

Étape 3 : Déployer le Portail Guest WiFi

C'est là que des plateformes comme Purple excellent. Au lieu d'un simple réseau ouvert, déployez un SSID invité isolé qui achemine le trafic via le Captive Portal de Purple.

- Isolation : Assurez-vous que le VLAN invité dispose de règles de pare-feu strictes interdisant tout routage IP interne. Activez l'isolat cliention sur les points d'accès.

- Consentement et Conditions : Le captive portal doit exiger des utilisateurs qu'ils acceptent les Conditions Générales, établissant ainsi des limites légales et le consentement à l'utilisation des données.

- Authentification : Purple agit comme fournisseur d'identité pour les invités, gérant les connexions par SMS, e-mail ou réseaux sociaux, en maintenant ce trafic entièrement séparé de votre Active Directory interne.

Étape 4 : Mettre en œuvre une surveillance continue

Activez la détection des Rogue AP sur votre système de prévention des intrusions sans fil (WIPS). Cela permettra d'identifier et de supprimer automatiquement les points d'accès non autorisés branchés sur le réseau par le personnel ou les visiteurs. Assurez-vous que tous les journaux sont transmis à votre SIEM.

Bonnes Pratiques

- Principe du moindre privilège : Les utilisateurs et les appareils ne devraient avoir accès qu'aux ressources réseau spécifiques nécessaires à leur fonction. Un commis à la facturation n'a pas besoin d'accéder au VLAN d'imagerie.

- Accords de partenariat commercial (BAA) : Assurez-vous que tout fournisseur de services de mise en réseau ou d'analyse gérés dans le cloud a signé un BAA, définissant clairement ses responsabilités en matière de sécurité des données.

- Désactiver les protocoles hérités : Désactivez WEP, WPA, TKIP et les protocoles de gestion obsolètes comme Telnet sur tout le matériel réseau. Appliquez SSH et HTTPS pour l'accès administratif.

- Audits réguliers : La sécurité WiFi n'est pas un déploiement « à configurer et oublier ». Effectuez des tests d'intrusion annuels et des examens de configuration. Pour un contexte plus large sur les déploiements sécurisés, lisez WiFi in Hospitals: A Guide to Secure Clinical Networks .

Dépannage et atténuation des risques

Modes de défaillance courants

- Le point d'accès « Shadow IT » : Un service a besoin d'une meilleure couverture, alors un employé branche un routeur grand public dans une prise murale. Atténuation : Sécurité physique stricte des ports (802.1X sur les ports câblés) et suppression active des Rogue AP via WIPS.

- Expiration des certificats : Les appareils cliniques se déconnectent soudainement du réseau parce que leurs certificats EAP-TLS ont expiré. Atténuation : Mettre en œuvre une gestion automatisée du cycle de vie des certificats (CLM) et des seuils d'alerte 30 jours avant l'expiration.

- Fuite de trafic invité : Un balisage VLAN mal configuré permet au trafic invité de se router vers le sous-réseau administratif. Atténuation : Tests d'intrusion réguliers et audit de configuration automatisé pour vérifier l'isolation des VLAN.

ROI et impact commercial

Investir dans une architecture sans fil conforme à la HIPAA génère des retours significatifs au-delà de la simple évitement des amendes réglementaires (qui peuvent atteindre des millions de dollars).

- Atténuation des risques : Une segmentation et un 802.1X robustes réduisent drastiquement la surface d'attaque, protégeant l'organisation contre les rançongiciels et les violations de données.

- Efficacité opérationnelle : L'authentification basée sur les certificats pour les appareils cliniques réduit les tickets du service d'assistance informatique liés aux réinitialisations de mot de passe et aux problèmes de connectivité, permettant aux cliniciens de se concentrer sur les soins aux patients.

- Expérience patient améliorée : En déployant en toute sécurité la plateforme WiFi invité de Purple, les hôpitaux peuvent fournir un accès internet fiable — un facteur clé des scores de satisfaction des patients (HCAHPS) — tout en tirant parti du captive portal pour l'orientation, les communications avec les patients et la collecte de commentaires sans compromettre la sécurité du réseau clinique.

Références

[1] Health Insurance Portability and Accountability Act of 1996 (HIPAA), Pub. L. No. 104-191, 110 Stat. 1936 (1996). [2] Censinet. "HIPAA-Compliant Wireless Network Setup Guide." Censinet Perspectives, 2024.

Termes clés et définitions

ePHI (Electronic Protected Health Information)

Any protected health information that is created, stored, transmitted, or received electronically.

The primary asset that HIPAA regulations are designed to protect. If a network transmits ePHI, it falls under the strict requirements of the HIPAA Security Rule.

802.1X

An IEEE standard for port-based network access control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The mandatory authentication framework for enterprise healthcare networks, ensuring that only verified users and devices can access the clinical VLAN.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The core server infrastructure that processes 802.1X requests, verifying credentials against a directory (like Active Directory) before granting WiFi access.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection, providing strong mutual authentication.

The gold standard for authenticating headless medical devices and mobile workstations, eliminating the need for vulnerable passwords.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment or VLAN.

Crucial for HIPAA compliance, it ensures that a compromised device on the guest or administrative network cannot access the clinical network housing ePHI.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The primary mechanism used by network engineers to implement segmentation, isolating clinical, administrative, and guest traffic on the same physical access points.

Captive Portal

A web page accessed with a web browser that is displayed to newly connected users of a Wi-Fi network before they are granted broader access to network resources.

Used for Guest WiFi (often provided by platforms like Purple) to capture user consent, enforce Terms and Conditions, and authenticate visitors without touching internal systems.

Rogue AP (Access Point)

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major security risk in hospitals (Shadow IT). Enterprise wireless controllers must actively scan for and suppress these devices to prevent unauthorized network bridging.

Études de cas

A 300-bed regional hospital needs to deploy new mobile workstations (WOWs) for nursing staff. The current network uses a single SSID with a WPA2 Pre-Shared Key (PSK) for all hospital-owned devices. How should the IT architect redesign this for HIPAA compliance?

The architect must eliminate the PSK. They should create a dedicated 'Clinical_ePHI' VLAN and SSID. The new SSID must be configured for WPA3-Enterprise (or WPA2-Enterprise). The architect will deploy a RADIUS server and implement EAP-TLS certificate-based authentication. Each WOW will be provisioned with a unique digital certificate via Mobile Device Management (MDM). The RADIUS server will authenticate the certificate before granting the WOW access to the clinical VLAN.

A large outpatient clinic wants to offer free WiFi to patients in the waiting room, but the CTO is concerned about visitors attempting to access the clinic's billing servers. How should this be implemented?

The network team must implement strict network segmentation. They will create a 'Guest_WiFi' SSID mapped to a dedicated, isolated VLAN (e.g., VLAN 30). Firewall rules must be configured to explicitly deny any routing from VLAN 30 to the internal clinical or administrative subnets (VLANs 10 and 20). Client isolation must be enabled on the access points to prevent guest devices from communicating with each other. Finally, the guest SSID should route through a captive portal, such as Purple, to capture Terms and Conditions consent and handle guest authentication (SMS/Email) separately from the clinic's Active Directory.

Analyse de scénario

Q1. A clinic administrator requests that the new Guest WiFi network use a simple WPA2 password ('ClinicGuest2024') posted on the wall to make it easy for elderly patients to connect, rather than using a captive portal. As the network architect, how do you respond?

💡 Astuce :Consider the requirements for audit logging, user consent, and the risks of shared credentials on public networks.

Afficher l'approche recommandée

You must advise against using a shared PSK for the guest network. A shared password provides no individual accountability or audit trail, making it impossible to identify malicious actors on the network. Furthermore, it bypasses the opportunity to present a captive portal where users must accept Terms and Conditions, which is critical for limiting the clinic's liability. The recommended approach is an open Guest SSID that routes immediately to a captive portal (like Purple) for individual authentication (e.g., via SMS or email) and T&C acceptance, ensuring secure, logged, and legally compliant access.

Q2. During a wireless risk assessment, you discover a consumer-grade WiFi router plugged into an Ethernet jack in the radiology department. The staff explains they installed it because the enterprise WiFi signal was weak in that corner. What immediate actions must be taken?

💡 Astuce :Address both the immediate technical threat and the underlying infrastructure issue.

Afficher l'approche recommandée

- Immediately disconnect the rogue router from the network, as it creates an unmonitored, unencrypted bridge into the clinical environment, violating HIPAA transmission security rules. 2) Ensure that the enterprise Wireless Intrusion Prevention System (WIPS) is configured to automatically detect and suppress rogue APs. 3) Configure 802.1X on all wired switch ports so unauthorized devices cannot connect to the LAN. 4) Conduct an RF site survey in the radiology department to identify the coverage gap and deploy an authorized, properly configured enterprise access point to resolve the staff's legitimate connectivity issue.

Q3. You are configuring 802.1X authentication for a fleet of new medical infusion pumps. The devices do not have keyboards or screens for users to input credentials. How do you securely authenticate them to the clinical VLAN?

💡 Astuce :Look for an authentication method that relies on machine identity rather than user identity.

Afficher l'approche recommandée

The devices should be authenticated using EAP-TLS (certificate-based authentication). You will generate unique digital certificates from the hospital's internal Certificate Authority (CA) and install them on each infusion pump. The RADIUS server will be configured to verify these certificates. When a pump connects to the clinical SSID, it presents its certificate; if valid, the RADIUS server assigns it to the clinical VLAN. This provides strong, passwordless mutual authentication.