WiFi em conformidade com HIPAA: Um Guia para Organizações de Saúde

Este guia de referência técnica fornece estratégias de conformidade acionáveis para equipas de TI de saúde que implementam WiFi empresarial e de convidados. Abrange segmentação de rede, autenticação 802.1X, registo de auditoria e como implementar acesso sem fios seguro e isolado usando a plataforma da Purple.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- 1. Encriptação e Autenticação (802.1X e WPA3-Enterprise)

- 2. Segmentação de Rede (O Modelo de Três Zonas)

- 3. Registo de Auditoria e Integração SIEM

- Guia de Implementação

- Passo 1: Realizar uma Avaliação de Risco Sem Fios

- Passo 2: Configurar as VLANs Clínicas e Administrativas

- Passo 3: Implementar o Portal Guest WiFi

- Passo 4: Implementar Monitorização Contínua

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

- Referências

Resumo Executivo

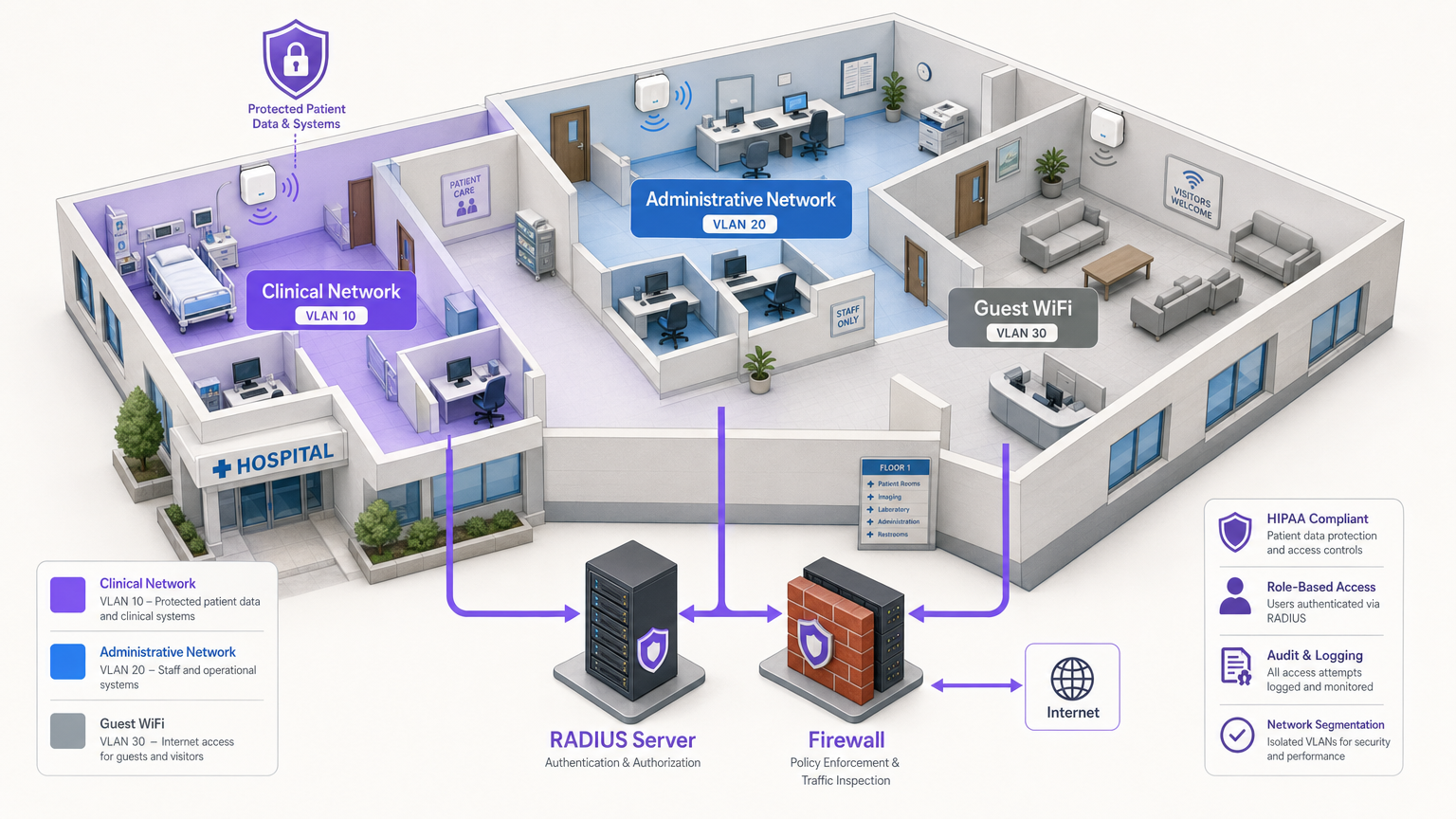

Para gestores de TI, arquitetos de rede e CTOs em ambientes de saúde, a implementação de redes sem fios envolve o equilíbrio de duas prioridades críticas, muitas vezes concorrentes: proteger as Informações de Saúde Protegidas eletrónicas (ePHI) para cumprir as rigorosas regulamentações HIPAA, e fornecer conectividade contínua e de alta qualidade para pacientes, visitantes e pessoal clínico. Um único ponto de acesso mal configurado ou palavra-passe partilhada pode levar a uma violação de dados devastadora, multas regulamentares e danos à reputação. Este guia fornece uma estrutura prática e neutra em relação ao fornecedor para a implementação de WiFi em conformidade com HIPAA. Abrange o modelo essencial de segmentação de três zonas, padrões de encriptação de dados (WPA3-Enterprise), gestão robusta de identidade via 802.1X e registo de auditoria abrangente. Além disso, detalha como a integração de uma plataforma empresarial como a Purple para Guest WiFi e WiFi Analytics garante que o acesso público permanece estritamente isolado dos sistemas clínicos, enquanto ainda captura dados valiosos de envolvimento.

Análise Técnica Detalhada

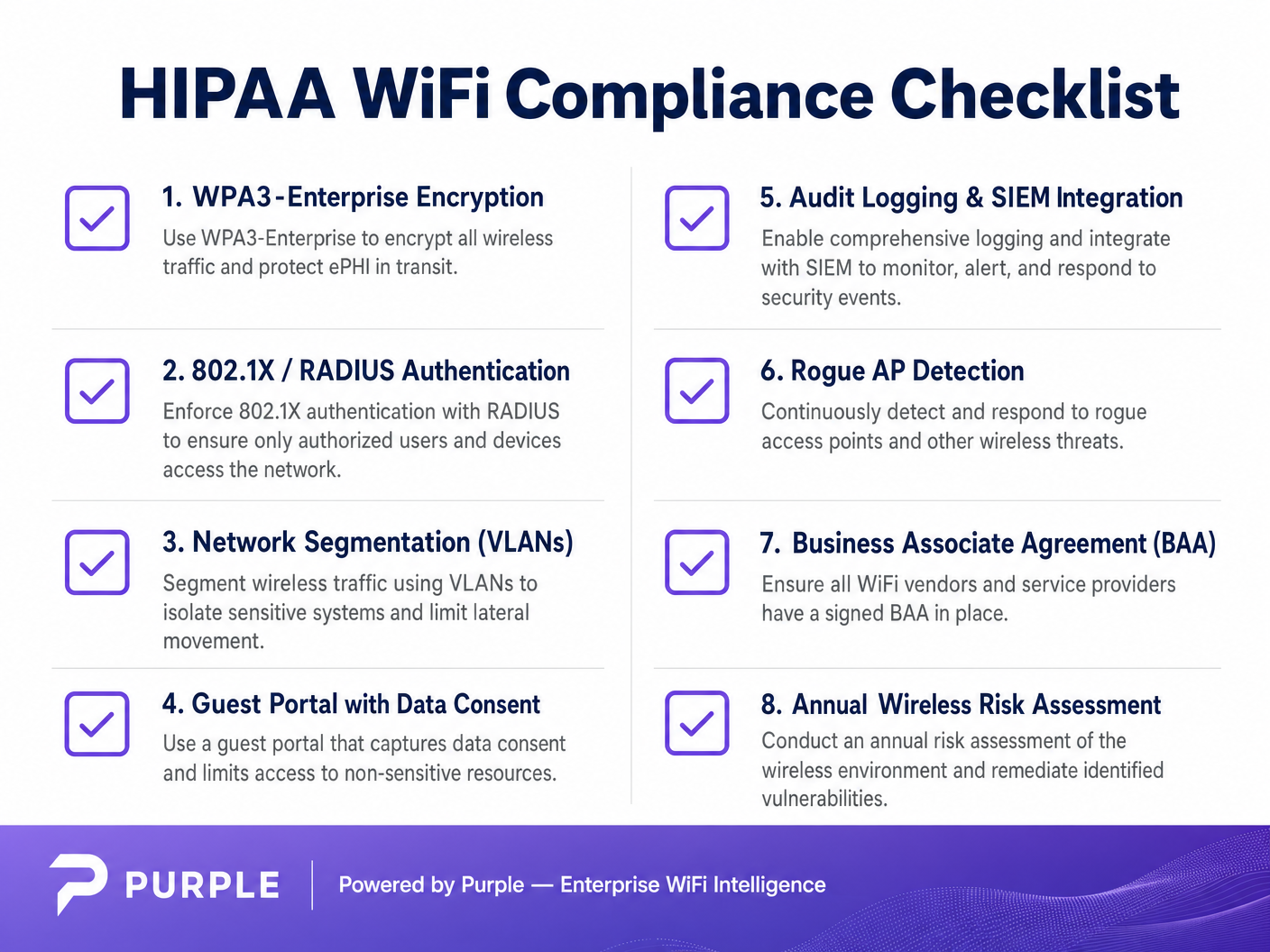

Alcançar uma rede sem fios em conformidade com HIPAA exige ir além da conectividade básica e implementar uma arquitetura de defesa em profundidade. A Regra de Segurança HIPAA exige salvaguardas técnicas para controlo de acesso, controlos de auditoria, integridade e segurança de transmissão [1].

1. Encriptação e Autenticação (802.1X e WPA3-Enterprise)

A base da segurança sem fios é a encriptação forte. Protocolos legados como WEP, WPA e até WPA2-Personal (usando Chaves Pré-Partilhadas) são totalmente insuficientes para ambientes que lidam com ePHI. Uma PSK comprometida concede a um atacante acesso a toda a sub-rede.

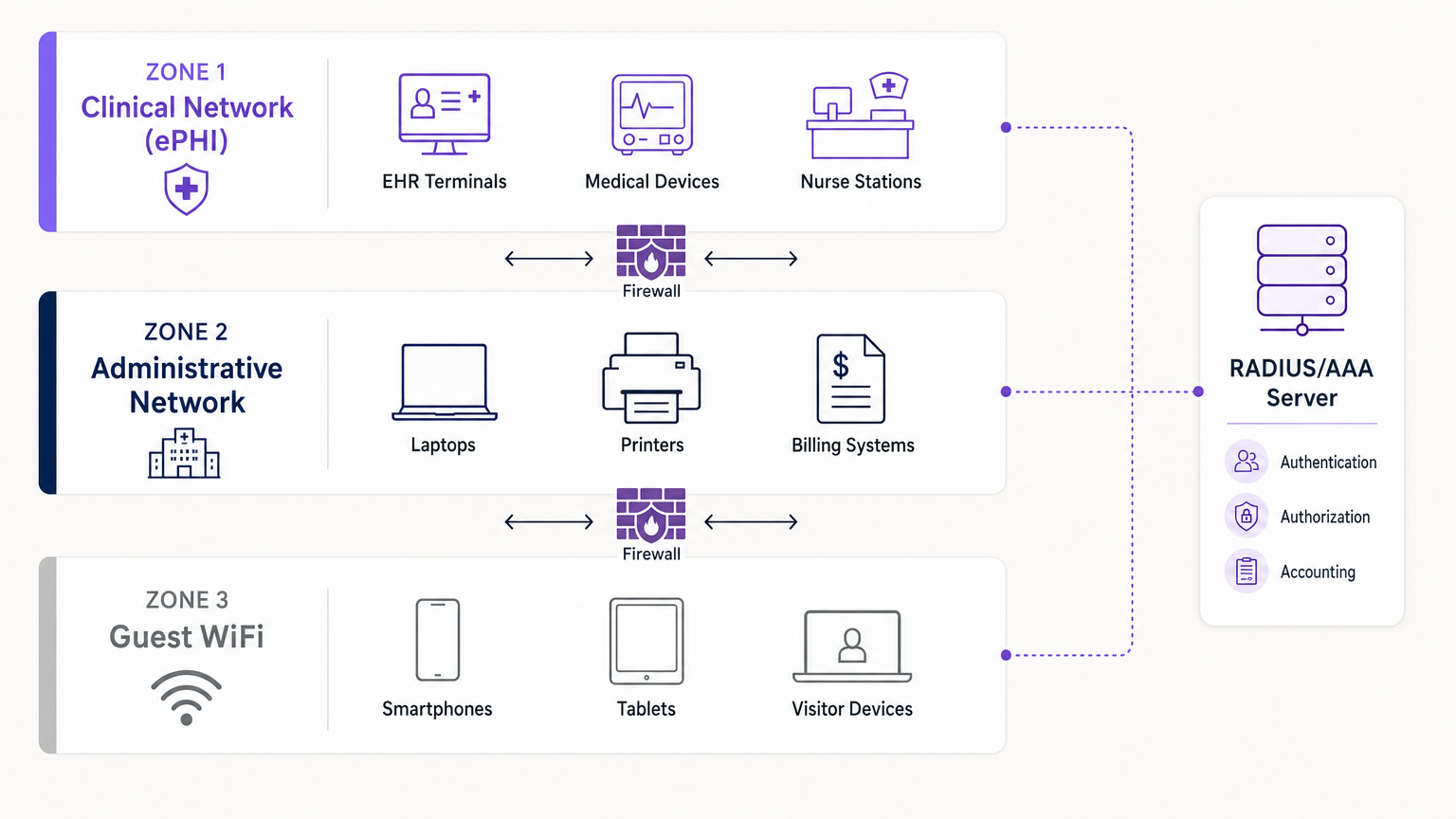

As organizações de saúde devem implementar WPA3-Enterprise (ou WPA2-Enterprise no mínimo) emparelhado com autenticação 802.1X. Esta arquitetura exige que cada utilizador e dispositivo se autentique individualmente contra um servidor RADIUS (Remote Authentication Dial-In User Service) antes de obter acesso à rede [2].

- Dispositivos Clínicos (IoT, WOWs): Utilize autenticação baseada em certificado, especificamente EAP-TLS (Extensible Authentication Protocol-Transport Layer Security). Isto elimina completamente as palavras-passe, dependendo de certificados digitais geridos centralmente instalados em dispositivos autorizados. Se um dispositivo for perdido, o seu certificado pode ser instantaneamente revogado.

- Dispositivos do Pessoal (Laptops, Móveis): Imponha a autenticação usando credenciais de domínio ligadas ao controlo de acesso baseado em funções (RBAC), muitas vezes integrando com o Active Directory ou um Identity Provider (IdP).

2. Segmentação de Rede (O Modelo de Três Zonas)

A segmentação é a defesa arquitetónica mais crítica contra o movimento lateral. Não pode ter smartphones de convidados na mesma VLAN que os seus terminais de Registos Eletrónicos de Saúde (EHR). O padrão da indústria é uma arquitetura rigorosa de três zonas, física ou logicamente separada via VLANs e firewalls.

- Zona 1: Rede Clínica (ePHI): Esta VLAN altamente restrita lida com todos os dados sensíveis. Conecta sistemas EHR, dispositivos médicos e postos de enfermagem. O acesso é estritamente limitado a pessoal clínico autenticado e dispositivos geridos via 802.1X.

- Zona 2: Rede Administrativa: Esta VLAN suporta operações hospitalares — sistemas de faturação, laptops do pessoal e impressoras — que não exigem acesso direto aos registos de pacientes.

- Zona 3: Guest WiFi: Uma conexão isolada, apenas para internet, para pacientes e visitantes. Deve ser completamente isolada das Zonas 1 e 2, utilizando isolamento de cliente para evitar que os dispositivos de convidados comuniquem entre si.

3. Registo de Auditoria e Integração SIEM

A HIPAA exige que as organizações implementem mecanismos de hardware, software e procedimentais que registem e examinem a atividade em sistemas de informação que contenham ePHI [1]. Os seus controladores sem fios e servidores RADIUS devem registar todas as tentativas de autenticação (bem-sucedidas e falhadas), durações de sessão e alterações administrativas. Estes registos devem ser encaminhados para um sistema centralizado de Gestão de Informações e Eventos de Segurança (SIEM) para monitorização contínua e deteção de anomalias.

Guia de Implementação

A implementação de uma rede em conformidade exige planeamento e execução cuidadosos. Aqui está uma abordagem passo a passo para integrar acesso clínico seguro com serviços de convidados isolados.

Passo 1: Realizar uma Avaliação de Risco Sem Fios

Antes de implementar novo hardware, realize um levantamento abrangente do local de RF e uma avaliação de risco. Identifique todos os pontos de acesso existentes, incluindo potenciais dispositivos não autorizados. Mapeie as áreas de cobertura necessárias para acesso clínico versus acesso de convidados. Para informações sobre a seleção de hardware, consulte Soluções WiFi Empresariais: Um Guia do Comprador .

Passo 2: Configurar as VLANs Clínicas e Administrativas

Implemente a sua infraestrutura central (por exemplo, Cisco Meraki, Aruba, ou O Seu Guia para um Ponto de Acesso Sem Fios Ruckus ). Configure o SSID clínico para transmitir apenas nas áreas necessárias. Implemente WPA3-Enterprise e conecte os seus controladores ao servidor RADIUS. Implemente certificados EAP-TLS em todos os dispositivos médicos propriedade do hospital.

Passo 3: Implementar o Portal Guest WiFi

É aqui que plataformas como a Purple se destacam. Em vez de uma rede aberta simples, implemente um Guest SSID isolado que encaminha o tráfego através do captive portal da Purple.

- Isolamento: Garanta que a Guest VLAN tem regras de firewall rigorosas que negam qualquer encaminhamento de IP interno. Ative o isolamento de clienteião nos pontos de acesso.

- Consentimento e Termos: O Captive Portal deve exigir que os utilizadores aceitem os Termos e Condições, estabelecendo limites legais e consentimento para o uso de dados.

- Autenticação: Purple atua como o fornecedor de identidade para convidados, gerindo SMS, email ou logins sociais, mantendo este tráfego totalmente separado do seu Active Directory interno.

Passo 4: Implementar Monitorização Contínua

Ative a deteção de Rogue AP no seu sistema de prevenção de intrusões Wireless (WIPS). Isto identificará e suprimirá automaticamente os pontos de acesso não autorizados ligados à rede por funcionários ou visitantes. Garanta que todos os registos fluem para o seu SIEM.

Melhores Práticas

- Princípio do Menor Privilégio: Os utilizadores e dispositivos devem ter acesso apenas aos recursos de rede específicos necessários para a sua função. Um funcionário de faturação não precisa de acesso à VLAN de imagem.

- Acordos de Associado de Negócios (BAA): Garanta que qualquer fornecedor de serviços de rede geridos na cloud ou de análise tenha assinado um BAA, definindo claramente as suas responsabilidades em relação à segurança dos dados.

- Desativar Protocolos Legados: Desative WEP, WPA, TKIP e protocolos de gestão desatualizados como Telnet em todo o hardware de rede. Imponha SSH e HTTPS para acesso administrativo.

- Auditorias Regulares: A segurança Wireless não é uma implementação de "configurar e esquecer". Realize testes de penetração anuais e revisões de configuração. Para um contexto mais amplo sobre implementações seguras, leia WiFi em Hospitais: Um Guia para Redes Clínicas Seguras .

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- O Ponto de Acesso de "Shadow IT": Um departamento precisa de melhor cobertura, então um funcionário liga um router de consumo a uma tomada de parede. Mitigação: Segurança física rigorosa da porta (802.1X em portas com fios) e supressão ativa de Rogue AP via WIPS.

- Expiração de Certificados: Dispositivos clínicos desligam-se subitamente da rede porque os seus certificados EAP-TLS expiraram. Mitigação: Implemente a gestão automatizada do ciclo de vida dos certificados (CLM) e limites de alerta 30 dias antes da expiração.

- Fuga de Tráfego de Convidados: A marcação VLAN mal configurada permite que o tráfego de convidados seja encaminhado para a sub-rede administrativa. Mitigação: Testes de penetração regulares e auditoria de configuração automatizada para verificar o isolamento da VLAN.

ROI e Impacto nos Negócios

Investir numa arquitetura Wireless compatível com HIPAA oferece retornos significativos, para além de simplesmente evitar multas regulatórias (que podem atingir milhões de dólares).

- Mitigação de Riscos: 802.1X robusto e segmentação reduzem drasticamente a superfície de ataque, protegendo a organização contra ransomware e violações de dados.

- Eficiência Operacional: A autenticação baseada em certificados para dispositivos clínicos reduz os tickets de suporte de TI relacionados com redefinições de palavra-passe e problemas de conectividade, mantendo os clínicos focados no cuidado ao paciente.

- Experiência do Paciente Melhorada: Ao implementar de forma segura a plataforma de guest WiFi da Purple, os hospitais podem fornecer acesso fiável à internet — um fator chave para as pontuações de satisfação do paciente (HCAHPS) — enquanto aproveitam o Captive Portal para orientação, comunicações com pacientes e recolha de feedback sem comprometer a segurança da rede clínica.

Referências

[1] Health Insurance Portability and Accountability Act of 1996 (HIPAA), Pub. L. No. 104-191, 110 Stat. 1936 (1996). [2] Censinet. "Guia de Configuração de Rede Wireless Compatível com HIPAA." Censinet Perspectives, 2024.

Termos-Chave e Definições

ePHI (Electronic Protected Health Information)

Any protected health information that is created, stored, transmitted, or received electronically.

The primary asset that HIPAA regulations are designed to protect. If a network transmits ePHI, it falls under the strict requirements of the HIPAA Security Rule.

802.1X

An IEEE standard for port-based network access control (PNAC) that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The mandatory authentication framework for enterprise healthcare networks, ensuring that only verified users and devices can access the clinical VLAN.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The core server infrastructure that processes 802.1X requests, verifying credentials against a directory (like Active Directory) before granting WiFi access.

EAP-TLS (Extensible Authentication Protocol-Transport Layer Security)

An EAP method that relies on client and server certificates to establish a secure connection, providing strong mutual authentication.

The gold standard for authenticating headless medical devices and mobile workstations, eliminating the need for vulnerable passwords.

Network Segmentation

The practice of splitting a computer network into subnetworks, each being a network segment or VLAN.

Crucial for HIPAA compliance, it ensures that a compromised device on the guest or administrative network cannot access the clinical network housing ePHI.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

The primary mechanism used by network engineers to implement segmentation, isolating clinical, administrative, and guest traffic on the same physical access points.

Captive Portal

A web page accessed with a web browser that is displayed to newly connected users of a Wi-Fi network before they are granted broader access to network resources.

Used for Guest WiFi (often provided by platforms like Purple) to capture user consent, enforce Terms and Conditions, and authenticate visitors without touching internal systems.

Rogue AP (Access Point)

A wireless access point that has been installed on a secure network without explicit authorization from a local network administrator.

A major security risk in hospitals (Shadow IT). Enterprise wireless controllers must actively scan for and suppress these devices to prevent unauthorized network bridging.

Estudos de Caso

A 300-bed regional hospital needs to deploy new mobile workstations (WOWs) for nursing staff. The current network uses a single SSID with a WPA2 Pre-Shared Key (PSK) for all hospital-owned devices. How should the IT architect redesign this for HIPAA compliance?

The architect must eliminate the PSK. They should create a dedicated 'Clinical_ePHI' VLAN and SSID. The new SSID must be configured for WPA3-Enterprise (or WPA2-Enterprise). The architect will deploy a RADIUS server and implement EAP-TLS certificate-based authentication. Each WOW will be provisioned with a unique digital certificate via Mobile Device Management (MDM). The RADIUS server will authenticate the certificate before granting the WOW access to the clinical VLAN.

A large outpatient clinic wants to offer free WiFi to patients in the waiting room, but the CTO is concerned about visitors attempting to access the clinic's billing servers. How should this be implemented?

The network team must implement strict network segmentation. They will create a 'Guest_WiFi' SSID mapped to a dedicated, isolated VLAN (e.g., VLAN 30). Firewall rules must be configured to explicitly deny any routing from VLAN 30 to the internal clinical or administrative subnets (VLANs 10 and 20). Client isolation must be enabled on the access points to prevent guest devices from communicating with each other. Finally, the guest SSID should route through a captive portal, such as Purple, to capture Terms and Conditions consent and handle guest authentication (SMS/Email) separately from the clinic's Active Directory.

Análise de Cenários

Q1. A clinic administrator requests that the new Guest WiFi network use a simple WPA2 password ('ClinicGuest2024') posted on the wall to make it easy for elderly patients to connect, rather than using a captive portal. As the network architect, how do you respond?

💡 Dica:Consider the requirements for audit logging, user consent, and the risks of shared credentials on public networks.

Mostrar Abordagem Recomendada

You must advise against using a shared PSK for the guest network. A shared password provides no individual accountability or audit trail, making it impossible to identify malicious actors on the network. Furthermore, it bypasses the opportunity to present a captive portal where users must accept Terms and Conditions, which is critical for limiting the clinic's liability. The recommended approach is an open Guest SSID that routes immediately to a captive portal (like Purple) for individual authentication (e.g., via SMS or email) and T&C acceptance, ensuring secure, logged, and legally compliant access.

Q2. During a wireless risk assessment, you discover a consumer-grade WiFi router plugged into an Ethernet jack in the radiology department. The staff explains they installed it because the enterprise WiFi signal was weak in that corner. What immediate actions must be taken?

💡 Dica:Address both the immediate technical threat and the underlying infrastructure issue.

Mostrar Abordagem Recomendada

- Immediately disconnect the rogue router from the network, as it creates an unmonitored, unencrypted bridge into the clinical environment, violating HIPAA transmission security rules. 2) Ensure that the enterprise Wireless Intrusion Prevention System (WIPS) is configured to automatically detect and suppress rogue APs. 3) Configure 802.1X on all wired switch ports so unauthorized devices cannot connect to the LAN. 4) Conduct an RF site survey in the radiology department to identify the coverage gap and deploy an authorized, properly configured enterprise access point to resolve the staff's legitimate connectivity issue.

Q3. You are configuring 802.1X authentication for a fleet of new medical infusion pumps. The devices do not have keyboards or screens for users to input credentials. How do you securely authenticate them to the clinical VLAN?

💡 Dica:Look for an authentication method that relies on machine identity rather than user identity.

Mostrar Abordagem Recomendada

The devices should be authenticated using EAP-TLS (certificate-based authentication). You will generate unique digital certificates from the hospital's internal Certificate Authority (CA) and install them on each infusion pump. The RADIUS server will be configured to verify these certificates. When a pump connects to the clinical SSID, it presents its certificate; if valid, the RADIUS server assigns it to the clinical VLAN. This provides strong, passwordless mutual authentication.