Enterprise WiFi-Lösungen: Ein Leitfaden für Käufer

Ein umfassendes, herstellerunabhängiges technisches Nachschlagewerk für IT-Manager und CTOs, die Enterprise WiFi-Lösungen evaluieren. Behandelt Hardware-Architektur, Cloud-Management, Sicherheitsstandards und den strategischen Einsatz von Guest WiFi und Analysen zur Steigerung des ROI.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für die Geschäftsleitung

- Technische Architektur & Standards

- Die Zugriffsebene: Wi-Fi 6 und darüber hinaus

- Controller-Architektur: Der Wandel zur Cloud

- Die Services-Ebene: Authentifizierung und Analysen

- Implementierungsleitfaden: Häufige Fallstricke vermeiden

- 1. Die obligatorische Standortbegehung

- 2. Strategisches Gastnetzwerk-Design

- 3. Umfassende Sicherheitssegmentierung

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

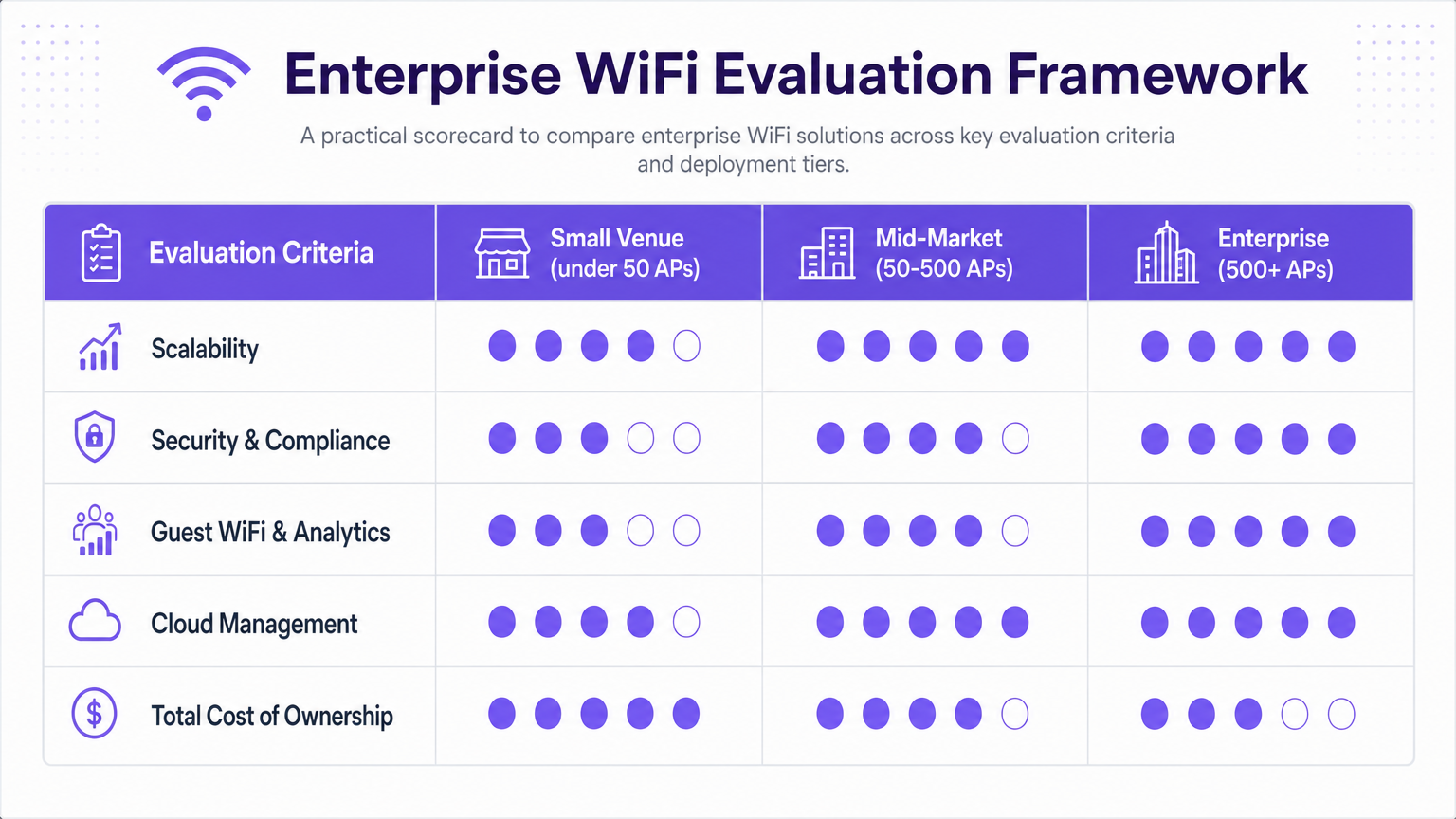

Enterprise WiFi hat sich von einem grundlegenden Konnektivitätsdienst zu einer geschäftskritischen Daten- und Erlebnisplattform entwickelt. Für IT-Führungskräfte in Gastronomiebetrieben, Einzelhandelsketten, Stadien und Organisationen des öffentlichen Sektors erfordert die Bewertung von Enterprise WiFi-Lösungen ein Gleichgewicht zwischen Hardwareleistung, Sicherheit, Compliance und kommerziellem Return on Investment.

Dieser Leitfaden bietet einen herstellerunabhängigen Rahmen zur Bewertung kommerzieller WiFi-Systeme. Wir untersuchen die architektonischen Veränderungen hin zu Cloud-Management und Wi-Fi 6/6E, die obligatorischen Sicherheitsstandards (einschließlich WPA3 und IEEE 802.1X) und die strategische Notwendigkeit, robuste Gastzugangs- und Analyseebenen bereitzustellen. Anstatt den Gastzugang als nachträglichen Einfall zu behandeln, integrieren moderne Implementierungen Plattformen wie Guest WiFi von Purple, um Erstanbieterdaten zu erfassen, die GDPR-Compliance sicherzustellen und messbaren Geschäftswert zu schaffen.

Ganz gleich, ob Sie einen veralteten On-Premises-Controller aufrüsten oder ein hochdichtes Stadionnetzwerk von Grund auf neu konzipieren, dieses Nachschlagewerk bietet die umsetzbaren Informationen, die für die Spezifikation, Beschaffung und Bereitstellung eines sicheren, hochleistungsfähigen Netzwerks erforderlich sind.

Technische Architektur & Standards

Die Zugriffsebene: Wi-Fi 6 und darüber hinaus

Bei der Bewertung von Hardware für Business WiFi-Lösungen ist IEEE 802.11ax (Wi-Fi 6) der Basisstandard für neue Implementierungen. Wi-Fi 6 führt Orthogonal Frequency Division Multiple Access (OFDMA) ein, was die Art und Weise, wie Access Points mit hoher Client-Dichte umgehen, grundlegend verändert, indem es gleichzeitige Übertragungen an mehrere Geräte ermöglicht. Für Umgebungen mit hoher Dichte, wie Konferenzzentren oder Verkehrsknotenpunkte, erweitert Wi-Fi 6E diese Fähigkeiten in das 6-GHz-Spektrum und bietet zusätzliche nicht überlappende Kanäle zur Minderung von Überlastungen.

Faustregel für AP-Dichte: In standardmäßigen Unternehmensumgebungen planen Sie einen Access Point pro 30 bis 50 gleichzeitigen Benutzern ein. In Veranstaltungsräumen mit hoher Dichte sollte dieses Verhältnis auf einen AP pro 15 bis 20 Benutzer sinken, verbunden mit aggressiver Kanalplanung und Sendeleistungsmanagement.

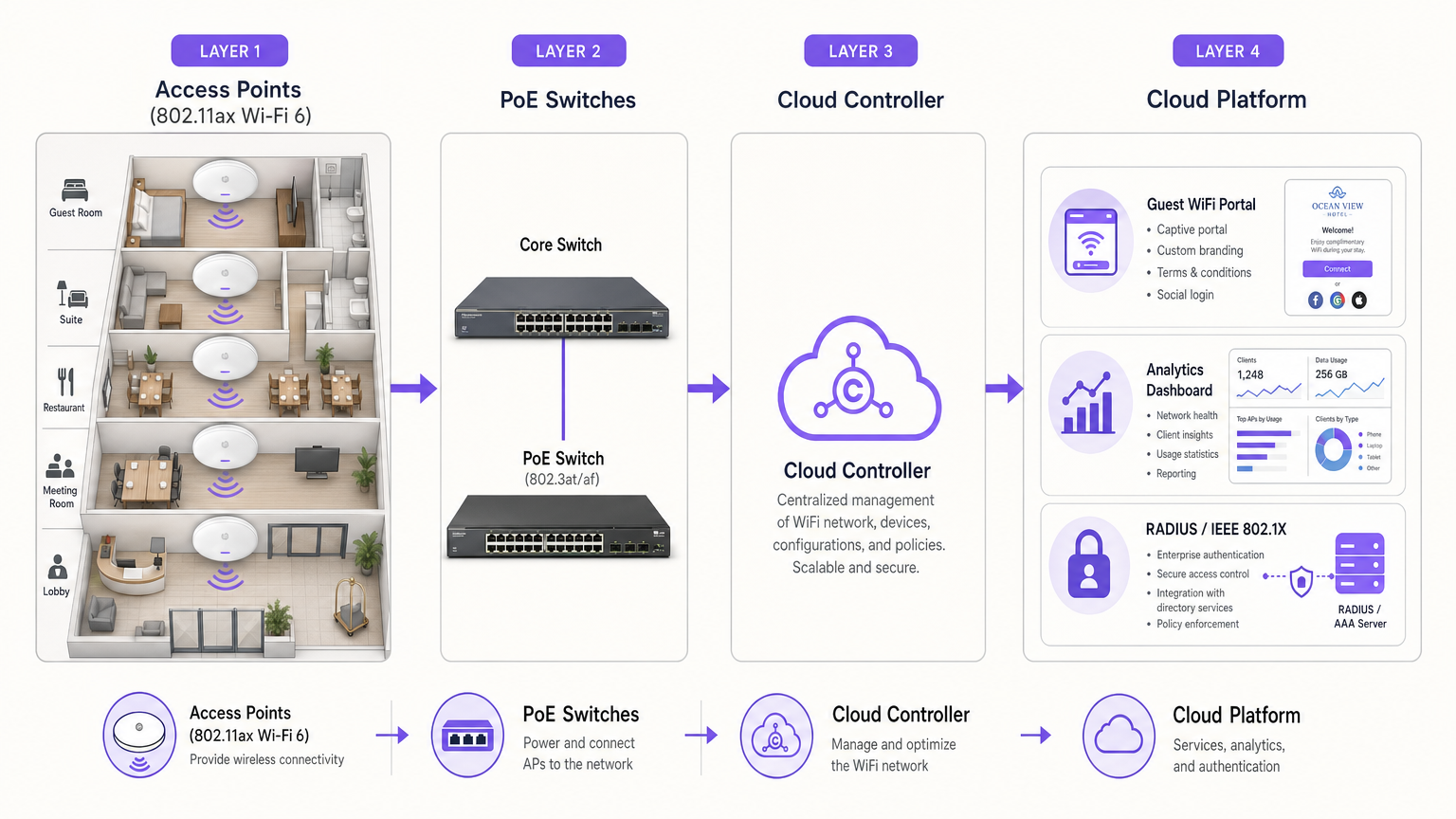

Controller-Architektur: Der Wandel zur Cloud

Die Controller-Architektur bestimmt, wie Ihre Access Points verwaltet, konfiguriert und überwacht werden. Historisch gesehen waren On-Premises-Hardware-Controller Standard, aber die Branche hat sich entschieden zu Cloud-verwalteten Plattformen verlagert.

Cloud-Management eliminiert den Single Point of Failure, der mit Hardware-Controllern verbunden ist, und bietet eine einheitliche Oberfläche für Multi-Site-Implementierungen. Dies ist besonders vorteilhaft für verteilte Umgebungen wie Einzelhandelsketten oder Hotelgruppen , wo Firmware-Updates und Richtlinienänderungen gleichzeitig an Hunderte von Standorten verteilt werden müssen.

Die Services-Ebene: Authentifizierung und Analysen

Die Access Points stellen die physische Verbindung bereit, aber die Services-Ebene bestimmt das Benutzererlebnis und den kommerziellen Wert des Netzwerks. Diese Ebene muss zwei unterschiedliche Benutzergruppen sicher verwalten: Mitarbeiter und Gäste.

Für Mitarbeiter bleibt IEEE 802.1X mit einem RADIUS-Backend der Goldstandard, der eine Anmelde- oder Zertifikats-basierte Authentifizierung bietet, die in Verzeichnisdienste integriert ist.

Für Gäste ist eine offene SSID mit einer einfachen Splash Page nicht mehr ausreichend. Moderne Implementierungen nutzen ausgeklügelte Onboarding-Workflows, um verifizierte Identitätsdaten zu erfassen, die Einhaltung gesetzlicher Vorschriften sicherzustellen und nahtlosen Zugang zu ermöglichen. Die Integration einer robusten WiFi Analytics -Plattform verwandelt das Gastnetzwerk von einem Kostenfaktor in einen strategischen Vorteil für Marketing und Betrieb.

Implementierungsleitfaden: Häufige Fallstricke vermeiden

Die Bereitstellung kommerzieller WiFi-Systeme in großem Maßstab erfordert eine rigorose Planung. Die häufigsten Fehler treten nicht bei der Hardwareauswahl auf, sondern in der Bereitstellungsmethodik.

1. Die obligatorische Standortbegehung

Ein prädiktives HF-Design ist nicht verhandelbar. Das Verlassen auf einfache Schätzungen der Quadratmeterzahl führt unweigerlich zu Abdeckungslücken und Gleichkanalinterferenzen. Investieren Sie in ein professionelles prädiktives Design mit Tools wie Ekahau oder iBwave, gefolgt von einer Validierungsbegehung nach der Bereitstellung, um sicherzustellen, dass die physische Installation dem HF-Modell entspricht.

2. Strategisches Gastnetzwerk-Design

Behandeln Sie das Gastnetzwerk nicht als nachträglichen Einfall. Spezifizieren Sie Ihre Gastzugangsplattform zusammen mit Ihrer Hardwarebeschaffung. Stellen Sie sicher, dass Ihre gewählte Hardware die notwendigen RADIUS-Integrationen und VLAN-Segmentierungen unterstützt, die für den Betrieb eines sicheren, konformen Gastnetzwerks erforderlich sind. Für Anleitungen zum sicheren Umgang mit nicht-unternehmenseigenen Geräten konsultieren Sie unseren Leitfaden zu BYOD WiFi-Sicherheit: So lassen Sie persönliche Geräte sicher in Ihr Netzwerk .

3. Umfassende Sicherheitssegmentierung

Gastdatenverkehr muss vollständig von Unternehmens- und Zahlungsnetzwerken segmentiert werden. Diese Segmentierung muss auf VLAN- und Firewall-Ebene durchgesetzt werden. Wenn Sie in spezialisierten Umgebungen, wie dem Gesundheitswesen, tätig sind, gelten spezifische regulatorische Rahmenbedingungen. Lesen Sie zum Beispiel unsere detaillierten Anleitungen zu WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke .

ROI & Geschäftsauswirkungen

Die Gesamtbetriebskosten (TCO) für Enterprise WiFi-Anbieter erstrecken sich üweit über den ursprünglichen Hardwarekauf hinaus. Lizenzierung, Cloud-Abonnements und interner Verwaltungsaufwand machen typischerweise 60 % der fünfjährigen TCO aus.

Der ROI eines gut konzipierten Netzwerks ist jedoch erheblich, wenn die Services-Ebene genutzt wird. Durch die Erfassung von First-Party-Daten mittels konformer Gäste-Onboarding-Prozesse können Veranstaltungsorte direkte Einnahmen durch gezieltes Marketing generieren, die betriebliche Effizienz durch Besucherfrequenzanalysen verbessern und die Kundenbindung erhöhen. Das Netzwerk wird zu einem messbaren Beitrag zum Geschäftsergebnis, anstatt nur eine IT-Ausgabe zu sein.

Schlüsselbegriffe & Definitionen

OFDMA (Orthogonal Frequency Division Multiple Access)

A feature of Wi-Fi 6 that allows a single access point to communicate with multiple devices simultaneously.

Crucial for high-density environments like stadiums and conference centres where many devices compete for airtime.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The mandatory standard for securing corporate and staff devices on an enterprise network, replacing shared passwords.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

Used to authenticate staff against a directory (like Active Directory) and to integrate third-party guest WiFi platforms like Purple.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary interface for guest onboarding, compliance consent, and data capture.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for security segmentation, ensuring guest traffic cannot access corporate or payment systems.

Cloud Controller

A management platform hosted in the cloud that configures, monitors, and manages distributed access points.

The modern standard for managing multi-site enterprise WiFi deployments, eliminating the need for on-premises hardware controllers.

WPA3-Enterprise

The latest generation of Wi-Fi security, providing enhanced cryptographic strength and mandating Protected Management Frames.

The recommended security standard for all new enterprise network deployments to mitigate vulnerabilities found in WPA2.

Band Steering

A technique used in dual-band WiFi deployments to encourage capable clients to connect to the less congested 5 GHz or 6 GHz bands.

Improves overall network performance by clearing the heavily congested 2.4 GHz band for legacy or IoT devices.

Fallstudien

A 400-room hotel is upgrading its legacy WiFi network. The current setup uses on-premises hardware controllers and provides a basic open SSID for guests, which frequently drops connections during peak conference hours. They need a secure, scalable solution that improves the guest experience and provides marketing data.

- Architecture: Migrate to a cloud-managed controller architecture to simplify management across the property. Deploy Wi-Fi 6 access points in guest rooms and Wi-Fi 6E in the high-density conference spaces.

- Authentication: Implement IEEE 802.1X with WPA3-Enterprise for hotel staff and corporate devices.

- Guest Access: Deploy Purple's Guest WiFi platform integrated via RADIUS to the new APs. Configure a branded captive portal requiring email or social login, with clear GDPR consent mechanisms.

- Segmentation: Enforce strict VLAN segmentation at the switch and firewall level to isolate guest traffic from the hotel's property management system (PMS) and payment terminals.

A national retail chain with 150 locations needs to standardise its in-store WiFi. They currently use a mix of consumer-grade routers and disparate hardware, making central management impossible. They want to understand customer dwell times and improve the omnichannel experience.

- Standardisation: Standardise on a single enterprise AP vendor across all 150 sites, managed via a central cloud controller.

- Deployment: Conduct predictive RF surveys for typical store layouts to create standard deployment templates.

- Analytics Integration: Implement Purple's WiFi Analytics platform across the estate. Utilise location analytics to measure footfall, dwell times, and return rates without requiring users to actively connect.

- Marketing: Use the captive portal to offer in-store discounts in exchange for email registration, feeding directly into the retailer's CRM.

Szenarioanalyse

Q1. You are designing the network for a new 50,000-seat stadium. The executive team wants to use standard Wi-Fi 6 access points to save on hardware costs. What is your recommendation?

💡 Hinweis:Consider the device density and available spectrum in a stadium environment.

Empfohlenen Ansatz anzeigen

Recommend upgrading to Wi-Fi 6E for the seating bowl and high-density concourses. While Wi-Fi 6 provides OFDMA, the sheer density of a stadium will quickly saturate the 2.4 GHz and 5 GHz bands. Wi-Fi 6E opens up the 6 GHz spectrum, providing significantly more non-overlapping channels to handle the massive concurrent client load without crippling co-channel interference.

Q2. A retail client wants to implement guest WiFi but is concerned about PCI compliance, as their point-of-sale (POS) terminals operate on the same physical switches. How do you secure the deployment?

💡 Hinweis:Physical separation is not always required if logical separation is strictly enforced.

Empfohlenen Ansatz anzeigen

Implement strict VLAN segmentation. The guest SSID must be mapped to a dedicated guest VLAN. At the firewall level, create rules that explicitly deny any traffic routing between the guest VLAN and the POS/Corporate VLAN. Ensure the guest VLAN only has access to the internet gateway and the necessary authentication servers (e.g., the captive portal).

Q3. When comparing two vendor proposals for a 200-site deployment, Vendor A's hardware is 20% cheaper than Vendor B's. However, Vendor A requires an on-premises hardware controller at each site, while Vendor B is fully cloud-managed. Which is likely the better commercial decision over 5 years?

💡 Hinweis:Look beyond the initial capital expenditure (CapEx) to the operational expenditure (OpEx).

Empfohlenen Ansatz anzeigen

Vendor B is almost certainly the better decision. The 20% hardware saving from Vendor A will be quickly eclipsed by the Total Cost of Ownership (TCO) of maintaining 200 hardware controllers. The IT staff time required to manage firmware updates, monitor health, and troubleshoot across 200 disparate controllers will be massive compared to Vendor B's single-pane-of-glass cloud management.