Solutions WiFi d'entreprise : Guide de l'acheteur

Une référence technique complète et indépendante des fournisseurs pour les responsables informatiques et les CTO évaluant les solutions WiFi d'entreprise. Elle couvre l'architecture matérielle, la gestion cloud, les normes de sécurité et le déploiement stratégique du WiFi invité et de l'analyse pour générer un retour sur investissement.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Architecture Technique et Normes

- La Couche d'Accès : Wi-Fi 6 et au-delà

- Architecture du Contrôleur : Le Passage au Cloud

- La Couche de Services : Authentification et Analyse

- Guide de Mise en Œuvre : Éviter les Pièges Courants

- 1. L'Étude de Site Obligatoire

- 2. Conception Stratégique du Réseau Invité

- 3. Segmentation de Sécurité Complète

- ROI et Impact Commercial

Résumé Exécutif

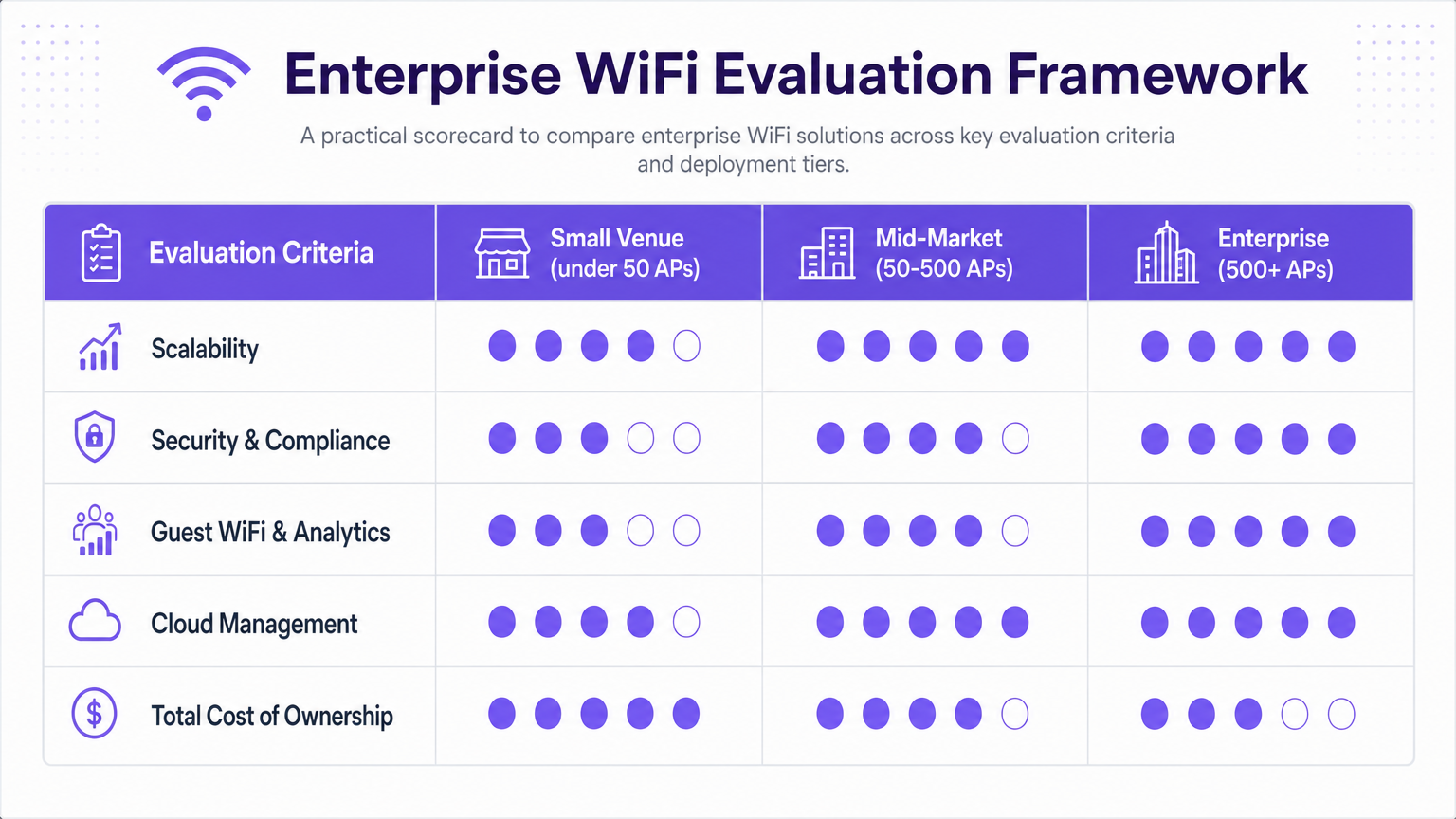

Le WiFi d'entreprise est passé d'un utilitaire de connectivité de base à une plateforme de données et d'expérience essentielle à la mission. Pour les responsables informatiques des établissements hôteliers, des chaînes de magasins, des stades et des organisations du secteur public, l'évaluation des solutions WiFi d'entreprise exige un équilibre entre les performances matérielles, la sécurité, la conformité et le retour sur investissement commercial.

Ce guide fournit un cadre indépendant des fournisseurs pour l'évaluation des systèmes WiFi commerciaux. Nous explorons les évolutions architecturales vers la gestion cloud et le Wi-Fi 6/6E, les normes de sécurité obligatoires (y compris WPA3 et IEEE 802.1X), et l'impératif stratégique de déployer des couches robustes d'accès invité et d'analyse. Plutôt que de considérer l'accès invité comme une réflexion après coup, les déploiements modernes intègrent des plateformes comme le Guest WiFi de Purple pour capturer des données de première partie, assurer la conformité GDPR et générer une valeur commerciale mesurable.

Que vous mettiez à niveau un contrôleur sur site existant ou que vous conceviez un réseau de stade à haute densité à partir de zéro, cette référence fournit les informations exploitables nécessaires pour spécifier, acquérir et déployer un réseau sécurisé et performant.

Architecture Technique et Normes

La Couche d'Accès : Wi-Fi 6 et au-delà

Lors de l'évaluation du matériel pour les solutions WiFi professionnelles, IEEE 802.11ax (Wi-Fi 6) est la norme de référence pour les nouveaux déploiements. Le Wi-Fi 6 introduit l'Accès Multiple par Répartition Orthogonale de la Fréquence (OFDMA), qui modifie fondamentalement la manière dont les points d'accès gèrent une densité élevée de clients en permettant des transmissions simultanées vers plusieurs appareils. Pour les environnements à haute densité tels que les centres de conférence ou les pôles de transport, le Wi-Fi 6E étend ces capacités au spectre 6 GHz, offrant des canaux supplémentaires non superposés pour atténuer la congestion.

Règle générale pour la densité des points d'accès : Dans les environnements d'entreprise standard, prévoyez un point d'accès pour 30 à 50 utilisateurs simultanés. Dans les espaces événementiels à haute densité, ce ratio devrait descendre à un point d'accès pour 15 à 20 utilisateurs, associé à une planification agressive des canaux et à une gestion de la puissance de transmission.

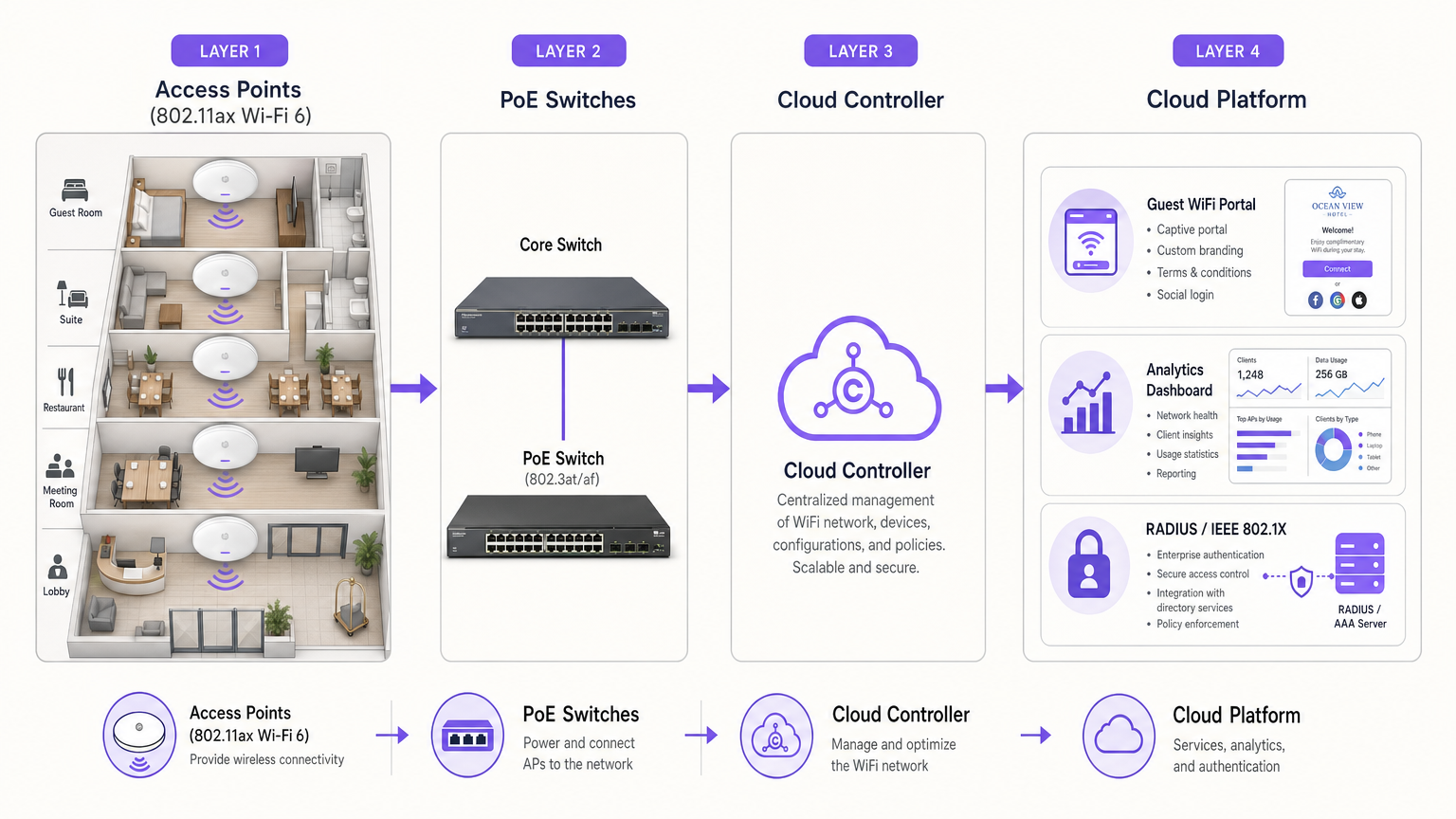

Architecture du Contrôleur : Le Passage au Cloud

L'architecture du contrôleur dicte la manière dont vos points d'accès sont gérés, configurés et surveillés. Historiquement, les contrôleurs matériels sur site étaient la norme, mais l'industrie s'est résolument orientée vers les plateformes gérées dans le cloud.

La gestion cloud élimine le point de défaillance unique associé aux contrôleurs matériels et offre un tableau de bord unifié pour les déploiements multi-sites. Ceci est particulièrement avantageux pour les environnements distribués comme les chaînes de commerce de détail ou les groupes hôteliers , où les mises à jour de firmware et les modifications de politiques doivent être déployées simultanément sur des centaines de sites.

La Couche de Services : Authentification et Analyse

Les points d'accès fournissent la connexion physique, mais la couche de services dicte l'expérience utilisateur et la valeur commerciale du réseau. Cette couche doit gérer en toute sécurité deux populations d'utilisateurs distinctes : le personnel et les invités.

Pour le personnel, IEEE 802.1X avec un back-end RADIUS reste la norme d'or, offrant une authentification basée sur les identifiants ou les certificats intégrée aux services d'annuaire.

Pour les invités, un SSID ouvert avec une page de démarrage basique n'est plus suffisant. Les déploiements modernes utilisent des flux d'intégration sophistiqués pour capturer des données d'identité vérifiées, assurer la conformité réglementaire et fournir un accès transparent. L'intégration d'une plateforme WiFi Analytics robuste transforme le réseau invité d'un centre de coûts en un atout stratégique pour le marketing et les opérations.

Guide de Mise en Œuvre : Éviter les Pièges Courants

Le déploiement de systèmes WiFi commerciaux à grande échelle exige une planification rigoureuse. Les modes de défaillance les plus courants ne se produisent pas dans la sélection du matériel, mais dans la méthodologie de déploiement.

1. L'Étude de Site Obligatoire

Une conception RF prédictive est non négociable. Se fier à de simples estimations de superficie entraînera inévitablement des zones de couverture lacunaires et des interférences co-canal. Investissez dans une conception prédictive professionnelle utilisant des outils comme Ekahau ou iBwave, suivie d'une étude de validation post-déploiement pour s'assurer que l'installation physique correspond au modèle RF.

2. Conception Stratégique du Réseau Invité

Ne traitez pas le réseau invité comme une réflexion après coup. Spécifiez votre plateforme d'accès invité en même temps que l'acquisition de votre matériel. Assurez-vous que le matériel choisi prend en charge les intégrations RADIUS et la segmentation VLAN nécessaires pour faire fonctionner un réseau invité sécurisé et conforme. Pour des conseils sur la gestion sécurisée des appareils non-professionnels, consultez notre guide sur la Sécurité WiFi BYOD : Comment autoriser en toute sécurité les appareils personnels sur votre réseau .

3. Segmentation de Sécurité Complète

Le trafic invité doit être entièrement segmenté des réseaux d'entreprise et de paiement. Cette segmentation doit être appliquée au niveau du VLAN et du pare-feu. Si vous opérez dans des environnements spécialisés, tels que les soins de santé, des cadres réglementaires spécifiques s'appliquent. Par exemple, lisez nos conseils détaillés sur le WiFi dans les hôpitaux : Un guide pour des réseaux cliniques sécurisés .

ROI et Impact Commercial

Le coût total de possession (TCO) pour les fournisseurs de WiFi d'entreprise s'étend sbien au-delà de l'achat initial de matériel. Les licences, les abonnements cloud et les frais de gestion interne représentent généralement 60 % du coût total de possession (TCO) sur cinq ans.

Cependant, le retour sur investissement (ROI) d'un réseau bien conçu est substantiel lorsqu'on exploite la couche de services. En capturant des données de première partie via un processus d'intégration des invités conforme, les établissements peuvent générer des revenus directs grâce au marketing ciblé, améliorer l'efficacité opérationnelle via l'analyse du flux de visiteurs et accroître la fidélité des clients. Le réseau devient un contributeur mesurable au résultat net, plutôt qu'une simple dépense informatique.

Termes clés et définitions

OFDMA (Orthogonal Frequency Division Multiple Access)

A feature of Wi-Fi 6 that allows a single access point to communicate with multiple devices simultaneously.

Crucial for high-density environments like stadiums and conference centres where many devices compete for airtime.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The mandatory standard for securing corporate and staff devices on an enterprise network, replacing shared passwords.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

Used to authenticate staff against a directory (like Active Directory) and to integrate third-party guest WiFi platforms like Purple.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary interface for guest onboarding, compliance consent, and data capture.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for security segmentation, ensuring guest traffic cannot access corporate or payment systems.

Cloud Controller

A management platform hosted in the cloud that configures, monitors, and manages distributed access points.

The modern standard for managing multi-site enterprise WiFi deployments, eliminating the need for on-premises hardware controllers.

WPA3-Enterprise

The latest generation of Wi-Fi security, providing enhanced cryptographic strength and mandating Protected Management Frames.

The recommended security standard for all new enterprise network deployments to mitigate vulnerabilities found in WPA2.

Band Steering

A technique used in dual-band WiFi deployments to encourage capable clients to connect to the less congested 5 GHz or 6 GHz bands.

Improves overall network performance by clearing the heavily congested 2.4 GHz band for legacy or IoT devices.

Études de cas

A 400-room hotel is upgrading its legacy WiFi network. The current setup uses on-premises hardware controllers and provides a basic open SSID for guests, which frequently drops connections during peak conference hours. They need a secure, scalable solution that improves the guest experience and provides marketing data.

- Architecture: Migrate to a cloud-managed controller architecture to simplify management across the property. Deploy Wi-Fi 6 access points in guest rooms and Wi-Fi 6E in the high-density conference spaces.

- Authentication: Implement IEEE 802.1X with WPA3-Enterprise for hotel staff and corporate devices.

- Guest Access: Deploy Purple's Guest WiFi platform integrated via RADIUS to the new APs. Configure a branded captive portal requiring email or social login, with clear GDPR consent mechanisms.

- Segmentation: Enforce strict VLAN segmentation at the switch and firewall level to isolate guest traffic from the hotel's property management system (PMS) and payment terminals.

A national retail chain with 150 locations needs to standardise its in-store WiFi. They currently use a mix of consumer-grade routers and disparate hardware, making central management impossible. They want to understand customer dwell times and improve the omnichannel experience.

- Standardisation: Standardise on a single enterprise AP vendor across all 150 sites, managed via a central cloud controller.

- Deployment: Conduct predictive RF surveys for typical store layouts to create standard deployment templates.

- Analytics Integration: Implement Purple's WiFi Analytics platform across the estate. Utilise location analytics to measure footfall, dwell times, and return rates without requiring users to actively connect.

- Marketing: Use the captive portal to offer in-store discounts in exchange for email registration, feeding directly into the retailer's CRM.

Analyse de scénario

Q1. You are designing the network for a new 50,000-seat stadium. The executive team wants to use standard Wi-Fi 6 access points to save on hardware costs. What is your recommendation?

💡 Astuce :Consider the device density and available spectrum in a stadium environment.

Afficher l'approche recommandée

Recommend upgrading to Wi-Fi 6E for the seating bowl and high-density concourses. While Wi-Fi 6 provides OFDMA, the sheer density of a stadium will quickly saturate the 2.4 GHz and 5 GHz bands. Wi-Fi 6E opens up the 6 GHz spectrum, providing significantly more non-overlapping channels to handle the massive concurrent client load without crippling co-channel interference.

Q2. A retail client wants to implement guest WiFi but is concerned about PCI compliance, as their point-of-sale (POS) terminals operate on the same physical switches. How do you secure the deployment?

💡 Astuce :Physical separation is not always required if logical separation is strictly enforced.

Afficher l'approche recommandée

Implement strict VLAN segmentation. The guest SSID must be mapped to a dedicated guest VLAN. At the firewall level, create rules that explicitly deny any traffic routing between the guest VLAN and the POS/Corporate VLAN. Ensure the guest VLAN only has access to the internet gateway and the necessary authentication servers (e.g., the captive portal).

Q3. When comparing two vendor proposals for a 200-site deployment, Vendor A's hardware is 20% cheaper than Vendor B's. However, Vendor A requires an on-premises hardware controller at each site, while Vendor B is fully cloud-managed. Which is likely the better commercial decision over 5 years?

💡 Astuce :Look beyond the initial capital expenditure (CapEx) to the operational expenditure (OpEx).

Afficher l'approche recommandée

Vendor B is almost certainly the better decision. The 20% hardware saving from Vendor A will be quickly eclipsed by the Total Cost of Ownership (TCO) of maintaining 200 hardware controllers. The IT staff time required to manage firmware updates, monitor health, and troubleshoot across 200 disparate controllers will be massive compared to Vendor B's single-pane-of-glass cloud management.