Piense en las soluciones de control de acceso a la red como la política de seguridad de las puertas digitales de su empresa, que decide quién (y qué) entra. Actúan como un portero inteligente, comprobando cada usuario y dispositivo antes de concederles acceso a su red. Esto es absolutamente fundamental para proteger los datos confidenciales.

¿Qué es el control de acceso a la red y por qué es esencial?

Imagine que la red de su empresa es un club exclusivo solo para miembros con diferentes niveles de seguridad para distintas áreas. Sin un guardia en la puerta, cualquiera podría entrar, acceder a salas restringidas y, potencialmente, causar muchos problemas. En el mundo digital, así es exactamente como se ve una red desprotegida: un caos total para portátiles de la empresa, smartphones de invitados, sensores IoT e incluso actores maliciosos.

El control de acceso a la red (NAC) es ese moderno guardia de seguridad y conserje de recepción para su "club" digital. Su trabajo principal es aplicar reglas claras sobre quién y qué puede conectarse a su red. No se limita a echar un vistazo a una identificación en la puerta; realiza una verificación completa y rigurosa para cada solicitud de acceso.

Antes de profundizar en los detalles de las soluciones de red, es útil comprender los principios generales de lo que constituye un control de acceso eficaz. Al igual que un sistema físico protege un edificio, una solución NAC está diseñada para proteger sus activos digitales.

El aumento del acceso no controlado

La necesidad de un control de acceso a la red sólido ha crecido enormemente en los últimos años. El perímetro de red tradicional (esa línea clara entre el "interior" y el "exterior") prácticamente ha desaparecido. Los entornos empresariales actuales se definen por una realidad completamente diferente:

- Bring Your Own Device (BYOD): Los empleados ahora utilizan sus teléfonos, tabletas y portátiles personales para trabajar. Esto introduce una avalancha de dispositivos con estándares de seguridad muy diferentes en la red corporativa.

- Proliferación del Internet de las cosas (IoT): Los dispositivos inteligentes están en todas partes, desde termostatos de oficina y cámaras de seguridad hasta maquinaria especializada en sanidad y comercio minorista. Un informe reciente de Sygnia destacó cómo los atacantes se dirigen específicamente a estos sistemas, que a menudo carecen de una supervisión de seguridad estándar.

- Acceso de invitados y contratistas: Los recintos, oficinas y hospitales deben proporcionar acceso temporal a la red a visitantes y contratistas sin poner en riesgo la red principal.

- Ciberamenazas sofisticadas: Los atacantes se han convertido en maestros a la hora de explotar un único dispositivo mal protegido para afianzarse. Una vez dentro, pueden moverse lateralmente por la red para buscar objetivos de alto valor.

Sin una solución NAC, cada uno de estos puntos de conexión es un posible punto ciego de seguridad y una puerta abierta para una brecha.

Una solución NAC transforma su red de un caos vulnerable a un entorno seguro y gobernado. Proporciona la visibilidad y el control necesarios para gestionar el caos de la conectividad de los dispositivos modernos.

Un error común es pensar que los firewalls por sí solos son suficientes. Aunque los firewalls son excelentes para inspeccionar el tráfico procedente de Internet, a menudo son completamente ciegos a las amenazas que se originan dentro de la red. Si un dispositivo comprometido ya está conectado, es posible que un firewall no impida que ataque a otros sistemas internos. Aquí es donde el NAC proporciona una capa crítica de defensa interna.

Para comprender cómo funciona el NAC, es útil desglosarlo en sus funciones principales. Estas son las tareas fundamentales que realiza una solución NAC moderna cada vez que algo intenta conectarse.

Los pilares fundamentales del control de acceso a la red

Esta tabla resume las funciones fundamentales que realiza una solución NAC moderna para proteger una red.

| Pilar | Función | Analogía en el mundo real |

|---|---|---|

| Autenticación | Verificar la identidad del usuario o dispositivo. | Mostrar su identificación y tarjeta de miembro al portero del club. |

| Postura del dispositivo | Comprobar el estado y el cumplimiento de seguridad del dispositivo. | El portero comprobando su atuendo según el código de vestimenta. |

| Autorización | Conceder derechos de acceso específicos basados en la identidad y la postura. | Su tarjeta de miembro solo le concede acceso a plantas específicas. |

En esencia, el NAC responde a tres preguntas de seguridad fundamentales para cada intento de conexión:

- ¿Quién es usted? (Autenticación)

- ¿Qué dispositivo está utilizando? (Postura del dispositivo)

- ¿Qué tiene permitido hacer? (Autorización)

Al aplicar políticas basadas en estas respuestas, las empresas pueden garantizar que solo los usuarios de confianza con dispositivos que cumplan las normativas puedan acceder a recursos de red específicos. Esto reduce drásticamente la superficie de ataque y forma la base de la ciberseguridad moderna, especialmente para sectores como la hostelería, el comercio minorista y la sanidad, que gestionan diversos tipos de usuarios y datos muy confidenciales.

Comprender la arquitectura NAC moderna

Para comprender realmente cómo funcionan las soluciones de control de acceso a la red, debemos correr el telón y ver qué ocurre entre bastidores. Lo mejor es pensar en un sistema NAC no como una sola cosa, sino como un equipo bien coordinado en el que cada miembro tiene un trabajo específico.

Este equipo está formado por tres componentes principales que trabajan juntos en tiempo real, examinando cada intento de conexión frente a sus políticas de seguridad antes de que nadie acceda a la red. Analicemos quiénes son los actores clave en esta alineación de seguridad.

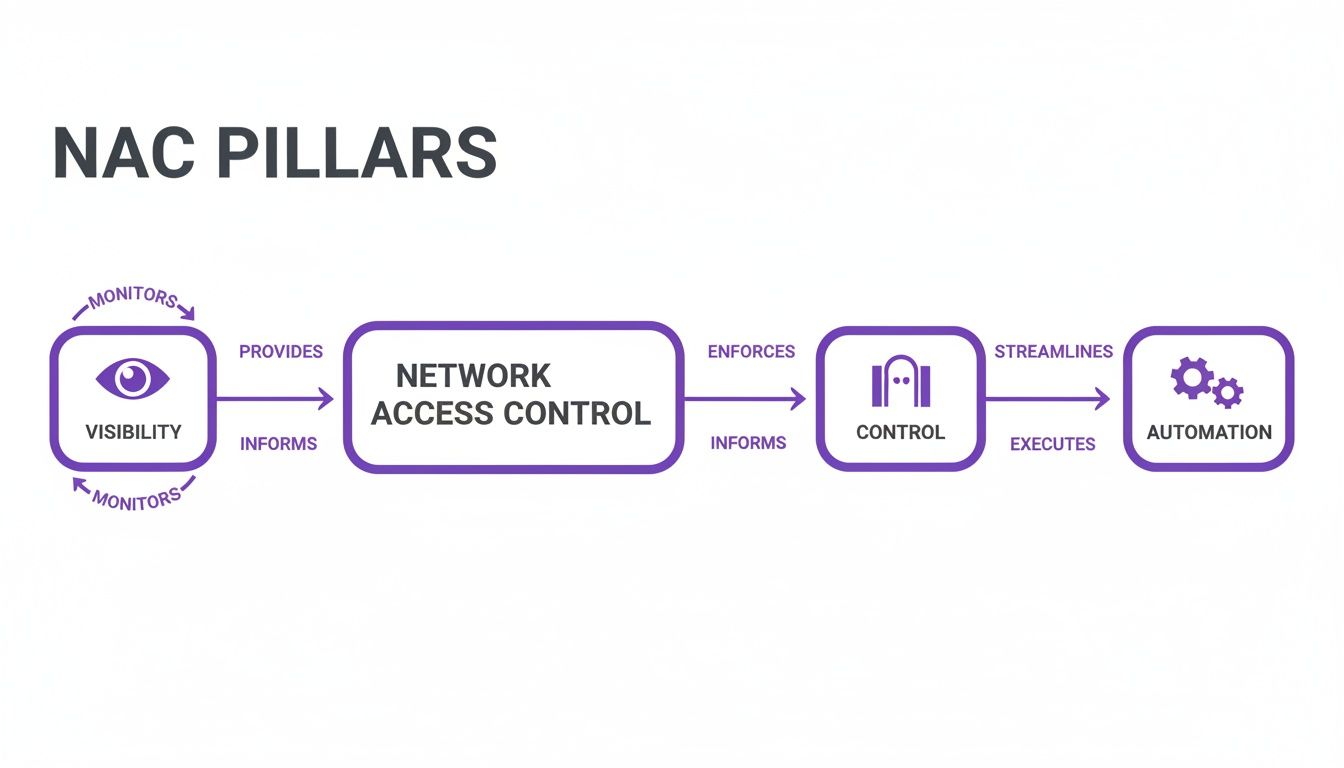

Los pilares de visibilidad, control y automatización muestran cómo una arquitectura NAC debe ver primero todo en la red, luego aplicar las reglas correctas y, finalmente, hacerlo todo de forma automática.

El servidor de políticas: el cerebro estratégico

En el corazón de cada sistema NAC se encuentra el servidor de políticas. Este es el 'cerebro' estratégico de toda la operación. No se comunica directamente con los dispositivos que intentan conectarse; en su lugar, contiene el libro de reglas maestro: todas las políticas y configuraciones que definen lo que significa "seguro" para su red.

Cuando un dispositivo intenta conectarse, la información sobre el mismo se envía al servidor de políticas. A continuación, el servidor comprueba sus reglas: ¿Es un usuario conocido? ¿Su dispositivo cumple nuestros requisitos de seguridad? ¿Qué nivel de acceso debería obtener? Aquí es donde a menudo entran en juego las integraciones con proveedores de identidad como Entra ID u Okta, vinculando la identidad de un usuario directamente a sus derechos de acceso.

Sensores de red: los ojos y los oídos

A continuación están los sensores de red, o agentes. Piense en ellos como los 'ojos y oídos' desplegados por toda su red, siempre a la escucha de nuevos intentos de conexión. Su trabajo es detectar cuándo un nuevo dispositivo (ya sea un portátil, un smartphone o un sensor IoT) se conecta o intenta unirse a la Wi-Fi.

Una vez que se detecta un nuevo dispositivo, el sensor recopila información inicial y la comunica al servidor de políticas. Es como un guardia de seguridad sobre el terreno que detecta a alguien cerca de una zona restringida y pide instrucciones por radio. Esta primera alerta es lo que inicia todo el flujo de trabajo del NAC.

Puntos de aplicación: los guardianes

Por último, tenemos los puntos de aplicación. Estos son los 'guardianes' que realmente ejecutan los comandos del servidor de políticas. ¿La mejor parte? Por lo general, se trata de los dispositivos de red que ya posee, como:

- Puntos de acceso inalámbrico (AP): controlan quién puede unirse a la Wi-Fi.

- Switches de red: gestionan el acceso de cualquier elemento conectado físicamente a su red.

- Firewalls y puertas de enlace: aplican reglas más amplias a todo el tráfico de la red.

Después de que el servidor de políticas tome su decisión, le indica al punto de aplicación correspondiente lo que debe hacer. Esa acción podría ser conceder acceso completo, desviar el dispositivo a una red de invitados limitada o bloquearlo por completo.

La verdadera magia de una solución NAC moderna es su capacidad para organizar estas piezas a la perfección. Por ejemplo, un usuario se conecta a la Wi-Fi (punto de aplicación), lo que alerta al servidor de políticas. El servidor comprueba la identidad del usuario y el estado del dispositivo, y luego le indica al AP que mueva al usuario al segmento de red seguro y correcto.

Este modelo arquitectónico es lo que permite que soluciones como Purple funcionen con su infraestructura existente de proveedores como Meraki o Aruba. En lugar de un costoso proyecto de "arrancar y reemplazar", una solución NAC inteligente utiliza el hardware que ya tiene, convirtiéndolo en una parte activa de su defensa de seguridad.

Para profundizar en los protocolos que hacen posible esta comunicación, puede aprender todo sobre cómo funciona un servidor RADIUS en la autenticación de red. Esta adaptabilidad es lo que hace que la implementación de potentes soluciones de control de acceso a la red sea una realidad mucho más práctica y rentable para la mayoría de las empresas.

Capacidades clave de las principales soluciones NAC

Entonces, ¿qué separa a un guardián de red básico de una plataforma de seguridad moderna y potente? Mientras que los sistemas más antiguos se basaban en simples reglas de permitir o denegar, las principales soluciones de control de acceso a la red actuales están repletas de funciones dinámicas e inteligentes. Han ido mucho más allá de las contraseñas compartidas obsoletas para ofrecer una seguridad granular basada en la identidad.

Todas estas capacidades avanzadas trabajan juntas, creando una postura de seguridad que es a la vez más fuerte y más flexible. Se trata de crear un sistema que pueda adaptarse en tiempo real a cada dispositivo que necesite acceso: desde un portátil corporativo hasta el smartphone de un invitado o la máquina de resonancia magnética de un hospital. Veamos las características principales que definen una solución NAC de primer nivel.

Autenticación basada en identidad y acceso sin contraseña

El primer trabajo, y el más fundamental, de cualquier NAC es una autenticación sólida. Ya no se trata de una única contraseña Wi-Fi fácil de compartir. El NAC moderno se basa en la identidad, averiguando quién se conecta, no solo qué se conecta.

Esto significa cambiar hacia métodos más seguros y fáciles de usar. Las soluciones avanzadas ofrecen todo un menú de opciones de autenticación para adaptarse a diferentes tipos de usuarios y necesidades de seguridad, como:

- Acceso sin contraseña: mediante biometría, notificaciones push o claves criptográficas, los usuarios pueden acceder a la red de forma segura sin tener que escribir nunca una contraseña. Esto supone una gran ventaja tanto para la seguridad como para la comodidad.

- Autenticación basada en certificados: para los dispositivos propiedad de la empresa, el NAC puede utilizar certificados digitales para verificar de forma silenciosa y segura la identidad del dispositivo cada vez que se conecta. Esto crea una experiencia fluida y muy segura para el personal.

- Integración de SSO: la vinculación con proveedores de identidad como Entra ID u Okta permite a la solución NAC utilizar el directorio central de usuarios de la organización como la única fuente de verdad sobre quién tiene acceso a qué.

Evaluación de la postura del dispositivo

Una característica fundamental que realmente distingue al NAC moderno es la evaluación de la postura del dispositivo, a menudo llamada comprobación de estado. Piense en ello como un control de seguridad antes de que se permita el paso a un dispositivo. La solución NAC inspecciona cualquier dispositivo que intente conectarse para asegurarse de que cumple sus estándares mínimos de seguridad.

Esta evaluación puede comprobar todo tipo de marcadores de cumplimiento:

- ¿Está el sistema operativo actualizado con los últimos parches de seguridad?

- ¿Está el software antivirus instalado, en ejecución y actualizado?

- ¿Está activado el firewall del dispositivo?

- ¿Tiene el dispositivo aplicaciones no aprobadas o de alto riesgo instaladas?

Si un dispositivo no supera esta comprobación de postura, no se bloquea para siempre. Un NAC inteligente puede desviar automáticamente el dispositivo a una red de cuarentena. Aquí, puede proporcionar recursos para ayudar al usuario a solucionar los problemas, como enlaces para descargar las actualizaciones de software necesarias. Esto automatiza la aplicación y quita una gran carga de trabajo a su personal de TI.

Aplicación dinámica de políticas y microsegmentación

Una vez que un usuario y su dispositivo han sido autenticados y examinados, el siguiente trabajo del NAC es aplicar las políticas de acceso correctas. Aquí es donde la microsegmentación cobra protagonismo. En lugar de una red plana y abierta donde una amenaza puede propagarse como un reguero de pólvora, el NAC crea zonas más pequeñas y aisladas.

La microsegmentación es como tener plantas seguras a las que solo se puede acceder con tarjeta en un rascacielos. Un invitado puede acceder al vestíbulo y a las zonas públicas, pero su tarjeta no funcionará en las plantas de ejecutivos o de la sala de servidores. Esta contención es crucial para evitar que los atacantes se muevan lateralmente por su red.

Una potente solución NAC puede colocar automáticamente a los usuarios y dispositivos en la red virtual (VLAN) correcta en función de su función, tipo de dispositivo e incluso ubicación. Esto significa que un invitado en la Wi-Fi está completamente aislado del segmento de red que contiene sistemas de punto de venta confidenciales en una tienda minorista. Puede profundizar en la implementación de estos conceptos en nuestra guía completa para crear una red inalámbrica segura .

La demanda de este tipo de seguridad integrada se está disparando. Solo en el Reino Unido, el mercado de control de acceso alcanzó los 524,6 millones de USD en 2024 y se prevé que ascienda a 830,7 millones de USD para 2030, impulsado por sectores como el comercio minorista y la hostelería que actualizan sus sistemas.

Elegir el modelo de implementación de NAC adecuado

Bien, ha decidido que una solución NAC es el camino a seguir. La siguiente gran pregunta es: ¿cómo la implementa realmente? Esta no es solo una decisión técnica; es una decisión estratégica que afectará directamente a su presupuesto, a la carga de trabajo de su equipo de TI y a su capacidad de escalar.

Básicamente, se enfrenta a tres caminos principales: mantener todo en las instalaciones (on-premises), optar por una solución totalmente basada en la nube o encontrar un punto intermedio con un enfoque híbrido. No hay una única respuesta correcta, pero definitivamente hay una opción adecuada para su organización. Analicemos lo que significa realmente cada opción para su empresa.

NAC local (on-premises): la fortaleza tradicional

Piense en el NAC local como si construyera su propia fortaleza. Usted compra los ladrillos, vierte el hormigón y coloca a los guardias. Esto significa implementar hardware y software dedicados directamente dentro de sus propios centros de datos. Usted es el propietario, lo gestiona y es responsable de cada parte de su mantenimiento.

- Control total: el mayor atractivo aquí es el control total y granular. Si se encuentra en un sector con estrictas normas de soberanía de datos o mandatos de cumplimiento específicos, tener todos sus datos y hardware bajo su propio techo podría ser innegociable.

- Alto coste inicial: la otra cara de la moneda es una fuerte inversión inicial. Está comprando dispositivos físicos y pagando licencias de software, lo que puede suponer un importante gasto de capital.

- Sobrecarga de mantenimiento: su equipo de TI es responsable de todo: actualizaciones, parches y gestión del ciclo de vida del hardware. Esto exige habilidades especializadas y una parte importante de su tiempo.

Esta ruta tradicional puede funcionar para una gran empresa con una sola sede, un equipo de seguridad bien dotado de personal y el presupuesto para hacer frente a los costes iniciales. Para la mayoría de las empresas modernas, especialmente aquellas que hacen malabarismos con múltiples ubicaciones, el coste y la complejidad pueden convertirse rápidamente en un factor decisivo.

NAC basado en la nube: el enfoque moderno

Un NAC basado en la nube, que normalmente se ofrece como servicio (SaaS), cambia por completo el guion. En lugar de que usted construya y mantenga la infraestructura, el proveedor se encarga de todo. El cerebro de la operación (el motor de políticas y la consola de gestión) reside en la nube.

Piense en ello como cambiar un generador casero y engorroso por una suscripción a la red eléctrica nacional. Obtiene energía fiable y escalable sin tener que mantener la central eléctrica usted mismo.

Las soluciones nativas de la nube como Purple están diseñadas para esta realidad. Eliminan la necesidad de controladores de hardware in situ, lo que simplifica radicalmente la gestión. Esto supone un punto de inflexión para las empresas con muchas sedes, como las cadenas minoristas o los grupos hoteleros, ya que les proporciona un único panel de control para gestionar el acceso a la red en todas y cada una de las ubicaciones.

| Característica | NAC local | NAC basado en la nube |

|---|---|---|

| Coste inicial | Alto (compra de hardware) | Bajo (cuota de suscripción) |

| Escalabilidad | Limitada por el hardware | Casi ilimitada |

| Mantenimiento | Gestionado por TI interna | Gestionado por el proveedor |

| Velocidad de implementación | Lenta (semanas a meses) | Rápida (días a semanas) |

| Ideal para | Una sola sede, necesidades de alto control | Múltiples sedes, empresas ágiles |

Algunas empresas prueban un modelo híbrido, buscando lo mejor de ambos mundos al mantener la aplicación de políticas in situ pero gestionándola desde la nube. Aunque puede ser un compromiso viable, a menudo conlleva su propio conjunto de complejidades, obligándole a gestionar dos sistemas interconectados. Para la mayoría, la gran simplicidad y agilidad de una solución puramente en la nube es el camino más convincente a seguir.

Un camino estratégico hacia la implementación completa de NAC

La idea de cambiar a un nuevo sistema NAC puede parecer una tarea monumental. La buena noticia es que no tiene que ser un cambio drástico de la noche a la mañana. Un despliegue por fases es la forma más inteligente de hacerlo, minimizando las interrupciones y garantizando una transición fluida. Es un viaje desde la visibilidad hasta el control total y automatizado.

A continuación, presentamos una ruta de migración probada que vemos funcionar una y otra vez:

- Comience en modo de solo supervisión: el primer paso consiste en escuchar. Implementa la solución NAC en un modo de 'solo supervisión' completamente no intrusivo. Se asienta silenciosamente en su red, mapeando cada usuario, dispositivo y conexión sin bloquear absolutamente nada. Esto le proporciona una imagen completa y real de su red y una base sólida sobre la que construir sus políticas de seguridad.

- Aplicación por fases para grupos de bajo riesgo: una vez que tenga ese mapa claro, puede empezar a aplicar las reglas. Comience con un grupo de bajo riesgo, como su red Wi-Fi de invitados o un departamento específico que utilice dispositivos estandarizados. Esta fase es su campo de pruebas, lo que le permite perfeccionar las políticas y resolver cualquier problema en un entorno controlado antes de seguir ampliando.

- Ampliación al control total de toda la red: con la confianza y los conocimientos adquiridos en las fases iniciales, está listo para el despliegue completo. Ahora puede ampliar la aplicación en toda la red. En este punto, cada solicitud de acceso (ya sea de un empleado, un invitado o un sensor IoT) se comprueba automáticamente frente a sus políticas de seguridad. Ha logrado un control de acceso a la red completo y automatizado.

El control de acceso a la red en acción en todos los sectores

La teoría que hay detrás de las soluciones de control de acceso a la red es una cosa, pero su verdadero valor brilla cuando se ve cómo resuelven problemas específicos del mundo real. Aunque la tecnología principal es la misma, la forma en que se utiliza puede ser completamente diferente de una empresa a otra. La forma en que un hotel protege la Wi-Fi de sus invitados, por ejemplo, está a un mundo de distancia de cómo un hospital necesita proteger sus equipos médicos de soporte vital.

Hostelería y recintos

Para hoteles, estadios y centros de conferencias, ofrecer una Wi-Fi fluida pero segura es una gran parte de la experiencia del cliente. El reto consiste en hacer malabarismos con miles de dispositivos de invitados desconocidos y, al mismo tiempo, asegurarse de que nunca tengan acceso a la red corporativa segura que dirige el negocio.

Aquí es donde el NAC cobra protagonismo. Permite a los recintos dividir su red, creando espacios virtuales totalmente separados para invitados, personal y sistemas administrativos. Para los invitados, el Captive Portal es mucho más que una simple pantalla de inicio de sesión; es un potente motor de marketing.

Al solicitar un simple correo electrónico o un inicio de sesión social, los recintos pueden recopilar valiosos datos de origen. Esta información puede impulsar ofertas personalizadas y campañas de marketing dirigidas que fomenten las visitas repetidas, todo ello mientras los invitados están protegidos de forma segura por un firewall lejos de los sistemas operativos críticos.

Entornos minoristas

En un entorno minorista, la red es un hervidero de actividad constante. Tiene que soportar todo, desde sistemas de punto de venta (POS) que manejan información de pago confidencial hasta personal que utiliza tabletas para comprobar el inventario. Proteger este ecosistema diverso es absolutamente esencial.

El NAC aplica la microsegmentación, construyendo un muro digital alrededor de la red POS para protegerla de todo el resto del tráfico. Por lo tanto, si la tableta de un miembro del personal o el teléfono de un invitado se ven comprometidos, la amenaza queda acorralada y no puede propagarse a los terminales de pago.

Este marcado enfoque en la seguridad de los datos está impulsando una enorme inversión en el Reino Unido. El sector comercial, que incluye el comercio minorista y la hostelería, lidera ahora el mercado de control de acceso. Se valoró en 0,44 mil millones de USD en 2024 y se prevé que alcance los 0,62 mil millones de USD en 2029 a medida que las empresas redoblan sus esfuerzos para proteger sus activos.

Instalaciones sanitarias

Lo que está en juego en la seguridad de la red no es mucho mayor que en la sanidad. Los hospitales son una compleja red de dispositivos conectados, desde equipos críticos para la vida del Internet de las cosas médicas (IoMT), como bombas de infusión y monitores de pacientes, hasta las tabletas de los médicos y la Wi-Fi pública para pacientes.

Una solución NAC sólida es fundamental para garantizar la seguridad del paciente y cumplir con los estrictos estándares normativos. Funciona identificando, perfilando y segmentando automáticamente cada dispositivo que intenta conectarse.

- Seguridad de IoMT: los dispositivos médicos están delimitados en su propio segmento de red aislado, donde solo pueden comunicarse con sistemas clínicos autorizados. Esto evita que se conviertan en un objetivo para el malware que podría estar moviéndose por la red general.

- Acceso basado en roles: a los médicos, enfermeras y personal administrativo se les otorgan diferentes niveles de acceso en función de su trabajo. Un médico puede necesitar acceder a los historiales de los pacientes desde su tableta, mientras que el dispositivo de un administrador de instalaciones está restringido exclusivamente a la red de gestión del edificio.

- Aislamiento de pacientes y visitantes: los invitados que utilizan la Wi-Fi pública se mantienen completamente separados de todo el tráfico clínico y operativo, protegiendo los datos confidenciales de los pacientes de cualquier posible exposición.

Para cualquier sector con reglas estrictas, como la sanidad, cumplir con los mandatos de seguridad de datos y control de acceso es una prioridad absoluta. Abordar los requisitos de TI de cumplimiento de la HIPAA es a menudo lo que inicia el cambio hacia una estrategia de control de red más avanzada. Para ver un ejemplo real de esto, consulte nuestro https://www.purple.ai/case-studies/sarasota-memorial-hospital .

Viviendas residenciales y para estudiantes

En edificios con múltiples inquilinos, como residencias de estudiantes o propiedades de construcción para alquiler, los residentes esperan una experiencia de Internet que se sienta como en casa: privada, segura y sencilla. Pero dar acceso a cientos de personas a una única red compartida es un enorme dolor de cabeza en materia de seguridad.

Las soluciones de control de acceso a la red modernas tienen una solución inteligente para esto: claves precompartidas individuales ( iPSK ). Cada residente obtiene su propia contraseña Wi-Fi única, que conecta todos sus dispositivos a una "burbuja" de red personal y privada. Les proporciona la sólida seguridad de una red de nivel empresarial con la facilidad de uso de una configuración doméstica, evitando que sus dispositivos sean visibles para sus vecinos.

Cuando las organizaciones empiezan a investigar el control de acceso a la red, siempre surgen algunas preguntas comunes y muy prácticas. Obtener respuestas claras y directas es la clave para sentirse seguro y crear una estrategia que realmente funcione para su empresa.

Abordemos algunas de las consultas más frecuentes que tienen los líderes de TI y los administradores de red cuando están evaluando una nueva plataforma NAC.

¿En qué se diferencia el NAC de un firewall?

Esta es fácilmente una de las preguntas más comunes, y es una distinción realmente importante que hacer.

Piense en un firewall como la seguridad en el perímetro de su edificio. Comprueba todo lo que viene del mundo exterior (Internet), y es brillante a la hora de detener las amenazas externas antes de que lleguen a su puerta principal.

Una solución NAC, por otro lado, es como el guardia de seguridad dentro de su edificio. Una vez que alguien pasa la entrada principal, el guardia comprueba quién es y qué intenta hacer. El NAC examina a cada usuario y dispositivo después de que se hayan conectado, controlando a qué salas (o segmentos de red) se les permite entrar. Se centra en las amenazas internas y en evitar que un intruso se mueva libremente, un punto ciego para la mayoría de los firewalls. Realmente necesita ambos para una postura de seguridad sólida.

¿Cómo se integra el NAC con otras herramientas de seguridad?

Una solución moderna de control de acceso a la red no debería funcionar de forma aislada. De hecho, su verdadero poder proviene de actuar como un centro de aplicación central que mejora aún más sus herramientas de seguridad existentes. Un buen NAC debería encajar a la perfección con:

- Proveedores de identidad (IdP): herramientas como Entra ID u Okta se convierten en la "única fuente de verdad" sobre quién es un usuario. A continuación, la plataforma NAC utiliza esta información para aplicar automáticamente las políticas de acceso correctas en función de su función.

- Protección de endpoints (EDR): antes de conceder el acceso, el NAC puede consultar a un agente EDR en un dispositivo para confirmar su estado. ¿Está actualizado el antivirus? ¿Están instalados los parches de seguridad? Esto garantiza que los dispositivos cumplan sus estándares de seguridad antes de que puedan conectarse.

- Gestión de eventos e información de seguridad (SIEM): el NAC envía una mina de oro de datos contextuales (quién, qué, dónde y cuándo) a su SIEM. Esto mejora drásticamente su capacidad para detectar amenazas y responder a incidentes porque tiene una imagen mucho más clara de lo que ocurre en su red.

El NAC no solo añade otra capa de seguridad; multiplica la eficacia de las herramientas que ya tiene al proporcionar el eslabón perdido entre la identidad del usuario, el estado del dispositivo y la aplicación de la red.

¿Cómo podemos justificar la inversión?

A la hora de justificar el coste, todo se reduce a dos cosas: reducir el riesgo y aumentar la eficiencia operativa.

El coste medio de una brecha de datos siempre está aumentando, y un solo incidente causado por un portátil no seguro o un dispositivo de invitado comprometido puede ser financieramente devastador. El NAC aborda directamente este riesgo al detener el acceso no autorizado antes de que pueda causar algún daño.

Además de eso, piense en el tiempo que su equipo de TI dedica a tareas manuales. Un NAC basado en la nube automatiza cosas como la incorporación de nuevos dispositivos, la gestión del acceso de invitados y la aplicación de políticas de seguridad. Esto libera a su equipo del trabajo manual y repetitivo para que puedan centrarse en proyectos que realmente hagan avanzar el negocio.

¿Listo para reemplazar las contraseñas obsoletas por una red fluida, segura y basada en la identidad? Descubra cómo Purple ofrece acceso Zero Trust para invitados, personal y entornos multiinquilino al integrarse con su infraestructura de red existente. Explore la plataforma Purple .