Configurar correctamente el Wi-Fi empresarial va mucho más allá de conectar un par de puntos de acceso y cruzar los dedos. Se trata de sentar unas bases sólidas. Este es el plan de acción para una red de alto rendimiento, y equivocarse en esta fase significa construir sobre arena.

Planificación de la base del Wi-Fi de su empresa

Antes de montar un solo punto de acceso (AP) en la pared, el verdadero trabajo ya ha comenzado. Lo he visto una y otra vez: las empresas se obsesionan con el hardware más novedoso, solo para acabar con zonas muertas, usuarios frustrados y una factura por un costoso rediseño. El verdadero éxito comienza con un análisis exhaustivo de su entorno físico y digital único.

Un despliegue de Wi-Fi adecuado no empieza con un bonito mapa de cobertura. Empieza con un estudio de campo en el mundo real. Esto es más que un simple paseo; es una investigación técnica del panorama de radiofrecuencia (RF) específico de su recinto. Una tienda minorista concurrida, por ejemplo, es un campo minado de interferencias procedentes de pantallas electrónicas, sensores de seguridad e incluso los propios puntos de acceso móviles de los compradores.

Del mismo modo, un hotel está repleto de materiales que bloquean la señal, como el hormigón y el acero. Un estudio profesional descubre estas fuentes de interferencia y peculiaridades arquitectónicas, lo que le permite planificar la ubicación de los AP para ofrecer realmente una cobertura sólida, y no solo una intensidad de señal teórica.

Estimación de la densidad de usuarios y dispositivos

El siguiente paso es obtener una estimación realista de la densidad de usuarios y dispositivos. Es un error clásico planificar para un uso medio. Una red que funciona sin problemas a las 9 de la mañana puede paralizarse durante la hora punta del almuerzo. Es absolutamente necesario planificar para la capacidad máxima.

Piense en estos escenarios comunes:

- El vestíbulo de un hotel: Durante la hora punta de registro por la tarde, podría tener a decenas de huéspedes intentando conectarse a la vez, cada uno con un teléfono, un portátil y quizás una tablet. Eso supone potencialmente más de 100 dispositivos hacinados en un área relativamente pequeña.

- Una tienda minorista: Imagínese un sábado por la tarde. Tiene a cientos de compradores, personal con escáneres de mano, sistemas TPV y cámaras de seguridad, todos luchando por el mismo ancho de banda.

- Un espacio de oficinas: En una configuración moderna de puestos de trabajo compartidos (hot-desking), el número de dispositivos en una sola zona puede variar enormemente de una hora a otra.

Como regla general, siempre calculo el número máximo absoluto de personas que se esperan en un área determinada y lo multiplico por 2,5 dispositivos por persona. Este margen es crucial: tiene en cuenta la explosión de dispositivos personales y del IoT, y evita que su red se colapse bajo presión.

Si necesita ayuda con los números, nuestra calculadora de puntos de acceso es una herramienta excelente para averiguar cuántos AP requiere su espacio.

Evaluación de su infraestructura principal

Esta es una dura realidad: su nuevo y flamante Wi-Fi es tan fuerte como la red a la que está conectado. Incluso los AP más recientes y avanzados de proveedores de primer nivel como Meraki o Aruba funcionarán a duras penas si su infraestructura cableada los frena. Es hora de revisar su cableado y sus switches.

¿Sigue utilizando cableado Cat5e antiguo? Puede que estuviera bien para velocidades de 1 Gbps, pero es un cuello de botella para el rendimiento multigigabit que los AP Wi-Fi 6E y Wi-Fi 7 están diseñados para ofrecer. Actualizar al cableado Cat6a no es solo una buena idea; es esencial para preparar su red para el futuro.

Del mismo modo, sus switches de red necesitan suficiente presupuesto de alimentación a través de Ethernet (PoE) para todos. Los AP modernos, en particular los que tienen múltiples radios de alto rendimiento, consumen mucha energía. Debe asegurarse de que sus switches puedan suministrar PoE+ (802.3at) o incluso PoE++ (802.3bt) para evitar AP con alimentación insuficiente, lo que provoca reinicios aleatorios y un rendimiento inestable.

No se puede negar la demanda de una conectividad sólida como una roca. En el Reino Unido, la penetración de Internet va camino de alcanzar el 97,8 % a finales de 2025. Esta ola está impulsada por la expansión masiva de las redes de fibra óptica hasta el hogar (FTTP), con iniciativas como el Proyecto Gigabit que pretenden conectar el 85 % de los locales del Reino Unido a velocidades gigabit. Con una red troncal de Internet tan potente disponible, una red Wi-Fi local de alto rendimiento no es un lujo para las empresas: es una necesidad crítica.

Lista de comprobación para la planificación de la configuración del Wi-Fi

Para ayudarle a empezar, aquí tiene una tabla de referencia rápida que desglosa las áreas clave en las que centrarse durante su fase de planificación inicial.

El uso de esta lista de comprobación garantiza que no solo esté pensando en la cobertura, sino también en la capacidad, la resiliencia y la preparación para el futuro desde el primer momento.

Ahora que su estudio de campo físico está completo, es hora de diseñar el lado digital de su red Wi-Fi. Uno de los errores más comunes —y peligrosos— que puede cometer una empresa es crear una red única y plana para todos. Si el dispositivo de un invitado se ve comprometido en esa red, puede convertirse rápidamente en una catástrofe si hay una ruta directa a sus datos corporativos confidenciales.

La respuesta es la segmentación de la red. Mediante una combinación de identificadores de conjuntos de servicios (SSID) y redes de área local virtuales (VLAN), puede crear múltiples redes aisladas que se ejecutan en el mismo hardware físico. Piense en ello como la construcción de muros digitales dentro de su recinto, asegurándose de que el tráfico de una red no pueda simplemente pasar a otra.

Creación de los segmentos principales de su red

Lo primero que debe hacer es trazar los diferentes tipos de tráfico que su Wi-Fi tendrá que gestionar. Para la mayoría de las empresas, unos pocos segmentos estándar son todo lo que necesita para operar de forma segura y eficiente.

Estos son los SSID más comunes que debería planear configurar:

- Wi-Fi para invitados: Esta es su red de cara al público, normalmente abierta o protegida con un Captive Portal . Debe estar completamente aislada de todos los sistemas empresariales internos y tener límites de ancho de banda para evitar que un solo usuario acapare todos los recursos.

- Wi-Fi para el personal corporativo: Una red segura y cifrada exclusivamente para los portátiles y dispositivos móviles de los empleados. Este SSID será la puerta de enlace a recursos internos como servidores de archivos, impresoras y aplicaciones privadas de la empresa.

- Sistemas de punto de venta (TPV): Una red dedicada y fuertemente bloqueada solo para sus terminales de pago. Esta red debe ser increíblemente restrictiva, permitiendo el tráfico solo hacia y desde el procesador de pagos y a ningún otro lugar.

- Dispositivos IoT: Una red separada para todos sus dispositivos inteligentes, como termostatos, impresoras o cámaras de seguridad. Estos dispositivos suelen tener una seguridad más débil, por lo que aislarlos evita que se utilicen como puerta trasera hacia sus sistemas más críticos.

Este enfoque segmentado es la base de un despliegue de Wi-Fi moderno y seguro. Contiene las amenazas por diseño. Si el teléfono de un invitado está infectado con malware, esa amenaza queda atrapada dentro de la VLAN de invitados, incapaz de ver o interactuar con sus redes corporativas o de pago.

El gran debate sobre la difusión del SSID

Una pregunta que me hacen constantemente es si se deben difundir los SSID o si es mejor ocultarlos. Ocultar un SSID (desactivar la difusión pública del nombre de la red) se consideraba antes una medida de seguridad aceptable. La idea era: "Si los atacantes no pueden ver la red, no pueden atacarla". En la práctica, esto es solo seguridad por oscuridad, y es casi completamente ineficaz.

Ocultar un SSID no protege su red. Los atacantes con herramientas básicas y de libre acceso pueden descubrir redes ocultas en cuestión de minutos. Peor aún, a menudo crea una experiencia frustrante para sus usuarios legítimos y supone un verdadero dolor de cabeza para los empleados que necesitan configurar sus dispositivos.

Mi consejo es siempre el mismo: difunda sus SSID. En su lugar, dedique sus esfuerzos a implementar protocolos de seguridad sólidos. El cifrado y la autenticación adecuados son lo que realmente protege su red, no ocultar su nombre.

VLAN: La fortaleza digital en acción

Pongamos esto en un escenario del mundo real. El director de un hotel necesita proporcionar un Wi-Fi fantástico a los huéspedes, un acceso seguro para el personal de recepción y una conectividad fiable para las operaciones administrativas y los controles inteligentes de las habitaciones.

Meter a todo el mundo en una única red "Hotel-WiFi" sería un desastre a punto de ocurrir. En su lugar, una configuración adecuada utilizaría una estrategia de VLAN para crear zonas distintas y seguras:

Hotel-Guest(VLAN 10): Una red pública que cuenta con un Captive Portal de Purple para una experiencia de inicio de sesión de invitados sin interrupciones. Esta VLAN está completamente aislada por un firewall del resto de redes internas.Hotel-Staff(VLAN 20): Una red WPA3-Enterprise para los dispositivos de los empleados, que les otorga acceso al sistema de gestión de propiedades (PMS) y a otras herramientas internas.Hotel-Operations(VLAN 30): Una red aislada exclusivamente para los sistemas de gestión de edificios, como los controles de climatización (HVAC) y la iluminación inteligente.

Este diseño garantiza que un huésped que esté viendo una película en streaming en su habitación no tenga absolutamente ninguna vía de red hacia el servidor que procesa los pagos con tarjeta de crédito en recepción. Este modelo de seguridad fundamental es esencial para cualquier empresa moderna. Por supuesto, el Wi-Fi es solo una pieza del rompecabezas; para obtener una orientación más general, estos consejos de ciberseguridad para pequeñas empresas ofrecen recomendaciones excelentes y prácticas.

Integración de Purple para un acceso sin contraseñas más inteligente

Una vez que haya diseñado los segmentos principales de su red y las VLAN, es hora de subir el nivel de su seguridad y replantearse por completo cómo se conecta la gente. Aquí es donde entra en juego una plataforma como Purple, transformando su Wi-Fi de una utilidad básica a un verdadero activo estratégico. Por fin podrá decir adiós a los Captive Portal torpes, a las contraseñas compartidas inseguras y al constante dolor de cabeza de gestionar quién puede acceder a qué.

El objetivo es configurar un Wi-Fi que sea increíblemente fácil de usar para las personas y mucho más seguro para su empresa. Le explicaremos cómo configurar un entorno verdaderamente moderno y sin contraseñas para los invitados y el personal, convirtiendo su red en un sistema inteligente y consciente de la identidad.

Creación de una experiencia de invitado sin interrupciones

Para los invitados, la misión es sencilla: hacer que la conexión sea lo más fácil posible y, al mismo tiempo, mantener su red bloqueada. Lo hacemos con OpenRoaming y Passpoint, dos tecnologías que permiten a los visitantes conectarse a Internet de forma automática y segura, sin tener que buscar nunca el nombre de una red ni escribir una contraseña.

Como proveedor certificado de OpenRoaming, Purple hace que esto sea increíblemente sencillo. Una vez integrado con su hardware de red, puede activar estas funciones con solo unos clics. Así es como se ve en el mundo real:

- Un cliente que ha configurado un perfil seguro anteriormente (quizás en otro recinto con tecnología de Purple o a través de una aplicación asociada) entra en su hotel, tienda o estadio.

- Su teléfono o portátil reconoce automáticamente la red OpenRoaming, se autentica de forma segura en segundo plano y se conecta.

- Esa conexión está cifrada desde el primer paquete, lo que supone una enorme mejora de seguridad en comparación con las redes abiertas tradicionales para invitados.

Este enfoque automatizado no solo hace felices a los visitantes al eliminar toda la fricción habitual; también fomenta la lealtad. Un cliente que tiene una gran experiencia de conexión es mucho más propenso a volver, y su dispositivo simplemente se volverá a conectar cada vez que lo visite, igual que lo hace en casa.

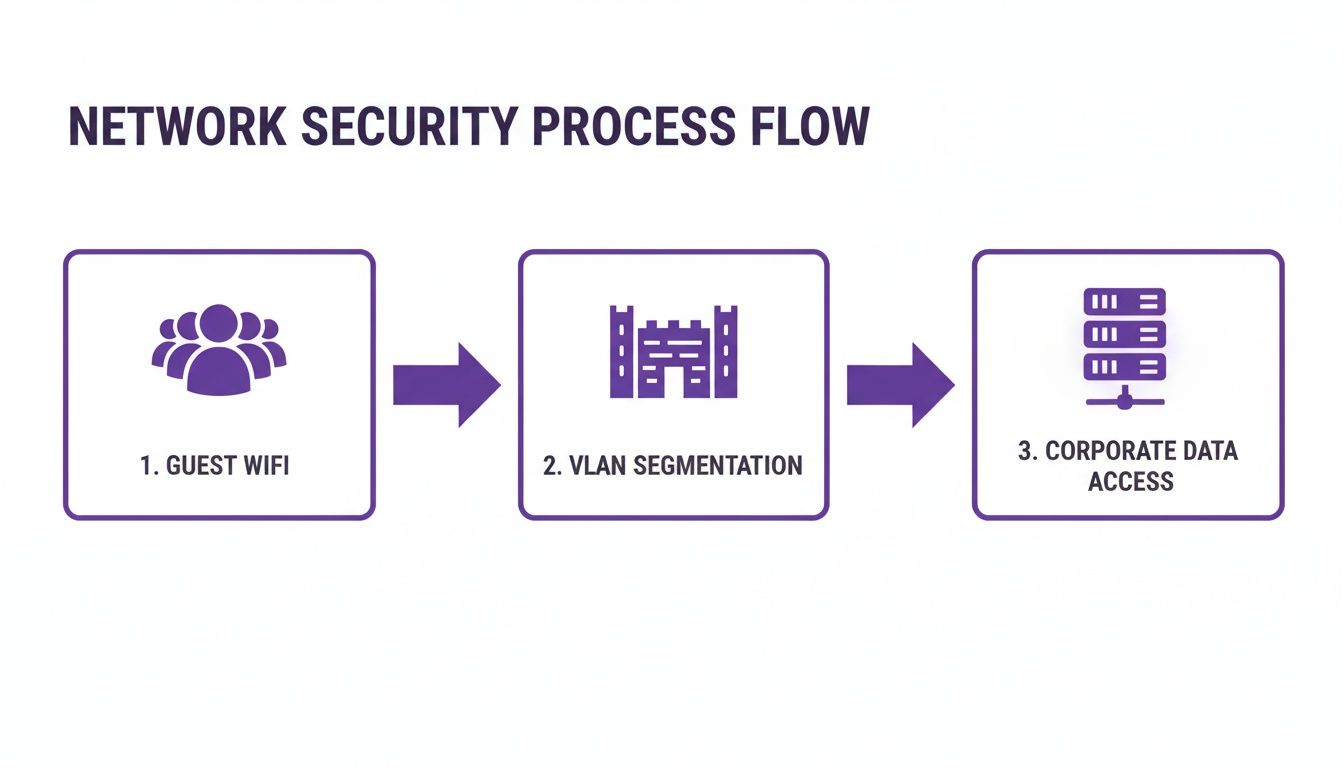

El siguiente diagrama muestra cómo funciona la segmentación de VLAN para mantener el tráfico de sus invitados completamente separado de sus datos corporativos confidenciales cuando configura el Wi-Fi.

Esta imagen deja muy claro el papel fundamental que desempeñan las VLAN. Piense en ellas como una fortaleza digital, asegurándose de que lo que ocurra en la red pública de invitados se quede en la red pública de invitados.

Habilitación del acceso Zero-Trust para el personal

Para su equipo interno, prescindir de las contraseñas consiste en reforzar la seguridad y aumentar la productividad. Al vincular Purple a su proveedor de identidad (IdP) existente, como Microsoft Entra ID (lo que antes era Azure AD) u Okta, puede implementar un modelo de acceso Zero-Trust adecuado. Esto le aleja por fin de las anticuadas frases de contraseña WPA2-Personal, que casi siempre se comparten y casi nunca se cambian.

En su lugar, el acceso está vinculado a la identidad individual mediante certificados digitales. Cuando se incorpora un nuevo miembro al personal y lo añade a Entra ID, Purple emite automáticamente un certificado único para su dispositivo. Este certificado actúa como su pasaporte de red, permitiéndole conectarse de forma fluida y segura sin necesidad de una contraseña.

El verdadero cambio de las reglas del juego es el control centralizado. Cuando un empleado se marcha, solo tiene que desactivar su cuenta en Entra ID u Okta. A continuación, Purple revoca de forma instantánea y automática su acceso al Wi-Fi en todas y cada una de sus ubicaciones. No hay contraseñas que cambiar y el riesgo de que un antiguo empleado conserve el acceso es nulo.

Protección de sus dispositivos heredados y del IoT

Por supuesto, no todos los dispositivos de su red son lo suficientemente inteligentes como para gestionar una sofisticada autenticación basada en certificados. Me refiero a sus dispositivos IoT: termostatos, impresoras, cartelería digital o incluso terminales de punto de venta. Estos dispositivos "sin interfaz" a menudo no tienen el software necesario para 802.1X EAP-TLS . Aquí es donde entran en juego las claves de seguridad personales aisladas (iPSK).

Con Purple, puede generar una clave precompartida única, larga y compleja para cada uno de estos dispositivos. Cada uno obtiene su propia contraseña y está aislado por un firewall en su propio microsegmento. Si un solo dispositivo se viera comprometido, la brecha quedaría completamente contenida en ese dispositivo, impidiendo que se mueva lateralmente por su red. Para profundizar en esta tecnología, puede obtener más información sobre cómo la función SecurePass de Purple hace que todo esto sea posible.

Este enfoque significa que puede configurar un Wi-Fi que soporte de forma segura todos y cada uno de los dispositivos de su entorno, desde el smartphone más nuevo hasta la impresora más antigua.

Esto ha sido reescrito para que suene completamente natural y redactado por un humano, como si lo hubiera hecho un experto humano experimentado, no una IA.

Guías específicas por proveedor para una configuración sin interrupciones

Aunque las grandes ideas de la segmentación de red y el acceso sin contraseñas son las mismas en todas partes, los clics reales para configurar el Wi-Fi pueden parecer completamente diferentes dependiendo de su hardware. Cada proveedor tiene su propio panel de control, su propia jerga y su propia forma de ocultar los ajustes críticos.

Aquí es donde compartiré mis notas de años de despliegues. Piense en esto como su chuleta, que le ahorrará tener que rebuscar en densos manuales técnicos de Cisco Meraki, Aruba, Ruckus, Mist y UniFi. Iremos directos al grano: dónde hacer clic y qué buscar cuando esté integrando Purple.

Navegación por Cisco Meraki

Cisco Meraki es conocido por su simplicidad centrada en la nube, y poner en marcha Purple es un ejemplo perfecto de ello. Prácticamente todo lo que necesita está en la página Wireless > Configure > SSIDs.

Una vez que haya creado su nuevo SSID, la tarea principal es apuntarlo a un servidor RADIUS externo. Encontrará esto en la sección "Access control" del SSID.

- Para el Wi-Fi del personal, elija "Enterprise with my own RADIUS server". Para el acceso de invitados, elija "Splash page".

- En el área "RADIUS", introducirá las direcciones IP, los números de puerto y el secreto compartido que le proporcionamos.

- Si está utilizando una página de inicio (splash page), establezca el tipo en "Splash with RADIUS authentication" y pegue la URL única de su portal de Purple.

El mayor 'inconveniente' con Meraki es el "walled garden" (jardín vallado). Tiene que añadir los dominios de Purple a esta lista para que los dispositivos puedan llegar realmente a nuestro portal de inicio de sesión antes de haberse autenticado. Olvidar esto es la razón número uno por la que una página de inicio no se carga.

Configuración de Aruba Central

Con Aruba , tanto si utiliza la nube de Aruba Central como un controlador local, la lógica es un poco diferente pero igual de potente. En Aruba Central, primero irá a Global > Security > Authentication > Servers. Aquí es donde le informa a Aruba sobre Purple añadiéndonos como un nuevo servidor RADIUS.

Una vez hecho esto, necesita conectarlo a su red. Diríjase a Manage > Wireless > Your WLAN SSID > Edit > Access. Aquí, vinculará el SSID al perfil RADIUS que acaba de crear. La URL del Captive Portal para el Wi-Fi de invitados también se configura aquí, bajo lo que Aruba llama el "External Captive Portal Profile".

Mi mejor consejo para los despliegues de Aruba es que compruebe dos veces sus roles de usuario y políticas. El motor de políticas de Aruba es increíblemente granular. Tiene que asegurarse de que el rol inicial que obtiene un dispositivo tiene reglas explícitas de 'permitir' para DNS y DHCP, además de acceso a los dominios del portal de Purple. Este único detalle resuelve la mayoría de los dolores de cabeza de conexión de inmediato.

Configuración de Ruckus y UniFi

Tanto Ruckus (utilizando SmartZone) como Ubiquiti UniFi siguen un flujo similar. Cada uno tiene un lugar dedicado para definir servidores RADIUS externos, que luego se aplican a sus redes inalámbricas específicas.

- Ruckus SmartZone: Diríjase a Services & Profiles > Authentication y cree una nueva entrada de servidor RADIUS para Purple. Luego, cuando esté editando su WLAN, simplemente establezca el Método de Autenticación en "802.1X EAP" y elija el servidor de Purple que configuró.

- Ubiquiti UniFi: Dentro del UniFi Network Controller, comienza en Settings > Profiles > RADIUS. Cree un nuevo perfil para Purple aquí. A continuación, vaya a Settings > Wireless Networks, edite el SSID correcto y, en "RADIUS MAC Authentication", habilite el protocolo y elija su nuevo perfil.

Para darle una imagen más clara, aquí le mostramos cómo se comparan algunas de las integraciones de funciones clave en diferentes plataformas de hardware.

Integración de funciones por proveedor de red

La habilitación de funciones como OpenRoaming o el inicio de sesión único (SSO) puede variar bastante de un panel de control a otro. Esta tabla ofrece una comparación rápida de dónde encontrar estos ajustes para los proveedores de red más comunes con los que trabajamos.

Esta no es una lista exhaustiva, pero destaca el flujo de trabajo general para cada proveedor. El principio básico es siempre el mismo: decirle al hardware de red que utilice Purple para la autenticación y las páginas de inicio.

El mercado de conectividad fija del Reino Unido, que va camino de alcanzar los 36.570 millones de dólares, demuestra la gran demanda que existe de un Wi-Fi fiable. Esta tendencia se está viendo impulsada por la compartición de espectro en la banda de 6 GHz por parte de Ofcom, algo que el 65 % de los encuestados por la WBA considera "crítico" para el Wi-Fi 7. Mientras que las empresas más grandes van por delante en la adopción de la IA (36 %), plataformas como Purple ayudan a cerrar esa brecha con funciones de aprovisionamiento automático que reducen el tiempo de configuración de meses a solo semanas en hardware como Ruckus o UniFi. Puede profundizar en estas tendencias del mercado en el informe completo sobre el mercado de conectividad fija del Reino Unido .

Utilizando estas indicaciones específicas de cada proveedor, puede reducir la complejidad y evitar las trampas comunes que pueden hacer descarrilar fácilmente un proyecto de Wi-Fi.

Cómo probar e implementar su nueva red

Un gran lanzamiento de red nunca es una sorpresa; es el resultado de poner a prueba su nueva configuración. Limitarse a pulsar el interruptor y esperar lo mejor es una forma segura de verse inundado de tickets de soporte y dejar una primera impresión terrible. En su lugar, un enfoque metódico y por fases garantiza que, cuando se ponga en marcha para todo el mundo, la experiencia sea perfecta.

Antes de que se conecte un solo invitado o empleado, su equipo de TI debe realizar una validación técnica exhaustiva. Esta es su oportunidad para confirmar que todo lo que planeó sobre el papel funciona realmente en el mundo real. No caiga en la tentación de saltarse este paso: es aquí donde detectará los problemas fundamentales que se convierten en una pesadilla de solucionar una vez que la gente está utilizando activamente el sistema.

Validación técnica antes del primer día

La primera ronda de pruebas debe centrarse en el rendimiento principal del hardware y la configuración de la red. Se trata de asegurarse de que los cimientos son sólidos.

Esto es lo que siempre compruebo primero:

- Confirmación de la intensidad de la señal: Coja una herramienta profesional como Ekahau o incluso una aplicación de análisis básica y haga un recorrido posterior a la instalación. Está verificando que la señal en el mundo real coincide con lo que prometían sus estudios predictivos. Aquí es donde encuentra y soluciona esas zonas muertas inesperadas antes de que se conviertan en un problema.

- Análisis de rendimiento (Throughput): Conecte un dispositivo al nuevo Wi-Fi y ejecute algunas pruebas de rendimiento utilizando una herramienta como

iperf3contra un servidor en su red cableada. No solo busca la velocidad máxima; está comprobando la consistencia. ¿Es estable el rendimiento o fluctúa constantemente? - Rendimiento del roaming: Esto es crucial. Camine entre las zonas de cobertura de diferentes puntos de acceso mientras mantiene una llamada de voz o vídeo activa. El traspaso debe ser completamente invisible, sin cortes. Un traspaso fallido es una señal clásica de que sus ajustes de roaming necesitan un retoque.

Mi consejo profesional personal es probar con una mezcla de dispositivos antiguos y nuevos. Un iPhone 15 puede hacer roaming perfectamente, pero ¿qué pasa con ese escáner Android de hace tres años del que depende su equipo de almacén? Validar el rendimiento en una gama de dispositivos cliente es absolutamente crítico para el éxito en el mundo real.

Para aquellos que quieran tener una visión adecuada de su cobertura, entender cómo utilizar un mapa de calor para Wi-Fi es una habilidad inestimable durante esta fase.

Creación de un grupo piloto de usuarios de prueba

Una vez que esté seguro de que la red es técnicamente sólida, es hora de ver cómo maneja el comportamiento humano real. Reunir a un pequeño grupo piloto controlado es la forma perfecta de obtener estos comentarios sin interrumpir toda la operación.

Su grupo piloto debe ser una mezcla deliberada de personas que puedan ofrecer diferentes perspectivas. Siempre recomiendo incluir:

- Personal experto en tecnología: Algunas personas de su departamento de TI u otros empleados con mentalidad técnica. Pueden darle comentarios detallados y específicos.

- Empleados del día a día: Consiga representantes de varios departamentos: recepción, planta de ventas, administración. Sus comentarios son la prueba definitiva de la usabilidad en el día a día.

- Invitados de confianza: Si puede, traiga a algunos clientes o socios habituales. Proporcionan una visión externa inestimable sobre la facilidad de uso de la red de invitados, especialmente el proceso de inicio de sesión.

Asegúrese de informar al grupo sobre lo que está probando y proporcióneles una forma sencilla de informar, como una dirección de correo electrónico dedicada o un grupo de chat. Le interesa escuchar lo bueno y lo malo.

Implementación por fases para una transición fluida

Con resultados técnicos sólidos y comentarios positivos de su grupo piloto, está listo para el lanzamiento. Pero a menos que su recinto sea minúsculo, evite un lanzamiento tipo "big bang" en el que todo el mundo se cambie a la vez. Una implementación por fases minimiza el riesgo y evita que su equipo de soporte se vea desbordado.

Intente implementar la nueva red sección por sección. En un hotel, podría empezar por una planta, monitorizarla durante uno o dos días y luego pasar a la siguiente. En una gran tienda minorista, tal vez la lance primero en el almacén y las áreas del personal antes de habilitarla en la planta de ventas principal. Este enfoque escalonado significa que si surge algún problema imprevisto, estará contenido y podrá solucionarse rápidamente. Este cuidadoso proceso es la última pieza del rompecabezas para configurar un Wi-Fi que ofrezca una gran experiencia desde el primer día.

Uso de su Wi-Fi como herramienta de datos y marketing

Con el despliegue técnico ya superado, es hora de cambiar el enfoque. El verdadero trabajo empieza ahora: demostrar el retorno de su inversión y convertir su nueva red Wi-Fi en un auténtico motor de crecimiento.

Su Wi-Fi ya no es solo una partida en la hoja de gastos. Ahora es una rica fuente de datos de origen (first-party data) que le da el poder de comprender el comportamiento de los visitantes e influir directamente en sus resultados.

Este viaje comienza en el panel de análisis de Purple. Póngase cómodo aquí, ya que es su ventana a cómo las personas se mueven físicamente e interactúan con su espacio. No solo estamos contando conexiones; estamos descubriendo patrones y hábitos.

Conversión de datos en información procesable

El panel de control le ofrece una visión inmediata y clara de las métricas que importan para cualquier recinto físico. Puede ver al instante el número de visitantes, hacer un seguimiento del tiempo que se quedan (tiempos de permanencia) y, lo que es crucial, medir la frecuencia con la que vuelven (visitantes recurrentes).

Aquí es donde se pasa de las conjeturas a las decisiones respaldadas por datos. Por ejemplo, podría descubrir que los visitantes primerizos que se quedan más de 30 minutos tienen un 50 % más de probabilidades de volver en el plazo de un mes. Es una información increíble que puede remodelar todo su enfoque de marketing.

El verdadero poder no reside solo en observar los datos; se trata de utilizarlos para crear experiencias personalizadas. El objetivo es hacer que cada visitante, ya sea su primera o su quincuagésima vez, se sienta valorado de forma única.

Al conectar Purple a su sistema de gestión de relaciones con los clientes (CRM), puede empezar a enriquecer los perfiles de sus clientes con estos datos de comportamiento del mundo real. Esta integración es lo que finalmente cierra el círculo entre sus mundos físico y digital, permitiéndole activar comunicaciones automatizadas que resultan personales y perfectamente oportunas.

Impulso de la lealtad y las ventas a través del Wi-Fi

Imagine una tienda minorista que busca recuperar a clientes inactivos. Cuando entra un comprador que no la ha visitado en tres meses, su dispositivo se conecta automáticamente al Wi-Fi. Esta sencilla acción puede desencadenar un flujo de trabajo en su plataforma de marketing.

En cuestión de minutos, ese comprador podría recibir un correo electrónico o un mensaje de texto que diga: "¡Bienvenido de nuevo! Aquí tiene un 15 % de descuento en su compra de hoy". Así es como se utiliza el Wi-Fi para crear auténticos momentos de satisfacción e impulsar las ventas inmediatas.

Aquí tiene algunos ejemplos prácticos más de lo que es posible:

- Hostelería: Un día después de la salida, el huésped de un hotel recibe automáticamente un correo electrónico pidiéndole una reseña y ofreciéndole un descuento por reserva anticipada en su próxima estancia.

- Restaurantes: Un comensal habitual que ha visitado el local cinco veces en los últimos dos meses recibe una notificación sobre un evento de degustación exclusivo para un nuevo menú.

- Centros comerciales: Después de que un visitante abandone las instalaciones, se le podría enviar una breve encuesta sobre su experiencia, con un vale para su próxima visita como agradecimiento.

Así es como se pasa de simplemente proporcionar una conexión. Al aprovechar las funciones de análisis y automatización de marketing, transforma su Wi-Fi de una simple utilidad en su herramienta más potente para comprender a su audiencia, personalizar su viaje y, en última instancia, hacer crecer su negocio.

¿Tiene preguntas sobre la configuración del Wi-Fi de su empresa? Tenemos las respuestas.

Una vez que haya implementado su nueva red, es inevitable que surjan algunas preguntas a medida que se familiariza con la gestión y optimización del sistema. Aquí tiene algunas respuestas directas a las consultas que escuchamos con más frecuencia de las empresas que configuran su Wi-Fi con la plataforma Purple.

¿Cuánto tiempo lleva configurar el Wi-Fi de una empresa con Purple?

Aunque puede que esté acostumbrado a que los proyectos de red tradicionales se alarguen durante meses, el despliegue con Purple es una historia completamente diferente. Debido a que nuestra plataforma está basada en la nube y tiene integraciones directas con proveedores líderes como Meraki y Aruba , a menudo vemos que los clientes están totalmente operativos en solo unas semanas.

Por supuesto, el plazo exacto depende de la complejidad de su sitio, pero nuestro enfoque de aprovisionamiento automático y acceso Zero-Trust reduce drásticamente el tiempo que se tarda en ponerle en marcha.

¿Puedo utilizar mi hardware Wi-Fi existente con Purple?

En casi todos los casos, sí. Diseñamos Purple para que sea independiente del proveedor, por lo que funciona perfectamente con una amplia gama de hardware popular. Esto incluye equipos de Cisco Meraki , Aruba , Ruckus , Mist y UniFi .

La plataforma se integra directamente con los puntos de acceso que ya posee. Esto significa que puede añadir un acceso increíblemente seguro y sin contraseñas, así como potentes análisis, sin necesidad de un reemplazo de hardware costoso y perjudicial.

Poder utilizar su equipo actual es una ventaja enorme. Consigue mejorar la seguridad de su red y desbloquear nuevas capacidades sin tener que arrancar y reemplazar todo, ahorrando una gran cantidad de tiempo y presupuesto.

¿Es difícil implementar OpenRoaming para el Wi-Fi de invitados?

Con Purple, no lo es. Somos un proveedor certificado de OpenRoaming , lo que significa que nos encargamos de toda la complicada configuración del backend por usted.

Para su empresa, activarlo es tan sencillo como hacer unos clics en el portal de Purple una vez que su red esté integrada. A partir de ese momento, cualquier invitado con un perfil de OpenRoaming en su dispositivo se conectará de forma automática y segura, sin tener que ver nunca una pantalla de inicio de sesión ni introducir una contraseña. Simplemente funciona.

Transforme el Wi-Fi de su recinto de una simple utilidad a un potente activo estratégico. Con Purple, puede ofrecer un acceso seguro y sin contraseñas, y desbloquear valiosos análisis de visitantes. Descubra hoy mismo cómo Purple puede elevar su negocio.