Cómo configurar Azure Entra ID (Azure AD) para la autenticación WiFi

Esta guía autorizada detalla la arquitectura, los pasos de implementación y el impacto empresarial de la integración de Azure Entra ID con 802.1X para la autenticación WiFi empresarial. Proporciona a los arquitectos de red y a los gerentes de TI estrategias de implementación prácticas, reemplazando las PSK heredadas con acceso a la red basado en certificados y de confianza cero.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Cambio de Credenciales a Certificados

- El Puente Arquitectónico: RADIUS y Entra ID

- Guía de Implementación

- Paso 1: Establecer la Infraestructura de Clave Pública (PKI)

- Paso 2: Configurar el Servidor RADIUS

- Paso 3: Implementar Perfiles MDM a través de Intune

- Paso 4: Configurar el Controlador de Red de Área Local Inalámbrica (WLC)

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI e impacto empresarial

- Referencias

Resumen Ejecutivo

Para los CTOs y arquitectos de red que gestionan entornos complejos —desde grandes instalaciones de Hostelería hasta dinámicos espacios de Retail —, asegurar la red corporativa ya no se trata solo de contraseñas robustas. Las Claves Precompartidas (PSK) heredadas y la autenticación básica por credenciales son fundamentalmente incompatibles con las arquitecturas modernas de confianza cero.

Esta guía detalla la transición a la autenticación WiFi basada en certificados 802.1X integrada directamente con Azure Entra ID (anteriormente Azure AD). Al pasar a EAP-TLS (Extensible Authentication Protocol con Transport Layer Security), las organizaciones pueden eliminar los riesgos asociados al robo de credenciales, automatizar la incorporación de dispositivos a través de Mobile Device Management (MDM) y asegurar que solo los dispositivos conformes y gestionados puedan acceder a VLANs corporativas sensibles. Exploraremos la arquitectura técnica, los pasos de implementación y cómo esta postura de seguridad corporativa se ejecuta en paralelo a las estrategias de red de invitados gestionadas por plataformas como Purple.

Análisis Técnico Detallado

El Cambio de Credenciales a Certificados

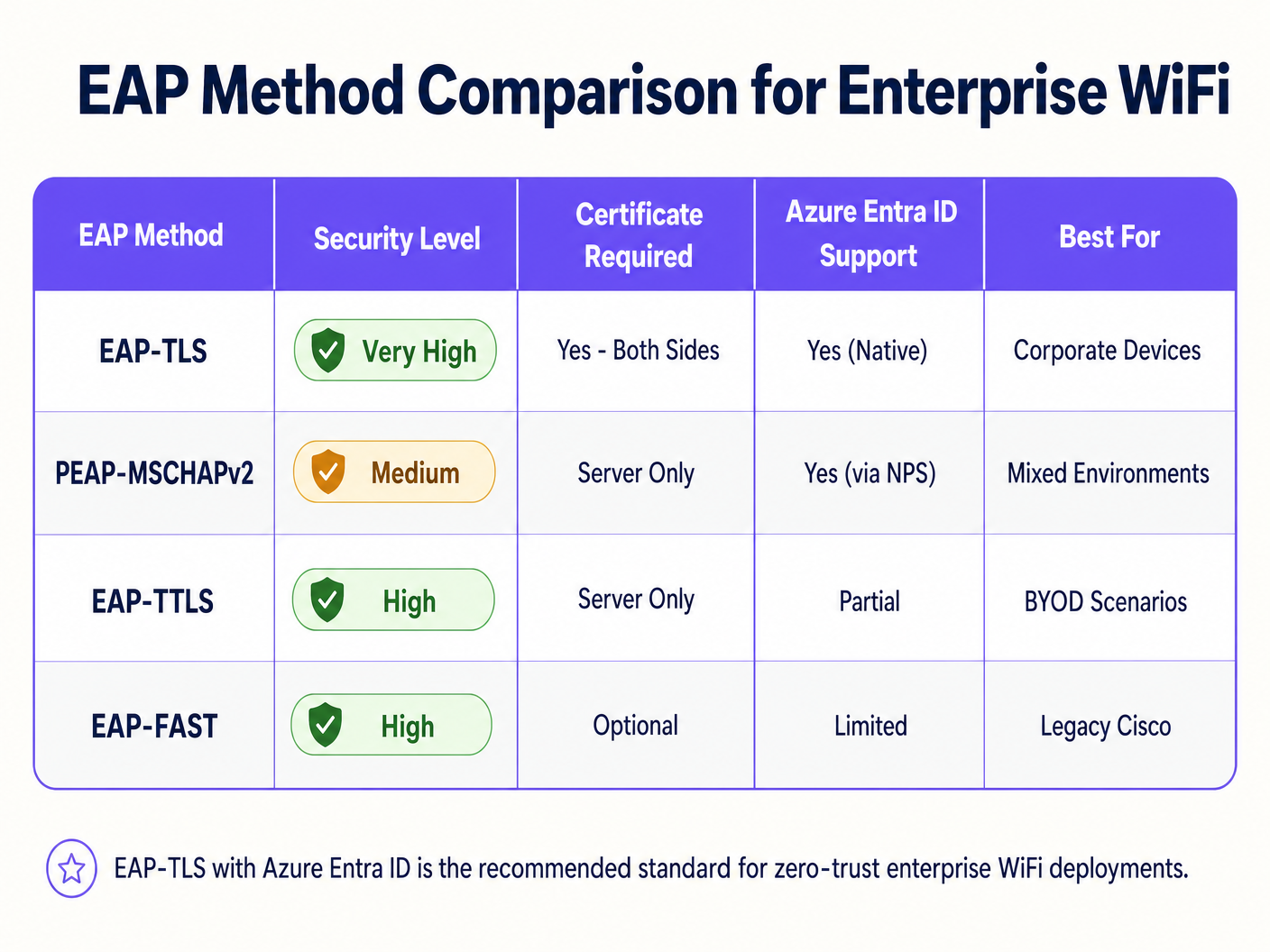

Históricamente, el WiFi empresarial dependía de PEAP-MSCHAPv2, que requería que los usuarios introdujeran sus credenciales de dominio. Sin embargo, Microsoft está deprecando activamente la autenticación basada en credenciales debido a su vulnerabilidad a los ataques de adversario en el medio (AiTM). El estándar de la industria es ahora EAP-TLS, que utiliza la autenticación mutua de certificados.

En una implementación de EAP-TLS, tanto el servidor RADIUS como el dispositivo cliente presentan certificados digitales. Si un dispositivo carece de un certificado válido emitido por su Autoridad de Certificación (CA) de confianza, el servidor RADIUS rechaza la conexión antes de que el dispositivo obtenga una dirección IP.

El Puente Arquitectónico: RADIUS y Entra ID

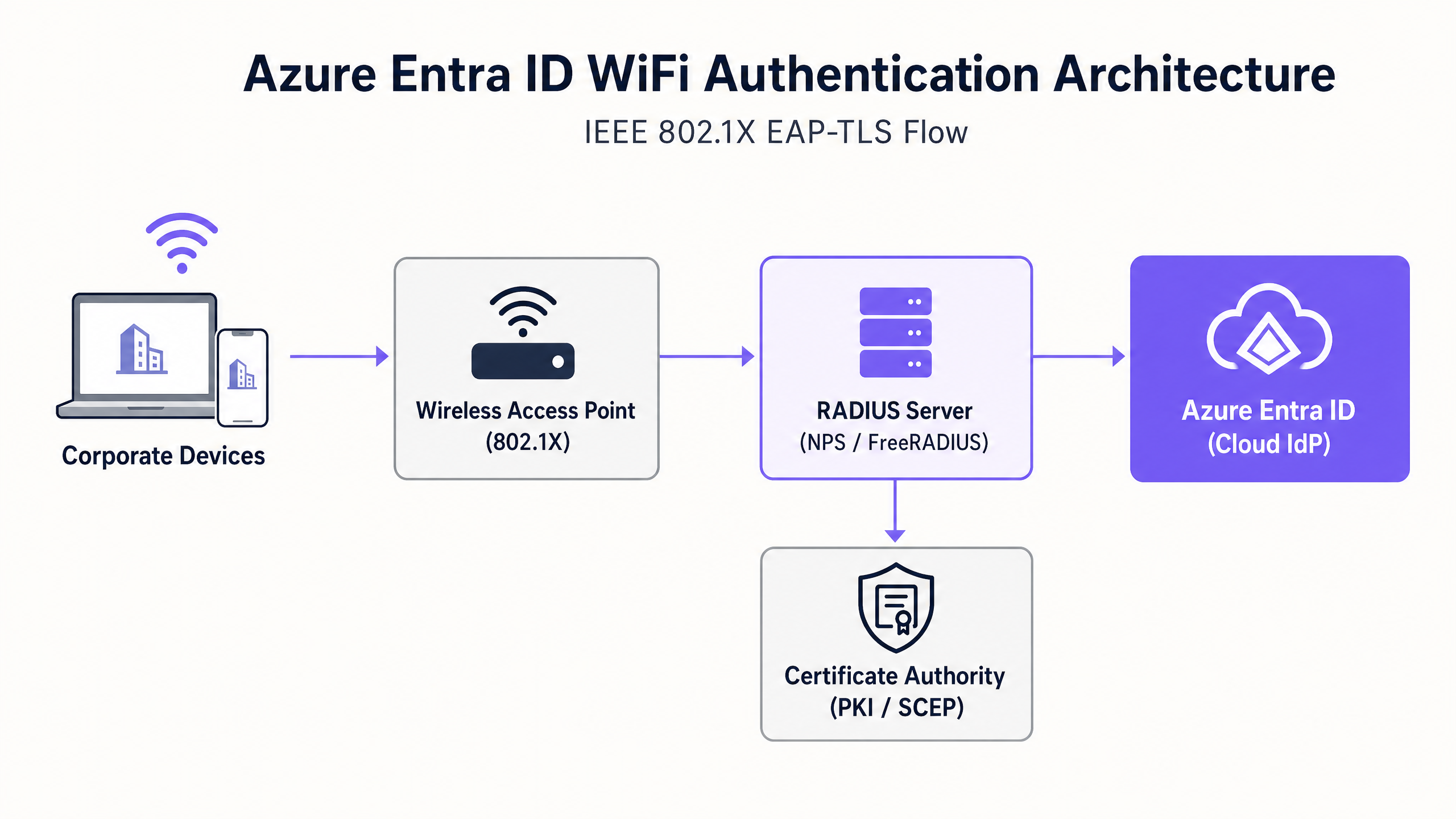

Azure Entra ID es un proveedor de identidad (IdP) en la nube que utiliza protocolos modernos como SAML y OIDC; no se comunica de forma nativa con RADIUS, el protocolo utilizado por los puntos de acceso inalámbricos (WAP). Para salvar esta brecha, los arquitectos de red deben implementar un servidor RADIUS que pueda comunicarse con Entra ID. Esto se logra típicamente a través de:

- Soluciones RADIUS en la Nube: Plataformas diseñadas específicamente (por ejemplo, SecureW2, SCEPman o Portnox) que se integran directamente con Entra ID e Intune a través de APIs.

- Servidor de Políticas de Red (NPS) Local: Utilizando la extensión Azure MFA, aunque esto se considera cada vez más un enfoque heredado en comparación con RADIUS nativo en la nube.

Guía de Implementación

La implementación de Azure Entra ID para la autenticación WiFi requiere coordinación entre los equipos de identidad, gestión de dispositivos e infraestructura de red.

Paso 1: Establecer la Infraestructura de Clave Pública (PKI)

Debe establecer una CA para emitir certificados de cliente y servidor. En un entorno cloud-first, esto suele ser una PKI en la nube integrada con Microsoft Intune a través del Protocolo Simple de Inscripción de Certificados (SCEP).

Paso 2: Configurar el Servidor RADIUS

Implemente su infraestructura RADIUS y vincúlela a su inquilino de Entra ID. El servidor RADIUS necesita su propio certificado de servidor, confiado por sus dispositivos cliente, para probar su identidad durante el handshake EAP.

Paso 3: Implementar Perfiles MDM a través de Intune

No dependa de los usuarios para configurar manualmente sus ajustes de WiFi. Utilice Intune para enviar un perfil WiFi completo que incluya:

- El certificado de CA Raíz de confianza.

- El perfil SCEP para solicitar el certificado de cliente.

- La configuración WiFi en sí, definiendo explícitamente el SSID y los nombres exactos de los servidores de su infraestructura RADIUS para prevenir ataques Evil Twin.

Paso 4: Configurar el Controlador de Red de Área Local Inalámbrica (WLC)

Configure sus puntos de acceso o WLC para usar WPA2/WPA3-Enterprise (802.1X). Dirija el tráfico de autenticación y contabilidad a sus nuevas direcciones IP del servidor RADIUS y configure los secretos RADIUS compartidos.

> "Al configurar 802.1X, asegúrese de que los valores de tiempo de espera de RADIUS en el WLC sean suficientes para manejar la latencia de la validación de certificados basada en la nube, aumentando típicamente de 2 a 5 segundos." [1]

Mejores Prácticas

- Separar el Tráfico Corporativo y de Invitados: Los dispositivos corporativos deben usar 802.1X vinculado a Entra ID. Los dispositivos de invitados deben usar un SSID abierto con un captive portal. Para un acceso de invitados y análisis robustos, aproveche las soluciones de WiFi para Invitados . Esto asegura un aislamiento completo del tráfico no confiable.

- Implementar la Omisión de Autenticación MAC (MAB) con Cuidado: Los dispositivos IoT y el hardware heredado (por ejemplo, escáneres antiguos en centros de Transporte ) a menudo no pueden soportar 802.1X. Colóquelos en un SSID separado usando MAB o una PSK dedicada, y restrinja su acceso a la red mediante ACL estrictas.

- Priorizar la Revocación de Certificados: Asegúrese de que sus puntos finales de Lista de Revocación de Certificados (CRL) o Protocolo de Estado de Certificado en Línea (OCSP) estén altamente disponibles. Si el servidor RADIUS no puede verificar el estado de revocación, la autenticación fallará.

Resolución de Problemas y Mitigación de Riesgos

Cuando las implementaciones fallan, rara vez es culpa del IdP en la nube. Los modos de fallo comunes incluyen:

- Desviación del Reloj: EAP-TLS es altamente sensible al tiempo. Asegúrese de que todos los componentes de la infraestructura, especialmente el WLC y los servidores RADIUS, estén sincronizados a través de NTP.

- Retrasos de Sincronización de Intune: Cuando se inscribe un nuevo dispositivo, puede llevar tiempo que se emita el certificado SCEP y que el dispositivo intente la conexión. Planifique esta latencia durante la incorporación.

- Discrepancia en el Nombre del Servidor RADIUS: Si el nombre del servidor definido en el perfil WiFi de Intune no coincide exactamente con el Nombre Común (CN) o el Nombre Alternativo del Sujeto (SAN) en el certificado del servidor RADIUS, el cliente desconectará silenciosamente la conexión para protegerse contra APs no autorizados.

Para obtener más información sobre cómo proteger su infraestructura, consulte nuestra guía sobre cómo Proteger su red con DNS y seguridad robustos .

ROI e impacto empresarial

La transición a la autenticación WiFi con Azure Entra ID ofrece retornos medibles:

- Reducción de la carga del servicio de asistencia: La eliminación de la autenticación basada en contraseña reduce drásticamente los tickets relacionados con bloqueos de contraseña y actualizaciones de credenciales WiFi.

- Aceleración del cumplimiento normativo: EAP-TLS proporciona la prueba criptográfica de identidad requerida por marcos como PCI DSS e ISO 27001, crucial para entornos sanitarios y minoristas.

- Desvinculación automatizada: Cuando un empleado se va, deshabilitar su cuenta en Entra ID revoca inmediatamente su acceso a la red en todas las ubicaciones, mitigando las amenazas internas.

Al asegurar la infraestructura corporativa, los equipos de IT pueden centrarse en iniciativas que generen ingresos, como el uso de WiFi Analytics para comprender el comportamiento de los visitantes e impulsar la interacción.

Referencias

[1] Microsoft Learn. (2023). Acceso seguro a Wi-Fi con Intune y EAP-TLS.

GuidesSlugPage.keyDefinitionsTitle

802.1X

An IEEE standard for port-based network access control, requiring devices to authenticate before gaining access to the LAN or WLAN.

This is the underlying protocol that makes enterprise WiFi secure, moving beyond simple shared passwords.

EAP-TLS

Extensible Authentication Protocol with Transport Layer Security. An authentication method requiring digital certificates on both the client and the server.

Considered the most secure method for WiFi authentication, preventing credential theft and AiTM attacks.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA).

The protocol your Access Points use to ask the authentication server, 'Should I let this device on the network?'

SCEP

Simple Certificate Enrollment Protocol. A protocol used to securely issue certificates to network devices.

Used by MDM platforms like Intune to silently request and install client certificates onto corporate laptops and phones.

MAC Authentication Bypass (MAB)

A method of granting network access based on the device's MAC address rather than a username or certificate.

Used as a fallback for legacy devices (like old printers or IoT sensors) that lack the software to perform an 802.1X handshake.

Evil Twin Attack

A rogue access point masquerading as a legitimate corporate SSID to intercept traffic or steal credentials.

EAP-TLS mitigates this because the client device is configured to only trust the specific certificate of the legitimate corporate RADIUS server.

Supplicant

The software client on the endpoint device (e.g., the Windows WiFi manager) that handles the 802.1X authentication process.

IT teams must configure the supplicant via MDM to ensure it behaves securely and doesn't prompt users to accept untrusted server certificates.

Conditional Access

Azure Entra ID policies that evaluate signals (user, location, device compliance) to make access decisions.

Modern Cloud RADIUS solutions can check Conditional Access during the WiFi handshake, denying network access if Intune flags the device as non-compliant.

GuidesSlugPage.workedExamplesTitle

A 500-site retail chain needs to secure back-of-house iPads used for inventory management. Currently, they use a single shared PSK across all stores. How should they migrate to Azure Entra ID authentication?

- Enroll all iPads into Microsoft Intune.

- Deploy a Cloud RADIUS solution integrated with the corporate Entra ID tenant.

- Configure Intune to deploy a SCEP certificate to each iPad.

- Push a WiFi profile via Intune that configures the iPads to connect to the 'Corporate-BOH' SSID using EAP-TLS, validating the Cloud RADIUS server's certificate.

- Update the Meraki/Aruba access points in all 500 stores to point to the Cloud RADIUS IP addresses for the 'Corporate-BOH' SSID.

- Phased rollout: Enable the new SSID, verify iPad connectivity via Intune reporting, then decommission the legacy PSK SSID.

A university campus is migrating from on-prem Active Directory to Azure Entra ID. They have thousands of BYOD (Bring Your Own Device) student laptops that currently connect using PEAP-MSCHAPv2 (username and password). How do they handle BYOD in a cloud-first Entra ID environment?

- Deploy an onboarding portal (e.g., SecureW2 JoinNow or similar BYOD onboarding tool).

- Students connect to an open 'Onboarding' SSID, which redirects them to the portal.

- The portal prompts the student to authenticate against Azure Entra ID (using their university email and MFA).

- Upon successful authentication, the portal generates a unique client certificate and automatically configures the student's device for EAP-TLS.

- The device automatically connects to the secure 'Edu-Secure' SSID using the new certificate.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating to Azure Entra ID and Intune. You currently use PEAP-MSCHAPv2 for WiFi. The security team mandates that WiFi authentication must be resistant to credential theft. Which EAP method should you deploy?

GuidesSlugPage.hintPrefixWhich method relies entirely on certificates rather than passwords?

GuidesSlugPage.viewModelAnswer

You should deploy EAP-TLS. EAP-TLS uses mutual certificate authentication, meaning the client device must present a valid certificate issued by your PKI. Because it does not use passwords, it is highly resistant to credential theft and adversary-in-the-middle attacks.

Q2. After deploying EAP-TLS via Intune, users report they cannot connect to the WiFi. Looking at the RADIUS logs, you see 'Certificate Revocation Check Failed'. What is the most likely cause?

GuidesSlugPage.hintPrefixWhat infrastructure must the RADIUS server communicate with to verify a certificate hasn't been compromised?

GuidesSlugPage.viewModelAnswer

The RADIUS server is unable to reach the Certificate Revocation List (CRL) or OCSP endpoint of your Certificate Authority. Ensure that the firewalls allow the RADIUS server outbound access to the HTTP URLs specified in the client certificates.

Q3. A hospital needs to connect 50 legacy heart-rate monitors to the network. These devices only support WPA2-Personal (Pre-Shared Key) and cannot be enrolled in Intune. How should you secure them while maintaining your Entra ID 802.1X deployment for corporate laptops?

GuidesSlugPage.hintPrefixDo not mix authentication types on the same SSID.

GuidesSlugPage.viewModelAnswer

Create a dedicated, separate SSID specifically for the medical IoT devices. Use a strong, unique Pre-Shared Key (or Identity PSK/iPSK if supported by your network vendor) or MAC Authentication Bypass (MAB). Crucially, place this SSID on a highly restricted VLAN with strict Access Control Lists (ACLs) that only allow the monitors to communicate with their specific medical server, blocking all other lateral network access.