Cómo configurar un hotspot WiFi para tu negocio

Esta guía autorizada proporciona a los líderes de TI, arquitectos de red y directores de operaciones de recintos un plan práctico y neutral respecto al proveedor para implementar hotspots de Guest WiFi seguros, conformes y que mejoren el negocio. Cubre decisiones arquitectónicas críticas —desde la segmentación de VLAN y la configuración de Captive Portal hasta el cumplimiento de GDPR y la gestión del tráfico— y demuestra cómo transformar la infraestructura de red de un centro de costes en una plataforma de análisis generadora de ingresos utilizando las capacidades de Guest WiFi y análisis de Purple.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura y Segmentación

- Segmentación de Red a través de VLAN

- El Flujo de Autenticación del Captive Portal

- Estándares Inalámbricos y Planificación de Frecuencias

- Guía de Implementación: Hardware, Configuración y Despliegue

- Paso 1: Dimensionamiento de ISP y Enlace Ascendente

- Paso 2: Selección y Ubicación de Puntos de Acceso

- Paso 3: Configuración de Switch Gestionado y VLAN

- Paso 4: Firewall y Modelado de Tráfico

- Paso 5: Configuración de Captive Portal

- Mejores Prácticas y Cumplimiento

- GDPR y Privacidad de Datos

- Registro de Sesiones y Cumplimiento Legal

- WPA3 y Estándares de Cifrado

- Abordando la Aleatorización de MAC

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

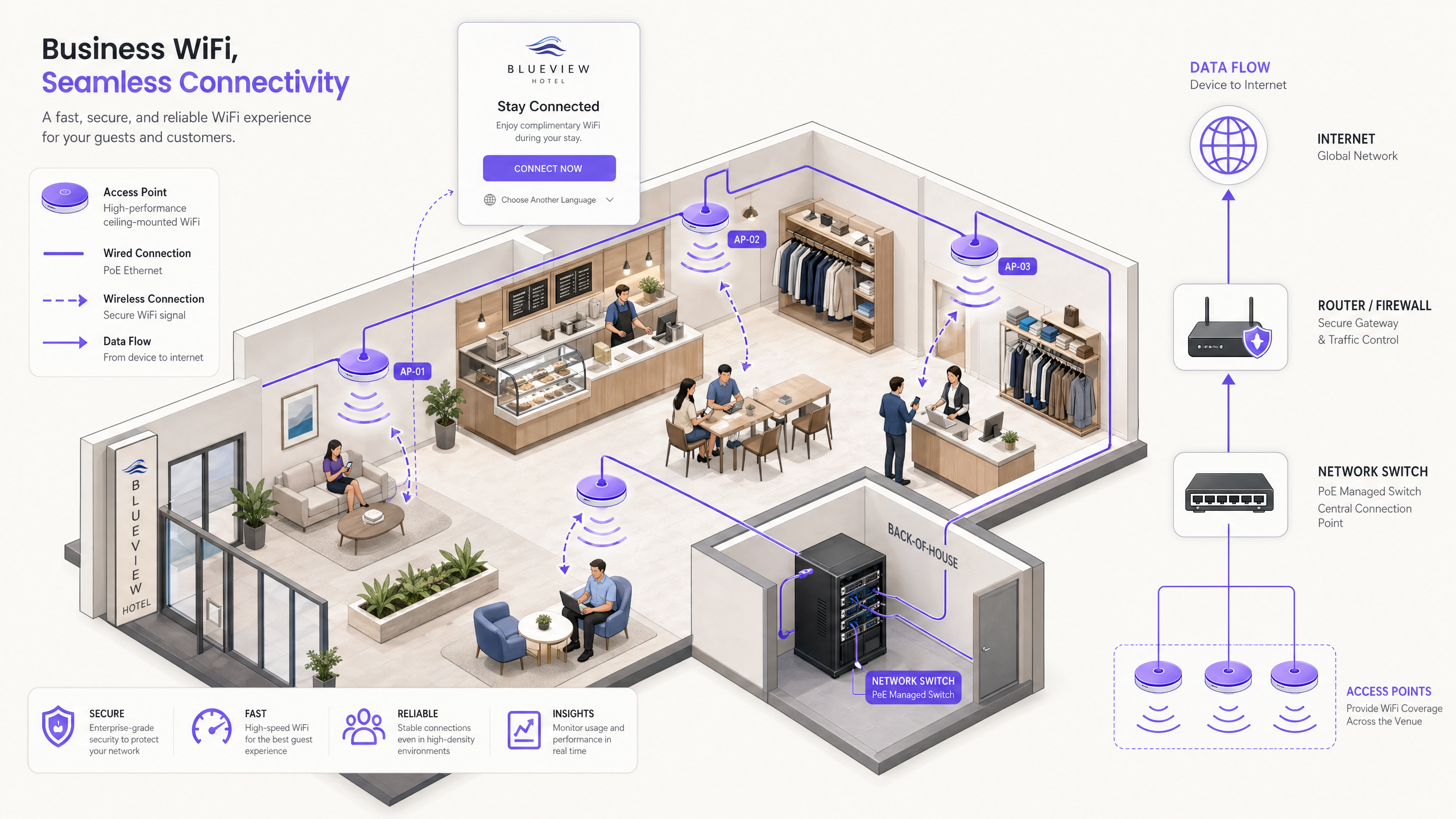

Para los recintos empresariales —ya sean cadenas minoristas, grupos hoteleros, centros de conferencias o grandes instalaciones del sector público— el Guest WiFi ha evolucionado de una comodidad discrecional a un punto de contacto digital crítico. Los huéspedes y visitantes ahora llegan esperando una conectividad rápida y fiable como requisito básico. Sin embargo, la brecha operativa y legal entre un router de consumo y un hotspot empresarial correctamente implementado es sustancial. Una red mal implementada expone los activos corporativos a ataques de movimiento lateral, crea responsabilidad bajo GDPR y la Ley de Uso Indebido de Ordenadores, y desperdicia la oportunidad de capturar datos valiosos de primera parte.

Esta guía proporciona un plan práctico y neutral respecto al proveedor para los gerentes de TI y arquitectos de red encargados de implementar o actualizar un servicio de WiFi público. Detallamos la arquitectura técnica necesaria para ofrecer un hotspot seguro y segmentado, con un enfoque específico en el diseño de VLAN, los flujos de autenticación de Captive Portal, la gestión del ancho de banda y los mandatos de cumplimiento, incluyendo GDPR, PCI DSS e IEEE 802.1X. También exploramos cómo la integración de una plataforma gestionada como Guest WiFi transforma la conectividad básica en WiFi Analytics accionables, permitiendo a los operadores de recintos comprender los patrones de afluencia, medir el tiempo de permanencia e impulsar un ROI de marketing medible.

Análisis Técnico Detallado: Arquitectura y Segmentación

El principio fundamental de cualquier implementación de hotspot empresarial es el aislamiento. El tráfico de invitados debe estar criptográfica y lógicamente separado de los datos corporativos en cada capa de la pila de red. No aplicar esta separación es el error más común y de mayores consecuencias en las implementaciones de WiFi público.

Segmentación de Red a través de VLAN

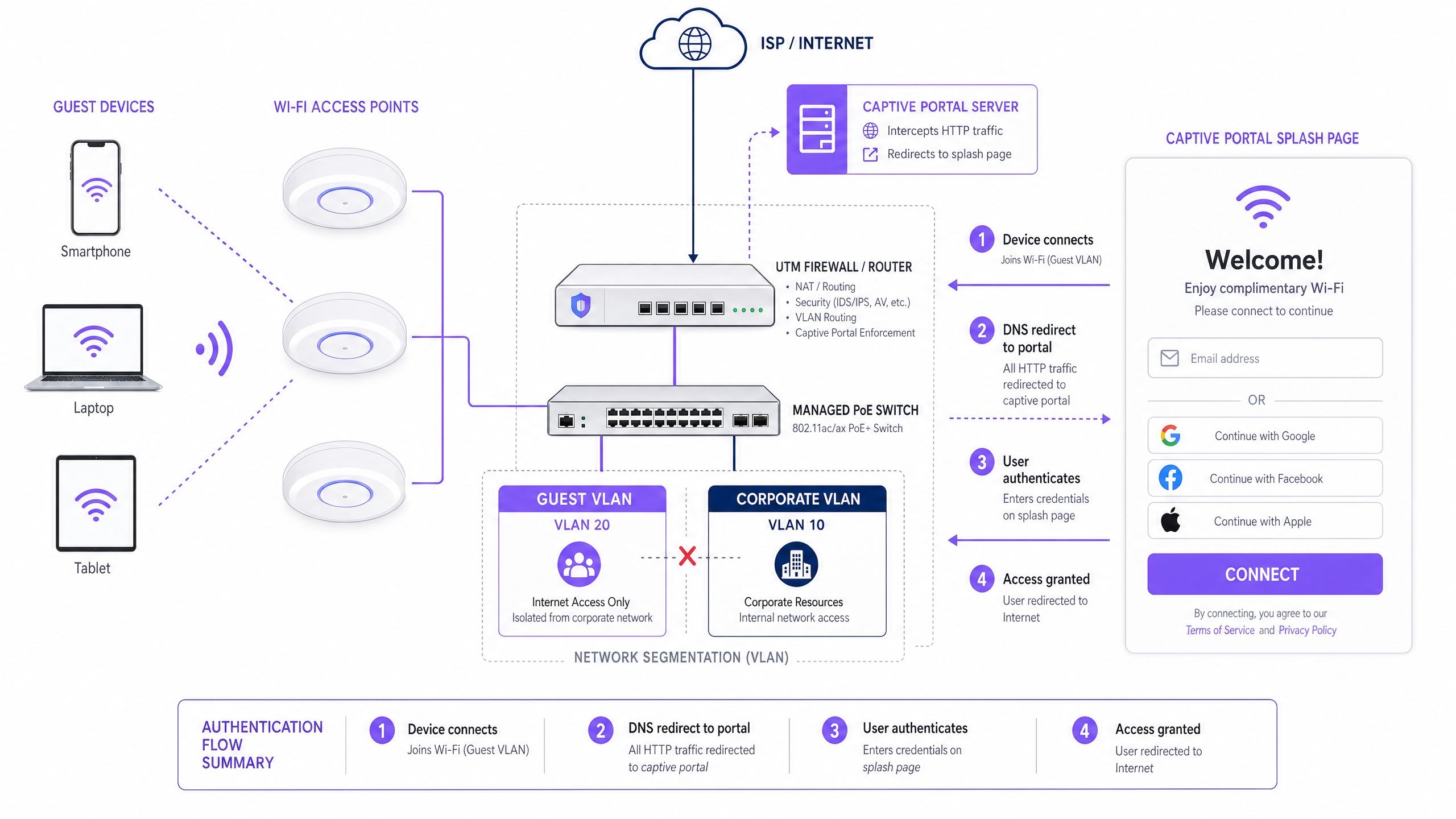

Desplegar una red plana donde los invitados y los sistemas de punto de venta (POS) comparten la misma subred es un fallo de seguridad catastrófico. Las implementaciones empresariales utilizan Redes de Área Local Virtuales (VLAN) para segmentar el tráfico a nivel de switch gestionado, aplicando límites lógicos independientemente de la topología física.

Una implementación multi-inquilino estándar definirá típicamente un mínimo de dos VLAN:

| VLAN | Propósito | ID Típico | Política de Enrutamiento |

|---|---|---|---|

| Corporativa | Dispositivos del personal, terminales POS, servidores de back-office | VLAN 10 | Acceso interno completo |

| Invitados | Solo acceso público a internet | VLAN 20 | Solo internet; sin rutas internas |

| IoT/Edificio | CCTV, HVAC, control de acceso | VLAN 30 | Aislado; sin internet |

El tráfico en la VLAN de Invitados se enruta directamente a internet a través de un firewall de Gestión Unificada de Amenazas (UTM), con Listas de Control de Acceso (ACL) estrictas configuradas para descartar cualquier paquete destinado a subredes internas. Esta segmentación es un control obligatorio bajo el Requisito 1.3 de PCI DSS, que exige que los entornos de datos de titulares de tarjetas estén aislados de redes no confiables. Para los operadores de Retail y Hostelería que utilizan terminales de pago en la misma infraestructura física, esto es innegociable.

El Flujo de Autenticación del Captive Portal

Cuando un dispositivo de invitado se asocia con un punto de acceso (AP), recibe una dirección IP a través de DHCP. En esta etapa, el firewall bloquea todo el tráfico saliente de internet. La secuencia completa de autenticación procede de la siguiente manera:

- Asociación: El dispositivo se conecta al SSID abierto (o a un SSID seguro de OpenRoaming utilizando 802.1X/EAP).

- Asignación DHCP: El servidor DHCP de la VLAN de invitados asigna una dirección IP, puerta de enlace predeterminada y servidor DNS.

- Intercepción: Cuando el dispositivo intenta una solicitud HTTP (o el sistema operativo activa una sonda de Captive Portal a través de una URL conocida), la red intercepta la solicitud mediante redirección DNS y enruta al usuario al servidor del Captive Portal.

- Autenticación: Se presenta al usuario una página de bienvenida personalizada. Se autentican a través de correo electrónico, inicio de sesión social (OAuth), SMS OTP o un proveedor de identidad sin interrupciones como OpenRoaming.

- Captura de Consentimiento: Se presenta al usuario la Política de Uso Aceptable (AUP) y, si se recopilan datos para marketing, una casilla de verificación de consentimiento explícito.

- Señal de Autorización: El servidor del portal se comunica con el controlador de LAN inalámbrica o el firewall a través de RADIUS o una API REST, autorizando la dirección MAC o IP del dispositivo para el acceso a internet.

- Acceso Concedido: Las reglas del firewall se actualizan dinámicamente y el usuario es redirigido a su destino previsto.

Para entornos que requieren autenticación basada en certificados de grado empresarial para dispositivos del personal junto con el portal de invitados, consulte nuestra guía sobre Cómo configurar WiFi empresarial en iOS y macOS con 802.1X (también disponible en portugués: Como Configurar WiFi Corporativo em iOS e macOS com 802.1X ).

Estándares Inalámbricos y Planificación de Frecuencias

Las implementaciones empresariales deben estandarizarse en puntos de acceso 802.11ax (WiFi 6) o 802.11be (WiFi 7). WiFi 6 introduce OFDMA (Acceso Múltiple por División de Frecuencia Ortogonal), que mejora drásticamente el rendimiento en entornos de alta densidad al permitir que un solo AP sirva a múltiples clientes simultáneamente en subcanales, en lugar de secuencialmente. Esto es particularmente crítico en instalaciones de Salud , centros de conferencias y despliegues en estadios donde cientos de dispositivos pueden asociarse con un solo AP durante los períodos pico.

La asignación de bandas de frecuencia debe seguir estos principios. La banda de 2.4 GHz ofrece mayor alcance y mejor penetración a través de las paredes, lo que la hace adecuada para dispositivos heredados y grandes áreas abiertas. Sin embargo, solo tiene tres canales no superpuestos (1, 6, 11),lo que lo hace altamente susceptible a la interferencia de co-canal en implementaciones densas. La banda de 5 GHz ofrece más de 24 canales no superpuestos y un rendimiento significativamente mayor, pero con un alcance reducido. Los controladores inalámbricos empresariales modernos son compatibles con Band Steering, que anima activamente a los dispositivos de doble banda compatibles a conectarse a 5 GHz, liberando el espectro de 2.4 GHz para clientes heredados.

Guía de Implementación: Hardware, Configuración y Despliegue

Paso 1: Dimensionamiento de ISP y Enlace Ascendente

Antes de seleccionar el hardware, calcule el ancho de banda de enlace ascendente requerido. Una estimación conservadora para una red de invitados de uso general es de 1 a 2 Mbps por usuario concurrente. Para un lugar que espera 300 invitados concurrentes, se recomienda una conexión de fibra simétrica mínima de 500 Mbps, con una conexión de 1 Gbps que proporciona margen para el crecimiento. Para centros de Transporte o grandes recintos de eventos, se deben considerar múltiples enlaces ascendentes unidos o conmutación por error SD-WAN.

Paso 2: Selección y Ubicación de Puntos de Acceso

Utilice puntos de acceso gestionados 802.11ax de proveedores empresariales. Estos AP deben ser compatibles con PoE+ (Power over Ethernet Plus, IEEE 802.3at), lo que permite que un solo cable Cat6 transporte tanto datos como energía desde el switch gestionado al AP. Esto elimina la necesidad de tomas de corriente locales en cada ubicación de AP, reduciendo drásticamente los costes de instalación.

La ubicación de los AP debe ser dictada por un estudio de sitio RF profesional, no por conjeturas. El estudio debe tener en cuenta:

- Atenuación: Pérdida de señal a través de paredes de hormigón, estanterías metálicas y mamparas de cristal.

- Superposición de Cobertura: Los AP deben superponerse aproximadamente entre un 15 y un 20% para garantizar una itinerancia fluida sin zonas muertas.

- Planificación de Capacidad: Las áreas de alta densidad (salas de conferencias, zonas de restauración, vestíbulos) requieren más AP con menor potencia de transmisión para atender a muchos clientes a corta distancia, en lugar de menos AP con alta potencia.

Paso 3: Configuración de Switch Gestionado y VLAN

Despliegue un switch gestionado de Capa 2/3 con suficiente presupuesto PoE+ para alimentar todos los AP. Configure el etiquetado VLAN 802.1Q en todos los puertos troncales de enlace ascendente y AP. Los puertos de acceso que conectan a terminales POS o estaciones de trabajo del personal deben asignarse a la VLAN corporativa como miembros sin etiquetar. Los puertos AP deben configurarse como puertos troncales que transporten todas las VLAN requeridas, con el controlador inalámbrico mapeando cada SSID a su VLAN correspondiente.

Paso 4: Firewall y Modelado de Tráfico

El firewall UTM es el punto de aplicación de todas las políticas de seguridad y ancho de banda. Las configuraciones clave incluyen:

- Reglas de Enrutamiento VLAN: Permitir VLAN de invitados a internet; denegar VLAN de invitados a todas las subredes internas.

- Límites de Ancho de Banda por Usuario: Implemente políticas de modelado de tráfico para limitar el rendimiento individual. Un punto de partida estándar es 5 Mbps de bajada / 2 Mbps de subida por usuario. Esto evita que un solo usuario que transmita vídeo 4K degrade la experiencia para todos los demás invitados.

- Control de Aplicaciones: Bloquee los protocolos de intercambio de archivos peer-to-peer (BitTorrent, eDonkey) y otras aplicaciones de alto ancho de banda o ilícitas a nivel de firewall.

- Filtrado DNS: Implemente filtrado de contenido basado en DNS para bloquear el acceso a dominios maliciosos, sitios de phishing y categorías de contenido inapropiado. Para una guía detallada sobre esta capa, consulte Proteja su Red con un DNS y Seguridad Robustos .

Paso 5: Configuración de Captive Portal

El Captive Portal es el componente más visible del despliegue y el principal mecanismo de captura de datos. Al configurar el portal, asegúrese de que:

- La página de inicio se sirva a través de HTTPS con un certificado SSL válido y de confianza pública para evitar advertencias de seguridad del navegador.

- Las opciones de autenticación incluyan, como mínimo, correo electrónico/contraseña e inicio de sesión social (Google, Facebook, Apple) para maximizar las tasas de conversión.

- La AUP se muestre claramente y requiera aceptación explícita antes de conceder el acceso.

- El consentimiento GDPR para comunicaciones de marketing se capture a través de una casilla de verificación de suscripción separada y sin marcar.

- Los intervalos de tiempo de espera de sesión y reautenticación estén configurados para equilibrar la comodidad del usuario con la seguridad.

Mejores Prácticas y Cumplimiento

GDPR y Privacidad de Datos

Si recopila datos de usuario con fines de marketing, el consentimiento explícito e informado es obligatorio según el GDPR del Reino Unido y el GDPR de la UE. Los requisitos legales son inequívocos: las casillas de consentimiento premarcadas están prohibidas; el consentimiento debe ser libremente otorgado, específico, informado e inequívoco; y los usuarios deben poder retirar el consentimiento con la misma facilidad con la que lo dieron. Su Captive Portal debe indicar claramente qué datos se recopilan, la base legal para el procesamiento, cómo se utilizarán y cuánto tiempo se conservarán.

Registro de Sesiones y Cumplimiento Legal

En el Reino Unido, la Ley de Regulación de Poderes de Investigación (RIPA) y la legislación asociada pueden requerir que los operadores de locales retengan registros de conexión —incluyendo direcciones MAC, marcas de tiempo y asignaciones de IP— para ayudar a las fuerzas del orden en caso de actividad ilegal en la red. Consulte a su asesor legal para determinar las obligaciones de retención específicas aplicables a su organización y jurisdicción.

WPA3 y Estándares de Cifrado

Para cualquier SSID que utilice una clave precompartida (por ejemplo, una red de personal), exija WPA3-Personal (SAE) en lugar de WPA2. WPA3 elimina la vulnerabilidad de ataque de diccionario fuera de línea inherente al handshake de 4 vías de WPA2. Para redes de personal empresariales que utilizan autenticación basada en certificados 802.1X, WPA3-Enterprise con modo de 192 bits proporciona el más alto nivel de seguridad. Para obtener más información sobre cómo proteger las capas físicas y lógicas de su infraestructura inalámbrica, consulte Seguridad del Punto de Acceso: Su Guía Empresarial 2026 .

Abordando la Aleatorización de MAC

Los dispositivos modernos iOS (desde iOS 14) y Android (desde Android 10) utilizan la aleatorización de MAC por defecto, generando una dirección MAC aleatoria única para cada red WiFi. Esto significa que las direcciones MAC ya no pueden ser utilizadas de forma fiabledo para identificar visitantes recurrentes o crear perfiles de usuario a largo plazo. La respuesta arquitectónica correcta es exigir la autenticación basada en identidad en el Captive Portal —requiriendo a los usuarios iniciar sesión a través de correo electrónico o una cuenta social— para que el perfil de usuario, en lugar del identificador de hardware, se convierta en la entidad de seguimiento persistente.

Solución de Problemas y Mitigación de Riesgos

Incluso las redes bien diseñadas encuentran problemas operativos. La siguiente tabla resume los modos de fallo más comunes y sus mitigaciones recomendadas.

| Modo de Fallo | Causa Raíz | Mitigación |

|---|---|---|

| Agotamiento de DHCP | Subred demasiado pequeña o tiempo de concesión demasiado largo para el volumen de afluencia | Usar subred /22 o mayor; reducir el tiempo de concesión a 30–60 minutos |

| Interferencia de Co-Canal | Múltiples APs en el mismo canal en áreas de cobertura superpuestas | Habilitar la asignación dinámica de canales en el controlador inalámbrico |

| Errores SSL del Captive Portal | Certificado no válido o autofirmado en el servidor del portal | Implementar un certificado de CA público válido; usar Let's Encrypt |

| Roaming Lento | APs que no comparten datos de asociación de clientes | Habilitar 802.11r (Fast BSS Transition) en el controlador inalámbrico |

| Saturación de Ancho de Banda | No hay modelado de tráfico por usuario configurado | Implementar políticas de QoS por usuario en el firewall |

| Movimiento Lateral de Invitado a Corporativo | Red plana o ACLs mal configuradas | Auditar ACLs de VLAN; ejecutar prueba de penetración en la VLAN de invitados |

ROI e Impacto Empresarial

Un hotspot correctamente implementado trasciende su función como infraestructura de TI: se convierte en un motor de datos de primera parte y un canal de marketing directo. El caso de negocio para invertir en una plataforma gestionada de WiFi para invitados es convincente en todos los sectores.

En Hostelería , los datos del WiFi para invitados permiten a los hoteles comprender qué servicios utilizan los huéspedes antes y después de conectarse, personalizar las comunicaciones durante la estancia e impulsar reservas repetidas a través de campañas automatizadas post-estancia. Un hotel de 300 habitaciones que captura 200 suscripciones de correo electrónico al día construye una base de datos de marketing de 70.000 contactos con consentimiento al año, un activo CRM significativo.

En Comercio Minorista , los análisis de WiFi proporcionan mapas de calor de afluencia, tiempo de permanencia por zona y tasas de visitas repetidas, datos que antes solo estaban disponibles a través de costosas encuestas manuales. Los minoristas pueden utilizar estos datos para optimizar la distribución de las tiendas, medir el impacto de las exhibiciones promocionales y activar campañas de fidelización cuando un cliente conocido entra en la tienda.

Para los operadores del sector público y de Transporte , la propuesta de valor es la eficiencia operativa: comprender los períodos de máxima congestión, optimizar el personal y proporcionar servicios digitales accesibles a ciudadanos y pasajeros.

Plataformas como Guest WiFi y WiFi Analytics de Purple proporcionan la capa de infraestructura gestionada que conecta la red bruta con estos resultados empresariales. Como demuestra la expansión estratégica de Purple —incluyendo movimientos recientes hacia nuevos sectores, como se destacó en el anuncio de la incorporación de Tim Peers, VP de Educación, al equipo — el valor de los espacios conectados inteligentes se está expandiendo rápidamente en todos los sectores de la economía.

La transición de una conexión a internet básica a una red inteligente y basada en datos es la característica definitoria de una implementación moderna de WiFi empresarial. El coste de la infraestructura es en gran medida fijo; la inversión incremental en una capa de plataforma gestionada ofrece rendimientos compuestos a medida que la base de datos de marketing crece y los flujos de trabajo de automatización maduran.

Key Definitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before internet access is granted. It intercepts HTTP traffic via DNS redirection and presents a splash page for authentication and consent capture.

The primary mechanism for enforcing Acceptable Use Policies, authenticating users, and capturing first-party marketing data on guest WiFi networks.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, enforced at the managed switch level via 802.1Q tagging.

Essential for isolating guest WiFi traffic from sensitive corporate networks. A mandatory control for PCI DSS compliance in any venue that processes payment card data.

Traffic Shaping (QoS)

The control of network traffic to optimize or guarantee performance by limiting the bandwidth available to individual users or application types.

Used to prevent a small number of heavy users from consuming the majority of the available uplink bandwidth, ensuring a consistent baseline experience for all concurrent guests.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a unique random MAC address when connecting to different WiFi networks, preventing persistent hardware-based tracking.

Forces venue operators to use identity-based captive portal logins rather than hardware address tracking to identify and re-engage returning visitors.

DHCP Exhaustion

A network failure condition where the DHCP server has assigned all available IP addresses in its configured pool, preventing new devices from obtaining an IP address and connecting to the network.

A common and easily preventable failure in high-footfall venues with undersized subnets or excessively long DHCP lease times.

Band Steering

A wireless controller feature that detects dual-band capable client devices and actively encourages or forces them to connect to the 5 GHz band rather than the more congested 2.4 GHz band.

Improves overall network performance in high-density deployments by distributing clients across the available spectrum and reducing co-channel interference on the 2.4 GHz band.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation standard that enables automatic, secure WiFi connections across participating networks using 802.1X/EAP authentication, without requiring users to interact with a captive portal.

Provides a seamless, cellular-like connectivity experience for users of participating identity providers. Purple operates as an identity provider within the OpenRoaming federation under its Connect licence.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) requiring any organisation that accepts, processes, stores, or transmits payment card data to maintain a secure, segmented network environment.

Directly relevant to any retail or hospitality WiFi deployment where payment terminals share physical network infrastructure with guest access points. Requirement 1.3 mandates strict isolation of the cardholder data environment from untrusted networks.

UTM Firewall (Unified Threat Management)

A network security appliance that combines multiple security functions—including stateful packet inspection, intrusion prevention, application control, DNS filtering, and VPN—into a single managed platform.

The central enforcement point for VLAN routing rules, per-user bandwidth policies, and content filtering in an enterprise guest WiFi deployment.

Worked Examples

A 200-room hotel is upgrading its guest WiFi. During peak evening hours, guests complain about slow speeds and dropped connections, despite the hotel having a 1 Gbps symmetric fiber uplink. Investigation reveals the current setup uses a single flat /24 subnet for both staff and guests, with no traffic shaping configured. The hotel also wants to start capturing guest email addresses for a post-stay marketing programme.

Phase 1 — Network Redesign:

- Implement VLAN segmentation. Move all staff devices, POS terminals, and the property management system to VLAN 10 (/24 subnet). Move guests to VLAN 20 with a /22 subnet (1,022 usable IPs) to accommodate peak occupancy with multiple devices per guest.

- Configure the UTM firewall with strict ACLs: Guest VLAN 20 has internet access only; all routes to VLAN 10 are explicitly denied.

Phase 2 — Performance Optimisation: 3. Configure per-user bandwidth limits of 10 Mbps down / 5 Mbps up on the firewall. This ensures the 1 Gbps pipe is distributed fairly among 400+ concurrent devices. 4. Enable Band Steering on the wireless controller to push capable devices to the less congested 5 GHz band. 5. Reduce DHCP lease time from the default 24 hours to 2 hours to prevent IP exhaustion during peak check-in periods.

Phase 3 — Captive Portal and Data Capture: 6. Deploy a branded captive portal (e.g., via Purple Guest WiFi) requiring email authentication. 7. Configure the splash page with an explicit, un-ticked GDPR opt-in checkbox for the post-stay marketing programme. 8. Integrate the portal's API with the hotel's CRM to sync authenticated guest profiles and trigger automated post-stay email sequences.

A 50-store retail chain wants to use their free guest WiFi to build their marketing database. They currently use a WPA2 pre-shared key (password printed on receipts) across all stores and have zero visibility into who is connecting or how long they stay. The marketing team wants to send weekly promotional emails to WiFi users, and the IT team is concerned about PCI DSS compliance given that payment terminals are on the same physical switches.

Step 1 — Remove the Pre-Shared Key: Transition the guest SSID to an open network (no password) that immediately redirects to a captive portal. This eliminates the shared secret vulnerability and enables per-user authentication.

Step 2 — VLAN Segmentation for PCI DSS: Create a dedicated Guest VLAN (e.g., VLAN 20) on all managed switches. Assign POS terminals to the existing Corporate VLAN (VLAN 10). Configure ACLs on the firewall to enforce hard isolation between the two VLANs. Document this segmentation as part of the PCI DSS network diagram.

Step 3 — Captive Portal with GDPR-Compliant Consent: Deploy a managed captive portal platform. Configure the splash page to require authentication via Email, Google, or Facebook. Include a clearly worded, un-ticked opt-in checkbox: 'I agree to receive promotional emails from [Brand Name]. You can unsubscribe at any time.'

Step 4 — CRM Integration and Automation: Connect the portal's API to the retailer's CRM (e.g., Salesforce, Klaviyo). Sync authenticated user profiles, visit timestamps, and store location data. Configure an automated welcome email triggered on first connection, and a re-engagement campaign triggered when a known user has not connected for 30 days.

Practice Questions

Q1. Your marketing team wants to collect guest email addresses via the new WiFi hotspot. They suggest setting the DHCP lease time to 24 hours so guests do not have to log in repeatedly during the day. Your venue sees 3,000 unique visitors per day. Your guest subnet is a /23 (510 usable IPs). What is the architectural flaw in this request, and how do you resolve it while still meeting the marketing team's requirement?

Hint: Consider the relationship between the number of daily visitors, the subnet size, and the lease duration. Then think about how to separate the network-layer concern from the application-layer concern.

View model answer

The architectural flaw is that a 24-hour lease time on a /23 subnet with 3,000 daily visitors will cause rapid DHCP exhaustion. Once 510 devices have connected, no new devices will receive an IP address for up to 24 hours. The solution is twofold: First, expand the subnet to at least a /21 (2,046 IPs) to accommodate peak concurrent devices. Second, reduce the DHCP lease time to 30–60 minutes to recycle IP addresses as guests leave the venue. To satisfy the marketing team's requirement that guests do not have to re-authenticate repeatedly, configure the captive portal controller to remember authenticated MAC addresses (or user identity tokens) for 24 hours. This allows a returning device to obtain a new IP via DHCP but bypass the splash page, delivering the seamless experience the marketing team wants without breaking the network.

Q2. A retail client wants to implement a captive portal but is concerned about the cost of replacing their existing unmanaged switches. They ask if they can run the guest WiFi on the same physical unmanaged switches as their Point of Sale terminals, with the guest network simply using a different SSID.

Hint: VLAN enforcement requires managed switch hardware. Consider what happens to traffic on an unmanaged switch.

View model answer

This configuration is not acceptable from a security or compliance standpoint. Unmanaged switches do not support 802.1Q VLAN tagging, meaning all traffic on the switch—regardless of SSID—is on the same broadcast domain. A guest device on the 'guest' SSID would be able to reach POS terminals on the same switch, violating PCI DSS Requirement 1.3. The client must replace unmanaged switches with managed Layer 2 switches that support 802.1Q VLAN tagging. The capital cost of managed switches is modest compared to the liability exposure of a PCI DSS breach or the fines associated with a data compromise.

Q3. You are deploying access points in a high-density conference centre that hosts events with up to 1,500 concurrent WiFi users. You notice significant latency and packet loss on the 2.4 GHz spectrum during events, even though the 5 GHz spectrum appears underutilised. How should you configure the wireless controller to address this, and what additional hardware consideration should you make?

Hint: Think about how to move capable devices off the congested frequency band, and consider the relationship between AP transmit power and client density.

View model answer

Enable Band Steering on the wireless controller. This feature detects if a client device is capable of connecting to the 5 GHz band and actively encourages or forces the device to associate there, freeing up the 2.4 GHz band for legacy devices. Additionally, reduce the transmit power on all APs. Counter-intuitively, in high-density deployments, lower transmit power improves performance by reducing co-channel interference between adjacent APs and encouraging clients to associate with the nearest AP rather than a distant one at high signal strength. Consider deploying additional APs at lower power rather than fewer APs at high power. Also enable 802.11r (Fast BSS Transition) to enable seamless roaming as users move through the venue.