Cómo configurar un servidor RADIUS para autenticación WiFi

Esta guía autorizada proporciona a los líderes de TI y a los arquitectos de red un plan integral para implementar un servidor RADIUS para la autenticación WiFi empresarial. Cubre las compensaciones arquitectónicas entre implementaciones locales y alojadas en la nube, la selección del método EAP, la integración con Active Directory y la asignación dinámica de VLAN. Los operadores de recintos y los equipos de TI encontrarán pasos de implementación prácticos, estudios de casos reales y estrategias de mitigación de riesgos para pasar de un entorno PSK inseguro a una infraestructura 802.1X robusta este trimestre.

GuidesSlugPage.podcastTitle

GuidesSlugPage.podcastTranscript

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Arquitectura 802.1X

- Elección de un Método EAP

- Guía de Implementación

- Paso 1: Decisión Arquitectónica — RADIUS Local vs. en la Nube

- Paso 2: Instalar y Configurar el Servidor RADIUS

- Paso 3: Configurar Puntos de Acceso

- Paso 4: Integración de Directorio

- Paso 5: Configuración del Cliente y Validación de Certificados

- Paso 6: Implementar Asignación Dinámica de VLAN

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para entornos empresariales —ya sea un extenso campus universitario, un estadio de alta densidad o una cadena minorista distribuida—, depender de una clave precompartida (PSK) para el acceso WiFi es una vulnerabilidad de seguridad significativa. Una única credencial comprometida expone toda la red, y revocar el acceso requiere cambiar la contraseña de cada dispositivo en la propiedad. La implementación de la autenticación 802.1X a través de un servidor RADIUS (Remote Authentication Dial-In User Service) elimina este problema por completo: cada usuario se autentica individualmente, el acceso puede revocarse instantáneamente y la segmentación de la red se aplica dinámicamente.

Esta guía proporciona una hoja de ruta definitiva para que los gerentes de TI y los arquitectos de red implementen la autenticación RADIUS. Cubrimos las compensaciones arquitectónicas entre implementaciones locales y alojadas en la nube, la configuración de los métodos del Protocolo de Autenticación Extensible (EAP) y la integración con servicios de directorio como Active Directory. También demostramos cómo una capa de autenticación robusta se integra con soluciones de Guest WiFi para proporcionar acceso sin interrupciones a los visitantes, mientras se capturan los WiFi Analytics que convierten su red en un activo de inteligencia empresarial.

Análisis Técnico Detallado

La Arquitectura 802.1X

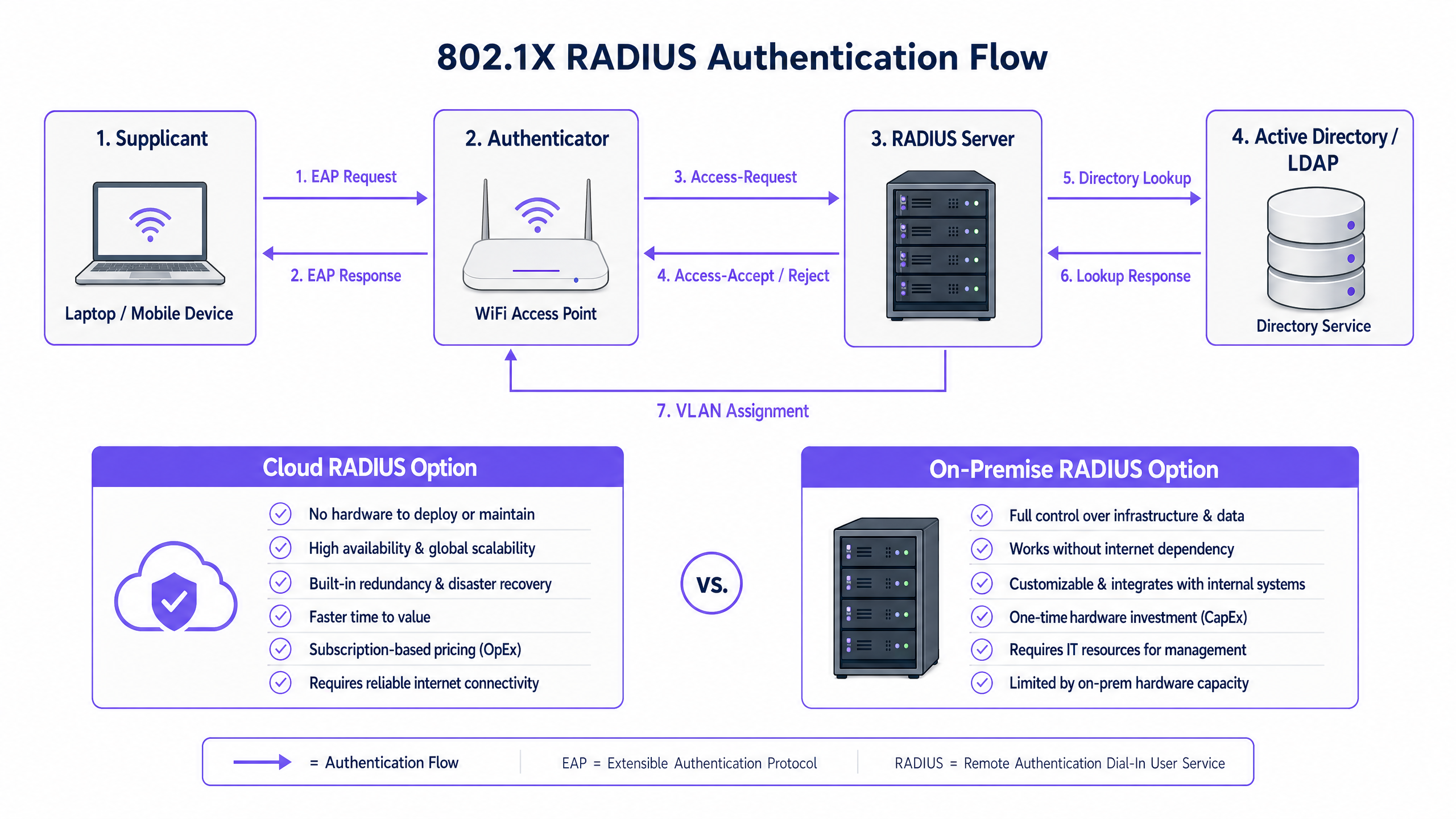

El estándar IEEE 802.1X define el Control de Acceso a la Red basado en puertos (PNAC). En un contexto inalámbrico, implica tres roles principales que trabajan en conjunto:

| Rol | Componente | Responsabilidad |

|---|---|---|

| Solicitante | Dispositivo cliente (portátil, smartphone) | Presenta credenciales para solicitar acceso a la red |

| Autenticador | Punto de Acceso WiFi o Controlador | Aplica el control de acceso; retransmite mensajes EAP |

| Servidor de Autenticación | Servidor RADIUS | Valida credenciales; devuelve aceptación/rechazo y atributos de política |

Cuando un solicitante se asocia con un punto de acceso, el AP bloquea todo el tráfico de datos excepto los mensajes EAP (Extensible Authentication Protocol). El AP encapsula estos mensajes EAP en paquetes RADIUS y los reenvía al servidor RADIUS. El servidor verifica las credenciales contra una base de datos backend —típicamente LDAP o Active Directory— y devuelve un mensaje Access-Accept o Access-Reject. Si se acepta, el AP desbloquea el puerto y el tráfico del cliente fluye libremente.

Elección de un Método EAP

La seguridad de su implementación RADIUS depende en gran medida del método EAP seleccionado. Los dos más prevalentes en implementaciones empresariales son:

EAP-TLS (Transport Layer Security) es el estándar de oro. Requiere certificados digitales tanto en el servidor RADIUS como en cada dispositivo cliente, eliminando por completo las contraseñas. Incluso si un atacante captura el intercambio de autenticación completo, no hay credenciales que extraer. La contrapartida es la sobrecarga administrativa: implementar y gestionar certificados de cliente requiere una infraestructura de clave pública (PKI) funcional y una solución MDM (por ejemplo, Microsoft Intune, Jamf) para distribuir certificados a los puntos finales.

PEAP-MSCHAPv2 (Protected EAP) es el método más ampliamente implementado en la práctica. Utiliza un certificado del lado del servidor para establecer un túnel TLS cifrado, dentro del cual el cliente se autentica con un nombre de usuario y una contraseña. Esto es significativamente más fácil de implementar que EAP-TLS porque solo un certificado —el del servidor— necesita ser gestionado. Sin embargo, conlleva una advertencia crítica: si los dispositivos cliente no están configurados explícitamente para validar el certificado del servidor RADIUS, son vulnerables a ataques de intermediario (MitM) a través de puntos de acceso no autorizados.

> Nota de Seguridad Crítica: No aplicar una validación estricta de certificados en los dispositivos cliente anula eficazmente los beneficios de seguridad de PEAP-MSCHAPv2. Un atacante puede desplegar un AP no autorizado, presentar un certificado fraudulento y capturar las credenciales del usuario en texto plano. Esto no es un riesgo teórico —es un vector de ataque bien documentado que ha sido explotado en entornos reales.

Guía de Implementación

Paso 1: Decisión Arquitectónica — RADIUS Local vs. en la Nube

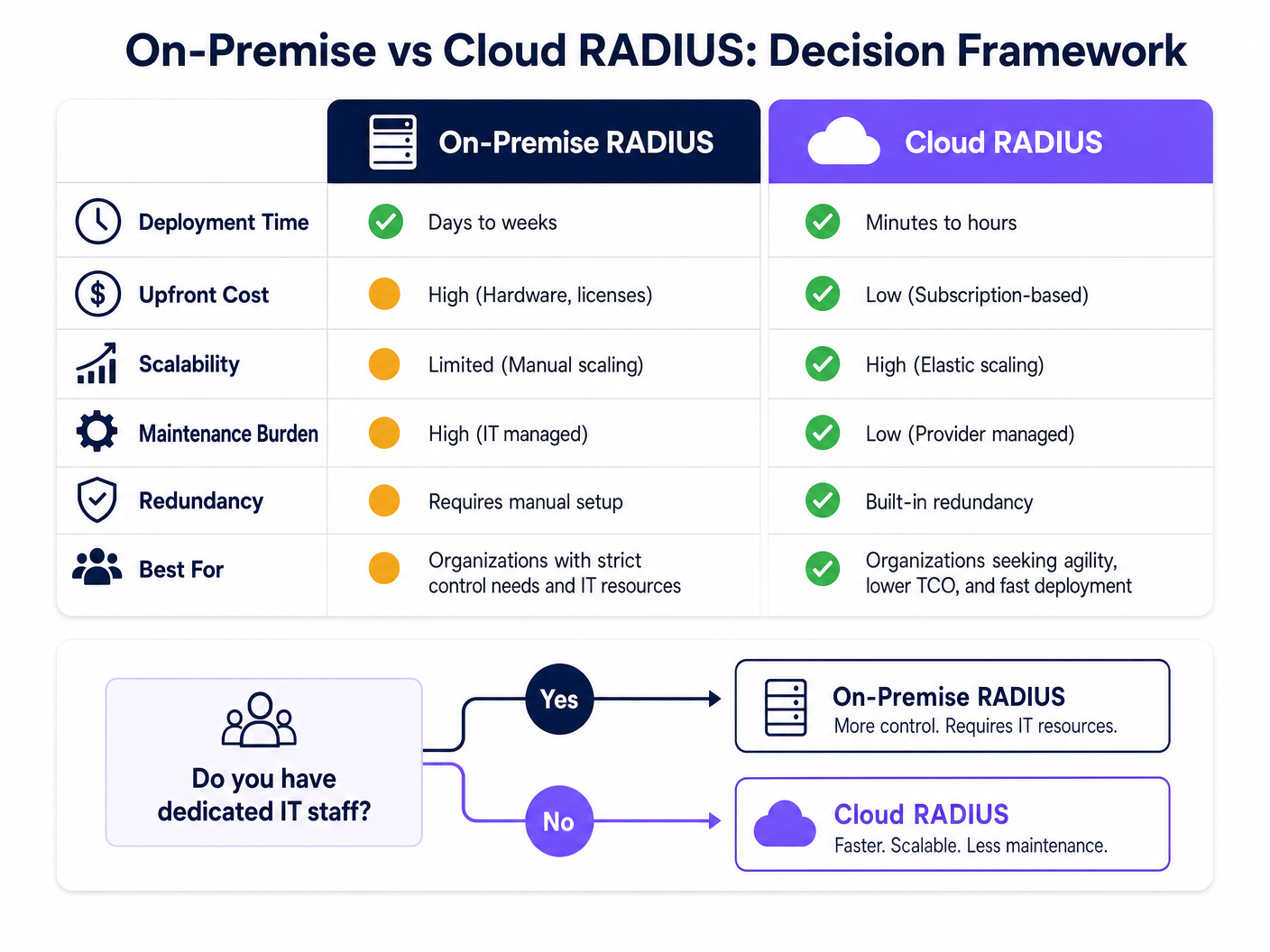

La primera decisión es dónde alojar la infraestructura RADIUS. Esta es principalmente una cuestión operativa y de costes, no de seguridad —ambos modelos pueden implementarse de forma segura.

RADIUS Local (por ejemplo, Microsoft NPS, FreeRADIUS, Cisco ISE) es adecuado para organizaciones con personal de TI dedicado, infraestructura de directorio local existente y requisitos estrictos de soberanía de datos o cumplimiento. No depende de la conectividad a internet para la autenticación, lo cual es una ventaja significativa para entornos donde no se puede garantizar el tiempo de actividad de internet.

RADIUS en la Nube es cada vez más el modelo preferido para entornos distribuidos —cadenas de Retail , grupos de Hospitality y centros de Transport donde desplegar servidores en cada ubicación es operativamente inviable. Cloud RADIUS se integra de forma nativa con proveedores de identidad en la nube (Azure AD, Google Workspace, Okta) y proporciona alta disponibilidad y escalabilidad global integradas.

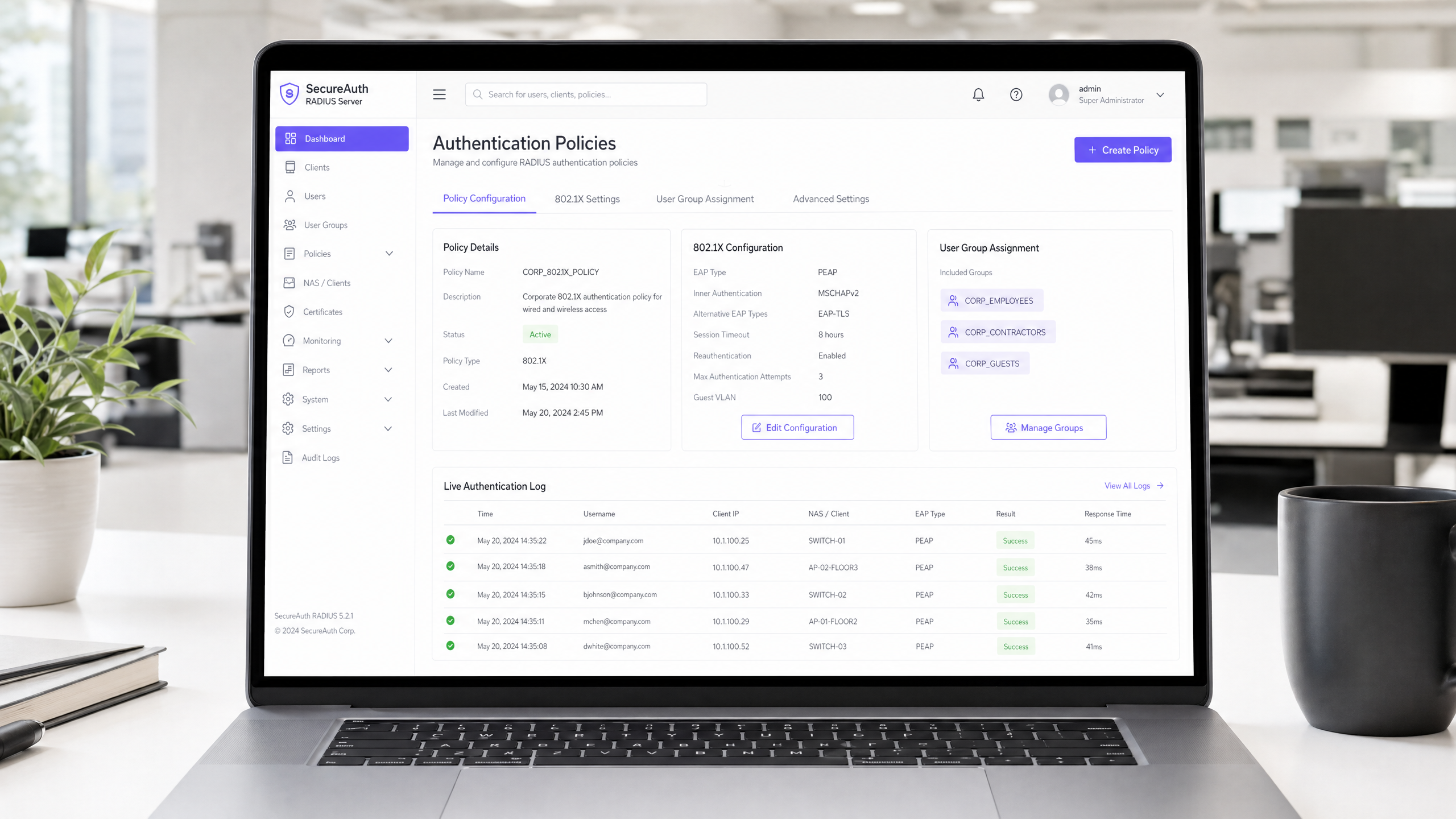

Paso 2: Instalar y Configurar el Servidor RADIUS

Para una implementación local utilizando Microsoft NPS (la opción más común en entornos centrados en Windows):

- Instale el rol de Servidor de Políticas de Red a través del Administrador del Servidor.

- Registre el servidor NPS en Active Directory para permitirle leer las propiedades de acceso telefónico de los usuarios.

- Cree una entrada de Cliente RADIUS para cada punto de acceso o controlador inalámbrico, especificando la dirección IP del AP yr un Shared Secret fuerte y único.

- Configure una Política de red que defina las condiciones (por ejemplo, pertenencia a grupos de usuarios) y las restricciones (por ejemplo, método EAP, tiempo de espera de sesión) para el acceso.

- Configure la Política de solicitud de conexión para procesar las solicitudes localmente.

Para FreeRADIUS en Linux:

- Instale a través del gestor de paquetes:

sudo apt-get install freeradius freeradius-ldap. - Configure

/etc/freeradius/3.0/clients.confpara definir los clientes RADIUS (APs) y sus Shared Secrets. - Configure el módulo LDAP en

/etc/freeradius/3.0/mods-available/ldappara que apunte a su Active Directory o servidor LDAP. - Habilite el módulo LDAP:

sudo ln -s /etc/freeradius/3.0/mods-available/ldap /etc/freeradius/3.0/mods-enabled/. - Defina los métodos EAP en

/etc/freeradius/3.0/mods-available/eap.

Paso 3: Configurar Puntos de Acceso

En su controlador inalámbrico o puntos de acceso individuales:

- Defina la(s) dirección(es) IP del servidor RADIUS y el puerto de autenticación (predeterminado: UDP 1812).

- Configure el Shared Secret — utilice un mínimo de 22 caracteres, mezclando caracteres alfanuméricos y especiales. Utilice un secreto único por ubicación o grupo de AP.

- Configure el SSID para usar el modo de seguridad WPA2-Enterprise o WPA3-Enterprise con gestión de claves 802.1X.

- Configure un servidor RADIUS secundario para la conmutación por error.

Paso 4: Integración de Directorio

Para la integración de AD local, el servidor RADIUS debe estar unido al dominio o tener acceso de lectura LDAP. Asegúrese de que las cuentas de servicio utilizadas para el enlace LDAP tengan los permisos mínimos requeridos. Para RADIUS en la nube, configure la sincronización basada en API o la integración SAML/OIDC con su IdP.

Defina grupos de usuarios claros en su directorio, ya que estos impulsarán las políticas de autorización. Estructura de grupo recomendada:

| Grupo | VLAN | Nivel de Acceso |

|---|---|---|

Corp_Staff |

VLAN 10 | Red interna completa |

Corp_Contractors |

VLAN 20 | Internet + recursos internos específicos |

Corp_IoT |

VLAN 30 | Solo puertos aislados y específicos del dispositivo |

Corp_Guests |

VLAN 100 | Solo Internet a través de captive portal |

Paso 5: Configuración del Cliente y Validación de Certificados

Este es el paso más crítico desde el punto de vista operativo. Utilice la Política de grupo (GPO) para Windows y los perfiles MDM para macOS/iOS/Android para enviar configuraciones de WiFi de forma silenciosa a los dispositivos gestionados. El perfil debe especificar:

- La CA raíz que emitió el certificado del servidor RADIUS.

- El nombre de servidor esperado (CN o SAN del certificado del servidor).

- El método EAP y el protocolo de autenticación interno.

Para dispositivos BYOD no gestionados, proporcione instrucciones claras de auto-incorporación, idealmente a través de un portal de Network Access Control (NAC).

Paso 6: Implementar Asignación Dinámica de VLAN

Configure el servidor RADIUS para que devuelva los atributos de asignación de VLAN en la respuesta Access-Accept:

Tunnel-Type=VLAN(13)Tunnel-Medium-Type=IEEE-802(6)Tunnel-Private-Group-Id= ``

El punto de acceso lee estos atributos y coloca al cliente autenticado en la VLAN especificada — no se requiere reconfiguración manual a medida que los usuarios cambian de rol o ubicación.

Mejores Prácticas

La redundancia es innegociable. Implemente un mínimo de dos servidores RADIUS (primario y secundario) y configure todos los puntos de acceso para que conmuten por error automáticamente. Para implementaciones locales, considere colocar el servidor secundario en una ubicación física o zona de disponibilidad diferente. Una interrupción de RADIUS significa que nadie puede autenticarse, lo que equivale a una interrupción completa de la red para los SSIDs protegidos con 802.1X.

Supervise proactivamente la caducidad de los certificados. La caducidad de un certificado de servidor RADIUS es una de las causas más comunes de fallos de autenticación repentinos y generalizados. Implemente la monitorización para alertar a los administradores al menos 30 días antes de la caducidad. Esto se aplica tanto al certificado del servidor como a cualquier certificado de CA intermedio en la cadena.

Trate el Shared Secret como una credencial crítica. El Shared Secret entre el AP y el servidor RADIUS cifra los paquetes RADIUS. Utilice secretos únicos por ubicación o grupo de AP, almacénelos en un gestor de secretos y rótelos periódicamente. Consulte nuestra guía sobre Proteja su red con DNS y seguridad robustos para obtener recomendaciones más amplias sobre la higiene de la seguridad de la red.

Alinéese con los marcos de cumplimiento. Para entornos sujetos a PCI DSS (por ejemplo, redes de pago minoristas), la autenticación 802.1X admite directamente los requisitos de control de acceso a la red y registro de auditoría. Para el cumplimiento de GDPR, los registros de contabilidad RADIUS (puerto 1813) proporcionan un rastro de auditoría detallado de quién accedió a la red, desde dónde y cuándo, lo que es valioso para la respuesta a incidentes. Para entornos de Healthcare , la segmentación de red mediante asignación dinámica de VLAN admite los requisitos de HIPAA para proteger la información de salud electrónica protegida (ePHI).

Resolución de Problemas y Mitigación de Riesgos

| Modo de Fallo | Síntoma | Resolución |

|---|---|---|

| Caducidad del certificado | Fallos masivos repentinos de autenticación | Supervise la caducidad; renueve y vuelva a implementar el certificado |

| Desincronización NTP | Fallos intermitentes de EAP-TLS | Asegúrese de que el servidor RADIUS y los DCs se sincronicen con la misma fuente NTP |

| Pérdida de conectividad LDAP | La autenticación falla cuando AD es inaccesible | Implemente DCs redundantes; configure RADIUS para almacenar en caché las autenticaciones recientes |

| Shared Secret incorrecto | Los registros del AP muestran RADIUS timeout o Bad authenticator |

Verifique que el secreto coincida tanto en el AP como en el servidor RADIUS |

| Certificado de cliente no coincide | Fallos de EAP-TLS para dispositivos específicos | Verifique que el certificado de cliente sea emitido por una CA de confianza; compruebe el período de validez del certificado |

| VLAN no asignada | Usuario autenticado pero en el segmento de red incorrecto | Verifique que los atributos RADIUS se devuelvan correctamente; compruebe la configuración de VLAN del AP |

Para una inmersión más profunda en el proceso de configuración 802.1X en sí, la Cómo configurar la autenticación WiFi 802.1X: Una guía paso a paso proporciona tutoriales de configuración granulares y específicos del proveedor.

ROI e Impacto Empresarial

La transición de PSK a R802.1X respaldado por ADIUS requiere una inversión inicial en configuración y, potencialmente, licencias para soluciones en la nube o hardware para implementaciones locales. El caso del ROI es sencillo:

Mitigación de riesgos: El coste medio de una filtración de datos en el Reino Unido supera los 3 millones de libras esterlinas (Informe IBM Cost of a Data Breach). Una PSK comprometida puede exponer toda la red. 802.1X limita el radio de impacto a una única cuenta de usuario comprometida, que puede deshabilitarse en segundos a través del directorio.

Eficiencia operativa: La asignación dinámica de VLAN elimina la reconfiguración manual de la red a medida que el personal cambia de rol. La incorporación de un nuevo empleado significa añadirlo al grupo de AD correcto; el acceso a la red se produce automáticamente.

Postura de cumplimiento: Para las organizaciones sujetas a PCI DSS, ISO 27001 o Cyber Essentials Plus, 802.1X es un control directo que los auditores esperan ver. Su implementación fortalece su postura de cumplimiento y reduce los costes de remediación de auditorías.

Experiencia del invitado y analíticas: Para los operadores de recintos, la integración de RADIUS para la autenticación del personal con la plataforma Guest WiFi de Purple para el acceso de visitantes crea un modelo de acceso unificado y por niveles. El personal se autentica silenciosamente a través de 802.1X; los invitados se conectan a través de un Captive Portal de marca. La plataforma WiFi Analytics de Purple proporciona visibilidad en tiempo real de los tiempos de permanencia de los visitantes, las tasas de visitas repetidas y las métricas de interacción, datos que informan directamente el gasto en marketing y las decisiones de operaciones del recinto.

Para más información, consulte la Como Configurar a Autenticação 802.1X WiFi: Um Guia Passo a Passo para obtener orientación sobre la implementación en portugués, y ¿Qué es una línea dedicada? Internet empresarial dedicado para obtener orientación sobre cómo garantizar que la conectividad subyacente cumpla los requisitos empresariales.

GuidesSlugPage.keyDefinitionsTitle

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Defined in RFC 2865.

The core server component that validates user credentials against a directory before granting WiFi access. Every enterprise WiFi deployment using 802.1X requires a RADIUS server.

802.1X

An IEEE Standard for port-based Network Access Control (PNAC). It provides an authentication mechanism to devices wishing to attach to a LAN or WLAN, blocking all non-EAP traffic until authentication succeeds.

The overarching framework standard that defines how the Supplicant, Authenticator, and Authentication Server communicate. When IT teams refer to 'enterprise WiFi security', they typically mean WPA2/WPA3-Enterprise with 802.1X.

Supplicant

The client device — or more precisely, the 802.1X software stack on that device — that initiates the authentication process by presenting credentials to the network.

On Windows, the built-in supplicant is the Wireless AutoConfig service. On macOS and iOS, it is native to the OS. Ensuring the supplicant is correctly configured (especially for certificate validation) is the most common source of deployment issues.

Authenticator

The network device — typically a WiFi access point or wireless controller — that acts as an intermediary between the Supplicant and the RADIUS server, enforcing access control based on the authentication result.

The AP blocks all data traffic on the port until it receives an Access-Accept from the RADIUS server. It also reads RADIUS attributes (e.g., VLAN assignment) from the Access-Accept response and applies them to the session.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that provides a standardised transport mechanism for various authentication methods (TLS, PEAP, TTLS, etc.) between the Supplicant and the Authentication Server.

EAP is the 'language' spoken between the client and the RADIUS server. The choice of EAP method (EAP-TLS vs PEAP) determines the security strength and deployment complexity of the authentication system.

PEAP (Protected EAP)

An EAP method that first establishes a TLS tunnel using the server's certificate, then performs a secondary authentication (typically MSCHAPv2 with username/password) inside that encrypted tunnel.

The most common enterprise WiFi authentication method due to its balance of security and deployment simplicity. Requires only a server-side certificate, making it far easier to roll out than EAP-TLS.

Dynamic VLAN Assignment

A RADIUS feature where the server includes VLAN-specific attributes (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-Id) in the Access-Accept response, instructing the AP to place the authenticated client on a specific VLAN.

Enables a single SSID to serve multiple user populations with different security requirements. Eliminates the need to broadcast multiple SSIDs for different user groups, reducing RF overhead and simplifying the user experience.

Shared Secret

A pre-configured text string known only to the Authenticator (AP) and the RADIUS server, used to sign and encrypt RADIUS packets, ensuring the integrity and authenticity of the communication.

A critical security configuration element. If the shared secret is weak or compromised, an attacker could forge RADIUS Access-Accept responses, granting unauthorised network access. Use unique secrets per location and store them in a secrets manager.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism where a device's MAC address is used as its identity credential, enabling network access for devices that do not support 802.1X supplicants.

Used for headless devices (printers, IoT sensors, IP cameras). Because MAC addresses are publicly visible and easily spoofed, MAB provides device identification rather than strong authentication. Always pair with restrictive VLAN assignment.

GuidesSlugPage.workedExamplesTitle

A national retail chain with 500 locations needs to implement secure WiFi for store managers' tablets and POS terminals. They currently use a single PSK across all stores, which is frequently shared with unauthorized staff and contractors. They use Azure AD for identity management and have no dedicated IT staff at branch locations.

Deploy a Cloud RADIUS solution integrated directly with Azure AD. This eliminates the need to deploy and manage on-premise RADIUS servers at 500 locations. The IT team uses Microsoft Intune to push a WiFi profile to all store managers' tablets and POS terminals configured for PEAP-MSCHAPv2, strictly enforcing validation of the Cloud RADIUS server's certificate. The Cloud RADIUS policy checks the user's Azure AD group membership before granting access: 'Store_Managers' group receives VLAN 10 (full POS and back-office access), 'Contractors' group receives VLAN 20 (internet-only). When a contractor's engagement ends, removing them from the Azure AD group immediately revokes their WiFi access across all 500 locations simultaneously — no PSK change required.

A 400-room city-centre hotel needs to provide secure WiFi for both staff (front desk, housekeeping, management) and guests. Staff require access to the property management system (PMS) and internal servers. Guests require internet access only. The hotel has a single on-premise Windows Server environment.

Deploy Microsoft NPS on a dedicated Windows Server VM. Configure two SSIDs on the wireless infrastructure: 'Hotel_Staff' (WPA2-Enterprise, 802.1X) and 'Hotel_Guest' (open or WPA2-Personal, redirecting to a captive portal). For the staff SSID, NPS validates credentials against Active Directory and returns dynamic VLAN assignments: 'Management' AD group → VLAN 10 (full access), 'FrontDesk' → VLAN 20 (PMS access), 'Housekeeping' → VLAN 30 (internet + scheduling app only). For guests, integrate the captive portal with Purple's Guest WiFi platform to provide a branded login experience, collect first-party data (email, marketing consent), and gain analytics on dwell time and repeat visits. The two-SSID model keeps staff and guest traffic completely separated at the network layer.

GuidesSlugPage.practiceQuestionsTitle

Q1. Your organisation is migrating 2,000 Windows laptops from a shared PSK to 802.1X with PEAP-MSCHAPv2. Your security team flags that PEAP is vulnerable to credential harvesting via rogue access points. What is the single most important configuration step to mitigate this risk, and how do you deploy it at scale?

GuidesSlugPage.hintPrefixConsider what prevents a client from trusting a fraudulent RADIUS server presenting a self-signed certificate.

GuidesSlugPage.viewModelAnswer

The critical step is enforcing strict server certificate validation on every client device. Using Group Policy Objects (GPO), push a WiFi profile to all 2,000 laptops that specifies: (1) the exact Root CA certificate that issued the RADIUS server's certificate, (2) the expected server name (CN/SAN), and (3) that the client must not prompt the user to trust new certificates. This ensures that even if an attacker deploys a rogue AP with a fraudulent certificate, the client will reject the TLS handshake and refuse to send credentials. Without this configuration, PEAP provides no meaningful protection against rogue AP attacks.

Q2. A hospital IT director needs to provide network access for 300 medical IoT devices (infusion pumps, monitoring equipment) that do not support 802.1X. These devices sit alongside staff workstations on the same wireless infrastructure. How should the RADIUS infrastructure handle these devices, and what network controls must be in place?

GuidesSlugPage.hintPrefixThink about the authentication method available for headless devices and how to compensate for its inherent weakness.

GuidesSlugPage.viewModelAnswer

Configure MAC Authentication Bypass (MAB) on the RADIUS server for these specific devices. Register each device's MAC address in a dedicated Active Directory group or RADIUS database. Because MAC addresses are easily spoofed, the RADIUS server must use Dynamic VLAN Assignment to place all MAB-authenticated devices onto a dedicated, highly restricted VLAN (e.g., VLAN 30 - IoT). This VLAN should be firewalled to allow communication only with specific medical server IP addresses and block all other traffic, including internet access and lateral movement to staff VLANs. Staff workstations authenticate via 802.1X and are placed on a separate VLAN. This architecture satisfies HIPAA network segmentation requirements for ePHI-adjacent devices.

Q3. You are the network architect for a 50-venue restaurant chain. Authentication is working correctly at 49 venues using Cloud RADIUS, but one specific venue reports that all devices fail to authenticate. The Cloud RADIUS management portal shows zero authentication requests arriving from that venue. What is your diagnostic approach?

GuidesSlugPage.hintPrefixIf the RADIUS server is receiving no requests at all, the problem is in the communication path between the Authenticator and the server — not in the authentication logic itself.

GuidesSlugPage.viewModelAnswer

Since the RADIUS server is receiving zero requests from this venue, the fault lies between the access points and the cloud RADIUS server. Diagnostic steps in order: (1) Verify the RADIUS server IP address and port (UDP 1812) configured on the venue's APs or wireless controller — a typo here is the most common cause. (2) Check the local firewall or router rules at that venue to confirm outbound UDP 1812 traffic is permitted to the cloud RADIUS IP range. (3) Verify the Shared Secret configured on the APs matches the secret configured for that venue in the Cloud RADIUS portal — a mismatch causes the RADIUS server to silently discard packets. (4) Check if the venue's internet connection is functioning — cloud RADIUS requires reliable internet connectivity. Running a packet capture on the AP or upstream router will confirm whether RADIUS packets are being sent and whether responses are being received.