Cumplimiento IWF para redes WiFi públicas en el Reino Unido

Esta guía autorizada detalla los requisitos técnicos, la arquitectura y las estrategias de implementación para redes WiFi públicas que cumplen con IWF en ubicaciones del Reino Unido. Proporciona a los líderes de TI marcos de acción para mitigar los riesgos legales mientras se mantiene un acceso a la red de alto rendimiento.

Escuchar esta guía

Ver transcripción del podcast

- Resumen ejecutivo

- Análisis técnico en profundidad: Arquitectura de cumplimiento IWF

- Capa 1: Filtrado DNS

- Capa 2: Inspección profunda de paquetes HTTP/HTTPS (DPI)

- Integración con autenticación y análisis

- Guía de implementación: Despliegue del filtrado IWF

- Mejores prácticas para establecimientos públicos

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen ejecutivo

La provisión de WiFi público en el UK ha pasado de ser una comodidad para los invitados a un vector de cumplimiento crítico. Para los Directores de TI y CTOs que gestionan entornos de Retail , Hospitality y del sector público, desplegar una red abierta sin un filtrado de contenido robusto expone a la organización a riesgos legales y reputacionales significativos. La Internet Watch Foundation (IWF) mantiene la lista de bloqueo definitiva para Material de Abuso Sexual Infantil (CSAM). Integrar esta lista en el borde de la red no es meramente una buena práctica; es un requisito fundamental para la operación responsable de un establecimiento.

Esta guía describe la arquitectura técnica necesaria para lograr el cumplimiento de IWF, detallando las estrategias de implementación en las capas DNS y HTTP. Elimina el ruido para proporcionar consejos prácticos y neutrales respecto al proveedor sobre cómo implementar un filtrado web certificado sin degradar el rendimiento de la red ni la experiencia del usuario. Desde asegurar el Guest WiFi hasta la integración con estándares de autenticación modernos como IEEE 802.1X y OpenRoaming, exploramos cómo construir una red conforme y de alto rendimiento.

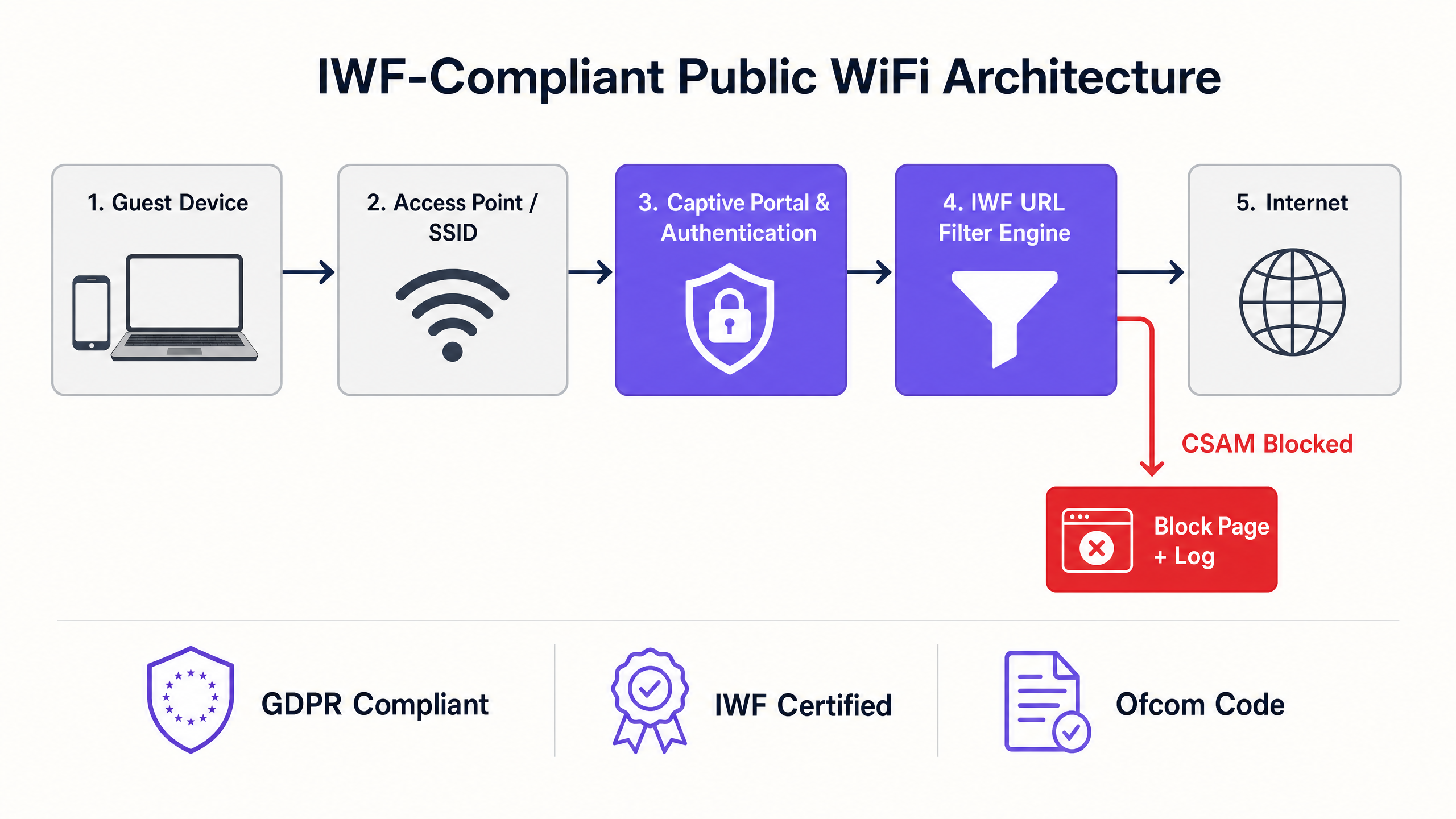

Análisis técnico en profundidad: Arquitectura de cumplimiento IWF

La implementación del cumplimiento de IWF requiere un enfoque de seguridad de red multicapa. El requisito principal es la integración dinámica de la lista de URL de IWF en el motor de filtrado web del establecimiento. Esta no puede ser una lista estática y actualizada manualmente; requiere una sincronización en tiempo real o casi en tiempo real con la base de datos de IWF.

Capa 1: Filtrado DNS

En el nivel más fundamental, el filtrado DNS intercepta las solicitudes a dominios CSAM conocidos y las resuelve a una página de bloqueo o a una ruta nula. Aunque es altamente eficiente y de baja latencia, el filtrado DNS por sí solo es insuficiente porque opera a nivel de dominio, mientras que la lista de IWF a menudo especifica URL exactas. Confiar únicamente en DNS puede llevar a un bloqueo excesivo (bloquear un dominio legítimo completo debido a una URL ofensiva) o a un bloqueo insuficiente (no bloquear el acceso basado en IP).

Capa 2: Inspección profunda de paquetes HTTP/HTTPS (DPI)

Para aplicar con precisión la lista de URL de IWF, el motor de filtrado debe inspeccionar la ruta completa de la solicitud HTTP. Para el tráfico HTTPS cifrado, esto presenta un desafío. El enfoque moderno implica la inspección de Server Name Indication (SNI) combinada con el descifrado SSL dirigido para categorías específicas de alto riesgo. Sin embargo, desplegar el descifrado SSL en redes públicas introduce graves problemas de privacidad y confianza en los certificados. Por lo tanto, el modelo de implementación estándar para establecimientos públicos se basa en el filtrado SNI avanzado y la categorización dinámica de IP, cotejados con la base de datos de URL de IWF.

Integración con autenticación y análisis

El cumplimiento va más allá del bloqueo; requiere rendición de cuentas. La integración del motor de filtrado con el Captive Portal garantiza que los usuarios acepten una Política de Uso Aceptable (AUP) antes de obtener acceso. Además, vincular el acceso a la red con robustos WiFi Analytics permite a los equipos de TI monitorear los eventos de bloqueo, identificar posibles incidentes de seguridad y demostrar el cumplimiento durante las auditorías. Comprender Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 también es vital, ya que las diferentes bandas requieren configuraciones de QoS específicas para manejar la ligera latencia introducida por la inspección profunda de paquetes.

Guía de implementación: Despliegue del filtrado IWF

Desplegar un filtrado compatible con IWF en entornos distribuidos, como un centro nacional de Transport o una cadena de instalaciones de Healthcare , requiere un enfoque estructurado.

- Seleccione un proveedor certificado: Asegúrese de que su proveedor de filtrado web sea un miembro oficial de IWF y consuma su feed dinámico. No intente construir una integración a medida.

- Configuración del borde de la red: Configure los routers o puntos de acceso del establecimiento para forzar todo el tráfico DNS de invitados al servicio de filtrado compatible. Bloquee los puertos de salida 53 y 853 (DoT) para evitar que los usuarios eludan el filtro utilizando servidores DNS personalizados.

- Alineación del Captive Portal: Actualice la AUP del Captive Portal para indicar explícitamente que el filtrado de contenido está implementado y que el acceso a material ilegal es monitoreado y bloqueado.

- Pruebas y validación: No utilice URL reales de IWF para las pruebas. La IWF proporciona URL de prueba específicas y seguras para validar que el motor de filtrado está interceptando y bloqueando correctamente el contenido restringido.

- Registro y retención: Configure el firewall o el servicio de filtrado para retener los registros de los intentos de acceso bloqueados durante un mínimo de 12 meses, en línea con GDPR y los requisitos de las fuerzas del orden locales.

Mejores prácticas para establecimientos públicos

Al diseñar la arquitectura de red, los líderes de TI deben equilibrar la seguridad con la experiencia del usuario.

- Evitar el bloqueo excesivo: Asegúrese de que la política de filtrado se dirija estrictamente al contenido ilegal (CSAM) y a categorías altamente maliciosas (malware, phishing). Un filtrado excesivamente agresivo (por ejemplo, bloquear redes sociales o streaming legítimos) provoca frustración en el usuario y un aumento de los tickets de soporte.

- Manejar DNS cifrado: Con el auge de DNS over HTTPS (DoH), los navegadores de los usuarios pueden intentar eludir los filtros DNS locales. Implemente políticas de red para bloquear los resolvedores DoH conocidos (como 8.8.8.8 o 1.1.1.1) a nivel de firewall, forzando la vuelta al DNS seguro del establecimiento.

- Autenticación sin interrupciones: Considere la transición de redes abiertas a marcos de autenticación seguros. Si bien Passpoint/OpenRoaming es el futuro, garantizar un filtrado robusto en estas redes es primordial. Para obtener información sobre la gestión de configuraciones empresariales complejas, consulte Resolución de problemas de roaming en WLAN corporativas .

Solución de problemas y mitigación de riesgos

El modo de fallo más común en el cumplimiento de la normativa de WiFi público es el "bypass". Los usuarios, ya sea intencionada o inadvertidamente, eluden los controles de filtrado.

- Puntos de acceso no autorizados: Las búsquedas regulares de APs no autorizados son esenciales. Una red cableada conforme es inútil si un empleado conecta un router de consumo no gestionado y sin filtrar.

- Uso de VPN: Si bien bloquear todo el tráfico VPN suele ser poco práctico en lugares como hoteles donde los viajeros de negocios necesitan acceso corporativo, los equipos de TI deben monitorear los túneles cifrados excesivos y continuos que puedan indicar abuso.

- Picos de latencia: Si el motor de filtrado está basado en la nube, asegúrese de que se utilicen POPs regionales. Enrutar el tráfico de un hotel de Londres a un servidor de filtrado con sede en EE. UU. introducirá una latencia inaceptable. Optimice el enrutamiento para mantener una experiencia fluida, de forma similar a como se haría con Wi-Fi de oficina: Optimice su red Wi-Fi de oficina moderna .

ROI e impacto empresarial

Si bien el cumplimiento a menudo se considera un centro de costes, un filtrado IWF robusto protege la marca. El daño reputacional de un lugar asociado con descargas ilegales o distribución de CSAM supera con creces los costes de implementación. Además, una red segura y conforme es un requisito previo para aprovechar tecnologías avanzadas como BLE Low Energy explicado para empresas para servicios basados en la ubicación, ya que los usuarios deben confiar en la infraestructura subyacente antes de optar por el seguimiento y el análisis. El éxito se mide por cero infracciones de cumplimiento, un mínimo de tickets de soporte de falsos positivos y un rendimiento de red impecable.

Definiciones clave

Internet Watch Foundation (IWF)

A UK-based organization that compiles a dynamic list of URLs containing Child Sexual Abuse Material (CSAM).

Integration with the IWF list is the baseline standard for public WiFi compliance in the UK.

Server Name Indication (SNI)

An extension to the TLS protocol that indicates which hostname the client is attempting to connect to at the start of the handshaking process.

SNI inspection allows IT teams to block specific malicious websites on HTTPS connections without needing to decrypt the entire traffic stream.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the DNS queries.

DoH can bypass traditional DNS-based web filters, requiring network administrators to block known DoH endpoints to enforce compliance.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Crucial for enforcing the Acceptable Use Policy (AUP) and establishing the legal framework for network usage.

Acceptable Use Policy (AUP)

A document stipulating constraints and practices that a user must agree to for access to a corporate network or the internet.

Provides the legal cover for venue operators to block content and terminate sessions for non-compliant users.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for separating untrusted guest traffic (which requires IWF filtering) from trusted corporate or POS traffic.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Used to identify and block specific applications or protocols (like BitTorrent or VPNs) that might be used to bypass standard filters.

False Positive

When a legitimate website is incorrectly categorized and blocked by the filtering engine.

High false-positive rates lead to user complaints and IT support overhead; selecting a highly accurate, IWF-certified vendor minimizes this.

Ejemplos prácticos

A 200-room hotel needs to implement IWF filtering but has noticed a high volume of guests using DNS over HTTPS (DoH) via modern browsers, bypassing the current DNS-based filter.

The IT team must implement a dual-layer approach. First, configure the edge firewall to block outbound traffic to known DoH providers (e.g., blocking IPs for Cloudflare, Google, and Quad9 DoH endpoints). Second, utilize SNI (Server Name Indication) inspection on the firewall to intercept the initial TLS handshake and block IWF-listed URLs before the encrypted session is established.

A large retail chain is rolling out free guest WiFi across 500 stores and needs to ensure compliance while minimizing latency at the Point of Sale (POS).

The network architect segments the VLANs. The Guest VLAN is routed through a cloud-based IWF-certified web filter using redundant regional POPs to minimize latency. The POS VLAN is strictly isolated, utilizing an explicit allow-list (whitelisting) for payment gateways and inventory systems, completely bypassing the web filter to ensure zero latency impact on transactions.

Preguntas de práctica

Q1. You are deploying guest WiFi at a major conference centre. The marketing team wants to use a generic, open SSID with no captive portal to reduce 'friction'. How do you respond from a compliance perspective?

Sugerencia: Consider the legal requirement for user consent and accountability.

Ver respuesta modelo

I would advise against an open, frictionless SSID. Without a captive portal, users cannot agree to the Acceptable Use Policy (AUP). This leaves the venue legally exposed if illegal activity occurs on the network. A captive portal is a mandatory control gate for enforcing terms of service and logging MAC addresses against accepted sessions, which is critical for incident response.

Q2. During a network audit, you discover that 15% of guest traffic is successfully bypassing the web filter using custom DNS servers configured on their devices. What is the immediate technical remediation?

Sugerencia: Look at edge firewall port configurations.

Ver respuesta modelo

The immediate remediation is to configure the edge firewall to block outbound traffic on UDP/TCP port 53 and TCP port 853 (DNS over TLS) from the Guest VLAN to any external IP address. All DNS requests must be forced (or transparently proxied) to the venue's secure, IWF-integrated DNS servers.

Q3. A hotel IT manager suggests using full SSL decryption (SSL Inspection/Termination) on the guest network to ensure 100% visibility into HTTPS traffic for IWF compliance. Why is this a flawed approach for public WiFi?

Sugerencia: Consider device trust and user privacy.

Ver respuesta modelo

Full SSL decryption requires installing a custom root certificate on every guest device. In a public WiFi scenario, this is impossible to enforce, will cause severe browser certificate errors for all users, and represents a massive privacy violation. The correct approach is to rely on DNS filtering combined with SNI (Server Name Indication) inspection, which allows categorization of encrypted traffic without breaking the TLS tunnel.