Diseño de una arquitectura WiFi multi-inquilino para MDU

Esta guía autorizada proporciona un plan arquitectónico para implementar redes WiFi escalables, seguras y aisladas en múltiples unidades de un MDU. Cubre consideraciones críticas como la segmentación de VLAN, la planificación de RF, la autenticación 802.1X y cómo equilibrar el aislamiento de los inquilinos con la gestión centralizada para mejorar el ROI.

Escuchar esta guía

Ver transcripción del podcast

- Resumen Ejecutivo

- Análisis Técnico Detallado

- La Base: Segmentación Lógica a través de VLANs

- Estándares de Autenticación y Cifrado

- Aislamiento de Invitados e IoT

- Guía de Implementación

- Fase 1: Diseño Lógico de la Red

- Fase 2: Planificación de RF y Estudio de Sitio

- Fase 3: Configuración de la Infraestructura

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- Modos de Fallo Comunes

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para los CTOs y Arquitectos Principales que gestionan Unidades de Viviendas Múltiples (MDUs) — ya sean grandes complejos hoteleros, entornos minoristas de uso mixto o viviendas del sector público — el desafío es constante: ofrecer conectividad segura y de alto rendimiento a inquilinos independientes sobre una infraestructura física compartida. Los diseños de red tradicionales de un solo inquilino colapsan bajo el peso de los requisitos de los MDU, lo que lleva a vulnerabilidades de seguridad, saturación del dominio de difusión y una sobrecarga de soporte inmanejable.

Diseñar una arquitectura WiFi multi-inquilino exige un cambio del aislamiento físico a la segmentación lógica. Esta guía de referencia describe el plan arquitectónico definitivo para implementaciones de MDU. Examinaremos la implementación del etiquetado de VLAN IEEE 802.1Q para un estricto aislamiento del tráfico, la necesidad de la autenticación RADIUS 802.1X para el control de acceso y el papel crítico de los controladores de nube centralizados para mantener la visibilidad operativa. Al adoptar estos principios neutrales al proveedor, los operadores de recintos pueden mitigar los riesgos de cumplimiento (como PCI DSS y GDPR), reducir los gastos operativos y transformar la conectividad de un centro de costes en una capa de servicio monetizable.

Análisis Técnico Detallado

La Base: Segmentación Lógica a través de VLANs

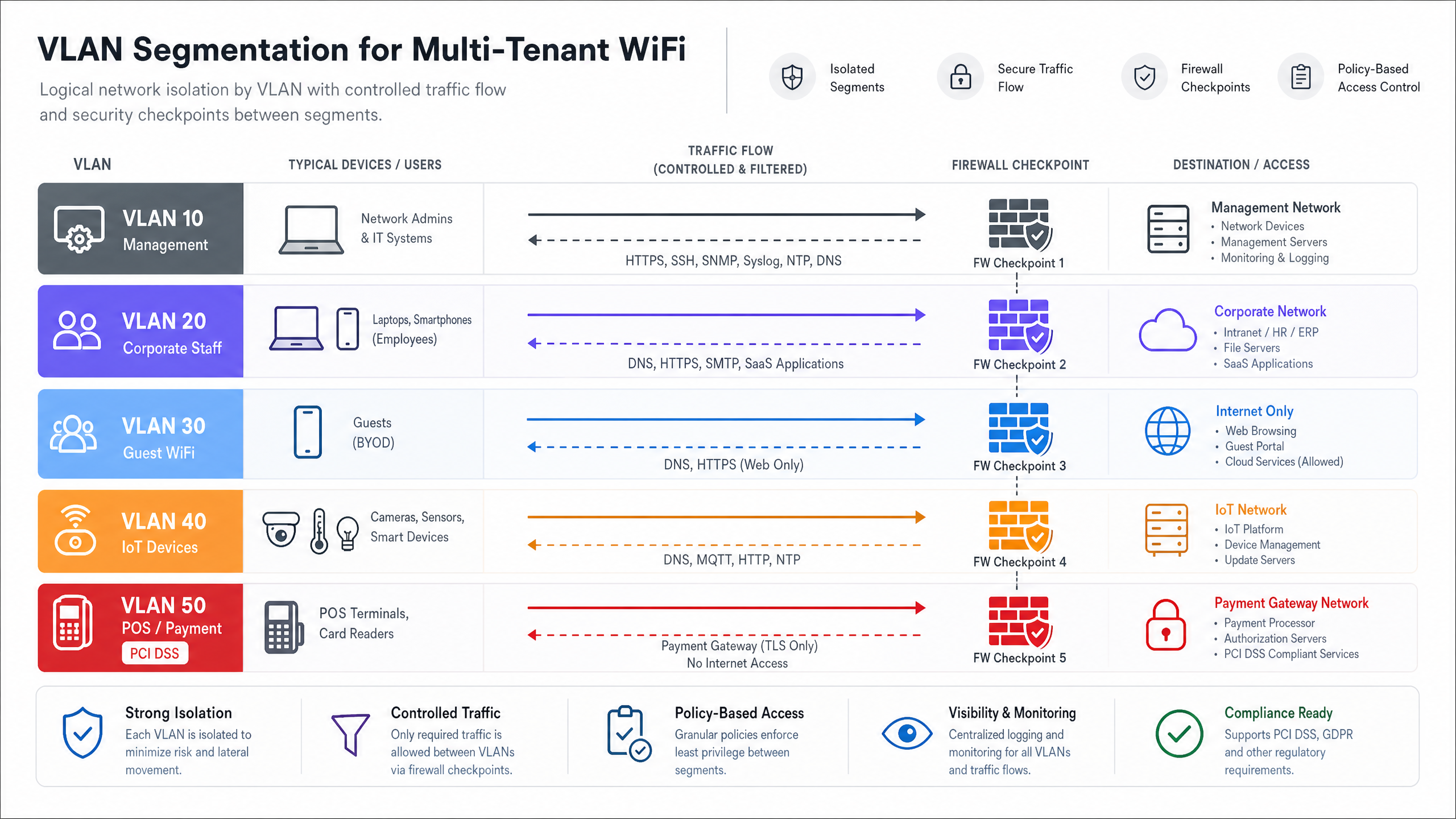

La piedra angular de cualquier arquitectura multi-inquilino es una segmentación de red rigurosa. En un entorno físico compartido, desplegar switches y cableado separados para cada inquilino es comercialmente inviable. En su lugar, el aislamiento se logra en la Capa 2 utilizando Redes de Área Local Virtuales (VLANs) IEEE 802.1Q.

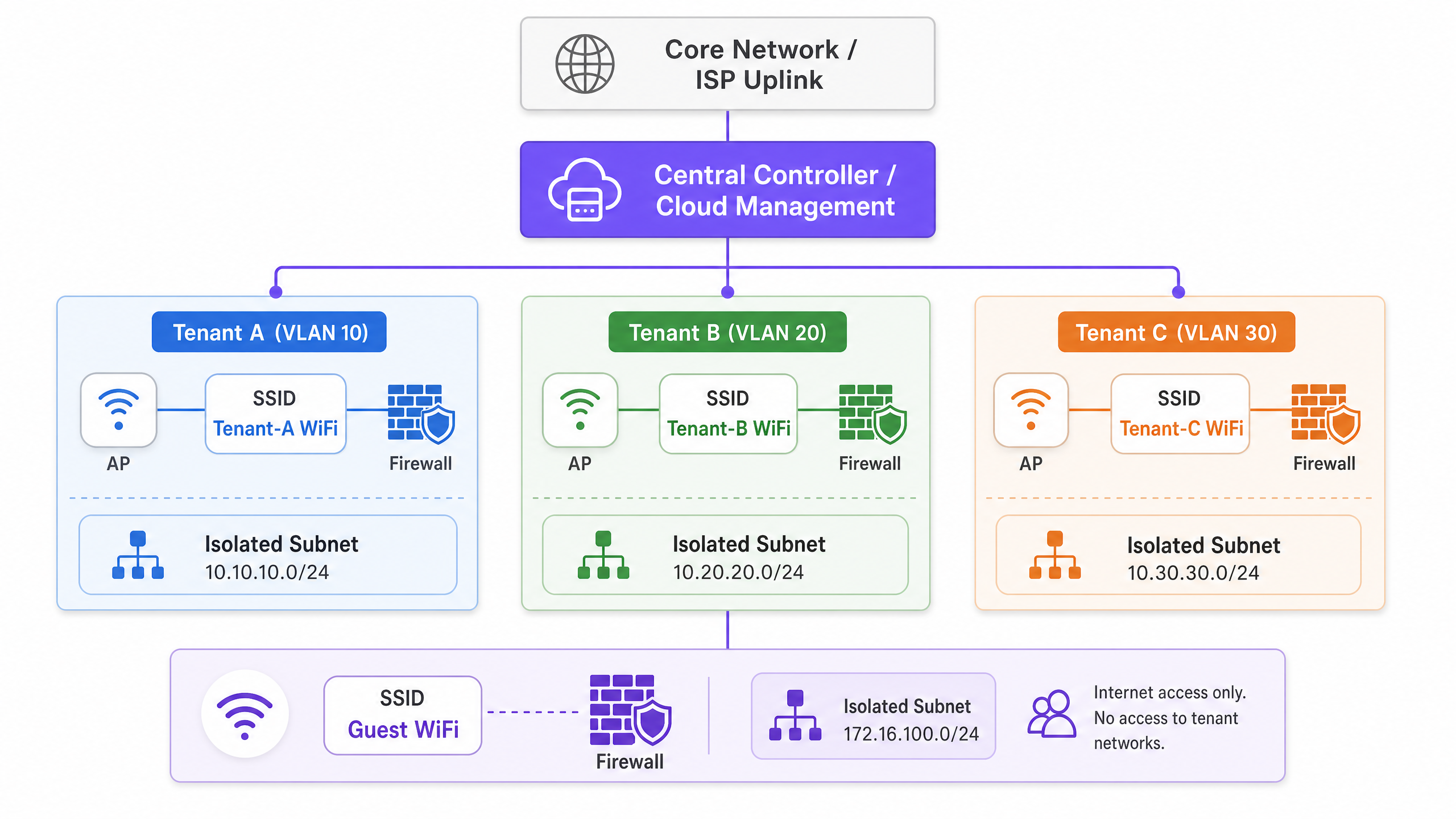

En este modelo, un único punto de acceso (AP) difunde múltiples Identificadores de Conjunto de Servicios (SSIDs), o utiliza la asignación dinámica de VLAN a través de RADIUS, para atender diferentes perfiles de inquilinos. Cuando un cliente se asocia con la red, su tráfico se etiqueta con un ID de VLAN específico en el borde del AP. Esta etiqueta persiste a medida que la trama atraviesa los enlaces troncales a través de la estructura de switch compartida, asegurando que el Inquilino A (por ejemplo, VLAN 10) permanezca completamente aislado del Inquilino B (por ejemplo, VLAN 20) en la capa de enlace de datos.

Sin embargo, las VLANs proporcionan aislamiento, no seguridad inherente. Para evitar el movimiento lateral entre redes de inquilinos, el enrutamiento inter-VLAN debe controlarse estrictamente mediante políticas de firewall en la capa de distribución o núcleo. Un enfoque de Confianza Cero dicta que el tráfico entre VLANs de inquilinos se deniega implícitamente a menos que se permita explícitamente para servicios específicos y requeridos.

Estándares de Autenticación y Cifrado

Para entornos multi-inquilino de grado empresarial, las Claves Pre-Compartidas (PSKs) son inadecuadas. Se comparten fácilmente, son difíciles de rotar sin afectar a todos los usuarios y no ofrecen responsabilidad individual. El estándar arquitectónico es IEEE 802.1X con autenticación RADIUS.

Bajo 802.1X, cada usuario o dispositivo se autentica individualmente utilizando credenciales únicas o certificados digitales. El servidor RADIUS no solo valida la identidad, sino que también puede pasar atributos específicos del proveedor (VSAs) de vuelta al autenticador (el AP o switch), asignando dinámicamente al usuario a su VLAN designada, independientemente del SSID al que se haya conectado. Esto reduce significativamente la proliferación de SSID, lo cual es crítico para mantener la eficiencia del tiempo de aire.

Para el cifrado, WPA3-Enterprise es el mandato actual. Proporciona robustas suites de seguridad de 192 bits para entornos altamente sensibles y mitiga los ataques de diccionario offline que asolaron a WPA2.

Aislamiento de Invitados e IoT

Más allá del tráfico corporativo o de inquilinos, las arquitecturas de MDU deben tener en cuenta dos perfiles de tráfico distintos: Invitados y dispositivos de Internet de las Cosas (IoT).

- Redes de Invitados: Los invitados requieren acceso a internet sin fricciones, pero deben estar completamente segregados de los datos de los inquilinos. Esto se gestiona típicamente a través de un Captive Portal. Para obtener información detallada sobre cómo gestionar esta capa y aprovecharla para la inteligencia empresarial, consulte nuestra visión general completa de Guest WiFi y las capacidades asociadas de WiFi Analytics .

- Dispositivos IoT: Los MDUs modernos están fuertemente instrumentados con termostatos inteligentes, cámaras IP y sistemas de gestión de edificios. Estos dispositivos suelen ser sin cabeza, difíciles de parchear y representan una superficie de ataque significativa. Deben aislarse en VLANs IoT dedicadas con un filtrado de salida estricto, permitiendo la comunicación solo con servidores de gestión específicos.

Guía de Implementación

La implementación de esta arquitectura requiere un enfoque metódico, pasando del diseño lógico a la validación física.

Fase 1: Diseño Lógico de la Red

Comience definiendo el esquema de direccionamiento IP y el mapeo de VLAN. Un enfoque estructurado evita subredes superpuestas y simplifica el enrutamiento.

- VLAN de Gestión (por ejemplo, VLAN 1): Estrictamente para infraestructura de red (APs, switches). Sin acceso de usuario.

- VLANs de Inquilinos (por ejemplo, VLANs 100-199): Subredes dedicadas para inquilinos individuales o unidades de negocio.

- VLAN de Invitados (por ejemplo, VLAN 200): Acceso solo a Internet, fuertemente restringido.

- VLAN de IoT/Instalaciones (por ejemplo, VLAN 300): Para sistemas de gestión de edificios.

Fase 2: Planificación de RF y Estudio de Sitio

En entornos de alta densidad como Hostelería o Comercio Minorista , la Interferencia Co-Canal (CCI) es la causa principal del bajo rendimiento. Un estudio predictivo es insuficiente; un estudio de RF activo y in situ es obligatorio para tener en cuenta la atenuación de las paredes y la interferencia de los vecinos.

- Preferencia de 5 GHz / 6 GHz: Dirija a los clientes a la banda de 5 GHz, o 6 GHz si usa Wi-Fi 6E, para aprovechar más canales no superpuestos. Para una comprensión más profunda de la gestión del espectro, revise nuestra guía sobre Frecuencias Wi-Fi: Una Guía de Wi-Fi Frecuencias en 2026 .

- Anchos de Canal: En MDUs densas, restrinja los anchos de canal a 20 MHz en la banda de 2.4 GHz y 40 MHz en la banda de 5 GHz para maximizar la reutilización del canal.

- Si experimenta problemas de rendimiento en una implementación existente, consulte Cómo analizar y cambiar su canal WiFi para obtener la máxima velocidad (o la versión italiana: Come analizzare e modificare il canale WiFi per la massima velocità ).

Fase 3: Configuración de la Infraestructura

- Tejido de Conmutación: Configure los puertos troncales meticulosamente. Asegúrese de que solo las VLANs requeridas estén permitidas en los enlaces ascendentes entre los switches de acceso y el núcleo.

- Puntos de Acceso: Despliegue APs capaces de soportar múltiples BSSIDs e integrarse con un controlador en la nube. Limite el número de SSIDs transmitidos a un máximo de 3-4 por radio para preservar el tiempo de aire.

- Políticas del Controlador: Defina límites de ancho de banda por inquilino o por usuario para evitar que un único cliente agresivo sature el enlace ascendente WAN compartido.

Mejores Prácticas

- Gestión Centralizada en la Nube: La sobrecarga operativa de gestionar un entorno MDU distribuido sin una vista unificada es insostenible. Un controlador en la nube permite el aprovisionamiento sin intervención, la gestión del firmware y la aplicación centralizada de políticas.

- Asignación Dinámica de VLAN: En lugar de transmitir "Tenant_A_WiFi", "Tenant_B_WiFi", etc., transmita un único SSID "MDU_Secure" y utilice 802.1X/RADIUS para asignar dinámicamente a los usuarios autenticados a su VLAN correcta. Esto reduce drásticamente la sobrecarga de balizas.

- Servicios Basados en la Ubicación: Aproveche BLE (Bluetooth Low Energy) integrado en los APs modernos para el seguimiento de activos o la orientación. Para más información, lea BLE Low Energy Explained for Enterprise .

- Optimice para el Entorno: La disposición física de un espacio de oficina MDU requiere una sintonización específica. Consulte Office Wi Fi: Optimize Your Modern Office Wi-Fi Network para ajustes específicos del entorno.

Resolución de Problemas y Mitigación de Riesgos

Modos de Fallo Comunes

- Mala Configuración del Puerto Troncal: La causa más frecuente de "conectado, sin internet" en configuraciones multi-inquilino. Si falta una VLAN en un enlace troncal entre el AP y la pasarela, las solicitudes DHCP fallarán.

- Mitigación: Implemente auditorías de configuración automatizadas y documente estrictamente la topología del árbol de expansión.

- Sobrecarga de SSID: Transmitir 10 SSIDs en un solo AP significa que la radio dedica un porcentaje significativo de su tiempo solo a transmitir tramas de baliza, dejando poco tiempo de aire para los datos reales.

- Mitigación: Consolide los SSIDs y utilice la asignación dinámica de VLAN.

- Exposición del Plano de Gestión: Si un inquilino puede hacer ping o acceder a la interfaz de gestión de un AP o switch, la red está fundamentalmente comprometida.

- Mitigación: Utilice una VLAN de gestión dedicada y fuera de banda y aplique Listas de Control de Acceso (ACLs) estrictas que bloqueen todo el tráfico RFC 1918 de las subredes de inquilinos a la subred de gestión.

ROI e Impacto Empresarial

La transición a una arquitectura multi-inquilino robusta transforma la red de un mal necesario a un activo estratégico.

- OpEx Reducido: La gestión centralizada y la segmentación lógica reducen la necesidad de desplazamientos. Los servicios de soporte pueden diagnosticar problemas de forma remota, identificando si un fallo reside en la infraestructura compartida o en la configuración específica del inquilino.

- Cumplimiento y Reducción de Riesgos: Al aislar datos de la Industria de Tarjetas de Pago (PCI) (por ejemplo, en unidades minoristas) o datos sensibles de pacientes (por ejemplo, en instalaciones de Salud ubicadas en edificios de uso mixto), el alcance de las auditorías de cumplimiento se reduce drásticamente, ahorrando importantes honorarios de consultoría.

- Monetización: Con una arquitectura estable y segmentada, los operadores de recintos pueden ofrecer paquetes de ancho de banda escalonados a los inquilinos, generando ingresos recurrentes. Además, la red de invitados puede aprovecharse para la captura de datos y el marketing, transformando el tráfico peatonal en inteligencia accionable.

Escuche nuestro podcast de briefing técnico a continuación para una discusión en profundidad sobre estos principios arquitectónicos:

Definiciones clave

VLAN (Virtual Local Area Network)

A logical grouping of network devices that appear to be on the same local LAN, regardless of their physical location.

Used in MDUs to logically separate traffic from different tenants sharing the same physical switches and APs, reducing broadcast traffic and improving performance.

IEEE 802.1Q

The networking standard that supports VLANs on an Ethernet network by inserting a 32-bit tag into the Ethernet frame.

This is the underlying protocol that allows a single trunk cable to carry traffic for multiple isolated tenant networks.

IEEE 802.1X

An IEEE standard for port-based network access control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for enterprise MDU deployments, it allows individual user authentication (via RADIUS) rather than relying on a shared password, enabling dynamic VLAN assignment.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The server component in an 802.1X deployment that verifies credentials and tells the AP which VLAN to assign the tenant device to.

Trunk Port

A network switch port configured to carry traffic for multiple VLANs simultaneously, using 802.1Q tags to keep the traffic separated.

The critical link between access switches and the core network. Misconfiguring a trunk port is the most common cause of tenant connectivity failure.

Co-Channel Interference (CCI)

Interference that occurs when two or more access points are transmitting on the exact same frequency channel within hearing distance of each other.

A major issue in dense MDUs (like hotels or apartment blocks) that causes devices to wait for the channel to clear, drastically reducing network throughput.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the network access device (AP or switch) to place an authenticated user into a specific VLAN based on their identity.

Allows venue operators to broadcast a single secure SSID for all tenants, assigning them to their isolated networks post-authentication, thereby saving RF airtime.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used on the Guest VLAN in an MDU to enforce terms of service, collect marketing data, or process payments before granting internet access.

Ejemplos prácticos

A mixed-use retail and office complex (MDU) needs to provide secure WiFi for 15 independent retail tenants, a shared corporate office space, and public guest WiFi. The venue operator wants to use a single physical network infrastructure to reduce costs but must ensure PCI DSS compliance for the retailers.

- Deploy enterprise-grade APs managed by a central cloud controller.

- Create a 'Management' VLAN (VLAN 10) strictly for network devices.

- Create a 'Guest' VLAN (VLAN 20) with client isolation enabled and a captive portal. Route this traffic directly to the internet, bypassing internal networks.

- For the office space, create a 'Corporate' VLAN (VLAN 30) using 802.1X authentication.

- For the retail tenants, implement Dynamic VLAN Assignment. Broadcast a single 'Retail_Secure' SSID using 802.1X. When a retail device authenticates via the central RADIUS server, the server passes a Vendor-Specific Attribute (VSA) that assigns the device to its specific tenant VLAN (e.g., VLANs 101-115).

- Configure the core firewall to block all inter-VLAN routing between the retail VLANs, ensuring strict isolation required for PCI DSS.

A 400-room hotel ([Hospitality](/industries/hospitality)) is upgrading its network. They need to support guest devices, staff tablets for housekeeping, and new IoT smart thermostats in every room. They currently experience frequent dropouts during peak evening hours.

- Conduct an active RF site survey to identify interference and plan AP placement (likely moving from hallway deployments to in-room or every-other-room deployments to handle density).

- Segment traffic logically: Guest (VLAN 100), Staff (VLAN 200), IoT (VLAN 300).

- Implement per-user bandwidth limiting on the Guest SSID (e.g., 10 Mbps down / 5 Mbps up) to prevent a few heavy users from saturating the WAN link during peak hours.

- For the IoT thermostats, use a dedicated hidden SSID with WPA3-Personal (if supported) or MAC Authentication Bypass (MAB) if they lack advanced supplicants. Apply strict egress filtering on VLAN 300 so thermostats can only communicate with the specific cloud management server.

Preguntas de práctica

Q1. You are designing the WiFi architecture for a new 50-unit premium apartment complex. The developer wants to offer 'Included Gigabit WiFi' as a selling point. They propose installing a standard consumer-grade wireless router in the telecom closet of each apartment, all wired back to a central unmanaged switch. What are the primary architectural flaws with this proposal, and what is the enterprise alternative?

Sugerencia: Consider RF interference, management overhead, and broadcast domain size.

Ver respuesta modelo

The proposed design has severe flaws. 1) RF Interference: 50 independent consumer routers will cause massive Co-Channel Interference (CCI), severely degrading performance. 2) Management: There is no central visibility; troubleshooting requires accessing 50 individual routers. 3) Security: An unmanaged switch means all apartments share a single broadcast domain, allowing tenants to potentially intercept each other's traffic.

The enterprise alternative is to deploy centrally managed, enterprise-grade APs (e.g., Wi-Fi 6/6E) in the apartments, connected to managed PoE switches. Implement 802.1X authentication with Dynamic VLAN Assignment so each tenant is logically isolated on their own VLAN, regardless of which AP they connect to. This provides central visibility, RF coordination, and strict security isolation.

Q2. During the commissioning phase of a multi-tenant office building, Tenant A (on VLAN 10) reports they cannot access the internet. You verify that the AP is broadcasting the SSID, the client connects successfully, and 802.1X authentication passes. However, the client device is assigning itself an APIPA address (169.254.x.x). What is the most likely configuration error in the infrastructure?

Sugerencia: Follow the path of the DHCP request from the AP to the DHCP server.

Ver respuesta modelo

The most likely issue is a misconfigured trunk port between the Access Point and the Access Switch, or between the Access Switch and the Core/Distribution switch. Because the client receives an APIPA address, the DHCP Discover broadcast is not reaching the DHCP server. If authentication passes, the RADIUS server is correctly assigning VLAN 10, but if VLAN 10 is not explicitly permitted on the 802.1Q trunk links along the path, the traffic is dropped at the switch port. The engineer must verify the 'switchport trunk allowed vlan' configuration on all uplinks.

Q3. A stadium ([Transport](/industries/transport) hub / event space) requires a multi-tenant network for operations staff, ticketing vendors, and public guest WiFi. To save time, the junior engineer suggests creating three SSIDs using WPA2-PSK, with a different password for each group. Why is this unacceptable for the ticketing vendors, and what must be implemented instead?

Sugerencia: Consider compliance requirements for processing payments.

Ver respuesta modelo

Using WPA2-PSK is unacceptable for ticketing vendors because they process payments, making them subject to PCI DSS (Payment Card Industry Data Security Standard) compliance. PSKs offer weak security, are easily shared, and do not provide individual user accountability. Furthermore, a shared PSK network does not inherently prevent devices from communicating with each other (client isolation).

Instead, the architecture must implement 802.1X with RADIUS authentication (preferably using WPA3-Enterprise) to provide individual, auditable access. The ticketing vendors must be placed on a dedicated, strictly isolated VLAN, with core firewall rules explicitly denying any routing between the ticketing VLAN and the guest or operations VLANs.