El método más seguro de autenticación WiFi: una comparación

Esta guía de referencia técnica ofrece una comparación definitiva y clasificada de los métodos de autenticación WiFi —desde el estándar WEP obsoleto hasta la autenticación basada en certificados EAP-TLS—, ayudando a los gerentes de TI, arquitectos de red y CTOs en entornos empresariales a tomar decisiones de seguridad informadas y alineadas con el cumplimiento normativo. Cubre la arquitectura técnica de cada protocolo, escenarios de implementación reales en hostelería y comercio minorista, y orientación práctica para organizaciones que operan bajo las obligaciones de PCI DSS y GDPR. Para los operadores de recintos y los equipos de TI, esta guía traduce estándares criptográficos complejos en decisiones de implementación accionables con resultados de negocio medibles.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Desafío Fundamental de Seguridad de las Redes Inalámbricas

- Análisis Protocolo por Protocolo

- Métodos EAP: La Decisión Crítica

- Guía de Implementación

- Paso 1: Evaluación de la Infraestructura y Validación del Hardware

- Paso 2: Arquitectura de RADIUS y Almacén de Identidades

- Paso 3: Gestión de Certificados para EAP-TLS

- Paso 4: Despliegue por Fases y Monitorización

- Mejores Prácticas

- Solución de problemas y mitigación de riesgos

- ROI e impacto empresarial

Resumen Ejecutivo

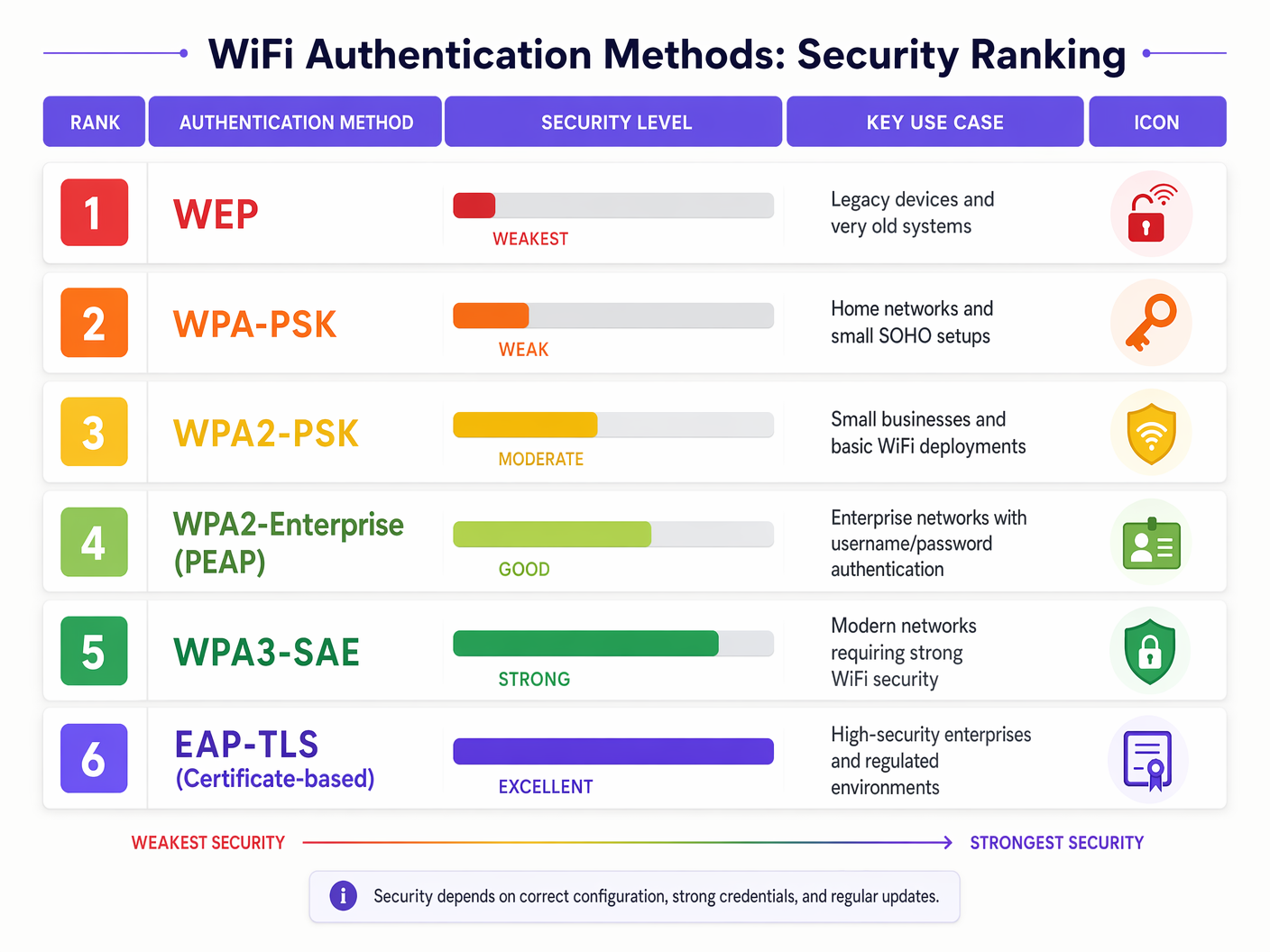

Para los recintos empresariales —desde grandes cadenas minoristas hasta estadios de alta densidad—, la elección del método de autenticación WiFi dicta directamente la postura de seguridad y el estado de cumplimiento de la organización. Esta guía proporciona una comparación técnica definitiva de los protocolos de seguridad WiFi, evaluando su arquitectura, vulnerabilidades y aplicabilidad en el mundo real en entornos de hostelería, comercio minorista, atención médica y sector público.

Más allá de los modelos heredados de clave compartida, las implementaciones modernas requieren una validación de identidad robusta para proteger los activos corporativos y los datos de los huéspedes. La evolución de WEP a EAP-TLS representa un cambio arquitectónico fundamental: de secretos compartidos a nivel de red a identidad criptográfica a nivel de dispositivo. Al comprender esta progresión, los líderes de TI pueden diseñar redes seguras que se alineen con los mandatos de PCI DSS y GDPR, al tiempo que se integran sin problemas con plataformas como las soluciones Guest WiFi y WiFi Analytics de Purple.

La decisión clave para la mayoría de los equipos de TI empresariales no es si implementar 802.1X, sino qué método EAP seleccionar y cómo gestionar la infraestructura resultante. Esta guía proporciona el marco para tomar esa decisión con confianza.

Análisis Técnico Detallado

El Desafío Fundamental de Seguridad de las Redes Inalámbricas

Las redes inalámbricas presentan un desafío de seguridad único: el medio de transmisión es inherentemente público. Los datos transmitidos por radiofrecuencia viajan más allá de los límites físicos del edificio, el aparcamiento y, potencialmente, hasta la calle. Cualquier dispositivo dentro del alcance puede intentar capturar ese tráfico. Por eso, la elección del protocolo de autenticación y cifrado no es un detalle de configuración, sino una decisión arquitectónica fundamental.

El grupo de trabajo IEEE 802.11 ha evolucionado continuamente los estándares de seguridad para abordar este desafío, y la historia de esa evolución es una lente útil a través de la cual evaluar las opciones actuales.

Análisis Protocolo por Protocolo

WEP (Wired Equivalent Privacy) — Obsoleto

Introducido en 1997 como parte del estándar original IEEE 802.11, WEP utilizó el cifrado de flujo RC4 para la confidencialidad y CRC-32 para la verificación de integridad. Investigadores criptográficos identificaron fallos fundamentales en el algoritmo de programación de claves de RC4 a los pocos años de su implementación. Herramientas como Aircrack-ng pueden descifrar una clave WEP en menos de dos minutos capturando pasivamente un volumen suficiente de tráfico. WEP está completamente obsoleto por el IEEE y representa un riesgo de seguridad crítico. Cualquier organización que aún opere redes protegidas por WEP está incumpliendo los requisitos de PCI DSS y debe tratar la remediación como una emergencia.

| Protocolo | Cifrado | Longitud de Clave | Estado |

|---|---|---|---|

| WEP | RC4 | 40/104-bit | Obsoleto — No Usar |

| WPA | TKIP/RC4 | 128-bit | Obsoleto |

| WPA2-PSK | AES-CCMP | 128/256-bit | Aceptable (casos de uso limitados) |

| WPA3-SAE | AES-CCMP + SAE | 128/256-bit | Recomendado (uso personal/pequeñas empresas) |

| WPA2-Enterprise | AES-CCMP + 802.1X | 128/256-bit | Recomendado (empresarial) |

| WPA3-Enterprise | AES-GCMP + 802.1X | 192/256-bit | Estándar de Oro |

WPA y WPA2-PSK (Clave Precompartida)

WPA reemplazó a WEP implementando TKIP (Temporal Key Integrity Protocol), que a su vez fue sustituido por WPA2 y su robusto cifrado AES-CCMP. Aunque WPA2-PSK proporciona un cifrado robusto por aire, se basa en una única contraseña compartida distribuida a todos los usuarios. Esta arquitectura presenta dos debilidades críticas para la implementación empresarial.

En primer lugar, es vulnerable a ataques de diccionario sin conexión. Un atacante que capture el handshake EAPOL de cuatro vías durante la asociación de un cliente puede llevar esa captura fuera de línea y forzar la contraseña por fuerza bruta a su antojo utilizando herramientas aceleradas por GPU. En segundo lugar, no proporciona responsabilidad individual del usuario. Cada dispositivo en la red comparte la misma clave de cifrado, lo que significa que un dispositivo comprometido puede descifrar el tráfico de cualquier otro dispositivo en el mismo segmento de red. Para entornos Retail que manejan datos de tarjetas de pago, esto es una violación directa de PCI DSS.

WPA3-SAE (Autenticación Simultánea de Iguales)

WPA3 aborda las debilidades criptográficas centrales de WPA2-PSK reemplazando el handshake de cuatro vías con el intercambio de claves Dragonfly, formalmente conocido como Simultaneous Authentication of Equals (SAE). SAE proporciona dos mejoras críticas: resistencia a ataques de diccionario sin conexión (cada intento de autenticación requiere una interacción activa con el punto de acceso, lo que hace que la fuerza bruta sea computacionalmente inviable) y secreto hacia adelante (el tráfico de sesiones pasadas no puede descifrarse incluso si la contraseña se ve comprometida posteriormente). WPA3 es la ruta de actualización correcta para recintos que no pueden justificar la sobrecarga de infraestructura de 802.1X —ubicaciones minoristas más pequeñas, redes de dispositivos IoT y sucursales.

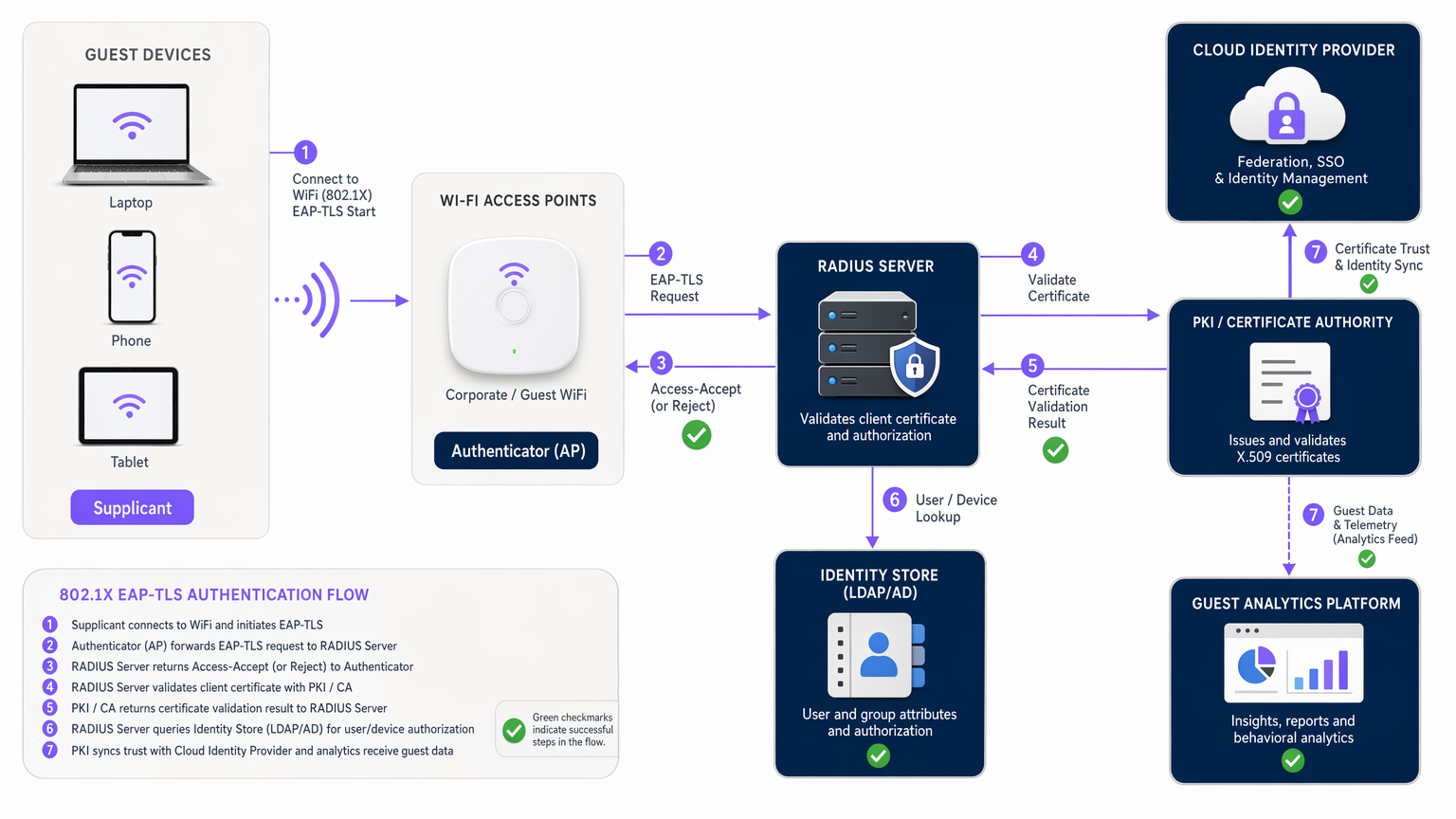

WPA2/WPA3-Enterprise (IEEE 802.1X)

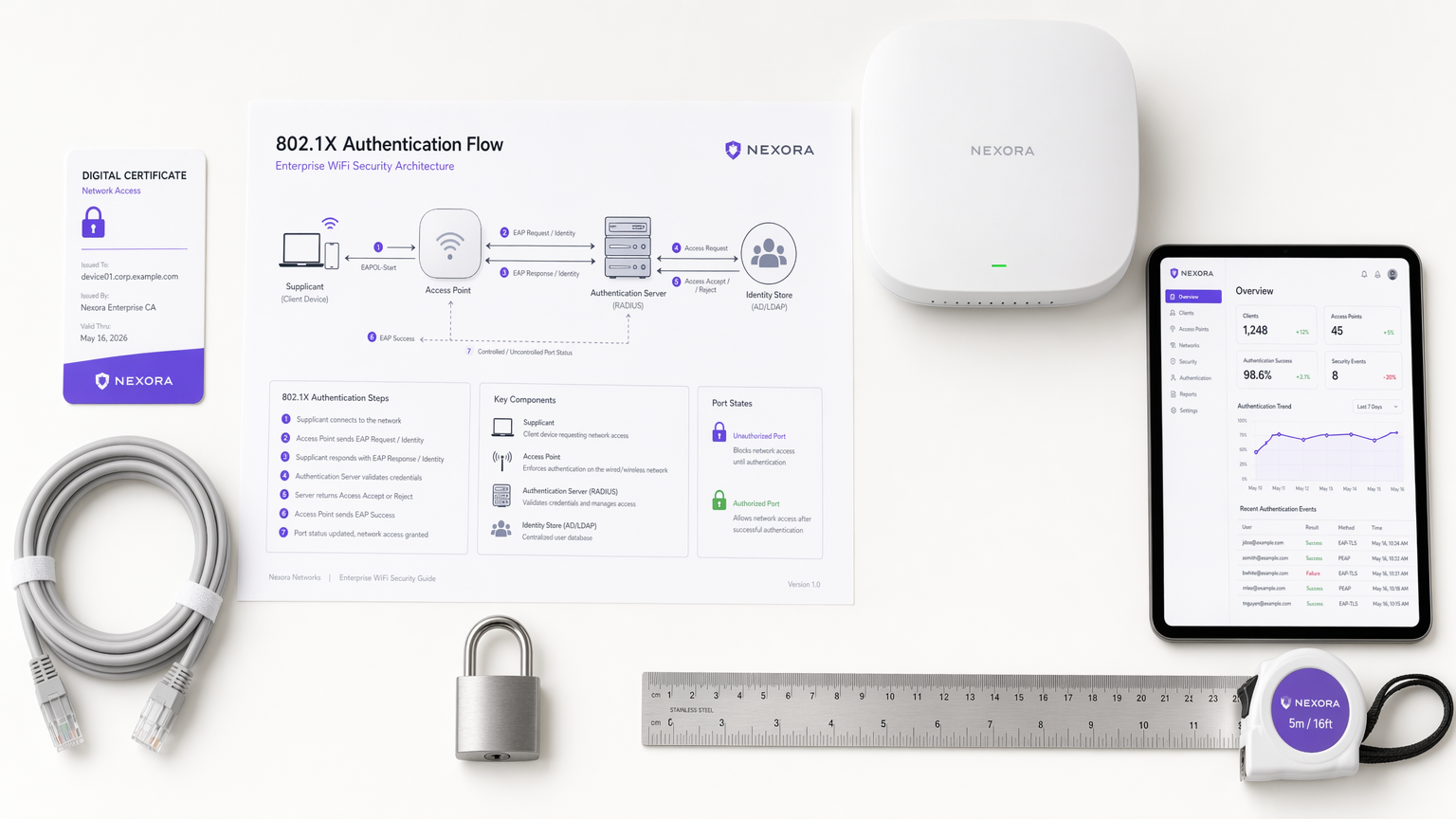

Los entornos empresariales requieren una validación de identidad individual. El estándar IEEE 802.1X define el control de acceso a la red basado en puertos, utilizando el Extensible Authentication Protocol (EAP) para transportar credenciales desde el dispositivo cliente (el Solicitante) a través del Access Point (el Autenticador) a un servidor RADIUS central (el Servidor de Autenticación). El servidor RADIUS valida las credenciales contra un almacén de identidades —Active Directory, LDAP o un proveedor de identidad en la nube— y devuelve un mensaje de Access-Accept o Access-Reject. Solo al recibir Access-Accept, el AP concede al cliente acceso completo a la red.que opera en una industria regulada.

Métodos EAP: La Decisión Crítica

Dentro del marco 802.1X, la elección del método EAP determina la fuerza real del intercambio de autenticación. Los dos métodos más ampliamente implementados en entornos empresariales son PEAP y EAP-TLS.

PEAP (Protected EAP) establece un túnel TLS seguro utilizando un certificado del lado del servidor, protegiendo el intercambio posterior de credenciales MSCHAPv2 (nombre de usuario y contraseña). Es atractivo desde el punto de vista operativo porque no requiere la implementación de certificados en los dispositivos cliente; los usuarios se autentican con sus credenciales de Active Directory existentes. Sin embargo, la seguridad de PEAP depende completamente de que el cliente valide correctamente el certificado del servidor RADIUS. Si un usuario es engañado para aceptar un certificado de servidor malicioso —un vector de ataque bien documentado—, el atacante puede obtener credenciales en texto plano dentro del túnel. La validación estricta de certificados, aplicada a través de la Política de Grupo o MDM, es innegociable en cualquier implementación de PEAP.

EAP-TLS (EAP-Transport Layer Security) es el método de autenticación de mayor seguridad disponible para redes WiFi. Requiere autenticación mutua de certificados: el servidor RADIUS presenta un certificado al cliente, y el cliente presenta un certificado único al servidor RADIUS. Ambas partes deben validar con éxito el certificado de la otra antes de que se conceda cualquier acceso a la red. Esto elimina por completo las vulnerabilidades basadas en contraseñas. Una contraseña comprometida no puede conceder acceso a la red porque el atacante no posee la clave privada asociada al certificado del cliente. Para una comparación detallada de estos dos métodos, consulte nuestra guía dedicada: EAP-TLS vs. PEAP: ¿Qué protocolo de autenticación es el adecuado para su red?

| Característica | PEAP | EAP-TLS |

|---|---|---|

| Certificado de servidor requerido | Sí | Sí |

| Certificado de cliente requerido | No | Sí |

| Contraseña utilizada | Sí (MSCHAPv2) | No |

| Resistencia al phishing | Moderada | Muy Alta |

| Infraestructura PKI requerida | Parcial | Completa |

| Idoneidad para BYOD | Alta | Baja-Media |

| Idoneidad para dispositivos gestionados | Alta | Muy Alta |

| Alineación con la normativa | Buena | Excelente |

Guía de Implementación

La implementación de una seguridad WiFi robusta, particularmente 802.1X, requiere una planificación arquitectónica cuidadosa a través de cuatro líneas de trabajo clave.

Paso 1: Evaluación de la Infraestructura y Validación del Hardware

Asegúrese de que todos los puntos de acceso y controladores de LAN inalámbrica sean compatibles con los estándares WPA3 o 802.1X. Audite las versiones de firmware en toda la infraestructura. El hardware heredado puede requerir actualizaciones de firmware o reemplazo. Para entornos de Hostelería con grandes parques de AP distribuidos, esta evaluación debe realizarse antes de tomar cualquier decisión de adquisición.

Paso 2: Arquitectura de RADIUS y Almacén de Identidades

Implemente una infraestructura RADIUS de alta disponibilidad. Para implementaciones empresariales, esto suele significar un par de servidores RADIUS (primario y secundario) en cada sitio principal, o un servicio RADIUS alojado en la nube para organizaciones distribuidas. Integre los servidores RADIUS con el almacén de identidades corporativo. Al integrarse con la plataforma de Purple, la infraestructura RADIUS se comunica de forma segura para validar perfiles de usuario y alimentar datos de sesión al panel de WiFi Analytics , lo que permite a los operadores de locales correlacionar los eventos de autenticación con el análisis del comportamiento de los visitantes.

Paso 3: Gestión de Certificados para EAP-TLS

Para las implementaciones de EAP-TLS, establezca una PKI robusta. Esto implica desplegar una Autoridad de Certificación Raíz y, para organizaciones más grandes, una o más CA Intermedias. Automatice el aprovisionamiento y la revocación de certificados de cliente utilizando una solución MDM (Microsoft Intune, Jamf o VMware Workspace ONE). La gestión del ciclo de vida de los certificados —incluidos los flujos de trabajo automatizados de renovación y revocación— es el componente más crítico desde el punto de vista operativo de una implementación de EAP-TLS. Un certificado caducado es la causa más común de fallos de autenticación repentinos e inexplicables. Esto es igualmente importante en entornos de Sanidad donde la disponibilidad del dispositivo es de misión crítica.

Paso 4: Despliegue por Fases y Monitorización

Implemente el nuevo SSID seguro junto con la red heredada. Migre a los usuarios en cohortes —comenzando con el personal de TI, luego departamento por departamento. Monitorice los registros de autenticación RADIUS en busca de patrones de fallo. Realice un seguimiento de la tasa de éxito de la autenticación como una métrica operativa clave. Para locales de Transporte como aeropuertos y estaciones de tren, asegúrese de que el plan de despliegue tenga en cuenta el alto volumen de dispositivos transitorios y no gestionados que se conectan a las redes de invitados.

Mejores Prácticas

Aplique la Validación de Certificados en Todos los Clientes PEAP. Configure los dispositivos cliente a través de la Política de Grupo o MDM para validar estrictamente el certificado del servidor RADIUS y confiar explícitamente solo en la CA Raíz emisora. Evite que los usuarios acepten manualmente certificados no confiables. Este único paso de configuración elimina el principal vector de ataque contra las implementaciones de PEAP.

Implemente la Segmentación de Red. Separe el tráfico de invitados, los datos corporativos y los dispositivos IoT en VLANs distintas con reglas estrictas de firewall entre VLANs. Este es un control de seguridad fundamental que limita el radio de impacto de cualquier dispositivo comprometido. Los principios de la arquitectura SD-WAN, discutidos en The Core SD WAN Benefits for Modern Businesses , complementan este enfoque al permitir la aplicación centralizada de políticas en sitios distribuidos.

Automatice la Gestión del Ciclo de Vida de los Certificados. Establezca alertas automatizadas a los 90, 60 y 30 días antes de la caducidad de los certificados para todos los componentes de la PKI. Implemente la renovación automatizada siempre que sea posible. La caducidad de los certificados es la causa más prevenible de fallos de autenticación interrupciones.

Implemente la prevención de intrusiones inalámbricas (WIPS). Los sensores WIPS pueden detectar puntos de acceso no autorizados que transmiten su SSID corporativo y alertar al equipo de seguridad antes de que se recopilen credenciales. Esto es particularmente importante en lugares con gran afluencia de público donde un atacante podría desplegar físicamente un AP no autorizado sin ser detectado.

Adopte Passpoint/Hotspot 2.0 para redes de invitados. Para la autenticación de invitados a escala, Passpoint (IEEE 802.11u / Hotspot 2.0) permite que los dispositivos se conecten de forma automática y segura utilizando perfiles aprovisionados, eliminando la necesidad de interacciones con el Captive Portal en visitas repetidas. Esta es la arquitectura que sustenta OpenRoaming, la federación global de roaming WiFi.

Solución de problemas y mitigación de riesgos

Problemas de tiempo de espera y latencia de RADIUS. Una alta latencia entre el punto de acceso y el servidor RADIUS puede causar tiempos de espera de EAP, lo que resulta en autenticaciones fallidas. Asegúrese de que los servidores RADIUS estén distribuidos geográficamente en relación con la infraestructura de AP. Para ubicaciones de sucursales, considere implementar la supervivencia local de RADIUS para mantener la capacidad de autenticación durante las interrupciones de la WAN.

Fallos por caducidad de certificados. Un certificado de servidor o cliente caducado causará fallos de autenticación inmediatos con una salida de diagnóstico mínima en los registros de eventos del cliente. Implemente una monitorización PKI centralizada con alertas automatizadas. Para grandes infraestructuras de certificados, considere una plataforma dedicada de gestión del ciclo de vida de los certificados.

Desviación del reloj y sincronización NTP. La validez del certificado está limitada en el tiempo. Si el reloj del sistema en un dispositivo cliente o servidor RADIUS se desvía significativamente, la validación del certificado fallará. Asegúrese de que toda la infraestructura de red y los dispositivos gestionados estén sincronizados con una fuente NTP fiable.

Ataques de puntos de acceso no autorizados. En entornos con gran afluencia de público, un atacante puede desplegar un AP no autorizado que transmita un SSID legítimo para recopilar credenciales de clientes mal configurados. La implementación de WIPS y la validación estricta de certificados del lado del cliente son las principales mitigaciones.

Complejidad de la incorporación de BYOD. EAP-TLS en dispositivos personales no gestionados requiere un flujo de trabajo de incorporación seguro. Utilice una solución de control de acceso a la red (NAC) o un portal de incorporación dedicado para guiar a los usuarios a través de la instalación de certificados. Para las redes de invitados, dirija a los usuarios a través de un Captive Portal y aprovisione perfiles Passpoint para un acceso seguro posterior.

ROI e impacto empresarial

Invertir en una arquitectura de seguridad WiFi robusta ofrece un valor empresarial medible que va mucho más allá de la mitigación de riesgos. El caso financiero para actualizar de PSK a 802.1X se puede construir en tres dimensiones.

Reducción de costes operativos. La transición a EAP-TLS elimina el coste recurrente de la rotación de contraseñas en sitios distribuidos. Para una cadena minorista con 50 ubicaciones, la sobrecarga de TI de actualizar manualmente las PSK tras la rotación de personal —y el riesgo de seguridad durante el período entre la salida de un empleado y el cambio de contraseña— representa un coste cuantificable. La autenticación basada en certificados reduce esto a una única acción de revocación en la PKI.

Mitigación del riesgo de cumplimiento. Operar una red WEP o WPA2-PSK en un entorno que procesa datos de tarjetas de pago es una violación directa de PCI DSS. El coste de una única violación de datos —incluida la investigación forense, la reemisión de tarjetas, las multas y el daño a la reputación— supera con creces la inversión de capital necesaria para implementar la infraestructura 802.1X.

Generación de ingresos a través del acceso seguro para invitados. La autenticación segura de invitados basada en perfiles —implementada a través de plataformas como Purple— transforma la red WiFi de un centro de costes en un activo generador de ingresos. Al capturar datos verificados de primera parte a través del proceso de autenticación, los operadores de locales en Hostelería y Comercio minorista pueden construir perfiles de invitados enriquecidos, impulsar campañas de marketing personalizadas y generar aumentos medibles en las visitas repetidas y el gasto por visita. La plataforma WiFi Analytics proporciona la capa de inteligencia que conecta los eventos de autenticación con los resultados empresariales.

Términos clave y definiciones

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The foundational framework for enterprise WiFi security. IT teams encounter this when configuring RADIUS-based authentication on access points and when troubleshooting connection failures on corporate devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server infrastructure that processes authentication requests from WiFi access points and queries the identity database. Network architects must design for RADIUS high availability to prevent authentication outages.

Supplicant

The client device or software application that requests access to the network and provides credentials during the 802.1X authentication exchange.

When troubleshooting connection failures, IT teams must check the supplicant configuration — the WiFi settings on the client device — to ensure it is configured to trust the correct server certificate and use the correct EAP method.

Authenticator

The network device, typically a WiFi Access Point or managed switch, that acts as an intermediary in the 802.1X exchange, passing EAP messages between the Supplicant and the RADIUS server.

The AP enforces the security policy by blocking all network traffic from a client until the RADIUS server returns an Access-Accept message. Misconfigured authenticator settings are a common source of authentication failures.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that supports multiple authentication methods. EAP is not a protocol itself but a framework that carries specific authentication data over the wireless link.

IT teams select an EAP method (PEAP, EAP-TLS, EAP-TTLS) based on their infrastructure capabilities and security requirements. The choice of EAP method is the most consequential security decision in an 802.1X deployment.

PKI (Public Key Infrastructure)

The set of roles, policies, hardware, software, and procedures required to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

A mandatory requirement for deploying EAP-TLS. IT teams must design a PKI architecture — including Root CA, Intermediate CAs, and certificate templates — before deploying certificate-based WiFi authentication.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with the Dragonfly key exchange, providing resistance to offline dictionary attacks and forward secrecy.

The recommended upgrade path from WPA2-PSK for environments where 802.1X infrastructure is not feasible. IT teams should prioritise WPA3-SAE deployment on any network that currently uses WPA2-PSK.

Passpoint / Hotspot 2.0

A Wi-Fi Alliance standard (based on IEEE 802.11u) that enables devices to automatically and securely connect to WiFi networks using provisioned profiles, without requiring manual captive portal interaction.

Critical for modern hospitality and retail guest WiFi deployments. Passpoint enables seamless, encrypted roaming for returning guests and underpins the OpenRoaming global WiFi federation, which Purple supports as an identity provider.

Forward Secrecy

A cryptographic property of a key exchange protocol that ensures session keys cannot be compromised even if the long-term private key is later exposed. Each session uses a unique, ephemeral key.

WPA3-SAE and EAP-TLS both provide forward secrecy. IT teams should cite this property when justifying the upgrade from WPA2-PSK, particularly in environments where historical traffic capture is a concern.

Casos de éxito

A 400-room luxury hotel is upgrading its network infrastructure. The current guest WiFi uses a single WPA2-PSK password printed on room keycards. Management wants to improve security, prevent access by non-guests, and capture guest data for CRM and marketing, while ensuring a seamless connection experience that does not require guests to repeatedly log in.

Deploy Purple's Guest WiFi platform as the identity and onboarding layer, integrated with the hotel's Property Management System (PMS). On first connection, guests are directed to a captive portal that validates their booking reference against the PMS. Upon successful validation, the Purple platform provisions a Passpoint (Hotspot 2.0) profile to the guest's device. This profile contains the credentials required for 802.1X authentication. On all subsequent connections — including roaming between APs throughout the property — the device connects automatically and securely without any portal interaction. The hotel's marketing team receives verified guest profiles in the WiFi Analytics dashboard. The IT team gains individual session accountability and can revoke access for specific devices if required.

A regional retail chain with 50 locations uses WPA2-PSK for its corporate devices — handheld scanners, inventory tablets, and back-office workstations. The IT team must manually update the PSK across all sites whenever a member of staff leaves. The security team has flagged that the current PSK has not been rotated in 14 months. The organisation also processes payment card data and is subject to PCI DSS.

Migrate all corporate devices to WPA2/WPA3-Enterprise using EAP-TLS. Deploy a cloud-hosted RADIUS service (such as Cisco Duo, JumpCloud, or a self-hosted FreeRADIUS cluster) integrated with the corporate Active Directory. Enrol all corporate devices into Microsoft Intune. Use Intune to push unique machine certificates to each device, issued by an internal Certificate Authority. Configure the WiFi profile via Intune to use EAP-TLS with the machine certificate. When a member of staff leaves, the IT team revokes the certificate for their specific device in the PKI. Access is immediately terminated without affecting any other device. The network segmentation between the corporate SSID and the guest SSID ensures that payment card data traffic is isolated, satisfying PCI DSS Requirement 1.3.

Análisis de escenarios

Q1. A university campus wants to deploy secure WiFi for 20,000 students. They currently use a captive portal with Active Directory credentials. They want to move to 802.1X to encrypt over-the-air traffic. They do not have an MDM solution for student-owned devices (BYOD). Which EAP method should the network architect recommend, and what is the single most important configuration step to enforce?

💡 Sugerencia:Consider the operational overhead of managing certificates on 20,000 unmanaged personal devices, and identify the primary attack vector against the recommended method.

Mostrar enfoque recomendado

The architect should recommend PEAP. While EAP-TLS provides higher assurance, deploying and managing client certificates on 20,000 unmanaged BYOD devices without an MDM is operationally infeasible. PEAP allows students to use their existing Active Directory credentials within a secure TLS tunnel. The single most important configuration step is to ensure the RADIUS server certificate is signed by a well-known public CA (such as DigiCert or Sectigo) and to configure the university's WiFi onboarding documentation to instruct students to verify the server certificate name before accepting. Without this, students may accept rogue server certificates, exposing their credentials to Man-in-the-Middle attacks.

Q2. A financial services firm requires the highest level of WiFi security for its corporate network. They have a fully managed device fleet controlled via Microsoft Intune. Following a recent phishing incident in which several employees surrendered their Active Directory passwords, the CISO has mandated that WiFi authentication must not rely on user passwords. Which protocol satisfies this requirement, and what infrastructure components are required?

💡 Sugerencia:The solution must eliminate passwords from the authentication process entirely. Consider what replaces the password as the proof of identity.

Mostrar enfoque recomendado

The firm must deploy EAP-TLS. This protocol eliminates passwords entirely by requiring mutual certificate authentication. The required infrastructure components are: (1) an internal Certificate Authority (Root CA and Intermediate CA) to issue certificates; (2) Microsoft Intune configured to push unique machine certificates to all corporate devices; (3) a RADIUS server (such as NPS on Windows Server or Cisco ISE) configured to validate client certificates against the internal CA; and (4) a certificate revocation mechanism (CRL or OCSP) to enable immediate revocation of compromised or lost devices. Because EAP-TLS relies on the private key stored on the device rather than a user password, a stolen password cannot grant network access.

Q3. A stadium IT director is evaluating a proposal to upgrade their public guest WiFi. The vendor proposes using WPA3-SAE to provide better security than the current open network. The marketing director has a separate requirement to capture fan email addresses and phone numbers to build a CRM database for post-event communications. Are these two requirements compatible under the proposed architecture? If not, what is the correct solution?

💡 Sugerencia:Consider what WPA3-SAE does and does not provide in terms of user identity capture. Think about how the business objective of data collection can be achieved alongside secure connectivity.

Mostrar enfoque recomendado

The two requirements are not compatible under the proposed WPA3-SAE architecture. WPA3-SAE provides strong encryption and resistance to dictionary attacks, but it does not capture user identity or marketing data — it simply secures the connection using a shared password. A fan connecting to a WPA3-SAE network is anonymous to the venue. The correct architecture is to deploy an open SSID (or a lightly secured network) that redirects connecting devices to a captive portal — such as Purple's Guest WiFi platform — where fans provide their details in exchange for access. The platform captures the verified first-party data for the CRM. After the initial registration, the platform can provision a Passpoint profile to the fan's device, enabling automatic, encrypted, and identity-verified connections on all subsequent visits. This architecture satisfies both the security requirement (encrypted subsequent connections) and the marketing requirement (verified identity capture).