Seguridad WiFi en aeropuertos: Cómo proteger a los pasajeros en redes públicas

Esta guía de referencia técnica detalla el panorama de amenazas específico del WiFi en aeropuertos, cubriendo los puntos de acceso Evil Twin, hardware no autorizado y ataques Man-in-the-Middle. Proporciona a los gerentes de TI, arquitectos de red y directores de operaciones de instalaciones estrategias arquitectónicas accionables —incluyendo la implementación de WPA3, segmentación VLAN, despliegue de WIPS y diseño de un Captive Portal compatible con GDPR— para proteger a los pasajeros y la infraestructura empresarial a escala. La plataforma de WiFi para invitados y análisis de Purple se mapea concretamente a cada dominio problemático a lo largo de la guía.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: El Panorama de Amenazas del WiFi en Aeropuertos

- Puntos de Acceso Evil Twin

- Puntos de Acceso No Autorizados

- Ataques Man-in-the-Middle

- Guía de Implementación: Arquitectura Segura

- Capa 1: Estándares de Cifrado y Autenticación

- Capa 2: Segmentación de Red y Aislamiento de Clientes

- Capa 3: Detección y Prevención de Intrusiones Inalámbricas (WIDS/WIPS)

- Capa 4: Filtrado DNS y Diseño Seguro de Captive Portal

- Capa 5: Análisis, Monitorización y Mejora Continua

- Mejores Prácticas y Mitigación de Riesgos

- ROI e Impacto Comercial

Resumen Ejecutivo

Para los CTO y directores de TI que gestionan entornos públicos de alta densidad, la pregunta "¿es seguro el WiFi del aeropuerto?" no es una consulta de consumidor, sino un desafío de cumplimiento e infraestructura con implicaciones directas de responsabilidad. Las redes de los aeropuertos presentan una superficie de ataque singularmente volátil: miles de conexiones transitorias por hora, diversos tipos de dispositivos que van desde móviles de consumo hasta portátiles empresariales, y la mezcla de tráfico de invitados, personal, inquilinos minoristas y tecnología operativa en una infraestructura que a menudo está años por detrás del estándar de seguridad actual.

Las principales amenazas —puntos de acceso (AP) Evil Twin e instalaciones de hardware no autorizado— son ataques de bajo coste y alto impacto que requieren una sofisticación técnica mínima para ejecutarse. Si no se abordan, exponen a los pasajeros al robo de credenciales y al fraude financiero, y exponen al operador del aeropuerto a acciones de cumplimiento de GDPR y daños a la reputación. Al implementar WPA3 con cifrado inalámbrico oportunista, aplicar una estricta segmentación VLAN, desplegar sistemas de prevención de intrusiones inalámbricas (WIPS) e integrar una plataforma segura de WiFi para invitados compatible con GDPR, los operadores de las instalaciones pueden proteger los datos de los pasajeros mientras mantienen una conectividad fluida. La capa de Análisis WiFi de Purple añade inteligencia operativa sobre esta base de seguridad, convirtiendo la incorporación segura en un ROI comercial medible.

Análisis Técnico Detallado: El Panorama de Amenazas del WiFi en Aeropuertos

Los entornos aeroportuarios se encuentran entre los espacios públicos más atacados por ataques inalámbricos. La combinación de un alto volumen de pasajeros, una base de usuarios transitoria que es poco probable que informe de problemas, y la presencia de viajeros corporativos que transmiten datos sensibles crea un entorno ideal para actores maliciosos. Comprender los vectores de amenaza específicos es el requisito previo para diseñar una arquitectura de contramedidas eficaz.

Puntos de Acceso Evil Twin

Un Evil Twin es un AP malicioso configurado para emitir el identificador de conjunto de servicios (SSID) exacto de la red legítima del aeropuerto —por ejemplo, "Airport Free WiFi" o "LHR_Passenger_WiFi"—. Dado que los dispositivos cliente estándar implementan la selección automática de red basada en la coincidencia de SSID y la intensidad de la señal, el dispositivo de un pasajero se conectará preferentemente al Evil Twin si este presenta una señal más fuerte que la infraestructura legítima. Esto es trivialmente alcanzable: un router portátil que emite a máxima potencia desde un asiento cercano superará a un AP empresarial montado en el techo que opera a niveles de potencia regulados.

Una vez que un cliente se conecta al Evil Twin, el atacante puede ejecutar varias clases de ataque. La intercepción pasiva captura el tráfico HTTP no cifrado, las consultas DNS y las cookies de sesión. El SSL stripping degrada las conexiones HTTPS a HTTP en tiempo real, exponiendo credenciales en sitios que no aplican HTTP Strict Transport Security (HSTS). La suplantación de DNS redirige a los usuarios a páginas de phishing que imitan portales bancarios o sistemas de reserva de aerolíneas. El pasajero ve una conexión de aspecto normal sin indicadores de advertencia, porque el Evil Twin proporciona acceso genuino a internet a través de su propia conexión ascendente —el ataque es completamente transparente para el usuario final.

El coste operativo para un atacante es mínimo: un router de viaje de consumo, un portátil con herramientas de código abierto y un asiento en la sala de embarque. El ataque no requiere acceso físico a la infraestructura del aeropuerto.

Puntos de Acceso No Autorizados

Los AP no autorizados son dispositivos no autorizados conectados físicamente a la infraestructura de red cableada del aeropuerto. A diferencia de los Evil Twins, que operan completamente por aire, los AP no autorizados representan un vector de amenaza interna —requieren acceso físico a un puerto de red. Sin embargo, en un entorno aeroportuario grande con cientos de concesiones minoristas, contratistas de servicios y personal de limpieza, el acceso físico a los puertos de red no es difícil de obtener.

La fuente más común de AP no autorizados no son actores maliciosos, sino personal con buenas intenciones. Un concesionario minorista en la Terminal 3 que experimenta una mala cobertura WiFi compra un router de consumo y lo conecta al puerto Ethernet detrás de su mostrador. El router emite su propio SSID, elude el firewall empresarial, las políticas de control de acceso a la red (NAC) y las configuraciones empresariales de WPA3, y crea una vía directa y no gestionada desde internet público a la red interna del aeropuerto. A partir de ese momento, cualquier dispositivo conectado al AP no autorizado —ya sea el terminal POS del concesionario o un pasajero que se conecte— tiene acceso potencial a nivel de red a sistemas que deberían estar completamente aislados.

Para los operadores de Transporte y los equipos de TI de los aeropuertos, el problema de los AP no autorizados se agrava por la escala del entorno. Un aeropuerto internacional importante puede tener cientos de puertos de red distribuidos por terminales, unidades minoristas, salas de espera y áreas de servicio. La auditoría manual es poco práctica sin herramientas de detección automatizadas.

Ataques Man-in-the-Middle

Tanto los escenarios de Evil Twin como los de AP no autorizados permiten ataques Man-in-the-Middle (MitM), donde el atacante se posiciona entre el dispositivo cliente y la red legítima. En un escenario MitM, el atacante puede interceptar, leer y modificar el tráfico en ambas direcciones. El cifrado TLS moderno reduce significativamente el impacto de los ataques MitM en el tráfico HTTPS, pero la superficie de ataque sigue siendo significativa: protocolos no cifrados, implementaciones TLS mal configuradas y el uso de aplicaciones heredadas que no aplican la validación de certificados, todo ello crea brechas explotables.

Para los viajeros corporativos —una proporción significativa deusuarios de WiFi en aeropuertos — los ataques MitM dirigidos a la captura de credenciales VPN o al secuestro de sesiones de correo electrónico corporativo representan un vector de ataque de alto valor que extiende el radio de impacto mucho más allá del pasajero individual.

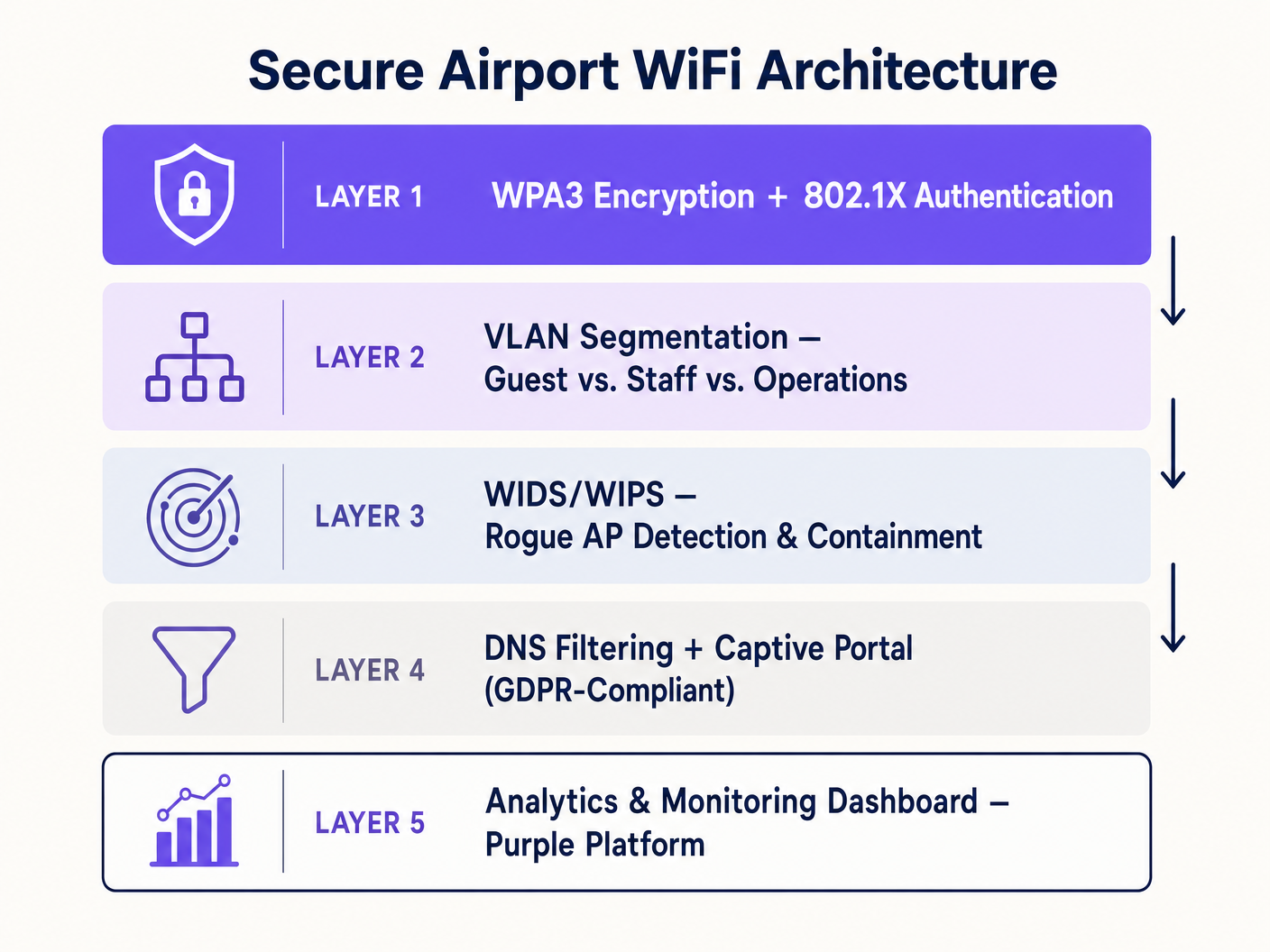

Guía de Implementación: Arquitectura Segura

Abordar el panorama de amenazas del WiFi en aeropuertos requiere una arquitectura en capas y de defensa en profundidad. Ningún control individual es suficiente; el objetivo es hacer que cada capa sucesiva de ataque sea progresivamente más difícil y detectable.

Capa 1: Estándares de Cifrado y Autenticación

La transición a WPA3 es el requisito fundamental. Para redes públicas abiertas, WPA3 introduce el Cifrado Inalámbrico Oportunista (OWE), definido en IEEE 802.11-2020. OWE proporciona cifrado individualizado para cada sesión de cliente sin requerir una contraseña compartida o una clave precompartida. Cada asociación cliente-AP negocia un intercambio de claves Diffie-Hellman único, lo que significa que incluso si un atacante captura el tráfico de radiofrecuencia en bruto de toda la terminal, no puede descifrar ninguna sesión individual. Esto mitiga directamente la escucha pasiva y elimina el principal vector de ataque de la interceptación de redes abiertas.

Para segmentos de red autenticados — personal, operaciones, inquilinos minoristas — IEEE 802.1X con autenticación RADIUS es el estándar correcto. 802.1X impone la autenticación por dispositivo antes de conceder el acceso a la red, registrando cada evento de autenticación para fines de cumplimiento y auditoría. Combinado con el Protocolo de Autenticación Extensible basado en certificados (EAP-TLS), esto elimina por completo los ataques basados en credenciales contra la red del personal.

Para recintos que exploran una incorporación de pasajeros sin interrupciones, OpenRoaming — el estándar de identidad federada de la Wireless Broadband Alliance — proporciona autenticación basada en perfiles que conecta a los pasajeros automáticamente a redes verificadas sin selección manual de SSID. Purple opera como un proveedor de identidad gratuito dentro del ecosistema OpenRoaming bajo su licencia Connect, lo que permite a los aeropuertos ofrecer conectividad segura y sin interrupciones que elimina el elemento de error humano en la selección de la red. Esto es directamente relevante para la amenaza del Evil Twin: si el dispositivo de un pasajero se conecta automáticamente a través de un perfil verificado, no se conectará a un Evil Twin que transmita el mismo SSID.

Capa 2: Segmentación de Red y Aislamiento de Clientes

El tráfico de invitados debe estar completamente aislado de la tecnología operativa (OT), las redes del personal y los sistemas de punto de venta (POS) minoristas utilizando un estricto etiquetado VLAN a nivel de AP. Un modelo de segmentación mínimo para un entorno aeroportuario debe incluir: una VLAN de Invitados Pública (solo acceso a internet, sin enrutamiento interno), una VLAN de Personal (autenticada a través de 802.1X, acceso a sistemas internos), una VLAN de Inquilinos Minoristas (aislada tanto de invitados como de personal, acceso a internet para sistemas POS) y una VLAN de Operaciones (aislada físicamente o estrictamente protegida por firewall, para señalización digital, gestión de edificios y sistemas de lado aire).

El aislamiento de clientes — aislamiento de Capa 2 entre dispositivos en la misma VLAN — debe estar habilitado en la VLAN de Invitados. Sin aislamiento de clientes, dos pasajeros conectados a la misma red de invitados pueden comunicarse directamente en la capa IP, lo que permite ataques de dispositivo a dispositivo. Esta es una configuración en el controlador inalámbrico que a menudo se pasa por alto en implementaciones heredadas.

Para entornos de Hostelería y Minorista que operan dentro de las terminales de aeropuertos, se aplican los mismos principios de segmentación. Una sala VIP de hotel en el lado aire o una concesión minorista deben tratarse como un segmento de red no confiable, independientemente de la relación comercial con el operador del aeropuerto.

Capa 3: Detección y Prevención de Intrusiones Inalámbricas (WIDS/WIPS)

Un Sistema de Prevención de Intrusiones Inalámbricas es la principal defensa automatizada contra las amenazas de Evil Twin y AP no autorizados. El WIPS debe configurarse para escanear continuamente el entorno de radiofrecuencia en todos los canales y bandas (2.4 GHz, 5 GHz y 6 GHz para implementaciones de Wi-Fi 6E) en busca de SSIDs no autorizados, suplantación de direcciones MAC y ataques de inundación de desautenticación.

Al detectar un Evil Twin — identificado por una coincidencia de SSID combinada con un BSSID que no corresponde a ningún AP autorizado en la infraestructura gestionada — el WIPS debe desplegar automáticamente la contención. La contención implica la transmisión de tramas de desautenticación IEEE 802.11 dirigidas a clientes que intentan asociarse con el AP malicioso, evitando una conexión exitosa. Esta es una respuesta automatizada a velocidad de máquina, mucho más rápida de lo que cualquier operador humano podría intervenir.

Para la detección de AP no autorizados, el WIPS correlaciona las observaciones inalámbricas con la topología de red cableada. Un AP detectado transmitiendo por el aire que también aparece como un dispositivo conectado en la red cableada — pero que no está en el inventario de AP autorizados — se marca como no autorizado. El sistema puede entonces activar el apagado automático del puerto en el switch gestionado para desconectar físicamente el dispositivo.

Capa 4: Filtrado DNS y Diseño Seguro de Captive Portal

El filtrado a nivel de DNS proporciona un control crítico para proteger a los usuarios de dominios maliciosos, independientemente de la postura de seguridad del propio dispositivo. Al enrutar todas las consultas DNS a través de un resolvedor de filtrado, la red puede bloquear la resolución de dominios de phishing conocidos, infraestructura de comando y control, y sitios de distribución de malware. Esto es particularmente valioso en un contexto aeroportuario donde los pasajeros pueden estar conectando dispositivos comprometidos que fueron infectados antes de la llegada.

Como se detalla en nuestra guía sobre Proteja su Red con DNS y Seguridad Robustos , la implementación de DNS sobre HTTPS (DoH) o DNS sobre TLS (DoT) para la conexión del resolvedor evita que las consultas DNS sean interceptadas o suplantadas en tránsito — una consideración relevante cuando la contención de WIPS puede no detectar cada Evil Twin de inmediato.

El captive portal es el punto de contacto principal para la incorporación del pasajero y debe diseñarse con la seguridad como un requisito de primer orden, no como una ocurrencia tardía. El portal debe servirse a través de HTTPS con un certificado válido de una Autoridad de Certificación de confianza. El formulario de incorporación debe recopilar solo los datos necesarios para el propósito declarado (principio de minimización de datos del Artículo 5 del GDPR), con mecanismos de consentimiento explícitos y granulares para cualquier uso de marketing. La plataforma de captive portal de Purple está diseñada específicamente para este requisito de cumplimiento, proporcionando captura de datos compatible con GDPR, gestión de consentimiento e integración perfecta con la capa de análisis. Para obtener contexto sobre cómo esto se escala en entornos aeroportuarios multiterminal, consulte Airport WiFi: How Operators Deliver Connectivity Across Terminals y el equivalente en italiano en WiFi Aeroportuale .

Capa 5: Análisis, Monitorización y Mejora Continua

La seguridad no es una implementación única; requiere monitorización continua y mejora iterativa. La plataforma WiFi Analytics de Purple proporciona la capa de visibilidad operativa que transforma los datos de conexión brutos en inteligencia procesable. Al monitorizar los patrones de conexión de dispositivos, los tiempos de permanencia y las anomalías de sesión, los equipos de operaciones de red pueden identificar indicadores de compromiso —picos de conexión inusuales, dispositivos que se conectan desde ubicaciones físicas inesperadas o patrones de fallos de autenticación que sugieren un ataque de escaneo.

La capa de análisis también proporciona la justificación comercial para la inversión en seguridad. Mayores tasas de aceptación de los pasajeros —impulsadas por una experiencia de incorporación segura y de confianza— generan conjuntos de datos de primera parte más ricos. Estos datos permiten el marketing dirigido, el análisis del tráfico peatonal en tiendas y la optimización del diseño de la terminal, lo que proporciona un ROI medible de la inversión en infraestructura. Para entornos de Healthcare que operan WiFi en instalaciones médicas de aeropuertos, se aplica el mismo marco de análisis con controles adicionales de datos de categoría especial de GDPR.

Mejores Prácticas y Mitigación de Riesgos

Haga cumplir las políticas de red de los inquilinos minoristas a nivel técnico. Los documentos de política son insuficientes. Las concesiones minoristas deben contar con acceso a la red gestionado y segmentado —una VLAN dedicada con acceso a internet y sin enrutamiento interno— y los puertos de red físicos en sus unidades deben configurarse para rechazar hardware no autorizado mediante autenticación de puerto 802.1X o lista de permitidos de direcciones MAC. Elimine el incentivo para la implementación de APs no autorizados proporcionando conectividad adecuada y gestionada.

Realice encuestas de sitio RF regulares. Las encuestas de sitio físicas y de RF trimestrales identifican hardware no autorizado que el WIPS podría haber pasado por alto debido a la atenuación de la señal, la obstrucción física o el blindaje RF deliberado. Una encuesta debe cubrir todas las terminales, salas VIP, unidades minoristas y áreas de servicio. Documente el inventario de APs autorizados y compárelo con los hallazgos de la encuesta.

Implemente una línea dedicada o una conexión a internet empresarial dedicada para infraestructura crítica. Como se discute en nuestra guía sobre What Is a Leased Line? Dedicated Business Internet , separar el tráfico operativo crítico en una conexión dedicada y sin contención asegura que un ataque DDoS o un evento de agotamiento de ancho de banda en la red de invitados no pueda afectar los sistemas de operaciones en el lado aire.

Pruebe los procedimientos de respuesta a incidentes. Realice ejercicios de simulación de mesa que simulen un evento de detección de Evil Twin. Verifique que la contención de WIPS esté funcionando, que el equipo del NOC conozca el procedimiento de escalada y que las comunicaciones dirigidas a los pasajeros estén preparadas para un escenario en el que la red de invitados deba suspenderse temporalmente.

ROI e Impacto Comercial

Asegurar la red es la base del valor comercial, no un centro de costes aislado. Una red WiFi de invitados segura, fiable y de confianza aumenta directamente las tasas de aceptación de los pasajeros en el captive portal. Mayores tasas de aceptación generan conjuntos de datos de primera parte más grandes y de mayor calidad. Estos datos permiten al operador del aeropuerto ofrecer promociones minoristas personalizadas, optimizar los diseños de las terminales basándose en datos reales de tráfico peatonal y construir programas de fidelización que impulsen la participación repetida.

El coste de un incidente de seguridad —acción de cumplimiento de GDPR, daño reputacional y el coste operativo de la respuesta a incidentes— supera con creces el coste de implementar los controles de seguridad descritos en esta guía. La Oficina del Comisionado de Información del Reino Unido ha emitido multas de hasta 17,5 millones de libras esterlinas bajo el GDPR del Reino Unido por fallos en la protección de datos. Para un aeropuerto internacional importante que procesa millones de conexiones de pasajeros anualmente, la exposición al riesgo es significativa.

La plataforma de Purple está diseñada para alinear la inversión en seguridad con los resultados comerciales. El captive portal seguro, la captura de datos compatible con GDPR y la capa de análisis son una única implementación integrada —no tres ejercicios de adquisición separados. Esto reduce el coste total de propiedad y acelera el tiempo de obtención de valor para los equipos de TI y marketing simultáneamente.

Términos clave y definiciones

Evil Twin Access Point

A malicious wireless access point that masquerades as a legitimate network by broadcasting the same SSID, designed to intercept user data via Man-in-the-Middle attacks.

Common in airport terminals where attackers exploit devices auto-connecting to known SSIDs based on signal strength. Mitigated by OWE encryption and WIPS containment.

Rogue Access Point

An unauthorized wireless access point physically connected to the enterprise wired network, bypassing security controls including firewalls, NAC policies, and enterprise WiFi configurations.

Often installed by retail tenants or staff seeking better coverage. Addressed by 802.1X port authentication on all ethernet ports and automated WIPS detection.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature defined in IEEE 802.11-2020 that provides individualized, session-unique encryption for open networks without requiring a shared password, using Diffie-Hellman key exchange.

The correct encryption standard for public airport guest networks. Eliminates passive eavesdropping without adding authentication friction for passengers.

Wireless Intrusion Prevention System (WIPS)

Network infrastructure that continuously monitors the radio frequency spectrum for unauthorized access points, Evil Twins, and attack signatures, and automatically deploys countermeasures including de-authentication frames.

The primary automated defense against Evil Twin and rogue AP threats in high-density environments. Must be configured to cover all frequency bands including 6 GHz for Wi-Fi 6E deployments.

Client Isolation

A wireless network configuration that prevents devices connected to the same SSID from communicating directly with each other at Layer 2, restricting all traffic to the gateway.

Mandatory on Guest VLANs to prevent device-to-device attacks. A simple configuration setting that is frequently absent in legacy deployments.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks using IEEE 802.1Q VLAN tags to isolate traffic types and enforce access control boundaries.

Used to separate untrusted guest traffic from secure airport operations, staff systems, and retail POS infrastructure. Eliminates lateral movement risk from compromised guest devices.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access, typically via a RADIUS server.

The authentication standard for staff and operations VLANs, and for port-level enforcement on retail ethernet ports to prevent rogue AP deployment.

OpenRoaming

A Wireless Broadband Alliance federation standard that enables automatic, seamless WiFi authentication across participating networks using pre-provisioned device profiles, without manual SSID selection.

Directly mitigates Evil Twin attacks by removing the manual network selection step. Purple operates as a free identity provider within the OpenRoaming ecosystem under its Connect licence.

Man-in-the-Middle (MitM) Attack

An attack where the perpetrator secretly intercepts, relays, and potentially modifies communications between two parties who believe they are communicating directly.

The primary goal of Evil Twin deployments. Mitigated by OWE encryption at the radio layer and HSTS enforcement at the application layer.

Captive Portal

A web page presented to new users of a public network before they are granted internet access, used for authentication, terms acceptance, and data collection.

The primary passenger onboarding touchpoint. Must be served over HTTPS with a valid certificate and designed for GDPR compliance including explicit consent mechanisms.

Casos de éxito

A major international airport is upgrading Terminal 3. The current network is flat — all devices, including retail POS systems, digital signage, and passenger devices, share the same broadcast domain. Retail vendors frequently complain about poor connectivity, leading them to install their own consumer-grade routers. The IT director needs a redesign that addresses security without disrupting commercial operations during a phased rollout.

Phase 1 — VLAN Architecture: Design four VLANs: Public Guest (internet-only, client isolation enabled), Staff (802.1X authenticated, internal access), Retail Tenant (internet-only, isolated from guest and staff, 802.1X port authentication on all retail ethernet ports), and Operations (air-gapped, for signage and building management). Phase 2 — Rogue AP Elimination: Enable 802.1X port authentication on all retail ethernet ports. Any device without a valid certificate is denied network access, eliminating the ability to plug in unauthorized routers. Simultaneously, provide retail tenants with a managed Retail Tenant SSID with adequate signal coverage, removing the incentive for rogue hardware. Phase 3 — WIPS Deployment: Configure the wireless controller to scan for unauthorized SSIDs and automatically contain Evil Twins. Set up alerting to the NOC for any rogue AP detection events. Phase 4 — Captive Portal and Analytics: Deploy Purple's captive portal on the Guest VLAN with GDPR-compliant onboarding, OWE encryption, and analytics integration.

Passengers at a regional airport are receiving browser warnings when connecting to the guest WiFi captive portal, and the marketing team reports that opt-in rates have dropped by 40% over the past six months. The IT team suspects the SSL certificate on the captive portal has expired. How should this be resolved, and what broader improvements should be made to the onboarding architecture?

Immediate remediation: Renew the SSL certificate on the captive portal server and implement automated certificate renewal (e.g., via Let's Encrypt with auto-renewal scripting) to prevent recurrence. Broader improvements: 1) Upgrade the guest SSID to WPA3 with OWE to provide encryption at the radio layer, which modern mobile operating systems surface as a positive trust signal. 2) Implement HSTS on the captive portal domain to prevent SSL stripping attacks. 3) Integrate Purple's captive portal platform, which manages certificate lifecycle, GDPR consent flows, and analytics as a managed service, removing the operational burden from the in-house team. 4) Consider OpenRoaming profile-based authentication for returning passengers, eliminating the portal interaction entirely for opted-in users.

Análisis de escenarios

Q1. Your WIPS dashboard alerts you to a new AP broadcasting the airport's official guest SSID from within a retail coffee shop in Terminal 2. The AP's BSSID does not appear in your authorized AP inventory, and it is not connected to your wired network. What type of threat is this, what is the automated WIPS response, and what follow-up action should the NOC team take?

💡 Sugerencia:Consider whether the device is physically attached to your wired infrastructure or operating entirely over the air. The distinction determines both the threat classification and the remediation pathway.

Mostrar enfoque recomendado

This is an Evil Twin AP. Because it is not connected to the wired network, it is attempting to hijack client connections over the air by mimicking the legitimate SSID. The automated WIPS response should be to transmit de-authentication frames to clients attempting to associate with that specific BSSID, preventing successful connection. The NOC team should dispatch physical security to the coffee shop location to identify and remove the device, document the incident for the security log, and review whether any clients successfully connected to the Evil Twin before containment was activated — those sessions should be treated as potentially compromised.

Q2. A new terminal is opening in six months. The operations director wants a completely open network with no captive portal to maximise passenger convenience. The marketing director wants maximum opt-in data collection. The CISO wants GDPR compliance and encryption. How do you satisfy all three stakeholders in a single architecture?

💡 Sugerencia:Consider WPA3 OWE for the encryption requirement, OpenRoaming for the seamless authentication requirement, and Purple's platform for the data collection and compliance requirement. These are not mutually exclusive.

Mostrar enfoque recomendado

Deploy WPA3 with OWE on the public SSID — this provides encryption without requiring a password, satisfying the CISO's encryption requirement while maintaining the open, frictionless experience the operations director wants. Implement OpenRoaming via Purple's identity provider capability, so returning passengers with existing profiles connect automatically and securely without any manual interaction. For new passengers, present a lightweight, GDPR-compliant captive portal that collects consent and profile data — this satisfies the marketing director's requirement. The net result is a network that is encrypted by default, seamless for returning users, and data-capturing for new users, with full GDPR compliance.

Q3. During a quarterly RF site survey, your team discovers an AP in a back-of-house service corridor that is connected to the wired network but does not appear in the authorized AP inventory. It is broadcasting a hidden SSID and has been active for approximately three months based on switch port logs. What is the threat classification, what is the immediate containment action, and what does the three-month window imply for your incident response process?

💡 Sugerencia:This device has wired network access, making it a different threat class from an Evil Twin. The three-month window has specific implications for data breach notification obligations under GDPR.

Mostrar enfoque recomendado

This is a Rogue AP with wired network access — a high-severity incident. Immediate containment: shut down the switch port to which the device is connected, physically remove the device, and preserve it as evidence. The three-month active window implies that an unknown actor has had persistent network access for approximately 90 days. Under UK GDPR Article 33, a personal data breach must be reported to the ICO within 72 hours of becoming aware of it, if it is likely to result in a risk to individuals' rights and freedoms. The incident response team must immediately assess what data was accessible from that network segment, whether any exfiltration occurred (review NetFlow/IPFIX logs for the switch port), and prepare a breach notification if the assessment indicates risk. This incident also indicates a gap in the WIPS configuration — the system should have detected the rogue AP's wired presence and over-the-air broadcast within hours of installation, not three months later.