WiFi en el sector sanitario: Explicación del cumplimiento de HIPAA, DSPT y WiFi

Esta guía proporciona una referencia técnica definitiva para gerentes de TI, arquitectos de red y responsables de cumplimiento que implementan redes inalámbricas en entornos sanitarios. Mapea los requisitos específicos de HIPAA (EE. UU.) y el NHS Data Security and Protection Toolkit (DSPT, Reino Unido) a decisiones concretas de arquitectura de red, cubriendo la segmentación, el acceso basado en identidad, los estándares de cifrado y el manejo de dispositivos IoMT. La plataforma de guest WiFi y análisis de Purple se posiciona en todo momento como una solución de nivel empresarial y conforme para gestionar la conectividad de pacientes y visitantes dentro de un entorno inalámbrico gobernado.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- El Panorama Regulatorio

- Arquitectura de Red: Las Cuatro Zonas de Confianza

- Acceso Basado en Identidad: Más Allá de las PSK Compartidas

- Estándares de seguridad de transmisión y cifrado

- Gestión de dispositivos IoMT: El problema más difícil

- WiFi para pacientes y visitantes: Cumplimiento sin fricciones

- Guía de implementación

- Fase 1: Descubrimiento y evaluación de riesgos (Semanas 1–3)

- Fase 2: Diseño de la arquitectura (Semanas 4–6)

- Fase 3: Despliegue y Migración (Semanas 7–12)

- Fase 4: Registro de Auditoría y Monitorización (Continuo)

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- Modo de Fallo Común 1: Fuga de VLAN

- Modo de Fallo Común 2: Caducidad de Certificados que Causa Interrupción Clínica

- Modo de Fallo Común 3: Omisión de Captive Portal en iOS/Android

- Modo de Fallo Común 4: Fallo de Dispositivos IoMT Después de Cambios en la Red

- Modo de Fallo Común 5: Retención Insuficiente de Registros de Auditoría

- ROI e Impacto Empresarial

Resumen Ejecutivo

El cumplimiento de WiFi en el sector sanitario no es una configuración, es una disciplina arquitectónica. Ya sea que su organización opere bajo HIPAA en los Estados Unidos o el NHS Data Security and Protection Toolkit (DSPT) en el Reino Unido, la expectativa regulatoria es idéntica: cada dispositivo, cada usuario y cada flujo de datos en su infraestructura inalámbrica debe ser contabilizado, controlado y auditable.

El coste medio de una filtración de datos sanitarios supera ahora los 10,9 millones de dólares por incidente en EE. UU., lo que lo convierte en el sector más caro en cuanto a filtraciones por decimotercer año consecutivo. En el Reino Unido, los NHS Trusts que no cumplen con su presentación anual del DSPT se enfrentan a la pérdida de acceso a los sistemas nacionales y a programas de remediación obligatorios. La red inalámbrica es frecuentemente el eslabón más débil en ambos entornos, no porque la tecnología sea inadecuada, sino porque las decisiones de implementación se tomaron sin un marco de cumplimiento en mente.

Esta guía cubre la arquitectura técnica, el mapeo regulatorio y los pasos de implementación necesarios para desplegar una red inalámbrica de nivel sanitario que satisfaga ambos marcos. También aborda el desafío específico del guest WiFi para pacientes y visitantes, un servicio que debe ser simultáneamente accesible, conforme y completamente aislado de los sistemas clínicos.

Análisis Técnico Detallado

El Panorama Regulatorio

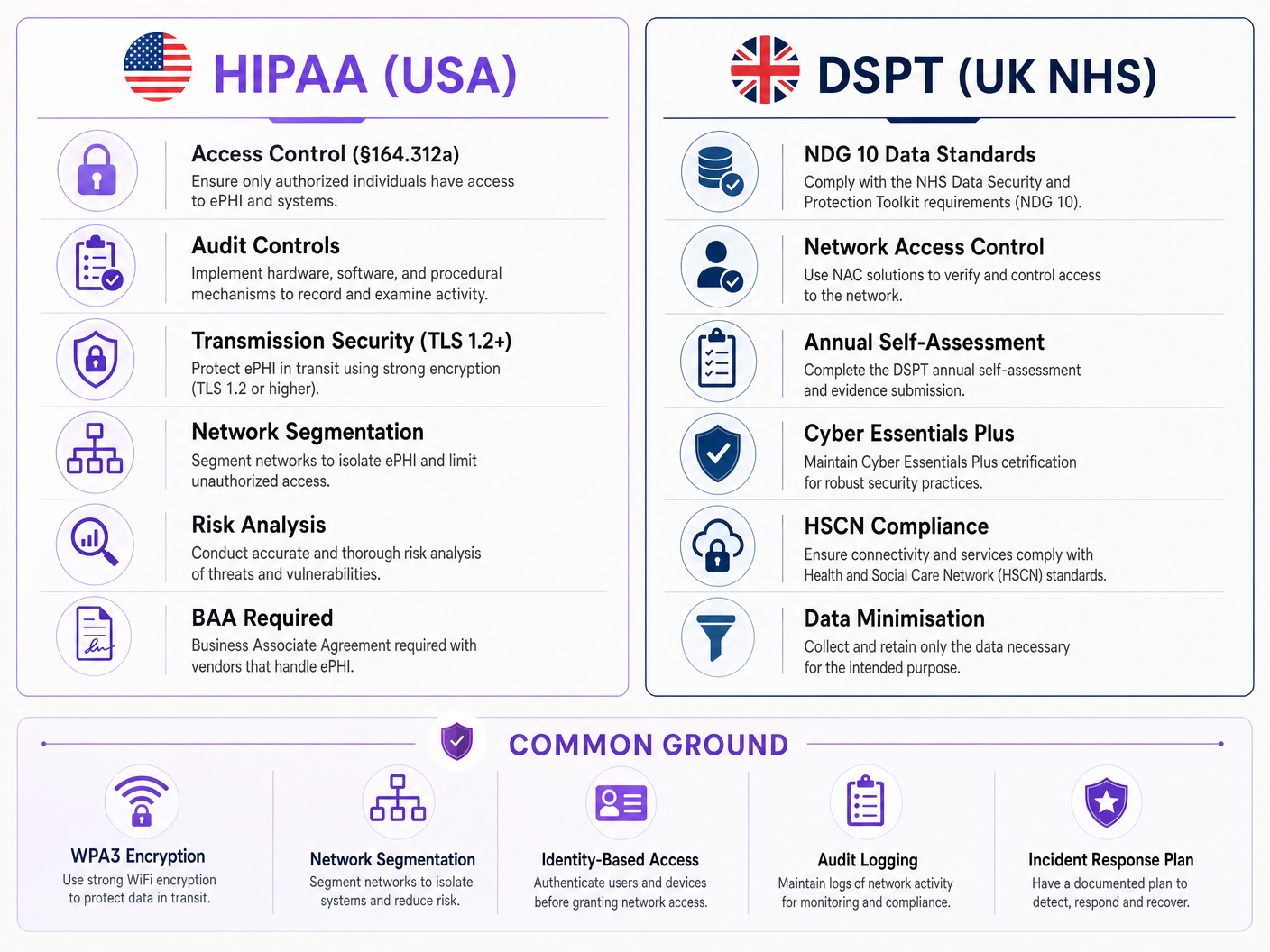

La Regla de Seguridad de HIPAA (45 CFR Parte 164) establece tres categorías de salvaguardas para la información de salud protegida electrónicamente (ePHI): administrativas, físicas y técnicas. Para las redes inalámbricas, las Salvaguardas Técnicas bajo §164.312 son las más directamente aplicables. Estas exigen controles de acceso (§164.312(a)(1)), controles de auditoría (§164.312(b)), controles de integridad (§164.312(c)(1)) y seguridad de la transmisión (§164.312(e)(1)). Críticamente, la Regla de Seguridad es tecnológicamente neutral: no prescribe protocolos específicos, pero sí requiere que las organizaciones implementen mecanismos que cumplan con el estándar.

El NHS DSPT se estructura en torno a diez Estándares de Seguridad de Datos del National Data Guardian (NDG). Para las redes inalámbricas, los más relevantes son el Estándar 1 (los datos personales confidenciales solo son accesibles para el personal que los necesita), el Estándar 6 (todos los datos personales se procesan de forma lícita y justa) y el Estándar 9 (los sistemas no compatibles se identifican y gestionan). El DSPT también incorpora los requisitos de Cyber Essentials Plus, que exigen controles técnicos específicos que incluyen firewalls de perímetro de red, configuración segura, control de acceso, protección contra malware y gestión de parches, todo lo cual tiene implicaciones directas para las redes inalámbricas.

La principal diferencia entre los dos marcos es el mecanismo de aplicación. HIPAA es aplicado por la Oficina de Derechos Civiles (OCR) del HHS a través de sanciones económicas que oscilan entre 100 y 50.000 dólares por categoría de infracción al año. El cumplimiento del DSPT es aplicado por NHS England, y las organizaciones no conformes pueden perder el acceso a los sistemas nacionales del NHS y enfrentarse a planes de mejora obligatorios. Ambos marcos requieren una revisión anual y la presentación de pruebas.

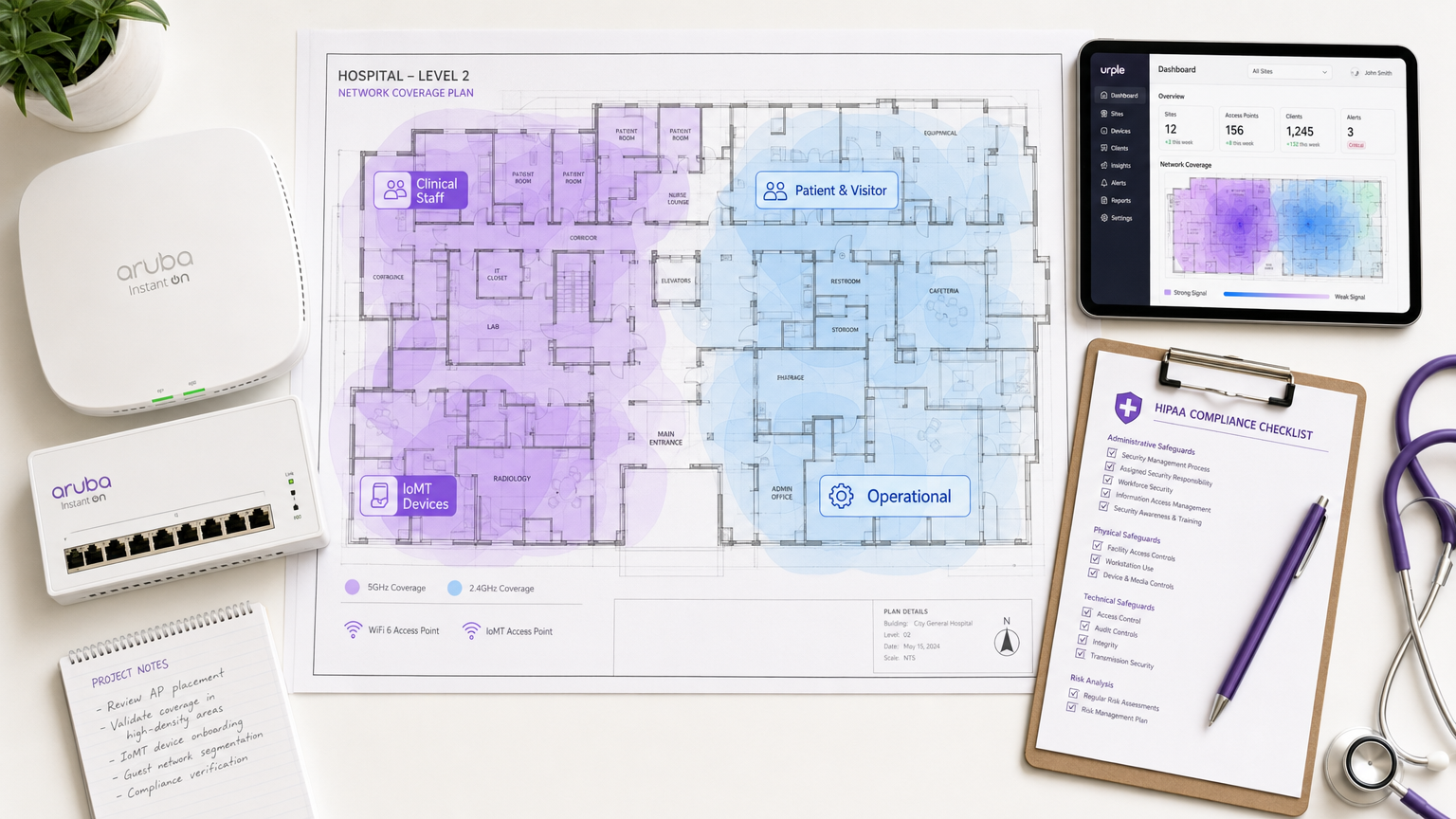

Arquitectura de Red: Las Cuatro Zonas de Confianza

El principio fundamental del cumplimiento de WiFi en el sector sanitario es la segmentación de la red en zonas de confianza distintas. Una red plana, incluso con múltiples SSIDs, no cumple los requisitos de control de acceso de ninguno de los marcos si la aplicación de la política subyacente es débil.

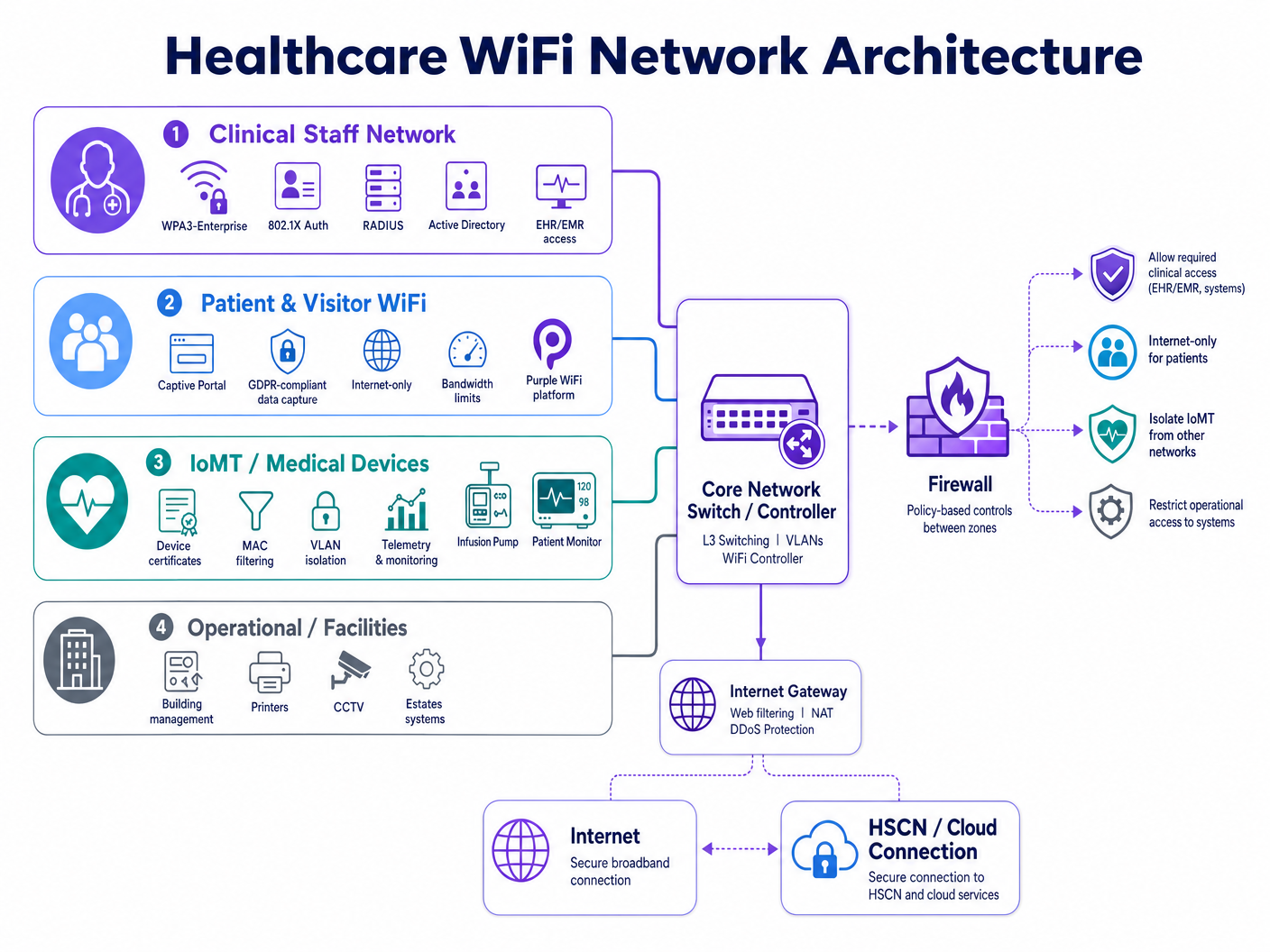

Una infraestructura inalámbrica hospitalaria conforme requiere cuatro dominios de política distintos:

| Zona | Tipo de Usuario/Dispositivo | Método de Autenticación | Alcance del Acceso | Impulsor del Cumplimiento |

|---|---|---|---|---|

| Personal Clínico | Médicos, enfermeras, administración | WPA3-Enterprise, 802.1X, RADIUS | EHR/EMR, aplicaciones clínicas, servicios internos | HIPAA §164.312(a), DSPT Estándar 1 |

| Pacientes y Visitantes | Pacientes, familias, visitantes | Captive portal (compatible con GDPR) | Solo Internet, sin enrutamiento interno | HIPAA §164.312(e), GDPR Art. 5 |

| IoMT / Dispositivos Médicos | Bombas de infusión, monitores, telemetría | Certificados de dispositivo, filtrado MAC | Microsegmentado por tipo de dispositivo | HIPAA mínimo necesario, DSPT Estándar 9 |

| Operacional / Instalaciones | Impresoras, CCTV, BMS, propiedades | VLAN dedicada, credenciales gestionadas | Solo sistemas operativos | DSPT Estándar 6, HIPAA §164.312(a) |

La segmentación debe aplicarse en la capa de red, no solo en la etiqueta del SSID. Cada zona requiere su propia VLAN, una política de firewall dedicada y listas de control de acceso (ACLs) entre zonas que por defecto denieguen el acceso. La zona del personal clínico no debe tener una ruta enrutable a la zona de invitados, y la zona de IoMT debe tener rutas de comunicación restringidas solo a los servidores y puertos específicos que cada tipo de dispositivo requiera.

Acceso Basado en Identidad: Más Allá de las PSK Compartidas

Las claves precompartidas (PSKs) compartidas siguen siendo el fallo de cumplimiento más común en las implementaciones inalámbricas sanitarias. Son operativamente convenientes pero crean tres problemas críticos: no se pueden atribuir a un usuario o dispositivo específico, rara vez se rotan según un calendario que coincida con la rotación del personal, y no proporcionan un mecanismo para la revocación inmediata cuando un miembro del personal se va o un dispositivo se da de baja.

IEEE 802.1X con EAP-TLS (Extensible Authentication Protocol — Transport Layer Security) es el estándar actual para el acceso inalámbrico basado en identidad en el sector sanitario. Bajo este modelo, cada usuario o dispositivo gestionado presenta un certificado emitido por la PKI (Public Key Infrastructure) de la organización. El servidor RADIUS valivalida el certificado contra Active Directory o un directorio LDAP, asigna la VLAN y la política adecuadas, y registra el evento de autenticación con una marca de tiempo, un identificador de dispositivo y la identidad del usuario. Cuando la cuenta de un miembro del personal se deshabilita en Active Directory, su acceso inalámbrico se revoca en el siguiente ciclo de reautenticación, normalmente en cuestión de minutos.

WPA3-Enterprise, introducido en la especificación IEEE 802.11ax (Wi-Fi 6), refuerza aún más esto al exigir el modo de seguridad de 192 bits para entornos sensibles y proporcionar secreto directo a través del protocolo de enlace Simultaneous Authentication of Equals (SAE). Para nuevas implementaciones, WPA3-Enterprise debería ser el estándar de referencia para todas las zonas clínicas y operativas.

Estándares de seguridad de transmisión y cifrado

HIPAA §164.312(e)(2)(ii) exige que las organizaciones implementen un mecanismo para cifrar la ePHI en tránsito siempre que se considere apropiado. En la práctica, cualquier transmisión inalámbrica de ePHI debe estar cifrada. El estándar mínimo aceptable es TLS 1.2 para el cifrado de la capa de aplicación, con TLS 1.3 fuertemente recomendado para nuevas implementaciones. En la capa inalámbrica, WPA3 proporciona cifrado CCMP-256 (Counter Mode Cipher Block Chaining Message Authentication Code Protocol), reemplazando los estándares más antiguos TKIP y AES-CCMP-128.

Para las organizaciones del NHS, los datos en tránsito a los servicios de HSCN (Health and Social Care Network) deben cumplir con los requisitos de seguridad de HSCN, que exigen un mínimo de TLS 1.2 y prohíben el uso de SSL 3.0, TLS 1.0 y TLS 1.1. Cualquier punto de acceso inalámbrico o controlador que termine el tráfico con destino a HSCN debe configurarse para aplicar estas restricciones de conjuntos de cifrado.

Gestión de dispositivos IoMT: El problema más difícil

El Internet de las Cosas Médicas (IoMT) presenta el desafío de cumplimiento más complejo técnicamente en las implementaciones inalámbricas de atención médica. Los dispositivos médicos heredados —bombas de infusión, monitores de pacientes, sistemas de telemetría, equipos de imagen— con frecuencia ejecutan sistemas operativos integrados que no pueden soportar la autenticación 802.1X o versiones modernas de TLS. No se pueden parchear con la misma frecuencia que los puntos finales gestionados, y sus fabricantes a menudo prohíben modificaciones que afectarían la certificación del dispositivo.

El enfoque conforme es la microsegmentación combinada con estrictos controles de ruta de comunicación. Cada tipo de dispositivo o familia de dispositivos se asigna a una sub-VLAN dedicada. Las ACL del firewall permiten solo los pares IP de origen/destino, protocolos y puertos específicos que el dispositivo requiere para su función clínica. Todo el demás tráfico se bloquea y registra. Las soluciones de Network Access Control (NAC) pueden aplicar el perfilado de dispositivos, asegurando que un dispositivo que afirma ser una bomba de infusión se comporte realmente como tal antes de que se le conceda su política asignada.

La Norma DSPT 9 aborda específicamente los sistemas no compatibles: las organizaciones deben mantener un inventario de todos los sistemas que no pueden actualizarse a los estándares de seguridad actuales y deben implementar controles compensatorios. Para los dispositivos IoMT, el control compensatorio es el aislamiento de la red combinado con una monitorización mejorada.

WiFi para pacientes y visitantes: Cumplimiento sin fricciones

El guest WiFi para pacientes y visitantes es un requisito de la experiencia clínica, no un servicio opcional. La investigación muestra consistentemente que el acceso a la conectividad reduce la ansiedad del paciente, mejora la comunicación familiar durante ingresos prolongados y contribuye a las puntuaciones generales de satisfacción del paciente. El desafío de cumplimiento es ofrecer este servicio sin crear un vector de riesgo en la red clínica.

Una implementación de WiFi para pacientes que cumpla con la normativa requiere tres componentes. Primero, aislamiento completo de la red: el guest SSID debe enrutar el tráfico directamente a internet a través de una pasarela dedicada sin ruta a sistemas clínicos internos, plataformas EHR o redes administrativas. Segundo, manejo de datos compatible con GDPR: cualquier dato capturado en el captive portal —direcciones de correo electrónico, identificadores de dispositivos, aceptación de términos— debe manejarse de acuerdo con el GDPR del Reino Unido (para organizaciones del NHS) o el estándar mínimo necesario de HIPAA (para la atención médica de EE. UU.). Tercero, gestión del ancho de banda: las políticas de calidad de servicio (QoS) deben asegurar que el tráfico de visitantes no sature el medio inalámbrico y degrade el rendimiento de las aplicaciones clínicas.

La plataforma de guest WiFi de Purple está diseñada específicamente para este caso de uso. Proporciona un captive portal configurable con flujos de consentimiento compatibles con GDPR, captura de datos de primera parte para comunicaciones con pacientes y WiFi analytics que brindan a los equipos de operaciones visibilidad sobre los tiempos de permanencia de los visitantes, los períodos de uso pico y la carga de los puntos de acceso, todo ello sin crear ninguna ruta de datos hacia la red clínica. Para los NHS Trusts, las prácticas de manejo de datos de Purple están documentadas para respaldar las presentaciones de evidencia de DSPT.

Para una guía de implementación detallada que cubra los requisitos específicos del NHS, consulte NHS Staff WiFi: How to Deploy Secure Wireless Networks in Healthcare .

Guía de implementación

Fase 1: Descubrimiento y evaluación de riesgos (Semanas 1–3)

Comience con un estudio exhaustivo del sitio inalámbrico y un inventario de dispositivos. Mapee cada SSID actualmente en funcionamiento, cada tipo de dispositivo que se conecta a la red y cada flujo de datos que atraviesa la capa inalámbrica. Preste especial atención a los dispositivos médicos heredados: catalogue sus versiones de sistema operativo, capacidades de autenticación y estado de soporte del fabricante. Este inventario se convierte en la base de su paquete de evidencia DSPT y su documentación de análisis de riesgos HIPAA.

Realice un análisis de brechas con respecto a su marco de cumplimiento objetivo. Para HIPAA, mapee los controles actuales con la lista de verificación de salvaguardias técnicas. Para DSPT, complete una evaluación previa con respecto a los estándares NDG 10. Identifique cada instancia donde se utilizan PSK compartidos, donde la segmentación de red está ausente o incompleta, y donde el registro de auditoría no captura detalles suficientes.

Fase 2: Diseño de la arquitectura (Semanas 4–6)

Diseñe el modelo de segmentación de cuatro zonas descrito anteriormente. Ddefinir asignaciones de VLAN, reglas de política de firewall y ACL entre zonas. Especificar la infraestructura RADIUS, ya sea local (Microsoft NPS, FreeRADIUS) o alojada en la nube (RADIUS-as-a-Service). Diseñar la estructura PKI para la autenticación basada en certificados, incluida la gestión del ciclo de vida de los certificados y los procedimientos de revocación.

Para la zona WiFi de invitados, seleccionar y configurar la plataforma de Captive Portal. Definir los campos de captura de datos, el idioma de consentimiento y la política de retención de datos. Asegurarse de que el aviso de privacidad del portal cumpla con los requisitos del Artículo 13 del GDPR (para implementaciones en el Reino Unido/UE) o con los requisitos del Aviso de Prácticas de Privacidad de HIPAA (para implementaciones en EE. UU.).

Fase 3: Despliegue y Migración (Semanas 7–12)

Desplegar en orden de zona: primero las zonas operativas y de IoMT (menor riesgo para las operaciones clínicas), luego las zonas de personal y, por último, la de invitados. Para cada zona, validar la segmentación intentando tráfico entre zonas desde dispositivos de prueba; confirmar que las ACL del firewall están bloqueando el tráfico esperado. Validar la autenticación probando la revocación de certificados: deshabilitar una cuenta de prueba en Active Directory y confirmar que el acceso inalámbrico se deniega dentro de la ventana de reautenticación esperada.

Migrar los dispositivos del personal a la autenticación 802.1X utilizando un despliegue por fases. Desplegar certificados de dispositivo a través de su plataforma MDM (Mobile Device Management) en los puntos finales gestionados. Para los dispositivos BYOD, implementar un SSID de incorporación separado que guíe a los usuarios a través de la instalación de certificados antes de conceder acceso a la zona del personal.

Fase 4: Registro de Auditoría y Monitorización (Continuo)

Configurar su servidor RADIUS y controlador inalámbrico para reenviar los registros de autenticación a su plataforma SIEM (Security Information and Event Management). Asegurarse de que los registros capturen: marca de tiempo, identidad del usuario, dirección MAC del dispositivo, SSID, asignación de VLAN, duración de la sesión y bytes transferidos. Para el cumplimiento de HIPAA, retener los registros durante un mínimo de seis años. Para DSPT, asegurarse de que los registros se revisan regularmente y que el proceso de revisión está documentado.

Implementar alertas automatizadas para comportamientos anómalos: dispositivos que se conectan fuera del horario laboral, volúmenes de datos inusuales, intentos de autenticación fallidos que superan un umbral y dispositivos que aparecen en VLAN inesperadas.

Mejores Prácticas

Adoptar WPA3-Enterprise como estándar de referencia para todos los nuevos despliegues de puntos de acceso. WPA3 proporciona una encriptación y un secreto de reenvío significativamente más fuertes en comparación con WPA2, y es necesario para equipos certificados Wi-Fi 6 y Wi-Fi 6E. Los despliegues de WPA2 heredados deben programarse para su migración dentro de un plazo definido.

Nunca utilizar PSK compartidas en redes clínicas u operativas. Si los dispositivos heredados no pueden soportar 802.1X, implementar la autenticación basada en MAC como control compensatorio, combinada con una microsegmentación estricta del firewall. Documentar el control compensatorio en su registro de riesgos.

Implementar RADIUS-as-a-Service para NHS Trusts y consultorios de médicos de cabecera más pequeños que carecen de la infraestructura para operar servidores RADIUS locales. El RADIUS alojado en la nube elimina el riesgo de un único punto de fallo y simplifica la gestión del ciclo de vida de los certificados.

Realizar pruebas de penetración inalámbricas trimestrales dirigidas a los límites de segmentación. Probar específicamente el salto de VLAN, la detección de puntos de acceso no autorizados y las vulnerabilidades de omisión de Captive Portal. Documentar los hallazgos y la remediación en su paquete de evidencia DSPT o análisis de riesgos HIPAA.

Mantener un inventario de dispositivos en vivo integrado con su plataforma NAC. Cada dispositivo en la infraestructura inalámbrica debe tener un propietario conocido, una política definida y una fecha de revisión documentada. Los dispositivos desconocidos deben activar una alerta automatizada y ser puestos en cuarentena a la espera de investigación.

Para principios de seguridad WiFi empresarial más amplios que se aplican en todos los sectores, la guía en Wi-Fi en Auto: La Guía Empresarial Completa 2026 cubre varios patrones de arquitectura directamente aplicables a entornos sanitarios.

Resolución de Problemas y Mitigación de Riesgos

Modo de Fallo Común 1: Fuga de VLAN

El fallo de segmentación más frecuente es la mala configuración de VLAN en la capa de acceso. Un puerto troncal mal configurado para pasar todas las VLAN, o una regla de firewall con un destino excesivamente permisivo, puede permitir silenciosamente el tráfico entre zonas. Mitigación: Validar la segmentación con pruebas de penetración activas después de cada cambio de configuración. Utilizar herramientas de escaneo de red automatizadas para detectar rutas inter-VLAN inesperadas.

Modo de Fallo Común 2: Caducidad de Certificados que Causa Interrupción Clínica

Cuando los certificados de los dispositivos caducan sin renovación automática, los dispositivos clínicos pierden el acceso inalámbrico, potencialmente a mitad de turno. Mitigación: Implementar la renovación automática de certificados a través de su plataforma MDM con una ventana de renovación mínima de 30 días. Configurar alertas para certificados que caduquen en 60 días. Mantener una PSK de emergencia para el acceso de dispositivos clínicos, con un registro de acceso estricto.

Modo de Fallo Común 3: Omisión de Captive Portal en iOS/Android

Los sistemas operativos móviles modernos utilizan Captive Network Assist (CNA), un navegador ligero que intercepta las redirecciones de Captive Portal. Los cambios en el comportamiento de CNA de iOS o Android pueden romper los flujos del portal. Mitigación: Probar los flujos del Captive Portal en las versiones actuales de iOS y Android después de cada ciclo de actualización del sistema operativo. Utilizar una plataforma como Purple que mantiene activamente la compatibilidad del portal en todas las versiones del sistema operativo.

Modo de Fallo Común 4: Fallo de Dispositivos IoMT Después de Cambios en la Red

Los dispositivos médicos heredados son muy sensibles a los cambios de red. Una renumeración de VLAN, una actualización de la política del firewall o un cambio de alcance DHCP pueden romper la conectividad del dispositivo. Mitigación: Mantener una ventana de congelación de cambios para las VLAN de IoMT durante el horario clínico. Probar todos los cambios en un entorno de laboratorio con tipos de dispositivos representativos antes del despliegue en producción. Involucrar a los equipos de ingeniería clínica de los fabricantes de dispositivos antes de cualquier cambio de red que afecte a las VLAN de IoMT.

Modo de Fallo Común 5: Retención Insuficiente de Registros de Auditoría

HIPAA requiere una retención de registros de seis años. Muchos controladores inalámbricos tienen una retención de registros predeterminada de 30 o 90 días. Mitigación: Configurtoda la infraestructura inalámbrica para reenviar registros a un SIEM centralizado con políticas de retención adecuadas. Valide la configuración de retención anualmente como parte de su análisis de riesgos HIPAA o autoevaluación DSPT.

ROI e Impacto Empresarial

El caso de negocio para un WiFi sanitario conforme es sencillo cuando se mide frente al coste del incumplimiento. Una única infracción HIPAA en una organización sanitaria promedia 10,9 millones de dólares en costes totales, incluyendo multas regulatorias, honorarios legales, remediación y daño reputacional. Un fallo de DSPT que resulte en la pérdida de acceso a los sistemas nacionales del NHS puede detener las operaciones clínicas durante días o semanas, con implicaciones directas para la seguridad del paciente.

Más allá de la mitigación de riesgos, una infraestructura inalámbrica bien diseñada ofrece retornos operativos medibles. El personal clínico dedica menos tiempo a soluciones alternativas de conectividad: una encuesta de NHS Digital de 2023 encontró que el 67% del personal clínico citó la mala conectividad como una barrera para la productividad. La incorporación automatizada de dispositivos a través de MDM reduce los tickets de la mesa de ayuda de TI para problemas de acceso inalámbrico. Y un servicio de WiFi para invitados conforme y bien gestionado —ofrecido a través de una plataforma como WiFi Analytics de Purple— genera datos de pacientes de primera mano que pueden apoyar las comunicaciones, las encuestas de satisfacción y la planificación operativa.

Para los NHS Trusts, una presentación DSPT exitosa también desbloquea el acceso a los marcos de NHS Shared Business Services y a las rutas de adquisición nacionales, reduciendo el coste de futuras adquisiciones tecnológicas. La inversión en una arquitectura inalámbrica conforme rinde dividendos en todo el patrimonio digital.

Para obtener soporte de implementación y un despliegue de WiFi para invitados conforme en su entorno sanitario, explore las soluciones de WiFi para el sector sanitario de Purple o revise la guía detallada de despliegue de WiFi para el personal del NHS .

Términos clave y definiciones

ePHI (Electronic Protected Health Information)

Any individually identifiable health information that is created, received, maintained, or transmitted in electronic form. Under HIPAA, this includes patient names, dates of service, medical record numbers, and any other data that could be used to identify a patient in connection with their health status or care.

IT teams encounter this when designing network segmentation and data handling policies. Any system or network path that could carry ePHI — including wireless networks used by clinical staff — falls under HIPAA's Technical Safeguards requirements.

DSPT (Data Security and Protection Toolkit)

An annual self-assessment framework mandated by NHS England for all organisations that access NHS patient data or connect to NHS systems. Based on the ten National Data Guardian (NDG) Data Security Standards, it requires organisations to demonstrate that personal data is handled securely and that appropriate technical and organisational controls are in place.

NHS Trusts, GP practices, and third-party suppliers with access to NHS systems must complete an annual DSPT submission. For wireless networks, the most relevant standards are Standard 1 (access control), Standard 6 (lawful processing), and Standard 9 (unsupported systems management).

802.1X

An IEEE standard for port-based network access control. It provides an authentication framework that requires devices to present valid credentials (typically a certificate or username/password) to a RADIUS server before being granted network access. In wireless deployments, 802.1X is used with EAP (Extensible Authentication Protocol) to authenticate individual users and devices.

The replacement for shared PSKs in enterprise and healthcare environments. When a staff member's account is disabled in Active Directory, their 802.1X-authenticated wireless access is automatically revoked — providing the access control accountability required by both HIPAA and DSPT.

WPA3-Enterprise

The current Wi-Fi Alliance security certification for enterprise wireless networks, introduced with Wi-Fi 6 (802.11ax). It mandates 192-bit security mode using GCMP-256 encryption and HMAC-SHA-384 for authentication, providing significantly stronger protection than WPA2-Enterprise. It also provides forward secrecy, meaning that compromise of a long-term key does not expose past session traffic.

The baseline encryption standard for new healthcare wireless deployments. Required for Wi-Fi 6 and Wi-Fi 6E certified equipment. Legacy WPA2 deployments should be scheduled for migration as part of the organisation's technology refresh programme.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised authentication, authorisation, and accounting (AAA) for network access. In wireless deployments, the RADIUS server validates 802.1X credentials, assigns VLAN and policy based on user or device identity, and logs every authentication event with a timestamp and device identifier.

The core infrastructure component for identity-based wireless access. Can be deployed on-premises (Microsoft NPS, FreeRADIUS) or as a cloud service (RADIUS-as-a-Service). The RADIUS authentication log is a primary source of evidence for HIPAA audit controls and DSPT access accountability requirements.

IoMT (Internet of Medical Things)

The ecosystem of connected medical devices that communicate over IP networks, including infusion pumps, patient monitors, telemetry systems, imaging equipment, and wearable sensors. IoMT devices typically run embedded operating systems with limited security capabilities and long replacement cycles, creating specific challenges for healthcare network compliance.

The most technically complex compliance challenge in healthcare wireless deployments. IoMT devices frequently cannot support 802.1X authentication or modern TLS versions, requiring compensating controls such as MAC-based authentication, micro-segmentation, and enhanced monitoring. DSPT Standard 9 specifically requires that unsupported systems (which includes many IoMT devices) are inventoried and managed with documented compensating controls.

Network Segmentation / VLAN

The practice of dividing a physical network into multiple logical networks (Virtual Local Area Networks, or VLANs) that are isolated from each other at the network layer. Traffic between VLANs is controlled by firewall policies and access control lists. In healthcare, segmentation is used to isolate clinical, guest, IoMT, and operational traffic into separate policy domains.

The foundational technical control for healthcare WiFi compliance. Both HIPAA and DSPT require that access to sensitive data is restricted to authorised users and systems. Network segmentation enforces this at the infrastructure layer, ensuring that a guest device on the visitor WiFi cannot route traffic to clinical systems even if the application-layer controls fail.

Captive Portal

A web page that intercepts a user's initial HTTP/HTTPS request when they connect to a WiFi network, requiring them to complete an action (accept terms of service, enter credentials, or provide contact details) before granting full network access. In healthcare, captive portals are used to manage patient and visitor WiFi onboarding, collect GDPR-compliant consent, and enforce acceptable use policies.

The primary user-facing component of a compliant guest WiFi deployment. A captive portal alone does not make a guest network compliant — the underlying network must still be properly segmented and isolated. However, a well-configured portal (such as Purple's platform) handles GDPR consent management, data minimisation, and audit logging for the guest access layer.

HSCN (Health and Social Care Network)

The NHS's managed network service that provides connectivity between health and social care organisations and national NHS systems. HSCN replaced N3 in 2019 and provides a secure, managed IP network for accessing national services including NHS Spine, NHSmail, and clinical information systems. Organisations connecting to HSCN must meet specific security requirements.

Relevant for NHS organisations whose wireless estate provides access to HSCN-connected systems. Wireless access points or controllers that terminate traffic destined for HSCN services must be configured to enforce HSCN security requirements, including TLS 1.2 minimum and approved cipher suites.

Casos de éxito

A 450-bed NHS Trust is preparing its annual DSPT submission and has identified that clinical staff are currently using a shared WPA2 PSK on the staff SSID. The IT director needs to migrate to identity-based access without disrupting clinical operations. The estate includes 280 managed Windows laptops, 120 iOS devices enrolled in Jamf, and approximately 60 legacy medical devices (infusion pumps and bedside monitors) that cannot support 802.1X.

Phase the migration across four workstreams running in parallel. First, deploy a cloud-hosted RADIUS service (or configure Microsoft NPS on existing domain controllers) and integrate it with Active Directory. Second, use Jamf to push EAP-TLS profiles and device certificates to all 120 iOS devices — this can be completed silently without user intervention. Third, deploy certificates to the 280 Windows laptops via Group Policy, configuring the wireless profile to use EAP-TLS with the new RADIUS server. Run both the legacy PSK SSID and the new 802.1X SSID simultaneously during the migration window, using a dedicated onboarding SSID for devices that need manual certificate installation. Fourth, place the 60 legacy medical devices on a dedicated IoMT VLAN using MAC-based authentication as a compensating control, with firewall ACLs restricting each device type to its required communication paths only. Document the MAC-based authentication as a compensating control in the DSPT risk register, with a review date tied to the device replacement programme. Once all managed devices are migrated, disable the shared PSK SSID and document the migration in the DSPT evidence pack.

A US healthcare system operating three community hospitals needs to deploy compliant patient and visitor WiFi across all sites. Each site has between 150 and 300 beds, with high visitor volumes in waiting areas, outpatient clinics, and cafeterias. The CIO wants to use the guest WiFi to capture patient contact data for post-visit satisfaction surveys, but the legal team has flagged HIPAA concerns about data collection on a healthcare network.

Deploy a dedicated guest WiFi SSID on a separate VLAN at each site, with traffic routed directly to the internet via a dedicated gateway — no routing path to internal clinical systems, EHR platforms, or administrative networks. Implement a captive portal platform (such as Purple) that handles the user onboarding flow. The portal should present a clear privacy notice explaining what data is collected, how it will be used, and how users can opt out — this satisfies HIPAA's Notice of Privacy Practices requirement for any data collection. Critically, the data collected at the portal (email address, device identifier, connection timestamp) does not constitute ePHI because it is not linked to any health information — it is simply contact data collected from a visitor. Configure the portal to collect only the minimum data required for the satisfaction survey use case: email address and optional name. Ensure the data is stored in the guest WiFi platform's cloud environment, not on any system connected to the clinical network. Implement bandwidth QoS policies to cap guest traffic at 10 Mbps per device and 100 Mbps aggregate per site, preventing visitor usage from impacting clinical application performance. Document the network isolation architecture and data handling practices in the HIPAA risk analysis.

A private hospital group in the UK is deploying Wi-Fi 6E across a newly built facility. The network architect needs to design the wireless estate to support both DSPT compliance and CQC (Care Quality Commission) inspection readiness, while also providing a premium patient WiFi experience that supports the hospital's private pay model.

Design a four-zone architecture as described in the Technical Deep-Dive section, leveraging Wi-Fi 6E's 6 GHz band for clinical and IoMT zones (less interference, higher throughput) and the 5 GHz and 2.4 GHz bands for patient/visitor coverage. Deploy WPA3-Enterprise on clinical zones with EAP-TLS authentication integrated with the hospital's Active Directory. For the patient WiFi zone, implement a premium captive portal with branded onboarding, room-number-based authentication (allowing the hospital to associate WiFi sessions with patient records for billing and communications purposes, with explicit GDPR consent), and tiered bandwidth packages. Deploy Purple's guest WiFi platform to handle the captive portal, GDPR-compliant consent management, and analytics. The analytics dashboard provides the operations team with real-time visibility into access point load, patient connectivity rates, and peak usage periods — data that supports both operational planning and CQC evidence on patient experience. Ensure the patient WiFi data is handled under a GDPR-compliant data processing agreement with the platform provider. Document the network architecture, segmentation controls, and data handling practices in the DSPT self-assessment evidence pack.

Análisis de escenarios

Q1. Your NHS Trust's IT security team has just completed a wireless site survey and discovered that the radiology department is using a shared WPA2 PSK for all wireless devices in the department, including both managed Windows workstations and three legacy DICOM imaging workstations running Windows 7 (out of support). The DSPT submission is due in six weeks. What is your immediate action plan, and how do you document this for the DSPT?

💡 Sugerencia:Consider that DSPT Standard 9 specifically addresses unsupported systems. You have two separate problems here: the shared PSK (access control) and the unsupported OS (system management). They require different remediation approaches and different DSPT evidence entries.

Mostrar enfoque recomendado

Immediate actions: (1) Migrate the managed Windows workstations to 802.1X authentication using existing domain certificates — this can be completed within the six-week window via Group Policy. (2) Place the three Windows 7 DICOM workstations on a dedicated IoMT VLAN with MAC-based authentication and strict firewall ACLs permitting only DICOM traffic to the PACS server. (3) Document the Windows 7 systems in the DSPT risk register under Standard 9 as 'unsupported systems with compensating controls', specifying the network isolation as the compensating control and including a planned replacement date. (4) Disable the shared PSK SSID once all managed devices are migrated. For the DSPT evidence pack: provide the network architecture diagram showing the new segmentation, the RADIUS authentication logs showing named user authentication for managed devices, the risk register entry for the Windows 7 systems, and the firewall ACL configuration for the IoMT VLAN. The key DSPT insight is that Standard 9 does not require immediate replacement of unsupported systems — it requires that they are identified, risk-assessed, and managed with documented compensating controls.

Q2. A US healthcare system's CISO has received a request from the marketing team to use the hospital's patient WiFi data to send promotional emails about new services to patients who connected during their visit. The marketing team argues that patients provided their email address when connecting to the guest WiFi, so consent was already given. Is this HIPAA-compliant? What controls need to be in place?

💡 Sugerencia:Consider the distinction between the data collected at the WiFi portal (contact data) and the context in which it was collected (a healthcare facility). Also consider whether the email address, combined with the fact that the person was at a hospital, constitutes ePHI.

Mostrar enfoque recomendado

This is a nuanced HIPAA question. An email address collected on a guest WiFi portal is not, by itself, ePHI. However, combining that email address with the fact that the individual was present at a healthcare facility on a specific date could constitute ePHI — because it reveals that the person received or sought healthcare services. This is the 'facility visit' problem in HIPAA: the mere fact of being at a hospital is health information. For the marketing use case to be compliant: (1) The captive portal consent language must explicitly state that the email address will be used for marketing communications about hospital services — generic 'terms of service' acceptance is not sufficient. (2) The consent must be separate from the WiFi access grant — patients must be able to access WiFi without consenting to marketing emails (opt-in, not opt-out). (3) The data handling must be documented in the HIPAA Privacy Notice. (4) If the marketing emails will reference the patient's visit or health services, a HIPAA authorisation (not just consent) may be required. The safest architecture is to treat any email address collected at a healthcare facility WiFi portal as potentially ePHI and handle it accordingly — with a BAA with the WiFi platform provider and explicit opt-in consent for marketing use.

Q3. You are the network architect for a new 200-bed private hospital being built in the UK. The clinical director wants to deploy a 'smart ward' with 45 IoMT devices per ward (infusion pumps, vital signs monitors, nurse call systems, and smart beds), all wireless. The estates team also wants to connect building management systems (BMS), CCTV, and access control to the same wireless infrastructure to reduce cabling costs. How do you design the wireless estate to meet DSPT requirements while accommodating all these use cases?

💡 Sugerencia:Think carefully about the number of distinct policy domains you need. Smart beds and nurse call systems have different security profiles from infusion pumps. BMS and CCTV have different risk profiles from clinical devices. Consider whether sharing physical infrastructure (access points) while maintaining logical separation (VLANs) is sufficient, or whether some device types require physical separation.

Mostrar enfoque recomendado

Design a six-zone architecture for this environment: (1) Clinical Staff — WPA3-Enterprise, 802.1X, Active Directory integration. (2) Patient & Visitor — captive portal, internet-only, GDPR-compliant. (3) Critical IoMT (infusion pumps, vital signs monitors) — dedicated VLAN, device certificates where supported, strict ACLs, enhanced monitoring, no shared infrastructure with non-clinical zones. (4) Non-critical IoMT (smart beds, nurse call) — separate VLAN from critical IoMT, less restrictive ACLs but still isolated from clinical staff and guest zones. (5) Building Management Systems — dedicated VLAN, physically separate from clinical zones where possible, no routing to clinical networks. (6) CCTV / Access Control — dedicated VLAN, consider whether this should be on a physically separate network given the security sensitivity of access control data. The key DSPT consideration is that CCTV and access control data is personal data under UK GDPR, and BMS data may be sensitive operational data — these must not be accessible from the patient WiFi zone or from clinical systems that handle patient data. For the critical IoMT zone, consider whether the 45-device-per-ward density justifies dedicated access points for that zone rather than shared APs with VLAN separation — this provides stronger physical isolation and eliminates the risk of misconfiguration creating cross-zone paths. Document the zone architecture, the rationale for each design decision, and the compensating controls for any devices that cannot support modern authentication in the DSPT evidence pack.