WiFi para eventos: Planificación y despliegue de redes inalámbricas temporales

Esta guía proporciona a los gerentes de TI, arquitectos de red y directores de operaciones de recintos una referencia técnica completa para la planificación y el despliegue de redes WiFi temporales en eventos de cualquier escala. Cubre la planificación de capacidad, selección de hardware, arquitectura de VLAN, integración de captive portal, cumplimiento de GDPR y análisis post-evento, con casos de estudio concretos de entornos de hostelería y conferencias a gran escala. Para los productores de eventos y empresas de AV, traza el ciclo de vida completo de un proyecto de WiFi para eventos, desde el estudio inicial del sitio hasta el desmontaje y la elaboración de informes.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado

- Por qué el WiFi para eventos es diferente

- Planificación de Capacidad: Los Números Importantes

- Backhaul: La Base Innegociable

- Arquitectura de Red y Diseño de VLAN

- Planificación de Frecuencia de Radio

- Arquitectura de Captive Portal y Cumplimiento GDPR

- Guía de Implementación

- Fase 1: Estudio de Sitio y Modelado de Capacidad (8 Semanas Antes del Evento)

- Fase 2: Adquisición de Hardware y Pedido de Backhaul (6–8 Semanas Antes del Evento)

- Fase 3: Configuración y Pruebas Pre-Evento (1–2 Semanas Antes del Evento)

- Fase 4: Despliegue in situ (Día antes del evento)

- Fase 5: Gestión y monitorización in situ

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- Agotamiento del Pool DHCP

- Sobrecarga del Servidor de Autenticación

- Interferencia de Co-Canal

- Fallos de Redirección del Captive Portal

- Fallo de enlace ascendente

- ROI e Impacto Comercial

Resumen Ejecutivo

El WiFi para eventos es una disciplina de ingeniería distinta. A diferencia de los despliegues empresariales permanentes, las redes inalámbricas temporales deben absorber una densidad extrema de clientes en plazos reducidos, operar con infraestructura prestada o alquilada, y cumplir con las obligaciones normativas, todo ello mientras ofrecen una experiencia de usuario fluida que se refleja directamente en la marca del evento. Una red fallida en una conferencia de 3.000 personas no es un inconveniente; es un incidente reputacional y comercial.

Esta guía aborda el ciclo de vida completo del despliegue: modelado de capacidad, alquiler de hardware, aprovisionamiento de backhaul, arquitectura de VLAN, diseño de captive portal y gestión in situ. Está escrita para el profesional de TI que necesita tomar decisiones de adquisición y arquitectura este trimestre, no como una visión teórica de los estándares inalámbricos. Donde la plataforma Guest WiFi y WiFi Analytics de Purple añade un valor específico —particularmente en la gestión de captive portal, la captura de datos compatible con GDPR y la elaboración de informes post-evento—, esos puntos de integración se mencionan explícitamente.

Análisis Técnico Detallado

Por qué el WiFi para eventos es diferente

El desafío fundamental del WiFi para eventos es la densidad combinada con la simultaneidad. En un despliegue de oficina estándar, podrías tener 100 dispositivos distribuidos en 1.000 metros cuadrados, con tiempos de conexión escalonados a lo largo de la jornada laboral. En una conferencia magistral, podrías tener 2.000 dispositivos intentando asociarse en una ventana de cinco minutos mientras los asistentes entran a una sala. El entorno RF, la infraestructura DHCP y el backend de autenticación deben diseñarse para esa carga máxima, no para la media.

Tres variables impulsan cada decisión arquitectónica en un despliegue de eventos: número de clientes, requisito de rendimiento por usuario y duración del evento. Si se cometen errores en la fase de planificación, ninguna cantidad de resolución de problemas in situ podrá recuperar la situación.

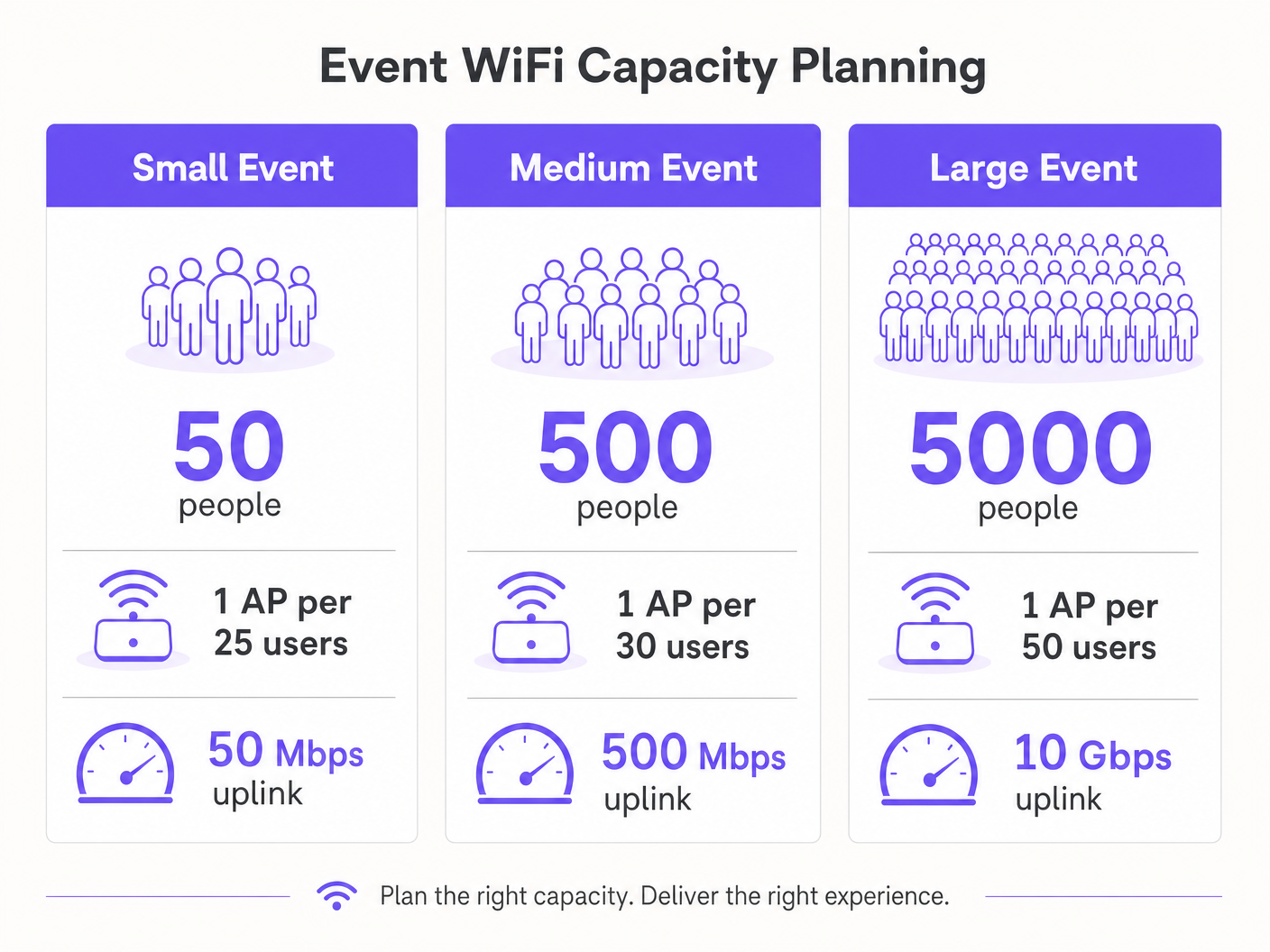

Planificación de Capacidad: Los Números Importantes

El punto de referencia de la industria para WiFi de alta densidad es un punto de acceso por cada 25-50 usuarios concurrentes, pero esta cifra requiere una cualificación significativa. La proporción depende de las capacidades de radio del AP, la combinación esperada de clientes de 2.4 GHz y 5 GHz, y si el evento implica un consumo intensivo de medios (transmisión en vivo, videollamadas) o un tráfico más ligero de navegación y mensajería.

Para la planificación del rendimiento, una estimación conservadora de 1-2 Mbps por usuario activo es apropiada para el uso general en conferencias o exposiciones. Para eventos con requisitos de transmisión en vivo o video de calidad de emisión —como lanzamientos de productos o eventos de prensa—, presupueste 5-10 Mbps por usuario activo en la VLAN de producción. Su uplink debe dimensionarse para acomodar el agregado de todas las VLAN simultáneamente, con al menos un 20% de margen.

| Escala del Evento | Asistentes | APs Recomendados | Uplink Mínimo | DHCP Scope |

|---|---|---|---|---|

| Pequeño | Hasta 100 | 4–6 | 50 Mbps | /24 |

| Mediano | 100–500 | 15–25 | 200–500 Mbps | /23 |

| Grande | 500–2.000 | 50–100 | 1–2 Gbps | /21 |

| Empresarial | 2.000+ | 100+ | 5–10 Gbps | /20 o superior |

Backhaul: La Base Innegociable

Ninguna infraestructura inalámbrica bien diseñada compensa un backhaul inadecuado. Para eventos con más de 200 asistentes, una línea dedicada es la única solución de uplink apropiada. Una línea dedicada proporciona una conexión síncrona y sin contención con un SLA garantizado —típicamente 99,95% de tiempo de actividad—, lo cual es fundamentalmente diferente de la banda ancha compartida y asimétrica que la mayoría de los recintos tienen instalada para sus propias operaciones.

El aprovisionamiento de una línea dedicada suele requerir un plazo de entrega de cuatro a seis semanas. Este es el fallo de planificación más común en los despliegues de WiFi para eventos: equipos que comienzan el diseño de la red dos semanas antes de un evento y descubren que no pueden obtener un circuito dedicado a tiempo. Para eventos donde una línea dedicada es realmente inviable —festivales al aire libre, estructuras temporales—, una solución 4G/5G agregada que utiliza múltiples tarjetas SIM de diferentes operadores ofrece una alternativa viable, aunque con un rendimiento garantizado inferior y mayor latencia.

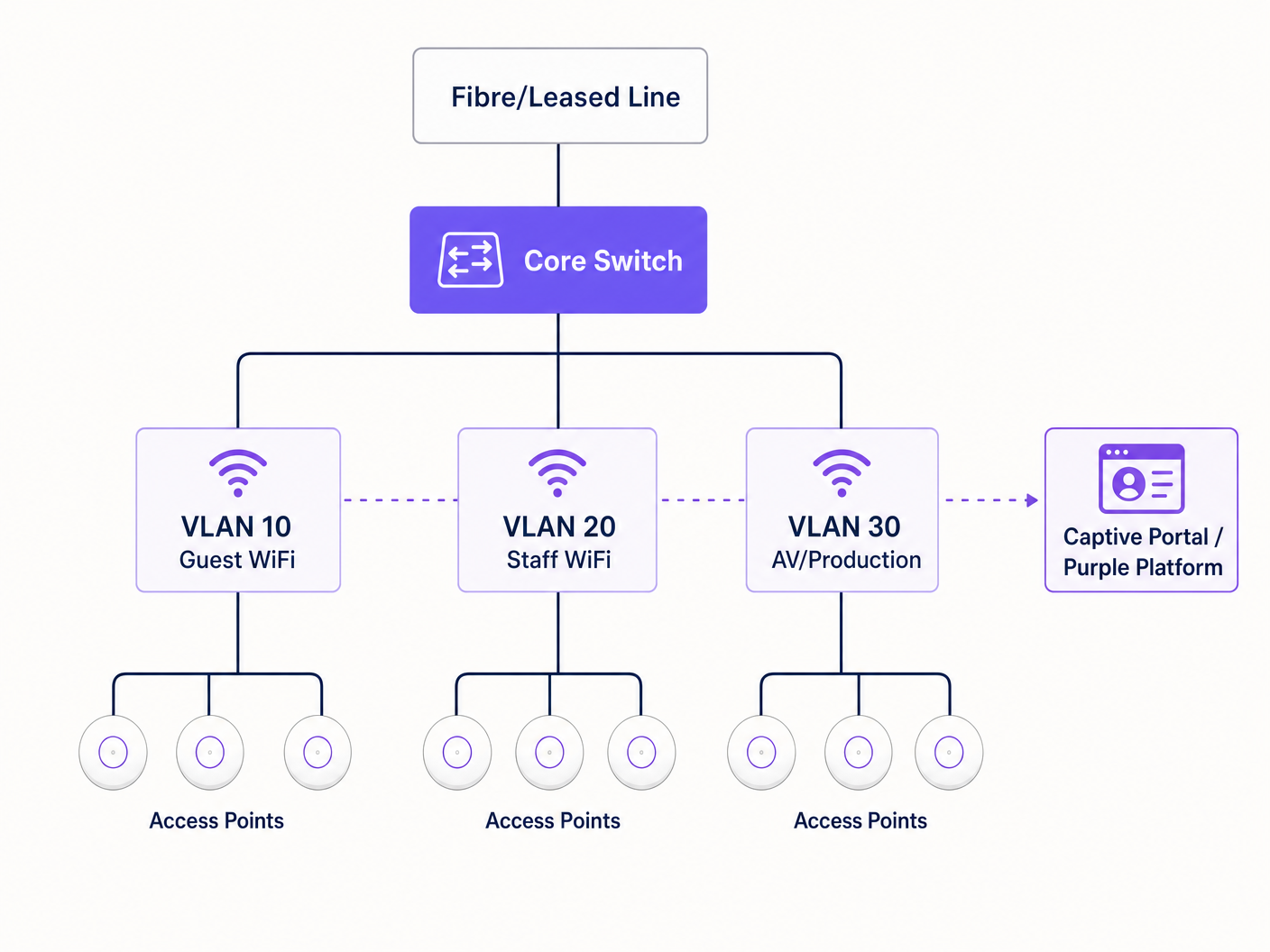

Arquitectura de Red y Diseño de VLAN

Una segmentación de red estricta es un requisito tanto de rendimiento como de cumplimiento. La arquitectura mínima recomendada para cualquier despliegue de eventos utiliza tres VLAN:

VLAN 10 — Guest WiFi: Todo el tráfico de asistentes de cara al público. Esta VLAN se conecta al captive portal para la autenticación y captura de datos. La separación de clientes debe estar habilitada para evitar el movimiento lateral entre dispositivos. Se debe aplicar filtrado DNS para bloquear dominios maliciosos; consulte la guía de Purple sobre protección de su red con DNS y seguridad robustos para detalles de implementación.

VLAN 20 — Personal y Punto de Venta: Tráfico operativo para el personal del evento, sistemas de venta de entradas y terminales de pago con tarjeta. Si los pagos con tarjeta se procesan en esta VLAN, se aplica el alcance de PCI DSS y la VLAN debe estar completamente aislada de la red de invitados sin enrutamiento entre ellas.

VLAN 30 — AV y Producción: Dedicada a equipos de transmisión, sistemas de presentación y personal de producción. Esta VLAN suele requerir el mayor rendimiento garantizado y la menor latencia, y debe ser provisionado con políticas de QoS que lo priorizan sobre el tráfico de invitados.

Para eventos más grandes, las VLAN adicionales para expositores, prensa y sistemas de seguridad son comunes. Cada SSID debe asignarse a una única VLAN, y el enrutamiento inter-VLAN debe deshabilitarse en el switch central a menos que se requiera explícitamente.

Planificación de Frecuencia de Radio

En entornos de alta densidad, el comportamiento predeterminado de la mayoría de los AP empresariales —selección automática de canal y máxima potencia de transmisión— es activamente perjudicial. La interferencia de co-canal entre AP adyacentes en el mismo canal degrada el rendimiento mucho más que una ligera reducción en el área de cobertura.

El enfoque correcto es asignar canales manualmente y reducir la potencia de transmisión. En la banda de 5 GHz, utilice los canales no superpuestos disponibles en las bandas UNII-1 (36, 40, 44, 48), UNII-2 (52–64) y UNII-3 (149–165). Reduzca la potencia de transmisión del AP a 8–12 dBm en despliegues densos. Esto crea celdas más pequeñas y limpias con menos interferencia, lo que mejora el rendimiento agregado en todo el recinto.

La dirección de banda (band steering) debe habilitarse en todos los AP para alejar a los clientes compatibles con 5 GHz —que son la gran mayoría de los smartphones y portátiles modernos— del espectro congestionado de 2.4 GHz. Reserve 2.4 GHz para dispositivos IoT heredados y equipos de accesibilidad que no puedan conectarse a 5 GHz.

Para eventos al aire libre, el entorno de RF es fundamentalmente diferente. Sin paredes ni techos que contengan la señal, las celdas de cobertura son más grandes y la interferencia de despliegues adyacentes o puntos de acceso de consumo es más difícil de controlar. Las antenas sectoriales direccionales son preferibles a los AP omnidireccionales en entornos exteriores, ya que permiten enfocar la cobertura en zonas específicas —el área del escenario principal, la zona de restauración, la cola de registro— en lugar de transmitir indiscriminadamente. Todo el hardware exterior debe tener como mínimo una clasificación de protección de entrada IP55; IP67 es preferible para entornos de festivales o expuestos.

Arquitectura de Captive Portal y Cumplimiento GDPR

El Captive Portal es la primera interacción del usuario con la red de su evento y su mecanismo principal tanto para el cumplimiento como para la captura de datos. Un portal mal diseñado que agota el tiempo de espera, no redirige correctamente en iOS o presenta un flujo de consentimiento poco claro generará un volumen desproporcionado de solicitudes de soporte y socavará la confianza de los asistentes en la red.

Desde la perspectiva del GDPR, cualquier recopilación de datos personales —direcciones de correo electrónico, tokens de inicio de sesión social o identificadores de dispositivo— requiere una base legal, un aviso de privacidad claro y un consentimiento explícito para cualquier uso de marketing. El consentimiento debe ser granular: el consentimiento para usar el WiFi no es lo mismo que el consentimiento para recibir comunicaciones de marketing. La plataforma Guest WiFi de Purple gestiona este flujo de consentimiento de forma nativa, presentando flujos de suscripción conformes y almacenando registros de consentimiento con marcas de tiempo y direcciones IP según lo exige el Artículo 7 del GDPR.

La arquitectura técnica del Captive Portal es importante para el rendimiento. Un portal alojado en la nube que redirige las solicitudes de autenticación a un servidor externo introduce latencia en el flujo de inicio de sesión. En momentos de carga máxima —cuando cientos de usuarios se autentican simultáneamente— esta latencia puede causar tiempos de espera y fallos en el inicio de sesión. La plataforma de Purple está diseñada precisamente para este caso de uso, con una infraestructura de autoescalado que maneja cargas de autenticación repentinas sin degradación.

Guía de Implementación

Fase 1: Estudio de Sitio y Modelado de Capacidad (8 Semanas Antes del Evento)

Comience con un estudio físico del sitio. Recorra cada área donde estarán presentes los asistentes y documente las alturas de los techos, los materiales de las paredes, las obstrucciones estructurales y la infraestructura existente (tendidos de conductos, tomas de corriente, puertos de datos). Utilice una herramienta de estudio WiFi —Ekahau Site Survey o iBwave son los estándares de la industria— para modelar la cobertura prevista e identificar zonas muertas antes de solicitar el hardware.

Al mismo tiempo, confirme la infraestructura de red existente del recinto. Identifique los puertos de datos disponibles, la ubicación del bastidor de distribución principal y la capacidad de cualquier switch existente. Determine si el cableado existente del recinto puede soportar PoE+ (802.3at) para los AP que pretende desplegar, o si necesita traer sus propios switches y cableado PoE.

Finalice su modelo de capacidad basándose en el número esperado de asistentes, el programa del evento (una sesión magistral crea un perfil de carga muy diferente al de una recepción de networking) y los requisitos de rendimiento de cualquier sistema de producción.

Fase 2: Adquisición de Hardware y Pedido de Backhaul (6–8 Semanas Antes del Evento)

Solicite su línea dedicada inmediatamente después del estudio del sitio. El plazo de aprovisionamiento de cuatro a seis semanas es la ruta crítica para todo el despliegue. Si el recinto del evento ya tiene una línea dedicada, negocie la asignación de ancho de banda dedicado con el equipo de TI del recinto; no asuma que la infraestructura existente estará disponible.

Para el hardware, la elección entre comprar y alquilar depende de la frecuencia de sus eventos. Para organizaciones que despliegan WiFi para eventos más de cuatro veces al año, la propiedad de un kit portátil —APs empresariales, un switch PoE gestionado, un router de montaje en rack y cableado— es más rentable que el alquiler repetido. Para eventos puntuales, las empresas especializadas en alquiler de WiFi para eventos proporcionan hardware preconfigurado con soporte in situ, lo que reduce significativamente el riesgo de despliegue.

Al especificar AP para alquiler o compra, priorice el hardware WiFi 6 (802.11ax) para cualquier despliegue superior a 200 usuarios. Las características OFDMA y BSS Colouring de WiFi 6 proporcionan mejoras significativas de rendimiento en entornos de alta densidad en comparación con WiFi 5 (802.11ac).

Fase 3: Configuración y Pruebas Pre-Evento (1–2 Semanas Antes del Evento)

Configure todo el equipo de red en un entorno de staging antes de llegar al sitio. Esto incluye la configuración de VLAN en el switch central, el mapeo de SSID a VLAN en el controlador inalámbrico, la configuración del ámbito DHCP y la integración del Captive Portal. Las pruebas en un entorno de staging son mucho más eficientes que la resolución de problemas el día del evento.

Para capticonfiguración del portal, integre la plataforma de Purple en esta etapa. Configure la página de bienvenida personalizada, el método de autenticación (correo electrónico, inicio de sesión social o SMS), el flujo de trabajo de consentimiento y cualquier redirección posterior a la autenticación. Pruebe el recorrido completo del usuario en múltiples tipos de dispositivos — iOS, Android, Windows y macOS manejan la detección del Captive Portal de manera diferente, y cada uno tiene requisitos específicos para que el mecanismo de redirección funcione correctamente.

Realice una prueba de carga utilizando un simulador de clientes WiFi para validar que el alcance DHCP, el backend de autenticación y el enlace ascendente pueden manejar la carga máxima esperada. Herramientas como Spirent o Ixia pueden simular cientos de clientes WiFi concurrentes para este propósito.

Fase 4: Despliegue in situ (Día antes del evento)

Llegue al lugar con tiempo suficiente para completar la instalación y las pruebas antes de que el recinto abra a los asistentes. Monte los APs según el plan de estudio del sitio — el montaje en techo es preferible para una cobertura omnidireccional; el montaje en pared es aceptable donde no hay acceso al techo. Tienda y etiquete todo el cableado, y documente la ubicación física de cada AP con una fotografía y una anotación en el plano.

Una vez instalado todo el hardware, realice un estudio posterior a la instalación utilizando un portátil o un dispositivo de estudio dedicado para validar la cobertura. Recorra toda el área de asistentes y confirme una intensidad de señal de -65 dBm o superior en toda la zona. Identifique y aborde cualquier brecha de cobertura antes de que comience el evento.

Pruebe el recorrido del usuario de extremo a extremo: conecte un dispositivo de prueba a cada SSID, complete la autenticación del Captive Portal y verifique que el acceso a internet esté disponible. Pruebe los terminales de pago con tarjeta en la VLAN del personal. Confirme que el equipo AV en la VLAN de producción puede alcanzar todos los destinos requeridos.

Fase 5: Gestión y monitorización in situ

Durante el evento, monitorice la red en tiempo real utilizando el panel de gestión del controlador inalámbrico. Las métricas clave a observar son: recuento de asociaciones de AP (señale cualquier AP que supere el 80% de su capacidad de cliente recomendada), utilización del canal, utilización del pool DHCP y rendimiento del enlace ascendente. La plataforma WiFi Analytics de Purple proporciona una capa adicional de visibilidad sobre el comportamiento del usuario — tiempo de permanencia, períodos de conexión pico y tasas de conversión del portal — lo cual es valioso tanto para la gestión en tiempo real como para la elaboración de informes posteriores al evento.

Tenga un proceso de escalada claro para los problemas de red. Designe un único punto de contacto para todas las solicitudes de soporte relacionadas con la red por parte del personal del evento, y asegúrese de que el ingeniero de red in situ tenga acceso remoto a todo el equipo a través de una conexión de gestión fuera de banda que sea independiente de la red de invitados.

Mejores Prácticas

Las siguientes recomendaciones representan las mejores prácticas neutrales para proveedores, derivadas de despliegues de eventos a gran escala en entornos de hostelería , comercio minorista y conferencias.

Deshabilite la difusión de SSID para las redes de personal y producción. No hay ninguna razón operativa para que estos SSID sean visibles para los asistentes. Ocultarlos reduce la superficie de ataque y previene conexiones accidentales.

Establezca tiempos de concesión DHCP agresivos en la VLAN de invitados. Un tiempo de concesión de 30 a 60 minutos asegura que las direcciones IP de los dispositivos desconectados se recuperen rápidamente. Esto es particularmente importante en eventos de varios días donde la población de asistentes cambia significativamente entre sesiones.

Implemente la autenticación 802.1X en las VLAN de personal y producción. WPA3-Enterprise con 802.1X proporciona autenticación por usuario y elimina el riesgo de que una clave precompartida compartida se vea comprometida. Para las redes de invitados, WPA3-Personal o una red abierta con un Captive Portal es el enfoque estándar.

Utilice DNS-over-HTTPS o filtrado DNS en la VLAN de invitados. Las redes de eventos públicas son un objetivo para el secuestro de DNS y los ataques de phishing. La aplicación de filtrado DNS — ya sea a través de su proveedor ascendente o a través de un servicio de seguridad DNS dedicado — proporciona una capa significativa de protección para los asistentes. La plataforma de Purple se integra con proveedores de seguridad DNS para aplicar este filtrado en la capa del Captive Portal.

Documente todo. Cree un diagrama de red, un programa de cableado y un mapa de ubicación de AP antes de llegar al sitio. Esta documentación es invaluable para la resolución de problemas durante el evento y para la planificación de futuros despliegues en el mismo lugar.

Para despliegues en aeropuertos y centros de transporte, se aplican consideraciones de seguridad adicionales — la guía de Purple sobre seguridad WiFi en aeropuertos cubre el modelo de amenaza específico y las estrategias de mitigación relevantes para entornos públicos de alta afluencia.

Resolución de Problemas y Mitigación de Riesgos

Agotamiento del Pool DHCP

Este es el modo de fallo más común en el WiFi de eventos. Los síntomas incluyen dispositivos que se conectan al WiFi pero no pueden obtener una dirección IP, o que reciben una dirección APIPA (169.254.x.x). La solución es aumentar el tamaño del alcance DHCP y reducir el tiempo de concesión. La prevención es sencilla: dimensione su alcance DHCP a al menos el doble del número máximo de clientes esperado y establezca los tiempos de concesión en 30-60 minutos.

Sobrecarga del Servidor de Autenticación

En momentos de carga máxima, un gran número de solicitudes de autenticación simultáneas puede sobrecargar un servidor RADIUS local o un backend de Captive Portal. Esto se manifiesta como inicios de sesión lentos o fallidos. Las plataformas alojadas en la nube como Purple se autoescalan para manejar cargas pico, lo cual es una ventaja arquitectónica significativa sobre los despliegues locales para casos de uso de eventos.

Interferencia de Co-Canal

Si varios APs operan en el mismo canal muy cerca, el rendimiento se degrada significativamente. Los síntomas incluyen bajo rendimiento a pesar de una buena intensidad de señal y altas tasas de reintento visibles en el controlador inalámbrico. La solución es revisar las asignaciones de canales y asegurarse de que los APs adyacentes estén en canales no superpuestos. Reducir la potencia de transmisión también ayuda al reducir el radio de interferencia de cada AP.

Fallos de Redirección del Captive Portal

Diferentes opeLos sistemas de calificación utilizan diferentes mecanismos para detectar Captive Portals. iOS utiliza un CNA (Captive Network Assistant) dedicado que realiza solicitudes HTTP a URLs específicas de Apple. Android utiliza un mecanismo similar con los servidores de comprobación de conectividad de Google. Si su Captive Portal no responde correctamente a estas sondas, el portal no se abrirá automáticamente y los usuarios deberán navegar manualmente a la URL del portal. Asegúrese de que su Captive Portal esté configurado para interceptar y responder a estas solicitudes de sonda específicas.

Fallo de enlace ascendente

Un único punto de fallo en el enlace ascendente es el riesgo de mayor impacto en el despliegue de un evento. Mitíguelo aprovisionando una conexión de respaldo 4G/5G que se active automáticamente si la línea arrendada principal falla. La mayoría de los routers empresariales admiten la conmutación por error dual-WAN con tiempos de conmutación de subsegundos. Pruebe el mecanismo de conmutación por error durante la configuración previa al evento, no durante el evento en sí.

ROI e Impacto Comercial

El WiFi para eventos es cada vez más reconocido no solo como una utilidad, sino como un activo de datos. Cada asistente que se conecta a la red de su evento y se autentica a través de un Captive Portal proporciona datos de primera parte — dirección de correo electrónico, información demográfica y datos de comportamiento — que tienen un valor comercial significativo para los organizadores de eventos, operadores de recintos y patrocinadores.

La plataforma WiFi Analytics de Purple cuantifica este valor directamente. Los informes posteriores al evento proporcionan datos sobre el total de conexiones únicas, usuarios concurrentes máximos, duración media de la sesión, tasas de conversión del portal y tasas de aceptación para comunicaciones de marketing. Para una conferencia de 2.000 asistentes con una tasa de aceptación del portal del 70%, esto representa 1.400 nuevos contactos de marketing con consentimiento capturados en un solo evento — un coste por adquisición difícil de igualar a través de cualquier otro canal.

Para los operadores de recintos en el sector de la hostelería , la capa de análisis proporciona valor adicional a través del análisis de afluencia y el mapeo del tiempo de permanencia. Comprender qué áreas de un recinto atraen la mayor participación — y durante cuánto tiempo — informa las decisiones de diseño, la ubicación de alimentos y bebidas, y el posicionamiento de patrocinadores para futuros eventos.

El cálculo del ROI para la inversión en WiFi para eventos debe tener en cuenta tres categorías de retorno: operacional (costes de soporte reducidos de una red bien diseñada frente a una ad-hoc), comercial (captura de datos de primera parte y aceptaciones de marketing), y reputacional (el valor de marca de una red fiable y rápida que mejora la experiencia del asistente). Para eventos a gran escala, el retorno comercial por sí solo suele justificar la inversión en infraestructura en dos o tres eventos.

Términos clave y definiciones

Access Point (AP)

A hardware device that creates a wireless local area network (WLAN) by transmitting and receiving WiFi signals. In event deployments, enterprise-grade APs are used rather than consumer devices, as they support multiple SSIDs, VLAN tagging, centralised management, and higher concurrent client counts.

IT teams encounter AP specifications when sizing a deployment. Key parameters are the maximum concurrent client count (typically 100–200 for enterprise APs), the supported WiFi standard (802.11ax/WiFi 6 is current best practice), and the ingress protection rating (IP55+ for outdoor use).

VLAN (Virtual Local Area Network)

A logical network segment created within a physical network infrastructure using IEEE 802.1Q tagging. VLANs allow multiple isolated networks to share the same physical switches and cabling, with traffic between VLANs controlled by routing policies.

VLANs are the primary mechanism for network segmentation in event deployments. Separating guest, staff, and production traffic onto different VLANs is both a performance best practice and a PCI DSS compliance requirement where card payments are involved.

Captive Portal

A web page presented to users when they first connect to a WiFi network, requiring authentication or acceptance of terms before internet access is granted. Captive portals are the standard mechanism for guest WiFi access control, GDPR consent capture, and first-party data collection.

The captive portal is the user's first interaction with the event network. Its performance under load — particularly during peak authentication bursts — directly affects the attendee experience. Cloud-hosted portals like Purple's platform scale automatically to handle burst loads.

DHCP (Dynamic Host Configuration Protocol)

A network protocol that automatically assigns IP addresses to devices when they connect to a network. The DHCP server maintains a pool of available addresses (the scope) and assigns them to clients for a defined period (the lease time).

DHCP pool exhaustion — where all available IP addresses are in use and new devices cannot connect — is the most common failure mode in event WiFi. Correct scope sizing and lease time configuration are critical planning steps.

Leased Line

A dedicated, synchronous, uncontended data connection between two points, provided by a telecommunications carrier with a guaranteed Service Level Agreement (SLA). Unlike broadband, a leased line provides equal upload and download speeds and is not shared with other customers.

A leased line is the recommended uplink for event WiFi deployments above 200 attendees. The key differentiator from broadband is the SLA guarantee and the uncontended nature of the connection. Provisioning typically takes 4–6 weeks.

802.11ax (WiFi 6)

The current generation WiFi standard, introducing OFDMA (Orthogonal Frequency Division Multiple Access) and MU-MIMO (Multi-User Multiple Input Multiple Output) to improve performance in high-density environments. WiFi 6 allows an AP to serve multiple clients simultaneously on the same channel, rather than sequentially.

WiFi 6 is the recommended standard for event deployments above 200 users. Its high-density performance improvements over WiFi 5 (802.11ac) are most pronounced in exactly the kind of environment that event WiFi creates: many clients, high contention, mixed device types.

GDPR (General Data Protection Regulation)

EU regulation (2016/679) governing the collection, processing, and storage of personal data. For event WiFi, GDPR requires a lawful basis for data collection, a clear privacy notice, explicit and granular consent for marketing use, and the ability to demonstrate compliance through consent records.

Any event WiFi deployment that collects personal data — email addresses, social login tokens, or device identifiers — must comply with GDPR. The captive portal is the primary compliance enforcement point. Consent for WiFi access and consent for marketing communications must be separate, granular opt-ins.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandating how organisations that process, store, or transmit card payment data must protect that data. PCI DSS requires that cardholder data environments are network-segmented from any public-facing systems.

Any event that processes card payments — ticketing, F&B, merchandise — must ensure that payment systems are on a network segment that is completely isolated from the guest WiFi network. Placing payment terminals on the same VLAN as public WiFi is a PCI DSS compliance failure.

Band Steering

A wireless network feature that actively encourages dual-band capable client devices to connect to the 5 GHz band rather than 2.4 GHz, by delaying or declining association requests on 2.4 GHz from clients that are capable of 5 GHz.

In high-density event environments, the 2.4 GHz spectrum quickly becomes saturated. Band steering is a standard configuration on enterprise APs that reduces 2.4 GHz congestion by pushing capable clients to the less congested 5 GHz band.

QoS (Quality of Service)

Network traffic management techniques that prioritise certain types of traffic over others, ensuring that high-priority applications receive the bandwidth and latency they require even when the network is congested.

QoS is used in event deployments to guarantee bandwidth for production and press VLANs, and to limit the per-user throughput on the guest VLAN to prevent individual heavy users from degrading the experience for all attendees.

Casos de éxito

A 3,000-seat conference centre is hosting a two-day technology summit. The event includes a 2,500-person keynote hall, 12 breakout rooms of 50–150 people each, an exhibition floor with 80 exhibitor stands, and a press room with 30 journalists requiring reliable high-throughput connectivity. The venue has existing Cat6 cabling throughout but only a 200 Mbps shared broadband connection. How should the network be designed?

The first priority is backhaul. A 200 Mbps shared broadband connection is wholly inadequate for this event. A dedicated leased line of at least 2 Gbps should be ordered immediately — this is the critical path item with a 4–6 week lead time. A 4G/5G bonded backup should be provisioned as a failover.

For the wireless architecture, the keynote hall requires the most careful planning. With 2,500 potential concurrent users, plan for 60–80 APs in the hall alone, deployed at high density with reduced transmit power (8–10 dBm) and manually assigned channels. WiFi 6 APs are essential at this scale.

VLAN design: VLAN 10 (Guest/Attendee), VLAN 20 (Staff/Registration), VLAN 30 (Exhibitor), VLAN 40 (Press/Production), VLAN 50 (AV/Broadcast). The press VLAN should have guaranteed bandwidth allocation via QoS — budget 5 Mbps per journalist for video upload capability.

For exhibitors, provision a separate SSID on VLAN 30 with WPA2-PSK and a unique password per stand distributed at registration. This prevents exhibitors from accessing each other's networks while keeping the provisioning process manageable.

DHCP: Use a /20 scope for the guest VLAN (4,094 usable addresses), /24 for each operational VLAN. Set guest lease time to 30 minutes.

Captive portal: Deploy Purple's Guest WiFi platform on the attendee VLAN with email or social login authentication, a branded splash page, and explicit GDPR consent for post-event marketing. Estimated opt-in yield at 65–70%: approximately 1,600–1,750 consented marketing contacts.

A major retail chain is running a three-day outdoor pop-up event in a city centre square. Expected footfall is 500–800 visitors per day. The event includes a product demonstration area, a payment kiosk, and a social media activation zone where visitors are encouraged to share content. There is no fixed infrastructure — no cabling, no power, no existing network. How do you provision connectivity?

With no fixed infrastructure, the deployment must be entirely self-contained. The network stack consists of: a 5G bonded router (using SIM cards from two different carriers for resilience) providing the uplink; a managed PoE switch powered from a generator or portable UPS; and outdoor-rated WiFi 6 APs with IP67 ingress protection mounted on temporary rigging or event structures.

For an outdoor environment, use directional sector antennas rather than omnidirectional APs to focus coverage on the event footprint and minimise interference with the surrounding area. Position APs at height — 4–6 metres — to maximise coverage radius while reducing ground-level interference.

VLAN design: VLAN 10 (Visitor WiFi with captive portal), VLAN 20 (Staff and Payment Kiosk — PCI DSS scoped), VLAN 30 (Social Media Activation Zone — higher bandwidth allocation). The payment kiosk VLAN must be completely isolated from visitor traffic and should use a wired connection to the PoE switch rather than WiFi where possible.

For the social media activation zone, configure QoS to prioritise upload traffic (Instagram, TikTok uploads are upload-heavy) and ensure the uplink has sufficient headroom. At 800 concurrent visitors with 10% actively uploading content at any given time, budget 5 Mbps per active uploader: 80 users × 5 Mbps = 400 Mbps upload capacity required.

Captive portal: Deploy Purple's platform with a branded splash page tied to the campaign. Collect email addresses and social handles, with opt-in for post-event follow-up. The social media activation zone can be configured to automatically redirect authenticated users to the campaign hashtag page.

For weather resilience, all equipment should be housed in weatherproof enclosures rated to IP65 or above. Have a spare AP and spare PoE injector on site for rapid replacement.

Análisis de escenarios

Q1. You are the IT director for a conference centre that hosts 20 events per year, ranging from 50-person boardroom meetings to 1,500-person annual conferences. The venue currently has a 500 Mbps shared broadband connection and a mix of consumer-grade WiFi routers installed by the previous IT team. Attendee complaints about WiFi quality are increasing. What is your infrastructure upgrade roadmap, and what is the business case for the investment?

💡 Sugerencia:Consider the range of event sizes and the different network requirements for each. Think about whether a single infrastructure can serve all event types, or whether a tiered approach is needed. The business case should address both the cost of the current situation (complaints, lost business) and the revenue opportunity (data capture, premium WiFi as a service offering).

Mostrar enfoque recomendado

The upgrade roadmap has three components. First, replace the shared broadband with a dedicated leased line of at least 1 Gbps — this is the single highest-impact change and addresses the root cause of most performance complaints. Second, replace the consumer WiFi routers with a managed enterprise wireless infrastructure: a wireless controller, enterprise-grade APs deployed according to a proper site survey, and a managed PoE switch. For a venue of this size, 20–30 APs covering all event spaces is a reasonable starting point. Third, deploy a captive portal platform — Purple's Guest WiFi solution — to provide branded authentication, GDPR-compliant data capture, and analytics reporting.

The business case has two components. The cost of the current situation includes reputational damage from poor WiFi (quantifiable through attendee feedback scores), potential lost bookings from event organisers who specify WiFi quality in their venue requirements, and the IT team time spent responding to complaints. The revenue opportunity includes first-party data capture from every event (at 20 events per year with average 500 attendees and 65% opt-in, that is 6,500 new marketing contacts per year), the ability to offer premium WiFi as a billable service to event organisers, and the analytics data that informs venue layout and F&B decisions.

Q2. An outdoor music festival with 8,000 attendees has hired your company to provide event WiFi services. The site is a greenfield location with no existing infrastructure — no power, no cabling, no fixed structures. The event runs for three days. What are the five highest-risk items in this deployment, and how do you mitigate each one?

💡 Sugerencia:Think about the dependencies that are most likely to fail in an outdoor, infrastructure-free environment. Consider weather, power, connectivity, hardware failure, and human factors. For each risk, think about both prevention and contingency.

Mostrar enfoque recomendado

Risk 1 — Uplink failure: With no fixed infrastructure, a leased line is not an option. The mitigation is a bonded 5G solution using SIM cards from at least two different carriers, with automatic failover. Budget for 4–5 SIM cards across carriers with the best coverage at the specific site location (verify this with a site visit before the event). Risk 2 — Power failure: All network equipment runs from generators. The mitigation is a UPS (uninterruptible power supply) between the generator and the network equipment, providing 15–30 minutes of runtime during generator transitions or refuelling. Have a spare generator on site. Risk 3 — Hardware failure: In an outdoor environment, hardware failure rates are higher due to weather, vibration, and physical damage. Bring 20% spare hardware — spare APs, spare PoE injectors, spare patch cables. Document the configuration of every device so that a replacement can be provisioned in under 10 minutes. Risk 4 — Weather damage: All outdoor hardware must be IP67 rated. All cabling must be run in conduit or cable management rated for outdoor use. All equipment enclosures must be sealed and elevated off the ground to prevent water ingress. Risk 5 — DHCP exhaustion: At 8,000 attendees, a standard DHCP scope will fail. Configure a /19 subnet (8,190 usable addresses) with a 30-minute lease time. Monitor the DHCP pool utilisation in real time and have a plan to expand the scope if utilisation exceeds 80%.

Q3. A legal conference is using your event WiFi service. The event organiser wants to collect attendee email addresses through the captive portal and use them for post-event marketing. The event has attendees from both the UK and the EU. What GDPR compliance requirements apply, and how should the captive portal be configured to meet them?

💡 Sugerencia:Consider the distinction between the lawful basis for providing WiFi access and the lawful basis for marketing communications. Think about what information must be presented to users, what consent records must be kept, and how the rights of data subjects are handled.

Mostrar enfoque recomendado

Under GDPR (and the UK GDPR post-Brexit), the collection of email addresses and their use for marketing requires explicit, informed, and freely given consent. The captive portal must be configured as follows. First, the splash page must include a clear privacy notice that identifies the data controller (the event organiser), specifies what data is collected, how it will be used, and how long it will be retained. Second, consent for WiFi access and consent for marketing communications must be separate opt-ins — a single checkbox that conflates the two is non-compliant. Users must be able to access the WiFi without consenting to marketing. Third, the marketing opt-in checkbox must be unchecked by default (no pre-ticked boxes). Fourth, the consent record — including the timestamp, the IP address, and the specific consent text presented — must be stored and retrievable, as required by Article 7(1) GDPR. Fifth, the privacy notice must include information about data subject rights (access, erasure, portability) and provide a contact mechanism for exercising those rights. Purple's Guest WiFi platform handles all of these requirements natively, storing consent records with full audit trail and providing a compliant consent workflow out of the box. For a UK/EU mixed audience, the same GDPR standard applies to both — UK GDPR and EU GDPR are substantively identical in their consent requirements.