निरंतर विश्वास निगरानी के लिए Post-Admission NAC कैसे लागू करें

यह मार्गदर्शिका आतिथ्य, खुदरा, स्वास्थ्य सेवा और सार्वजनिक-क्षेत्र के वातावरण सहित उद्यम स्थलों पर निरंतर विश्वास निगरानी के साथ Post-Admission Network Access Control (NAC) को लागू करने के लिए एक आधिकारिक तकनीकी खाका प्रदान करती है। यह स्थिर पूर्व-प्रवेश जांच से RADIUS CoA, व्यवहारिक बेसलाइनिंग और टेलीमेट्री एकीकरण का उपयोग करके गतिशील, सत्र-जागरूक प्रवर्तन में स्थापत्य परिवर्तन का विवरण देती है। IT आर्किटेक्ट और नेटवर्क संचालन टीमों को कार्रवाई योग्य परिनियोजन मार्गदर्शन, वास्तविक दुनिया के केस स्टडी, अनुपालन संरेखण नोट्स और मापने योग्य ROI फ्रेमवर्क मिलेंगे।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण

- पूर्व-प्रवेश से Post-Admission की ओर बदलाव

- निरंतर विश्वास निगरानी वास्तुकला के मुख्य घटक

- मानक और प्रोटोकॉल संदर्भ

- कार्यान्वयन मार्गदर्शिका

- चरण 1: दृश्यता और बेसलाइनिंग (सप्ताह 1-4)

- चरण 2: नीति विकास और परीक्षण (सप्ताह 5–6)

- चरण 3: क्रमिक प्रवर्तन रोलआउट (सप्ताह 7–10)

- चरण 4: पूर्ण उत्पादन और निरंतर अनुकूलन

- सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम शमन

- CoA विफलताएँ

- गलत सकारात्मक और परिचालन व्यवधान

- मापनीयता और थ्रूपुट

- विक्रेता लॉक-इन

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

उच्च-घनत्व वाले वातावरणों — आतिथ्य, खुदरा, स्टेडियम और सार्वजनिक-क्षेत्र के स्थलों — में उद्यम नेटवर्कों के लिए, पारंपरिक पूर्व-प्रवेश Network Access Control अब पर्याप्त नहीं है। स्थिर, बिंदु-समय प्रमाणीकरण जांच उन उपकरणों का हिसाब नहीं दे सकती जो नेटवर्क एक्सेस दिए जाने के बाद समझौता किए जाते हैं या दुर्भावनापूर्ण व्यवहार प्रदर्शित करते हैं। एक उपकरण 802.1X नीति इंजन के विरुद्ध साफ-सुथरा प्रमाणित हो सकता है और फिर, कुछ मिनटों बाद, आंतरिक सबनेट को स्कैन करना या डेटा निकालना शुरू कर सकता है।

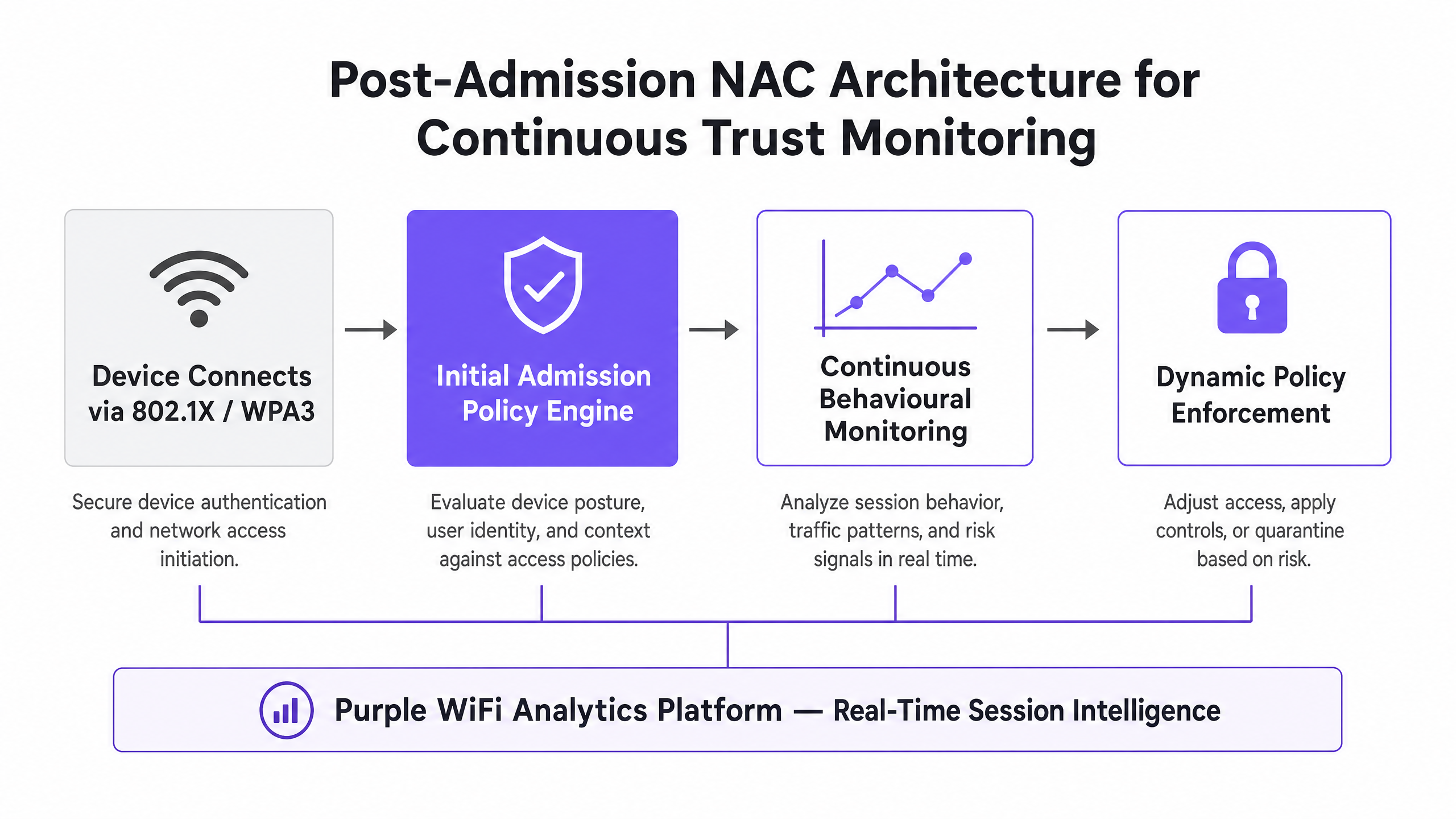

Post-Admission NAC सुरक्षा प्रतिमान को "प्रमाणीकरण और विश्वास" से निरंतर विश्वास निगरानी में बदल देता है। स्थापित व्यवहारिक बेसलाइन के विरुद्ध डिवाइस की स्थिति, ट्रैफ़िक पैटर्न और सत्र संदर्भ का लगातार मूल्यांकन करके, IT और नेटवर्क संचालन टीमें RADIUS Change of Authorization (CoA) का उपयोग करके सत्र के बीच में नीतियों को गतिशील रूप से लागू कर सकती हैं। यह मार्गदर्शिका Post-Admission NAC को लागू करने के लिए एक व्यावहारिक, विक्रेता-तटस्थ खाका प्रदान करती है। इसमें स्थापत्य संबंधी विचार, Guest WiFi और WiFi Analytics प्लेटफॉर्म के साथ एकीकरण, और कार्रवाई योग्य परिनियोजन रणनीतियाँ शामिल हैं जो उपयोगकर्ता अनुभव को बाधित किए बिना जोखिम को कम करती हैं।

तकनीकी गहन-विश्लेषण

पूर्व-प्रवेश से Post-Admission की ओर बदलाव

पारंपरिक NAC, एक्सेस प्रदान करने से पहले पहचान और स्थिति को सत्यापित करने के लिए IEEE 802.1X, MAC Authentication Bypass (MAB), या captive portals पर निर्भर करता है। एक बार प्रवेश मिलने के बाद, डिवाइस आमतौर पर सत्र की अवधि के लिए अपने असाइन किए गए VLAN या माइक्रो-सेगमेंट तक अबाधित पहुंच का आनंद लेता है। इस मॉडल में एक मौलिक दोष है: यह प्रवेश को एक बाइनरी, एक-बार की घटना के रूप में मानता है। खतरे का परिदृश्य उस आधार पर काम नहीं करता है।

Post-Admission NAC एक गतिशील नीति इंजन प्रस्तुत करता है जो सक्रिय सत्र की लगातार निगरानी करता है। यदि कोई उपकरण आंतरिक सबनेट को स्कैन करना शुरू कर देता है, असामान्य ट्रैफ़िक वॉल्यूम उत्पन्न करता है, या ज्ञात कमांड-एंड-कंट्रोल (C2) सर्वर के साथ संचार करने का प्रयास करता है, तो NAC समाधान गतिशील रूप से डिवाइस के नेटवर्क विशेषाधिकारों को बदल देता है। यह RADIUS (RFC 5176) के माध्यम से Change of Authorization (CoA) अनुरोधों, वायरलेस LAN कंट्रोलर (WLCs) के साथ API एकीकरण, या SD-WAN फैब्रिक के साथ सीधे एकीकरण के माध्यम से प्राप्त किया जाता है — एक विषय जिसे SD WAN vs MPLS: The 2026 Enterprise Network Guide में गहराई से खोजा गया है।

निरंतर विश्वास निगरानी वास्तुकला के मुख्य घटक

एक उत्पादन-ग्रेड Post-Admission NAC परिनियोजन के लिए चार एकीकृत घटकों की आवश्यकता होती है जो मिलकर काम करते हैं।

टेलीमेट्री अंतर्ग्रहण आधार है। सिस्टम को WLCs, स्विच, फ़ायरवॉल और एंडपॉइंट डिटेक्शन एंड रिस्पांस (EDR) एजेंटों से वास्तविक समय डेटा को अंतर्ग्रहण करना चाहिए। इसमें नेटफ्लो/IPFIX डेटा, RADIUS अकाउंटिंग रिकॉर्ड, DNS अनुरोध लॉग और डीप पैकेट इंस्पेक्शन (DPI) इंजनों से एप्लिकेशन विजिबिलिटी मेट्रिक्स शामिल हैं। व्यापक टेलीमेट्री के बिना, नीति इंजन अंधाधुंध काम कर रहा है।

व्यवहारिक विश्लेषण इंजन टेलीमेट्री स्ट्रीम को संसाधित करता है और इसकी स्थापित बेसलाइन से तुलना करता है। मशीन लर्निंग मॉडल का उपयोग बेसलाइन निर्माण और विसंगति स्कोरिंग को स्वचालित करने के लिए तेजी से किया जा रहा है, जिससे मैन्युअल कॉन्फ़िगरेशन का बोझ कम होता है। AI इस क्षेत्र को कैसे बदल रहा है, इसकी विस्तृत जानकारी के लिए, The Future of Wi-Fi Security: AI-Driven NAC and Threat Detection और इसके स्पेनिश-भाषा समकक्ष El Futuro de la Seguridad Wi-Fi: NAC Impulsado por IA y Detección de Amenazas देखें।

गतिशील नीति प्रवर्तन परिचालन आउटपुट है। एक पोर्ट को बाउंस करने, VLAN असाइनमेंट बदलने, या वास्तविक समय में एक प्रतिबंधात्मक Access Control List (ACL) लागू करने के लिए RADIUS CoA जारी करने की क्षमता ही Post-Admission NAC को एक निष्क्रिय निगरानी प्रणाली से अलग करती है। विश्वसनीय CoA के बिना, आपके पास एक अलर्टिंग सिस्टम है, न कि एक प्रवर्तन प्रणाली।

एकीकरण परत NAC इंजन को व्यापक सुरक्षा पारिस्थितिकी तंत्र से जोड़ती है: इवेंट सहसंबंध के लिए SIEM प्लेटफॉर्म, ज्ञात-खराब IP संवर्धन के लिए खतरे की खुफिया जानकारी फ़ीड, और उपयोगकर्ता-संदर्भ संवर्धन के लिए पहचान प्रदाता। अतिथि-सामना वाले वातावरण में, WiFi Analytics प्लेटफॉर्म सत्र-स्तर का संदर्भ प्रदान करता है जो नीतिगत निर्णयों को महत्वपूर्ण रूप से समृद्ध करता है।

मानक और प्रोटोकॉल संदर्भ

| मानक | Post-Admission NAC से प्रासंगिकता |

|---|---|

| IEEE 802.1X | पोर्ट-आधारित प्रमाणीकरण का आधार; पहचान बाइंडिंग प्रदान करता है जिसे NAC नीतियां संदर्भित करती हैं |

| RFC 5176 (RADIUS CoA) | मध्य-सत्र नीति प्रवर्तन के लिए प्रोटोकॉल तंत्र |

| WPA3-Enterprise | 802.1X प्रमाणीकरण विनिमय के लिए मजबूत क्रिप्टोग्राफिक सुरक्षा प्रदान करता है |

| PCI DSS v4.0 | नेटवर्क एक्सेस की निरंतर निगरानी और स्वचालित प्रतिक्रिया क्षमताओं की आवश्यकता है |

| GDPR Article 32 | चल रही गोपनीयता और अखंडता सुनिश्चित करने के लिए उचित तकनीकी उपायों को अनिवार्य करता है |

| NIST SP 800-207 | Zero Trust Architecture फ्रेमवर्क जिसे Post-Admission NAC सीधे लागू करता है |

कार्यान्वयन मार्गदर्शिका

व्यापक नेटवर्क व्यवधान से बचने के लिए Post-Admission NAC को तैनात करने के लिए एक चरणबद्ध दृष्टिकोण की आवश्यकता होती है। सक्रिय प्रवर्तन को तुरंत सक्षम करने का प्रयास विफल परिनियोजन का सबसे आम कारण है।

चरण 1: दृश्यता और बेसलाइनिंग (सप्ताह 1-4)

NAC समाधान को केवल-मॉनिटर मोड में तैनात करें। कोई प्रवर्तन नहींप्रवर्तन कार्रवाइयों को इस चरण में कॉन्फ़िगर किया जाना चाहिए।

यह सुनिश्चित करके प्रारंभ करें कि सभी Network Access Devices RADIUS अकाउंटिंग डेटा और फ़्लो टेलीमेट्री को NAC पॉलिसी इंजन पर भेज रहे हैं। सभी प्रबंधित स्विच और WLCs पर NetFlow या IPFIX निर्यात कॉन्फ़िगर करें। आगे बढ़ने से पहले सत्यापित करें कि NAC इंजन रिकॉर्ड को सही ढंग से प्राप्त और पार्स कर रहा है।

सिस्टम को विभिन्न डिवाइस प्रोफाइल में ट्रैफ़िक पैटर्न का निरीक्षण करने दें। यह Healthcare वातावरण में विशेष रूप से महत्वपूर्ण है जहाँ मेडिकल IoT उपकरणों में अत्यधिक अनुमानित ट्रैफ़िक पैटर्न होते हैं, और Retail वातावरण में जहाँ पॉइंट-ऑफ़-सेल टर्मिनलों की अच्छी तरह से परिभाषित संचार आवश्यकताएँ होती हैं। बेसलाइनिंग अवधि में कम से कम एक पूर्ण व्यावसायिक चक्र — आमतौर पर चार सप्ताह — शामिल होना चाहिए ताकि सप्ताहांत बनाम कार्यदिवस भिन्नता को कैप्चर किया जा सके।

चरण 2: नीति विकास और परीक्षण (सप्ताह 5–6)

बेसलाइन स्थापित होने के बाद, जोखिम-आधारित नीतियां विकसित करें। विशुद्ध रूप से तकनीकी संकेतकों के बजाय व्यावसायिक जोखिम के आधार पर स्पष्ट क्वारंटाइन ट्रिगर परिभाषित करें।

एक रिटेल वातावरण के लिए, एक महत्वपूर्ण ट्रिगर यह हो सकता है: Guest VLAN से कोई भी ट्रैफ़िक जो POS VLAN सबनेट पर रूट करने का प्रयास कर रहा हो। एक हॉस्पिटैलिटी वातावरण के लिए, यह हो सकता है: कोई भी डिवाइस जो प्रति मिनट 500 से अधिक SMB कनेक्शन प्रयास उत्पन्न कर रहा हो। एक हेल्थकेयर वातावरण के लिए: MAB के माध्यम से प्रमाणित कोई भी डिवाइस जो अपनी अनुमोदित गंतव्य सूची के बाहर किसी बाहरी IP पते के साथ संचार कर रहा हो।

ट्रिगर स्थिति का अनुकरण करके प्रयोगशाला वातावरण में प्रत्येक नीति का परीक्षण करें। सत्यापित करें कि NAC इंजन विसंगति को सही ढंग से पहचानता है, CoA अनुरोध उत्पन्न करता है, और NAD स्वीकार्य समय सीमा के भीतर नई नीति लागू करता है (महत्वपूर्ण ट्रिगर के लिए आमतौर पर 500 मिलीसेकंड से कम)।

चरण 3: क्रमिक प्रवर्तन रोलआउट (सप्ताह 7–10)

पहले कम जोखिम वाले नेटवर्क सेगमेंट पर सक्रिय प्रवर्तन सक्षम करें। स्टाफ-ओनली IoT VLAN आमतौर पर एक अच्छा शुरुआती बिंदु होता है, क्योंकि अतिथि या क्लिनिकल नेटवर्क की तुलना में गलत सकारात्मक का परिचालन प्रभाव सीमित होता है।

क्रमिक प्रवर्तन प्रतिक्रिया के साथ प्रारंभ करें। किसी डिवाइस को तुरंत डिस्कनेक्ट करने के बजाय, एक प्रतिबंधात्मक ACL लागू करें जो बुनियादी इंटरनेट एक्सेस (अनुमोदित गंतव्यों के लिए HTTP/HTTPS) की अनुमति देता है लेकिन सभी आंतरिक रूटिंग को ब्लॉक करता है। यह गलत सकारात्मक के प्रभाव को कम करता है जबकि अभी भी खतरे को नियंत्रित करता है। क्वारंटाइन कतार की दैनिक निगरानी करें और आवश्यकतानुसार थ्रेशोल्ड समायोजित करें।

प्रवर्तन को अतिरिक्त सेगमेंट में क्रमिक रूप से विस्तारित करें, आगे बढ़ने से पहले प्रत्येक को मान्य करें। सुनिश्चित करें कि RADIUS CoA मज़बूती से काम कर रहा है — NAC इंजन और सभी NADs के बीच UDP पोर्ट 3799 खुला होना चाहिए, और साझा रहस्य सुसंगत होने चाहिए। Transport हब डिप्लॉयमेंट में, जहाँ नेटवर्क सेगमेंट कई भौतिक स्थानों तक फैले हो सकते हैं, WAN लिंक पर CoA प्रतिक्रिया समय को मान्य करें।

चरण 4: पूर्ण उत्पादन और निरंतर अनुकूलन

एक बार जब सभी सेगमेंट सक्रिय प्रवर्तन के अधीन हो जाते हैं, तो एक सतत अनुकूलन ताल स्थापित करें। साप्ताहिक रूप से क्वारंटाइन घटनाओं की समीक्षा करें, आवर्ती गलत सकारात्मक की पहचान करें, और तदनुसार बेसलाइन को परिष्कृत करें। एंडपॉइंट और परिधि सुरक्षा घटनाओं के साथ क्रॉस-सहसंबंध के लिए NAC इवेंट स्ट्रीम को अपने SIEM के साथ एकीकृत करें।

Hospitality डिप्लॉयमेंट के लिए, मौसमी बेसलाइन समायोजन पर विचार करें — चरम गर्मी के मौसम में एक होटल नेटवर्क में जनवरी में उसी नेटवर्क से भौतिक रूप से भिन्न ट्रैफ़िक पैटर्न होंगे। यदि अपडेट नहीं किया जाता है, तो स्थिर बेसलाइन चरम अवधि के दौरान उच्च गलत सकारात्मक उत्पन्न करेंगे।

सर्वोत्तम अभ्यास

जहाँ संभव हो 802.1X पर मानकीकरण करें। जबकि MAB हेडलेस IoT उपकरणों के लिए आवश्यक है, 802.1X मजबूत क्रिप्टोग्राफिक पहचान बाइंडिंग प्रदान करता है। सुनिश्चित करें कि जहाँ समर्थित हो, WPA3-Enterprise का उपयोग किया जाए। अंतर्निहित RF वातावरण को समझना आवश्यक है — यह सुनिश्चित करने के लिए Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 की समीक्षा करें कि आपका स्पेक्ट्रम डिज़ाइन निरंतर निगरानी के प्रबंधन ओवरहेड का समर्थन करता है।

एक सहायक नियंत्रण के रूप में माइक्रो-सेगमेंटेशन का लाभ उठाएं। पोस्ट-एडमिशन NAC को नेटवर्क माइक्रो-सेगमेंटेशन के साथ मिलाएं। यदि कोई डिवाइस समझौता किया जाता है और किसी भी कारण से CoA प्रतिक्रिया में देरी होती है, तो माइक्रो-सेगमेंटेशन ब्लास्ट रेडियस को डिवाइस के अपने सेगमेंट तक सीमित कर देता है। दोनों नियंत्रण पूरक हैं, अतिरेक नहीं।

प्रवर्तन नीतियों को अनुपालन जनादेशों के साथ संरेखित करें। सुनिश्चित करें कि आपकी निरंतर निगरानी और स्वचालित प्रतिक्रिया प्रक्रियाओं को लेखा परीक्षकों के लिए प्रलेखित किया गया है। PCI DSS v4.0 आवश्यकता 10 नेटवर्क संसाधनों तक सभी पहुंच के लॉगिंग और निगरानी को अनिवार्य करती है। GDPR अनुच्छेद 32 निरंतर गोपनीयता और अखंडता उपायों की आवश्यकता है। पोस्ट-एडमिशन NAC सीधे दोनों को संतुष्ट करता है, लेकिन तभी जब ऑडिट ट्रेल संरक्षित हो और स्वचालित प्रतिक्रिया प्रक्रियाओं को औपचारिक रूप से प्रलेखित किया गया हो।

भौतिक संदर्भ संवर्धन के लिए BLE पर विचार करें। उन वातावरणों में जहाँ भौतिक उपस्थिति मायने रखती है — जैसे कि एक सम्मेलन केंद्र या रिटेल फ़्लोर — BLE बीकन डेटा को एकीकृत करना NAC पॉलिसी इंजन के संदर्भ को समृद्ध कर सकता है। नेटवर्क पर प्रमाणित लेकिन भौतिक रूप से प्रतिबंधित क्षेत्र में स्थित एक डिवाइस सार्वजनिक क्षेत्र में उसी डिवाइस की तुलना में उच्च-जोखिम संकेत है। कार्यान्वयन मार्गदर्शन के लिए BLE Low Energy Explained for Enterprise देखें।

समस्या निवारण और जोखिम शमन

CoA विफलताएँ

पोस्ट-एडमिशन NAC डिप्लॉयमेंट में सबसे आम समस्या NAD द्वारा RADIUS CoA अनुरोध को संसाधित करने में विफलता है। लक्षणों में शामिल हैं: NAC इंजन एक सफल CoA ट्रांसमिशन को लॉग करता है, लेकिन क्लाइंट डिवाइस अपरिवर्तित एक्सेस के साथ नेटवर्क पर रहता है। NAD पर UDP पोर्ट 3799 पर ट्रैफ़िक कैप्चर करके निदान करें। सामान्य कारणों में CoA पोर्ट को ब्लॉक करने वाले फ़ायरवॉल नियम, बेमेल RADIUS साझा रहस्य, या NAD की कॉन्फ़िगरेशन में CoA का स्पष्ट रूप से सक्षम न होना शामिल है। उत्पादन रोलआउट से पहले हमेशा एक नियंत्रित परीक्षण में CoA को मान्य करें।

गलत सकारात्मक और परिचालन व्यवधान

अत्यधिक आक्रामक व्यवहारिक बेसलाइन वैध उपकरणों को क्वारंटाइन करने का कारण बनती हैं। यह हॉस्पिटैलिटी वातावरण में विशेष रूप से समस्याग्रस्त है जहाँ अतिथि डिवाइस अप्रत्याशित व्यवहार प्रदर्शित करते हैंअनुमानित व्यवहार — स्ट्रीमिंग वीडियो, VPN उपयोग और क्लाउड बैकअप संचालन, यदि बेसलाइन बहुत संकीर्ण हैं, तो ये सभी विसंगति थ्रेशोल्ड को ट्रिगर कर सकते हैं। हमेशा एक क्रमिक प्रवर्तन दृष्टिकोण का उपयोग करें और उन ज्ञात-अच्छे उपकरणों के लिए एक श्वेतसूची प्रक्रिया बनाए रखें जो नियमित रूप से अलर्ट ट्रिगर करते हैं।

मापनीयता और थ्रूपुट

निरंतर निगरानी महत्वपूर्ण टेलीमेट्री उत्पन्न करती है। एक स्टेडियम या बड़े सम्मेलन केंद्र में जहाँ 10,000 समवर्ती सत्र होते हैं, NAC नीति इंजन और लॉगिंग इन्फ्रास्ट्रक्चर को रिकॉर्ड छोड़े बिना इनजेस्ट दर को संभालने के लिए मापा जाना चाहिए। छूटी हुई टेलीमेट्री अंध बिंदु बनाती है। अपने इन्फ्रास्ट्रक्चर का आकार औसत के बजाय अधिकतम समवर्ती सत्र गणना के आधार पर निर्धारित करें, और बर्स्ट स्थितियों को संभालने के लिए कलेक्टर परत पर टेलीमेट्री बफरिंग लागू करें।

विक्रेता लॉक-इन

कुछ NAC विक्रेता मालिकाना CoA एक्सटेंशन लागू करते हैं जो केवल उनके अपने हार्डवेयर इकोसिस्टम के साथ कार्य करते हैं। सुनिश्चित करें कि आपका NAC नीति इंजन मानक RFC 5176 CoA का समर्थन करता है और आपके NADs, परिनियोजन आर्किटेक्चर के लिए प्रतिबद्ध होने से पहले विक्रेता की परीक्षण की गई संगतता मैट्रिक्स पर हैं।

ROI और व्यावसायिक प्रभाव

पोस्ट-एडमिशन NAC को लागू करने से मापने योग्य व्यावसायिक मूल्य मिलता है जो सुरक्षा अनुपालन से कहीं आगे तक जाता है।

प्रतिक्रिया के औसत समय (MTTR) में कमी: स्वचालित संगरोध MTTR को घंटों — या समर्पित SOC टीमों के बिना वातावरण में दिनों — से मिलीसेकंड तक कम कर देता है। 500 स्थानों वाली एक खुदरा श्रृंखला के लिए, इसका मतलब है कि एक शाखा में एक समझौता किया गया उपकरण POS नेटवर्क तक पहुंचने से पहले ही नियंत्रित हो जाता है, भले ही कोई नेटवर्क इंजीनियर साइट पर हो या न हो।

परिचालन दक्षता: नेटवर्क संचालन टीमें समझौता किए गए उपकरणों को मैन्युअल रूप से खोजने में काफी कम समय खर्च करती हैं। स्वचालित संगरोध और विस्तृत ऑडिट लॉग जांच के बोझ को कम करते हैं और घटना के बाद की रिपोर्टिंग को तेज करते हैं।

ब्रांड और राजस्व सुरक्षा: सार्वजनिक-सामना वाले वातावरण में, अतिथि उपकरण को व्यापक उल्लंघन के लिए लॉन्चपैड बनने से रोकना स्थल की प्रतिष्ठा की रक्षा करता है। एक होटल या खुदरा वातावरण में डेटा उल्लंघन से GDPR के तहत नियामक दंड और महत्वपूर्ण प्रतिष्ठा को नुकसान होता है जो सीधे राजस्व को प्रभावित करता है।

अनुपालन लागत में कमी: संरक्षित ऑडिट ट्रेल के साथ स्वचालित, निरंतर निगरानी अनुपालन ऑडिट की लागत और प्रयास को कम करती है। एक PCI QSA को यह प्रदर्शित करना कि आपके नेटवर्क में स्वचालित, वास्तविक समय की प्रतिक्रिया क्षमताएं हैं, मैन्युअल प्रक्रिया दस्तावेज़ प्रस्तुत करने की तुलना में काफी आसान है।

मुख्य परिभाषाएं

Post-Admission NAC

The continuous monitoring and dynamic enforcement of security policies on a device after it has been granted initial network access, as opposed to pre-admission checks which occur only at the point of connection.

Crucial for identifying devices that become compromised mid-session or exhibit malicious behaviour that was not apparent during the initial authentication phase. Directly relevant to any environment with guest or unmanaged device access.

Continuous Trust Monitoring

A security model in which trust is never permanently assumed; a device's posture, behaviour, and context are continuously evaluated against established baselines throughout the duration of its network session.

The operational philosophy underpinning Post-Admission NAC, and a direct implementation of NIST SP 800-207 Zero Trust Architecture principles.

Change of Authorization (CoA)

A RADIUS extension defined in RFC 5176 that allows a policy server to dynamically modify the session authorisation attributes of an active network client, including changing VLAN assignment, applying ACLs, or terminating the session entirely.

The technical enforcement mechanism that distinguishes Post-Admission NAC from passive monitoring. If CoA is not functioning, the system cannot enforce dynamic policies mid-session.

Behavioural Baselining

The process of establishing a statistically normal pattern of network activity for a specific device type, user role, or network segment over a defined observation period.

The foundation of anomaly detection in Post-Admission NAC. Baselines that are too narrow generate false positives; baselines that are too broad miss genuine threats. Typically requires a minimum of four weeks of observation across a full business cycle.

MAC Authentication Bypass (MAB)

A network access method that grants access based solely on a device's MAC address, typically used for headless IoT devices that cannot support 802.1X EAP authentication.

Inherently vulnerable to MAC spoofing attacks. Post-Admission NAC with device profiling is essential to secure any environment that relies on MAB, particularly healthcare and industrial IoT deployments.

Network Access Device (NAD)

The physical hardware component — typically a managed switch, wireless LAN controller, or VPN gateway — that enforces access policies at the edge of the network and receives CoA instructions from the NAC policy engine.

The NAD is the enforcement point. Its compatibility with RFC 5176 CoA and the reliability of its CoA processing are critical factors in any Post-Admission NAC architecture.

Telemetry

The automated, real-time collection and transmission of network operational data — including NetFlow/IPFIX records, RADIUS accounting data, syslog events, and SNMP traps — from network devices to a centralised analytics engine.

Provides the raw data stream required for the NAC behavioural analytics engine to operate. Gaps in telemetry coverage create blind spots where compromised devices can operate undetected.

Micro-Segmentation

The network architecture practice of dividing a network into small, isolated segments with granular access controls between them, limiting the lateral movement of an attacker or compromised device.

A complementary control to Post-Admission NAC. If a CoA enforcement action is delayed, micro-segmentation limits the blast radius of a compromised device to its own segment, preventing it from reaching critical assets on adjacent segments.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect to and use a network service.

The foundational protocol for both initial admission (Access-Request/Accept) and post-admission enforcement (CoA). Most enterprise NAC deployments are built on a RADIUS infrastructure.

हल किए गए उदाहरण

A large retail chain deploying Guest WiFi across 500 locations needs to ensure that compromised guest devices cannot scan or reach the Point of Sale (POS) network. The IT team has limited on-site resource and needs an automated, centrally managed solution. How should they implement Post-Admission NAC?

- Deploy a cloud-hosted NAC policy engine with a distributed telemetry collector at each branch, avoiding the need for on-site NAC hardware.

- Configure all branch WLCs and switches to send RADIUS accounting records and NetFlow data to the central NAC engine via encrypted tunnels.

- Define a four-week baselining period covering both weekday and weekend traffic patterns for the Guest VLAN.

- Create a critical violation policy: if any traffic from the Guest VLAN subnet attempts to route to the POS VLAN subnet (defined by IP range), the NAC engine immediately issues a RADIUS CoA to the local WLC.

- The CoA instructs the WLC to apply a 'Quarantine' ACL to the specific client MAC address, dropping all traffic except DHCP and DNS, effectively isolating the device mid-session.

- Configure an automated alert to the central NOC and log the event to the SIEM for post-incident analysis.

- Validate CoA functionality at 10 pilot sites before rolling out to all 500 locations.

A hospital network has thousands of headless medical IoT devices using MAC Authentication Bypass (MAB) for initial access. The security team is concerned about MAC spoofing attacks and the inability to detect compromised devices mid-session. How can Post-Admission NAC mitigate these risks?

- Deploy a NAC solution with device profiling capabilities that can ingest DHCP fingerprints, HTTP user agents, and traffic flow characteristics.

- During the baselining phase, build a profile for each device type: an infusion pump communicates with a specific internal server on port 443 at regular intervals; a patient monitoring system communicates with a nursing station on a specific internal subnet.

- Configure violation policies based on profile deviation: if a device authenticated via MAB as an infusion pump begins communicating with any external IP address, or initiates more than 10 connections per minute to non-approved internal destinations, trigger a quarantine.

- Issue a RADIUS CoA to the switch to move the port to a quarantine VLAN, isolating the device from the clinical network while preserving connectivity for investigation.

- Alert the clinical engineering team and the SOC simultaneously, providing the device MAC address, switch port, and the specific traffic anomaly that triggered the response.

अभ्यास प्रश्न

Q1. Your network operations team reports that the new Post-Admission NAC deployment is generating a high volume of false positives, quarantining legitimate guest devices in a busy hotel lobby. The guest services team is escalating complaints. What is the most appropriate immediate action, and what longer-term remediation should you plan?

संकेत: Consider the phases of deployment and the specific traffic characteristics of a hospitality guest network.

मॉडल उत्तर देखें

Immediately revert the enforcement policy from Active Quarantine to Monitor Only, or apply a less restrictive graduated enforcement ACL that limits internal routing without disconnecting the device. Review the behavioural baselines specifically for the Guest VLAN — hospitality environments have inherently unpredictable guest traffic including VPN usage, streaming services, and cloud backup. Extend the baselining period and widen the anomaly thresholds before re-enabling active enforcement. Longer-term, implement seasonal baseline adjustments and consider a tiered enforcement model where guest devices receive a less aggressive response than corporate or IoT devices.

Q2. During a pilot deployment, the NAC policy engine successfully detects anomalous behaviour and logs the event with a high-confidence anomaly score, but the client device remains on the network with unchanged access. The NOC receives the alert but no quarantine action has been applied. What is the most likely technical failure, and how do you diagnose it?

संकेत: Think about the specific protocol and port used for mid-session enforcement.

मॉडल उत्तर देखें

The most likely failure is that RADIUS Change of Authorization (CoA) is not functioning correctly between the NAC engine and the Network Access Device. Diagnose by capturing traffic on UDP port 3799 at the NAD to confirm whether the CoA packet is arriving. If it is arriving but being rejected, check the RADIUS shared secret configuration on both the NAC engine and the NAD. If it is not arriving, check firewall rules between the NAC engine and the NAD. Also verify that CoA is explicitly enabled in the NAD's RADIUS client configuration — many devices require a separate configuration statement to accept CoA requests.

Q3. A large conference centre is planning a Post-Admission NAC deployment ahead of a major trade show with an expected 8,000 concurrent WiFi users. The IT director is concerned about the telemetry infrastructure being overwhelmed during peak load. How should the architecture be designed to handle this scale?

संकेत: Consider the difference between raw telemetry volume and processed event volume, and where in the architecture aggregation should occur.

मॉडल उत्तर देखें

Implement a distributed telemetry architecture with local collectors at each access layer tier. Raw NetFlow and RADIUS accounting data should be aggregated and pre-processed at the local collector before being forwarded to the central NAC policy engine. This reduces WAN bandwidth consumption and processing load on the central engine. Size the central policy engine based on processed event rate, not raw telemetry volume. Implement telemetry buffering at the collector layer to handle burst conditions during peak load. Additionally, consider applying sampling to NetFlow data (e.g., 1-in-10 packet sampling) for general traffic monitoring, reserving full-rate telemetry for high-risk device segments. Validate the architecture under simulated peak load before the event.

Q4. A retail CTO asks whether implementing Post-Admission NAC will satisfy PCI DSS v4.0 Requirement 10 and reduce the scope of their annual QSA audit. How do you advise them?

संकेत: Consider what PCI DSS Requirement 10 specifically mandates and what documentation a QSA will require.

मॉडल उत्तर देखें

Post-Admission NAC directly supports PCI DSS v4.0 Requirement 10 compliance by providing automated, continuous logging and monitoring of all access to network resources and cardholder data environments. The automated quarantine capability demonstrates a real-time response mechanism, which satisfies the spirit of Requirement 10.7 (responding to failures of critical security controls). However, to reduce audit scope, the CTO must ensure that: the NAC event log is tamper-evident and retained for at least 12 months; automated response procedures are formally documented; and the QSA can review evidence of the system operating in production. Scope reduction is more likely to be achieved through network segmentation (isolating the CDE) than through NAC alone, but NAC significantly strengthens the evidence package presented to the QSA.