यूके में सार्वजनिक WiFi नेटवर्क के लिए IWF अनुपालन

यह आधिकारिक मार्गदर्शिका यूके के स्थानों पर IWF-अनुरूप सार्वजनिक WiFi नेटवर्क को लागू करने के लिए तकनीकी आवश्यकताओं, वास्तुकला और परिनियोजन रणनीतियों का विवरण देती है। यह IT लीडर्स को उच्च-प्रदर्शन नेटवर्क एक्सेस बनाए रखते हुए कानूनी जोखिमों को कम करने के लिए कार्रवाई योग्य फ्रेमवर्क प्रदान करती है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: IWF अनुपालन वास्तुकला

- परत 1: DNS फ़िल्टरिंग

- परत 2: HTTP/HTTPS डीप पैकेट इंस्पेक्शन (DPI)

- प्रमाणीकरण और एनालिटिक्स के साथ एकीकरण

- कार्यान्वयन मार्गदर्शिका: IWF फ़िल्टरिंग तैनात करना

- सार्वजनिक स्थानों के लिए सर्वोत्तम अभ्यास

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

यूके में सार्वजनिक WiFi प्रावधान एक अतिथि सुविधा से एक महत्वपूर्ण अनुपालन वेक्टर में बदल गया है। Retail , Hospitality , और सार्वजनिक क्षेत्र के वातावरण का प्रबंधन करने वाले IT निदेशकों और CTOs के लिए, मजबूत सामग्री फ़िल्टरिंग के बिना एक खुला नेटवर्क तैनात करना संगठन को महत्वपूर्ण कानूनी और प्रतिष्ठा संबंधी जोखिमों में डालता है। इंटरनेट वॉच फाउंडेशन (IWF) बाल यौन शोषण सामग्री (CSAM) के लिए निश्चित ब्लॉकलिस्ट रखता है। नेटवर्क एज पर इस सूची को एकीकृत करना केवल एक सर्वोत्तम अभ्यास नहीं है; यह जिम्मेदार स्थल संचालन के लिए एक मूलभूत आवश्यकता है।

यह मार्गदर्शिका IWF अनुपालन प्राप्त करने के लिए आवश्यक तकनीकी वास्तुकला की रूपरेखा तैयार करती है, जिसमें DNS और HTTP परिनियोजन रणनीतियों का विवरण दिया गया है। यह नेटवर्क थ्रूपुट या उपयोगकर्ता अनुभव को कम किए बिना प्रमाणित वेब फ़िल्टरिंग को लागू करने पर कार्रवाई योग्य, विक्रेता-तटस्थ सलाह प्रदान करता है। Guest WiFi को सुरक्षित करने से लेकर IEEE 802.1X और OpenRoaming जैसे आधुनिक प्रमाणीकरण मानकों के साथ एकीकृत करने तक, हम एक अनुरूप, उच्च-प्रदर्शन नेटवर्क बनाने का तरीका तलाशते हैं।

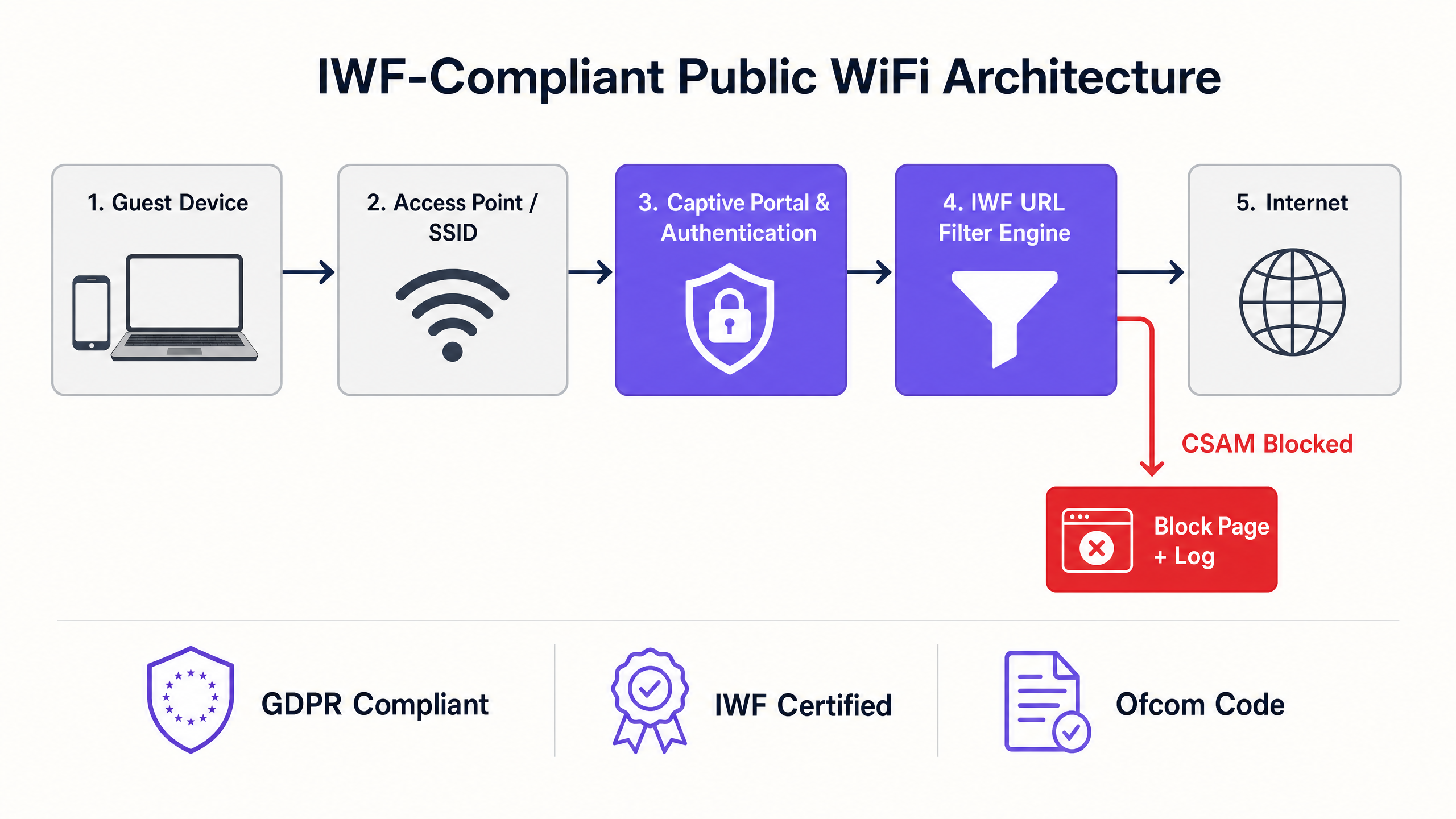

तकनीकी गहन-विश्लेषण: IWF अनुपालन वास्तुकला

IWF अनुपालन को लागू करने के लिए नेटवर्क सुरक्षा के लिए एक बहु-स्तरीय दृष्टिकोण की आवश्यकता होती है। मुख्य आवश्यकता IWF URL सूची का स्थल के वेब फ़िल्टरिंग इंजन में गतिशील एकीकरण है। यह एक स्थिर, मैन्युअल रूप से अपडेट की गई सूची नहीं हो सकती है; इसके लिए IWF डेटाबेस के साथ वास्तविक समय या लगभग वास्तविक समय सिंक्रनाइज़ेशन की आवश्यकता होती है।

परत 1: DNS फ़िल्टरिंग

सबसे मूलभूत स्तर पर, DNS फ़िल्टरिंग ज्ञात CSAM डोमेन के अनुरोधों को रोकता है और उन्हें एक ब्लॉक पेज या एक नल रूट पर हल करता है। जबकि अत्यधिक कुशल और कम-विलंबता वाला, केवल DNS फ़िल्टरिंग अपर्याप्त है क्योंकि यह डोमेन स्तर पर संचालित होता है, जबकि IWF सूची अक्सर सटीक URL निर्दिष्ट करती है। केवल DNS पर निर्भर रहने से ओवर-ब्लॉकिंग (एक आपत्तिजनक URL के कारण पूरे वैध डोमेन को ब्लॉक करना) या अंडर-ब्लॉकिंग (IP-आधारित एक्सेस को ब्लॉक करने में विफल रहना) हो सकता है।

परत 2: HTTP/HTTPS डीप पैकेट इंस्पेक्शन (DPI)

IWF URL सूची को सटीक रूप से लागू करने के लिए, फ़िल्टरिंग इंजन को पूर्ण HTTP अनुरोध पथ का निरीक्षण करना चाहिए। एन्क्रिप्टेड HTTPS ट्रैफ़िक के लिए, यह एक चुनौती प्रस्तुत करता है। आधुनिक दृष्टिकोण में सर्वर नेम इंडिकेशन (SNI) निरीक्षण शामिल है, जिसे विशिष्ट, उच्च-जोखिम वाली श्रेणियों के लिए लक्षित SSL डिक्रिप्शन के साथ जोड़ा गया है। हालांकि, सार्वजनिक नेटवर्क पर SSL डिक्रिप्शन तैनात करने से गंभीर गोपनीयता और प्रमाणपत्र विश्वास संबंधी समस्याएं उत्पन्न होती हैं। इसलिए, सार्वजनिक स्थानों के लिए मानक परिनियोजन मॉडल उन्नत SNI फ़िल्टरिंग और गतिशील IP वर्गीकरण पर निर्भर करता है, जिसे IWF URL डेटाबेस के साथ क्रॉस-रेफरेंस किया जाता है।

प्रमाणीकरण और एनालिटिक्स के साथ एकीकरण

अनुपालन केवल अवरुद्ध करने से परे है; इसके लिए जवाबदेही की आवश्यकता होती है। फ़िल्टरिंग इंजन को Captive Portal के साथ एकीकृत करने से यह सुनिश्चित होता है कि उपयोगकर्ता एक्सेस प्राप्त करने से पहले एक स्वीकार्य उपयोग नीति (AUP) स्वीकार करते हैं। इसके अलावा, नेटवर्क एक्सेस को मजबूत WiFi Analytics से जोड़ने से IT टीमों को ब्लॉक घटनाओं की निगरानी करने, संभावित सुरक्षा घटनाओं की पहचान करने और ऑडिट के दौरान अनुपालन प्रदर्शित करने की अनुमति मिलती है। Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 को समझना भी महत्वपूर्ण है, क्योंकि विभिन्न बैंड को डीप पैकेट इंस्पेक्शन द्वारा उत्पन्न थोड़ी विलंबता को संभालने के लिए विशिष्ट QoS कॉन्फ़िगरेशन की आवश्यकता होती है।

कार्यान्वयन मार्गदर्शिका: IWF फ़िल्टरिंग तैनात करना

वितरित वातावरणों में IWF-अनुरूप फ़िल्टरिंग तैनात करना—जैसे एक राष्ट्रीय Transport हब या Healthcare सुविधाओं की एक श्रृंखला—एक संरचित दृष्टिकोण की आवश्यकता है।

- एक प्रमाणित विक्रेता चुनें: सुनिश्चित करें कि आपका वेब फ़िल्टरिंग प्रदाता एक आधिकारिक IWF सदस्य है और उनके गतिशील फ़ीड का उपभोग करता है। एक विशेष एकीकरण बनाने का प्रयास न करें।

- नेटवर्क एज कॉन्फ़िगरेशन: स्थल के राउटर या एक्सेस पॉइंट को कॉन्फ़िगर करें ताकि सभी अतिथि DNS ट्रैफ़िक को अनुरूप फ़िल्टरिंग सेवा पर मजबूर किया जा सके। कस्टम DNS सर्वर का उपयोग करके उपयोगकर्ताओं को फ़िल्टर को बायपास करने से रोकने के लिए आउटबाउंड पोर्ट 53 और 853 (DoT) को ब्लॉक करें।

- Captive Portal संरेखण: Captive Portal AUP को अपडेट करें ताकि स्पष्ट रूप से कहा जा सके कि सामग्री फ़िल्टरिंग लागू है और अवैध सामग्री तक पहुंच की निगरानी और अवरुद्ध किया जाता है।

- परीक्षण और सत्यापन: परीक्षण के लिए वास्तविक IWF URL का उपयोग न करें। IWF यह सत्यापित करने के लिए विशिष्ट, सुरक्षित परीक्षण URL प्रदान करता है कि फ़िल्टरिंग इंजन प्रतिबंधित सामग्री को सही ढंग से रोक रहा है और अवरुद्ध कर रहा है।

- लॉगिंग और प्रतिधारण: फ़ायरवॉल या फ़िल्टरिंग सेवा को कॉन्फ़िगर करें ताकि अवरुद्ध एक्सेस प्रयासों के लॉग को न्यूनतम 12 महीनों के लिए बनाए रखा जा सके, जो GDPR और स्थानीय कानून प्रवर्तन आवश्यकताओं के अनुरूप हो।

सार्वजनिक स्थानों के लिए सर्वोत्तम अभ्यास

नेटवर्क वास्तुकला को डिजाइन करते समय, IT लीडर्स को सुरक्षा और उपयोगकर्ता अनुभव के बीच संतुलन बनाना चाहिए।

- ओवर-ब्लॉकिंग से बचें: सुनिश्चित करें कि फ़िल्टरिंग नीति अवैध सामग्री (CSAM) और अत्यधिक दुर्भावनापूर्ण श्रेणियों (मालवेयर, फ़िशिंग) पर सख्ती से लक्षित है। अत्यधिक आक्रामक फ़िल्टरिंग (जैसे, वैध सोशल मीडिया या स्ट्रीमिंग को ब्लॉक करना) उपयोगकर्ता की निराशा और बढ़े हुए समर्थन टिकटों की ओर ले जाती है।

- एन्क्रिप्टेड DNS को संभालें: DNS over HTTPS (DoH) के उदय के साथ, उपयोगकर्ताओं के ब्राउज़र स्थानीय DNS फ़िल्टर को बायपास करने का प्रयास कर सकते हैं। फ़ायरवॉल स्तर पर ज्ञात DoH रिसॉल्वर (जैसे 8.8.8.8 या 1.1.1.1) को ब्लॉक करने के लिए नेटवर्क नीतियां लागू करें, जिससे स्थल के सुरक्षित DNS पर फ़ॉलबैक मजबूर हो।

- निर्बाध प्रमाणीकरण: खुले नेटवर्क से सुरक्षित प्रमाणीकरण फ्रेमवर्क में संक्रमण पर विचार करें। जबकि Passpoint/"OpenRoaming भविष्य है, इन नेटवर्कों पर मजबूत फ़िल्टरिंग सुनिश्चित करना सर्वोपरि है। जटिल एंटरप्राइज़ सेटअप के प्रबंधन पर जानकारी के लिए, कॉर्पोरेट WLANs में रोमिंग समस्याओं का समाधान देखें।

समस्या निवारण और जोखिम न्यूनीकरण

सार्वजनिक WiFi अनुपालन में सबसे आम विफलता मोड "बाईपास" है। उपयोगकर्ता, या तो जानबूझकर या अनजाने में, फ़िल्टरिंग नियंत्रणों को दरकिनार कर देते हैं।

- रॉग एक्सेस पॉइंट: रॉग APs के लिए नियमित जांच आवश्यक है। एक अनुपालक वायर्ड नेटवर्क बेकार है यदि कोई कर्मचारी एक अप्रबंधित, अनफ़िल्टर्ड उपभोक्ता राउटर प्लग करता है।

- VPN उपयोग: जबकि होटलों जैसे स्थानों पर सभी VPN ट्रैफ़िक को ब्लॉक करना अक्सर अव्यावहारिक होता है जहाँ व्यावसायिक यात्रियों को कॉर्पोरेट एक्सेस की आवश्यकता होती है, IT टीमों को अत्यधिक, निरंतर एन्क्रिप्टेड सुरंगों की निगरानी करनी चाहिए जो दुरुपयोग का संकेत दे सकती हैं।

- विलंबता स्पाइक्स: यदि फ़िल्टरिंग इंजन क्लाउड-आधारित है, तो सुनिश्चित करें कि क्षेत्रीय POPs का उपयोग किया जाता है। लंदन के होटल से US-आधारित फ़िल्टरिंग सर्वर पर ट्रैफ़िक रूट करने से अस्वीकार्य विलंबता आएगी। एक सहज अनुभव बनाए रखने के लिए रूटिंग को अनुकूलित करें, जैसा कि कोई Office Wi Fi: अपने आधुनिक ऑफिस Wi-Fi नेटवर्क को अनुकूलित करें में करेगा।

ROI और व्यावसायिक प्रभाव

जबकि अनुपालन को अक्सर एक लागत केंद्र के रूप में देखा जाता है, मजबूत IWF फ़िल्टरिंग ब्रांड की रक्षा करती है। किसी स्थान का अवैध डाउनलोड या CSAM वितरण से जुड़ा होना, तैनाती लागत से कहीं अधिक प्रतिष्ठा को नुकसान पहुँचाता है। इसके अलावा, एक सुरक्षित, अनुपालक नेटवर्क स्थान-आधारित सेवाओं के लिए BLE लो एनर्जी एंटरप्राइज़ के लिए समझाया गया जैसी उन्नत तकनीकों का लाभ उठाने के लिए एक पूर्व शर्त है, क्योंकि उपयोगकर्ताओं को ट्रैकिंग और एनालिटिक्स में ऑप्ट-इन करने से पहले अंतर्निहित बुनियादी ढांचे पर भरोसा करना चाहिए। सफलता को शून्य अनुपालन उल्लंघनों, न्यूनतम गलत-सकारात्मक समर्थन टिकटों और सहज नेटवर्क प्रदर्शन से मापा जाता है।

मुख्य परिभाषाएं

Internet Watch Foundation (IWF)

A UK-based organization that compiles a dynamic list of URLs containing Child Sexual Abuse Material (CSAM).

Integration with the IWF list is the baseline standard for public WiFi compliance in the UK.

Server Name Indication (SNI)

An extension to the TLS protocol that indicates which hostname the client is attempting to connect to at the start of the handshaking process.

SNI inspection allows IT teams to block specific malicious websites on HTTPS connections without needing to decrypt the entire traffic stream.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the DNS queries.

DoH can bypass traditional DNS-based web filters, requiring network administrators to block known DoH endpoints to enforce compliance.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Crucial for enforcing the Acceptable Use Policy (AUP) and establishing the legal framework for network usage.

Acceptable Use Policy (AUP)

A document stipulating constraints and practices that a user must agree to for access to a corporate network or the internet.

Provides the legal cover for venue operators to block content and terminate sessions for non-compliant users.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for separating untrusted guest traffic (which requires IWF filtering) from trusted corporate or POS traffic.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Used to identify and block specific applications or protocols (like BitTorrent or VPNs) that might be used to bypass standard filters.

False Positive

When a legitimate website is incorrectly categorized and blocked by the filtering engine.

High false-positive rates lead to user complaints and IT support overhead; selecting a highly accurate, IWF-certified vendor minimizes this.

हल किए गए उदाहरण

A 200-room hotel needs to implement IWF filtering but has noticed a high volume of guests using DNS over HTTPS (DoH) via modern browsers, bypassing the current DNS-based filter.

The IT team must implement a dual-layer approach. First, configure the edge firewall to block outbound traffic to known DoH providers (e.g., blocking IPs for Cloudflare, Google, and Quad9 DoH endpoints). Second, utilize SNI (Server Name Indication) inspection on the firewall to intercept the initial TLS handshake and block IWF-listed URLs before the encrypted session is established.

A large retail chain is rolling out free guest WiFi across 500 stores and needs to ensure compliance while minimizing latency at the Point of Sale (POS).

The network architect segments the VLANs. The Guest VLAN is routed through a cloud-based IWF-certified web filter using redundant regional POPs to minimize latency. The POS VLAN is strictly isolated, utilizing an explicit allow-list (whitelisting) for payment gateways and inventory systems, completely bypassing the web filter to ensure zero latency impact on transactions.

अभ्यास प्रश्न

Q1. You are deploying guest WiFi at a major conference centre. The marketing team wants to use a generic, open SSID with no captive portal to reduce 'friction'. How do you respond from a compliance perspective?

संकेत: Consider the legal requirement for user consent and accountability.

मॉडल उत्तर देखें

I would advise against an open, frictionless SSID. Without a captive portal, users cannot agree to the Acceptable Use Policy (AUP). This leaves the venue legally exposed if illegal activity occurs on the network. A captive portal is a mandatory control gate for enforcing terms of service and logging MAC addresses against accepted sessions, which is critical for incident response.

Q2. During a network audit, you discover that 15% of guest traffic is successfully bypassing the web filter using custom DNS servers configured on their devices. What is the immediate technical remediation?

संकेत: Look at edge firewall port configurations.

मॉडल उत्तर देखें

The immediate remediation is to configure the edge firewall to block outbound traffic on UDP/TCP port 53 and TCP port 853 (DNS over TLS) from the Guest VLAN to any external IP address. All DNS requests must be forced (or transparently proxied) to the venue's secure, IWF-integrated DNS servers.

Q3. A hotel IT manager suggests using full SSL decryption (SSL Inspection/Termination) on the guest network to ensure 100% visibility into HTTPS traffic for IWF compliance. Why is this a flawed approach for public WiFi?

संकेत: Consider device trust and user privacy.

मॉडल उत्तर देखें

Full SSL decryption requires installing a custom root certificate on every guest device. In a public WiFi scenario, this is impossible to enforce, will cause severe browser certificate errors for all users, and represents a massive privacy violation. The correct approach is to rely on DNS filtering combined with SNI (Server Name Indication) inspection, which allows categorization of encrypted traffic without breaking the TLS tunnel.