MAC एड्रेस प्रमाणीकरण क्या है? इसका उपयोग कब करें और कब बचें

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका एंटरप्राइज़ WiFi वातावरण में MAC एड्रेस प्रमाणीकरण को कवर करती है — Layer 2 पर RADIUS-आधारित MAC प्रमाणीकरण कैसे काम करता है, इसकी अंतर्निहित सुरक्षा कमजोरियाँ (MAC स्पूफिंग और OS-स्तर MAC रैंडमाइजेशन के प्रभाव सहित), और सटीक परिचालन संदर्भ जहाँ यह IoT और हेडलेस उपकरणों के प्रबंधन के लिए एक वैध उपकरण बना हुआ है। यह आतिथ्य, खुदरा, स्वास्थ्य सेवा और सार्वजनिक क्षेत्र के स्थानों में IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए कार्रवाई योग्य परिनियोजन मार्गदर्शन प्रदान करता है, जिसमें वास्तविक दुनिया के उदाहरण, निर्णय फ्रेमवर्क और Purple के गेस्ट WiFi और एनालिटिक्स प्लेटफॉर्म के लिए एकीकरण संदर्भ शामिल हैं।

Listen to this guide

View podcast transcript

कार्यकारी सारांश

विशाल होटल संपत्तियों और खुदरा श्रृंखलाओं से लेकर स्टेडियमों और सार्वजनिक क्षेत्र की सुविधाओं तक — जटिल स्थानों का प्रबंधन करने वाले एंटरप्राइज़ IT लीडर्स के लिए, अप्रबंधित उपकरणों की बढ़ती संख्या के लिए नेटवर्क एक्सेस सुरक्षित करना एक महत्वपूर्ण परिचालन चुनौती है। MAC एड्रेस प्रमाणीकरण, जबकि एक स्टैंडअलोन सुरक्षा प्रोटोकॉल के रूप में मौलिक रूप से सीमित है, IoT उपकरणों, लेगेसी हार्डवेयर और हेडलेस सिस्टम को ऑनबोर्ड करने के लिए एक आवश्यक तंत्र बना हुआ है जो 802.1X या captive portals का समर्थन नहीं कर सकते हैं।

यह मार्गदर्शिका MAC-आधारित RADIUS प्रमाणीकरण की वास्तुकला का विश्लेषण करती है, इसकी अंतर्निहित सुरक्षा कमजोरियों के मुकाबले इसकी परिचालन उपयोगिता का मूल्यांकन करती है। हम ठीक से कवर करते हैं कि संचालन को सुव्यवस्थित करने के लिए MAC प्रमाणीकरण को कब तैनात करना है, जोखिम को कम करने के लिए इससे कब बचना है, और आधुनिक एंटरप्राइज़ WiFi प्लेटफॉर्म कनेक्टिविटी का त्याग किए बिना मजबूत सुरक्षा बनाए रखने के लिए इन नियंत्रणों को कैसे एकीकृत करते हैं। मूल सिद्धांत: MAC प्रमाणीकरण एक नेटवर्क एक्सेस कंट्रोल तंत्र है, सुरक्षा प्रोटोकॉल नहीं। इसे तदनुसार तैनात करें।

तकनीकी गहन-विश्लेषण

MAC एड्रेस प्रमाणीकरण कैसे काम करता है

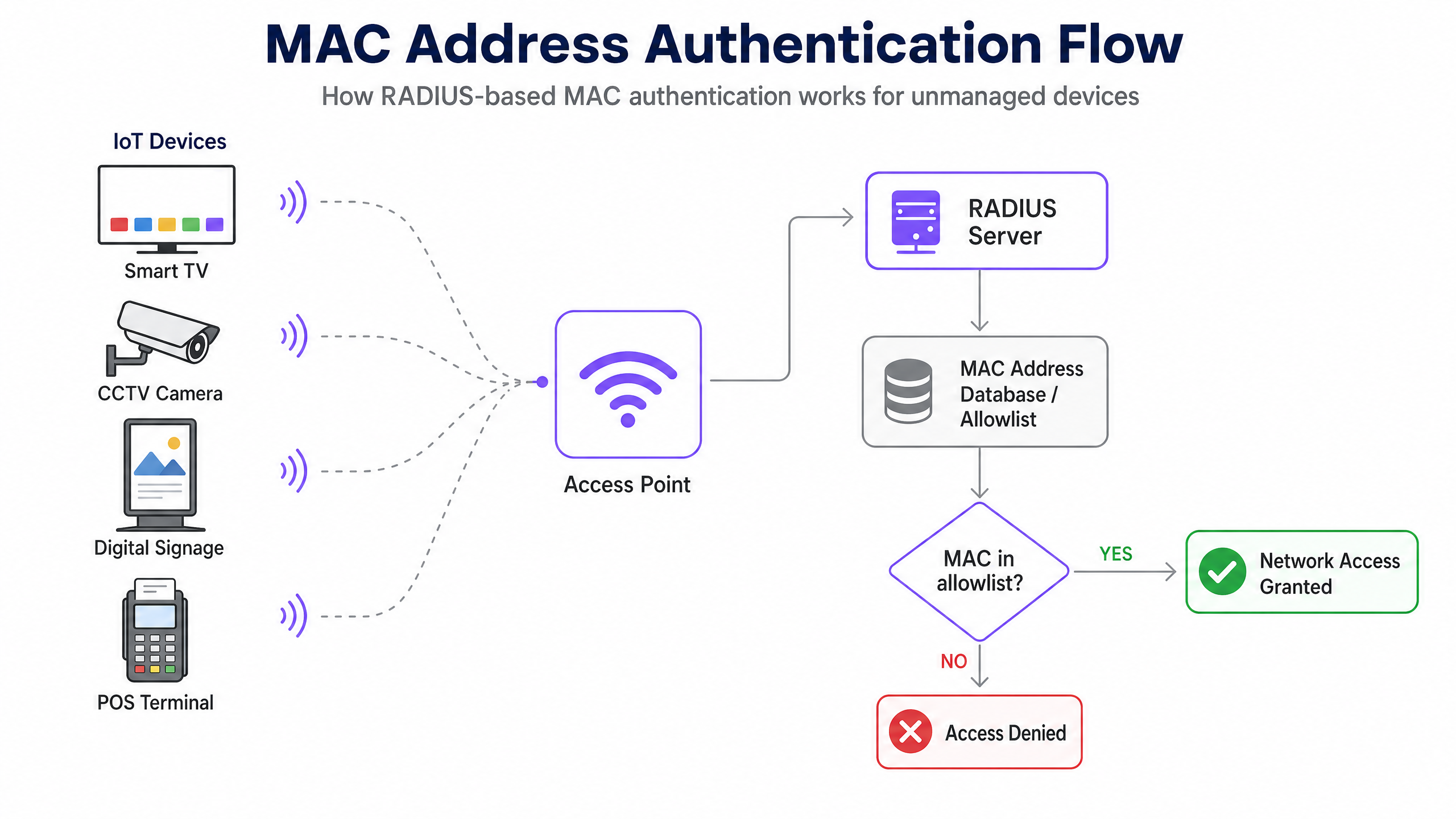

MAC (Media Access Control) एड्रेस प्रमाणीकरण OSI मॉडल के Layer 2 पर संचालित होता है। IEEE 802.1X के विपरीत, जिसमें क्लाइंट डिवाइस पर PEAP-MSCHAPv2 या EAP-TLS जैसे EAP तरीकों का उपयोग करके क्रेडेंशियल बातचीत करने के लिए एक सप्लीकेंट की आवश्यकता होती है, MAC प्रमाणीकरण केवल डिवाइस के हार्डवेयर एड्रेस पर पहचानकर्ता और प्रमाणीकरणकर्ता दोनों के रूप में निर्भर करता है।

प्रमाणीकरण अनुक्रम इस प्रकार आगे बढ़ता है। जब कोई डिवाइस वायरलेस एक्सेस पॉइंट (AP) से जुड़ने का प्रयास करता है, तो AP एसोसिएशन अनुरोध को रोकता है और क्लाइंट का MAC एड्रेस निकालता है — निर्माता द्वारा नेटवर्क इंटरफ़ेस कंट्रोलर (NIC) को असाइन किया गया एक अद्वितीय 48-बिट पहचानकर्ता। AP, एक RADIUS क्लाइंट के रूप में कार्य करते हुए, RADIUS सर्वर को एक एक्सेस-रिक्वेस्ट संदेश भेजता है। एक विशिष्ट कार्यान्वयन में, MAC एड्रेस को उपयोगकर्ता नाम और पासवर्ड दोनों के रूप में प्रस्तुत किया जाता है, अक्सर बिना डेलिमिटर के स्वरूपित किया जाता है (उदाहरण के लिए, A4CF12388E7F), हालांकि विक्रेता कार्यान्वयन भिन्न होते हैं। RADIUS सर्वर अपने बैकएंड — आमतौर पर एक LDAP डायरेक्टरी, Active Directory, या एक समर्पित पहचान स्टोर — से यह सत्यापित करने के लिए क्वेरी करता है कि क्या MAC एड्रेस एक अनुमत सूची में मौजूद है। एक मिलान एक एक्सेस-एक्सेप्ट संदेश देता है, और AP नेटवर्क एक्सेस प्रदान करता है, वैकल्पिक रूप से एक विशिष्ट VLAN असाइन करता है। कोई मिलान न होने पर एक एक्सेस-रिजेक्ट देता है, और डिवाइस को एसोसिएशन से वंचित कर दिया जाता है या एक प्रतिबंधित क्वारंटाइन VLAN में रखा जाता है।

सुरक्षा सीमाएँ और कमजोरियाँ

MAC प्रमाणीकरण की मौलिक कमजोरी यह है कि MAC एड्रेस IEEE 802.11 प्रबंधन फ़्रेम के भीतर स्पष्ट टेक्स्ट में प्रसारित होते हैं। एक बुनियादी पैकेट विश्लेषक — Wireshark, Kismet, या इसी तरह के किसी भी अभिनेता — नेटवर्क पर संचार करने वाले वैध MAC एड्रेस को बिना किसी सक्रिय घुसपैठ के निष्क्रिय रूप से कैप्चर कर सकता है। एक बार जब एक वैध MAC एड्रेस की पहचान हो जाती है, तो हमलावर macchanger (Linux) या अंतर्निहित OS उपयोगिताओं जैसे टूल का उपयोग करके अपने स्वयं के NIC को कैप्चर किए गए एड्रेस से मेल खाने के लिए स्पूफ करता है।

क्योंकि RADIUS सर्वर कोई क्रिप्टोग्राफिक चुनौती-प्रतिक्रिया नहीं करता है — यह केवल यह जांचता है कि स्ट्रिंग डेटाबेस प्रविष्टि से मेल खाती है या नहीं — स्पूफ किए गए डिवाइस को वैध डिवाइस के समान नेटवर्क विशेषाधिकार दिए जाते हैं। यह कोई सैद्धांतिक हमला नहीं है; इसके लिए किसी विशेषज्ञ ज्ञान की आवश्यकता नहीं होती है और इसे निष्पादित करने में दो मिनट से भी कम समय लगता है।

इसके अलावा, MAC प्रमाणीकरण डेटा पेलोड के लिए कोई एन्क्रिप्शन प्रदान नहीं करता है। जब तक SSID को WPA2-PSK, WPA3-SAE, या Opportunistic Wireless Encryption (OWE) से सुरक्षित नहीं किया जाता है, तब तक सभी ट्रैफ़िक अवरोधन के प्रति संवेदनशील रहता है। इस कारण से, MAC प्रमाणीकरण को हमेशा नेटवर्क एक्सेस कंट्रोल (NAC) के एक रूप के रूप में समझा जाना चाहिए, न कि सुरक्षा सीमा के रूप में।

MAC एड्रेस रैंडमाइजेशन के व्यापक रूप से अपनाने के साथ एक और परिचालन जटिलता सामने आई है। Apple ने iOS 14 (2020) में प्रति-नेटवर्क रैंडमाइज्ड MAC एड्रेस पेश किए, और Android ने Android 10 के साथ इसका अनुसरण किया। Windows 11 डिफ़ॉल्ट रूप से रैंडमाइजेशन को सक्षम करता है। जब कोई उपभोक्ता डिवाइस किसी नेटवर्क से जुड़ता है, तो वह अपने हार्डवेयर-बर्न एड्रेस के बजाय एक रैंडमाइज्ड, अस्थायी MAC एड्रेस प्रस्तुत करता है। यह सीधे किसी भी सिस्टम को तोड़ता है जो लौटने वाले उपयोगकर्ताओं की पहचान या प्रमाणीकरण के लिए MAC एड्रेस पर निर्भर करता है — जिसमें Guest WiFi नेटवर्क पर captive portal बाईपास के लिए MAC कैशिंग शामिल है।

कार्यान्वयन मार्गदर्शिका

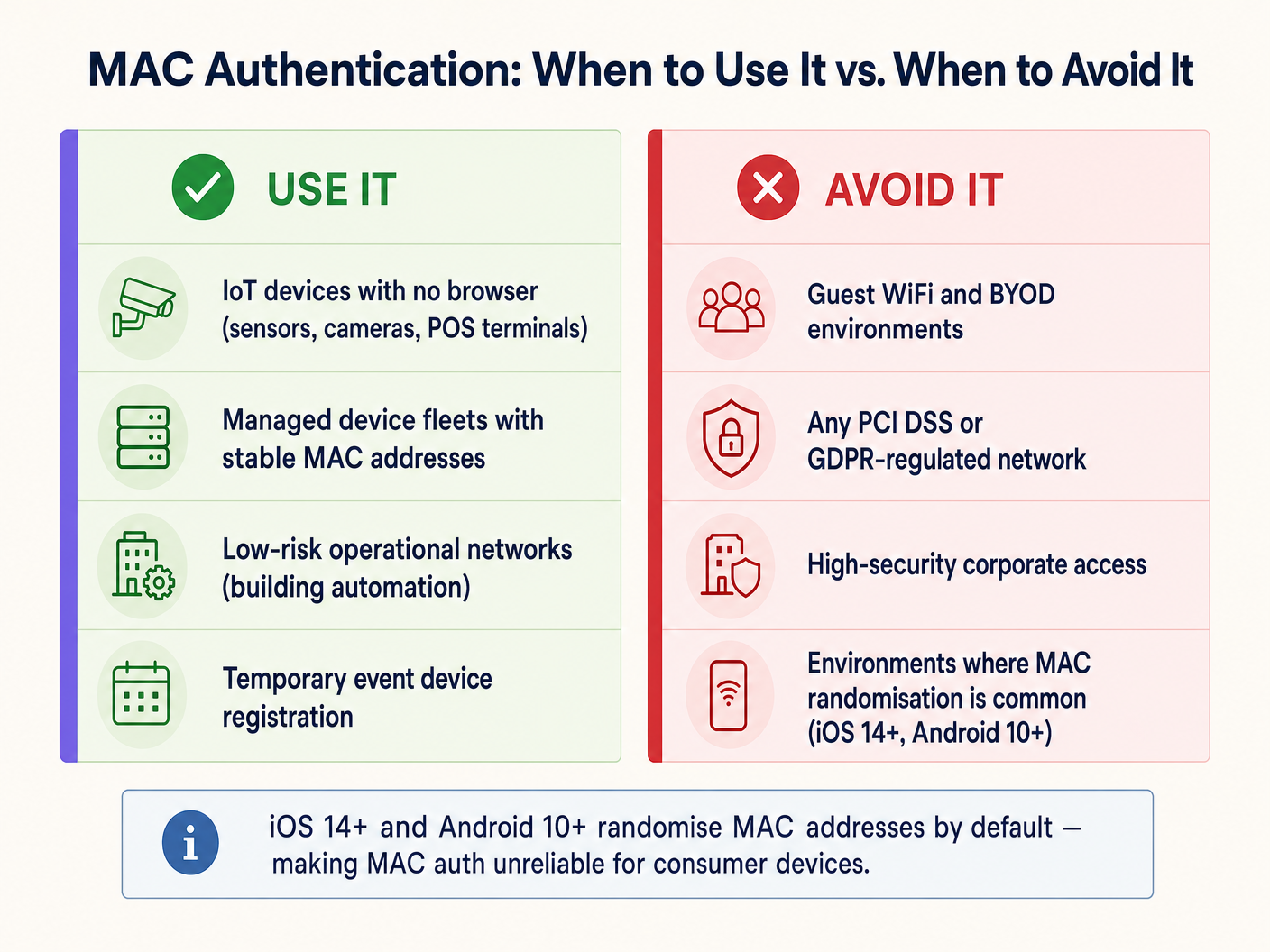

MAC प्रमाणीकरण का उपयोग कब करें

MAC प्रमाणीकरण विशेष रूप से उन डिवाइस वर्गों के लिए उपयुक्त है जिनमें अधिक मजबूत तरीकों से प्रमाणीकरण करने की क्षमता का अभाव है। प्राथमिक उपयोग के मामले हैं:

| डिवाइस वर्ग | उदाहरण | तर्क |

|---|---|---|

| हेडलेस IoT डिवाइस | स्मार्ट टीवी, CCTV कैमरे, पर्यावरणीय सेंसर | कोई ब्राउज़र या सप्लीकेंट क्षमता नहीं |

| ऑपरेशनल टेक्नोलॉजी (OT) | HVAC कंट्रोलर, BMS, एक्सेस कंट्रोल पैनल | लेगेसी प्रोटोकॉल, 802.1X समर्थन नहीं |

| लेगेसी POS टर्मिनल | पुराने खुदरा भुगतान टर्मिनल | केवल WPA2-PSK; MAC फ़िल्टरिंग एक कमजोर द्वितीयक परत जोड़ता है |

| प्रबंधित डिवाइस फ्लीट | प्रिंटर, VoIP हैंडसेट, बारकोड स्कैनर | स्थिर, ज्ञात MAC एड्रेस; केंद्रीय रूप से प्रबंधित |

| अस्थायी इवेंट उपकरण | AV उपकरण, इवेंट टैबलेट | अल्पकालिक, नियंत्रित परिनियोजन |

Retail वातावरण के लिए, इसमें आमतौर पर बैक-ऑफ-हाउस परिचालन नेटवर्क शामिल होता है: स्टॉक प्रबंधन स्कैनर, डिजिटल मूल्य टैग और भवन स्वचालन प्रणाली। Hospitality के लिए, इसमें इन-रूम मनोरंजन प्रणाली, स्मार्ट थर्मोस्टेट और IP टेलीफोनी हैंडसेट शामिल हैं। Healthcare के लिए, इसमें इन्फ्यूजन पंप, रोगी निगरानी उपकरण और लेगेसी डायग्नोस्टिक डिवाइस शामिल हैं।

MAC प्रमाणीकरण से कब बचें

IT आर्किटेक्ट्स को कई महत्वपूर्ण परिदृश्यों में MAC प्रमाणीकरण से सक्रिय रूप से बचना चाहिए:

Guest WiFi और BYOD नेटवर्क। यह आज स्थल संचालकों के लिए सबसे अधिक परिचालन संबंधी महत्वपूर्ण मुद्दा है। आधुनिक मोबाइल ऑपरेटिंग सिस्टम डिफ़ॉल्ट रूप से MAC पतों को यादृच्छिक करते हैं। यदि एक Guest WiFi परिनियोजन लौटने वाले आगंतुकों के लिए सहज पुनः-प्रमाणीकरण प्रदान करने के लिए MAC कैशिंग पर निर्भर करता है, तो यह अधिकांश आधुनिक उपकरणों के लिए विफल हो जाएगा। अतिथि का उपकरण प्रत्येक विज़िट पर एक नया यादृच्छिक MAC प्रस्तुत करता है, नेटवर्क उन्हें एक नए उपयोगकर्ता के रूप में मानता है, और उन्हें हर बार captive portal से गुजरने के लिए मजबूर किया जाता है। यह उपयोगकर्ता अनुभव को खराब करता है और WiFi Analytics प्लेटफ़ॉर्म में लौटने वाले आगंतुक डेटा को दूषित करता है। समाधान Passpoint (Hotspot 2.0) या स्थायी सत्र टोकन के साथ एक सुरक्षित captive portal है।

उच्च-सुरक्षा कॉर्पोरेट नेटवर्क। संवेदनशील कॉर्पोरेट डेटा को संभालने वाले किसी भी नेटवर्क सेगमेंट को न्यूनतम 802.1X के साथ EAP-TLS (प्रमाणपत्र-आधारित) या PEAP-MSCHAPv2 का उपयोग करना चाहिए। विस्तृत परिनियोजन मार्गदर्शन के लिए, देखें How to Set Up Enterprise WiFi on iOS and macOS with 802.1X । MAC प्रमाणीकरण आंतरिक खतरों या कॉर्पोरेट बुनियादी ढांचे पर लक्षित हमलों के खिलाफ कोई सार्थक सुरक्षा प्रदान नहीं करता है।

PCI DSS-विनियमित वातावरण। PCI DSS v4.0 आवश्यकता 8 कार्डधारक डेटा वातावरण (CDE) में सभी प्रणालियों के लिए मजबूत प्रमाणीकरण नियंत्रण अनिवार्य करती है। MAC प्रमाणीकरण मजबूत प्रमाणीकरण की परिभाषा को पूरा नहीं करता है और किसी भी ऐसी प्रणाली के लिए प्राथमिक एक्सेस कंट्रोल के रूप में उपयोग नहीं किया जा सकता है जो भुगतान डेटा को छूती है। VLAN सेगमेंटेशन MAC-प्रमाणित उपकरणों को CDE से अलग कर सकता है, लेकिन भुगतान नेटवर्क को स्वयं 802.1X या समकक्ष का उपयोग करना चाहिए।

GDPR-विनियमित डेटा वातावरण। MAC पतों को व्यक्तिगत डेटा पहचानकर्ताओं के रूप में संग्रहीत करना (जो वे GDPR अनुच्छेद 4 के तहत हो सकते हैं) के लिए एक वैध आधार और उचित सुरक्षा उपायों की आवश्यकता होती है। व्यक्तिगत डेटा को संसाधित करने वाले नेटवर्क पर प्रमाणीकरण क्रेडेंशियल के रूप में MAC पतों का उपयोग करने से सुरक्षा और अनुपालन दोनों का जोखिम पैदा होता है।

परिनियोजन के सर्वोत्तम अभ्यास

आवश्यक IoT डिवाइस वर्गों के लिए MAC प्रमाणीकरण लागू करते समय, निम्नलिखित विक्रेता-तटस्थ अभ्यास गैर-परक्राम्य हैं:

VLAN सेगमेंटेशन। MAC-प्रमाणित उपकरणों को कभी भी कॉर्पोरेट उपयोगकर्ताओं, सर्वर या भुगतान प्रणालियों के समान VLAN पर न रखें। उन्हें एक समर्पित IoT VLAN को असाइन करें जिसमें सख्त फ़ायरवॉल ACLs हों जो केवल उन विशिष्ट सेवाओं तक पहुंच को सीमित करते हैं जिनकी उन्हें आवश्यकता होती है। यह सबसे महत्वपूर्ण क्षतिपूर्ति नियंत्रण है। नेटवर्क-स्तरीय सुरक्षा वास्तुकला पर अधिक मार्गदर्शन के लिए, देखें Access Point Security: Your 2026 Enterprise Guide और Protect Your Network with Strong DNS and Security ।

WPA2/WPA3 एन्क्रिप्शन के साथ संयोजन करें। वायरलेस पेलोड को एन्क्रिप्ट करने के लिए हमेशा SSID को WPA2-PSK या WPA3-SAE के साथ कॉन्फ़िगर करें। MAC प्रमाणीकरण नियंत्रित करता है कि नेटवर्क में कौन शामिल हो सकता है; एन्क्रिप्शन उनके द्वारा प्रेषित डेटा की सुरक्षा करता है।

डिवाइस प्रोफाइलिंग और विसंगति का पता लगाना। NAC समाधानों को तैनात करें जो डिवाइस प्रोफाइलिंग को शामिल करते हैं। यदि कोई डिवाइस पंजीकृत स्मार्ट टीवी के MAC पते के साथ प्रमाणित होता है, लेकिन Windows वर्कस्टेशन (DNS क्वेरी, SMB ट्रैफ़िक, HTTP ब्राउज़िंग) के ट्रैफ़िक पैटर्न प्रदर्शित करता है, तो सिस्टम को जांच लंबित होने तक उसे गतिशील रूप से क्वारंटाइन कर देना चाहिए।

अनुमति सूची जीवनचक्र प्रबंधन। MAC अनुमति सूची के लिए एक सख्त जीवनचक्र बनाए रखें। सेवामुक्त किए गए उपकरणों को तुरंत हटा दिया जाना चाहिए। पुरानी प्रविष्टियाँ स्पूफिंग के लिए एक सीधा हमला वेक्टर हैं। जहां संभव हो ऑडिट प्रक्रिया को स्वचालित करें, उन MAC प्रविष्टियों को फ़्लैग करें जिन्हें 90 दिनों से अधिक समय से नेटवर्क पर नहीं देखा गया है।

प्रति डिवाइस वर्ग अलग SSID। एक ही SSID पर IoT उपकरणों और उपयोगकर्ता उपकरणों को मिलाने से बचें। IoT, कॉर्पोरेट और अतिथि ट्रैफ़िक के लिए समर्पित SSIDs का उपयोग करें, प्रत्येक को उचित सुरक्षा नीतियों के साथ अपने स्वयं के VLAN पर मैप किया गया हो।

सर्वोत्तम अभ्यास

निम्नलिखित तालिका डिवाइस वर्ग और अनुपालन संदर्भ के अनुसार अनुशंसित प्रमाणीकरण विधि का सारांश प्रस्तुत करती है:

| परिदृश्य | अनुशंसित प्रमाणीकरण विधि | MAC प्रमाणीकरण भूमिका |

|---|---|---|

| कॉर्पोरेट लैपटॉप और स्मार्टफोन | 802.1X (EAP-TLS या PEAP) | कोई नहीं |

| Guest स्मार्टफोन और टैबलेट | Captive portal / Passpoint | कोई नहीं (MAC यादृच्छिककरण इसे अविश्वसनीय बनाता है) |

| हेडलेस IoT (कैमरा, सेंसर) | MAC प्रमाणीकरण + WPA2/3-PSK | प्राथमिक (केवल व्यवहार्य विकल्प) |

| लेगेसी POS टर्मिनल | MAC प्रमाणीकरण + WPA2-PSK + VLAN अलगाव | द्वितीयक (क्षतिपूर्ति नियंत्रण) |

| चिकित्सा उपकरण (HIPAA) | जहां संभव हो 802.1X; यदि नहीं तो MAC प्रमाणीकरण + सख्त VLAN | अधिकतम सेगमेंटेशन के साथ अंतिम उपाय |

| इवेंट/अस्थायी उपकरण | समय-सीमित VLAN एक्सेस के साथ MAC प्रमाणीकरण | अल्पकालिक, नियंत्रित परिनियोजन के लिए उपयुक्त |

कई क्षेत्रों में काम करने वाले संगठनों के लिए, जिनमें Transport हब और सार्वजनिक-क्षेत्र की सुविधाएं शामिल हैं, सिद्धांत सुसंगत रहता है: डिवाइस वर्ग को सबसे मजबूत विधि से प्रमाणित करें जिसका वह समर्थन करता है, और कमजोर विधियों के लिए नेटवर्क-स्तरीय नियंत्रणों से क्षतिपूर्ति करें।

समस्या निवारण और जोखिम न्यूनीकरण

लक्षण: MAC-प्रमाणित डिवाइस रुक-रुक कर कनेक्ट होने में विफल रहते हैं।

मूल कारण: डिवाइस का NIC फ़र्मवेयर यादृच्छिक या स्थानीय रूप से प्रशासित MAC पते उत्पन्न कर सकता है। सत्यापित करें कि डिवाइस अपने बर्न-इन हार्डवेयर MAC का उपयोग करने के लिए कॉन्फ़िगर किया गया है। Access-Reject संदेशों के लिए RADIUS सर्वर लॉग की जांच करें और अनुमति सूची प्रारूप के विरुद्ध क्रॉस-रेफरेंस करें (कुछ RADIUS सर्वर को कोलन-सेपरेटेड प्रारूप AA:BB:CC:DD:EE:FF की आवश्यकता होती है; अन्य को किसी भी सीमांकक की आवश्यकता नहीं होती है)।

लक्षण: स्थिर फुटफॉल के बावजूद Guest लौटने वाले आगंतुक मेट्रिक्स घट रहे हैं। मूल कारण: iOS 14+/Android 10+ उपकरणों पर MAC यादृच्छिककरण। MAC कैशिंग तंत्र आधुनिक उपभोक्ता उपकरणों के लिए अब विश्वसनीय नहीं है। सटीक WiFi Analytics डेटा को पुनर्स्थापित करने के लिए सत्र-टोकन-आधारित पुनः-प्रमाणीकरण या Passpoint पर संक्रमण करें।

लक्षण: th पर अप्रत्याशित डिवाइस दिखाई दे रहे हैंई IoT VLAN.** मूल कारण: MAC स्पूफिंग या एक अनुमत सूची (allowlist) जिसका हाल ही में ऑडिट नहीं किया गया है। अपेक्षित डिवाइस व्यवहार और वास्तविक ट्रैफ़िक पैटर्न के बीच बेमेल का पता लगाने के लिए डिवाइस प्रोफाइलिंग लागू करें। असामान्य सत्र अवधि या डेटा वॉल्यूम के लिए RADIUS अकाउंटिंग लॉग की समीक्षा करें।

लक्षण: व्यस्त समय के दौरान RADIUS सर्वर के प्रदर्शन में गिरावट। मूल कारण: बड़े IoT फ्लीट से एक्सेस-रिक्वेस्ट संदेशों की उच्च मात्रा। 802.1X को संभालने वाले प्राथमिक प्रमाणीकरण सर्वर का भार कम करने के लिए RADIUS प्रॉक्सी कैशिंग या MAC प्रमाणीकरण के लिए एक समर्पित RADIUS इंस्टेंस लागू करें।

ROI और व्यावसायिक प्रभाव

MAC प्रमाणीकरण को व्यापक रूप से नहीं, बल्कि रणनीतिक रूप से तैनात करने से परिचालन दक्षता और सुरक्षा स्थिति दोनों पर सीधा प्रभाव पड़ता है। 2,000 से अधिक इन-रूम IoT उपकरणों का प्रबंधन करने वाले एक बड़े आतिथ्य स्थल के लिए, पूर्व-प्रावधानित MAC अनुमत सूची (allowlist) के माध्यम से स्मार्ट टीवी, थर्मोस्टेट और IP फोन के ऑनबोर्डिंग को स्वचालित करने से मैन्युअल प्रति-डिवाइस कॉन्फ़िगरेशन की आवश्यकता समाप्त हो जाती है, जिससे मैन्युअल क्रेडेंशियल प्रविष्टि की तुलना में परिनियोजन समय अनुमानित 60-70% कम हो जाता है। IoT कनेक्टिविटी से संबंधित हेल्पडेस्क टिकट आमतौर पर 35-45% कम हो जाते हैं जब उपकरणों को RADIUS विशेषताओं के माध्यम से लगातार सही VLAN पर असाइन किया जाता है।

इसके विपरीत, अतिथि नेटवर्क के लिए MAC प्रमाणीकरण का उपयोग करने का प्रयास करने से मापने योग्य नकारात्मक परिणाम उत्पन्न होते हैं। जो स्थान Captive Portal बाईपास के लिए MAC कैशिंग पर निर्भर करते हैं, वे रिपोर्ट करते हैं कि उन नेटवर्कों पर लौटने वाले आगंतुकों की पहचान दर 70-80% से घटकर 20% से नीचे आ जाती है जहाँ अधिकांश उपयोगकर्ताओं के पास आधुनिक iOS या Android डिवाइस हैं। यह सीधे Guest WiFi Marketing & Analytics Platform के ROI को कमजोर करता है, जहाँ लौटने वाले आगंतुक डेटा व्यक्तिगत मार्केटिंग अभियानों और वफादारी जुड़ाव को बढ़ावा देता है।

व्यावसायिक मामला स्पष्ट है: प्रत्येक डिवाइस वर्ग के लिए सही प्रमाणीकरण तंत्र में निवेश करें। IoT उपकरणों के लिए MAC प्रमाणीकरण परिचालन लागत को कम करता है। अतिथि उपकरणों के लिए सुरक्षित Captive Portal और Passpoint एनालिटिक्स की अखंडता और अनुपालन स्थिति की रक्षा करते हैं। दोनों को कभी भी भ्रमित नहीं करना चाहिए।

Key Definitions

MAC Address (Media Access Control Address)

A unique 48-bit hardware identifier assigned to a network interface controller (NIC) by the manufacturer, typically represented as six pairs of hexadecimal digits (e.g., A4:CF:12:38:8E:7F).

Used in MAC authentication as both the username and password submitted to the RADIUS server. Its cleartext transmission in 802.11 management frames makes it trivially capturable.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorisation, and Accounting (AAA) management for users and devices connecting to a network service.

The server-side component of MAC authentication. It receives Access-Request messages from the access point, queries the MAC allowlist, and returns Access-Accept or Access-Reject responses.

MAC Spoofing

The act of altering the factory-assigned MAC address of a network interface to impersonate another device on the network.

The primary attack vector against MAC authentication. Requires no specialist tools or knowledge — standard OS utilities or freely available software (e.g., macchanger on Linux) can accomplish it in under two minutes.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+, Windows 11) that generates a temporary, per-network random MAC address when connecting to WiFi, rather than using the device's hardware-burned address.

The reason MAC authentication and MAC caching fail for modern consumer devices on guest networks. Directly impacts returning visitor analytics and seamless re-authentication workflows.

Headless Device

A computing device that operates without a monitor, graphical user interface, keyboard, or other input peripherals.

The primary legitimate use case for MAC authentication. Headless devices (smart TVs, IP cameras, sensors) cannot interact with captive portals or input 802.1X credentials, making MAC authentication the only viable onboarding mechanism.

VLAN Segmentation

The practice of logically dividing a physical network into multiple isolated virtual networks (VLANs), each with its own traffic policies and firewall rules.

The critical compensating control for MAC authentication deployments. By confining MAC-authenticated devices to a restricted VLAN, the blast radius of a successful MAC spoofing attack is contained.

IEEE 802.1X

An IEEE standard for port-based network access control that provides cryptographic authentication using the Extensible Authentication Protocol (EAP), requiring a supplicant on the client device, an authenticator (the AP), and an authentication server (RADIUS).

The secure alternative to MAC authentication for all capable devices. Should be the default authentication method for corporate devices, managed endpoints, and any device handling sensitive data.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance certification programme (based on IEEE 802.11u) that enables automatic, secure authentication to WiFi networks using digital certificates or SIM credentials, without requiring captive portal interaction.

The strategic replacement for MAC caching on guest networks. Provides seamless re-authentication for returning users without relying on MAC addresses, resolving the MAC randomisation problem.

Network Access Control (NAC)

A security approach that enforces policy on devices seeking to access network resources, including pre-admission checks (device health, authentication) and post-admission monitoring (traffic behaviour, anomaly detection).

The broader category under which MAC authentication falls. MAC authentication is a basic form of NAC; enterprise deployments should layer it with device profiling and anomaly detection for meaningful security value.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2 four-way handshake with a more secure Dragonfly key exchange that is resistant to offline dictionary attacks.

The recommended encryption standard to pair with MAC authentication on IoT SSIDs, ensuring that even if a device's MAC is spoofed, the attacker still needs the correct PSK to decrypt the traffic.

Worked Examples

A national retail chain is deploying 500 new digital signage displays across its stores. The displays run a stripped-down Linux OS that does not support 802.1X supplicants or captive portal interactions. The network architect needs to connect them securely without disrupting the corporate or guest networks.

Deploy a dedicated SSID exclusively for the digital signage fleet, secured with WPA3-SAE (or WPA2-PSK if WPA3 is unsupported by the display hardware). Enable MAC address authentication on this SSID. Pre-register all 500 MAC addresses in the central RADIUS server's allowlist, sourced from the device procurement manifest. Configure the RADIUS server to assign all authenticated displays to a dedicated IoT VLAN (e.g., VLAN 50). Apply strict firewall ACLs on VLAN 50 permitting only outbound HTTPS traffic to the specific CMS cloud endpoint and NTP server. Block all inbound connections and all lateral traffic to other VLANs. Schedule a quarterly RADIUS allowlist audit to remove decommissioned display entries.

A 400-room hotel is reporting that returning guests are being forced through the captive portal on every visit, despite the portal being configured to remember devices for 90 days using MAC address caching. The guest WiFi network has been operating this way for three years without issues, but complaints have increased sharply over the past 18 months.

The root cause is MAC address randomisation, introduced as a default behaviour in iOS 14 (September 2020) and Android 10. The 18-month timeline aligns with the widespread adoption of these OS versions across the guest base. The MAC caching mechanism is no longer reliable for modern consumer devices. The immediate fix is to remove MAC caching as the re-authentication mechanism and replace it with a persistent session token stored in the captive portal backend, keyed to the user's email address or loyalty account rather than their MAC address. The medium-term solution is to deploy Passpoint (Hotspot 2.0) credentials, which use cryptographic certificates to identify returning users regardless of MAC address, providing seamless re-authentication without a captive portal interaction.

Practice Questions

Q1. A stadium operations director wants to deploy 200 wireless point-of-sale (POS) terminals for concession vendors. The terminals only support WPA2-PSK and MAC authentication. The director suggests placing them on the main corporate SSID to simplify network management. What is your recommendation, and what are the compliance implications?

Hint: Consider PCI DSS Requirement 8 (strong authentication) and the network segmentation requirements for cardholder data environments.

View model answer

Reject the proposal immediately. Placing POS terminals on the corporate SSID violates PCI DSS network segmentation requirements and creates a direct path from a MAC-spoofable device into the corporate network. The correct architecture is: create a dedicated SSID for POS terminals, secured with WPA2-PSK and MAC authentication, mapped to a dedicated POS VLAN. Apply firewall rules that permit only outbound traffic to the payment gateway processor over HTTPS (port 443). Block all inter-VLAN routing between the POS VLAN and the corporate or guest VLANs. Document this segmentation for the PCI DSS QSA audit. The MAC authentication provides a basic access control layer; the VLAN and firewall rules provide the actual security boundary.

Q2. Your WiFi Analytics dashboard shows that returning visitor identification rates have dropped from 74% to 18% over the past 12 months, despite stable foot traffic at your retail venues. The network uses MAC address caching to bypass the captive portal for returning visitors. What is the root cause, and what is the remediation path?

Hint: Consider the timeline of major mobile OS updates and their privacy features.

View model answer

The root cause is MAC address randomisation. iOS 14 (September 2020) and Android 10 introduced per-network randomised MAC addresses as a default privacy feature. As the guest device base has upgraded to these OS versions, the MAC caching mechanism has progressively failed, causing the analytics platform to treat returning visitors as new users. Immediate remediation: replace MAC caching with a persistent session token system, where the captive portal stores a long-lived cookie or token keyed to the user's email address or loyalty account, allowing the portal to recognise returning users without relying on MAC addresses. Strategic remediation: deploy Passpoint (Hotspot 2.0) to provide seamless, certificate-based re-authentication that is entirely independent of MAC addresses.

Q3. A hospital IT manager needs to connect 50 legacy infusion pumps to the clinical WiFi network. The pumps cannot handle captive portals or 802.1X supplicants. The manager plans to deploy an open SSID with MAC authentication as the sole access control. What is the critical security flaw, and how should the architecture be corrected?

Hint: MAC authentication controls access; it does not protect data in transit. Consider HIPAA Security Rule requirements for data encryption.

View model answer

The critical flaw is the absence of wireless encryption. An open SSID transmits all data in cleartext over the air. Any attacker within radio range can capture all traffic from the infusion pumps — including patient data, dosage commands, and device telemetry — using a standard packet analyser. This is a direct HIPAA Security Rule violation (45 CFR § 164.312(e)(2)(ii) — encryption of ePHI in transit). The corrected architecture must use WPA2-PSK (or WPA3-SAE) on the SSID in addition to MAC authentication, ensuring the wireless payload is encrypted. The pumps must be placed on a dedicated clinical device VLAN with firewall rules restricting traffic to the specific clinical information system they communicate with. The PSK should be complex, stored in the network management system, and rotated on a defined schedule.

Q4. A conference centre IT team is planning to deploy MAC authentication across all SSIDs — including the guest network, the exhibitor network, and the AV equipment network — to simplify management with a single authentication approach. Evaluate this proposal.

Hint: Consider the different device classes and user types on each network, and the impact of MAC randomisation on the guest network.

View model answer

The proposal is inappropriate for two of the three networks. For the AV equipment network (headless devices, stable MAC addresses), MAC authentication is a valid and practical approach — pair it with WPA2/3 and a dedicated VLAN. For the exhibitor network (corporate laptops, tablets), MAC authentication is insufficient; exhibitors' devices support 802.1X and should be onboarded via a secure certificate or credential-based method. For the guest network (consumer smartphones and tablets), MAC authentication is actively counterproductive due to MAC randomisation — it will fail for the majority of modern devices and degrade the guest experience. The correct architecture uses three distinct authentication methods: MAC auth for AV equipment, 802.1X or a secure portal for exhibitors, and a captive portal with session-token-based re-authentication for guests.