सुरक्षित नेटवर्क एक्सेस के लिए यूज़र ऑनबोर्डिंग को सुव्यवस्थित करना

यह गाइड IT प्रबंधकों, नेटवर्क आर्किटेक्ट्स और वेन्यू ऑपरेशंस निदेशकों के लिए सुरक्षित नेटवर्क एक्सेस के लिए यूज़र ऑनबोर्डिंग को सुव्यवस्थित करने के तरीके पर एक व्यापक तकनीकी संदर्भ प्रदान करती है। यह पूरे ऑथेंटिकेशन स्टैक को कवर करता है — सेल्फ-सर्विस Captive Portal और आइडेंटिटी फेडरेशन से लेकर IEEE 802.1X, WPA3, RADIUS, और OpenRoaming तक — हॉस्पिटैलिटी, रिटेल, इवेंट्स और सार्वजनिक-क्षेत्र के वातावरण के लिए व्यावहारिक डिप्लॉयमेंट मार्गदर्शन के साथ। यह गाइड GDPR और PCI DSS अनुपालन आवश्यकताओं, रोल-बेस्ड एक्सेस कंट्रोल, और MAC कैशिंग रणनीतियों को संबोधित करती है, जो टीमों को सुरक्षा स्थिति से समझौता किए बिना ऑनबोर्डिंग घर्षण और प्रशासनिक ओवरहेड को कम करने के लिए सुसज्जित करती है।

इस गाइड को सुनें

पॉडकास्ट ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी डीप-डाइव

- ऑनबोर्डिंग आर्किटेक्चर स्टैक

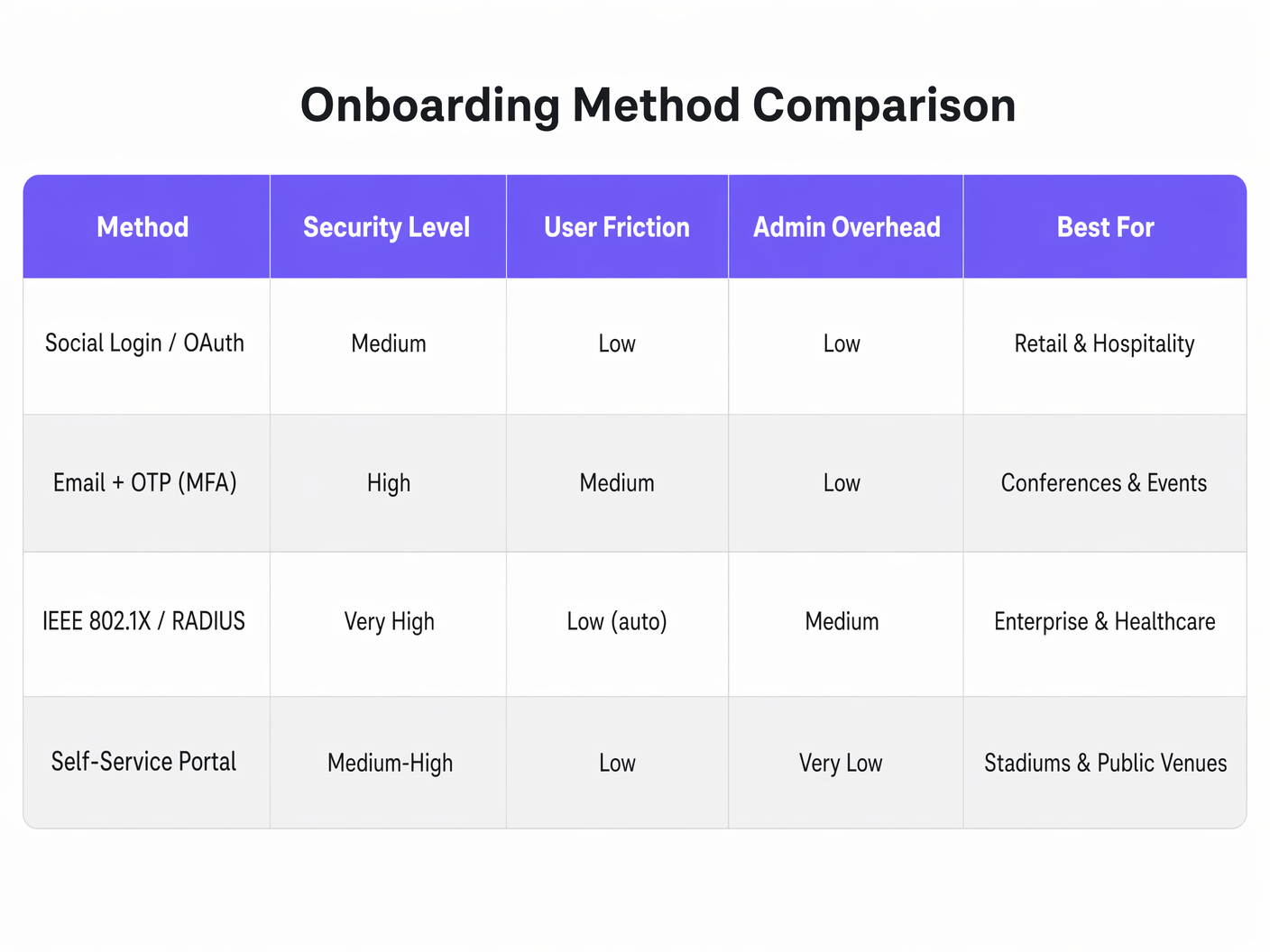

- ऑथेंटिकेशन विधियाँ: एक तकनीकी तुलना

- OpenRoaming और स्वचालित प्रोविज़निंग

- सुरक्षा आर्किटेक्चर: MFA, RBAC, और नेटवर्क सेगमेंटेशन

- GDPR और अनुपालन एकीकरण

- कार्यान्वयन गाइड

- चरण 1: आवश्यकताएँ और आर्किटेक्चर डिज़ाइन

- चरण 2: इन्फ्रास्ट्रक्चर की तैयारी

- चरण 3: पोर्टल और आइडेंटिटी कॉन्फ़िगरेशन

- चरण 4: परीक्षण और सत्यापन

- चरण 5: निगरानी और निरंतर सुधार

- सर्वोत्तम प्रथाएँ

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

मल्टी-यूज़र वायरलेस नेटवर्क संचालित करने वाले किसी भी संगठन के लिए — चाहे वह होटल समूह हो, रिटेल चेन हो, स्टेडियम हो, या सार्वजनिक क्षेत्र की सुविधा हो — यूज़र्स को सुरक्षित रूप से नेटवर्क पर लाने की प्रक्रिया एक सुरक्षा नियंत्रण बिंदु और यूज़र संतुष्टि का प्रत्यक्ष निर्धारक दोनों है। एक खराब डिज़ाइन किया गया ऑनबोर्डिंग फ्लो सपोर्ट ओवरहेड बनाता है, यूज़र्स को आपके नेटवर्क के बजाय मोबाइल डेटा की ओर ले जाता है, और अनुपालन उद्देश्यों के लिए आपके पास कोई ऑडिट ट्रेल नहीं छोड़ता है। एक अच्छी तरह से डिज़ाइन किया गया फ्लो दस सेकंड से कम का कनेक्शन समय, सत्यापित पहचान कैप्चर और पूरी तरह से प्रलेखित सहमति रिकॉर्ड प्रदान करता है。

यह गाइड उस आर्किटेक्चर, ऑथेंटिकेशन मानकों और डिप्लॉयमेंट पैटर्न को कवर करती है जो आपको सुरक्षा से समझौता किए बिना नेटवर्क एक्सेस के लिए यूज़र ऑनबोर्डिंग को सुव्यवस्थित करने में सक्षम बनाते हैं। यह पूरे स्टैक को संबोधित करता है: Captive Portal डिज़ाइन, OAuth और SAML के माध्यम से आइडेंटिटी फेडरेशन, RADIUS कॉन्फ़िगरेशन, IEEE 802.1X डिप्लॉयमेंट, WPA3 एडॉप्शन, रोल-बेस्ड एक्सेस कंट्रोल, और OpenRoaming और Passpoint के माध्यम से स्वचालित प्रोविज़निंग। GDPR और PCI DSS के तहत अनुपालन आवश्यकताओं को पूरे समय एकीकृत किया गया है, न कि बाद के विचार के रूप में माना गया है। हॉस्पिटैलिटी और रिटेल से दो विस्तृत केस स्टडीज़ वास्तविक डिप्लॉयमेंट से मापने योग्य परिणाम प्रदर्शित करते हैं।

तकनीकी डीप-डाइव

ऑनबोर्डिंग आर्किटेक्चर स्टैक

एक आधुनिक सुरक्षित ऑनबोर्डिंग डिप्लॉयमेंट में पांच कार्यात्मक परतें शामिल होती हैं जिन्हें एक साथ डिज़ाइन किया जाना चाहिए। गेस्ट डिवाइस लेयर में कनेक्ट करने का प्रयास करने वाले एंडपॉइंट्स की श्रृंखला शामिल है — स्मार्टफोन, टैबलेट, लैपटॉप, और तेजी से IoT डिवाइस — प्रत्येक अलग-अलग सप्लिकेंट क्षमताओं और पोर्टल-हैंडलिंग व्यवहार के साथ। Captive Portal और सेल्फ-सर्विस लेयर यूज़र-फेसिंग इंटरफ़ेस है: वह बिंदु जिस पर पहचान का दावा किया जाता है, सहमति कैप्चर की जाती है, और ऑथेंटिकेशन हैंडशेक शुरू किया जाता है। आइडेंटिटी प्रोवाइडर लेयर — चाहे वह ऑन-प्रिमाइसेस RADIUS सर्वर हो, क्लाउड-आधारित IdP हो, या फेडरेटेड आइडेंटिटी सर्विस हो — वह जगह है जहां क्रेडेंशियल्स को मान्य किया जाता है और यूज़र एट्रिब्यूट्स को पॉलिसी इंजन में वापस कर दिया जाता है। पॉलिसी इंजन रोल-बेस्ड एक्सेस कंट्रोल लागू करता है, यूज़र एट्रिब्यूट्स के आधार पर बैंडविड्थ प्रोफाइल, VLAN असाइनमेंट और कंटेंट फ़िल्टरिंग नियम लागू करता है। अंत में, नेटवर्क एक्सेस लेयर — वायरलेस कंट्रोलर, एक्सेस पॉइंट, VLAN और फ़ायरवॉल नियम — अपस्ट्रीम निर्धारित नीतियों को लागू करती है।

हर डिज़ाइन निर्णय को नियंत्रित करने वाला आर्किटेक्चरल सिद्धांत सीधा है: जटिलता बैकएंड में होनी चाहिए, यूज़र के सामने नहीं। Captive Portal में हर अतिरिक्त कदम आपकी कनेक्शन दर को कम करता है। किकऑफ़ के समय बीस हज़ार एक साथ कनेक्शन प्रयासों को प्रोसेस करने वाले स्टेडियम के माहौल में, तीन फ़ॉर्म फ़ील्ड और दो रीडायरेक्ट वाला पोर्टल सपोर्ट अनुरोधों का एक कैस्केड और नेटवर्क उपयोग में मापने योग्य गिरावट उत्पन्न करेगा।

ऑथेंटिकेशन विधियाँ: एक तकनीकी तुलना

OAuth 2.0 के माध्यम से सोशल लॉगिन पहचान सत्यापन को एक विश्वसनीय तृतीय पक्ष — Google, Apple, Facebook, या Microsoft को सौंपता है। यूज़र अपने मौजूदा क्रेडेंशियल्स के साथ ऑथेंटिकेट करता है, OAuth प्रदाता एक एक्सेस टोकन और बुनियादी प्रोफ़ाइल डेटा देता है, और आपका पोर्टल उस पहचान को नेटवर्क सेशन में मैप करता है। सुरक्षा के दृष्टिकोण से, यह उपभोक्ता-सामना करने वाले स्थानों में गेस्ट एक्सेस के लिए उपयुक्त है। मुख्य लाभ सत्यापित पहचान है: आपको एक पुष्ट ईमेल पता या सोशल प्रोफ़ाइल प्राप्त होती है जो सीधे आपके WiFi Analytics प्लेटफ़ॉर्म और CRM में फ़ीड होती है। सीमा यह है कि आप तृतीय-पक्ष OAuth प्रदाताओं की उपलब्धता और नीतिगत निर्णयों पर निर्भर हैं।

ईमेल प्लस वन-टाइम पासकोड (OTP) यूज़र को सोशल अकाउंट की आवश्यकता के बिना एक हल्का मल्टी-फैक्टर ऑथेंटिकेशन फ्लो लागू करता है। यूज़र अपना ईमेल पता दर्ज करता है, छह अंकों का कोड प्राप्त करता है, और ऑथेंटिकेशन पूरा करने के लिए इसे दर्ज करता है। यह विशेष रूप से सम्मेलन और इवेंट के वातावरण में प्रभावी है जहां आपको यह सत्यापित करने की आवश्यकता है कि यूज़र एक पंजीकृत उपस्थित व्यक्ति है। यह GDPR सहमति कैप्चर के लिए एक स्वच्छ तंत्र भी प्रदान करता है, क्योंकि ईमेल सबमिशन को सीधे एक स्पष्ट ऑप्ट-इन चेकबॉक्स से जोड़ा जा सकता है।

EAP-TLS के साथ IEEE 802.1X एंटरप्राइज़ गोल्ड स्टैंडर्ड है। डिवाइस RADIUS सर्वर को एक क्लाइंट सर्टिफ़िकेट प्रस्तुत करता है, जो इसे सर्टिफ़िकेट अथॉरिटी के विरुद्ध मान्य करता है और उपयुक्त VLAN और पॉलिसी एट्रिब्यूट्स के साथ RADIUS Access-Accept लौटाता है। यूज़र के दृष्टिकोण से, कनेक्शन पूरी तरह से स्वचालित है — कोई पोर्टल नहीं, कोई पासवर्ड नहीं, कोई इंटरैक्शन आवश्यक नहीं है। इस आर्किटेक्चर को सर्टिफ़िकेट वितरित करने के लिए पब्लिक की इन्फ्रास्ट्रक्चर (PKI) और मोबाइल डिवाइस मैनेजमेंट (MDM) प्लेटफ़ॉर्म की आवश्यकता होती है, जो इसे कॉर्पोरेट, healthcare , और शिक्षा वातावरण में प्रबंधित डिवाइस फ्लीट्स के लिए सबसे उपयुक्त बनाता है। इस संदर्भ में RADIUS सुरक्षा हार्डनिंग के विस्तृत उपचार के लिए, Mitigating RADIUS Vulnerabilities: A Security Hardening Guide देखें।

MAC कैशिंग के साथ सेल्फ-सर्विस पोर्टल उच्च-फ़ुटफ़ॉल उपभोक्ता स्थानों के लिए सबसे व्यावहारिक समाधान हैं। पहले कनेक्शन पर, यूज़र एक हल्का पंजीकरण फ्लो पूरा करता है। पोर्टल पूर्ण ऑथेंटिकेशन रिकॉर्ड के विरुद्ध डिवाइस के MAC पते को स्टोर करता है। बाद के कनेक्शनों पर — एक कॉन्फ़िगर करने योग्य विंडो के भीतर, आमतौर पर तीस दिन — डिवाइस पोर्टल को पूरी तरह से बायपास कर देता है और सीधे कनेक्ट हो जाता है। उच्च रिपीट-विज़िट दरों वाले hospitality और retail ऑपरेटरों के लिए, MAC कैशिंग उपलब्ध सबसे प्रभावशाली ऑप्टिमाइज़ेशन है।

OpenRoaming और स्वचालित प्रोविज़निंग

Passpoint मानक (Wi-Fi Alliance) और IEEE 802.11u प्रोटोकॉल पर निर्मित OpenRoaming, स्वचालित ऑनबोर्डिंग के सबसे उन्नत रूप का प्रतिनिधित्व करता है। भाग लेने वाले डिवाइस एक Passpoint प्रोफ़ाइल ले जाते हैं जो उन्हें संगत नेटवर्क पर पहचानती है। जब डिवाइस OpenRoaming-सक्षम SSID का पता लगाता है, तो यह बिना किसी यूज़र इंटरैक्शन के EAP क्रेडेंशियल्स का उपयोग करके स्वचालित रूप से ऑथेंटिकेट करता है। Purple कनेक्ट लाइसेंस के तहत OpenRoaming के लिए एक मुफ़्त आइडेंटिटी प्रोवाइडर के रूप में कार्य करता है, जिसका अर्थ है कि कोई भी यूज़र जिसने पहले किसी भी भाग लेने वाले स्थान पर Purple-संचालित पोर्टल के माध्यम से ऑनबोर्ड किया है, वह आपके स्थान पर स्वचालित रूप से कनेक्ट हो जाएगा। यह वह आर्किटेक्चर है जो OpenRoaming फेडरेशन में लौटने वाले यूज़र्स के लिए ऑनबोर्डिंग घर्षण को पूरी तरह से समाप्त कर देता है।

transport ऑपरेटरों — हवाई अड्डों, रेलवे स्टेशनों, फ़ेरी टर्मिनलों — के लिए OpenRoaming विशेष रूप से आकर्षक है। पारगमन में यात्रियों के पास न्यूनतम ड्वेल टाइम और उच्च कनेक्टिविटी अपेक्षाएं होती हैं। पोर्टल इंटरैक्शन के बिना स्वचालित, सुरक्षित कनेक्शन उस पैमाने पर एकमात्र व्यवहार्य मॉडल है।

सुरक्षा आर्किटेक्चर: MFA, RBAC, और नेटवर्क सेगमेंटेशन

गेस्ट WiFi संदर्भ में मल्टी-फैक्टर ऑथेंटिकेशन को सबसे व्यावहारिक रूप से ऊपर वर्णित ईमेल-प्लस-OTP फ्लो के रूप में, या सोशल लॉगिन (जो OAuth प्रदाता के MFA कॉन्फ़िगरेशन को इनहेरिट करता है) के रूप में लागू किया जाता है। कर्मचारियों और ठेकेदार के एक्सेस के लिए, हार्डवेयर टोकन या ऑथेंटिकेटर ऐप TOTP कोड उपयुक्त हैं। मुख्य सिद्धांत यह है कि MFA एक्सेस किए जा रहे संसाधनों की संवेदनशीलता के अनुपात में होना चाहिए: गेस्ट इंटरनेट एक्सेस बैक-ऑफ़िस सिस्टम तक एक्सेस के समान MFA बोझ की गारंटी नहीं देता है।

रोल-बेस्ड एक्सेस कंट्रोल को RADIUS पॉलिसी स्तर पर लागू किया जाना चाहिए, न कि पोर्टल स्तर पर। पोर्टल यह निर्धारित करता है कि यूज़र कौन है; RADIUS सर्वर यह निर्धारित करता है कि वे क्या एक्सेस कर सकते हैं। एक होटल संपत्ति के लिए एक विशिष्ट RBAC मैट्रिक्स मेहमानों को बैंडविड्थ-सीमित इंटरनेट-ओनली VLAN, सम्मेलन प्रतिनिधियों को इवेंट सहयोग टूल तक एक्सेस वाले VLAN, कर्मचारियों को प्रॉपर्टी मैनेजमेंट सिस्टम तक एक्सेस वाले VLAN, और IoT डिवाइस — डोर लॉक, HVAC कंट्रोलर, डिजिटल साइनेज — को बिना इंटरनेट रूटिंग वाले आइसोलेटेड VLAN में असाइन कर सकता है।

नेटवर्क सेगमेंटेशन RBAC के लिए प्रवर्तन तंत्र है। RADIUS Access-Accept रिस्पॉन्स पर VLAN टैगिंग, संबंधित फ़ायरवॉल नियमों के साथ मिलकर, यह सुनिश्चित करती है कि प्रत्येक यूज़र वर्ग अपने उपयुक्त नेटवर्क ज़ोन तक ही सीमित है। PCI DSS अनुपालन के लिए, भुगतान नेटवर्क को अन्य सभी VLAN से पूरी तरह से अलग किया जाना चाहिए, जिसमें गेस्ट, कर्मचारी और भुगतान ज़ोन के बीच कोई रूटिंग पथ नहीं होना चाहिए।

सभी नए डिप्लॉयमेंट के लिए WPA3 लक्ष्य एन्क्रिप्शन मानक होना चाहिए। WPA3-SAE (Simultaneous Authentication of Equals) WPA2-PSK की ऑफ़लाइन डिक्शनरी अटैक भेद्यता को समाप्त करता है और व्यक्तिगत सेशन की नेगोशिएशन के माध्यम से फॉरवर्ड सीक्रेसी प्रदान करता है। अभी भी लीगेसी WPA2 डिवाइस चला रहे वातावरण के लिए, WPA3 ट्रांज़िशन मोड माइग्रेशन अवधि के दौरान दोनों मानकों को एक ही SSID पर सह-अस्तित्व की अनुमति देता है।

GDPR और अनुपालन एकीकरण

GDPR अनुच्छेद 7 की आवश्यकता है कि सहमति स्वतंत्र रूप से, विशिष्ट, सूचित और स्पष्ट रूप से दी जाए। Captive Portal संदर्भ में, इसका अर्थ है कोई भी व्यक्तिगत डेटा एकत्र करने से पहले एक स्पष्ट गोपनीयता नोटिस प्रस्तुत करना, एक स्पष्ट ऑप्ट-इन चेकबॉक्स (पूर्व-टिक किया गया बॉक्स नहीं) का उपयोग करना, सहमति टाइमस्टैम्प और विशिष्ट प्रसंस्करण उद्देश्यों को रिकॉर्ड करना, और यूज़र्स को सहमति वापस लेने के लिए एक तंत्र प्रदान करना। सहमति रिकॉर्ड — जिसमें यूज़र का IP पता, MAC पता, टाइमस्टैम्प, और प्रस्तुत सटीक सहमति टेक्स्ट शामिल है — ऑडिट उद्देश्यों के लिए बनाए रखा जाना चाहिए。

PCI DSS के अधीन retail ऑपरेटरों के लिए, नेटवर्क आर्किटेक्चर को यह सुनिश्चित करना चाहिए कि कार्डधारक डेटा वातावरण गेस्ट WiFi इन्फ्रास्ट्रक्चर से पूरी तरह से अलग हैं। यह केवल एक कॉन्फ़िगरेशन आवश्यकता नहीं है — इसे प्रलेखित, परीक्षण और ऑडिट योग्य होना चाहिए। आपके VLAN सेगमेंटेशन डिज़ाइन, फ़ायरवॉल नियम सेट, और RADIUS पॉलिसी कॉन्फ़िगरेशन सभी को आपके PCI DSS स्कोप दस्तावेज़ में शामिल किया जाना चाहिए।

कार्यान्वयन गाइड

चरण 1: आवश्यकताएँ और आर्किटेक्चर डिज़ाइन

अपने यूज़र आबादी और उनकी एक्सेस आवश्यकताओं की मैपिंग करके शुरुआत करें। प्रत्येक यूज़र वर्ग — मेहमान, कर्मचारी, ठेकेदार, IoT डिवाइस, इवेंट उपस्थित — की पहचान करें और प्रत्येक वर्ग के लिए आवश्यक नेटवर्क संसाधनों को परिभाषित करें। यह मैपिंग सीधे आपके VLAN डिज़ाइन और RADIUS पॉलिसी कॉन्फ़िगरेशन को संचालित करती है। साथ ही, अपने अनुपालन दायित्वों की पहचान करें: GDPR सहमति आवश्यकताएँ, PCI DSS स्कोप, कोई भी क्षेत्र-विशिष्ट नियम (उदाहरण के लिए, healthcare नेटवर्क के लिए NHS डिजिटल मानक)।

प्रत्येक यूज़र वर्ग के ड्वेल टाइम और सुरक्षा प्रोफ़ाइल के आधार पर अपनी ऑथेंटिकेशन विधियों का चयन करें। इस निर्णय का मार्गदर्शन करने के लिए नीचे मेमोरी हुक अनुभाग में दिए गए फ्रेमवर्क का उपयोग करें। कोई भी कॉन्फ़िगरेशन कार्य शुरू करने से पहले अपने चुने हुए आर्किटेक्चर का दस्तावेजीकरण करें।

चरण 2: इन्फ्रास्ट्रक्चर की तैयारी

सुनिश्चित करें कि आपका वायरलेस इन्फ्रास्ट्रक्चर आवश्यक मानकों का समर्थन करता है। WPA3 के लिए WPA3-सक्षम फ़र्मवेयर वाले एक्सेस पॉइंट की आवश्यकता होती है — केवल WPA3 डिप्लॉयमेंट के लिए प्रतिबद्ध होने से पहले अपनी पूरी एस्टेट में संगतता सत्यापित करें। अपने स्विचिंग इन्फ्रास्ट्रक्चर पर अपने VLAN स्ट्रक्चर को कॉन्फ़िगर करें, यह सुनिश्चित करते हुए कि VLAN टैग आपके वायरलेस कंट्रोलर, स्विच और फ़ायरवॉल के बीच संरेखित हों। अपने RADIUS सर्वर को डिप्लॉय या कॉन्फ़िगर करें, यह सुनिश्चित करते हुए कि इसमें आपके पीक ऑथेंटिकेशन लोड को संभालने की क्षमता है — उदाहरण के लिए, एक स्टेडियम डिप्लॉयमेंट को इवेंट की शुरुआत में प्रति मिनट हजारों EAP ट्रांज़ैक्शन को प्रोसेस करने की आवश्यकता हो सकती है।

RADIUS उच्च उपलब्धता के लिए, स्वचालित फ़ेलओवर के साथ एक प्राथमिक और द्वितीयक सर्वर डिप्लॉय करें। उच्च-फ़ुटफ़ॉल इवेंट के दौरान RADIUS आउटेज एक महत्वपूर्ण परिचालन घटना है। RADIUS रिस्पॉन्स समय की लगातार निगरानी करें; 200 मिलीसेकंड से ऊपर ऑथेंटिकेशन लेटेंसी कुछ डिवाइस प्रकारों पर क्लाइंट टाइमआउट विफलताओं का कारण बनने लगेगी।

चरण 3: पोर्टल और आइडेंटिटी कॉन्फ़िगरेशन

प्राथमिक मीट्रिक के रूप में रूपांतरण दर के साथ अपना Captive Portal डिज़ाइन करें। हर फ़ॉर्म फ़ील्ड, हर रीडायरेक्ट, हर पेज लोड घर्षण जोड़ता है। GDPR-अनुपालक गेस्ट एक्सेस के लिए न्यूनतम व्यवहार्य पोर्टल की आवश्यकता होती है: एक एकल ऑथेंटिकेशन क्रिया (सोशल लॉगिन बटन या ईमेल फ़ील्ड), एक गोपनीयता नोटिस लिंक, और एक स्पष्ट सहमति चेकबॉक्स। इसके अलावा किसी भी चीज़ को एक विशिष्ट व्यावसायिक आवश्यकता द्वारा उचित ठहराया जाना चाहिए।

अपने आइडेंटिटी प्रोवाइडर एकीकरण को कॉन्फ़िगर करें — सोशल लॉगिन के लिए OAuth एंडपॉइंट, OTP डिलीवरी के लिए SMTP, या एंटरप्राइज़ SSO के लिए SAML फेडरेशन। iOS और Android डिवाइस पर पूर्ण ऑथेंटिकेशन फ्लो का परीक्षण करें, Captive Portal डिटेक्शन व्यवहार पर विशेष ध्यान दें। iOS Captive Portal का पता लगाने के लिए HTTP प्रोब का उपयोग करता है; सुनिश्चित करें कि आपका पोर्टल इन प्रोब का सही ढंग से जवाब देता है और प्रारंभिक डिटेक्शन अनुरोध पर HTTPS रीडायरेक्ट से बचता है।

guest WiFi डिप्लॉयमेंट के लिए, अपने पोर्टल को अपने एनालिटिक्स और मार्केटिंग प्लेटफ़ॉर्म के साथ एकीकृत करें ताकि यह सुनिश्चित हो सके कि सहमति प्राप्त यूज़र डेटा आपके ग्राहक डेटा इन्फ्रास्ट्रक्चर में सही ढंग से प्रवाहित हो।

चरण 4: परीक्षण और सत्यापन

किसी भी उच्च-फ़ुटफ़ॉल इवेंट या प्रमुख डिप्लॉयमेंट से पहले लोड परीक्षण करें। अपने RADIUS इन्फ्रास्ट्रक्चर के विरुद्ध पीक ऑथेंटिकेशन लोड का अनुकरण करें और रिस्पॉन्स समय को मापें। डिवाइस प्रकारों के प्रतिनिधि नमूने पर प्रत्येक ऑथेंटिकेशन विधि का परीक्षण करें। नेटवर्क ज़ोन के बीच ट्रैफ़िक को रूट करने का प्रयास करके अपने VLAN सेगमेंटेशन को मान्य करें — पुष्टि करें कि फ़ायरवॉल नियम सभी अनधिकृत पथों को ब्लॉक करते हैं। लौटने वाले डिवाइस कनेक्शन का अनुकरण करके अपने MAC कैशिंग लॉजिक का परीक्षण करें। परीक्षण कनेक्शन के नमूने के लिए ऑडिट लॉग की समीक्षा करके अपने GDPR सहमति रिकॉर्ड को मान्य करें।

चरण 5: निगरानी और निरंतर सुधार

डिप्लॉयमेंट के बाद, तीन प्रमुख मेट्रिक्स की निगरानी करें: पोर्टल रूपांतरण दर (ऑनबोर्डिंग को सफलतापूर्वक पूरा करने वाले उपकरणों का प्रतिशत), ऑथेंटिकेशन लेटेंसी (RADIUS रिस्पॉन्स समय), और कनेक्टिविटी समस्याओं से संबंधित सपोर्ट टिकट वॉल्यूम। RADIUS रिस्पॉन्स समय में गिरावट और पोर्टल त्रुटि दरों के लिए अलर्टिंग थ्रेशोल्ड सेट करें। मासिक रूप से अपनी MAC कैश हिट दर की समीक्षा करें — उच्च रिपीट फ़ुटफ़ॉल वाले स्थान में कम हिट दर कॉन्फ़िगरेशन या डिवाइस-ट्रैकिंग समस्या को इंगित करती है।

सर्वोत्तम प्रथाएँ

निम्नलिखित सिफ़ारिशें IEEE 802.1X, WPA3, GDPR, और PCI DSS आवश्यकताओं के साथ-साथ बड़े पैमाने पर वेन्यू डिप्लॉयमेंट में परिचालन अनुभव से प्राप्त वेंडर-न्यूट्रल सर्वोत्तम प्रथाओं को दर्शाती हैं।

ऑथेंटिकेशन को ऑथराइज़ेशन से अलग करें। आपका पोर्टल पहचान निर्धारित करता है; आपका RADIUS सर्वर एक्सेस निर्धारित करता है। कभी भी पोर्टल में ही एक्सेस पॉलिसी लॉजिक को एनकोड न करें। यह अलगाव सुनिश्चित करता है कि पोर्टल कोड को संशोधित किए बिना पॉलिसी परिवर्तन केंद्रीय रूप से किए जा सकते हैं।

पहले दिन से RADIUS अकाउंटिंग लागू करें। RADIUS Accounting-Start और Accounting-Stop संदेश प्रत्येक नेटवर्क सेशन का एक पूर्ण ऑडिट ट्रेल प्रदान करते हैं — यूज़र पहचान, सेशन अवधि, स्थानांतरित बाइट्स, और समाप्ति का कारण। यह डेटा अनुपालन ऑडिट, क्षमता नियोजन और समस्या निवारण के लिए आवश्यक है।

अपने Captive Portal के लिए सर्टिफ़िकेट पिनिंग का उपयोग करें। एक Captive Portal जो एक अविश्वसनीय सर्टिफ़िकेट प्रस्तुत करता है, ब्राउज़र चेतावनियाँ उत्पन्न करेगा जो यूज़र्स को भ्रमित करती हैं और विश्वास को कम करती हैं। अपने पोर्टल डोमेन पर एक मान्यता प्राप्त CA से एक वैध TLS सर्टिफ़िकेट डिप्लॉय करें और HSTS कॉन्फ़िगर करें।

अपने RADIUS एट्रिब्यूट मैपिंग का दस्तावेजीकरण करें। RADIUS एट्रिब्यूट्स (VLAN ID, बैंडविड्थ पॉलिसी, सेशन टाइमआउट) और आपके नेटवर्क पॉलिसी प्रोफाइल के बीच मैपिंग को प्रलेखित और वर्ज़न-नियंत्रित किया जाना चाहिए। इन्फ्रास्ट्रक्चर परिवर्तनों के दौरान अनडॉक्यूमेंटेड RADIUS कॉन्फ़िगरेशन एक्सेस कंट्रोल विफलताओं का एक सामान्य स्रोत हैं।

शुरुआत से ही IoT डिवाइस ऑनबोर्डिंग की योजना बनाएं। हेडलेस डिवाइस जो Captive Portal को नेविगेट नहीं कर सकते हैं, उन्हें एक अलग ऑनबोर्डिंग पथ की आवश्यकता होती है — आमतौर पर MPSK या MAC ऑथेंटिकेशन बायपास। डिप्लॉयमेंट से पहले अपनी IoT VLAN पॉलिसी और ऑनबोर्डिंग प्रक्रिया को परिभाषित करें, न कि रेट्रोफिट के रूप में।

Ruckus वायरलेस इन्फ्रास्ट्रक्चर चलाने वाले वातावरण के लिए, Your Guide to a Wireless Access Point Ruckus RADIUS-आधारित ऑनबोर्डिंग आर्किटेक्चर के साथ Ruckus एक्सेस पॉइंट को एकीकृत करने के लिए विशिष्ट कॉन्फ़िगरेशन मार्गदर्शन प्रदान करता है।

समस्या निवारण और जोखिम न्यूनीकरण

RADIUS टाइमआउट विफलताएं खराब ऑनबोर्डिंग अनुभव का सबसे आम कारण हैं। लक्षणों में रुक-रुक कर ऑथेंटिकेशन विफलताएं शामिल हैं, विशेष रूप से लोड के तहत। निदान: टाइमआउट पैटर्न के लिए RADIUS सर्वर पर EAP ट्रांज़ैक्शन लॉग की समीक्षा करें। समाधान: RADIUS सर्वर रिस्पॉन्स समय को अनुकूलित करें, क्लाइंट रिट्राई काउंट बढ़ाएं, और सुनिश्चित करें कि आपके RADIUS सर्वर में पीक लोड के लिए पर्याप्त CPU और मेमोरी है।

iOS Captive Portal डिटेक्शन विफलताएं तब होती हैं जब पोर्टल Apple के HTTP प्रोब अनुरोधों का सही ढंग से जवाब नहीं देता है। लक्षण: Captive Portal अधिसूचना iOS डिवाइस पर दिखाई नहीं देती है, और यूज़र्स को पोर्टल को ट्रिगर करने के लिए मैन्युअल रूप से ब्राउज़र पर नेविगेट करना पड़ता है। समाधान: सुनिश्चित करें कि आपका वायरलेस कंट्रोलर HTTP ट्रैफ़िक को इंटरसेप्ट करने और पोर्टल पर रीडायरेक्ट करने के लिए कॉन्फ़िगर किया गया है, और यह कि पोर्टल प्रोब URL को गैर-200 HTTP स्थिति के साथ जवाब देता है।

यूज़र की गोपनीयता की रक्षा के लिए iOS 14+, Android 10+, और Windows 10+ डिवाइस द्वारा MAC एड्रेस रैंडमाइज़ेशन का तेजी से उपयोग किया जा रहा है। रैंडमाइज़्ड MAC प्रत्येक नेटवर्क एसोसिएशन पर बदलते हैं, जो MAC कैशिंग लॉजिक को तोड़ता है। समाधान: अपने पोर्टल को प्राथमिक कैश की के रूप में एक स्थायी पहचानकर्ता (प्रमाणित ईमेल या सोशल प्रोफ़ाइल) का उपयोग करने के लिए कॉन्फ़िगर करें, जिसमें MAC पता द्वितीयक सिग्नल के रूप में हो। कुछ प्लेटफ़ॉर्म यूज़र्स को विश्वसनीय नेटवर्क के लिए MAC रैंडमाइज़ेशन को अक्षम करने की अनुमति देते हैं — अपने पोर्टल ऑनबोर्डिंग फ्लो में इस मार्गदर्शन को शामिल करने पर विचार करें।

क्रॉस-ज़ोन ट्रैफ़िक की ओर ले जाने वाला VLAN मिसकॉन्फ़िगरेशन एक महत्वपूर्ण सुरक्षा जोखिम है। लक्षण: गेस्ट VLAN में डिवाइस कर्मचारी या भुगतान VLAN में संसाधनों तक पहुंच सकते हैं। समाधान: नियमित फ़ायरवॉल नियम ऑडिट और VLAN सीमाओं का पेनेट्रेशन परीक्षण करें। डिफ़ेंस-इन-डेप्थ उपाय के रूप में स्विच स्तर पर नेटवर्क एक्सेस कंट्रोल लिस्ट लागू करें।

GDPR सहमति रिकॉर्ड गैप तब होते हैं जब सहमति कैप्चर तंत्र चुपचाप विफल हो जाता है — उदाहरण के लिए, यदि उच्च लोड के दौरान डेटाबेस राइट विफल हो जाता है। समाधान: रिट्राई लॉजिक के साथ सिंक्रोनस सहमति रिकॉर्ड राइट्स लागू करें, और कनेक्शन दरों के विरुद्ध सहमति रिकॉर्ड निर्माण दरों की निगरानी करें। कोई भी महत्वपूर्ण विचलन डेटा कैप्चर विफलता को इंगित करता है。

ROI और व्यावसायिक प्रभाव

एक अच्छी तरह से आर्किटेक्ट किए गए ऑनबोर्डिंग सिस्टम में निवेश करने का व्यावसायिक मामला तीन आयामों पर काम करता है: परिचालन दक्षता, राजस्व सक्षमता, और जोखिम में कमी।

परिचालन दक्षता पर, प्राथमिक मीट्रिक कनेक्टिविटी समस्याओं से संबंधित सपोर्ट टिकट वॉल्यूम है। MAC कैशिंग लागू करने वाले और पोर्टल रूपांतरण दरों को अनुकूलित करने वाले डिप्लॉयमेंट लगातार WiFi-संबंधित सपोर्ट संपर्कों में चालीस से साठ प्रतिशत की कमी की रिपोर्ट करते हैं। पूर्णकालिक IT सपोर्ट फ़ंक्शन वाले होटल के लिए, यह नियमित कनेक्टिविटी समस्याओं के लिए आवंटित कर्मचारियों के समय में एक मापने योग्य कमी का प्रतिनिधित्व करता है।

राजस्व सक्षमता पर, GDPR-अनुपालक ऑनबोर्डिंग फ्लो के माध्यम से कैप्चर किए गए फ़र्स्ट-पार्टी डेटा का मूल्य पर्याप्त है। नब्बे प्रतिशत कनेक्टिंग मेहमानों के लिए सत्यापित ईमेल पते कैप्चर करने वाला एक होटल समूह — साझा PSK डिप्लॉयमेंट की लगभग शून्य कैप्चर दर के मुकाबले — मापने योग्य आजीवन मूल्य के साथ एक प्रत्यक्ष मार्केटिंग एसेट रखता है। WiFi Analytics प्लेटफ़ॉर्म इस डेटा को फ़ुटफ़ॉल पैटर्न, ड्वेल टाइम विश्लेषण और रिपीट विज़िट दरों में अनुवाद कर सकते हैं जो परिचालन और मार्केटिंग निर्णयों को सूचित करते हैं।

जोखिम में कमी पर, GDPR प्रवर्तन कार्रवाई या PCI DSS ऑडिट विफलता की लागत अनुपालक ऑनबोर्डिंग आर्किटेक्चर को लागू करने की लागत को बौना कर देती है। ICO के प्रवर्तन रिकॉर्ड में गंभीर GDPR उल्लंघनों के लिए वैश्विक वार्षिक टर्नओवर के चार प्रतिशत तक का जुर्माना शामिल है। एक प्रलेखित, ऑडिट योग्य सहमति कैप्चर प्रक्रिया और एक ठीक से खंडित नेटवर्क प्राथमिक तकनीकी नियंत्रण हैं जो इस जोखिम को कम करते हैं।

विशेष रूप से hospitality ऑपरेटरों के लिए, गेस्ट WiFi गुणवत्ता को लगातार ऑनलाइन समीक्षा भावना में शीर्ष-तीन कारक के रूप में उद्धृत किया जाता है। कनेक्शन सफलता दर और गेस्ट संतुष्टि स्कोर के बीच संबंध अच्छी तरह से स्थापित है। इसलिए ऑनबोर्डिंग आर्किटेक्चर में निवेश समीक्षा स्कोर और रिपीट बुकिंग दरों में भी निवेश है।

नैदानिक वातावरण में सुरक्षित नेटवर्क आर्किटेक्चर पर आगे पढ़ने के लिए, WiFi in Hospitals: A Guide to Secure Clinical Networks देखें। एंटरप्राइज़ मोबिलिटी संदर्भों के लिए, Your Guide to Enterprise In Car Wi Fi Solutions वाहन-आधारित कनेक्टिविटी डिप्लॉयमेंट के लिए ऑथेंटिकेशन आर्किटेक्चर को कवर करता है।

मुख्य परिभाषाएं

IEEE 802.1X

पोर्ट-आधारित नेटवर्क एक्सेस कंट्रोल के लिए एक IEEE मानक जो LAN या WLAN से कनेक्ट होने वाले उपकरणों के लिए एक ऑथेंटिकेशन फ्रेमवर्क प्रदान करता है। यह सप्लिकेंट (क्लाइंट डिवाइस), ऑथेंटिकेटर (एक्सेस पॉइंट या स्विच), और ऑथेंटिकेशन सर्वर (RADIUS) के बीच ऑथेंटिकेशन संदेशों को ले जाने के लिए एक्सटेंसिबल ऑथेंटिकेशन प्रोटोकॉल (EAP) का उपयोग करता है। 802.1X एंटरप्राइज़ WiFi सुरक्षा की नींव है, जो साझा क्रेडेंशियल्स के बिना व्यक्तिगत डिवाइस ऑथेंटिकेशन को सक्षम करता है।

IT टीमों का सामना 802.1X से तब होता है जब वे कर्मचारियों या प्रबंधित डिवाइस फ्लीट्स के लिए एंटरप्राइज़ WiFi डिप्लॉय करते हैं। यह किसी भी वातावरण के लिए आवश्यक ऑथेंटिकेशन मानक है जहाँ व्यक्तिगत डिवाइस जवाबदेही आवश्यक है — कॉर्पोरेट नेटवर्क, स्वास्थ्य सेवा, शिक्षा। इसके लिए एक RADIUS सर्वर और, सर्टिफ़िकेट-आधारित EAP-TLS के लिए, एक PKI इन्फ्रास्ट्रक्चर की आवश्यकता होती है।

RADIUS (Remote Authentication Dial-In User Service)

एक नेटवर्किंग प्रोटोकॉल (RFC 2865) जो नेटवर्क से कनेक्ट होने वाले यूज़र्स के लिए केंद्रीकृत ऑथेंटिकेशन, ऑथराइज़ेशन और अकाउंटिंग (AAA) प्रदान करता है। WiFi डिप्लॉयमेंट में, RADIUS सर्वर वायरलेस कंट्रोलर (NAS — नेटवर्क एक्सेस सर्वर) से ऑथेंटिकेशन अनुरोध प्राप्त करता है, एक आइडेंटिटी स्टोर के विरुद्ध क्रेडेंशियल्स को मान्य करता है, और VLAN असाइनमेंट और बैंडविड्थ सीमा जैसे पॉलिसी एट्रिब्यूट्स के साथ Access-Accept या Access-Reject रिस्पॉन्स लौटाता है।

RADIUS एंटरप्राइज़ WiFi ऑथेंटिकेशन की रीढ़ है। IT टीमें Active Directory, LDAP, या क्लाउड IdP के साथ एकीकृत करने और प्रत्येक यूज़र वर्ग के लिए सही VLAN और पॉलिसी एट्रिब्यूट्स वापस करने के लिए RADIUS सर्वर कॉन्फ़िगर करती हैं। RADIUS मिसकॉन्फ़िगरेशन — विशेष रूप से टाइमआउट सेटिंग्स और एट्रिब्यूट मैपिंग — एंटरप्राइज़ डिप्लॉयमेंट में ऑथेंटिकेशन विफलताओं का सबसे आम स्रोत है।

WPA3-SAE (Simultaneous Authentication of Equals)

WPA3 पर्सनल मोड में उपयोग किया जाने वाला ऑथेंटिकेशन हैंडशेक, जो WPA2-PSK (प्री-शेयर्ड की) हैंडशेक की जगह लेता है। SAE हवा में पासवर्ड प्रसारित किए बिना एक सेशन की स्थापित करने के लिए डिफी-हेलमैन की एक्सचेंज का उपयोग करता है, जो WPA2-PSK की ऑफ़लाइन डिक्शनरी अटैक भेद्यता को समाप्त करता है। यह फॉरवर्ड सीक्रेसी भी प्रदान करता है, जिसका अर्थ है कि नेटवर्क पासवर्ड से समझौता करने से पहले से कैप्चर किया गया ट्रैफ़िक उजागर नहीं होता है।

IT टीमों को सभी नए डिप्लॉयमेंट और माइग्रेशन के लिए WPA3-SAE को लक्षित करना चाहिए। WPA3 ट्रांज़िशन मोड WPA2 और WPA3 क्लाइंट्स को माइग्रेशन अवधि के दौरान एक ही SSID पर सह-अस्तित्व की अनुमति देता है। 2020 के बाद से Wi-Fi CERTIFIED उपकरणों के लिए WPA3 अनिवार्य है, इसलिए अधिकांश आधुनिक क्लाइंट डिवाइस इसका समर्थन करते हैं।

Captive Portal

नेटवर्क एक्सेस दिए जाने से पहले यूज़र्स को प्रस्तुत किया गया एक वेब-आधारित इंटरफ़ेस, जिसका उपयोग यूज़र्स को ऑथेंटिकेट करने, सहमति कैप्चर करने और उपयोग की शर्तों को लागू करने के लिए किया जाता है। Captive Portal अनऑथेंटिकेटेड क्लाइंट्स से HTTP ट्रैफ़िक को इंटरसेप्ट करके और इसे पोर्टल URL पर रीडायरेक्ट करके काम करते हैं। आधुनिक ऑपरेटिंग सिस्टम (iOS, Android, Windows, macOS) में Captive Portal डिटेक्शन तंत्र शामिल हैं जो स्वचालित रूप से एक समर्पित ब्राउज़र विंडो में पोर्टल प्रदर्शित करते हैं।

Captive Portal हॉस्पिटैलिटी, रिटेल और सार्वजनिक स्थानों में गेस्ट WiFi के लिए प्राथमिक ऑनबोर्डिंग इंटरफ़ेस हैं। IT टीमों को यह सुनिश्चित करना चाहिए कि पोर्टल डिज़ाइन घर्षण को कम करे, कि GDPR सहमति कैप्चर सही ढंग से लागू हो, और यह कि पोर्टल OS-स्तरीय Captive Portal डिटेक्शन प्रोब का सही ढंग से जवाब दे। लौटने वाले उपकरणों के लिए पोर्टल को बायपास करने के लिए MAC कैशिंग का उपयोग किया जाता है।

MAC Authentication Bypass (MAB)

एक फ़ॉलबैक ऑथेंटिकेशन तंत्र जो उन उपकरणों के लिए पहचान क्रेडेंशियल के रूप में डिवाइस के MAC पते का उपयोग करता है जो 802.1X सप्लिकेंट का समर्थन नहीं करते हैं। वायरलेस कंट्रोलर डिवाइस का MAC पता RADIUS सर्वर को यूज़रनेम और पासवर्ड दोनों के रूप में भेजता है; RADIUS सर्वर डेटाबेस में MAC को देखता है और उपयुक्त एक्सेस पॉलिसी लौटाता है। MAB कोई क्रिप्टोग्राफ़िक ऑथेंटिकेशन प्रदान नहीं करता है — यह इस धारणा पर निर्भर करता है कि MAC पते स्पूफ नहीं किए गए हैं।

IT टीमें मुख्य रूप से IoT उपकरणों — प्रिंटर, स्मार्ट टीवी, एक्सेस कंट्रोल रीडर, HVAC सेंसर — के लिए MAB का उपयोग करती हैं जो 802.1X सप्लिकेंट नहीं चला सकते हैं। इसका उपयोग 802.1X-सक्षम उपकरणों के लिए फ़ॉलबैक के रूप में भी किया जाता है जो सर्टिफ़िकेट सत्यापन में विफल होते हैं। स्पूफ किए गए MAC पते के ब्लास्ट रेडियस को सीमित करने के लिए MAB को हमेशा नेटवर्क सेगमेंटेशन के साथ जोड़ा जाना चाहिए।

OpenRoaming

Passpoint मानक (IEEE 802.11u) पर निर्मित एक Wi-Fi Alliance कार्यक्रम जो यूज़र इंटरैक्शन के बिना भाग लेने वाले नेटवर्क में स्वचालित, सुरक्षित WiFi रोमिंग को सक्षम बनाता है। डिवाइस एक Passpoint प्रोफ़ाइल ले जाते हैं जो उन्हें संगत नेटवर्क पर पहचानती है; EAP क्रेडेंशियल्स का उपयोग करके ऑथेंटिकेशन स्वचालित रूप से किया जाता है। Purple कनेक्ट लाइसेंस के तहत OpenRoaming के लिए एक मुफ़्त आइडेंटिटी प्रोवाइडर के रूप में कार्य करता है।

उच्च-फ़ुटफ़ॉल स्थानों — हवाई अड्डों, रेलवे स्टेशनों, रिटेल चेन, होटल समूहों — में IT टीमों को लौटने वाले यूज़र्स के लिए ऑनबोर्डिंग घर्षण को समाप्त करने के लिए एक तंत्र के रूप में OpenRoaming का मूल्यांकन करना चाहिए। एक बार जब कोई यूज़र किसी भी OpenRoaming-भाग लेने वाले स्थान पर ऑनबोर्ड हो जाता है, तो उनका डिवाइस अन्य सभी भाग लेने वाले स्थानों पर स्वचालित रूप से कनेक्ट हो जाएगा। यह परिवहन ऑपरेटरों और मल्टी-साइट हॉस्पिटैलिटी समूहों के लिए विशेष रूप से मूल्यवान है।

Role-Based Access Control (RBAC)

एक एक्सेस कंट्रोल मॉडल जो ऑथेंटिकेटेड यूज़र की व्यक्तिगत पहचान के बजाय उनकी भूमिका या एट्रिब्यूट्स के आधार पर नेटवर्क अनुमतियाँ प्रदान करता है। WiFi डिप्लॉयमेंट में, RBAC को यूज़र एट्रिब्यूट्स (RADIUS सर्वर या IdP द्वारा लौटाए गए) को नेटवर्क नीतियों — VLAN असाइनमेंट, बैंडविड्थ प्रोफाइल, कंटेंट फ़िल्टरिंग नियम और सेशन टाइमआउट में मैप करके लागू किया जाता है। एक गेस्ट को केवल इंटरनेट एक्सेस मिलता है; एक कर्मचारी को LAN एक्सेस मिलता है; एक IoT डिवाइस को एक आइसोलेटेड VLAN मिलता है।

RBAC वह तंत्र है जो एक एकल भौतिक नेटवर्क इन्फ्रास्ट्रक्चर को विभिन्न सुरक्षा आवश्यकताओं वाले कई यूज़र वर्गों की सेवा करने में सक्षम बनाता है। IT टीमें RADIUS एट्रिब्यूट मैपिंग और संबंधित फ़ायरवॉल और VLAN कॉन्फ़िगरेशन के माध्यम से RBAC लागू करती हैं। RBAC मैट्रिक्स — यूज़र वर्गों को संसाधनों और प्रतिबंधों में मैप करना — किसी भी एंटरप्राइज़ WiFi डिप्लॉयमेंट में उत्पादित पहला डिज़ाइन आर्टिफैक्ट होना चाहिए।

EAP-TLS (Extensible Authentication Protocol — Transport Layer Security)

एक सर्टिफ़िकेट-आधारित EAP विधि जो X.509 सर्टिफ़िकेट का उपयोग करके क्लाइंट डिवाइस और RADIUS सर्वर के बीच पारस्परिक ऑथेंटिकेशन प्रदान करती है। क्लाइंट और सर्वर दोनों सर्टिफ़िकेट प्रस्तुत करते हैं; प्रत्येक एक विश्वसनीय सर्टिफ़िकेट अथॉरिटी के विरुद्ध दूसरे के सर्टिफ़िकेट को मान्य करता है। EAP-TLS 802.1X डिप्लॉयमेंट में उपलब्ध ऑथेंटिकेशन आश्वासन का उच्चतम स्तर प्रदान करता है और सर्टिफ़िकेट प्रोविज़न होने के बाद एंड यूज़र के लिए पारदर्शी होता है।

IT टीमें उन वातावरणों में EAP-TLS डिप्लॉय करती हैं जहाँ प्रबंधित उपकरणों को MDM प्लेटफ़ॉर्म के माध्यम से प्रोविज़न किया जाता है। सर्टिफ़िकेट वितरण MDM द्वारा नियंत्रित किया जाता है; एक बार प्रोविज़न होने के बाद, डिवाइस यूज़र इंटरैक्शन के बिना स्वचालित रूप से ऑथेंटिकेट होते हैं। EAP-TLS के लिए एक PKI इन्फ्रास्ट्रक्चर (सर्टिफ़िकेट अथॉरिटी, सर्टिफ़िकेट टेम्प्लेट, निरस्तीकरण तंत्र) की आवश्यकता होती है जो डिप्लॉयमेंट जटिलता जोड़ता है लेकिन सबसे मजबूत उपलब्ध ऑथेंटिकेशन स्थिति प्रदान करता है।

MPSK (Multi-Pre-Shared Key)

एक WiFi ऑथेंटिकेशन तंत्र जो एक ही SSID पर कई अद्वितीय प्री-शेयर्ड की को कॉन्फ़िगर करने की अनुमति देता है, जिसमें प्रत्येक की एक विशिष्ट VLAN और पॉलिसी प्रोफ़ाइल में मैप की जाती है। एकल साझा PSK के विपरीत, MPSK 802.1X सप्लिकेंट क्षमता की आवश्यकता के बिना प्रति-डिवाइस या प्रति-डिवाइस-वर्ग अलगाव प्रदान करता है। अन्य उपकरणों को प्रभावित किए बिना प्रत्येक की को स्वतंत्र रूप से निरस्त किया जा सकता है।

IT टीमें मुख्य रूप से IoT डिवाइस ऑनबोर्डिंग के लिए MPSK का उपयोग करती हैं — प्रत्येक डिवाइस वर्ग (स्मार्ट टीवी, एक्सेस कंट्रोल रीडर, HVAC सेंसर) को एक अद्वितीय PSK असाइन करना जो एक आइसोलेटेड VLAN में मैप होता है। MPSK अधिकांश एंटरप्राइज़ वायरलेस प्लेटफ़ॉर्म (Cisco, Aruba, Ruckus, Meraki) पर समर्थित है और 802.1X-सक्षम और गैर-सक्षम उपकरणों के मिश्रण वाले वातावरण के लिए अनुशंसित दृष्टिकोण है।

हल किए गए उदाहरण

छह संपत्तियों में काम करने वाला एक 400 कमरों वाला होटल समूह प्रत्येक संपत्ति पर एक साझा WPA2 प्री-शेयर्ड की (PSK) चला रहा है, जो फ्रंट डेस्क पर एक कार्ड पर प्रदर्शित होता है। मेहमान अक्सर पासवर्ड के लिए रिसेप्शन से संपर्क करते हैं, और IT टीम के पास नेटवर्क उपयोग में कोई दृश्यता नहीं है, कोई GDPR सहमति रिकॉर्ड नहीं है, और गेस्ट ट्रैफ़िक से IoT डिवाइस (स्मार्ट टीवी, डोर लॉक) को अलग करने की कोई क्षमता नहीं है। समूह बारह संपत्तियों के नियोजित विस्तार से पहले अपने ऑनबोर्डिंग आर्किटेक्चर का आधुनिकीकरण करना चाहता है।

चरण 1 — आर्किटेक्चर डिज़ाइन: प्रत्येक संपत्ति पर एक डुअल-SSID आर्किटेक्चर डिप्लॉय करें। SSID 1 (गेस्ट) ऑनबोर्डिंग के लिए Captive Portal के साथ WPA3-SAE का उपयोग करता है। SSID 2 (IoT) MAC ऑथेंटिकेशन बायपास के साथ MPSK का उपयोग करता है, जिसमें प्रत्येक डिवाइस वर्ग को एक आइसोलेटेड VLAN में मैप किया जाता है। SSID 3 (कर्मचारी) एक्टिव डायरेक्ट्री डोमेन के विरुद्ध RADIUS-समर्थित ऑथेंटिकेशन के साथ 802.1X का उपयोग करता है。

चरण 2 — पोर्टल कॉन्फ़िगरेशन: प्राथमिक ऑथेंटिकेशन विधि के रूप में सोशल लॉगिन (Google और Apple) के साथ एक Purple-संचालित Captive Portal डिप्लॉय करें, जिसमें फ़ॉलबैक के रूप में ईमेल-प्लस-OTP हो। 30-दिन की विंडो के साथ MAC कैशिंग कॉन्फ़िगर करें। स्पष्ट ऑप्ट-इन और स्वचालित सहमति रिकॉर्ड स्टोरेज के साथ GDPR सहमति कैप्चर लागू करें। ईमेल कैप्चर के लिए API के माध्यम से पोर्टल को होटल के CRM से कनेक्ट करें。

चरण 3 — RADIUS और VLAN कॉन्फ़िगरेशन: पोर्टल-ऑथेंटिकेटेड यूज़र्स के लिए VLAN 10 (गेस्ट — केवल इंटरनेट, 20Mbps बैंडविड्थ कैप), MAC-ऑथेंटिकेटेड डिवाइस के लिए VLAN 20 (IoT — आइसोलेटेड, कोई इंटरनेट नहीं), और 802.1X-ऑथेंटिकेटेड कर्मचारी डिवाइस के लिए VLAN 30 (कर्मचारी — पूर्ण LAN एक्सेस) वापस करने के लिए RADIUS को कॉन्फ़िगर करें। पूर्ण सेशन ऑडिट ट्रेल के लिए RADIUS अकाउंटिंग लागू करें。

चरण 4 — रोलआउट: पोर्टल रूपांतरण दर, RADIUS लेटेंसी, और सपोर्ट टिकट वॉल्यूम को मापते हुए, 30 दिनों के लिए एक संपत्ति पर पायलट करें। स्थिरता सुनिश्चित करने के लिए एक टेम्पलेटेड कॉन्फ़िगरेशन दृष्टिकोण का उपयोग करके शेष संपत्तियों में रोल आउट करें。

परिणाम (डिप्लॉयमेंट के 90 दिन बाद मापा गया): पोर्टल रूपांतरण दर: 94%। औसत कनेक्शन समय: 7 सेकंड (45 सेकंड से कम)। WiFi-संबंधित सपोर्ट संपर्क: 58% की कमी। GDPR सहमति रिकॉर्ड: ऑथेंटिकेटेड सेशन के लिए 100% कवरेज। ईमेल कैप्चर दर: 91% कनेक्टिंग मेहमान।

60 स्टोर वाली एक क्षेत्रीय रिटेल चेन को पूर्ण PCI DSS अनुपालन सुनिश्चित करते हुए सभी स्थानों पर गेस्ट WiFi प्रदान करने की आवश्यकता है। भुगतान नेटवर्क उसी भौतिक इन्फ्रास्ट्रक्चर पर चलता है जिस पर प्रस्तावित गेस्ट WiFi है। मैन्युअल IT हस्तक्षेप के बिना सभी स्टोरों में कर्मचारी उपकरणों को लगातार ऑनबोर्ड करने की आवश्यकता है। चेन प्रति स्टोर प्रति दिन लगभग 2,000 गेस्ट WiFi कनेक्शन प्रोसेस करती है।

नेटवर्क सेगमेंटेशन डिज़ाइन: सभी स्टोर स्विचिंग इन्फ्रास्ट्रक्चर पर तीन VLAN लागू करें: VLAN 100 (गेस्ट WiFi — केवल इंटरनेट, कोई LAN रूटिंग नहीं), VLAN 200 (कर्मचारी — रिटेल मैनेजमेंट सिस्टम तक एक्सेस, कोई भुगतान नेटवर्क नहीं), VLAN 300 (भुगतान — पूरी तरह से आइसोलेटेड, VLAN 100 या 200 के लिए कोई रूटिंग नहीं, समर्पित फ़ायरवॉल ज़ोन)। डिफ़ेंस-इन-डेप्थ उपाय के रूप में VLAN सीमाओं को लागू करने के लिए स्विच स्तर पर ACL कॉन्फ़िगर करें。

गेस्ट ऑनबोर्डिंग: ईमेल सत्यापन और 30-दिन की MAC कैशिंग के साथ एक सेल्फ-सर्विस Captive Portal डिप्लॉय करें। प्रति दिन प्रति स्टोर 2,000 कनेक्शन पर, लगातार खरीदारी करने वालों के लिए MAC कैश हिट दर अधिक होगी, जिससे पोर्टल लोड काफी कम हो जाएगा। एक अलग, वैकल्पिक चेकबॉक्स के रूप में मार्केटिंग ऑप्ट-इन के साथ GDPR सहमति कैप्चर कॉन्फ़िगर करें। लॉयल्टी प्रोग्राम क्रॉस-रेफ़रेंसिंग के लिए रिटेल CRM के साथ एकीकृत करें。

कर्मचारी डिवाइस ऑनबोर्डिंग: MDM प्लेटफ़ॉर्म (Microsoft Intune या Jamf) के माध्यम से सभी कर्मचारी उपकरणों पर सर्टिफ़िकेट डिप्लॉय करें। Azure AD के विरुद्ध RADIUS ऑथेंटिकेशन के साथ कर्मचारी SSID पर 802.1X कॉन्फ़िगर करें। नया डिवाइस ऑनबोर्डिंग पूरी तरह से स्वचालित है — MDM नामांकन पर सर्टिफ़िकेट और WiFi प्रोफ़ाइल को पुश करता है, और डिवाइस पहले स्टोर प्रवेश पर स्वचालित रूप से कनेक्ट हो जाता है。

PCI DSS दस्तावेज़ीकरण: PCI DSS स्कोप दस्तावेज़ में VLAN सेगमेंटेशन डिज़ाइन, फ़ायरवॉल नियम सेट, और RADIUS पॉलिसी कॉन्फ़िगरेशन का दस्तावेजीकरण करें। VLAN सीमाओं का त्रैमासिक पेनेट्रेशन परीक्षण करें। आवश्यक प्रतिधारण अवधि के लिए RADIUS अकाउंटिंग लॉग बनाए रखें。

परिणाम: कर्मचारी डिवाइस ऑनबोर्डिंग समय: 20 मिनट से कम होकर 3 मिनट से कम हो गया। गेस्ट पोर्टल रूपांतरण दर: 89%। PCI DSS ऑडिट: नेटवर्क सेगमेंटेशन से संबंधित कोई निष्कर्ष नहीं मिलने के साथ पास हुआ। WiFi से संबंधित IT सपोर्ट टिकट: एस्टेट भर में 52% की कमी।

अभ्यास प्रश्न

Q1. 15,000 की क्षमता वाला एक स्टेडियम पहली बार गेस्ट WiFi डिप्लॉय कर रहा है। यह स्थान प्रति वर्ष 40 इवेंट आयोजित करता है, जिसमें गेट खुलने के बाद पहले 10 मिनट में 8,000 उपकरणों के पीक कनेक्शन प्रयास होते हैं। स्थान में कोई मौजूदा RADIUS इन्फ्रास्ट्रक्चर नहीं है और दो लोगों की एक छोटी IT टीम है। आप किस ऑनबोर्डिंग आर्किटेक्चर की सिफ़ारिश करेंगे, और तीन सबसे महत्वपूर्ण कॉन्फ़िगरेशन निर्णय क्या हैं?

संकेत: ड्वेल टाइम, पीक लोड प्रोफ़ाइल और चल रहे प्रशासन को प्रबंधित करने के लिए IT टीम की क्षमता पर विचार करें। यदि किकऑफ़ के समय RADIUS सर्वर अनुपलब्ध हो तो क्या होगा?

मॉडल उत्तर देखें

इस प्रोफ़ाइल वाले स्टेडियम के लिए, अनुशंसित आर्किटेक्चर एक सेल्फ-सर्विस Captive Portal है जिसमें प्राथमिक विधि के रूप में सोशल लॉगिन (Google/Apple) और फ़ॉलबैक के रूप में ईमेल-प्लस-OTP है, जिसे 30-दिन की MAC कैशिंग और ऑन-प्रिमाइसेस सर्वर के सिंगल-पॉइंट-ऑफ़-फ़ेल्योर जोखिम को खत्म करने के लिए क्लाउड-होस्टेड RADIUS सेवा के साथ जोड़ा गया है। तीन महत्वपूर्ण कॉन्फ़िगरेशन निर्णय हैं: (1) MAC कैशिंग कॉन्फ़िगरेशन — प्रति वर्ष 40 इवेंट और महत्वपूर्ण रिपीट उपस्थिति के साथ, एक उच्च MAC कैश हिट दर पीक समय पर पोर्टल लोड को नाटकीय रूप से कम कर देगी; 30-दिन की कैश विंडो कॉन्फ़िगर करें और प्रति इवेंट हिट दरों की निगरानी करें; (2) RADIUS क्षमता और उच्च उपलब्धता — फ़ेलओवर के लिए एक द्वितीयक सर्वर के साथ 10 मिनट में 8,000 EAP ट्रांज़ैक्शन (लगभग 13 प्रति सेकंड) को संभालने के लिए अपने RADIUS इन्फ्रास्ट्रक्चर का आकार तय करें; पहले इवेंट से पहले सिम्युलेटेड लोड के तहत परीक्षण करें; (3) पोर्टल प्रदर्शन अनुकूलन — पीक लोड के तहत सब-सेकंड पेज लोड समय सुनिश्चित करने के लिए पोर्टल को CDN या स्थानीय कैश पर होस्ट करें; एक पोर्टल जिसे लोड होने में 3 सेकंड लगते हैं, यूज़र्स के एक महत्वपूर्ण अनुपात को कनेक्शन प्रयास छोड़ने का कारण बनेगा।

Q2. एक NHS ट्रस्ट 600 बिस्तरों वाले अस्पताल में रोगियों और आगंतुकों के लिए WiFi एक्सेस प्रदान करना चाहता है, जबकि नैदानिक प्रणालियों का पूर्ण अलगाव और NHS डिजिटल नेटवर्क सुरक्षा मानकों का अनुपालन सुनिश्चित करता है। कर्मचारी उपकरणों को Microsoft Intune के माध्यम से प्रबंधित किया जाता है। आप नेटवर्क सेगमेंटेशन और ऑनबोर्डिंग आर्किटेक्चर को कैसे डिज़ाइन करेंगे?

संकेत: नैदानिक डेटा की संवेदनशीलता, डिवाइस प्रकारों की सीमा (प्रबंधित कर्मचारी डिवाइस, अप्रबंधित रोगी डिवाइस, मेडिकल IoT), और NHS डिजिटल डेटा सुरक्षा और संरक्षण टूलकिट की विशिष्ट अनुपालन आवश्यकताओं पर विचार करें।

मॉडल उत्तर देखें

एक चार-SSID आर्किटेक्चर डिप्लॉय करें: (1) रोगी/आगंतुक WiFi — ईमेल सत्यापन के साथ Captive Portal, GDPR सहमति कैप्चर, केवल इंटरनेट एक्सेस वाला VLAN, किसी भी नैदानिक या प्रशासनिक नेटवर्क के लिए कोई रूटिंग नहीं; (2) कर्मचारी WiFi — EAP-TLS के साथ 802.1X, Intune के माध्यम से वितरित सर्टिफ़िकेट, नैदानिक अनुप्रयोगों और EHR सिस्टम तक एक्सेस वाला VLAN; (3) मेडिकल IoT — MAC ऑथेंटिकेशन बायपास के साथ MPSK, प्रत्येक डिवाइस वर्ग (इन्फ्यूजन पंप, मॉनिटरिंग उपकरण, इमेजिंग सिस्टम) को एक अद्वितीय PSK और आइसोलेटेड VLAN असाइन किया गया; (4) बिल्डिंग मैनेजमेंट — HVAC, एक्सेस कंट्रोल और सुविधा प्रणालियों के लिए अलग SSID, सभी नैदानिक VLAN से पूरी तरह से अलग। महत्वपूर्ण डिज़ाइन आवश्यकताएँ: फ़ायरवॉल नियमों और स्विच ACL द्वारा लागू रोगी, कर्मचारी और नैदानिक VLAN के बीच पूर्ण लेयर 3 अलगाव; ऑडिट ट्रेल के लिए सभी SSID पर RADIUS अकाउंटिंग सक्षम; सभी SSID पर WPA3; बिना इंटरनेट रूटिंग और सख्त इग्रेस फ़िल्टरिंग वाले VLAN पर मेडिकल IoT डिवाइस। नैदानिक नेटवर्क सुरक्षा पर विस्तृत मार्गदर्शन के लिए, WiFi in Hospitals संदर्भ गाइड देखें।

Q3. एक बहुराष्ट्रीय रिटेल चेन यूके और यूरोपीय संघ में 200 स्टोरों में एक एकीकृत गेस्ट WiFi प्लेटफ़ॉर्म शुरू कर रही है। IT टीम को सभी स्थानों पर GDPR अनुपालन, लगातार PCI DSS नेटवर्क सेगमेंटेशन, और एक पोर्टल अनुभव सुनिश्चित करने की आवश्यकता है जो लॉयल्टी प्रोग्राम की डेटा कैप्चर आवश्यकताओं का समर्थन करता है। चेन के पास वर्तमान में कोई केंद्रीकृत WiFi प्रबंधन प्लेटफ़ॉर्म नहीं है। प्रमुख आर्किटेक्चरल निर्णय क्या हैं और उन्हें किस क्रम में लिया जाना चाहिए?

संकेत: निर्णयों के बीच अन्योन्याश्रितियों पर विचार करें: GDPR सहमति आवश्यकताएँ पोर्टल डिज़ाइन को प्रभावित करती हैं; PCI DSS आवश्यकताएँ VLAN आर्किटेक्चर को प्रभावित करती हैं; लॉयल्टी प्रोग्राम आवश्यकताएँ आइडेंटिटी प्रोवाइडर एकीकरण को प्रभावित करती हैं। कौन से निर्णय दूसरों को बाधित करते हैं?

मॉडल उत्तर देखें

सही क्रम है: (1) पहले GDPR सहमति आवश्यकताओं को परिभाषित करें — प्रसंस्करण के लिए कानूनी आधार, विशिष्ट सहमति टेक्स्ट, और डेटा प्रतिधारण नीति को पोर्टल डिज़ाइन शुरू होने से पहले स्थापित किया जाना चाहिए, क्योंकि वे यह सीमित करते हैं कि कौन सा डेटा एकत्र किया जा सकता है और कैसे; (2) PCI DSS स्कोप को परिभाषित करें — पहचानें कि कौन से स्टोर भुगतान कार्ड डेटा को प्रोसेस करते हैं और सुनिश्चित करें कि नेटवर्क आर्किटेक्चर भुगतान इन्फ्रास्ट्रक्चर को गेस्ट WiFi से पूरी तरह से अलग करता है; यह VLAN डिज़ाइन को संचालित करता है; (3) VLAN आर्किटेक्चर डिज़ाइन करें — आमतौर पर स्विच स्तर पर लागू ACL के साथ तीन VLAN (गेस्ट, कर्मचारी, भुगतान); इसे PCI DSS नेटवर्क सेगमेंटेशन साक्ष्य के रूप में प्रलेखित करें; (4) आइडेंटिटी प्रोवाइडर और पोर्टल प्लेटफ़ॉर्म का चयन करें — ऑडिट लॉगिंग के साथ GDPR सहमति कैप्चर, सोशल लॉगिन के लिए OAuth एकीकरण, और लॉयल्टी CRM के साथ API एकीकरण का समर्थन करना चाहिए; (5) पोर्टल UX डिज़ाइन करें — इसे न्यूनतम व्यवहार्य इंटरैक्शन तक सीमित रखें: एक ऑथेंटिकेशन क्रिया, एक सहमति चेकबॉक्स, एक वैकल्पिक मार्केटिंग ऑप्ट-इन; (6) 10 स्टोरों के पायलट समूह में डिप्लॉय करें, पूरी एस्टेट में रोल आउट करने से पहले GDPR सहमति रिकॉर्ड, PCI DSS सेगमेंटेशन और पोर्टल रूपांतरण दरों को मान्य करें। मुख्य बाधा यह है कि GDPR और PCI DSS आवश्यकताएँ गैर-परक्राम्य हैं और उन्हें शुरू से ही डिज़ाइन किया जाना चाहिए — मौजूदा डिप्लॉयमेंट में अनुपालन को रेट्रोफिट करना पहले दिन से इसे बनाने की तुलना में काफी अधिक महंगा और जोखिम भरा है।

इस श्रृंखला में आगे पढ़ें

विक्रेता द्वारा प्रति-डिवाइस PSK: iPSK, DPSK, MPSK और PPSK की तुलना (और WPA3 सपोर्ट)

Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet, और Ubiquiti UniFi में प्रति-डिवाइस PSK इम्प्लीमेंटेशन की एक व्यापक तुलना। जानें कि WPA3-SAE प्रति-डिवाइस की (key) रणनीतियों को कैसे प्रभावित करता है और कब ट्रांजिशन मोड डिप्लॉय करना चाहिए बनाम कब 802.1X पर जाना चाहिए।

कैप्टिव पोर्टल प्रमाणीकरण विधियों की तुलना

यह आधिकारिक तकनीकी संदर्भ मार्गदर्शिका पांच मुख्य कैप्टिव पोर्टल प्रमाणीकरण विधियों के आर्किटेक्चरल, परिचालन और अनुपालन से जुड़े समझौतों का मूल्यांकन करती है। यह नेटवर्क आर्किटेक्ट्स, IT निदेशकों और मार्केटिंग प्रबंधकों को एंटरप्राइज़ वेन्यू में डेटा-संग्रह आवश्यकताओं के साथ गेस्ट ऑनबोर्डिंग की बाधाओं को संतुलित करने के लिए आवश्यक मात्रात्मक डेटा और निर्णय फ्रेमवर्क प्रदान करती है।

MAC एड्रेस ऑथेंटिकेशन क्या है? इसका उपयोग कब करें और इससे कब बचें

यह आधिकारिक तकनीकी संदर्भ गाइड एंटरप्राइज़ WiFi वातावरण में MAC एड्रेस ऑथेंटिकेशन को कवर करती है — कैसे RADIUS-आधारित MAC ऑथेंटिकेशन लेयर 2 पर काम करता है, इसकी अंतर्निहित सुरक्षा कमजोरियां (जिसमें MAC स्पूफिंग और OS-स्तरीय MAC रैंडमाइजेशन का प्रभाव शामिल है), और सटीक परिचालन संदर्भ जहां यह IoT और हेडलेस डिवाइसों के प्रबंधन के लिए एक वैध उपकरण बना हुआ है। यह हॉस्पिटैलिटी, रिटेल, हेल्थकेयर और सार्वजनिक क्षेत्र के परिसरों में IT प्रबंधकों और नेटवर्क आर्किटेक्ट्स के लिए व्यावहारिक परिनियोजन मार्गदर्शन प्रदान करता है, जिसमें वास्तविक दुनिया के व्यावहारिक उदाहरण, निर्णय ढांचे और Purple के गेस्ट WiFi और एनालिटिक्स प्लेटफॉर्म के लिए एकीकरण संदर्भ शामिल हैं।