Optimización del onboarding de usuarios para un acceso seguro a la red

This guide provides a comprehensive technical reference for IT managers, network architects, and venue operations directors on how to streamline user onboarding for secure network access. It covers the full authentication stack — from self-service captive portals and identity federation to IEEE 802.1X, WPA3, RADIUS, and OpenRoaming — with practical deployment guidance for hospitality, retail, events, and public-sector environments. The guide addresses GDPR and PCI DSS compliance requirements, role-based access control, and MAC caching strategies, equipping teams to reduce onboarding friction and administrative overhead without compromising security posture.

Escucha esta guía

Ver transcripción del podcast

- Resumen ejecutivo

- Análisis técnico detallado

- El stack de arquitectura de onboarding

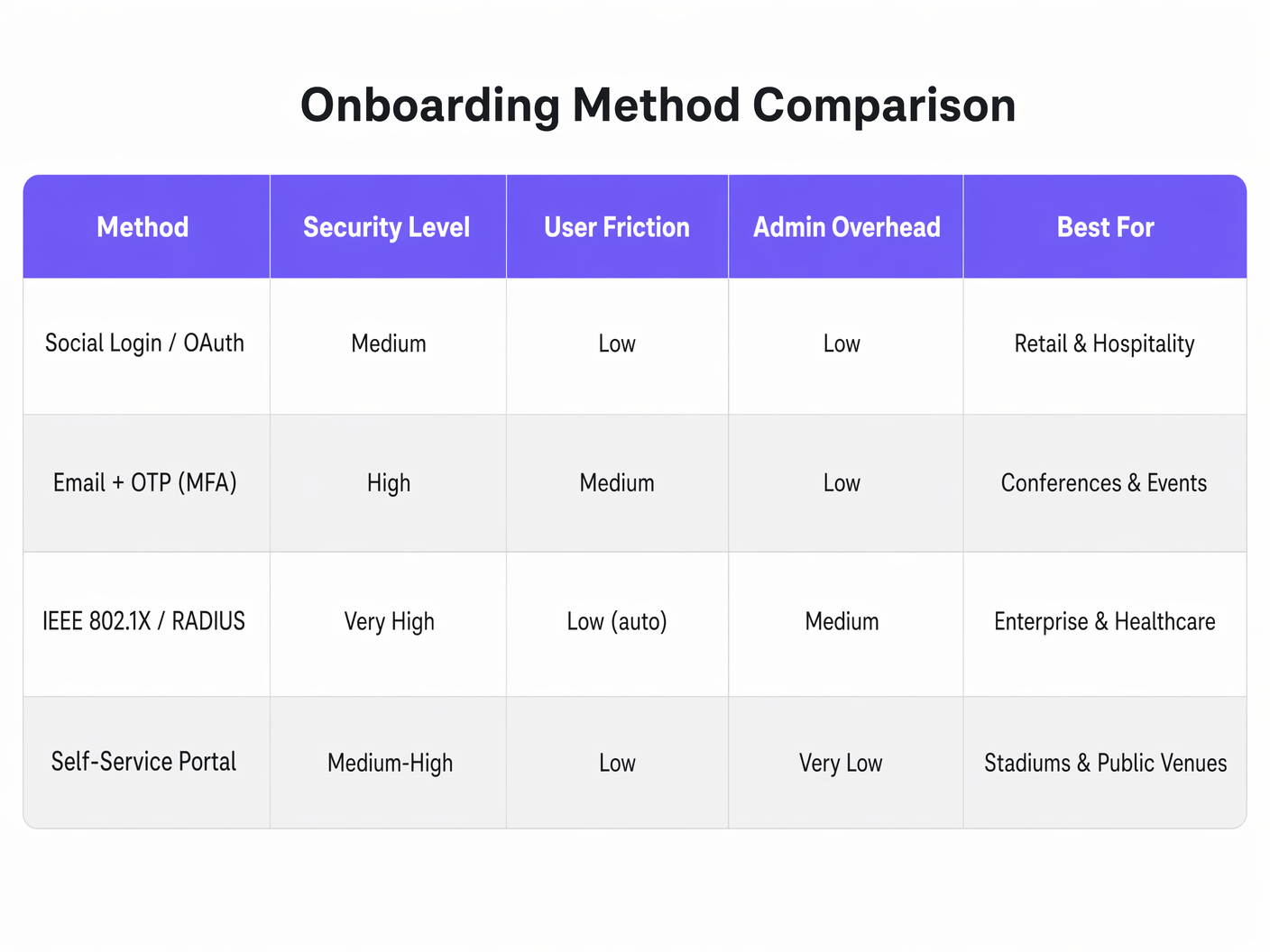

- Métodos de autenticación: Una comparación técnica

- OpenRoaming y aprovisionamiento automatizado

- Arquitectura de seguridad: MFA, RBAC y segmentación de red

- GDPR e integración de cumplimiento

- Guía de implementación

- Fase 1: Requisitos y diseño de arquitectura

- Fase 2: Preparación de la infraestructura

- Fase 3: Configuración del portal y la identidad

- Fase 4: Pruebas y validación

- Fase 5: Monitoreo y mejora continua

- Mejores prácticas

- Resolución de problemas y mitigación de riesgos

- ROI e impacto comercial

Resumen ejecutivo

Para cualquier organización que opere una red inalámbrica multiusuario —ya sea un grupo hotelero, una cadena de tiendas minoristas, un estadio o una instalación del sector público—, el proceso de conectar a los usuarios de forma segura a la red es tanto un punto de control de seguridad como un determinante directo de la satisfacción del usuario. Un flujo de onboarding mal diseñado genera una carga de soporte, empuja a los usuarios a usar datos móviles en lugar de su red y lo deja sin un registro de auditoría para fines de cumplimiento. Uno bien diseñado ofrece tiempos de conexión de menos de diez segundos, captura de identidad verificada y un registro de consentimiento completamente documentado.

Esta guía cubre la arquitectura, los estándares de autenticación y los patrones de implementación que le permiten optimizar el onboarding de usuarios para el acceso a la red sin comprometer la seguridad. Aborda todo el stack: diseño del Captive Portal, federación de identidades a través de OAuth y SAML, configuración de RADIUS, implementación de IEEE 802.1X, adopción de WPA3, control de acceso basado en roles y aprovisionamiento automatizado a través de OpenRoaming y Passpoint. Los requisitos de cumplimiento bajo el GDPR y PCI DSS se integran en todo momento, no se tratan como una idea de último momento. Dos casos de estudio detallados de los sectores de hotelería y retail demuestran resultados medibles de implementaciones reales.

Análisis técnico detallado

El stack de arquitectura de onboarding

Una implementación moderna de onboarding seguro comprende cinco capas funcionales que deben diseñarse en conjunto. La capa de dispositivos de invitados abarca la gama de endpoints que intentan conectarse —smartphones, tablets, laptops y, cada vez más, dispositivos IoT—, cada uno con diferentes capacidades de suplicante y comportamientos de manejo de portales. La capa de Captive Portal y autoservicio es la interfaz de cara al usuario: el punto en el que se afirma la identidad, se captura el consentimiento y se inicia el handshake de autenticación. La capa de proveedor de identidad —ya sea un servidor RADIUS on-premise, un IdP basado en la nube o un servicio de identidad federada— es donde se validan las credenciales y se devuelven los atributos del usuario al motor de políticas. El motor de políticas aplica el control de acceso basado en roles, aplicando perfiles de ancho de banda, asignaciones de VLAN y reglas de filtrado de contenido basadas en los atributos del usuario. Finalmente, la capa de acceso a la red —controladores inalámbricos, puntos de acceso, VLANs y reglas de firewall— aplica las políticas determinadas en las fases anteriores.

El principio arquitectónico que debe regir cada decisión de diseño es sencillo: la complejidad pertenece al backend, no frente al usuario. Cada paso adicional en el Captive Portal reduce su tasa de conexión. En el entorno de un estadio que procesa veinte mil intentos de conexión simultáneos al inicio de un partido, un portal con tres campos de formulario y dos redireccionamientos generará una cascada de solicitudes de soporte y una degradación medible en la utilización de la red.

Métodos de autenticación: Una comparación técnica

El inicio de sesión social a través de OAuth 2.0 delega la verificación de identidad a un tercero de confianza: Google, Apple, Facebook o Microsoft. El usuario se autentica con sus credenciales existentes, el proveedor de OAuth devuelve un token de acceso y datos básicos de perfil, y su portal mapea esa identidad a una sesión de red. Desde el punto de vista de la seguridad, esto es apropiado para el acceso de invitados en lugares orientados al consumidor. La ventaja clave es la identidad verificada: usted recibe una dirección de correo electrónico confirmada o un perfil social que se integra directamente en su plataforma de WiFi Analytics y CRM. La limitación es que usted depende de la disponibilidad y las decisiones de política de los proveedores de OAuth de terceros.

El correo electrónico más un código de acceso de un solo uso (OTP) implementa un flujo de autenticación multifactor ligero sin requerir que el usuario tenga una cuenta social. El usuario ingresa su dirección de correo electrónico, recibe un código de seis dígitos y lo ingresa para completar la autenticación. Esto es particularmente efectivo en entornos de conferencias y eventos donde necesita validar que un usuario es un asistente registrado. También proporciona un mecanismo limpio para la captura de consentimiento del GDPR, ya que el envío del correo electrónico puede vincularse directamente a una casilla de verificación de aceptación explícita.

IEEE 802.1X con EAP-TLS es el estándar de oro empresarial. El dispositivo presenta un certificado de cliente al servidor RADIUS, que lo valida contra la autoridad certificadora y devuelve un Access-Accept de RADIUS con la VLAN y los atributos de política adecuados. Desde la perspectiva del usuario, la conexión es completamente automática: no se requiere portal, contraseña ni interacción. Esta arquitectura requiere una Infraestructura de Clave Pública (PKI) y una plataforma de Gestión de Dispositivos Móviles (MDM) para distribuir certificados, lo que la hace más apropiada para flotas de dispositivos administrados en entornos corporativos, de salud y educativos. Para un tratamiento detallado del endurecimiento de la seguridad de RADIUS en este contexto, consulte la Guía de mitigación de vulnerabilidades de RADIUS: Una guía de endurecimiento de seguridad .

Los portales de autoservicio con almacenamiento en caché de MAC son la solución más práctica para lugares de consumo con alto tráfico. En la primera conexión, el usuario completa un flujo de registro ligero. El portal almacena la dirección MAC del dispositivo junto al registro de autenticación completado. En conexiones posteriores —dentro de una ventana configurable, típicamente de treinta días— el dispositivo omite el portal por completo y se conecta directamente. Para los operadores de hotelería y retail con altas tasas de visitas recurrentes, el almacenamiento en caché de MAC es la optimización más impactante disponible.

OpenRoaming y aprovisionamiento automatizado

OpenRoaming, basado en el estándar Passpoint (Wi-Fi Alliance) y el protocolo IEEE 802.11u, representa la forma más avanzada de onboarding automatizado. Los dispositivos participantes llevan un perfil Passpoint que los identifica en redes compatibles. Cuando el dispositivo detecta un SSID habilitado para OpenRoaming, se autentica automáticamente utilizando credenciales EAP sin ninguna interacción del usuario. Purple actúa como un proveedor de identidad gratuito para OpenRoaming bajo la licencia Connect, lo que significa que cualquier usuario que haya realizado previamente el onboarding a través de un portal impulsado por Purple en cualquier lugar participante se conectará automáticamente en su ubicación. Esta es la arquitectura que elimina por completo la fricción del onboarding para los usuarios recurrentes en toda la federación de OpenRoaming.

Para los operadores de transporte —aeropuertos, estaciones de tren, terminales de ferry—, OpenRoaming es particularmente atractivo. Los pasajeros en tránsito tienen un tiempo de permanencia mínimo y altas expectativas de conectividad. La conexión automática y segura sin interacción con el portal es el único modelo viable a esa escala.

Arquitectura de seguridad: MFA, RBAC y segmentación de red

La autenticación multifactor (MFA) en un contexto de WiFi para invitados se implementa de manera más práctica como el flujo de correo electrónico más OTP descrito anteriormente, o como inicio de sesión social (que hereda la configuración MFA del proveedor de OAuth). Para el acceso de personal y contratistas, los tokens de hardware o los códigos TOTP de aplicaciones de autenticación son apropiados. El principio clave es que la MFA debe ser proporcional a la sensibilidad de los recursos a los que se accede: el acceso a internet para invitados no justifica la misma carga de MFA que el acceso a los sistemas de back-office.

El control de acceso basado en roles (RBAC) debe implementarse a nivel de política RADIUS, no a nivel de portal. El portal determina quién es el usuario; el servidor RADIUS determina a qué puede acceder. Una matriz RBAC típica para una propiedad hotelera podría asignar a los huéspedes a una VLAN de solo internet con ancho de banda limitado, a los delegados de conferencias a una VLAN con acceso a herramientas de colaboración de eventos, al personal a una VLAN con acceso a sistemas de gestión de propiedades, y a los dispositivos IoT —cerraduras de puertas, controladores HVAC, señalización digital— a VLANs aisladas sin enrutamiento a internet.

La segmentación de red es el mecanismo de aplicación para RBAC. El etiquetado de VLAN en la respuesta Access-Accept de RADIUS, combinado con las reglas de firewall correspondientes, garantiza que cada clase de usuario esté confinada a su zona de red adecuada. Para el cumplimiento de PCI DSS, la red de pago debe estar completamente aislada de todas las demás VLANs, sin rutas de enrutamiento entre las zonas de invitados, personal y pagos.

WPA3 debería ser el estándar de cifrado objetivo para todas las nuevas implementaciones. WPA3-SAE (Autenticación Simultánea de Iguales) elimina la vulnerabilidad de ataque de diccionario fuera de línea de WPA2-PSK y proporciona secreto hacia adelante a través de la negociación de claves de sesión individuales. Para entornos que aún ejecutan dispositivos WPA2 heredados, el Modo de Transición WPA3 permite que ambos estándares coexistan en el mismo SSID durante el período de migración.

GDPR e integración de cumplimiento

El Artículo 7 del GDPR requiere que el consentimiento se otorgue de forma libre, específica, informada e inequívoca. En el contexto de un Captive Portal, esto significa presentar un aviso de privacidad claro antes de recopilar cualquier dato personal, utilizar una casilla de verificación de aceptación explícita (no una casilla premarcada), registrar la marca de tiempo del consentimiento y los fines de procesamiento específicos consentidos, y proporcionar un mecanismo para que los usuarios retiren su consentimiento. El registro de consentimiento —incluyendo la dirección IP del usuario, la dirección MAC, la marca de tiempo y el texto exacto del consentimiento presentado— debe conservarse para fines de auditoría.

Para los operadores de retail sujetos a PCI DSS, la arquitectura de la red debe garantizar que los entornos de datos de los titulares de tarjetas estén completamente aislados de la infraestructura de WiFi para invitados. Esto no es simplemente un requisito de configuración: debe estar documentado, probado y ser auditable. Su diseño de segmentación de VLAN, conjuntos de reglas de firewall y configuraciones de políticas RADIUS deben incluirse en su documentación de alcance de PCI DSS.

Guía de implementación

Fase 1: Requisitos y diseño de arquitectura

Comience mapeando sus poblaciones de usuarios y sus requisitos de acceso. Identifique cada clase de usuario —huéspedes, personal, contratistas, dispositivos IoT, asistentes a eventos— y defina los recursos de red que requiere cada clase. Este mapeo impulsa directamente su diseño de VLAN y la configuración de políticas RADIUS. Simultáneamente, identifique sus obligaciones de cumplimiento: requisitos de consentimiento del GDPR, alcance de PCI DSS, cualquier regulación específica del sector (por ejemplo, los estándares de NHS Digital para redes de salud ).

Seleccione sus métodos de autenticación en función del tiempo de permanencia y el perfil de seguridad de cada clase de usuario. Utilice el marco en la sección de Ganchos de memoria a continuación para guiar esta decisión. Documente la arquitectura elegida antes de comenzar cualquier trabajo de configuración.

Fase 2: Preparación de la infraestructura

Asegúrese de que su infraestructura inalámbrica soporte los estándares requeridos. WPA3 requiere puntos de acceso con firmware compatible con WPA3; verifique la compatibilidad en toda su propiedad antes de comprometerse con una implementación exclusiva de WPA3. Configure su estructura de VLAN en su infraestructura de switching, asegurándose de que las etiquetas de VLAN se alineen entre sus controladores inalámbricos, switches y firewall. Implemente o configure su servidor RADIUS, asegurándose de que tenga la capacidad para manejar su carga máxima de autenticación; una implementación en un estadio, por ejemplo, puede necesitar procesar miles de transacciones EAP por minuto al inicio del evento.

Para alta disponibilidad de RADIUS, implemente un servidor primario y secundario con conmutación por error (failover) automática. Una interrupción de RADIUS durante un evento de alto tráfico es un incidente operativo significativo. Monitoree los tiempos de respuesta de RADIUS continuamente; una latencia de autenticación superior a 200 milisegundos comenzará a causar fallas de tiempo de espera del cliente en algunos tipos de dispositivos.

Fase 3: Configuración del portal y la identidad

Diseñe su Captive Portal con la tasa de conversión como métrica principal. Cada campo de formulario, cada redireccionamiento, cada carga de página agrega fricción. El portal mínimo viable para el acceso de invitados compatible con el GDPR requiere: una única acción de autenticación (botón de inicio de sesión social o campo de correo electrónico), un enlace al aviso de privacidad y una casilla de verificación de consentimiento explícito. Cualquier cosa más allá de esto debe estar justificada por un requisito comercial específico.

Configure la integración de su proveedor de identidad: endpoints de OAuth para el inicio de sesión social, SMTP para la entrega de OTP o federación SAML para SSO empresarial. Pruebe el flujo de autenticación completo en dispositivos iOS y Android, prestando especial atención al comportamiento de detección del Captive Portal. iOS utiliza sondas HTTP para detectar Captive Portals; asegúrese de que su portal responda correctamente a estas sondas y evite redireccionamientos HTTPS en la solicitud de detección inicial.

Para implementaciones de WiFi para invitados , integre su portal con su plataforma de análisis y marketing para garantizar que los datos de los usuarios que han dado su consentimiento fluyan correctamente hacia su infraestructura de datos de clientes.

Fase 4: Pruebas y validación

Realice pruebas de carga antes de cualquier evento de alto tráfico o implementación importante. Simule cargas máximas de autenticación contra su infraestructura RADIUS y mida los tiempos de respuesta. Pruebe cada método de autenticación en una muestra representativa de tipos de dispositivos. Valide su segmentación de VLAN intentando enrutar el tráfico entre zonas de red; confirme que las reglas del firewall bloqueen todas las rutas no autorizadas. Pruebe su lógica de almacenamiento en caché de MAC simulando conexiones de dispositivos recurrentes. Valide sus registros de consentimiento del GDPR revisando el registro de auditoría para una muestra de conexiones de prueba.

Fase 5: Monitoreo y mejora continua

Después de la implementación, monitoree tres métricas clave: la tasa de conversión del portal (el porcentaje de dispositivos que completan con éxito el onboarding), la latencia de autenticación (tiempos de respuesta de RADIUS) y el volumen de tickets de soporte relacionados con problemas de conectividad. Establezca umbrales de alerta para la degradación del tiempo de respuesta de RADIUS y las tasas de error del portal. Revise su tasa de aciertos de caché de MAC mensualmente; una tasa de aciertos baja en un lugar con alto tráfico recurrente indica un problema de configuración o de seguimiento de dispositivos.

Mejores prácticas

Las siguientes recomendaciones reflejan las mejores prácticas neutrales en cuanto a proveedores derivadas de los requisitos de IEEE 802.1X, WPA3, GDPR y PCI DSS, así como de la experiencia operativa en implementaciones en lugares a gran escala.

Separe la autenticación de la autorización. Su portal determina la identidad; su servidor RADIUS determina el acceso. Nunca codifique la lógica de la política de acceso en el portal mismo. Esta separación garantiza que los cambios de política se puedan realizar de forma centralizada sin modificar el código del portal.

Implemente el accounting de RADIUS desde el primer día. Los mensajes Accounting-Start y Accounting-Stop de RADIUS proporcionan un registro de auditoría completo de cada sesión de red: identidad del usuario, duración de la sesión, bytes transferidos y motivo de terminación. Estos datos son esenciales para auditorías de cumplimiento, planificación de capacidad y resolución de problemas.

Utilice la fijación de certificados (certificate pinning) para su Captive Portal. Un Captive Portal que presenta un certificado no confiable generará advertencias en el navegador que confunden a los usuarios y erosionan la confianza. Implemente un certificado TLS válido de una CA reconocida en el dominio de su portal y configure HSTS.

Documente sus mapeos de atributos RADIUS. El mapeo entre los atributos RADIUS (ID de VLAN, política de ancho de banda, tiempo de espera de la sesión) y sus perfiles de política de red debe estar documentado y controlado por versiones. Las configuraciones RADIUS no documentadas son una fuente común de fallas de control de acceso durante los cambios de infraestructura.

Planifique el onboarding de dispositivos IoT desde el principio. Los dispositivos headless que no pueden navegar por un Captive Portal requieren una ruta de onboarding separada, típicamente MPSK o MAC Authentication Bypass. Defina su política de VLAN para IoT y el proceso de onboarding antes de la implementación, no como una adaptación posterior.

Para entornos que ejecutan infraestructura inalámbrica de Ruckus, Su guía para un punto de acceso inalámbrico Ruckus proporciona orientación de configuración específica para integrar puntos de acceso Ruckus con arquitecturas de onboarding basadas en RADIUS.

Resolución de problemas y mitigación de riesgos

Las fallas de tiempo de espera de RADIUS son la causa más común de una mala experiencia de onboarding. Los síntomas incluyen fallas de autenticación intermitentes, particularmente bajo carga. Diagnóstico: revise los registros de transacciones EAP en el servidor RADIUS en busca de patrones de tiempo de espera. Resolución: optimice los tiempos de respuesta del servidor RADIUS, aumente los recuentos de reintentos del cliente y asegúrese de que su servidor RADIUS tenga suficiente CPU y memoria para la carga máxima.

Las fallas de detección del Captive Portal en iOS ocurren cuando el portal no responde correctamente a las solicitudes de sonda HTTP de Apple. Síntomas: la notificación del Captive Portal no aparece en los dispositivos iOS y los usuarios deben navegar manualmente a un navegador para activar el portal. Resolución: asegúrese de que su controlador inalámbrico esté configurado para interceptar el tráfico HTTP y redirigirlo al portal, y que el portal responda con un estado HTTP distinto de 200 a la URL de la sonda.

La aleatorización de direcciones MAC es cada vez más utilizada por dispositivos iOS 14+, Android 10+ y Windows 10+ para proteger la privacidad del usuario. Las MAC aleatorias cambian en cada asociación de red, lo que rompe la lógica de almacenamiento en caché de MAC. Resolución: configure su portal para usar un identificador persistente (correo electrónico autenticado o perfil social) como clave de caché principal, con la dirección MAC como señal secundaria. Algunas plataformas permiten a los usuarios deshabilitar la aleatorización de MAC para redes confiables; considere incluir esta guía en el flujo de onboarding de su portal.

La configuración incorrecta de VLAN que conduce al tráfico entre zonas es un riesgo de seguridad crítico. Síntomas: los dispositivos en la VLAN de invitados pueden acceder a recursos en la VLAN del personal o de pagos. Resolución: realice auditorías periódicas de reglas de firewall y pruebas de penetración de los límites de VLAN. Implemente listas de control de acceso a la red a nivel de switch como una medida de defensa en profundidad.

Las brechas en los registros de consentimiento del GDPR ocurren cuando el mecanismo de captura de consentimiento falla silenciosamente; por ejemplo, si falla una escritura en la base de datos durante una carga alta. Resolución: implemente escrituras sincrónicas de registros de consentimiento con lógica de reintento y monitoree las tasas de creación de registros de consentimiento frente a las tasas de conexión. Cualquier divergencia significativa indica una falla en la captura de datos.

ROI e impacto comercial

El caso de negocio para invertir en un sistema de onboarding bien diseñado opera en tres dimensiones: eficiencia operativa, habilitación de ingresos y reducción de riesgos.

En cuanto a la eficiencia operativa, la métrica principal es el volumen de tickets de soporte relacionados con problemas de conectividad. Las implementaciones que aplican el almacenamiento en caché de MAC y optimizan las tasas de conversión del portal reportan consistentemente reducciones del cuarenta al sesenta por ciento en los contactos de soporte relacionados con WiFi. Para un hotel con una función de soporte de TI a tiempo completo, esto representa una reducción medible en el tiempo del personal asignado a problemas de conectividad de rutina.

En cuanto a la habilitación de ingresos, el valor de los datos de origen (first-party data) capturados a través de un flujo de onboarding compatible con el GDPR es sustancial. Un grupo hotelero que captura direcciones de correo electrónico verificadas para el noventa por ciento de los huéspedes que se conectan —frente a la tasa de captura casi nula de una implementación de PSK compartida— tiene un activo de marketing directo con un valor de vida útil medible. Las plataformas de WiFi Analytics pueden traducir estos datos en patrones de tráfico, análisis de tiempo de permanencia y tasas de visitas recurrentes que informan las decisiones operativas y de marketing.

En cuanto a la reducción de riesgos, el costo de una acción de cumplimiento del GDPR o una falla en la auditoría de PCI DSS eclipsa el costo de implementar una arquitectura de onboarding compatible. El historial de cumplimiento de la ICO incluye multas de hasta el cuatro por ciento de la facturación anual global por violaciones graves del GDPR. Un proceso de captura de consentimiento documentado y auditable y una red adecuadamente segmentada son los controles técnicos principales que mitigan esta exposición.

Para los operadores de hotelería específicamente, la calidad del WiFi para invitados se cita constantemente como uno de los tres factores principales en el sentimiento de las reseñas en línea. La correlación entre la tasa de éxito de la conexión y las puntuaciones de satisfacción de los huéspedes está bien establecida. Por lo tanto, la inversión en la arquitectura de onboarding es también una inversión en las puntuaciones de las reseñas y las tasas de reservas recurrentes.

Para obtener más información sobre la arquitectura de red segura en entornos clínicos, consulte WiFi en hospitales: Una guía para redes clínicas seguras . Para contextos de movilidad empresarial, Su guía para soluciones de Wi-Fi en el automóvil para empresas cubre las arquitecturas de autenticación para implementaciones de conectividad basadas en vehículos.

Definiciones clave

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) to carry authentication messages between the supplicant (client device), authenticator (access point or switch), and authentication server (RADIUS). 802.1X is the foundation of enterprise WiFi security, enabling individual device authentication without shared credentials.

IT teams encounter 802.1X when deploying enterprise WiFi for staff or managed device fleets. It is the required authentication standard for any environment where individual device accountability is necessary — corporate networks, healthcare, education. It requires a RADIUS server and, for certificate-based EAP-TLS, a PKI infrastructure.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. In WiFi deployments, the RADIUS server receives authentication requests from the wireless controller (the NAS — Network Access Server), validates credentials against an identity store, and returns Access-Accept or Access-Reject responses along with policy attributes such as VLAN assignment and bandwidth limits.

RADIUS is the backbone of enterprise WiFi authentication. IT teams configure RADIUS servers to integrate with Active Directory, LDAP, or cloud IdPs, and to return the correct VLAN and policy attributes for each user class. RADIUS misconfiguration — particularly timeout settings and attribute mappings — is the most common source of authentication failures in enterprise deployments.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2-PSK (Pre-Shared Key) handshake. SAE uses a Diffie-Hellman key exchange to establish a session key without transmitting the password over the air, eliminating the offline dictionary attack vulnerability of WPA2-PSK. It also provides forward secrecy, meaning that compromise of the network password does not expose previously captured traffic.

IT teams should target WPA3-SAE for all new deployments and migrations. WPA3 Transition Mode allows WPA2 and WPA3 clients to coexist on the same SSID during the migration period. WPA3 is mandatory for Wi-Fi CERTIFIED devices from 2020 onwards, so most modern client devices support it.

Captive Portal

A web-based interface presented to users before they are granted network access, used to authenticate users, capture consent, and enforce terms of use. Captive portals work by intercepting HTTP traffic from unauthenticated clients and redirecting it to the portal URL. Modern operating systems (iOS, Android, Windows, macOS) include captive portal detection mechanisms that automatically display the portal in a dedicated browser window.

Captive portals are the primary onboarding interface for guest WiFi in hospitality, retail, and public venues. IT teams must ensure that portal design minimises friction, that GDPR consent capture is correctly implemented, and that the portal responds correctly to OS-level captive portal detection probes. MAC caching is used to bypass the portal for returning devices.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism that uses a device's MAC address as its identity credential, for devices that do not support 802.1X supplicants. The wireless controller sends the device's MAC address to the RADIUS server as both the username and password; the RADIUS server looks up the MAC in a database and returns the appropriate access policy. MAB provides no cryptographic authentication — it relies on the assumption that MAC addresses are not spoofed.

IT teams use MAB primarily for IoT devices — printers, smart TVs, access control readers, HVAC sensors — that cannot run an 802.1X supplicant. It is also used as a fallback for 802.1X-capable devices that fail certificate validation. MAB should always be combined with network segmentation to limit the blast radius of a spoofed MAC address.

OpenRoaming

A Wi-Fi Alliance programme built on the Passpoint standard (IEEE 802.11u) that enables automatic, secure WiFi roaming across participating networks without user interaction. Devices carry a Passpoint profile that identifies them to compatible networks; authentication is performed automatically using EAP credentials. Purple acts as a free identity provider for OpenRoaming under the Connect licence.

IT teams in high-footfall venues — airports, rail stations, retail chains, hotel groups — should evaluate OpenRoaming as a mechanism for eliminating onboarding friction for returning users. Once a user has onboarded at any OpenRoaming-participating venue, their device will connect automatically at all other participating venues. This is particularly valuable for transport operators and multi-site hospitality groups.

Role-Based Access Control (RBAC)

An access control model that assigns network permissions based on the authenticated user's role or attributes, rather than their individual identity. In WiFi deployments, RBAC is implemented by mapping user attributes (returned by the RADIUS server or IdP) to network policies — VLAN assignments, bandwidth profiles, content filtering rules, and session timeouts. A guest receives internet-only access; a staff member receives LAN access; an IoT device receives an isolated VLAN.

RBAC is the mechanism that enables a single physical network infrastructure to serve multiple user classes with different security requirements. IT teams implement RBAC through RADIUS attribute mappings and corresponding firewall and VLAN configurations. The RBAC matrix — mapping user classes to resources and restrictions — should be the first design artefact produced in any enterprise WiFi deployment.

EAP-TLS (Extensible Authentication Protocol — Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client device and the RADIUS server using X.509 certificates. Both the client and the server present certificates; each validates the other's certificate against a trusted Certificate Authority. EAP-TLS provides the highest level of authentication assurance available in 802.1X deployments and is transparent to the end user once certificates are provisioned.

IT teams deploy EAP-TLS in environments where managed devices are provisioned via MDM platforms. Certificate distribution is handled by the MDM; once provisioned, devices authenticate automatically without user interaction. EAP-TLS requires a PKI infrastructure (Certificate Authority, certificate templates, revocation mechanisms) which adds deployment complexity but delivers the strongest available authentication posture.

MPSK (Multi-Pre-Shared Key)

A WiFi authentication mechanism that allows multiple unique pre-shared keys to be configured on a single SSID, with each key mapped to a specific VLAN and policy profile. Unlike a single shared PSK, MPSK provides per-device or per-device-class isolation without requiring 802.1X supplicant capability. Each key can be revoked independently without affecting other devices.

IT teams use MPSK primarily for IoT device onboarding — assigning each device class (smart TVs, access control readers, HVAC sensors) a unique PSK that maps to an isolated VLAN. MPSK is supported on most enterprise wireless platforms (Cisco, Aruba, Ruckus, Meraki) and is the recommended approach for environments with a mix of 802.1X-capable and non-capable devices.

Ejemplos resueltos

A 400-room hotel group operating across six properties is running a single shared WPA2 pre-shared key at each property, displayed on a card at the front desk. Guests frequently contact reception for the password, and the IT team has no visibility into network usage, no GDPR consent records, and no ability to segment IoT devices (smart TVs, door locks) from guest traffic. The group wants to modernise their onboarding architecture before a planned expansion to twelve properties.

Phase 1 — Architecture Design: Deploy a dual-SSID architecture at each property. SSID 1 (Guest) uses WPA3-SAE with a captive portal for onboarding. SSID 2 (IoT) uses MPSK with MAC Authentication Bypass, with each device class mapped to an isolated VLAN. SSID 3 (Staff) uses 802.1X with RADIUS-backed authentication against the Active Directory domain.

Phase 2 — Portal Configuration: Deploy a Purple-powered captive portal with social login (Google and Apple) as the primary authentication method, with email-plus-OTP as the fallback. Configure MAC caching with a 30-day window. Implement GDPR consent capture with explicit opt-in and automated consent record storage. Connect the portal to the hotel's CRM via API for email capture.

Phase 3 — RADIUS and VLAN Configuration: Configure RADIUS to return VLAN 10 (Guest — internet only, 20Mbps bandwidth cap) for portal-authenticated users, VLAN 20 (IoT — isolated, no internet) for MAC-authenticated devices, and VLAN 30 (Staff — full LAN access) for 802.1X-authenticated staff devices. Implement RADIUS accounting for full session audit trail.

Phase 4 — Rollout: Pilot at one property for 30 days, measuring portal conversion rate, RADIUS latency, and support ticket volume. Roll out to remaining properties using a templated configuration approach to ensure consistency.

Outcomes (measured at 90 days post-deployment): Portal conversion rate: 94%. Average connection time: 7 seconds (down from 45 seconds). WiFi-related support contacts: reduced by 58%. GDPR consent records: 100% coverage for authenticated sessions. Email capture rate: 91% of connecting guests.

A regional retail chain with 60 stores needs to provide guest WiFi across all locations while ensuring complete PCI DSS compliance. The payment network runs on the same physical infrastructure as the proposed guest WiFi. Staff devices need to be onboarded consistently across all stores without manual IT intervention. The chain processes approximately 2,000 guest WiFi connections per store per day.

Network Segmentation Design: Implement three VLANs on all store switching infrastructure: VLAN 100 (Guest WiFi — internet only, no LAN routing), VLAN 200 (Staff — access to retail management systems, no payment network), VLAN 300 (Payment — completely isolated, no routing to VLAN 100 or 200, dedicated firewall zone). Configure ACLs at the switch level to enforce VLAN boundaries as a defence-in-depth measure.

Guest Onboarding: Deploy a self-service captive portal with email verification and 30-day MAC caching. At 2,000 connections per day per store, MAC cache hit rate will be high for frequent shoppers, reducing portal load significantly. Configure GDPR consent capture with marketing opt-in as a separate, optional checkbox. Integrate with the retail CRM for loyalty programme cross-referencing.

Staff Device Onboarding: Deploy certificates to all staff devices via the MDM platform (Microsoft Intune or Jamf). Configure 802.1X on the Staff SSID with RADIUS authentication against Azure AD. New device onboarding is fully automated — the MDM pushes the certificate and WiFi profile on enrolment, and the device connects automatically on first store entry.

PCI DSS Documentation: Document the VLAN segmentation design, firewall rule sets, and RADIUS policy configurations in the PCI DSS scope documentation. Conduct quarterly penetration testing of VLAN boundaries. Maintain RADIUS accounting logs for the required retention period.

Outcomes: Staff device onboarding time: reduced from 20 minutes to under 3 minutes. Guest portal conversion rate: 89%. PCI DSS audit: passed with no findings related to network segmentation. IT support tickets related to WiFi: reduced by 52% across the estate.

Preguntas de práctica

Q1. A 15,000-capacity stadium is deploying guest WiFi for the first time. The venue hosts 40 events per year, with peak connection attempts of 8,000 devices in the first 10 minutes after gates open. The venue has no existing RADIUS infrastructure and a small IT team of two people. Which onboarding architecture would you recommend, and what are the three most critical configuration decisions?

Sugerencia: Consider the dwell time, the peak load profile, and the IT team's capacity to manage ongoing administration. What happens if the RADIUS server is unavailable at kickoff?

Ver respuesta modelo

For a stadium with this profile, the recommended architecture is a self-service captive portal with social login (Google/Apple) as the primary method and email-plus-OTP as fallback, combined with 30-day MAC caching and a cloud-hosted RADIUS service to eliminate the single-point-of-failure risk of an on-premises server. The three critical configuration decisions are: (1) MAC caching configuration — with 40 events per year and significant repeat attendance, a high MAC cache hit rate will dramatically reduce portal load at peak times; configure a 30-day cache window and monitor hit rates per event; (2) RADIUS capacity and high availability — size your RADIUS infrastructure to handle 8,000 EAP transactions in 10 minutes (approximately 13 per second) with a secondary server for failover; test under simulated load before the first event; (3) Portal performance optimisation — host the portal on a CDN or local cache to ensure sub-second page load times under peak load; a portal that takes 3 seconds to load under load will cause a significant proportion of users to abandon the connection attempt.

Q2. An NHS trust wants to provide WiFi access for patients and visitors across a 600-bed hospital, while ensuring complete isolation of clinical systems and compliance with NHS Digital network security standards. Staff devices are managed via Microsoft Intune. How would you design the network segmentation and onboarding architecture?

Sugerencia: Consider the sensitivity of clinical data, the range of device types (managed staff devices, unmanaged patient devices, medical IoT), and the specific compliance requirements of the NHS Digital Data Security and Protection Toolkit.

Ver respuesta modelo

Deploy a four-SSID architecture: (1) Patient/Visitor WiFi — captive portal with email verification, GDPR consent capture, VLAN with internet-only access, no routing to any clinical or administrative network; (2) Staff WiFi — 802.1X with EAP-TLS, certificates distributed via Intune, VLAN with access to clinical applications and EHR systems; (3) Medical IoT — MPSK with MAC Authentication Bypass, each device class (infusion pumps, monitoring equipment, imaging systems) assigned a unique PSK and isolated VLAN; (4) Building Management — separate SSID for HVAC, access control, and facilities systems, completely isolated from all clinical VLANs. Critical design requirements: complete Layer 3 isolation between patient, staff, and clinical VLANs enforced by firewall rules and switch ACLs; RADIUS accounting enabled on all SSIDs for audit trail; WPA3 on all SSIDs; medical IoT devices on VLANs with no internet routing and strict egress filtering. For detailed guidance on clinical network security, see the WiFi in Hospitals reference guide.

Q3. A multinational retail chain is rolling out a unified guest WiFi platform across 200 stores in the UK and EU. The IT team needs to ensure GDPR compliance across all locations, consistent PCI DSS network segmentation, and a portal experience that supports the loyalty programme's data capture requirements. The chain currently has no centralised WiFi management platform. What are the key architectural decisions and the sequence in which they should be made?

Sugerencia: Consider the interdependencies between decisions: GDPR consent requirements affect portal design; PCI DSS requirements affect VLAN architecture; loyalty programme requirements affect identity provider integration. Which decisions constrain the others?

Ver respuesta modelo

The correct sequencing is: (1) Define GDPR consent requirements first — the legal basis for processing, the specific consent text, and the data retention policy must be established before portal design begins, as they constrain what data can be collected and how; (2) Define PCI DSS scope — identify which stores process payment card data and ensure the network architecture completely isolates payment infrastructure from guest WiFi; this drives the VLAN design; (3) Design the VLAN architecture — typically three VLANs (Guest, Staff, Payment) with ACLs enforced at the switch level; document this as the PCI DSS network segmentation evidence; (4) Select the identity provider and portal platform — must support GDPR consent capture with audit logging, OAuth integration for social login, and API integration with the loyalty CRM; (5) Design the portal UX — keeping it to the minimum viable interaction: one authentication action, one consent checkbox, one optional marketing opt-in; (6) Deploy in a pilot cohort of 10 stores, validate GDPR consent records, PCI DSS segmentation, and portal conversion rates before rolling out to the full estate. The key constraint is that GDPR and PCI DSS requirements are non-negotiable and must be designed in from the start — retrofitting compliance into an existing deployment is significantly more expensive and risky than building it in from day one.

Continúe leyendo esta serie

PSK por dispositivo por proveedor: comparación de iPSK, DPSK, MPSK y PPSK (y soporte de WPA3)

Una comparación exhaustiva de las implementaciones de PSK por dispositivo en Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet y Ubiquiti UniFi. Conozca cómo WPA3-SAE afecta las estrategias de claves por dispositivo y cuándo implementar modos de transición en lugar de migrar a 802.1X.

¿Qué es la autenticación por dirección MAC? Cuándo usarla y cuándo evitarla

Esta guía técnica de referencia autorizada cubre la autenticación por dirección MAC en entornos WiFi empresariales: cómo funciona la autenticación MAC basada en RADIUS en la Capa 2, sus vulnerabilidades de seguridad inherentes (incluyendo la suplantación de MAC y el impacto de la aleatorización de MAC a nivel de sistema operativo), y los contextos operativos precisos donde sigue siendo una herramienta válida para gestionar dispositivos IoT y sin interfaz. Proporciona una guía de implementación práctica para gerentes de TI y arquitectos de red en hostelería, comercio minorista, atención médica y recintos del sector público, con ejemplos prácticos del mundo real, marcos de decisión y contexto de integración para la plataforma de WiFi para invitados y análisis de Purple.

Cómo Configurar WiFi Empresarial en iOS y macOS con 802.1X

Esta guía autorizada proporciona a los líderes de TI senior pasos prácticos para implementar WiFi empresarial 802.1X en dispositivos iOS y macOS. Cubre la autenticación basada en certificados (EAP-TLS), perfiles de configuración MDM y la integración de arquitectura para asegurar las redes corporativas mientras se apoyan las iniciativas BYOD.