Simplifier l'intégration des utilisateurs pour un accès réseau sécurisé

Ce guide fournit une référence technique complète aux responsables informatiques, aux architectes réseau et aux directeurs d'exploitation de sites sur la manière de simplifier l'intégration des utilisateurs pour un accès réseau sécurisé. Il couvre l'ensemble de la pile d'authentification — des Captive Portals en libre-service et de la fédération d'identité à IEEE 802.1X, WPA3, RADIUS et OpenRoaming — avec des conseils de déploiement pratiques pour l'hôtellerie, le commerce de détail, les événements et les environnements du secteur public. Le guide aborde les exigences de conformité GDPR et PCI DSS, le contrôle d'accès basé sur les rôles et les stratégies de mise en cache MAC, permettant aux équipes de réduire les frictions d'intégration et les frais administratifs sans compromettre la posture de sécurité.

Écouter ce guide

Voir la transcription du podcast

- Résumé Exécutif

- Analyse Technique Détaillée

- La Pile d'Architecture d'Intégration

- Méthodes d'Authentification : Une Comparaison Technique

- OpenRoaming et provisionnement automatisé

- Architecture de sécurité : MFA, RBAC et segmentation du réseau

- GDPR et intégration de la conformité

- Guide de mise en œuvre

- Phase 1 : Exigences et conception de l'architecture

- Phase 2 : Préparation de l'infrastructure

- Phase 3 : Configuration du Portal et de l'identité

- Phase 4 : Tests et validation

- Phase 5 : Surveillance et amélioration continue

- Bonnes pratiques

- Dépannage et atténuation des risques

- ROI et impact commercial

Résumé Exécutif

Pour toute organisation exploitant un réseau sans fil multi-utilisateurs — qu'il s'agisse d'un groupe hôtelier, d'une chaîne de magasins, d'un stade ou d'une installation du secteur public — le processus d'intégration sécurisée des utilisateurs au réseau est à la fois un point de contrôle de sécurité et un déterminant direct de la satisfaction des utilisateurs. Un flux d'intégration mal conçu génère des frais de support, pousse les utilisateurs vers les données mobiles plutôt que vers votre réseau, et ne vous laisse aucune piste d'audit à des fins de conformité. Un flux bien conçu offre des temps de connexion inférieurs à dix secondes, une capture d'identité vérifiée et un enregistrement de consentement entièrement documenté.

Ce guide couvre l'architecture, les normes d'authentification et les modèles de déploiement qui vous permettent de simplifier l'intégration des utilisateurs pour l'accès au réseau sans compromettre la sécurité. Il aborde l'ensemble de la pile : conception de Captive Portal, fédération d'identité via OAuth et SAML, configuration RADIUS, déploiement IEEE 802.1X, adoption WPA3, contrôle d'accès basé sur les rôles et provisionnement automatisé via OpenRoaming et Passpoint. Les exigences de conformité GDPR et PCI DSS sont intégrées tout au long du processus, et non traitées comme une réflexion après coup. Deux études de cas détaillées issues de l'hôtellerie et du commerce de détail démontrent des résultats mesurables issus de déploiements réels.

Analyse Technique Détaillée

La Pile d'Architecture d'Intégration

Un déploiement d'intégration sécurisé moderne comprend cinq couches fonctionnelles qui doivent être conçues de concert. La couche des appareils invités englobe la gamme de terminaux tentant de se connecter — smartphones, tablettes, ordinateurs portables et de plus en plus d'appareils IoT — chacun avec des capacités de demandeur et des comportements de gestion de portail différents. La couche Captive Portal et libre-service est l'interface utilisateur : le point où l'identité est affirmée, le consentement est capturé et l'authentification est initiée. La couche du fournisseur d'identité — qu'il s'agisse d'un serveur RADIUS sur site, d'un IdP basé sur le cloud ou d'un service d'identité fédéré — est l'endroit où les informations d'identification sont validées et les attributs utilisateur sont renvoyés au moteur de politique. Le moteur de politique applique le contrôle d'accès basé sur les rôles, en appliquant des profils de bande passante, des attributions de VLAN et des règles de filtrage de contenu basées sur les attributs utilisateur. Enfin, la couche d'accès réseau — contrôleurs sans fil, points d'accès, VLAN et règles de pare-feu — applique les politiques déterminées en amont.

Le principe architectural qui devrait régir chaque décision de conception est simple : la complexité appartient au backend, pas à l'utilisateur. Chaque étape supplémentaire dans le Captive Portal réduit votre taux de connexion. Dans un environnement de stade traitant vingt mille tentatives de connexion simultanées au coup d'envoi, un portail avec trois champs de formulaire et deux redirections générera une cascade de demandes de support et une dégradation mesurable de l'utilisation du réseau.

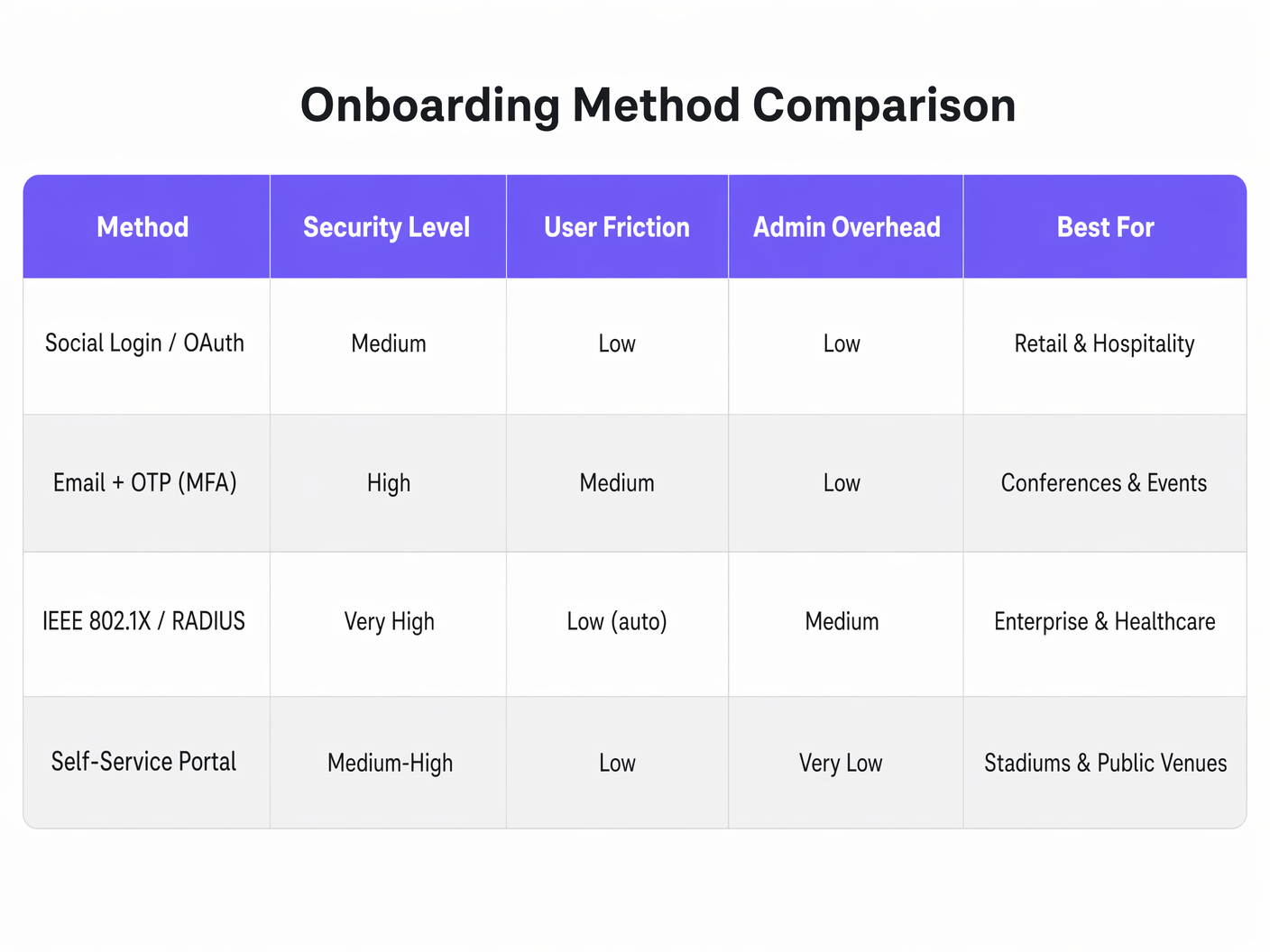

Méthodes d'Authentification : Une Comparaison Technique

Connexion Sociale via OAuth 2.0 délègue la vérification d'identité à un tiers de confiance — Google, Apple, Facebook ou Microsoft. L'utilisateur s'authentifie avec ses identifiants existants, le fournisseur OAuth renvoie un jeton d'accès et des données de profil de base, et votre portail mappe cette identité à une session réseau. Du point de vue de la sécurité, cela est approprié pour l'accès invité dans les lieux accueillant du public. L'avantage clé est l'identité vérifiée : vous recevez une adresse e-mail confirmée ou un profil social qui alimente directement votre plateforme WiFi Analytics et votre CRM. La limitation est que vous dépendez de la disponibilité et des décisions politiques des fournisseurs OAuth tiers.

E-mail et Code à Usage Unique (OTP) implémente un flux d'authentification multi-facteurs léger sans exiger que l'utilisateur ait un compte social. L'utilisateur saisit son adresse e-mail, reçoit un code à six chiffres et le saisit pour terminer l'authentification. Ceci est particulièrement efficace dans les environnements de conférences et d'événements où vous devez valider qu'un utilisateur est un participant enregistré. Cela fournit également un mécanisme clair pour la capture du consentement GDPR, car la soumission de l'e-mail peut être directement liée à une case à cocher d'opt-in explicite.

IEEE 802.1X avec EAP-TLS est la norme d'or de l'entreprise. L'appareil présente un certificat client au serveur RADIUS, qui le valide par rapport à l'autorité de certification et renvoie un RADIUS Access-Accept avec les attributs VLAN et de politique appropriés. Du point de vue de l'utilisateur, la connexion est entièrement automatique — pas de portail, pas de mot de passe, aucune interaction requise. Cette architecture nécessite une infrastructure à clé publique (PKI) et une plateforme de gestion des appareils mobiles (MDM) pour distribuer les certificats, ce qui la rend la plus appropriée pour les flottes d'appareils gérés dans les environnements d'entreprise, de santé et d'éducation. Pour un traitement détaillé du renforcement de la sécurité RADIUS dans ce contexte, consultez le Atténuer les Vulnérabilités RADIUS : Un Guide de Renforcement de la Sécurité .

Portails en libre-service avec mise en cache MAC sont la solution la plus pratique pour les lieux grand public à forte affluence. Lors de la première connexion, l'utilisateur complète un flux d'enregistrement léger. Le portail stocke l'adresse MAC de l'appareil par rapport à l'enregistrement d'authentification complété. Lors des connexions ultérieures — dans une fenêtre configurable, généralement trente jours — l'appareil contourne leportail entièrement et se connecte directement. Pour les opérateurs du secteur de l' hôtellerie et du commerce de détail ayant des taux de visites répétées élevés, la mise en cache MAC est l'optimisation la plus efficace disponible.

OpenRoaming et provisionnement automatisé

OpenRoaming, basé sur la norme Passpoint (Wi-Fi Alliance) et le protocole IEEE 802.11u, représente la forme la plus avancée d'intégration automatisée. Les appareils participants portent un profil Passpoint qui les identifie auprès des réseaux compatibles. Lorsque l'appareil détecte un SSID compatible OpenRoaming, il s'authentifie automatiquement à l'aide des identifiants EAP sans aucune interaction de l'utilisateur. Purple agit comme un fournisseur d'identité gratuit pour OpenRoaming sous la licence Connect, ce qui signifie que tout utilisateur qui s'est déjà connecté via un portail Purple dans un lieu participant se connectera automatiquement à votre emplacement. C'est l'architecture qui élimine entièrement les frictions d'intégration pour les utilisateurs récurrents au sein de la fédération OpenRoaming.

Pour les opérateurs de transport — aéroports, gares ferroviaires, terminaux de ferry — OpenRoaming est particulièrement intéressant. Les passagers en transit ont un temps d'attente minimal et des attentes élevées en matière de connectivité. Une connexion automatique et sécurisée sans interaction avec le portail est le seul modèle viable à cette échelle.

Architecture de sécurité : MFA, RBAC et segmentation du réseau

L'authentification multifacteur (MFA) dans un contexte WiFi invité est le plus souvent mise en œuvre sous la forme du flux e-mail plus OTP décrit ci-dessus, ou comme une connexion sociale (qui hérite de la configuration MFA du fournisseur OAuth). Pour l'accès du personnel et des sous-traitants, les jetons matériels ou les codes TOTP des applications d'authentification sont appropriés. Le principe clé est que la MFA doit être proportionnée à la sensibilité des ressources auxquelles on accède : l'accès internet invité ne justifie pas la même charge de MFA que l'accès aux systèmes de back-office.

Le contrôle d'accès basé sur les rôles (RBAC) doit être mis en œuvre au niveau de la politique RADIUS, et non au niveau du portail. Le portail détermine qui est l'utilisateur ; le serveur RADIUS détermine ce à quoi il peut accéder. Une matrice RBAC typique pour un établissement hôtelier pourrait attribuer aux clients un VLAN limité en bande passante et uniquement internet, aux délégués de conférence un VLAN avec accès aux outils de collaboration événementielle, au personnel un VLAN avec accès aux systèmes de gestion immobilière, et aux appareils IoT — serrures de porte, contrôleurs CVC, affichage numérique — des VLAN isolés sans routage internet.

La segmentation du réseau est le mécanisme d'application du RBAC. Le marquage VLAN sur la réponse RADIUS Access-Accept, combiné aux règles de pare-feu correspondantes, garantit que chaque classe d'utilisateurs est confinée à sa zone réseau appropriée. Pour la conformité PCI DSS, le réseau de paiement doit être complètement isolé de tous les autres VLAN, sans chemins de routage entre les zones invités, personnel et paiement.

WPA3 devrait être la norme de chiffrement cible pour tous les nouveaux déploiements. WPA3-SAE (Simultaneous Authentication of Equals) élimine la vulnérabilité aux attaques par dictionnaire hors ligne de WPA2-PSK et offre une confidentialité persistante grâce à la négociation de clés de session individuelles. Pour les environnements utilisant encore des appareils WPA2 hérités, le mode de transition WPA3 permet aux deux normes de coexister sur le même SSID pendant la période de migration.

GDPR et intégration de la conformité

L'article 7 du GDPR exige que le consentement soit donné librement, spécifique, éclairé et univoque. Dans un contexte de Captive Portal, cela signifie présenter une politique de confidentialité claire avant de collecter des données personnelles, utiliser une case à cocher d'opt-in explicite (pas une case pré-cochée), enregistrer l'horodatage du consentement et les finalités de traitement spécifiques consenties, et fournir un mécanisme permettant aux utilisateurs de retirer leur consentement. L'enregistrement du consentement — y compris l'adresse IP de l'utilisateur, l'adresse MAC, l'horodatage et le texte exact du consentement présenté — doit être conservé à des fins d'audit.

Pour les opérateurs de commerce de détail soumis à la norme PCI DSS, l'architecture réseau doit garantir que les environnements de données des titulaires de carte sont complètement isolés de l'infrastructure WiFi invité. Il ne s'agit pas seulement d'une exigence de configuration — elle doit être documentée, testée et vérifiable. Votre conception de segmentation VLAN, vos ensembles de règles de pare-feu et vos configurations de politique RADIUS doivent tous être inclus dans votre documentation de portée PCI DSS.

Guide de mise en œuvre

Phase 1 : Exigences et conception de l'architecture

Commencez par cartographier vos populations d'utilisateurs et leurs exigences d'accès. Identifiez chaque classe d'utilisateurs — invités, personnel, sous-traitants, appareils IoT, participants à des événements — et définissez les ressources réseau requises par chaque classe. Cette cartographie détermine directement votre conception VLAN et votre configuration de politique RADIUS. Simultanément, identifiez vos obligations de conformité : exigences de consentement GDPR, portée PCI DSS, toute réglementation sectorielle spécifique (par exemple, les normes NHS Digital pour les réseaux de santé ).

Sélectionnez vos méthodes d'authentification en fonction du temps d'attente et du profil de sécurité de chaque classe d'utilisateurs. Utilisez le cadre de la section « Memory Hooks » ci-dessous pour guider cette décision. Documentez l'architecture choisie avant de commencer tout travail de configuration.

Phase 2 : Préparation de l'infrastructure

Assurez-vous que votre infrastructure sans fil prend en charge les normes requises. WPA3 nécessite des points d'accès avec un micrologiciel compatible WPA3 — vérifiez la compatibilité sur l'ensemble de votre parc avant de vous engager dans un déploiement WPA3 uniquement. Configurez votre structure VLAN sur votre infrastructure de commutation, en vous assurant que les balises VLAN s'alignent entre vos contrôleurs sans fil, vos commutateurs et votre pare-feu. Déployez ou configurez votre serveur RADIUS, en vous assurant qu'il a la capacité de gérer votre charge d'authentification maximale — un déploiement dans un stade, par exemple, peut avoir besoin de traiter des milliers de transactions EAP par minute au début d'un événement.

Pour la haute disponibilité RADIUS, déployez un serveur principal et un serveur secondaire aavec basculement automatique. Une panne RADIUS lors d'un événement à forte affluence est un incident opérationnel majeur. Surveillez les temps de réponse RADIUS en continu ; une latence d'authentification supérieure à 200 millisecondes commencera à provoquer des échecs de délai d'attente client sur certains types d'appareils.

Phase 3 : Configuration du Portal et de l'identité

Concevez votre Captive Portal avec le taux de conversion comme métrique principale. Chaque champ de formulaire, chaque redirection, chaque chargement de page ajoute de la friction. Le portal minimal viable pour un accès invité conforme au GDPR nécessite : une seule action d'authentification (bouton de connexion sociale ou champ d'e-mail), un lien vers la politique de confidentialité et une case à cocher de consentement explicite. Tout ce qui dépasse cela doit être justifié par une exigence commerciale spécifique.

Configurez l'intégration de votre fournisseur d'identité — points de terminaison OAuth pour la connexion sociale, SMTP pour la livraison d'OTP, ou fédération SAML pour le SSO d'entreprise. Testez le flux d'authentification complet sur les appareils iOS et Android, en accordant une attention particulière au comportement de détection du Captive Portal. iOS utilise des sondes HTTP pour détecter les Captive Portals ; assurez-vous que votre portal répond correctement à ces sondes et évite les redirections HTTPS lors de la demande de détection initiale.

Pour les déploiements de guest WiFi , intégrez votre portal à votre plateforme d'analyse et de marketing pour vous assurer que les données utilisateur consenties circulent correctement dans votre infrastructure de données client.

Phase 4 : Tests et validation

Effectuez des tests de charge avant tout événement à forte affluence ou déploiement majeur. Simulez des charges d'authentification maximales sur votre infrastructure RADIUS et mesurez les temps de réponse. Testez chaque méthode d'authentification sur un échantillon représentatif de types d'appareils. Validez votre segmentation VLAN en tentant de router le trafic entre les zones réseau — confirmez que les règles de pare-feu bloquent tous les chemins non autorisés. Testez votre logique de mise en cache MAC en simulant des connexions d'appareils de retour. Validez vos enregistrements de consentement GDPR en examinant le journal d'audit pour un échantillon de connexions de test.

Phase 5 : Surveillance et amélioration continue

Après le déploiement, surveillez trois métriques clés : le taux de conversion du portal (le pourcentage d'appareils qui terminent avec succès l'intégration), la latence d'authentification (temps de réponse RADIUS) et le volume de tickets de support liés aux problèmes de connectivité. Définissez des seuils d'alerte pour la dégradation du temps de réponse RADIUS et les taux d'erreur du portal. Examinez votre taux de réussite du cache MAC mensuellement — un faible taux de réussite dans un lieu à forte affluence répétée indique un problème de configuration ou de suivi des appareils.

Bonnes pratiques

Les recommandations suivantes reflètent les meilleures pratiques neutres vis-à-vis des fournisseurs, dérivées des exigences IEEE 802.1X, WPA3, GDPR et PCI DSS, ainsi que l'expérience opérationnelle acquise lors de déploiements à grande échelle.

Séparez l'authentification de l'autorisation. Votre portal détermine l'identité ; votre serveur RADIUS détermine l'accès. N'encodez jamais la logique de politique d'accès dans le portal lui-même. Cette séparation garantit que les modifications de politique peuvent être effectuées de manière centralisée sans modifier le code du portal.

Mettez en œuvre la comptabilité RADIUS dès le premier jour. Les messages RADIUS Accounting-Start et Accounting-Stop fournissent une piste d'audit complète de chaque session réseau — identité de l'utilisateur, durée de la session, octets transférés et raison de la terminaison. Ces données sont essentielles pour les audits de conformité, la planification de la capacité et le dépannage.

Utilisez l'épinglage de certificat pour votre Captive Portal. Un Captive Portal qui présente un certificat non fiable générera des avertissements de navigateur qui dérouteront les utilisateurs et éroderont la confiance. Déployez un certificat TLS valide d'une CA reconnue sur le domaine de votre portal et configurez HSTS.

Documentez vos mappages d'attributs RADIUS. Le mappage entre les attributs RADIUS (VLAN ID, politique de bande passante, délai d'expiration de session) et vos profils de politique réseau doit être documenté et géré par version. Les configurations RADIUS non documentées sont une source courante d'échecs de contrôle d'accès lors des changements d'infrastructure.

Planifiez l'intégration des appareils IoT dès le départ. Les appareils sans interface utilisateur qui ne peuvent pas naviguer dans un Captive Portal nécessitent un chemin d'intégration distinct — généralement MPSK ou MAC Authentication Bypass. Définissez votre politique VLAN IoT et votre processus d'intégration avant le déploiement, et non comme une adaptation ultérieure.

Pour les environnements utilisant une infrastructure sans fil Ruckus, le Votre guide pour un point d'accès sans fil Ruckus fournit des conseils de configuration spécifiques pour l'intégration des points d'accès Ruckus avec des architectures d'intégration basées sur RADIUS.

Dépannage et atténuation des risques

Les échecs de délai d'attente RADIUS sont la cause la plus fréquente d'une mauvaise expérience d'intégration. Les symptômes incluent des échecs d'authentification intermittents, en particulier sous charge. Diagnostic : examinez les journaux de transactions EAP sur le serveur RADIUS pour les schémas de délai d'attente. Résolution : optimisez les temps de réponse du serveur RADIUS, augmentez le nombre de tentatives du client et assurez-vous que votre serveur RADIUS dispose de suffisamment de CPU et de mémoire pour la charge maximale.

Les échecs de détection du Captive Portal iOS se produisent lorsque le portal ne répond pas correctement aux requêtes de sonde HTTP d'Apple. Symptômes : la notification du Captive Portal n'apparaît pas sur les appareils iOS, et les utilisateurs doivent naviguer manuellement vers un navigateur pour déclencher le portal. Résolution : assurez-vous que votre contrôleur sans fil est configuré pour intercepter le trafic HTTP et rediriger vers le portal, et que le portal répond avec un statut HTTP non-200 à l'URL de la sonde.

La randomisation des adresses MAC est de plus en plus utilisée par les appareils iOS 14+, Android 10+ et Windows 10+ pour protéger la confidentialité des utilisateurs. Les adresses MAC randomisées changent à chaque association réseau, ce qui rompt la logique de mise en cache MAC. Résolution : configurez votre portal pour utiliser un identifiant persistant (e-mail authentifié ou profil social) comme clé de cache principale, avec l'adresse MAC comme signal secondaire. Certaines plateformes permettent aux utilisateurs de désactiver la randomisation MAC pour les réseaux de confiance — envisagez d'inclure ces conseils dans votre flux d'intégration du portal.

Une mauvaise configuration VLAN entraînant un trafic inter-zones est un risque de sécurité critique. Symptômes : les appareils du VLAN invité peuvent atteindre des ressources dans lee VLAN du personnel ou de paiement. Résolution : effectuer des audits réguliers des règles de pare-feu et des tests d'intrusion des limites de VLAN. Mettre en œuvre des listes de contrôle d'accès réseau au niveau du commutateur comme mesure de défense en profondeur.

Les lacunes dans les enregistrements de consentement GDPR se produisent lorsque le mécanisme de capture du consentement échoue silencieusement — par exemple, si une écriture de base de données échoue en cas de forte charge. Résolution : implémenter des écritures d'enregistrements de consentement synchrones avec une logique de réessai, et surveiller les taux de création d'enregistrements de consentement par rapport aux taux de connexion. Toute divergence significative indique un échec de capture de données.

ROI et impact commercial

L'analyse de rentabilisation pour l'investissement dans un système d'intégration bien architecturé repose sur trois dimensions : efficacité opérationnelle, génération de revenus et réduction des risques.

En matière d'efficacité opérationnelle, la métrique principale est le volume de tickets de support liés aux problèmes de connectivité. Les déploiements qui implémentent la mise en cache MAC et optimisent les taux de conversion du portail signalent constamment des réductions de quarante à soixante pour cent des contacts de support liés au WiFi. Pour un hôtel doté d'une fonction de support informatique à temps plein, cela représente une réduction mesurable du temps du personnel alloué aux problèmes de connectivité courants.

En matière de génération de revenus, la valeur des données de première partie capturées via un flux d'intégration conforme au GDPR est substantielle. Un groupe hôtelier qui capture des adresses e-mail vérifiées pour quatre-vingt-dix pour cent des clients se connectant — par rapport au taux de capture quasi nul d'un déploiement PSK partagé — dispose d'un actif marketing direct avec une valeur à vie mesurable. Les plateformes WiFi Analytics peuvent traduire ces données en modèles de fréquentation, en analyse du temps de séjour et en taux de visites répétées qui éclairent les décisions opérationnelles et marketing.

En matière de réduction des risques, le coût d'une action d'exécution GDPR ou d'un échec d'audit PCI DSS éclipse le coût de la mise en œuvre d'une architecture d'intégration conforme. Le dossier d'exécution de l'ICO comprend des amendes allant jusqu'à quatre pour cent du chiffre d'affaires annuel mondial pour les violations graves du GDPR. Un processus de capture du consentement documenté et auditable et un réseau correctement segmenté sont les principaux contrôles techniques qui atténuent cette exposition.

Pour les opérateurs hôteliers spécifiquement, la qualité du WiFi invité est constamment citée comme l'un des trois principaux facteurs dans le sentiment des avis en ligne. La corrélation entre le taux de succès de la connexion et les scores de satisfaction des clients est bien établie. L'investissement dans l'architecture d'intégration est donc également un investissement dans les scores d'avis et les taux de réservation répétés.

Pour en savoir plus sur l'architecture réseau sécurisée dans les environnements cliniques, consultez WiFi dans les hôpitaux : un guide des réseaux cliniques sécurisés . Pour les contextes de mobilité d'entreprise, Votre guide des solutions Wi-Fi embarquées pour entreprises couvre les architectures d'authentification pour les déploiements de connectivité basés sur des véhicules.

Définitions clés

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) to carry authentication messages between the supplicant (client device), authenticator (access point or switch), and authentication server (RADIUS). 802.1X is the foundation of enterprise WiFi security, enabling individual device authentication without shared credentials.

IT teams encounter 802.1X when deploying enterprise WiFi for staff or managed device fleets. It is the required authentication standard for any environment where individual device accountability is necessary — corporate networks, healthcare, education. It requires a RADIUS server and, for certificate-based EAP-TLS, a PKI infrastructure.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. In WiFi deployments, the RADIUS server receives authentication requests from the wireless controller (the NAS — Network Access Server), validates credentials against an identity store, and returns Access-Accept or Access-Reject responses along with policy attributes such as VLAN assignment and bandwidth limits.

RADIUS is the backbone of enterprise WiFi authentication. IT teams configure RADIUS servers to integrate with Active Directory, LDAP, or cloud IdPs, and to return the correct VLAN and policy attributes for each user class. RADIUS misconfiguration — particularly timeout settings and attribute mappings — is the most common source of authentication failures in enterprise deployments.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2-PSK (Pre-Shared Key) handshake. SAE uses a Diffie-Hellman key exchange to establish a session key without transmitting the password over the air, eliminating the offline dictionary attack vulnerability of WPA2-PSK. It also provides forward secrecy, meaning that compromise of the network password does not expose previously captured traffic.

IT teams should target WPA3-SAE for all new deployments and migrations. WPA3 Transition Mode allows WPA2 and WPA3 clients to coexist on the same SSID during the migration period. WPA3 is mandatory for Wi-Fi CERTIFIED devices from 2020 onwards, so most modern client devices support it.

Captive Portal

A web-based interface presented to users before they are granted network access, used to authenticate users, capture consent, and enforce terms of use. Captive portals work by intercepting HTTP traffic from unauthenticated clients and redirecting it to the portal URL. Modern operating systems (iOS, Android, Windows, macOS) include captive portal detection mechanisms that automatically display the portal in a dedicated browser window.

Captive portals are the primary onboarding interface for guest WiFi in hospitality, retail, and public venues. IT teams must ensure that portal design minimises friction, that GDPR consent capture is correctly implemented, and that the portal responds correctly to OS-level captive portal detection probes. MAC caching is used to bypass the portal for returning devices.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism that uses a device's MAC address as its identity credential, for devices that do not support 802.1X supplicants. The wireless controller sends the device's MAC address to the RADIUS server as both the username and password; the RADIUS server looks up the MAC in a database and returns the appropriate access policy. MAB provides no cryptographic authentication — it relies on the assumption that MAC addresses are not spoofed.

IT teams use MAB primarily for IoT devices — printers, smart TVs, access control readers, HVAC sensors — that cannot run an 802.1X supplicant. It is also used as a fallback for 802.1X-capable devices that fail certificate validation. MAB should always be combined with network segmentation to limit the blast radius of a spoofed MAC address.

OpenRoaming

A Wi-Fi Alliance programme built on the Passpoint standard (IEEE 802.11u) that enables automatic, secure WiFi roaming across participating networks without user interaction. Devices carry a Passpoint profile that identifies them to compatible networks; authentication is performed automatically using EAP credentials. Purple acts as a free identity provider for OpenRoaming under the Connect licence.

IT teams in high-footfall venues — airports, rail stations, retail chains, hotel groups — should evaluate OpenRoaming as a mechanism for eliminating onboarding friction for returning users. Once a user has onboarded at any OpenRoaming-participating venue, their device will connect automatically at all other participating venues. This is particularly valuable for transport operators and multi-site hospitality groups.

Role-Based Access Control (RBAC)

An access control model that assigns network permissions based on the authenticated user's role or attributes, rather than their individual identity. In WiFi deployments, RBAC is implemented by mapping user attributes (returned by the RADIUS server or IdP) to network policies — VLAN assignments, bandwidth profiles, content filtering rules, and session timeouts. A guest receives internet-only access; a staff member receives LAN access; an IoT device receives an isolated VLAN.

RBAC is the mechanism that enables a single physical network infrastructure to serve multiple user classes with different security requirements. IT teams implement RBAC through RADIUS attribute mappings and corresponding firewall and VLAN configurations. The RBAC matrix — mapping user classes to resources and restrictions — should be the first design artefact produced in any enterprise WiFi deployment.

EAP-TLS (Extensible Authentication Protocol — Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client device and the RADIUS server using X.509 certificates. Both the client and the server present certificates; each validates the other's certificate against a trusted Certificate Authority. EAP-TLS provides the highest level of authentication assurance available in 802.1X deployments and is transparent to the end user once certificates are provisioned.

IT teams deploy EAP-TLS in environments where managed devices are provisioned via MDM platforms. Certificate distribution is handled by the MDM; once provisioned, devices authenticate automatically without user interaction. EAP-TLS requires a PKI infrastructure (Certificate Authority, certificate templates, revocation mechanisms) which adds deployment complexity but delivers the strongest available authentication posture.

MPSK (Multi-Pre-Shared Key)

A WiFi authentication mechanism that allows multiple unique pre-shared keys to be configured on a single SSID, with each key mapped to a specific VLAN and policy profile. Unlike a single shared PSK, MPSK provides per-device or per-device-class isolation without requiring 802.1X supplicant capability. Each key can be revoked independently without affecting other devices.

IT teams use MPSK primarily for IoT device onboarding — assigning each device class (smart TVs, access control readers, HVAC sensors) a unique PSK that maps to an isolated VLAN. MPSK is supported on most enterprise wireless platforms (Cisco, Aruba, Ruckus, Meraki) and is the recommended approach for environments with a mix of 802.1X-capable and non-capable devices.

Exemples concrets

A 400-room hotel group operating across six properties is running a single shared WPA2 pre-shared key at each property, displayed on a card at the front desk. Guests frequently contact reception for the password, and the IT team has no visibility into network usage, no GDPR consent records, and no ability to segment IoT devices (smart TVs, door locks) from guest traffic. The group wants to modernise their onboarding architecture before a planned expansion to twelve properties.

Phase 1 — Architecture Design: Deploy a dual-SSID architecture at each property. SSID 1 (Guest) uses WPA3-SAE with a captive portal for onboarding. SSID 2 (IoT) uses MPSK with MAC Authentication Bypass, with each device class mapped to an isolated VLAN. SSID 3 (Staff) uses 802.1X with RADIUS-backed authentication against the Active Directory domain.

Phase 2 — Portal Configuration: Deploy a Purple-powered captive portal with social login (Google and Apple) as the primary authentication method, with email-plus-OTP as the fallback. Configure MAC caching with a 30-day window. Implement GDPR consent capture with explicit opt-in and automated consent record storage. Connect the portal to the hotel's CRM via API for email capture.

Phase 3 — RADIUS and VLAN Configuration: Configure RADIUS to return VLAN 10 (Guest — internet only, 20Mbps bandwidth cap) for portal-authenticated users, VLAN 20 (IoT — isolated, no internet) for MAC-authenticated devices, and VLAN 30 (Staff — full LAN access) for 802.1X-authenticated staff devices. Implement RADIUS accounting for full session audit trail.

Phase 4 — Rollout: Pilot at one property for 30 days, measuring portal conversion rate, RADIUS latency, and support ticket volume. Roll out to remaining properties using a templated configuration approach to ensure consistency.

Outcomes (measured at 90 days post-deployment): Portal conversion rate: 94%. Average connection time: 7 seconds (down from 45 seconds). WiFi-related support contacts: reduced by 58%. GDPR consent records: 100% coverage for authenticated sessions. Email capture rate: 91% of connecting guests.

A regional retail chain with 60 stores needs to provide guest WiFi across all locations while ensuring complete PCI DSS compliance. The payment network runs on the same physical infrastructure as the proposed guest WiFi. Staff devices need to be onboarded consistently across all stores without manual IT intervention. The chain processes approximately 2,000 guest WiFi connections per store per day.

Network Segmentation Design: Implement three VLANs on all store switching infrastructure: VLAN 100 (Guest WiFi — internet only, no LAN routing), VLAN 200 (Staff — access to retail management systems, no payment network), VLAN 300 (Payment — completely isolated, no routing to VLAN 100 or 200, dedicated firewall zone). Configure ACLs at the switch level to enforce VLAN boundaries as a defence-in-depth measure.

Guest Onboarding: Deploy a self-service captive portal with email verification and 30-day MAC caching. At 2,000 connections per day per store, MAC cache hit rate will be high for frequent shoppers, reducing portal load significantly. Configure GDPR consent capture with marketing opt-in as a separate, optional checkbox. Integrate with the retail CRM for loyalty programme cross-referencing.

Staff Device Onboarding: Deploy certificates to all staff devices via the MDM platform (Microsoft Intune or Jamf). Configure 802.1X on the Staff SSID with RADIUS authentication against Azure AD. New device onboarding is fully automated — the MDM pushes the certificate and WiFi profile on enrolment, and the device connects automatically on first store entry.

PCI DSS Documentation: Document the VLAN segmentation design, firewall rule sets, and RADIUS policy configurations in the PCI DSS scope documentation. Conduct quarterly penetration testing of VLAN boundaries. Maintain RADIUS accounting logs for the required retention period.

Outcomes: Staff device onboarding time: reduced from 20 minutes to under 3 minutes. Guest portal conversion rate: 89%. PCI DSS audit: passed with no findings related to network segmentation. IT support tickets related to WiFi: reduced by 52% across the estate.

Questions d'entraînement

Q1. A 15,000-capacity stadium is deploying guest WiFi for the first time. The venue hosts 40 events per year, with peak connection attempts of 8,000 devices in the first 10 minutes after gates open. The venue has no existing RADIUS infrastructure and a small IT team of two people. Which onboarding architecture would you recommend, and what are the three most critical configuration decisions?

Conseil : Consider the dwell time, the peak load profile, and the IT team's capacity to manage ongoing administration. What happens if the RADIUS server is unavailable at kickoff?

Voir la réponse type

For a stadium with this profile, the recommended architecture is a self-service captive portal with social login (Google/Apple) as the primary method and email-plus-OTP as fallback, combined with 30-day MAC caching and a cloud-hosted RADIUS service to eliminate the single-point-of-failure risk of an on-premises server. The three critical configuration decisions are: (1) MAC caching configuration — with 40 events per year and significant repeat attendance, a high MAC cache hit rate will dramatically reduce portal load at peak times; configure a 30-day cache window and monitor hit rates per event; (2) RADIUS capacity and high availability — size your RADIUS infrastructure to handle 8,000 EAP transactions in 10 minutes (approximately 13 per second) with a secondary server for failover; test under simulated load before the first event; (3) Portal performance optimisation — host the portal on a CDN or local cache to ensure sub-second page load times under peak load; a portal that takes 3 seconds to load under load will cause a significant proportion of users to abandon the connection attempt.

Q2. An NHS trust wants to provide WiFi access for patients and visitors across a 600-bed hospital, while ensuring complete isolation of clinical systems and compliance with NHS Digital network security standards. Staff devices are managed via Microsoft Intune. How would you design the network segmentation and onboarding architecture?

Conseil : Consider the sensitivity of clinical data, the range of device types (managed staff devices, unmanaged patient devices, medical IoT), and the specific compliance requirements of the NHS Digital Data Security and Protection Toolkit.

Voir la réponse type

Deploy a four-SSID architecture: (1) Patient/Visitor WiFi — captive portal with email verification, GDPR consent capture, VLAN with internet-only access, no routing to any clinical or administrative network; (2) Staff WiFi — 802.1X with EAP-TLS, certificates distributed via Intune, VLAN with access to clinical applications and EHR systems; (3) Medical IoT — MPSK with MAC Authentication Bypass, each device class (infusion pumps, monitoring equipment, imaging systems) assigned a unique PSK and isolated VLAN; (4) Building Management — separate SSID for HVAC, access control, and facilities systems, completely isolated from all clinical VLANs. Critical design requirements: complete Layer 3 isolation between patient, staff, and clinical VLANs enforced by firewall rules and switch ACLs; RADIUS accounting enabled on all SSIDs for audit trail; WPA3 on all SSIDs; medical IoT devices on VLANs with no internet routing and strict egress filtering. For detailed guidance on clinical network security, see the WiFi in Hospitals reference guide.

Q3. A multinational retail chain is rolling out a unified guest WiFi platform across 200 stores in the UK and EU. The IT team needs to ensure GDPR compliance across all locations, consistent PCI DSS network segmentation, and a portal experience that supports the loyalty programme's data capture requirements. The chain currently has no centralised WiFi management platform. What are the key architectural decisions and the sequence in which they should be made?

Conseil : Consider the interdependencies between decisions: GDPR consent requirements affect portal design; PCI DSS requirements affect VLAN architecture; loyalty programme requirements affect identity provider integration. Which decisions constrain the others?

Voir la réponse type

The correct sequencing is: (1) Define GDPR consent requirements first — the legal basis for processing, the specific consent text, and the data retention policy must be established before portal design begins, as they constrain what data can be collected and how; (2) Define PCI DSS scope — identify which stores process payment card data and ensure the network architecture completely isolates payment infrastructure from guest WiFi; this drives the VLAN design; (3) Design the VLAN architecture — typically three VLANs (Guest, Staff, Payment) with ACLs enforced at the switch level; document this as the PCI DSS network segmentation evidence; (4) Select the identity provider and portal platform — must support GDPR consent capture with audit logging, OAuth integration for social login, and API integration with the loyalty CRM; (5) Design the portal UX — keeping it to the minimum viable interaction: one authentication action, one consent checkbox, one optional marketing opt-in; (6) Deploy in a pilot cohort of 10 stores, validate GDPR consent records, PCI DSS segmentation, and portal conversion rates before rolling out to the full estate. The key constraint is that GDPR and PCI DSS requirements are non-negotiable and must be designed in from the start — retrofitting compliance into an existing deployment is significantly more expensive and risky than building it in from day one.

Continuer la lecture de cette série

PSK par appareil par fournisseur : comparaison entre iPSK, DPSK, MPSK et PPSK (et support WPA3)

Une comparaison complète des implémentations PSK par appareil chez Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet et Ubiquiti UniFi. Découvrez comment le WPA3-SAE impacte les stratégies de clés par appareil et quand déployer des modes de transition plutôt que de passer au 802.1X.

Qu'est-ce que l'authentification par adresse MAC ? Quand l'utiliser et quand l'éviter

Ce guide de référence technique fait autorité sur l'authentification par adresse MAC dans les environnements WiFi d'entreprise – comment l'authentification MAC basée sur RADIUS fonctionne à la Couche 2, ses vulnérabilités de sécurité inhérentes (y compris l'usurpation d'adresse MAC et l'impact de la randomisation MAC au niveau du système d'exploitation), et les contextes opérationnels précis où elle reste un outil valide pour la gestion des appareils IoT et sans tête. Il fournit des conseils de déploiement exploitables pour les responsables informatiques et les architectes réseau dans les secteurs de l'hôtellerie, du commerce de détail, de la santé et des lieux publics, avec des exemples concrets, des cadres de décision et un contexte d'intégration pour la plateforme de WiFi invité et d'analyse de Purple.

Comment configurer le WiFi d'entreprise sur iOS et macOS avec 802.1X

This authoritative guide provides senior IT leaders with actionable steps for deploying 802.1X enterprise WiFi on iOS and macOS devices. It covers certificate-based authentication (EAP-TLS), MDM configuration profiles, and architecture integration to secure corporate networks while supporting BYOD initiatives.