Optimierung des Benutzer-Onboardings für sicheren Netzwerkzugang

Dieser Leitfaden bietet eine umfassende technische Referenz für IT-Manager, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten zur Optimierung des Benutzer-Onboardings für sicheren Netzwerkzugang. Er behandelt den gesamten Authentifizierungs-Stack – von Self-Service Captive Portals und Identitätsföderation bis hin zu IEEE 802.1X, WPA3, RADIUS und OpenRoaming – mit praktischen Implementierungsrichtlinien für Gastgewerbe, Einzelhandel, Veranstaltungen und den öffentlichen Sektor. Der Leitfaden behandelt die Compliance-Anforderungen von GDPR und PCI DSS, rollenbasierte Zugriffskontrolle und MAC-Caching-Strategien, um Teams zu befähigen, Onboarding-Reibung und administrativen Aufwand zu reduzieren, ohne die Sicherheitslage zu beeinträchtigen.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Executive Summary

- Technischer Deep-Dive

- Der Onboarding-Architektur-Stack

- Authentifizierungsmethoden: Ein technischer Vergleich

- OpenRoaming und automatisierte Bereitstellung

- Sicherheitsarchitektur: MFA, RBAC und Netzwerksegmentierung

- GDPR und Compliance-Integration

- Implementierungsleitfaden

- Phase 1: Anforderungen und Architekturdesign

- Phase 2: Infrastrukturvorbereitung

- Phase 3: Portal- und Identitätskonfiguration

- Phase 4: Testen und Validierung

- Phase 5: Überwachung und kontinuierliche Verbesserung

- Best Practices

- Fehlerbehebung und Risikominderung

- ROI und Geschäftsauswirkungen

Executive Summary

Für jede Organisation, die ein drahtloses Multi-User-Netzwerk betreibt – sei es eine Hotelgruppe, eine Einzelhandelskette, ein Stadion oder eine öffentliche Einrichtung – ist der Prozess, Benutzer sicher ins Netzwerk zu bringen, sowohl ein Sicherheitskontrollpunkt als auch ein direkter Faktor für die Benutzerzufriedenheit. Ein schlecht gestalteter Onboarding-Flow erzeugt Support-Aufwand, treibt Benutzer zu mobilen Daten anstatt zu Ihrem Netzwerk und hinterlässt keine Prüfspur für Compliance-Zwecke. Ein gut gestalteter Flow ermöglicht Verbindungszeiten von unter zehn Sekunden, eine verifizierte Identitätserfassung und eine vollständig dokumentierte Einverständniserklärung.

Dieser Leitfaden behandelt die Architektur, Authentifizierungsstandards und Bereitstellungsmuster, die es Ihnen ermöglichen, das Benutzer-Onboarding für den Netzwerkzugang zu optimieren, ohne Kompromisse bei der Sicherheit einzugehen. Er behandelt den gesamten Stack: Captive Portal-Design, Identitätsföderation über OAuth und SAML, RADIUS-Konfiguration, IEEE 802.1X-Bereitstellung, WPA3-Einführung, rollenbasierte Zugriffskontrolle und automatisierte Bereitstellung über OpenRoaming und Passpoint. Compliance-Anforderungen unter GDPR und PCI DSS sind durchgängig integriert und werden nicht als nachträglicher Gedanke behandelt. Zwei detaillierte Fallstudien aus dem Gastgewerbe und Einzelhandel zeigen messbare Ergebnisse aus realen Implementierungen.

Technischer Deep-Dive

Der Onboarding-Architektur-Stack

Eine moderne sichere Onboarding-Implementierung umfasst fünf funktionale Schichten, die aufeinander abgestimmt sein müssen. Die Gastgeräte-Schicht umfasst die Palette der Endpunkte, die versuchen, sich zu verbinden – Smartphones, Tablets, Laptops und zunehmend IoT-Geräte – jedes mit unterschiedlichen Supplikanten-Fähigkeiten und Portal-Handhabungsverhalten. Die Captive Portal- und Self-Service-Schicht ist die benutzerseitige Schnittstelle: der Punkt, an dem die Identität bestätigt, die Zustimmung erfasst und der Authentifizierungs-Handshake initiiert wird. Die Identitätsprovider-Schicht – sei es ein lokaler RADIUS-Server, ein Cloud-basierter IdP oder ein föderierter Identitätsdienst – ist der Ort, an dem Anmeldeinformationen validiert und Benutzerattribute an die Policy Engine zurückgegeben werden. Die Policy Engine erzwingt die rollenbasierte Zugriffskontrolle und wendet Bandbreitenprofile, VLAN-Zuweisungen und Inhaltsfilterregeln basierend auf Benutzerattributen an. Schließlich erzwingt die Netzwerkzugriffsschicht – Wireless Controller, Access Points, VLANs und Firewall-Regeln – die vorgelagert festgelegten Richtlinien.

Das architektonische Prinzip, das jede Designentscheidung leiten sollte, ist einfach: Komplexität gehört ins Backend, nicht vor den Benutzer. Jeder zusätzliche Schritt im Captive Portal reduziert Ihre Verbindungsrate. In einer Stadionumgebung, die zwanzigtausend gleichzeitige Verbindungsversuche beim Anpfiff verarbeitet, wird ein Portal mit drei Formularfeldern und zwei Weiterleitungen eine Kaskade von Support-Anfragen und eine messbare Verschlechterung der Netzwerkauslastung erzeugen.

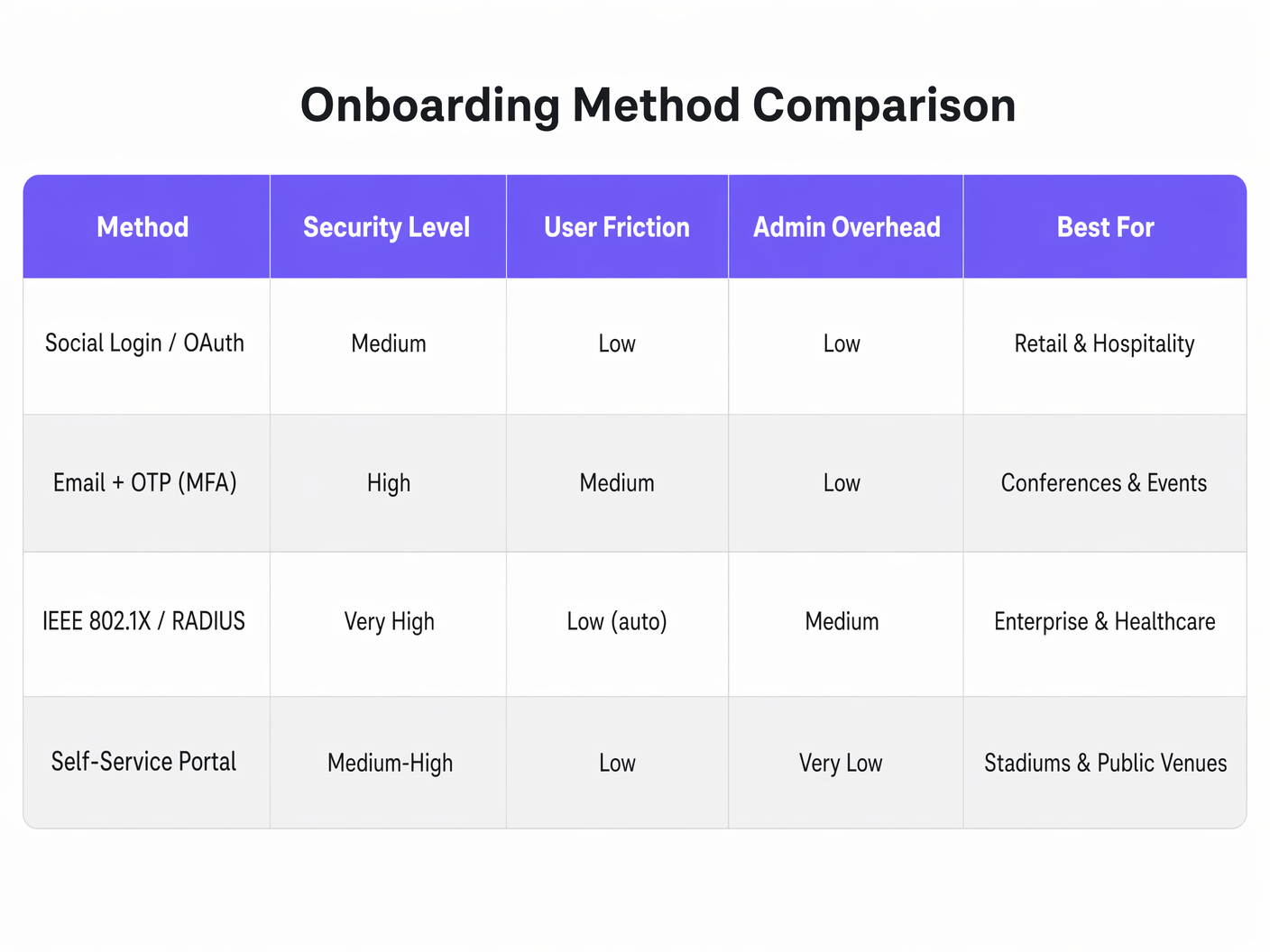

Authentifizierungsmethoden: Ein technischer Vergleich

Social Login über OAuth 2.0 delegiert die Identitätsprüfung an einen vertrauenswürdigen Drittanbieter – Google, Apple, Facebook oder Microsoft. Der Benutzer authentifiziert sich mit seinen bestehenden Anmeldeinformationen, der OAuth-Anbieter gibt ein Zugriffstoken und grundlegende Profildaten zurück, und Ihr Portal ordnet diese Identität einer Netzwerksitzung zu. Aus Sicherheitssicht ist dies für den Gastzugang in kundenorientierten Veranstaltungsorten geeignet. Der Hauptvorteil ist die verifizierte Identität: Sie erhalten eine bestätigte E-Mail-Adresse oder ein soziales Profil, das direkt in Ihre WiFi Analytics -Plattform und Ihr CRM einfließt. Die Einschränkung ist, dass Sie von der Verfügbarkeit und den Richtlinienentscheidungen von Drittanbieter-OAuth-Providern abhängig sind.

E-Mail plus Einmal-Passcode (OTP) implementiert einen schlanken Multi-Faktor-Authentifizierungs-Flow, ohne dass der Benutzer ein soziales Konto benötigt. Der Benutzer gibt seine E-Mail-Adresse ein, erhält einen sechsstelligen Code und gibt diesen zur Vervollständigung der Authentifizierung ein. Dies ist besonders effektiv in Konferenz- und Veranstaltungsbereichen, wo Sie validieren müssen, dass ein Benutzer ein registrierter Teilnehmer ist. Es bietet auch einen sauberen Mechanismus zur GDPR-Zustimmungserfassung, da die E-Mail-Einreichung direkt mit einem expliziten Opt-in-Kontrollkästchen verknüpft werden kann.

IEEE 802.1X mit EAP-TLS ist der Goldstandard für Unternehmen. Das Gerät präsentiert ein Client-Zertifikat dem RADIUS-Server, der es gegen die Zertifizierungsstelle validiert und ein RADIUS Access-Accept mit den entsprechenden VLAN- und Richtlinienattributen zurückgibt. Aus Sicht des Benutzers ist die Verbindung vollständig automatisch – kein Portal, kein Passwort, keine Interaktion erforderlich. Diese Architektur erfordert eine Public Key Infrastructure (PKI) und eine Mobile Device Management (MDM)-Plattform zur Verteilung von Zertifikaten, was sie am besten für verwaltete Geräteflotten in Unternehmens-, Gesundheitswesen - und Bildungsumgebungen geeignet macht. Eine detaillierte Behandlung der RADIUS-Sicherheitshärtung in diesem Kontext finden Sie im Mitigating RADIUS Vulnerabilities: A Security Hardening Guide .

Self-Service-Portale mit MAC caching sind die praktischste Lösung für stark frequentierte Verbraucherstandorte. Bei der ersten Verbindung durchläuft der Benutzer einen schlanken Registrierungsablauf. Das Portal speichert die MAC-Adresse des Geräts zusammen mit dem abgeschlossenen Authentifizierungsdatensatz. Bei nachfolgenden Verbindungen – innerhalb eines konfigurierbaren Zeitfensters, typischerweise dreißig Tage – umgeht das Gerät die Portal vollständig und verbindet sich direkt. Für Betreiber im Bereich Gastgewerbe und Einzelhandel mit hohen Wiederholungsbesuchsraten ist MAC-Caching die wirkungsvollste verfügbare Optimierung.

OpenRoaming und automatisierte Bereitstellung

OpenRoaming, basierend auf dem Passpoint-Standard (Wi-Fi Alliance) und dem IEEE 802.11u-Protokoll, stellt die fortschrittlichste Form des automatisierten Onboardings dar. Teilnehmende Geräte führen ein Passpoint-Profil mit sich, das sie gegenüber kompatiblen Netzwerken identifiziert. Wenn das Gerät eine OpenRoaming-fähige SSID erkennt, authentifiziert es sich automatisch mithilfe von EAP-Anmeldeinformationen ohne jegliche Benutzerinteraktion. Purple fungiert als kostenloser Identitätsanbieter für OpenRoaming unter der Connect-Lizenz, was bedeutet, dass jeder Benutzer, der zuvor über ein Purple-gestütztes Portal an einem teilnehmenden Veranstaltungsort angebunden wurde, sich an Ihrem Standort automatisch verbindet. Dies ist die Architektur, die die Onboarding-Reibung für wiederkehrende Benutzer in der gesamten OpenRoaming-Föderation vollständig eliminiert.

Für Betreiber im Bereich Transport – Flughäfen, Bahnhöfe, Fährterminals – ist OpenRoaming besonders attraktiv. Transitpassagiere haben eine minimale Verweildauer und hohe Konnektivitätserwartungen. Eine automatische, sichere Verbindung ohne Portal-Interaktion ist das einzige praktikable Modell in diesem Umfang.

Sicherheitsarchitektur: MFA, RBAC und Netzwerksegmentierung

Multi-Faktor-Authentifizierung in einem Gast-WiFi-Kontext wird am praktischsten als der oben beschriebene E-Mail-plus-OTP-Flow oder als Social Login (das die MFA-Konfiguration des OAuth-Anbieters erbt) implementiert. Für den Zugang von Mitarbeitern und Auftragnehmern sind Hardware-Token oder TOTP-Codes von Authenticator-Apps geeignet. Das Schlüsselprinzip ist, dass MFA im Verhältnis zur Sensibilität der aufgerufenen Ressourcen stehen sollte: Gast-Internetzugang rechtfertigt nicht die gleiche MFA-Belastung wie der Zugang zu Back-Office-Systemen.

Rollenbasierte Zugriffskontrolle muss auf RADIUS-Richtlinienebene implementiert werden, nicht auf Portal-Ebene. Das Portal bestimmt, wer der Benutzer ist; der RADIUS-Server bestimmt, worauf er zugreifen kann. Eine typische RBAC-Matrix für ein Hotel könnte Gästen ein bandbreitenbegrenztes, reines Internet-VLAN zuweisen, Konferenzteilnehmern ein VLAN mit Zugang zu Event-Kollaborationstools, Mitarbeitern ein VLAN mit Zugang zu Property-Management-Systemen und IoT-Geräten – Türschlösser, HVAC-Steuerungen, Digital Signage – isolierte VLANs ohne Internet-Routing.

Netzwerksegmentierung ist der Durchsetzungsmechanismus für RBAC. VLAN-Tagging in der RADIUS Access-Accept-Antwort, kombiniert mit entsprechenden Firewall-Regeln, stellt sicher, dass jede Benutzerklasse auf ihre entsprechende Netzwerkzone beschränkt ist. Für die PCI DSS-Konformität muss das Zahlungsnetzwerk vollständig von allen anderen VLANs isoliert sein, ohne Routing-Pfade zwischen Gast-, Mitarbeiter- und Zahlungszonen.

WPA3 sollte der Ziel-Verschlüsselungsstandard für alle neuen Implementierungen sein. WPA3-SAE (Simultaneous Authentication of Equals) eliminiert die Offline-Wörterbuchangriffs-Schwachstelle von WPA2-PSK und bietet Vorwärtsgeheimnis durch individuelle Sitzungsschlüssel-Aushandlung. Für Umgebungen, die noch ältere WPA2-Geräte betreiben, ermöglicht der WPA3 Transition Mode das Koexistieren beider Standards auf derselben SSID während der Migrationsperiode.

GDPR und Compliance-Integration

GDPR Artikel 7 verlangt, dass die Einwilligung freiwillig, spezifisch, informiert und unmissverständlich erteilt wird. Im Kontext eines Captive Portal bedeutet dies, eine klare Datenschutzerklärung vor der Erhebung personenbezogener Daten zu präsentieren, eine explizite Opt-in-Checkbox zu verwenden (kein vorab angekreuztes Kästchen), den Zeitstempel der Einwilligung und die spezifischen Verarbeitungszwecke, denen zugestimmt wurde, zu erfassen und einen Mechanismus für Benutzer bereitzustellen, um die Einwilligung zu widerrufen. Der Einwilligungsdatensatz – einschließlich der IP-Adresse, MAC-Adresse, des Zeitstempels des Benutzers und des genau präsentierten Einwilligungstextes – muss zu Prüfzwecken aufbewahrt werden.

Für Betreiber im Einzelhandel , die dem PCI DSS unterliegen, muss die Netzwerkarchitektur sicherstellen, dass Umgebungen mit Kartendaten vollständig von der Gast-WiFi-Infrastruktur isoliert sind. Dies ist nicht nur eine Konfigurationsanforderung – es muss dokumentiert, getestet und auditierbar sein. Ihr VLAN-Segmentierungsdesign, Ihre Firewall-Regelsätze und Ihre RADIUS-Richtlinienkonfigurationen sollten alle in Ihrer PCI DSS-Umfangsdokumentation enthalten sein.

Implementierungsleitfaden

Phase 1: Anforderungen und Architekturdesign

Beginnen Sie mit der Zuordnung Ihrer Benutzerpopulationen und deren Zugriffsanforderungen. Identifizieren Sie jede Benutzerklasse – Gäste, Mitarbeiter, Auftragnehmer, IoT-Geräte, Veranstaltungsteilnehmer – und definieren Sie die Netzwerkressourcen, die jede Klasse benötigt. Diese Zuordnung steuert direkt Ihr VLAN-Design und Ihre RADIUS-Richtlinienkonfiguration. Identifizieren Sie gleichzeitig Ihre Compliance-Verpflichtungen: GDPR-Einwilligungsanforderungen, PCI DSS-Umfang, alle sektorspezifischen Vorschriften (zum Beispiel NHS Digital-Standards für Gesundheitswesen -Netzwerke).

Wählen Sie Ihre Authentifizierungsmethoden basierend auf der Verweildauer und dem Sicherheitsprofil jeder Benutzerklasse. Verwenden Sie das Framework im Abschnitt „Memory Hooks“ unten, um diese Entscheidung zu treffen. Dokumentieren Sie Ihre gewählte Architektur, bevor Sie mit Konfigurationsarbeiten beginnen.

Phase 2: Infrastrukturvorbereitung

Stellen Sie sicher, dass Ihre drahtlose Infrastruktur die erforderlichen Standards unterstützt. WPA3 erfordert Access Points mit WPA3-fähiger Firmware – überprüfen Sie die Kompatibilität in Ihrem gesamten Bestand, bevor Sie sich für eine reine WPA3-Bereitstellung entscheiden. Konfigurieren Sie Ihre VLAN-Struktur auf Ihrer Switching-Infrastruktur und stellen Sie sicher, dass die VLAN-Tags zwischen Ihren Wireless Controllern, Switches und der Firewall übereinstimmen. Stellen Sie Ihren RADIUS-Server bereit oder konfigurieren Sie ihn und stellen Sie sicher, dass er die Kapazität hat, Ihre Spitzenauthentifizierungslast zu bewältigen – eine Stadionbereitstellung muss beispielsweise zu Beginn einer Veranstaltung möglicherweise Tausende von EAP-Transaktionen pro Minute verarbeiten.

Für RADIUS-Hochverfügbarkeit stellen Sie einen primären und sekundären Server bmit automatischem Failover. Ein RADIUS-Ausfall während eines Events mit hoher Besucherfrequenz ist ein erheblicher Betriebszwischenfall. Überwachen Sie die RADIUS-Antwortzeiten kontinuierlich; eine Authentifizierungslatenz von über 200 Millisekunden führt bei einigen Gerätetypen zu Client-Timeout-Fehlern.

Phase 3: Portal- und Identitätskonfiguration

Gestalten Sie Ihr Captive Portal mit der Konversionsrate als primärer Metrik. Jedes Formularfeld, jede Weiterleitung, jeder Seitenaufruf erzeugt Reibung. Das minimal viable Portal für GDPR-konformen Gastzugang erfordert: eine einzige Authentifizierungsaktion (Social-Login-Button oder E-Mail-Feld), einen Link zur Datenschutzerklärung und ein explizites Zustimmungs-Kontrollkästchen. Alles darüber hinaus sollte durch eine spezifische Geschäftsanforderung gerechtfertigt sein.

Konfigurieren Sie Ihre Identitätsanbieter-Integration – OAuth-Endpunkte für Social Login, SMTP für die OTP-Zustellung oder SAML-Föderation für Enterprise SSO. Testen Sie den vollständigen Authentifizierungsablauf auf iOS- und Android-Geräten und achten Sie dabei besonders auf das Verhalten der Captive Portal-Erkennung. iOS verwendet HTTP-Probes zur Erkennung von Captive Portals; stellen Sie sicher, dass Ihr Portal korrekt auf diese Probes reagiert und HTTPS-Weiterleitungen bei der anfänglichen Erkennungsanfrage vermeidet.

Für guest WiFi -Bereitstellungen integrieren Sie Ihr Portal in Ihre Analyse- und Marketingplattform, um sicherzustellen, dass die zugestimmten Benutzerdaten korrekt in Ihre Kundendateninfrastruktur fließen.

Phase 4: Testen und Validierung

Führen Sie Lasttests vor jedem Event mit hoher Besucherfrequenz oder jeder größeren Bereitstellung durch. Simulieren Sie Spitzenauthentifizierungslasten gegen Ihre RADIUS-Infrastruktur und messen Sie die Antwortzeiten. Testen Sie jede Authentifizierungsmethode an einer repräsentativen Auswahl von Gerätetypen. Validieren Sie Ihre VLAN-Segmentierung, indem Sie versuchen, Datenverkehr zwischen Netzwerkzonen zu routen – bestätigen Sie, dass Firewall-Regeln alle unautorisierten Pfade blockieren. Testen Sie Ihre MAC-Caching-Logik, indem Sie wiederkehrende Geräteverbindungen simulieren. Validieren Sie Ihre GDPR-Zustimmungsaufzeichnungen, indem Sie das Audit-Log für eine Stichprobe von Testverbindungen überprüfen.

Phase 5: Überwachung und kontinuierliche Verbesserung

Nach der Bereitstellung überwachen Sie drei Schlüsselmetriken: Portal-Konversionsrate (der Prozentsatz der Geräte, die das Onboarding erfolgreich abschließen), Authentifizierungslatenz (RADIUS-Antwortzeiten) und das Volumen der Support-Tickets im Zusammenhang mit Konnektivitätsproblemen. Legen Sie Warnschwellenwerte für die Verschlechterung der RADIUS-Antwortzeit und Portal-Fehlerraten fest. Überprüfen Sie monatlich Ihre MAC-Cache-Trefferquote – eine niedrige Trefferquote an einem Ort mit hoher wiederkehrender Besucherfrequenz deutet auf ein Konfigurations- oder Geräteverfolgungsproblem hin.

Best Practices

Die folgenden Empfehlungen spiegeln herstellerneutrale Best Practices wider, die aus den Anforderungen von IEEE 802.1X, WPA3, GDPR und PCI DSS sowie aus der Betriebserfahrung bei groß angelegten Veranstaltungsort-Bereitstellungen abgeleitet wurden.

Authentifizierung von Autorisierung trennen. Ihr Portal bestimmt die Identität; Ihr RADIUS-Server bestimmt den Zugriff. Kodieren Sie niemals Zugriffsrichtlinienlogik in das Portal selbst. Diese Trennung stellt sicher, dass Richtlinienänderungen zentral vorgenommen werden können, ohne den Portalcode zu ändern.

RADIUS-Accounting von Anfang an implementieren. RADIUS Accounting-Start- und Accounting-Stop-Nachrichten bieten einen vollständigen Audit-Trail jeder Netzwerksitzung – Benutzeridentität, Sitzungsdauer, übertragene Bytes und Beendigungsgrund. Diese Daten sind unerlässlich für Compliance-Audits, Kapazitätsplanung und Fehlerbehebung.

Zertifikat-Pinning für Ihr Captive Portal verwenden. Ein Captive Portal, das ein nicht vertrauenswürdiges Zertifikat präsentiert, erzeugt Browserwarnungen, die Benutzer verwirren und das Vertrauen untergraben. Stellen Sie ein gültiges TLS-Zertifikat von einer anerkannten CA auf Ihrer Portal-Domain bereit und konfigurieren Sie HSTS.

Ihre RADIUS-Attributzuordnungen dokumentieren. Die Zuordnung zwischen RADIUS-Attributen (VLAN ID, Bandbreitenrichtlinie, Sitzungs-Timeout) und Ihren Netzwerkrichtlinienprofilen muss dokumentiert und versionskontrolliert werden. Undokumentierte RADIUS-Konfigurationen sind eine häufige Ursache für Zugriffssteuerungsfehler bei Infrastrukturänderungen.

Das Onboarding von IoT-Geräten von Anfang an planen. Headless-Geräte, die kein Captive Portal navigieren können, benötigen einen separaten Onboarding-Pfad – typischerweise MPSK oder MAC Authentication Bypass. Definieren Sie Ihre IoT VLAN-Richtlinie und den Onboarding-Prozess vor der Bereitstellung, nicht als Nachrüstung.

Für Umgebungen mit Ruckus Wireless-Infrastruktur bietet der Ihr Leitfaden zu einem Wireless Access Point Ruckus spezifische Konfigurationsanleitungen zur Integration von Ruckus Access Points in RADIUS-basierte Onboarding-Architekturen.

Fehlerbehebung und Risikominderung

RADIUS-Timeout-Fehler sind die häufigste Ursache für eine schlechte Onboarding-Erfahrung. Symptome sind intermittierende Authentifizierungsfehler, insbesondere unter Last. Diagnose: Überprüfen Sie die EAP-Transaktionsprotokolle auf dem RADIUS-Server auf Timeout-Muster. Lösung: Optimieren Sie die RADIUS-Server-Antwortzeiten, erhöhen Sie die Client-Wiederholungsversuche und stellen Sie sicher, dass Ihr RADIUS-Server über ausreichend CPU und Speicher für Spitzenlast verfügt.

iOS Captive Portal-Erkennungsfehler treten auf, wenn das Portal nicht korrekt auf Apples HTTP-Probe-Anfragen reagiert. Symptome: Die Captive Portal-Benachrichtigung erscheint nicht auf iOS-Geräten, und Benutzer müssen manuell zu einem Browser navigieren, um das Portal auszulösen. Lösung: Stellen Sie sicher, dass Ihr Wireless Controller so konfiguriert ist, dass er HTTP-Verkehr abfängt und zum Portal umleitet, und dass das Portal mit einem HTTP-Status ungleich 200 auf die Probe-URL antwortet.

MAC-Adressen-Randomisierung wird zunehmend von iOS 14+, Android 10+ und Windows 10+ Geräten verwendet, um die Privatsphäre der Benutzer zu schützen. Randomisierte MACs ändern sich bei jeder Netzwerkassoziation, was die MAC-Caching-Logik unterbricht. Lösung: Konfigurieren Sie Ihr Portal so, dass ein persistenter Bezeichner (authentifizierte E-Mail oder soziales Profil) als primärer Cache-Schlüssel verwendet wird, mit der MAC-Adresse als sekundärem Signal. Einige Plattformen erlauben Benutzern, die MAC-Randomisierung für vertrauenswürdige Netzwerke zu deaktivieren – erwägen Sie, diese Anleitung in Ihren Portal-Onboarding-Flow aufzunehmen.

VLAN-Fehlkonfiguration, die zu Zonenübergreifendem Datenverkehr führt, ist ein kritisches Sicherheitsrisiko. Symptome: Geräte im guest VLAN können Ressourcen in deeinem Mitarbeiter- oder Zahlungs-VLAN. Lösung: Führen Sie regelmäßige Audits der Firewall-Regeln und Penetrationstests der VLAN-Grenzen durch. Implementieren Sie Netzwerkzugriffskontrolllisten auf Switch-Ebene als Tiefenverteidigungsmaßnahme.

GDPR-Einwilligungsdatensatzlücken treten auf, wenn der Mechanismus zur Erfassung der Einwilligung stillschweigend fehlschlägt – zum Beispiel, wenn ein Datenbank-Schreibvorgang bei hoher Last fehlschlägt. Lösung: Implementieren Sie synchrone Schreibvorgänge von Einwilligungsdatensätzen mit Wiederholungslogik und überwachen Sie die Erstellungsraten von Einwilligungsdatensätzen im Vergleich zu den Verbindungsraten. Jede signifikante Abweichung deutet auf einen Fehler bei der Datenerfassung hin.

ROI und Geschäftsauswirkungen

Das Geschäftsmodell für die Investition in ein gut strukturiertes Onboarding-System basiert auf drei Dimensionen: betriebliche Effizienz, Umsatzförderung und Risikoreduzierung.

Im Bereich der betrieblichen Effizienz ist die primäre Kennzahl das Volumen der Support-Tickets im Zusammenhang mit Konnektivitätsproblemen. Implementierungen, die MAC-Caching nutzen und die Konversionsraten des Portals optimieren, berichten durchweg von einer Reduzierung der WiFi-bezogenen Support-Kontakte um vierzig bis sechzig Prozent. Für ein Hotel mit einer Vollzeit-IT-Supportfunktion stellt dies eine messbare Reduzierung der für routinemäßige Konnektivitätsprobleme aufgewendeten Mitarbeiterzeit dar.

Im Bereich der Umsatzförderung ist der Wert der über einen GDPR-konformen Onboarding-Flow erfassten Erstanbieterdaten erheblich. Eine Hotelgruppe, die verifizierte E-Mail-Adressen für neunzig Prozent der sich verbindenden Gäste erfasst – im Vergleich zur nahezu null Erfassungsrate einer Shared-PSK-Bereitstellung – verfügt über ein direktes Marketing-Asset mit messbarem Lifetime Value. WiFi Analytics -Plattformen können diese Daten in Besucherfrequenzmuster, Verweildaueranalysen und Wiederholungsbesuchsraten umwandeln, die operative und Marketingentscheidungen beeinflussen.

Im Bereich der Risikoreduzierung übersteigen die Kosten einer GDPR-Durchsetzungsmaßnahme oder eines PCI DSS-Auditversagens die Kosten für die Implementierung einer konformen Onboarding-Architektur bei Weitem. Die Durchsetzungsbilanz des ICO umfasst Bußgelder von bis zu vier Prozent des weltweiten Jahresumsatzes für schwerwiegende GDPR-Verstöße. Ein dokumentierter, auditierbarer Prozess zur Einwilligungserfassung und ein ordnungsgemäß segmentiertes Netzwerk sind die primären technischen Kontrollen, die dieses Risiko mindern.

Speziell für Betreiber im Gastgewerbe wird die Qualität des Gast-WiFi durchweg als einer der drei wichtigsten Faktoren für die Online-Bewertungsstimmung genannt. Die Korrelation zwischen der Erfolgsrate der Verbindung und den Gästezufriedenheitswerten ist gut belegt. Investitionen in die Onboarding-Architektur sind daher auch eine Investition in Bewertungsergebnisse und Wiederholungsbuchungsraten.

Weitere Informationen zur sicheren Netzwerkarchitektur in klinischen Umgebungen finden Sie unter WiFi in Krankenhäusern: Ein Leitfaden für sichere klinische Netzwerke . Für Kontexte der Unternehmensmobilität behandelt Ihr Leitfaden für Enterprise In Car Wi Fi Lösungen Authentifizierungsarchitekturen für fahrzeugbasierte Konnektivitätsbereitstellungen.

Schlüsseldefinitionen

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) to carry authentication messages between the supplicant (client device), authenticator (access point or switch), and authentication server (RADIUS). 802.1X is the foundation of enterprise WiFi security, enabling individual device authentication without shared credentials.

IT teams encounter 802.1X when deploying enterprise WiFi for staff or managed device fleets. It is the required authentication standard for any environment where individual device accountability is necessary — corporate networks, healthcare, education. It requires a RADIUS server and, for certificate-based EAP-TLS, a PKI infrastructure.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. In WiFi deployments, the RADIUS server receives authentication requests from the wireless controller (the NAS — Network Access Server), validates credentials against an identity store, and returns Access-Accept or Access-Reject responses along with policy attributes such as VLAN assignment and bandwidth limits.

RADIUS is the backbone of enterprise WiFi authentication. IT teams configure RADIUS servers to integrate with Active Directory, LDAP, or cloud IdPs, and to return the correct VLAN and policy attributes for each user class. RADIUS misconfiguration — particularly timeout settings and attribute mappings — is the most common source of authentication failures in enterprise deployments.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2-PSK (Pre-Shared Key) handshake. SAE uses a Diffie-Hellman key exchange to establish a session key without transmitting the password over the air, eliminating the offline dictionary attack vulnerability of WPA2-PSK. It also provides forward secrecy, meaning that compromise of the network password does not expose previously captured traffic.

IT teams should target WPA3-SAE for all new deployments and migrations. WPA3 Transition Mode allows WPA2 and WPA3 clients to coexist on the same SSID during the migration period. WPA3 is mandatory for Wi-Fi CERTIFIED devices from 2020 onwards, so most modern client devices support it.

Captive Portal

A web-based interface presented to users before they are granted network access, used to authenticate users, capture consent, and enforce terms of use. Captive portals work by intercepting HTTP traffic from unauthenticated clients and redirecting it to the portal URL. Modern operating systems (iOS, Android, Windows, macOS) include captive portal detection mechanisms that automatically display the portal in a dedicated browser window.

Captive portals are the primary onboarding interface for guest WiFi in hospitality, retail, and public venues. IT teams must ensure that portal design minimises friction, that GDPR consent capture is correctly implemented, and that the portal responds correctly to OS-level captive portal detection probes. MAC caching is used to bypass the portal for returning devices.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism that uses a device's MAC address as its identity credential, for devices that do not support 802.1X supplicants. The wireless controller sends the device's MAC address to the RADIUS server as both the username and password; the RADIUS server looks up the MAC in a database and returns the appropriate access policy. MAB provides no cryptographic authentication — it relies on the assumption that MAC addresses are not spoofed.

IT teams use MAB primarily for IoT devices — printers, smart TVs, access control readers, HVAC sensors — that cannot run an 802.1X supplicant. It is also used as a fallback for 802.1X-capable devices that fail certificate validation. MAB should always be combined with network segmentation to limit the blast radius of a spoofed MAC address.

OpenRoaming

A Wi-Fi Alliance programme built on the Passpoint standard (IEEE 802.11u) that enables automatic, secure WiFi roaming across participating networks without user interaction. Devices carry a Passpoint profile that identifies them to compatible networks; authentication is performed automatically using EAP credentials. Purple acts as a free identity provider for OpenRoaming under the Connect licence.

IT teams in high-footfall venues — airports, rail stations, retail chains, hotel groups — should evaluate OpenRoaming as a mechanism for eliminating onboarding friction for returning users. Once a user has onboarded at any OpenRoaming-participating venue, their device will connect automatically at all other participating venues. This is particularly valuable for transport operators and multi-site hospitality groups.

Role-Based Access Control (RBAC)

An access control model that assigns network permissions based on the authenticated user's role or attributes, rather than their individual identity. In WiFi deployments, RBAC is implemented by mapping user attributes (returned by the RADIUS server or IdP) to network policies — VLAN assignments, bandwidth profiles, content filtering rules, and session timeouts. A guest receives internet-only access; a staff member receives LAN access; an IoT device receives an isolated VLAN.

RBAC is the mechanism that enables a single physical network infrastructure to serve multiple user classes with different security requirements. IT teams implement RBAC through RADIUS attribute mappings and corresponding firewall and VLAN configurations. The RBAC matrix — mapping user classes to resources and restrictions — should be the first design artefact produced in any enterprise WiFi deployment.

EAP-TLS (Extensible Authentication Protocol — Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client device and the RADIUS server using X.509 certificates. Both the client and the server present certificates; each validates the other's certificate against a trusted Certificate Authority. EAP-TLS provides the highest level of authentication assurance available in 802.1X deployments and is transparent to the end user once certificates are provisioned.

IT teams deploy EAP-TLS in environments where managed devices are provisioned via MDM platforms. Certificate distribution is handled by the MDM; once provisioned, devices authenticate automatically without user interaction. EAP-TLS requires a PKI infrastructure (Certificate Authority, certificate templates, revocation mechanisms) which adds deployment complexity but delivers the strongest available authentication posture.

MPSK (Multi-Pre-Shared Key)

A WiFi authentication mechanism that allows multiple unique pre-shared keys to be configured on a single SSID, with each key mapped to a specific VLAN and policy profile. Unlike a single shared PSK, MPSK provides per-device or per-device-class isolation without requiring 802.1X supplicant capability. Each key can be revoked independently without affecting other devices.

IT teams use MPSK primarily for IoT device onboarding — assigning each device class (smart TVs, access control readers, HVAC sensors) a unique PSK that maps to an isolated VLAN. MPSK is supported on most enterprise wireless platforms (Cisco, Aruba, Ruckus, Meraki) and is the recommended approach for environments with a mix of 802.1X-capable and non-capable devices.

Ausgearbeitete Beispiele

A 400-room hotel group operating across six properties is running a single shared WPA2 pre-shared key at each property, displayed on a card at the front desk. Guests frequently contact reception for the password, and the IT team has no visibility into network usage, no GDPR consent records, and no ability to segment IoT devices (smart TVs, door locks) from guest traffic. The group wants to modernise their onboarding architecture before a planned expansion to twelve properties.

Phase 1 — Architecture Design: Deploy a dual-SSID architecture at each property. SSID 1 (Guest) uses WPA3-SAE with a captive portal for onboarding. SSID 2 (IoT) uses MPSK with MAC Authentication Bypass, with each device class mapped to an isolated VLAN. SSID 3 (Staff) uses 802.1X with RADIUS-backed authentication against the Active Directory domain.

Phase 2 — Portal Configuration: Deploy a Purple-powered captive portal with social login (Google and Apple) as the primary authentication method, with email-plus-OTP as the fallback. Configure MAC caching with a 30-day window. Implement GDPR consent capture with explicit opt-in and automated consent record storage. Connect the portal to the hotel's CRM via API for email capture.

Phase 3 — RADIUS and VLAN Configuration: Configure RADIUS to return VLAN 10 (Guest — internet only, 20Mbps bandwidth cap) for portal-authenticated users, VLAN 20 (IoT — isolated, no internet) for MAC-authenticated devices, and VLAN 30 (Staff — full LAN access) for 802.1X-authenticated staff devices. Implement RADIUS accounting for full session audit trail.

Phase 4 — Rollout: Pilot at one property for 30 days, measuring portal conversion rate, RADIUS latency, and support ticket volume. Roll out to remaining properties using a templated configuration approach to ensure consistency.

Outcomes (measured at 90 days post-deployment): Portal conversion rate: 94%. Average connection time: 7 seconds (down from 45 seconds). WiFi-related support contacts: reduced by 58%. GDPR consent records: 100% coverage for authenticated sessions. Email capture rate: 91% of connecting guests.

A regional retail chain with 60 stores needs to provide guest WiFi across all locations while ensuring complete PCI DSS compliance. The payment network runs on the same physical infrastructure as the proposed guest WiFi. Staff devices need to be onboarded consistently across all stores without manual IT intervention. The chain processes approximately 2,000 guest WiFi connections per store per day.

Network Segmentation Design: Implement three VLANs on all store switching infrastructure: VLAN 100 (Guest WiFi — internet only, no LAN routing), VLAN 200 (Staff — access to retail management systems, no payment network), VLAN 300 (Payment — completely isolated, no routing to VLAN 100 or 200, dedicated firewall zone). Configure ACLs at the switch level to enforce VLAN boundaries as a defence-in-depth measure.

Guest Onboarding: Deploy a self-service captive portal with email verification and 30-day MAC caching. At 2,000 connections per day per store, MAC cache hit rate will be high for frequent shoppers, reducing portal load significantly. Configure GDPR consent capture with marketing opt-in as a separate, optional checkbox. Integrate with the retail CRM for loyalty programme cross-referencing.

Staff Device Onboarding: Deploy certificates to all staff devices via the MDM platform (Microsoft Intune or Jamf). Configure 802.1X on the Staff SSID with RADIUS authentication against Azure AD. New device onboarding is fully automated — the MDM pushes the certificate and WiFi profile on enrolment, and the device connects automatically on first store entry.

PCI DSS Documentation: Document the VLAN segmentation design, firewall rule sets, and RADIUS policy configurations in the PCI DSS scope documentation. Conduct quarterly penetration testing of VLAN boundaries. Maintain RADIUS accounting logs for the required retention period.

Outcomes: Staff device onboarding time: reduced from 20 minutes to under 3 minutes. Guest portal conversion rate: 89%. PCI DSS audit: passed with no findings related to network segmentation. IT support tickets related to WiFi: reduced by 52% across the estate.

Übungsfragen

Q1. A 15,000-capacity stadium is deploying guest WiFi for the first time. The venue hosts 40 events per year, with peak connection attempts of 8,000 devices in the first 10 minutes after gates open. The venue has no existing RADIUS infrastructure and a small IT team of two people. Which onboarding architecture would you recommend, and what are the three most critical configuration decisions?

Hinweis: Consider the dwell time, the peak load profile, and the IT team's capacity to manage ongoing administration. What happens if the RADIUS server is unavailable at kickoff?

Musterlösung anzeigen

For a stadium with this profile, the recommended architecture is a self-service captive portal with social login (Google/Apple) as the primary method and email-plus-OTP as fallback, combined with 30-day MAC caching and a cloud-hosted RADIUS service to eliminate the single-point-of-failure risk of an on-premises server. The three critical configuration decisions are: (1) MAC caching configuration — with 40 events per year and significant repeat attendance, a high MAC cache hit rate will dramatically reduce portal load at peak times; configure a 30-day cache window and monitor hit rates per event; (2) RADIUS capacity and high availability — size your RADIUS infrastructure to handle 8,000 EAP transactions in 10 minutes (approximately 13 per second) with a secondary server for failover; test under simulated load before the first event; (3) Portal performance optimisation — host the portal on a CDN or local cache to ensure sub-second page load times under peak load; a portal that takes 3 seconds to load under load will cause a significant proportion of users to abandon the connection attempt.

Q2. An NHS trust wants to provide WiFi access for patients and visitors across a 600-bed hospital, while ensuring complete isolation of clinical systems and compliance with NHS Digital network security standards. Staff devices are managed via Microsoft Intune. How would you design the network segmentation and onboarding architecture?

Hinweis: Consider the sensitivity of clinical data, the range of device types (managed staff devices, unmanaged patient devices, medical IoT), and the specific compliance requirements of the NHS Digital Data Security and Protection Toolkit.

Musterlösung anzeigen

Deploy a four-SSID architecture: (1) Patient/Visitor WiFi — captive portal with email verification, GDPR consent capture, VLAN with internet-only access, no routing to any clinical or administrative network; (2) Staff WiFi — 802.1X with EAP-TLS, certificates distributed via Intune, VLAN with access to clinical applications and EHR systems; (3) Medical IoT — MPSK with MAC Authentication Bypass, each device class (infusion pumps, monitoring equipment, imaging systems) assigned a unique PSK and isolated VLAN; (4) Building Management — separate SSID for HVAC, access control, and facilities systems, completely isolated from all clinical VLANs. Critical design requirements: complete Layer 3 isolation between patient, staff, and clinical VLANs enforced by firewall rules and switch ACLs; RADIUS accounting enabled on all SSIDs for audit trail; WPA3 on all SSIDs; medical IoT devices on VLANs with no internet routing and strict egress filtering. For detailed guidance on clinical network security, see the WiFi in Hospitals reference guide.

Q3. A multinational retail chain is rolling out a unified guest WiFi platform across 200 stores in the UK and EU. The IT team needs to ensure GDPR compliance across all locations, consistent PCI DSS network segmentation, and a portal experience that supports the loyalty programme's data capture requirements. The chain currently has no centralised WiFi management platform. What are the key architectural decisions and the sequence in which they should be made?

Hinweis: Consider the interdependencies between decisions: GDPR consent requirements affect portal design; PCI DSS requirements affect VLAN architecture; loyalty programme requirements affect identity provider integration. Which decisions constrain the others?

Musterlösung anzeigen

The correct sequencing is: (1) Define GDPR consent requirements first — the legal basis for processing, the specific consent text, and the data retention policy must be established before portal design begins, as they constrain what data can be collected and how; (2) Define PCI DSS scope — identify which stores process payment card data and ensure the network architecture completely isolates payment infrastructure from guest WiFi; this drives the VLAN design; (3) Design the VLAN architecture — typically three VLANs (Guest, Staff, Payment) with ACLs enforced at the switch level; document this as the PCI DSS network segmentation evidence; (4) Select the identity provider and portal platform — must support GDPR consent capture with audit logging, OAuth integration for social login, and API integration with the loyalty CRM; (5) Design the portal UX — keeping it to the minimum viable interaction: one authentication action, one consent checkbox, one optional marketing opt-in; (6) Deploy in a pilot cohort of 10 stores, validate GDPR consent records, PCI DSS segmentation, and portal conversion rates before rolling out to the full estate. The key constraint is that GDPR and PCI DSS requirements are non-negotiable and must be designed in from the start — retrofitting compliance into an existing deployment is significantly more expensive and risky than building it in from day one.

Weiterlesen in dieser Reihe

Per-Device PSK nach Anbieter: iPSK, DPSK, MPSK und PPSK im Vergleich (und WPA3-Unterstützung)

Ein umfassender Vergleich von Per-Device-PSK-Implementierungen bei Cisco Meraki, HPE Aruba, Ruckus, Juniper Mist, Extreme, Fortinet und Ubiquiti UniFi. Erfahren Sie, wie sich WPA3-SAE auf Per-Device-Key-Strategien auswirkt und wann Sie Übergangsmodi implementieren sollten, anstatt auf 802.1X umzusteigen.

Was ist MAC-Adressauthentifizierung? Wann man sie nutzen und wann man sie vermeiden sollte

Dieser maßgebliche technische Leitfaden behandelt die MAC-Adressauthentifizierung in Unternehmens-WiFi-Umgebungen – wie RADIUS-basierte MAC-Authentifizierung auf Layer 2 funktioniert, ihre inhärenten Sicherheitslücken (einschließlich MAC-Spoofing und die Auswirkungen der MAC-Randomisierung auf OS-Ebene) und die genauen operativen Kontexte, in denen sie ein gültiges Werkzeug zur Verwaltung von IoT- und kopflosen Geräten bleibt. Er bietet umsetzbare Bereitstellungsanleitungen für IT-Manager und Netzwerkarchitekten in den Bereichen Gastgewerbe, Einzelhandel, Gesundheitswesen und öffentlicher Sektor, mit realen Fallbeispielen, Entscheidungsrahmen und Integrationskontext für die Gast-WiFi- und Analyseplattform von Purple.

Einrichtung von Enterprise WiFi auf iOS und macOS mit 802.1X

Dieser maßgebliche Leitfaden bietet leitenden IT-Führungskräften umsetzbare Schritte für die Bereitstellung von 802.1X Enterprise WiFi auf iOS- und macOS-Geräten. Er behandelt die zertifikatbasierte Authentifizierung (EAP-TLS), MDM-Konfigurationsprofile und die Architekturintegration zur Sicherung von Unternehmensnetzwerken bei gleichzeitiger Unterstützung von BYOD-Initiativen.