Semplificare l'onboarding degli utenti per un accesso sicuro alla rete

Questa guida fornisce un riferimento tecnico completo per responsabili IT, architetti di rete e direttori operativi di sedi su come semplificare l'onboarding degli utenti per un accesso sicuro alla rete. Copre l'intero stack di autenticazione — dai Captive Portal self-service e la federazione delle identità a IEEE 802.1X, WPA3, RADIUS e OpenRoaming — con indicazioni pratiche per l'implementazione in ambienti di ospitalità, vendita al dettaglio, eventi e settore pubblico. La guida affronta i requisiti di conformità GDPR e PCI DSS, il controllo degli accessi basato sui ruoli e le strategie di MAC caching, fornendo ai team gli strumenti per ridurre l'attrito nell'onboarding e il sovraccarico amministrativo senza compromettere la postura di sicurezza.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Lo Stack Architettonico dell'Onboarding

- Metodi di Autenticazione: Un Confronto Tecnico

- OpenRoaming e Provisioning Automatico

- Architettura di Sicurezza: MFA, RBAC e Segmentazione della Rete

- GDPR e Integrazione della Conformità

- Guida all'Implementazione

- Fase 1: Requisiti e Progettazione dell'Architettura

- Fase 2: Preparazione dell'Infrastruttura

- Fase 3: Configurazione del Portal e dell'Identità

- Fase 4: Test e Validazione

- Fase 5: Monitoraggio e Miglioramento Continuo

- Best Practice

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per qualsiasi organizzazione che gestisce una rete wireless multi-utente — che si tratti di un gruppo alberghiero, una catena di negozi, uno stadio o una struttura del settore pubblico — il processo di accesso sicuro degli utenti alla rete è sia un punto di controllo della sicurezza sia un determinante diretto della soddisfazione dell'utente. Un flusso di onboarding mal progettato crea un sovraccarico di supporto, spinge gli utenti a utilizzare i dati mobili invece della vostra rete e non lascia alcuna traccia di audit per scopi di conformità. Uno ben progettato offre tempi di connessione inferiori ai dieci secondi, acquisizione di identità verificata e un registro di consenso completamente documentato.

Questa guida copre l'architettura, gli standard di autenticazione e i modelli di implementazione che consentono di semplificare l'onboarding degli utenti per l'accesso alla rete senza compromettere la sicurezza. Affronta l'intero stack: progettazione di Captive Portal, federazione delle identità tramite OAuth e SAML, configurazione RADIUS, implementazione IEEE 802.1X, adozione WPA3, controllo degli accessi basato sui ruoli e provisioning automatizzato tramite OpenRoaming e Passpoint. I requisiti di conformità GDPR e PCI DSS sono integrati in tutto il processo, non trattati come un ripensamento. Due studi di caso dettagliati dal settore dell'ospitalità e della vendita al dettaglio dimostrano risultati misurabili da implementazioni reali.

Approfondimento Tecnico

Lo Stack Architettonico dell'Onboarding

Un'implementazione moderna e sicura dell'onboarding comprende cinque livelli funzionali che devono essere progettati in concerto. Il livello del dispositivo ospite comprende la gamma di endpoint che tentano di connettersi — smartphone, tablet, laptop e, sempre più spesso, dispositivi IoT — ciascuno con diverse capacità di supplicant e comportamenti di gestione del portal. Il livello Captive Portal e self-service è l'interfaccia rivolta all'utente: il punto in cui l'identità viene asserita, il consenso viene acquisito e l'handshake di autenticazione viene avviato. Il livello del provider di identità — che sia un server RADIUS on-premises, un IdP basato su cloud o un servizio di identità federato — è dove le credenziali vengono validate e gli attributi utente vengono restituiti al motore delle policy. Il motore delle policy applica il controllo degli accessi basato sui ruoli, applicando profili di larghezza di banda, assegnazioni VLAN e regole di filtraggio dei contenuti basate sugli attributi utente. Infine, il livello di accesso alla rete — controller wireless, punti di accesso, VLAN e regole firewall — applica le policy determinate a monte.

Il principio architettonico che dovrebbe governare ogni decisione di progettazione è semplice: la complessità appartiene al backend, non di fronte all'utente. Ogni passaggio aggiuntivo nel Captive Portal riduce il tasso di connessione. In un ambiente stadio che elabora ventimila tentativi di connessione simultanei al calcio d'inizio, un portal con tre campi modulo e due reindirizzamenti genererà una cascata di richieste di supporto e un degrado misurabile nell'utilizzo della rete.

Metodi di Autenticazione: Un Confronto Tecnico

Il Social Login tramite OAuth 2.0 delega la verifica dell'identità a una terza parte fidata — Google, Apple, Facebook o Microsoft. L'utente si autentica con le proprie credenziali esistenti, il provider OAuth restituisce un token di accesso e dati di profilo di base, e il vostro portal mappa tale identità a una sessione di rete. Dal punto di vista della sicurezza, questo è appropriato per l'accesso guest in luoghi aperti al pubblico. Il vantaggio chiave è l'identità verificata: si riceve un indirizzo email o un profilo social confermato che alimenta direttamente la vostra piattaforma WiFi Analytics e il CRM. La limitazione è che si dipende dalla disponibilità e dalle decisioni politiche dei provider OAuth di terze parti.

L'Email più One-Time Passcode (OTP) implementa un flusso di autenticazione multi-fattore leggero senza richiedere all'utente di avere un account social. L'utente inserisce il proprio indirizzo email, riceve un codice di sei cifre e lo inserisce per completare l'autenticazione. Questo è particolarmente efficace in ambienti di conferenze ed eventi dove è necessario convalidare che un utente sia un partecipante registrato. Fornisce anche un meccanismo pulito per l'acquisizione del consenso GDPR, poiché l'invio dell'email può essere collegato direttamente a una casella di controllo di opt-in esplicito.

IEEE 802.1X con EAP-TLS è lo standard d'oro aziendale. Il dispositivo presenta un certificato client al server RADIUS, che lo convalida rispetto all'autorità di certificazione e restituisce un RADIUS Access-Accept con gli attributi VLAN e di policy appropriati. Dal punto di vista dell'utente, la connessione è interamente automatica — nessun portal, nessuna password, nessuna interazione richiesta. Questa architettura richiede un'Infrastruttura a Chiave Pubblica (PKI) e una piattaforma di Mobile Device Management (MDM) per distribuire i certificati, il che la rende più appropriata per flotte di dispositivi gestiti in ambienti aziendali, sanitari ed educativi. Per un trattamento dettagliato del rafforzamento della sicurezza RADIUS in questo contesto, consultare la Guida alla mitigazione delle vulnerabilità RADIUS: Una guida al rafforzamento della sicurezza .

I portal self-service con MAC caching sono la soluzione più pratica per i luoghi di consumo ad alto traffico. Alla prima connessione, l'utente completa un flusso di registrazione leggero. Il portal memorizza l'indirizzo MAC del dispositivo rispetto al record di autenticazione completato. Nelle connessioni successive — entro una finestra configurabile, tipicamente trenta giorni — il dispositivo bypassa il portal interamente e si connette direttamente. Per gli operatori ospitalità e retail con alti tassi di visite ripetute, il caching MAC è l'ottimizzazione più efficace disponibile.

OpenRoaming e Provisioning Automatico

OpenRoaming, basato sullo standard Passpoint (Wi-Fi Alliance) e sul protocollo IEEE 802.11u, rappresenta la forma più avanzata di onboarding automatizzato. I dispositivi partecipanti portano un profilo Passpoint che li identifica alle reti compatibili. Quando il dispositivo rileva un SSID abilitato a OpenRoaming, si autentica automaticamente utilizzando le credenziali EAP senza alcuna interazione da parte dell'utente. Purple agisce come fornitore di identità gratuito per OpenRoaming sotto la licenza Connect, il che significa che qualsiasi utente che si è precedentemente registrato tramite un portale Purple in qualsiasi sede partecipante si connetterà automaticamente nella vostra sede. Questa è l'architettura che elimina completamente l'attrito dell'onboarding per gli utenti di ritorno attraverso la federazione OpenRoaming.

Per gli operatori di trasporto — aeroporti, stazioni ferroviarie, terminal dei traghetti — OpenRoaming è particolarmente interessante. I passeggeri in transito hanno un tempo di permanenza minimo e alte aspettative di connettività. La connessione automatica e sicura senza interazione con il portal è l'unico modello praticabile a quella scala.

Architettura di Sicurezza: MFA, RBAC e Segmentazione della Rete

L'autenticazione a più fattori in un contesto WiFi per ospiti è implementata più praticamente come il flusso email-plus-OTP descritto sopra, o come social login (che eredita la configurazione MFA del provider OAuth). Per l'accesso del personale e dei contractor, sono appropriati i token hardware o i codici TOTP delle app di autenticazione. Il principio chiave è che l'MFA dovrebbe essere proporzionata alla sensibilità delle risorse a cui si accede: l'accesso a internet per gli ospiti non giustifica lo stesso onere MFA dell'accesso ai sistemi di back-office.

Il controllo degli accessi basato sui ruoli deve essere implementato a livello di policy RADIUS, non a livello di portal. Il portal determina chi è l'utente; il server RADIUS determina a cosa può accedere. Una tipica matrice RBAC per una struttura alberghiera potrebbe assegnare gli ospiti a una VLAN solo internet con larghezza di banda limitata, i delegati di conferenza a una VLAN con accesso agli strumenti di collaborazione per eventi, il personale a una VLAN con accesso ai sistemi di gestione della proprietà e i dispositivi IoT — serrature delle porte, controller HVAC, segnaletica digitale — a VLAN isolate senza routing internet.

La segmentazione della rete è il meccanismo di applicazione per l'RBAC. Il tagging VLAN sulla risposta RADIUS Access-Accept, combinato con le regole del firewall corrispondenti, assicura che ogni classe di utente sia confinata alla sua zona di rete appropriata. Per la conformità PCI DSS, la rete di pagamento deve essere completamente isolata da tutte le altre VLAN, senza percorsi di routing tra le zone ospiti, personale e pagamento.

WPA3 dovrebbe essere lo standard di crittografia di riferimento per tutte le nuove implementazioni. WPA3-SAE (Simultaneous Authentication of Equals) elimina la vulnerabilità degli attacchi a dizionario offline di WPA2-PSK e fornisce la forward secrecy attraverso la negoziazione di chiavi di sessione individuali. Per gli ambienti che utilizzano ancora dispositivi WPA2 legacy, la modalità di transizione WPA3 consente a entrambi gli standard di coesistere sullo stesso SSID durante il periodo di migrazione.

GDPR e Integrazione della Conformità

L'Articolo 7 del GDPR richiede che il consenso sia liberamente dato, specifico, informato e inequivocabile. In un contesto di captive portal, ciò significa presentare un'informativa sulla privacy chiara prima di raccogliere qualsiasi dato personale, utilizzare una casella di spunta esplicita per l'opt-in (non una casella preselezionata), registrare il timestamp del consenso e gli scopi specifici di elaborazione a cui si è acconsentito, e fornire un meccanismo per gli utenti per ritirare il consenso. Il record del consenso — inclusi l'indirizzo IP dell'utente, l'indirizzo MAC, il timestamp e il testo esatto del consenso presentato — deve essere conservato a fini di audit.

Per gli operatori retail soggetti a PCI DSS, l'architettura di rete deve garantire che gli ambienti di dati dei titolari di carta siano completamente isolati dall'infrastruttura WiFi per gli ospiti. Questo non è solo un requisito di configurazione — deve essere documentato, testato e verificabile. Il vostro design di segmentazione VLAN, i set di regole del firewall e le configurazioni delle policy RADIUS dovrebbero essere tutti inclusi nella documentazione dell'ambito PCI DSS.

Guida all'Implementazione

Fase 1: Requisiti e Progettazione dell'Architettura

Iniziate mappando le vostre popolazioni di utenti e i loro requisiti di accesso. Identificate ogni classe di utente — ospiti, personale, contractor, dispositivi IoT, partecipanti a eventi — e definite le risorse di rete che ogni classe richiede. Questa mappatura guida direttamente la progettazione della vostra VLAN e la configurazione della policy RADIUS. Contemporaneamente, identificate i vostri obblighi di conformità: requisiti di consenso GDPR, ambito PCI DSS, eventuali regolamenti specifici del settore (ad esempio, gli standard NHS Digital per le reti sanitarie ).

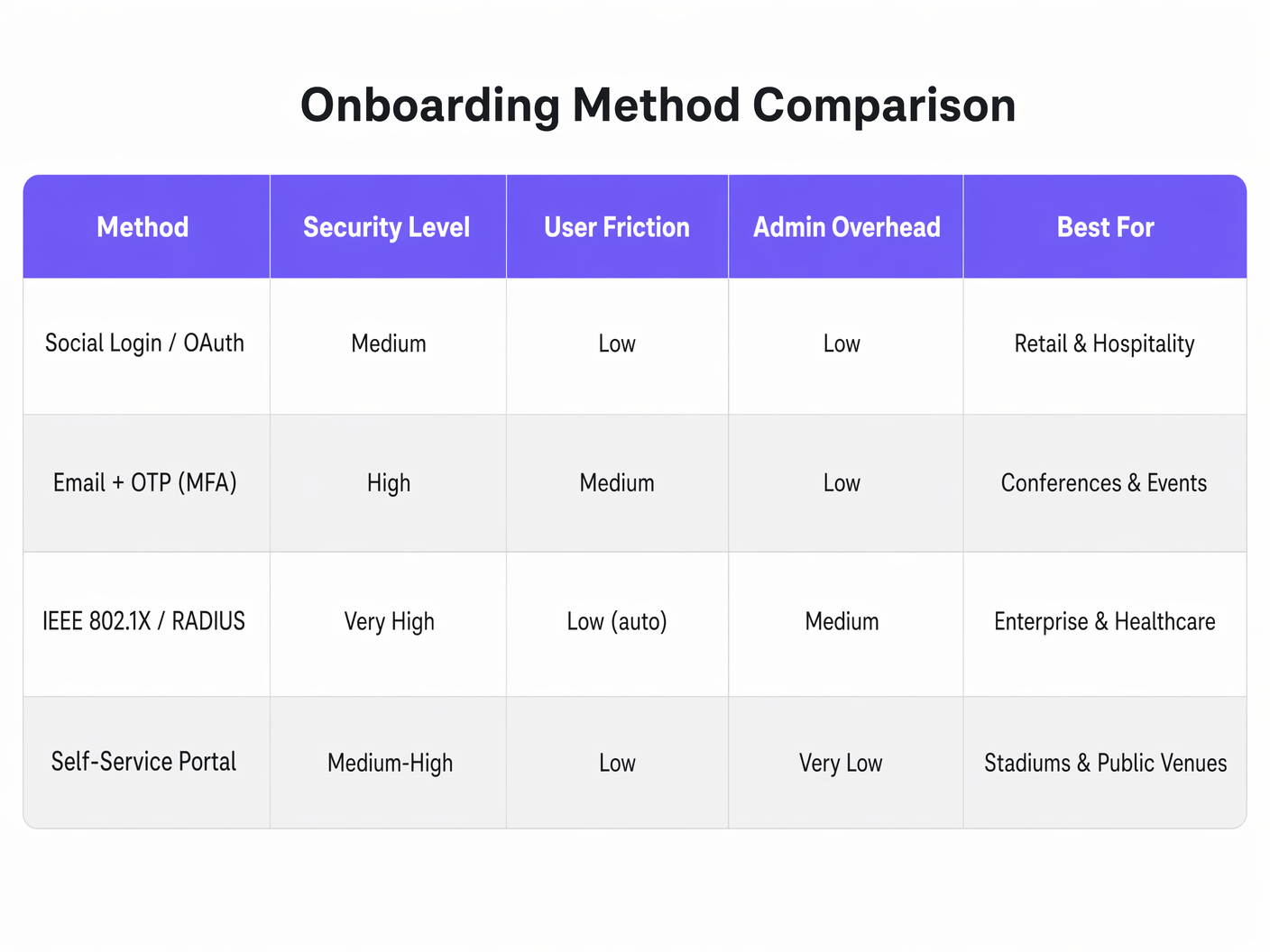

Selezionate i vostri metodi di autenticazione in base al tempo di permanenza e al profilo di sicurezza di ogni classe di utente. Utilizzate il framework nella sezione Memory Hooks di seguito per guidare questa decisione. Documentate l'architettura scelta prima di iniziare qualsiasi lavoro di configurazione.

Fase 2: Preparazione dell'Infrastruttura

Assicuratevi che la vostra infrastruttura wireless supporti gli standard richiesti. WPA3 richiede access point con firmware compatibile con WPA3 — verificate la compatibilità su tutta la vostra proprietà prima di impegnarvi in un'implementazione solo WPA3. Configurate la vostra struttura VLAN sulla vostra infrastruttura di switching, assicurandovi che i tag VLAN si allineino tra i vostri controller wireless, gli switch e il firewall. Distribuite o configurate il vostro server RADIUS, assicurandovi che abbia la capacità di gestire il vostro carico di autenticazione di picco — un'implementazione in uno stadio, ad esempio, potrebbe dover elaborare migliaia di transazioni EAP al minuto all'inizio dell'evento.

Per l'alta disponibilità RADIUS, distribuite un server primario e secondario wcon failover automatico. Un'interruzione RADIUS durante un evento ad alta affluenza è un incidente operativo significativo. Monitorare continuamente i tempi di risposta RADIUS; una latenza di autenticazione superiore a 200 millisecondi inizierà a causare errori di timeout del client su alcuni tipi di dispositivi.

Fase 3: Configurazione del Portal e dell'Identità

Progettate il vostro captive portal con il tasso di conversione come metrica principale. Ogni campo del modulo, ogni reindirizzamento, ogni caricamento di pagina aggiunge attrito. Il portal minimo indispensabile per l'accesso ospite conforme al GDPR richiede: una singola azione di autenticazione (pulsante di social login o campo email), un link all'informativa sulla privacy e una casella di controllo per il consenso esplicito. Qualsiasi cosa oltre a questo dovrebbe essere giustificata da un requisito aziendale specifico.

Configurate l'integrazione del vostro provider di identità — endpoint OAuth per il social login, SMTP per la consegna di OTP, o federazione SAML per l'SSO aziendale. Testate il flusso di autenticazione completo su dispositivi iOS e Android, prestando particolare attenzione al comportamento di rilevamento del captive portal. iOS utilizza probe HTTP per rilevare i captive portal; assicuratevi che il vostro portal risponda correttamente a questi probe ed eviti i reindirizzamenti HTTPS sulla richiesta di rilevamento iniziale.

Per le implementazioni guest WiFi , integrate il vostro portal con la vostra piattaforma di analisi e marketing per garantire che i dati utente acconsentiti fluiscano correttamente nella vostra infrastruttura di dati cliente.

Fase 4: Test e Validazione

Eseguite test di carico prima di qualsiasi evento ad alta affluenza o implementazione importante. Simulate carichi di autenticazione di picco sulla vostra infrastruttura RADIUS e misurate i tempi di risposta. Testate ogni metodo di autenticazione su un campione rappresentativo di tipi di dispositivi. Validate la vostra segmentazione VLAN tentando di instradare il traffico tra le zone di rete — confermate che le regole del firewall bloccano tutti i percorsi non autorizzati. Testate la vostra logica di caching MAC simulando connessioni di dispositivi di ritorno. Validate i vostri record di consenso GDPR esaminando il log di audit per un campione di connessioni di test.

Fase 5: Monitoraggio e Miglioramento Continuo

Dopo l'implementazione, monitorate tre metriche chiave: tasso di conversione del portal (la percentuale di dispositivi che completano con successo l'onboarding), latenza di autenticazione (tempi di risposta RADIUS) e volume di ticket di supporto relativi a problemi di connettività. Impostate soglie di avviso per il degrado dei tempi di risposta RADIUS e i tassi di errore del portal. Rivedete mensilmente il vostro tasso di successo della cache MAC — un basso tasso di successo in un luogo con alta affluenza ripetuta indica un problema di configurazione o di tracciamento del dispositivo.

Best Practice

Le seguenti raccomandazioni riflettono le best practice neutrali rispetto al fornitore, derivate dai requisiti IEEE 802.1X, WPA3, GDPR e PCI DSS, nonché dall'esperienza operativa in implementazioni su larga scala.

Separate l'autenticazione dall'autorizzazione. Il vostro portal determina l'identità; il vostro server RADIUS determina l'accesso. Non codificate mai la logica della politica di accesso nel portal stesso. Questa separazione garantisce che le modifiche alla politica possano essere apportate centralmente senza modificare il codice del portal.

Implementate la contabilità RADIUS fin dal primo giorno. I messaggi RADIUS Accounting-Start e Accounting-Stop forniscono una traccia di audit completa di ogni sessione di rete — identità utente, durata della sessione, byte trasferiti e motivo della terminazione. Questi dati sono essenziali per gli audit di conformità, la pianificazione della capacità e la risoluzione dei problemi.

Utilizzate il certificate pinning per il vostro captive portal. Un captive portal che presenta un certificato non attendibile genererà avvisi del browser che confondono gli utenti ed erodono la fiducia. Distribuite un certificato TLS valido da una CA riconosciuta sul vostro dominio del portal e configurate HSTS.

Documentate le vostre mappature degli attributi RADIUS. La mappatura tra gli attributi RADIUS (VLAN ID, politica di larghezza di banda, timeout di sessione) e i vostri profili di politica di rete deve essere documentata e controllata in versione. Le configurazioni RADIUS non documentate sono una fonte comune di fallimenti del controllo degli accessi durante i cambiamenti dell'infrastruttura.

Pianificate l'onboarding dei dispositivi IoT fin dall'inizio. I dispositivi headless che non possono navigare in un captive portal richiedono un percorso di onboarding separato — tipicamente MPSK o MAC Authentication Bypass. Definite la vostra politica VLAN IoT e il processo di onboarding prima dell'implementazione, non come un retrofit.

Per gli ambienti che utilizzano infrastrutture wireless Ruckus, la Vostra Guida a un Access Point Wireless Ruckus fornisce indicazioni di configurazione specifiche per l'integrazione degli access point Ruckus con architetture di onboarding basate su RADIUS.

Risoluzione dei Problemi e Mitigazione del Rischio

I fallimenti di timeout RADIUS sono la causa più comune di una scarsa esperienza di onboarding. I sintomi includono fallimenti di autenticazione intermittenti, in particolare sotto carico. Diagnosi: esaminate i log delle transazioni EAP sul server RADIUS per individuare i modelli di timeout. Risoluzione: ottimizzate i tempi di risposta del server RADIUS, aumentate i tentativi di riconnessione del client e assicuratevi che il vostro server RADIUS abbia sufficiente CPU e memoria per il carico di picco.

I fallimenti di rilevamento del captive portal su iOS si verificano quando il portal non risponde correttamente alle richieste di probe HTTP di Apple. Sintomi: la notifica del captive portal non appare sui dispositivi iOS e gli utenti devono navigare manualmente a un browser per attivare il portal. Risoluzione: assicuratevi che il vostro controller wireless sia configurato per intercettare il traffico HTTP e reindirizzare al portal, e che il portal risponda con uno stato HTTP non-200 all'URL del probe.

La randomizzazione dell'indirizzo MAC è sempre più utilizzata dai dispositivi iOS 14+, Android 10+ e Windows 10+ per proteggere la privacy dell'utente. I MAC randomizzati cambiano ad ogni associazione di rete, il che interrompe la logica di caching MAC. Risoluzione: configurate il vostro portal per utilizzare un identificatore persistente (email autenticata o profilo social) come chiave di cache primaria, con l'indirizzo MAC come segnale secondario. Alcune piattaforme consentono agli utenti di disabilitare la randomizzazione MAC per le reti fidate — considerate di includere questa guida nel vostro flusso di onboarding del portal.

La misconfigurazione VLAN che porta a traffico tra zone è un rischio critico per la sicurezza. Sintomi: i dispositivi nella VLAN ospite possono raggiungere risorse in que VLAN del personale o di pagamento. Risoluzione: condurre audit regolari delle regole del firewall e penetration test dei confini delle VLAN. Implementare liste di controllo degli accessi di rete a livello di switch come misura di difesa in profondità.

Lacune nei record di consenso GDPR si verificano quando il meccanismo di acquisizione del consenso fallisce silenziosamente — ad esempio, se una scrittura nel database fallisce durante un carico elevato. Risoluzione: implementare scritture sincrone dei record di consenso con logica di retry e monitorare i tassi di creazione dei record di consenso rispetto ai tassi di connessione. Qualsiasi divergenza significativa indica un fallimento nell'acquisizione dei dati.

ROI e Impatto sul Business

Il business case per investire in un sistema di onboarding ben architettato opera su tre dimensioni: efficienza operativa, abilitazione dei ricavi e riduzione del rischio.

Per quanto riguarda l'efficienza operativa, la metrica principale è il volume dei ticket di supporto relativi a problemi di connettività. Le implementazioni che adottano il caching MAC e ottimizzano i tassi di conversione del portale riportano costantemente riduzioni dal quaranta al sessanta percento nei contatti di supporto relativi al WiFi. Per un hotel con una funzione di supporto IT a tempo pieno, ciò rappresenta una riduzione misurabile del tempo del personale dedicato a problemi di connettività di routine.

Per quanto riguarda l'abilitazione dei ricavi, il valore dei dati di prima parte acquisiti tramite un flusso di onboarding conforme al GDPR è sostanziale. Un gruppo alberghiero che acquisisce indirizzi email verificati per il novanta percento degli ospiti che si connettono — rispetto al tasso di acquisizione quasi nullo di un'implementazione PSK condivisa — dispone di un asset di marketing diretto con un valore a vita misurabile. Le piattaforme WiFi Analytics possono tradurre questi dati in modelli di affluenza, analisi del tempo di permanenza e tassi di visite ripetute che informano le decisioni operative e di marketing.

Per quanto riguarda la riduzione del rischio, il costo di un'azione di enforcement GDPR o di un fallimento di un audit PCI DSS supera di gran lunga il costo di implementazione di un'architettura di onboarding conforme. Il registro di enforcement dell'ICO include multe fino al quattro percento del fatturato annuo globale per gravi violazioni del GDPR. Un processo di acquisizione del consenso documentato e verificabile e una rete adeguatamente segmentata sono i principali controlli tecnici che mitigano questa esposizione.

Per gli operatori del settore hospitality in particolare, la qualità del WiFi per gli ospiti è costantemente citata come uno dei tre fattori principali nel sentiment delle recensioni online. La correlazione tra il tasso di successo della connessione e i punteggi di soddisfazione degli ospiti è ben consolidata. L'investimento nell'architettura di onboarding è quindi anche un investimento nei punteggi delle recensioni e nei tassi di prenotazioni ripetute.

Per ulteriori letture sull'architettura di rete sicura negli ambienti clinici, consultare WiFi in Hospitals: A Guide to Secure Clinical Networks . Per i contesti di mobilità aziendale, Your Guide to Enterprise In Car Wi Fi Solutions copre le architetture di autenticazione per le implementazioni di connettività basate su veicoli.

Definizioni chiave

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) to carry authentication messages between the supplicant (client device), authenticator (access point or switch), and authentication server (RADIUS). 802.1X is the foundation of enterprise WiFi security, enabling individual device authentication without shared credentials.

IT teams encounter 802.1X when deploying enterprise WiFi for staff or managed device fleets. It is the required authentication standard for any environment where individual device accountability is necessary — corporate networks, healthcare, education. It requires a RADIUS server and, for certificate-based EAP-TLS, a PKI infrastructure.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. In WiFi deployments, the RADIUS server receives authentication requests from the wireless controller (the NAS — Network Access Server), validates credentials against an identity store, and returns Access-Accept or Access-Reject responses along with policy attributes such as VLAN assignment and bandwidth limits.

RADIUS is the backbone of enterprise WiFi authentication. IT teams configure RADIUS servers to integrate with Active Directory, LDAP, or cloud IdPs, and to return the correct VLAN and policy attributes for each user class. RADIUS misconfiguration — particularly timeout settings and attribute mappings — is the most common source of authentication failures in enterprise deployments.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2-PSK (Pre-Shared Key) handshake. SAE uses a Diffie-Hellman key exchange to establish a session key without transmitting the password over the air, eliminating the offline dictionary attack vulnerability of WPA2-PSK. It also provides forward secrecy, meaning that compromise of the network password does not expose previously captured traffic.

IT teams should target WPA3-SAE for all new deployments and migrations. WPA3 Transition Mode allows WPA2 and WPA3 clients to coexist on the same SSID during the migration period. WPA3 is mandatory for Wi-Fi CERTIFIED devices from 2020 onwards, so most modern client devices support it.

Captive Portal

A web-based interface presented to users before they are granted network access, used to authenticate users, capture consent, and enforce terms of use. Captive portals work by intercepting HTTP traffic from unauthenticated clients and redirecting it to the portal URL. Modern operating systems (iOS, Android, Windows, macOS) include captive portal detection mechanisms that automatically display the portal in a dedicated browser window.

Captive portals are the primary onboarding interface for guest WiFi in hospitality, retail, and public venues. IT teams must ensure that portal design minimises friction, that GDPR consent capture is correctly implemented, and that the portal responds correctly to OS-level captive portal detection probes. MAC caching is used to bypass the portal for returning devices.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism that uses a device's MAC address as its identity credential, for devices that do not support 802.1X supplicants. The wireless controller sends the device's MAC address to the RADIUS server as both the username and password; the RADIUS server looks up the MAC in a database and returns the appropriate access policy. MAB provides no cryptographic authentication — it relies on the assumption that MAC addresses are not spoofed.

IT teams use MAB primarily for IoT devices — printers, smart TVs, access control readers, HVAC sensors — that cannot run an 802.1X supplicant. It is also used as a fallback for 802.1X-capable devices that fail certificate validation. MAB should always be combined with network segmentation to limit the blast radius of a spoofed MAC address.

OpenRoaming

A Wi-Fi Alliance programme built on the Passpoint standard (IEEE 802.11u) that enables automatic, secure WiFi roaming across participating networks without user interaction. Devices carry a Passpoint profile that identifies them to compatible networks; authentication is performed automatically using EAP credentials. Purple acts as a free identity provider for OpenRoaming under the Connect licence.

IT teams in high-footfall venues — airports, rail stations, retail chains, hotel groups — should evaluate OpenRoaming as a mechanism for eliminating onboarding friction for returning users. Once a user has onboarded at any OpenRoaming-participating venue, their device will connect automatically at all other participating venues. This is particularly valuable for transport operators and multi-site hospitality groups.

Role-Based Access Control (RBAC)

An access control model that assigns network permissions based on the authenticated user's role or attributes, rather than their individual identity. In WiFi deployments, RBAC is implemented by mapping user attributes (returned by the RADIUS server or IdP) to network policies — VLAN assignments, bandwidth profiles, content filtering rules, and session timeouts. A guest receives internet-only access; a staff member receives LAN access; an IoT device receives an isolated VLAN.

RBAC is the mechanism that enables a single physical network infrastructure to serve multiple user classes with different security requirements. IT teams implement RBAC through RADIUS attribute mappings and corresponding firewall and VLAN configurations. The RBAC matrix — mapping user classes to resources and restrictions — should be the first design artefact produced in any enterprise WiFi deployment.

EAP-TLS (Extensible Authentication Protocol — Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client device and the RADIUS server using X.509 certificates. Both the client and the server present certificates; each validates the other's certificate against a trusted Certificate Authority. EAP-TLS provides the highest level of authentication assurance available in 802.1X deployments and is transparent to the end user once certificates are provisioned.

IT teams deploy EAP-TLS in environments where managed devices are provisioned via MDM platforms. Certificate distribution is handled by the MDM; once provisioned, devices authenticate automatically without user interaction. EAP-TLS requires a PKI infrastructure (Certificate Authority, certificate templates, revocation mechanisms) which adds deployment complexity but delivers the strongest available authentication posture.

MPSK (Multi-Pre-Shared Key)

A WiFi authentication mechanism that allows multiple unique pre-shared keys to be configured on a single SSID, with each key mapped to a specific VLAN and policy profile. Unlike a single shared PSK, MPSK provides per-device or per-device-class isolation without requiring 802.1X supplicant capability. Each key can be revoked independently without affecting other devices.

IT teams use MPSK primarily for IoT device onboarding — assigning each device class (smart TVs, access control readers, HVAC sensors) a unique PSK that maps to an isolated VLAN. MPSK is supported on most enterprise wireless platforms (Cisco, Aruba, Ruckus, Meraki) and is the recommended approach for environments with a mix of 802.1X-capable and non-capable devices.

Esempi pratici

A 400-room hotel group operating across six properties is running a single shared WPA2 pre-shared key at each property, displayed on a card at the front desk. Guests frequently contact reception for the password, and the IT team has no visibility into network usage, no GDPR consent records, and no ability to segment IoT devices (smart TVs, door locks) from guest traffic. The group wants to modernise their onboarding architecture before a planned expansion to twelve properties.

Phase 1 — Architecture Design: Deploy a dual-SSID architecture at each property. SSID 1 (Guest) uses WPA3-SAE with a captive portal for onboarding. SSID 2 (IoT) uses MPSK with MAC Authentication Bypass, with each device class mapped to an isolated VLAN. SSID 3 (Staff) uses 802.1X with RADIUS-backed authentication against the Active Directory domain.

Phase 2 — Portal Configuration: Deploy a Purple-powered captive portal with social login (Google and Apple) as the primary authentication method, with email-plus-OTP as the fallback. Configure MAC caching with a 30-day window. Implement GDPR consent capture with explicit opt-in and automated consent record storage. Connect the portal to the hotel's CRM via API for email capture.

Phase 3 — RADIUS and VLAN Configuration: Configure RADIUS to return VLAN 10 (Guest — internet only, 20Mbps bandwidth cap) for portal-authenticated users, VLAN 20 (IoT — isolated, no internet) for MAC-authenticated devices, and VLAN 30 (Staff — full LAN access) for 802.1X-authenticated staff devices. Implement RADIUS accounting for full session audit trail.

Phase 4 — Rollout: Pilot at one property for 30 days, measuring portal conversion rate, RADIUS latency, and support ticket volume. Roll out to remaining properties using a templated configuration approach to ensure consistency.

Outcomes (measured at 90 days post-deployment): Portal conversion rate: 94%. Average connection time: 7 seconds (down from 45 seconds). WiFi-related support contacts: reduced by 58%. GDPR consent records: 100% coverage for authenticated sessions. Email capture rate: 91% of connecting guests.

A regional retail chain with 60 stores needs to provide guest WiFi across all locations while ensuring complete PCI DSS compliance. The payment network runs on the same physical infrastructure as the proposed guest WiFi. Staff devices need to be onboarded consistently across all stores without manual IT intervention. The chain processes approximately 2,000 guest WiFi connections per store per day.

Network Segmentation Design: Implement three VLANs on all store switching infrastructure: VLAN 100 (Guest WiFi — internet only, no LAN routing), VLAN 200 (Staff — access to retail management systems, no payment network), VLAN 300 (Payment — completely isolated, no routing to VLAN 100 or 200, dedicated firewall zone). Configure ACLs at the switch level to enforce VLAN boundaries as a defence-in-depth measure.

Guest Onboarding: Deploy a self-service captive portal with email verification and 30-day MAC caching. At 2,000 connections per day per store, MAC cache hit rate will be high for frequent shoppers, reducing portal load significantly. Configure GDPR consent capture with marketing opt-in as a separate, optional checkbox. Integrate with the retail CRM for loyalty programme cross-referencing.

Staff Device Onboarding: Deploy certificates to all staff devices via the MDM platform (Microsoft Intune or Jamf). Configure 802.1X on the Staff SSID with RADIUS authentication against Azure AD. New device onboarding is fully automated — the MDM pushes the certificate and WiFi profile on enrolment, and the device connects automatically on first store entry.

PCI DSS Documentation: Document the VLAN segmentation design, firewall rule sets, and RADIUS policy configurations in the PCI DSS scope documentation. Conduct quarterly penetration testing of VLAN boundaries. Maintain RADIUS accounting logs for the required retention period.

Outcomes: Staff device onboarding time: reduced from 20 minutes to under 3 minutes. Guest portal conversion rate: 89%. PCI DSS audit: passed with no findings related to network segmentation. IT support tickets related to WiFi: reduced by 52% across the estate.

Domande di esercitazione

Q1. A 15,000-capacity stadium is deploying guest WiFi for the first time. The venue hosts 40 events per year, with peak connection attempts of 8,000 devices in the first 10 minutes after gates open. The venue has no existing RADIUS infrastructure and a small IT team of two people. Which onboarding architecture would you recommend, and what are the three most critical configuration decisions?

Suggerimento: Consider the dwell time, the peak load profile, and the IT team's capacity to manage ongoing administration. What happens if the RADIUS server is unavailable at kickoff?

Visualizza risposta modello

For a stadium with this profile, the recommended architecture is a self-service captive portal with social login (Google/Apple) as the primary method and email-plus-OTP as fallback, combined with 30-day MAC caching and a cloud-hosted RADIUS service to eliminate the single-point-of-failure risk of an on-premises server. The three critical configuration decisions are: (1) MAC caching configuration — with 40 events per year and significant repeat attendance, a high MAC cache hit rate will dramatically reduce portal load at peak times; configure a 30-day cache window and monitor hit rates per event; (2) RADIUS capacity and high availability — size your RADIUS infrastructure to handle 8,000 EAP transactions in 10 minutes (approximately 13 per second) with a secondary server for failover; test under simulated load before the first event; (3) Portal performance optimisation — host the portal on a CDN or local cache to ensure sub-second page load times under peak load; a portal that takes 3 seconds to load under load will cause a significant proportion of users to abandon the connection attempt.

Q2. An NHS trust wants to provide WiFi access for patients and visitors across a 600-bed hospital, while ensuring complete isolation of clinical systems and compliance with NHS Digital network security standards. Staff devices are managed via Microsoft Intune. How would you design the network segmentation and onboarding architecture?

Suggerimento: Consider the sensitivity of clinical data, the range of device types (managed staff devices, unmanaged patient devices, medical IoT), and the specific compliance requirements of the NHS Digital Data Security and Protection Toolkit.

Visualizza risposta modello

Deploy a four-SSID architecture: (1) Patient/Visitor WiFi — captive portal with email verification, GDPR consent capture, VLAN with internet-only access, no routing to any clinical or administrative network; (2) Staff WiFi — 802.1X with EAP-TLS, certificates distributed via Intune, VLAN with access to clinical applications and EHR systems; (3) Medical IoT — MPSK with MAC Authentication Bypass, each device class (infusion pumps, monitoring equipment, imaging systems) assigned a unique PSK and isolated VLAN; (4) Building Management — separate SSID for HVAC, access control, and facilities systems, completely isolated from all clinical VLANs. Critical design requirements: complete Layer 3 isolation between patient, staff, and clinical VLANs enforced by firewall rules and switch ACLs; RADIUS accounting enabled on all SSIDs for audit trail; WPA3 on all SSIDs; medical IoT devices on VLANs with no internet routing and strict egress filtering. For detailed guidance on clinical network security, see the WiFi in Hospitals reference guide.

Q3. A multinational retail chain is rolling out a unified guest WiFi platform across 200 stores in the UK and EU. The IT team needs to ensure GDPR compliance across all locations, consistent PCI DSS network segmentation, and a portal experience that supports the loyalty programme's data capture requirements. The chain currently has no centralised WiFi management platform. What are the key architectural decisions and the sequence in which they should be made?

Suggerimento: Consider the interdependencies between decisions: GDPR consent requirements affect portal design; PCI DSS requirements affect VLAN architecture; loyalty programme requirements affect identity provider integration. Which decisions constrain the others?

Visualizza risposta modello

The correct sequencing is: (1) Define GDPR consent requirements first — the legal basis for processing, the specific consent text, and the data retention policy must be established before portal design begins, as they constrain what data can be collected and how; (2) Define PCI DSS scope — identify which stores process payment card data and ensure the network architecture completely isolates payment infrastructure from guest WiFi; this drives the VLAN design; (3) Design the VLAN architecture — typically three VLANs (Guest, Staff, Payment) with ACLs enforced at the switch level; document this as the PCI DSS network segmentation evidence; (4) Select the identity provider and portal platform — must support GDPR consent capture with audit logging, OAuth integration for social login, and API integration with the loyalty CRM; (5) Design the portal UX — keeping it to the minimum viable interaction: one authentication action, one consent checkbox, one optional marketing opt-in; (6) Deploy in a pilot cohort of 10 stores, validate GDPR consent records, PCI DSS segmentation, and portal conversion rates before rolling out to the full estate. The key constraint is that GDPR and PCI DSS requirements are non-negotiable and must be designed in from the start — retrofitting compliance into an existing deployment is significantly more expensive and risky than building it in from day one.

Continua a leggere questa serie

Cos'è l'autenticazione tramite indirizzo MAC? Quando usarla e quando evitarla

Questa guida tecnica di riferimento autorevole copre l'autenticazione tramite indirizzo MAC negli ambienti WiFi aziendali — come funziona l'autenticazione MAC basata su RADIUS al Livello 2, le sue vulnerabilità di sicurezza intrinseche (inclusi lo spoofing MAC e l'impatto della randomizzazione MAC a livello di OS), e i precisi contesti operativi in cui rimane uno strumento valido per la gestione di dispositivi IoT e headless. Fornisce indicazioni pratiche per l'implementazione a responsabili IT e architetti di rete in strutture ricettive, retail, sanitarie e del settore pubblico, con esempi pratici, framework decisionali e contesto di integrazione per la piattaforma di guest WiFi e analisi di Purple.

Come configurare il WiFi aziendale su iOS e macOS con 802.1X

Questa guida autorevole fornisce ai leader IT senior passaggi pratici per l'implementazione del WiFi aziendale 802.1X su dispositivi iOS e macOS. Copre l'autenticazione basata su certificati (EAP-TLS), i profili di configurazione MDM e l'integrazione dell'architettura per proteggere le reti aziendali supportando al contempo le iniziative BYOD.

Come configurare il WiFi aziendale sui dispositivi Android con EAP-TLS

Questa guida di riferimento tecnico fornisce ai leader IT senior un progetto completo per la distribuzione dell'autenticazione 802.1X EAP-TLS sui dispositivi Android. Copre i meccanismi architetturali, le strategie di implementazione manuale e basate su MDM e le metodologie di risoluzione dei problemi necessarie per proteggere le reti wireless aziendali.