Simplificar o Onboarding de Utilizadores para Acesso Seguro à Rede

Este guia fornece uma referência técnica abrangente para gestores de TI, arquitetos de rede e diretores de operações de espaços sobre como simplificar o onboarding de utilizadores para acesso seguro à rede. Abrange todo o stack de autenticação — desde Captive Portals de self-service e federação de identidade até IEEE 802.1X, WPA3, RADIUS e OpenRoaming — com orientação prática de implementação para ambientes de hotelaria, retalho, eventos e setor público. O guia aborda os requisitos de conformidade com o GDPR e PCI DSS, controlo de acesso baseado em funções e estratégias de caching de MAC, capacitando as equipas para reduzir o atrito no onboarding e a sobrecarga administrativa sem comprometer a postura de segurança.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- O Stack da Arquitetura de Onboarding

- Métodos de Autenticação: Uma Comparação Técnica

- OpenRoaming e Provisionamento Automatizado

- Arquitetura de Segurança: MFA, RBAC e Segmentação de Rede

- GDPR e Integração de Conformidade

- Guia de Implementação

- Fase 1: Requisitos e Design da Arquitetura

- Fase 2: Preparação da Infraestrutura

- Fase 3: Configuração do Portal e da Identidade

- Fase 4: Testes e Validação

- Fase 5: Monitorização e Melhoria Contínua

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para qualquer organização que opere uma rede sem fios multiutilizador — seja um grupo hoteleiro, uma cadeia de retalho, um estádio ou uma instalação do setor público — o processo de colocar os utilizadores de forma segura na rede é tanto um ponto de controlo de segurança como um determinante direto da satisfação do utilizador. Um fluxo de onboarding mal concebido cria sobrecarga de suporte, leva os utilizadores a usar dados móveis em vez da sua rede e deixa-o sem rasto de auditoria para fins de conformidade. Um fluxo bem concebido oferece tempos de conexão inferiores a dez segundos, captura de identidade verificada e um registo de consentimento totalmente documentado.

Este guia abrange a arquitetura, os padrões de autenticação e os padrões de implementação que lhe permitem simplificar o onboarding de utilizadores para acesso à rede sem comprometer a segurança. Aborda todo o stack: design de Captive Portal, federação de identidade via OAuth e SAML, configuração de RADIUS, implementação de IEEE 802.1X, adoção de WPA3, controlo de acesso baseado em funções e aprovisionamento automatizado através de OpenRoaming e Passpoint. Os requisitos de conformidade com o GDPR e PCI DSS são integrados em todo o processo, não tratados como um acréscimo. Dois estudos de caso detalhados de hotelaria e retalho demonstram resultados mensuráveis de implementações reais.

Análise Técnica Detalhada

O Stack da Arquitetura de Onboarding

Uma implementação moderna de onboarding seguro compreende cinco camadas funcionais que devem ser concebidas em conjunto. A camada de dispositivos de convidado abrange a gama de endpoints que tentam ligar-se — smartphones, tablets, laptops e, cada vez mais, dispositivos IoT — cada um com diferentes capacidades de suplicante e comportamentos de tratamento de portal. A camada de Captive Portal e self-service é a interface voltada para o utilizador: o ponto onde a identidade é afirmada, o consentimento é capturado e o handshake de autenticação é iniciado. A camada de provedor de identidade — seja um servidor RADIUS on-premises, um IdP baseado na cloud ou um serviço de identidade federada — é onde as credenciais são validadas e os atributos do utilizador são devolvidos ao motor de políticas. O motor de políticas impõe o controlo de acesso baseado em funções, aplicando perfis de largura de banda, atribuições de VLAN e regras de filtragem de conteúdo com base nos atributos do utilizador. Finalmente, a camada de acesso à rede — controladores sem fios, pontos de acesso, VLANs e regras de firewall — impõe as políticas determinadas a montante.

O princípio arquitetónico que deve governar cada decisão de design é simples: a complexidade pertence ao backend, não à frente do utilizador. Cada passo adicional no Captive Portal reduz a sua taxa de conexão. Num ambiente de estádio que processa vinte mil tentativas de conexão simultâneas no início do jogo, um portal com três campos de formulário e dois redirecionamentos gerará uma cascata de pedidos de suporte e uma degradação mensurável na utilização da rede.

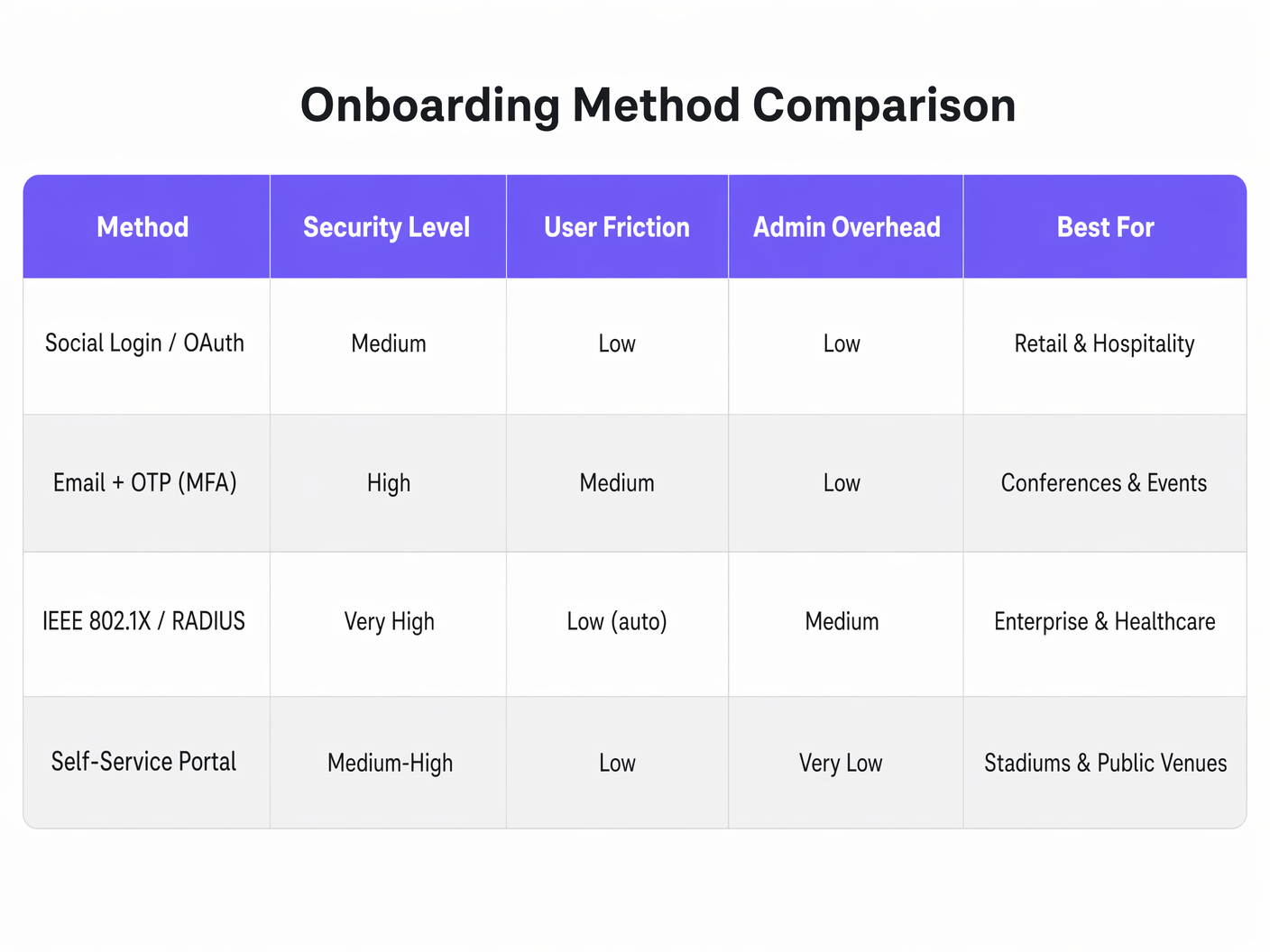

Métodos de Autenticação: Uma Comparação Técnica

Social Login via OAuth 2.0 delega a verificação de identidade a um terceiro de confiança — Google, Apple, Facebook ou Microsoft. O utilizador autentica-se com as suas credenciais existentes, o provedor OAuth devolve um token de acesso e dados básicos de perfil, e o seu portal mapeia essa identidade para uma sessão de rede. Do ponto de vista da segurança, isto é apropriado para acesso de convidados em locais voltados para o consumidor. A principal vantagem é a identidade verificada: recebe um endereço de e-mail ou perfil social confirmado que alimenta diretamente a sua plataforma de WiFi Analytics e CRM. A limitação é que depende da disponibilidade e das decisões de política de provedores OAuth de terceiros.

E-mail mais Código de Acesso Único (OTP) implementa um fluxo de autenticação multifator leve sem exigir que o utilizador tenha uma conta social. O utilizador insere o seu endereço de e-mail, recebe um código de seis dígitos e insere-o para concluir a autenticação. Isto é particularmente eficaz em ambientes de conferências e eventos onde precisa de validar que um utilizador é um participante registado. Também fornece um mecanismo limpo para a captura de consentimento GDPR, uma vez que o envio do e-mail pode ser diretamente ligado a uma caixa de seleção de opt-in explícita.

IEEE 802.1X com EAP-TLS é o padrão ouro empresarial. O dispositivo apresenta um certificado de cliente ao servidor RADIUS, que o valida contra a autoridade de certificação e devolve um RADIUS Access-Accept com os atributos de VLAN e política apropriados. Da perspetiva do utilizador, a conexão é totalmente automática — sem portal, sem palavra-passe, sem interação necessária. Esta arquitetura requer uma Infraestrutura de Chave Pública (PKI) e uma plataforma de Mobile Device Management (MDM) para distribuir certificados, o que a torna mais apropriada para frotas de dispositivos geridos em ambientes corporativos, de saúde e educação. Para um tratamento detalhado do reforço da segurança RADIUS neste contexto, consulte o Mitigating RADIUS Vulnerabilities: A Security Hardening Guide .

Portais de self-service com caching de MAC são a solução mais prática para locais de consumo com grande afluência. Na primeira conexão, o utilizador completa um fluxo de registo leve. O portal armazena o endereço MAC do dispositivo contra o registo de autenticação concluído. Em conexões subsequentes — dentro de uma janela configurável, tipicamente trinta dias — o dispositivo ignora oportal na totalidade e conecta-se diretamente. Para operadores de hotelaria e retalho com altas taxas de visitas repetidas, o caching de MAC é a otimização mais impactante disponível.

OpenRoaming e Provisionamento Automatizado

O OpenRoaming, construído com base no padrão Passpoint (Wi-Fi Alliance) e no protocolo IEEE 802.11u, representa a forma mais avançada de integração automatizada. Os dispositivos participantes possuem um perfil Passpoint que os identifica em redes compatíveis. Quando o dispositivo deteta um SSID com OpenRoaming ativado, autentica-se automaticamente usando credenciais EAP sem qualquer interação do utilizador. A Purple atua como um fornecedor de identidade gratuito para OpenRoaming sob a licença Connect, o que significa que qualquer utilizador que tenha sido previamente integrado através de um portal alimentado pela Purple em qualquer local participante se conectará automaticamente na sua localização. Esta é a arquitetura que elimina completamente o atrito na integração para utilizadores recorrentes em toda a federação OpenRoaming.

Para operadores de transportes — aeroportos, estações ferroviárias, terminais de ferry — o OpenRoaming é particularmente atraente. Os passageiros em trânsito têm um tempo de permanência mínimo e altas expectativas de conectividade. A conexão automática e segura sem interação com o portal é o único modelo viável a essa escala.

Arquitetura de Segurança: MFA, RBAC e Segmentação de Rede

A autenticação multifator num contexto de WiFi para convidados é mais praticamente implementada como o fluxo de e-mail mais OTP descrito acima, ou como login social (que herda a configuração de MFA do fornecedor OAuth). Para acesso de funcionários e contratados, tokens de hardware ou códigos TOTP de aplicações de autenticação são apropriados. O princípio chave é que a MFA deve ser proporcional à sensibilidade dos recursos acedidos: o acesso à internet para convidados não justifica a mesma carga de MFA que o acesso a sistemas de back-office.

O controlo de acesso baseado em funções deve ser implementado ao nível da política RADIUS, não ao nível do portal. O portal determina quem é o utilizador; o servidor RADIUS determina o que podem aceder. Uma matriz RBAC típica para uma propriedade hoteleira pode atribuir convidados a uma VLAN apenas de internet com largura de banda limitada, delegados de conferência a uma VLAN com acesso a ferramentas de colaboração de eventos, funcionários a uma VLAN com acesso a sistemas de gestão de propriedades, e dispositivos IoT — fechaduras de portas, controladores HVAC, sinalização digital — a VLANs isoladas sem encaminhamento de internet.

A segmentação de rede é o mecanismo de aplicação para RBAC. A etiquetagem de VLAN na resposta RADIUS Access-Accept, combinada com as regras de firewall correspondentes, garante que cada classe de utilizador esteja confinada à sua zona de rede apropriada. Para conformidade com PCI DSS, a rede de pagamentos deve ser completamente isolada de todas as outras VLANs, sem caminhos de encaminhamento entre as zonas de convidados, funcionários e pagamentos.

WPA3 deve ser o padrão de encriptação alvo para todas as novas implementações. O WPA3-SAE (Simultaneous Authentication of Equals) elimina a vulnerabilidade de ataque de dicionário offline do WPA2-PSK e fornece sigilo de encaminhamento através da negociação individual de chaves de sessão. Para ambientes que ainda executam dispositivos WPA2 legados, o WPA3 Transition Mode permite que ambos os padrões coexistam no mesmo SSID durante o período de migração.

GDPR e Integração de Conformidade

O Artigo 7 do GDPR exige que o consentimento seja dado livremente, de forma específica, informada e inequívoca. Num contexto de Captive Portal, isto significa apresentar um aviso de privacidade claro antes de recolher quaisquer dados pessoais, usando uma caixa de seleção de opt-in explícita (não uma caixa pré-selecionada), registando o carimbo de data/hora do consentimento e os propósitos de processamento específicos consentidos, e fornecendo um mecanismo para os utilizadores retirarem o consentimento. O registo de consentimento — incluindo o endereço IP do utilizador, endereço MAC, carimbo de data/hora e o texto exato do consentimento apresentado — deve ser retido para fins de auditoria.

Para operadores de retalho sujeitos a PCI DSS, a arquitetura de rede deve garantir que os ambientes de dados de titulares de cartões estejam completamente isolados da infraestrutura WiFi para convidados. Isto não é meramente um requisito de configuração — deve ser documentado, testado e auditável. O seu design de segmentação de VLAN, conjuntos de regras de firewall e configurações de política RADIUS devem ser todos incluídos na sua documentação de âmbito PCI DSS.

Guia de Implementação

Fase 1: Requisitos e Design da Arquitetura

Comece por mapear as suas populações de utilizadores e os seus requisitos de acesso. Identifique cada classe de utilizador — convidados, funcionários, contratados, dispositivos IoT, participantes de eventos — e defina os recursos de rede que cada classe requer. Este mapeamento impulsiona diretamente o seu design de VLAN e a configuração da política RADIUS. Simultaneamente, identifique as suas obrigações de conformidade: requisitos de consentimento GDPR, âmbito PCI DSS, quaisquer regulamentações específicas do setor (por exemplo, padrões NHS Digital para redes de saúde ).

Selecione os seus métodos de autenticação com base no tempo de permanência e no perfil de segurança de cada classe de utilizador. Utilize a estrutura na secção Memory Hooks abaixo para guiar esta decisão. Documente a sua arquitetura escolhida antes de iniciar qualquer trabalho de configuração.

Fase 2: Preparação da Infraestrutura

Garanta que a sua infraestrutura sem fios suporta os padrões exigidos. O WPA3 requer pontos de acesso com firmware compatível com WPA3 — verifique a compatibilidade em toda a sua propriedade antes de se comprometer com uma implementação apenas WPA3. Configure a sua estrutura de VLAN na sua infraestrutura de switching, garantindo que as etiquetas de VLAN se alinham entre os seus controladores sem fios, switches e firewall. Implemente ou configure o seu servidor RADIUS, garantindo que tem capacidade para lidar com a sua carga máxima de autenticação — uma implementação em estádio, por exemplo, pode precisar de processar milhares de transações EAP por minuto no início de um evento.

Para alta disponibilidade RADIUS, implemente um servidor primário e secundário wcom failover automático. Uma interrupção do RADIUS durante um evento de grande afluência é um incidente operacional significativo. Monitorize continuamente os tempos de resposta do RADIUS; a latência de autenticação acima de 200 milissegundos começará a causar falhas de tempo limite do cliente em alguns tipos de dispositivos.

Fase 3: Configuração do Portal e da Identidade

Desenhe o seu captive portal com a taxa de conversão como métrica principal. Cada campo de formulário, cada redirecionamento, cada carregamento de página adiciona atrito. O portal mínimo viável para acesso de convidados compatível com GDPR requer: uma única ação de autenticação (botão de login social ou campo de e-mail), um link para o aviso de privacidade e uma caixa de seleção de consentimento explícito. Qualquer coisa além disso deve ser justificada por um requisito de negócio específico.

Configure a sua integração de provedor de identidade — endpoints OAuth para login social, SMTP para entrega de OTP, ou federação SAML para SSO empresarial. Teste o fluxo de autenticação completo em dispositivos iOS e Android, prestando particular atenção ao comportamento de deteção do captive portal. O iOS usa sondas HTTP para detetar captive portals; certifique-se de que o seu portal responde corretamente a estas sondas e evita redirecionamentos HTTPS no pedido de deteção inicial.

Para implementações de guest WiFi , integre o seu portal com a sua plataforma de análise e marketing para garantir que os dados de utilizador consentidos fluem corretamente para a sua infraestrutura de dados de cliente.

Fase 4: Testes e Validação

Realize testes de carga antes de qualquer evento de grande afluência ou implementação importante. Simule cargas de autenticação de pico contra a sua infraestrutura RADIUS e meça os tempos de resposta. Teste cada método de autenticação numa amostra representativa de tipos de dispositivos. Valide a sua segmentação de VLAN tentando encaminhar o tráfego entre zonas de rede — confirme que as regras da firewall bloqueiam todos os caminhos não autorizados. Teste a sua lógica de cache MAC simulando conexões de dispositivos que retornam. Valide os seus registos de consentimento GDPR revendo o log de auditoria para uma amostra de conexões de teste.

Fase 5: Monitorização e Melhoria Contínua

Após a implementação, monitorize três métricas chave: taxa de conversão do portal (a percentagem de dispositivos que concluem o onboarding com sucesso), latência de autenticação (tempos de resposta do RADIUS) e volume de tickets de suporte relacionados com problemas de conectividade. Defina limiares de alerta para a degradação do tempo de resposta do RADIUS e taxas de erro do portal. Reveja a sua taxa de acertos da cache MAC mensalmente — uma baixa taxa de acertos num local com alta afluência repetida indica um problema de configuração ou de rastreamento de dispositivos.

Melhores Práticas

As seguintes recomendações refletem as melhores práticas neutras em relação ao fornecedor, derivadas dos requisitos IEEE 802.1X, WPA3, GDPR e PCI DSS, bem como da experiência operacional em implementações de grande escala em locais.

Separe a autenticação da autorização. O seu portal determina a identidade; o seu servidor RADIUS determina o acesso. Nunca codifique a lógica da política de acesso no próprio portal. Esta separação garante que as alterações de política podem ser feitas centralmente sem modificar o código do portal.

Implemente a contabilidade RADIUS desde o primeiro dia. As mensagens RADIUS Accounting-Start e Accounting-Stop fornecem um registo de auditoria completo de cada sessão de rede — identidade do utilizador, duração da sessão, bytes transferidos e motivo da terminação. Estes dados são essenciais para auditorias de conformidade, planeamento de capacidade e resolução de problemas.

Use o certificate pinning para o seu captive portal. Um captive portal que apresenta um certificado não confiável gerará avisos no navegador que confundem os utilizadores e corroem a confiança. Implemente um certificado TLS válido de uma CA reconhecida no seu domínio do portal e configure o HSTS.

Documente os seus mapeamentos de atributos RADIUS. O mapeamento entre os atributos RADIUS (VLAN ID, política de largura de banda, tempo limite da sessão) e os seus perfis de política de rede deve ser documentado e controlado por versão. As configurações RADIUS não documentadas são uma fonte comum de falhas de controlo de acesso durante as alterações de infraestrutura.

Planeie o onboarding de dispositivos IoT desde o início. Dispositivos sem interface que não conseguem navegar num captive portal requerem um caminho de onboarding separado — tipicamente MPSK ou MAC Authentication Bypass. Defina a sua política de VLAN IoT e o processo de onboarding antes da implementação, não como uma adaptação posterior.

Para ambientes que executam infraestrutura wireless Ruckus, o Seu Guia para um Ponto de Acesso Wireless Ruckus fornece orientação de configuração específica para integrar pontos de acesso Ruckus com arquiteturas de onboarding baseadas em RADIUS.

Resolução de Problemas e Mitigação de Riscos

Falhas de tempo limite do RADIUS são a causa mais comum de uma má experiência de onboarding. Os sintomas incluem falhas de autenticação intermitentes, particularmente sob carga. Diagnóstico: reveja os logs de transação EAP no servidor RADIUS para padrões de tempo limite. Resolução: otimize os tempos de resposta do servidor RADIUS, aumente as contagens de novas tentativas do cliente e garanta que o seu servidor RADIUS tem CPU e memória suficientes para a carga de pico.

Falhas na deteção de captive portal no iOS ocorrem quando o portal não responde corretamente aos pedidos de sonda HTTP da Apple. Sintomas: a notificação do captive portal não aparece em dispositivos iOS, e os utilizadores devem navegar manualmente para um navegador para acionar o portal. Resolução: certifique-se de que o seu controlador wireless está configurado para intercetar o tráfego HTTP e redirecionar para o portal, e que o portal responde com um status HTTP diferente de 200 para o URL da sonda.

A randomização de endereços MAC é cada vez mais utilizada por dispositivos iOS 14+, Android 10+ e Windows 10+ para proteger a privacidade do utilizador. MACs aleatórios mudam a cada associação de rede, o que quebra a lógica de cache MAC. Resolução: configure o seu portal para usar um identificador persistente (e-mail autenticado ou perfil social) como chave de cache primária, com o endereço MAC como um sinal secundário. Algumas plataformas permitem que os utilizadores desativem a randomização de MAC para redes confiáveis — considere incluir esta orientação no seu fluxo de onboarding do portal.

A má configuração de VLAN que leva ao tráfego entre zonas é um risco de segurança crítico. Sintomas: dispositivos na VLAN de convidados podem aceder a recursos eme VLAN de funcionários ou de pagamento. Resolução: realizar auditorias regulares às regras da firewall e testes de penetração dos limites da VLAN. Implementar listas de controlo de acesso à rede ao nível do switch como uma medida de defesa em profundidade.

Lacunas nos registos de consentimento GDPR ocorrem quando o mecanismo de captura de consentimento falha silenciosamente — por exemplo, se uma escrita na base de dados falhar durante uma carga elevada. Resolução: implementar escritas síncronas de registos de consentimento com lógica de repetição e monitorizar as taxas de criação de registos de consentimento em relação às taxas de conexão. Qualquer divergência significativa indica uma falha na captura de dados.

ROI e Impacto no Negócio

O caso de negócio para investir num sistema de onboarding bem arquitetado opera em três dimensões: eficiência operacional, capacitação de receita e redução de risco.

Na eficiência operacional, a métrica principal é o volume de tickets de suporte relacionados com problemas de conectividade. Implementações que utilizam caching de MAC e otimizam as taxas de conversão do portal reportam consistentemente reduções de quarenta a sessenta por cento nos contactos de suporte relacionados com WiFi. Para um hotel com uma função de suporte de TI a tempo inteiro, isto representa uma redução mensurável no tempo do pessoal alocado a problemas de conectividade rotineiros.

Na capacitação de receita, o valor dos dados de primeira parte capturados através de um fluxo de onboarding compatível com o GDPR é substancial. Um grupo hoteleiro que captura endereços de e-mail verificados para noventa por cento dos hóspedes que se conectam — em comparação com a taxa de captura quase nula de uma implementação PSK partilhada — possui um ativo de marketing direto com valor de vida útil mensurável. As plataformas de WiFi Analytics podem traduzir estes dados em padrões de fluxo de pessoas, análise de tempo de permanência e taxas de visitas repetidas que informam decisões operacionais e de marketing.

Na redução de risco, o custo de uma ação de fiscalização GDPR ou de uma falha de auditoria PCI DSS é muito superior ao custo de implementar uma arquitetura de onboarding compatível. O registo de fiscalização do ICO inclui multas de até quatro por cento do volume de negócios anual global por violações graves do GDPR. Um processo de captura de consentimento documentado e auditável e uma rede devidamente segmentada são os principais controlos técnicos que mitigam esta exposição.

Para operadores de hotelaria especificamente, a qualidade do WiFi para hóspedes é consistentemente citada como um dos três principais fatores no sentimento das avaliações online. A correlação entre a taxa de sucesso da conexão e as pontuações de satisfação dos hóspedes está bem estabelecida. O investimento na arquitetura de onboarding é, portanto, também um investimento nas pontuações de avaliação e nas taxas de reservas repetidas.

Para leitura adicional sobre arquitetura de rede segura em ambientes clínicos, consulte WiFi em Hospitais: Um Guia para Redes Clínicas Seguras . Para contextos de mobilidade empresarial, O Seu Guia para Soluções Wi Fi Empresariais em Carros abrange arquiteturas de autenticação para implementações de conectividade baseadas em veículos.

Definições Principais

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication framework for devices connecting to a LAN or WLAN. It uses the Extensible Authentication Protocol (EAP) to carry authentication messages between the supplicant (client device), authenticator (access point or switch), and authentication server (RADIUS). 802.1X is the foundation of enterprise WiFi security, enabling individual device authentication without shared credentials.

IT teams encounter 802.1X when deploying enterprise WiFi for staff or managed device fleets. It is the required authentication standard for any environment where individual device accountability is necessary — corporate networks, healthcare, education. It requires a RADIUS server and, for certificate-based EAP-TLS, a PKI infrastructure.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol (RFC 2865) that provides centralised authentication, authorisation, and accounting (AAA) for users connecting to a network. In WiFi deployments, the RADIUS server receives authentication requests from the wireless controller (the NAS — Network Access Server), validates credentials against an identity store, and returns Access-Accept or Access-Reject responses along with policy attributes such as VLAN assignment and bandwidth limits.

RADIUS is the backbone of enterprise WiFi authentication. IT teams configure RADIUS servers to integrate with Active Directory, LDAP, or cloud IdPs, and to return the correct VLAN and policy attributes for each user class. RADIUS misconfiguration — particularly timeout settings and attribute mappings — is the most common source of authentication failures in enterprise deployments.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication handshake used in WPA3 Personal mode, replacing the WPA2-PSK (Pre-Shared Key) handshake. SAE uses a Diffie-Hellman key exchange to establish a session key without transmitting the password over the air, eliminating the offline dictionary attack vulnerability of WPA2-PSK. It also provides forward secrecy, meaning that compromise of the network password does not expose previously captured traffic.

IT teams should target WPA3-SAE for all new deployments and migrations. WPA3 Transition Mode allows WPA2 and WPA3 clients to coexist on the same SSID during the migration period. WPA3 is mandatory for Wi-Fi CERTIFIED devices from 2020 onwards, so most modern client devices support it.

Captive Portal

A web-based interface presented to users before they are granted network access, used to authenticate users, capture consent, and enforce terms of use. Captive portals work by intercepting HTTP traffic from unauthenticated clients and redirecting it to the portal URL. Modern operating systems (iOS, Android, Windows, macOS) include captive portal detection mechanisms that automatically display the portal in a dedicated browser window.

Captive portals are the primary onboarding interface for guest WiFi in hospitality, retail, and public venues. IT teams must ensure that portal design minimises friction, that GDPR consent capture is correctly implemented, and that the portal responds correctly to OS-level captive portal detection probes. MAC caching is used to bypass the portal for returning devices.

MAC Authentication Bypass (MAB)

A fallback authentication mechanism that uses a device's MAC address as its identity credential, for devices that do not support 802.1X supplicants. The wireless controller sends the device's MAC address to the RADIUS server as both the username and password; the RADIUS server looks up the MAC in a database and returns the appropriate access policy. MAB provides no cryptographic authentication — it relies on the assumption that MAC addresses are not spoofed.

IT teams use MAB primarily for IoT devices — printers, smart TVs, access control readers, HVAC sensors — that cannot run an 802.1X supplicant. It is also used as a fallback for 802.1X-capable devices that fail certificate validation. MAB should always be combined with network segmentation to limit the blast radius of a spoofed MAC address.

OpenRoaming

A Wi-Fi Alliance programme built on the Passpoint standard (IEEE 802.11u) that enables automatic, secure WiFi roaming across participating networks without user interaction. Devices carry a Passpoint profile that identifies them to compatible networks; authentication is performed automatically using EAP credentials. Purple acts as a free identity provider for OpenRoaming under the Connect licence.

IT teams in high-footfall venues — airports, rail stations, retail chains, hotel groups — should evaluate OpenRoaming as a mechanism for eliminating onboarding friction for returning users. Once a user has onboarded at any OpenRoaming-participating venue, their device will connect automatically at all other participating venues. This is particularly valuable for transport operators and multi-site hospitality groups.

Role-Based Access Control (RBAC)

An access control model that assigns network permissions based on the authenticated user's role or attributes, rather than their individual identity. In WiFi deployments, RBAC is implemented by mapping user attributes (returned by the RADIUS server or IdP) to network policies — VLAN assignments, bandwidth profiles, content filtering rules, and session timeouts. A guest receives internet-only access; a staff member receives LAN access; an IoT device receives an isolated VLAN.

RBAC is the mechanism that enables a single physical network infrastructure to serve multiple user classes with different security requirements. IT teams implement RBAC through RADIUS attribute mappings and corresponding firewall and VLAN configurations. The RBAC matrix — mapping user classes to resources and restrictions — should be the first design artefact produced in any enterprise WiFi deployment.

EAP-TLS (Extensible Authentication Protocol — Transport Layer Security)

A certificate-based EAP method that provides mutual authentication between the client device and the RADIUS server using X.509 certificates. Both the client and the server present certificates; each validates the other's certificate against a trusted Certificate Authority. EAP-TLS provides the highest level of authentication assurance available in 802.1X deployments and is transparent to the end user once certificates are provisioned.

IT teams deploy EAP-TLS in environments where managed devices are provisioned via MDM platforms. Certificate distribution is handled by the MDM; once provisioned, devices authenticate automatically without user interaction. EAP-TLS requires a PKI infrastructure (Certificate Authority, certificate templates, revocation mechanisms) which adds deployment complexity but delivers the strongest available authentication posture.

MPSK (Multi-Pre-Shared Key)

A WiFi authentication mechanism that allows multiple unique pre-shared keys to be configured on a single SSID, with each key mapped to a specific VLAN and policy profile. Unlike a single shared PSK, MPSK provides per-device or per-device-class isolation without requiring 802.1X supplicant capability. Each key can be revoked independently without affecting other devices.

IT teams use MPSK primarily for IoT device onboarding — assigning each device class (smart TVs, access control readers, HVAC sensors) a unique PSK that maps to an isolated VLAN. MPSK is supported on most enterprise wireless platforms (Cisco, Aruba, Ruckus, Meraki) and is the recommended approach for environments with a mix of 802.1X-capable and non-capable devices.

Exemplos Práticos

A 400-room hotel group operating across six properties is running a single shared WPA2 pre-shared key at each property, displayed on a card at the front desk. Guests frequently contact reception for the password, and the IT team has no visibility into network usage, no GDPR consent records, and no ability to segment IoT devices (smart TVs, door locks) from guest traffic. The group wants to modernise their onboarding architecture before a planned expansion to twelve properties.

Phase 1 — Architecture Design: Deploy a dual-SSID architecture at each property. SSID 1 (Guest) uses WPA3-SAE with a captive portal for onboarding. SSID 2 (IoT) uses MPSK with MAC Authentication Bypass, with each device class mapped to an isolated VLAN. SSID 3 (Staff) uses 802.1X with RADIUS-backed authentication against the Active Directory domain.

Phase 2 — Portal Configuration: Deploy a Purple-powered captive portal with social login (Google and Apple) as the primary authentication method, with email-plus-OTP as the fallback. Configure MAC caching with a 30-day window. Implement GDPR consent capture with explicit opt-in and automated consent record storage. Connect the portal to the hotel's CRM via API for email capture.

Phase 3 — RADIUS and VLAN Configuration: Configure RADIUS to return VLAN 10 (Guest — internet only, 20Mbps bandwidth cap) for portal-authenticated users, VLAN 20 (IoT — isolated, no internet) for MAC-authenticated devices, and VLAN 30 (Staff — full LAN access) for 802.1X-authenticated staff devices. Implement RADIUS accounting for full session audit trail.

Phase 4 — Rollout: Pilot at one property for 30 days, measuring portal conversion rate, RADIUS latency, and support ticket volume. Roll out to remaining properties using a templated configuration approach to ensure consistency.

Outcomes (measured at 90 days post-deployment): Portal conversion rate: 94%. Average connection time: 7 seconds (down from 45 seconds). WiFi-related support contacts: reduced by 58%. GDPR consent records: 100% coverage for authenticated sessions. Email capture rate: 91% of connecting guests.

A regional retail chain with 60 stores needs to provide guest WiFi across all locations while ensuring complete PCI DSS compliance. The payment network runs on the same physical infrastructure as the proposed guest WiFi. Staff devices need to be onboarded consistently across all stores without manual IT intervention. The chain processes approximately 2,000 guest WiFi connections per store per day.

Network Segmentation Design: Implement three VLANs on all store switching infrastructure: VLAN 100 (Guest WiFi — internet only, no LAN routing), VLAN 200 (Staff — access to retail management systems, no payment network), VLAN 300 (Payment — completely isolated, no routing to VLAN 100 or 200, dedicated firewall zone). Configure ACLs at the switch level to enforce VLAN boundaries as a defence-in-depth measure.

Guest Onboarding: Deploy a self-service captive portal with email verification and 30-day MAC caching. At 2,000 connections per day per store, MAC cache hit rate will be high for frequent shoppers, reducing portal load significantly. Configure GDPR consent capture with marketing opt-in as a separate, optional checkbox. Integrate with the retail CRM for loyalty programme cross-referencing.

Staff Device Onboarding: Deploy certificates to all staff devices via the MDM platform (Microsoft Intune or Jamf). Configure 802.1X on the Staff SSID with RADIUS authentication against Azure AD. New device onboarding is fully automated — the MDM pushes the certificate and WiFi profile on enrolment, and the device connects automatically on first store entry.

PCI DSS Documentation: Document the VLAN segmentation design, firewall rule sets, and RADIUS policy configurations in the PCI DSS scope documentation. Conduct quarterly penetration testing of VLAN boundaries. Maintain RADIUS accounting logs for the required retention period.

Outcomes: Staff device onboarding time: reduced from 20 minutes to under 3 minutes. Guest portal conversion rate: 89%. PCI DSS audit: passed with no findings related to network segmentation. IT support tickets related to WiFi: reduced by 52% across the estate.

Perguntas de Prática

Q1. A 15,000-capacity stadium is deploying guest WiFi for the first time. The venue hosts 40 events per year, with peak connection attempts of 8,000 devices in the first 10 minutes after gates open. The venue has no existing RADIUS infrastructure and a small IT team of two people. Which onboarding architecture would you recommend, and what are the three most critical configuration decisions?

Dica: Consider the dwell time, the peak load profile, and the IT team's capacity to manage ongoing administration. What happens if the RADIUS server is unavailable at kickoff?

Ver resposta modelo

For a stadium with this profile, the recommended architecture is a self-service captive portal with social login (Google/Apple) as the primary method and email-plus-OTP as fallback, combined with 30-day MAC caching and a cloud-hosted RADIUS service to eliminate the single-point-of-failure risk of an on-premises server. The three critical configuration decisions are: (1) MAC caching configuration — with 40 events per year and significant repeat attendance, a high MAC cache hit rate will dramatically reduce portal load at peak times; configure a 30-day cache window and monitor hit rates per event; (2) RADIUS capacity and high availability — size your RADIUS infrastructure to handle 8,000 EAP transactions in 10 minutes (approximately 13 per second) with a secondary server for failover; test under simulated load before the first event; (3) Portal performance optimisation — host the portal on a CDN or local cache to ensure sub-second page load times under peak load; a portal that takes 3 seconds to load under load will cause a significant proportion of users to abandon the connection attempt.

Q2. An NHS trust wants to provide WiFi access for patients and visitors across a 600-bed hospital, while ensuring complete isolation of clinical systems and compliance with NHS Digital network security standards. Staff devices are managed via Microsoft Intune. How would you design the network segmentation and onboarding architecture?

Dica: Consider the sensitivity of clinical data, the range of device types (managed staff devices, unmanaged patient devices, medical IoT), and the specific compliance requirements of the NHS Digital Data Security and Protection Toolkit.

Ver resposta modelo

Deploy a four-SSID architecture: (1) Patient/Visitor WiFi — captive portal with email verification, GDPR consent capture, VLAN with internet-only access, no routing to any clinical or administrative network; (2) Staff WiFi — 802.1X with EAP-TLS, certificates distributed via Intune, VLAN with access to clinical applications and EHR systems; (3) Medical IoT — MPSK with MAC Authentication Bypass, each device class (infusion pumps, monitoring equipment, imaging systems) assigned a unique PSK and isolated VLAN; (4) Building Management — separate SSID for HVAC, access control, and facilities systems, completely isolated from all clinical VLANs. Critical design requirements: complete Layer 3 isolation between patient, staff, and clinical VLANs enforced by firewall rules and switch ACLs; RADIUS accounting enabled on all SSIDs for audit trail; WPA3 on all SSIDs; medical IoT devices on VLANs with no internet routing and strict egress filtering. For detailed guidance on clinical network security, see the WiFi in Hospitals reference guide.

Q3. A multinational retail chain is rolling out a unified guest WiFi platform across 200 stores in the UK and EU. The IT team needs to ensure GDPR compliance across all locations, consistent PCI DSS network segmentation, and a portal experience that supports the loyalty programme's data capture requirements. The chain currently has no centralised WiFi management platform. What are the key architectural decisions and the sequence in which they should be made?

Dica: Consider the interdependencies between decisions: GDPR consent requirements affect portal design; PCI DSS requirements affect VLAN architecture; loyalty programme requirements affect identity provider integration. Which decisions constrain the others?

Ver resposta modelo

The correct sequencing is: (1) Define GDPR consent requirements first — the legal basis for processing, the specific consent text, and the data retention policy must be established before portal design begins, as they constrain what data can be collected and how; (2) Define PCI DSS scope — identify which stores process payment card data and ensure the network architecture completely isolates payment infrastructure from guest WiFi; this drives the VLAN design; (3) Design the VLAN architecture — typically three VLANs (Guest, Staff, Payment) with ACLs enforced at the switch level; document this as the PCI DSS network segmentation evidence; (4) Select the identity provider and portal platform — must support GDPR consent capture with audit logging, OAuth integration for social login, and API integration with the loyalty CRM; (5) Design the portal UX — keeping it to the minimum viable interaction: one authentication action, one consent checkbox, one optional marketing opt-in; (6) Deploy in a pilot cohort of 10 stores, validate GDPR consent records, PCI DSS segmentation, and portal conversion rates before rolling out to the full estate. The key constraint is that GDPR and PCI DSS requirements are non-negotiable and must be designed in from the start — retrofitting compliance into an existing deployment is significantly more expensive and risky than building it in from day one.

Continue a ler esta série

O Que É a Autenticação por Endereço MAC? Quando Usá-la e Quando Evitá-la

Este guia de referência técnica abrangente aborda a autenticação por endereço MAC em ambientes WiFi empresariais — como a autenticação MAC baseada em RADIUS funciona na Camada 2, as suas vulnerabilidades de segurança inerentes (incluindo a falsificação de MAC e o impacto da aleatorização de MAC ao nível do SO), e os contextos operacionais precisos onde continua a ser uma ferramenta válida para gerir dispositivos IoT e sem interface. Fornece orientação prática de implementação para gestores de TI e arquitetos de rede em hotelaria, retalho, saúde e locais do setor público, com exemplos práticos do mundo real, estruturas de decisão e contexto de integração para a plataforma de guest WiFi e análise da Purple.

Como Configurar WiFi Empresarial em iOS e macOS com 802.1X

Este guia abrangente fornece aos líderes de TI seniores passos acionáveis para implementar WiFi empresarial 802.1X em dispositivos iOS e macOS. Abrange autenticação baseada em certificados (EAP-TLS), perfis de configuração MDM e integração de arquitetura para proteger redes corporativas, ao mesmo tempo que apoia iniciativas BYOD.

Como Configurar WiFi Empresarial em Dispositivos Android com EAP-TLS

Este guia de referência técnica fornece aos líderes de TI seniores um plano abrangente para implementar a autenticação 802.1X EAP-TLS em dispositivos Android. Abrange a mecânica arquitetónica, estratégias de implementação manual e impulsionadas por MDM, e metodologias de resolução de problemas necessárias para proteger redes sem fios empresariais.