Ti sei mai chiesto come le reti su larga scala gestiscano chi può connettersi al loro Wi-Fi o alla VPN? Immagina che la tua rete sia un club esclusivo. Un server RADIUS è il buttafuori digitale alla porta, che decide chi entra, a cosa può accedere e tiene un registro delle visite.

RADIUS sta per Remote Authentication Dial-In User Service, un nome che mostra la sua età ma non la sua importanza odierna. Fornisce un framework centralizzato per la gestione dell'accesso sicuro alla rete ed è un tassello fondamentale per molte aziende.

Comprendere il nucleo di RADIUS

Fondamentalmente, un server RADIUS è progettato per gestire chi si connette alla tua rete. Invece di configurare faticosamente password e regole di accesso su ogni singolo access point Wi-Fi, gateway VPN o switch di rete, utilizzi un'unica autorità centrale per prendere tutte le decisioni di sicurezza.

Pensala in questo modo: senza RADIUS, ogni access point è un buttafuori a sé stante con una lista degli invitati completamente separata. Questo diventa rapidamente un incubo gestionale. Con un server RADIUS, tutti i buttafuori fanno riferimento a un unico responsabile della sicurezza che detiene la lista principale. Questo approccio si basa su un framework noto come AAA.

Il framework AAA di RADIUS spiegato

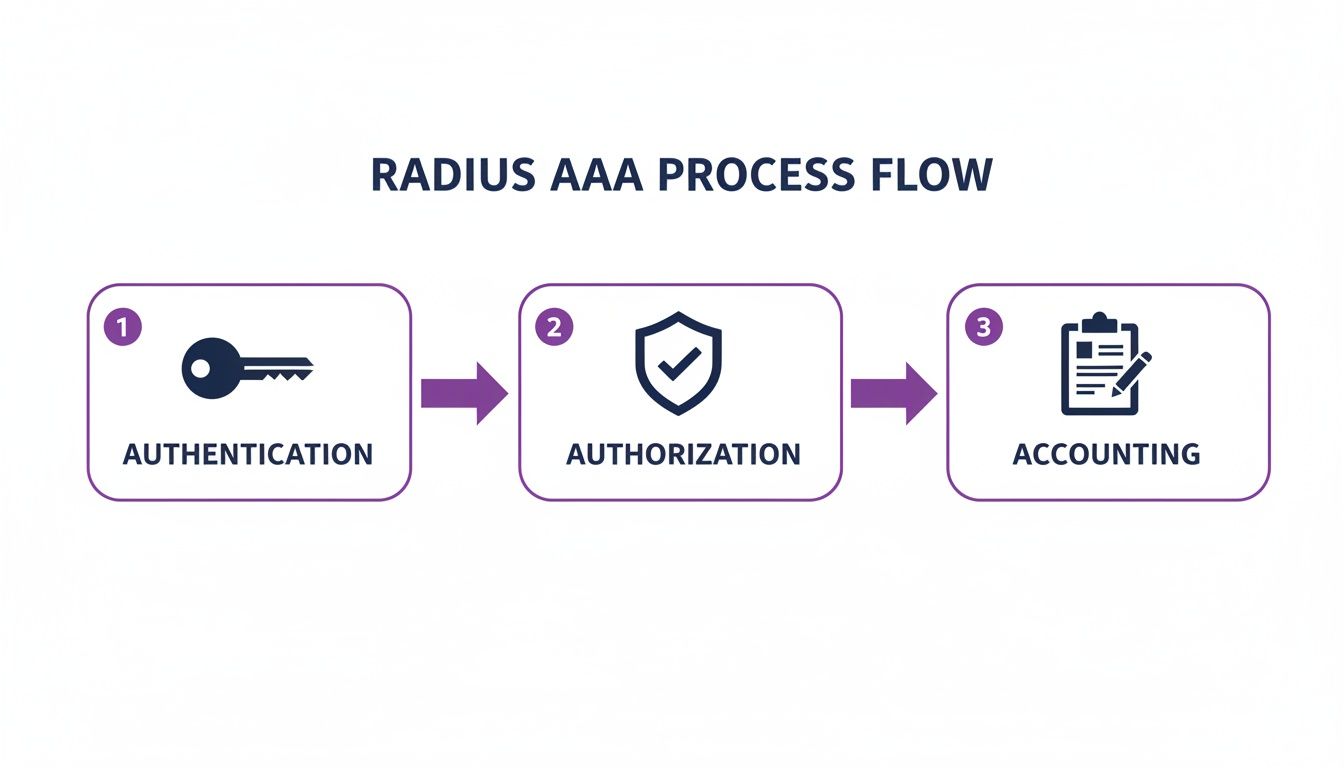

Il vero potere di RADIUS deriva dalle sue tre funzioni principali, spesso chiamate framework AAA. Questo semplice acronimo descrive esattamente cosa fa il server ogni volta che qualcuno cerca di connettersi.

La tabella seguente fornisce un rapido riepilogo di ciò che fa ciascun componente nel processo di autenticazione, utilizzando la nostra analogia del buttafuori digitale.

Questo modello AAA è il fondamento della sicurezza di rete moderna e scalabile. Garantisce che l'accesso non solo venga concesso in modo sicuro, ma anche gestito e monitorato in modo efficace, offrendoti un quadro completo dell'attività di rete da un unico punto di controllo centrale.

In definitiva, capire cos'è un server RADIUS significa vederne il ruolo come guardiano centrale per l'intera rete. Applica le tue regole di sicurezza in modo coerente per ogni utente e ogni dispositivo, ogni singola volta.

Come funziona realmente l'autenticazione RADIUS

Per capire davvero cosa fa un server RADIUS, devi osservare la rapida conversazione che avviene dietro le quinte ogni volta che qualcuno cerca di connettersi. Pensala come una stretta di mano segreta tra il dispositivo dell'utente, l'hardware di rete e il server RADIUS.

L'intero processo, da quando un utente digita la propria password a quando va online, si conclude in pochi secondi. È un modo rapido, sicuro e centralizzato per gestire tutte le decisioni di sicurezza della tua rete.

I protagonisti del processo di autenticazione

Prima di entrare nei dettagli passo dopo passo, incontriamo i tre personaggi principali coinvolti in ogni autenticazione RADIUS. Ognuno ha un compito molto specifico da svolgere.

- Il Supplicant: È semplicemente il dispositivo dell'utente che cerca di accedere alla rete, come un laptop o uno smartphone. È colui che supplica, ovvero chiede il permesso di unirsi.

- Il Network Access Server (NAS): È il guardiano, l'hardware a cui il supplicant si connette per primo. Potrebbe essere un access point Wi-Fi o un concentratore VPN. Non prende la decisione di accesso in autonomia; agisce invece come un buttafuori, inoltrando la richiesta al server RADIUS.

- Il server RADIUS: È la mente dell'intera operazione. Prende la richiesta dal NAS, controlla i dettagli dell'utente nel suo database ed emette il verdetto finale: farli entrare o tenerli fuori.

Il flusso di comunicazione passo dopo passo

Ora, seguiamo un singolo tentativo di connessione dall'inizio alla fine. Immagina un utente che cerca di connettersi al Wi-Fi aziendale.

- La richiesta di connessione: L'utente trova la rete Wi-Fi sul proprio dispositivo e digita i propri dati di accesso (come nome utente e password). Il suo dispositivo (il supplicant) invia queste informazioni all'access point Wi-Fi più vicino (il NAS).

- Il messaggio Access-Request: Il NAS non ha idea se questi dettagli siano corretti. Quindi, raggruppa le informazioni dell'utente in uno speciale messaggio RADIUS chiamato Access-Request e lo inoltra al server RADIUS. Fondamentalmente, la password è sempre crittografata in modo che non possa essere intercettata.

- Verifica e decisione: Il server RADIUS riceve l'Access-Request. Per prima cosa, verifica una chiave segreta precondivisa per assicurarsi che il messaggio provenga effettivamente da un NAS attendibile e non da un impostore. Quindi, decrittografa la password e controlla le credenziali rispetto alla sua directory utente (che potrebbe essere un semplice elenco o un importante provider di identità come Entra ID).

- Se i dettagli sono corretti, invia un messaggio Access-Accept al NAS, che a quel punto concede all'utente l'accesso alla rete.

- Se i dettagli sono errati, invia un messaggio Access-Reject e all'utente viene impedito di connettersi.

Protocolli legacy (PAP/CHAP): Il Password Authentication Protocol (PAP) è il più basilare del gruppo, inviando le password in chiaro o con una protezione molto debole. Oggi è considerato un'enorme falla di sicurezza e dovrebbe essere evitato a tutti i costi. Il Challenge-Handshake Authentication Protocol (CHAP) è un piccolo passo avanti, ma non è ancora all'altezza dei moderni metodi di attacco.

Protocolli moderni (EAP): L'Extensible Authentication Protocol (EAP) è l'attuale standard di settore per l'accesso sicuro alla rete, in particolare tramite Wi-Fi. L'EAP non è solo un protocollo; è un framework flessibile che supporta diversi metodi altamente sicuri. EAP-TLS è ampiamente considerato il gold standard, utilizzando certificati digitali sia sul server che sul dispositivo del client per creare una connessione affidabile e fortemente crittografata. Questa è la tecnologia che alimenta la robusta autenticazione 802.1X.

- Configurazione complessa: Ogni nuovo access point deve essere configurato manualmente con l'indirizzo IP del server RADIUS e il segreto condiviso.

- Limitazioni hardware: Il tuo server potrebbe non avere la capacità di gestire l'aumento del carico, costringendoti a costosi aggiornamenti hardware.

- Gestione lenta degli utenti: L'inserimento di un nuovo dipendente o, cosa più critica, la revoca dell'accesso per qualcuno che se n'è andato, può essere un noioso lavoro manuale che crea ritardi nella sicurezza.

- Gestione radicalmente semplificata: Nessun hardware da mantenere o configurazioni manuali da implementare.

- Postura di sicurezza migliorata: ZTNA e sincronizzazioni automatiche delle directory riducono i rischi.

- Esperienza utente superiore: Accesso passwordless e senza sforzo per tutti.

Questo flusso semplice e sicuro è il cuore del framework AAA del protocollo RADIUS: Autenticazione, Autorizzazione e Accounting.

Come mostra il diagramma, RADIUS gestisce l'Autenticazione (chi sei?), l'Autorizzazione (cosa ti è permesso fare?) e l'Accounting (cosa hai fatto?). Per molte aziende, questo processo viene avviato tramite una pagina di login personalizzata; puoi saperne di più nella nostra guida su cos'è un Captive Portal . L'intera sequenza è ciò che rende RADIUS un guardiano così affidabile per le reti moderne.

Esplorare diverse configurazioni e protocolli RADIUS

Capire cosa fa un server RADIUS è il primo passo. Il successivo, e probabilmente più critico, è capire come configurarlo. Non tutte le implementazioni RADIUS sono uguali e le tue scelte in merito ai protocolli e a dove risiede il server avranno un effetto enorme sulla sicurezza e sulla gestione quotidiana della tua rete.

Queste decisioni si riducono essenzialmente a quanto deve essere sicura la tua autenticazione e a quanto tempo il tuo team IT può realisticamente dedicare a mantenerla in funzione.

Pensa ai protocolli utilizzati da un server RADIUS come a diversi tipi di serrature su una porta. Alcune sono vecchie e facili da scassinare, mentre altre sono moderne e quasi impenetrabili. Scegliere quella giusta è essenziale.

Scegliere il giusto protocollo di autenticazione

Il protocollo di autenticazione è semplicemente il metodo utilizzato per verificare l'identità di un utente. Nel corso degli anni, questi metodi si sono evoluti passando dall'essere pericolosamente obsoleti a incredibilmente sicuri.

Per qualsiasi azienda moderna, specialmente se gestisce dati sensibili, l'utilizzo di un solido protocollo basato su EAP non è negoziabile. È la differenza tra un lucchetto fragile e la porta del caveau di una banca per la tua rete. Puoi esplorare i vantaggi in modo più dettagliato scoprendo i vantaggi dell'autenticazione 802.1X e come protegge le reti aziendali.

Modelli di implementazione On-Premise vs Cloud

Oltre ai protocolli, la decisione più importante è dove risiederà effettivamente il tuo server RADIUS. Hai davvero due strade principali: un server on-premise tradizionale che gestisci tu stesso, o una moderna soluzione cloud-native. I server RADIUS sono fondamentali per controllare l'accesso alla rete in vari ambienti, incluse applicazioni specializzate come la gestione di servizi hotspot Wi-Fi per gli ospiti sicuri.

Un server RADIUS on-premise tradizionale significa che sei responsabile di tutto. Devi configurare e mantenere l'hardware del server fisico o virtuale nel tuo data center. Questo comporta un grande investimento iniziale, richiede personale IT specializzato per la configurazione e l'applicazione di patch, e necessita di un monitoraggio costante per mantenerlo online e sicuro.

D'altra parte, una piattaforma di autenticazione cloud-native come Purple elimina completamente la necessità di qualsiasi hardware in sede. L'intero servizio AAA è gestito per te nel cloud, offrendoti molta più flessibilità, scalabilità automatica e una gestione incredibilmente semplice.

Fare la scelta giusta tra un server RADIUS on-premise e una piattaforma cloud-native è una decisione critica per qualsiasi amministratore IT o titolare d'azienda. La tabella seguente analizza le differenze chiave per aiutarti a capire quale modello si allinea meglio alle tue risorse e ai tuoi obiettivi.

RADIUS On-Premise vs Autenticazione Cloud-Native

In definitiva, la scelta tra questi modelli si riduce spesso alle priorità di un'azienda. Sebbene il RADIUS on-premise offra un controllo diretto, comporta il peso gravoso di costi e complessità. Per la maggior parte delle aziende di oggi, le soluzioni cloud offrono un'alternativa molto più agile, sicura ed economica, liberando il team IT per concentrarsi su questioni più importanti rispetto al semplice mantenimento in funzione dei server.

I problemi nascosti dei server RADIUS tradizionali

Sebbene un server RADIUS rappresenti un grande miglioramento rispetto alla gestione delle singole password di rete, il modello on-premise tradizionale porta con sé seri grattacapi. Per molti amministratori IT, il termine 'RADIUS legacy' evoca immagini di nottate, ticket di supporto frustranti e un ciclo costante di manutenzione.

Questa è semplicemente la realtà del mantenere in funzione un server di autenticazione in loco. Questi sistemi richiedono un'attenzione infinita. Necessitano di patch software regolari, aggiornamenti del sistema operativo e monitoraggio dell'hardware solo per evitare che si guastino. Quando qualcosa va storto (e succede sempre), la risoluzione dei problemi può diventare un incubo, richiedendo conoscenze profonde e specializzate che sono sempre più difficili da trovare.

L'impatto nel mondo reale del RADIUS legacy

I problemi con il RADIUS on-premise non sono solo fastidi tecnici; hanno un impatto diretto sulla tua attività e sull'esperienza dei tuoi clienti. Immagina il caos quando il Wi-Fi per gli ospiti si interrompe durante l'orario di punta dei check-in di un hotel perché il server RADIUS si è bloccato.

Gli ospiti sono frustrati, il personale della reception è sopraffatto e il team IT si ritrova a dover risolvere in fretta un singolo e complesso punto di guasto. Questo scenario è fin troppo comune.

Un recente sondaggio nel settore dell'ospitalità del Regno Unito ha rilevato che il 67% degli operatori ha indicato la manutenzione del RADIUS come uno dei principali grattacapi IT. I tempi di inattività sono stati in media di quattro ore al mese per sito, il che ha avuto un impatto diretto sul 15% dei check-in di punta e ha causato reali danni alla reputazione. Puoi leggere di più sulle sfide che le aziende del Regno Unito affrontano con l'infrastruttura di rete su ispreview.co.uk .

Il problema centrale è che un server RADIUS tradizionale funge da collo di bottiglia. È un sistema singolo e complesso da cui dipende tutto, il che lo rende sia fragile che difficile da gestire man mano che la tua organizzazione cresce.

Perché scalare è così difficile

I punti deboli del RADIUS on-premise peggiorano solo con l'espansione della tua attività. Aggiungere una nuova sede o anche solo più utenti a un sito esistente non è un compito semplice. Spesso comporta un processo lento e manuale che può includere:

Questi oneri operativi trasformano ciò che dovrebbe essere una risorsa di sicurezza in una costante fonte di attrito. L'elevata manutenzione, la mancanza di flessibilità e le competenze specializzate richieste sono esattamente il motivo per cui così tante organizzazioni sono ora alla ricerca di un'alternativa più intelligente e affidabile per l'autenticazione di rete.

Il futuro dell'autenticazione è nel cloud

I continui grattacapi legati alla gestione di un server RADIUS on-premise tradizionale hanno spinto molte aziende a cercare una soluzione migliore. È chiaro che il futuro dell'autenticazione di rete non consiste nell'impilare più hardware in una sala server; si tratta di passare al cloud. Piattaforme moderne come Purple mostrano un percorso chiaro per allontanarsi da quella configurazione goffa e ad alta manutenzione.

Questi servizi eliminano completamente la necessità di un server in loco. Invece di far trascorrere al tuo team IT il tempo su aggiornamenti di sicurezza, manutenzione e preoccupazioni per la capacità, l'intera responsabilità passa a un provider dedicato. Questo libera il tuo personale qualificato per concentrarsi su progetti che fanno davvero progredire l'azienda.

Gestione semplificata e sicurezza più forte

Le soluzioni cloud-native portano in dote un livello rinfrescante di semplicità e sicurezza. Sono basate su idee potenti come lo Zero Trust Network Access (ZTNA), che funziona su un principio semplice ma efficace: "mai fidarsi, verificare sempre". Ogni singolo tentativo di connessione viene trattato come una potenziale minaccia finché non se ne dimostra la sicurezza.

Questa postura di sicurezza è supportata da integrazioni dirette con i provider di identità che già utilizzi, come Microsoft Entra ID, Okta e Google Workspace. Quando lo stato di un dipendente cambia nella directory aziendale principale (ad esempio, lascia l'azienda), il suo accesso alla rete viene revocato istantaneamente e automaticamente. È un semplice cambiamento che chiude un'enorme falla di sicurezza e ti offre enormi vantaggi operativi.

Ad esempio, una piattaforma cloud-native integrata con Google Workspace ha ridotto i tempi di provisioning degli utenti da giorni a secondi in 300 siti del Regno Unito, aumentando al contempo l'uptime al 99,99%. Con una spesa stimata dei comuni del Regno Unito pari a 450 milioni di sterline per l'infrastruttura RADIUS nel 2025, piattaforme come Purple hanno dimostrato di poter tagliare questi costi fino al 75% attraverso l'autenticazione cloud. Per avere un'idea migliore delle tendenze di connettività nel Regno Unito, puoi esplorare la ricerca completa sul 5G e sull'infrastruttura di rete da juniperresearch.com .

Creare una migliore esperienza utente

Sicurezza a parte, le piattaforme cloud offrono un'esperienza di gran lunga migliore per i tuoi utenti. Tecnologie come OpenRoaming rendono l'autenticazione passwordless fluida e sicura una realtà. Dopo una configurazione una tantum, gli utenti possono connettersi automaticamente e in modo sicuro in migliaia di sedi senza mai più vedere una schermata di login.

Questo crea un percorso senza attriti sia per gli ospiti che per i dipendenti, sostituendo i frustranti Captive Portal con una connettività crittografata e senza sforzo. Per qualsiasi azienda pronta a modernizzare la propria rete, il cloud offre una serie di vantaggi convincenti:

Questa evoluzione fa parte di un più ampio spostamento verso soluzioni IT più flessibili e basate sui servizi. Puoi saperne di più leggendo la nostra guida sul Networking as a Service .

Domande frequenti su RADIUS

Affrontiamo alcune delle domande più comuni che sentiamo su RADIUS e su come si inserisce nel moderno panorama IT.

RADIUS è ancora rilevante oggi?

I principi fondamentali stabiliti da RADIUS (Autenticazione, Autorizzazione e Accounting - AAA) sono più vitali che mai per la sicurezza della rete. Ha stabilito lo standard per il modo in cui controlliamo l'accesso alla rete.

Tuttavia, il server RADIUS on-premise tradizionale è una tecnologia di un'altra epoca. Spesso fatica a tenere il passo con le odierne esigenze di sicurezza e semplicemente manca dell'agilità di cui le aziende moderne hanno bisogno. Le piattaforme cloud-native hanno raccolto il testimone, evolvendo quei principi AAA originali per offrire maggiore sicurezza, affidabilità e una gestione molto più semplice, il tutto senza i costi e la complessità dell'hardware fisico.

Qual è la differenza tra RADIUS e Active Directory?

Aiuta pensarli in termini di ruoli. Active Directory (o un equivalente moderno come Entra ID) è la directory principale: è l'elenco definitivo di chi sono i tuoi utenti e cosa è loro consentito fare.

Un server RADIUS tradizionale funge da guardiano. Quando qualcuno cerca di accedere al Wi-Fi, il server RADIUS controlla le sue credenziali rispetto a quell'elenco principale in Active Directory. Le moderne piattaforme cloud come Purple, tuttavia, si integrano direttamente con il tuo provider di identità, diventando di fatto il guardiano e il controllore della directory tutto in uno. Questo elimina la necessità di un server RADIUS on-premise separato come intermediario.

Posso sostituire il mio server RADIUS senza sostituire l'hardware di rete?

Sì, assolutamente. Questo è uno dei maggiori vantaggi del passaggio al cloud. Le moderne piattaforme di autenticazione sono progettate per essere indipendenti dall'hardware.

Si integrano perfettamente con gli access point Wi-Fi e gli switch che già possiedi di fornitori leader come Meraki , Aruba e Ruckus . Ciò significa che puoi liberarti dei costi e dei grattacapi del tuo server RADIUS on-premise senza bisogno di una revisione della rete dirompente e costosa.

Pronto ad andare oltre i limiti del RADIUS legacy? Scopri come Purple offre un'autenticazione sicura e passwordless con zero hardware e un'integrazione perfetta con i provider di identità. Scopri di più su purple.ai .