Cos'è RADIUS? Come i server RADIUS proteggono le reti WiFi

Questa guida tecnica di riferimento autorevole spiega come RADIUS (Remote Authentication Dial-In User Service) sia alla base della sicurezza WiFi aziendale attraverso il framework IEEE 802.1X, coprendo architettura, implementazione e conformità. Progettata per IT manager, architetti di rete e direttori delle operazioni di sede, fornisce indicazioni pratiche su come passare dalle Pre-Shared Keys condivise all'autenticazione per utente con applicazione dinamica delle policy. La guida mappa anche i punti di integrazione RADIUS con la piattaforma guest WiFi e di analisi di Purple, con casi di studio concreti da ambienti hospitality e retail.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura RADIUS e 802.1X

- Il Flusso di Autenticazione

- Metodi EAP e Postura di Sicurezza

- La Funzione di Contabilità

- Guida all'Implementazione: Distribuzione di RADIUS per il WiFi Aziendale

- Architettura e Dimensionamento

- Integrazione con gli Archivi di Identità

- Applicazione delle Policy e Segmentazione

- Migliori Pratiche e Conformità

- Protezione dell'Infrastruttura RADIUS

- Considerazioni sulla Conformità

- Risoluzione dei Problemi e Mitigazione dei Rischi

- ROI e Impatto sul Business

- Efficienza Operativa

- Sicurezza e Analisi Migliorate

Riepilogo Esecutivo

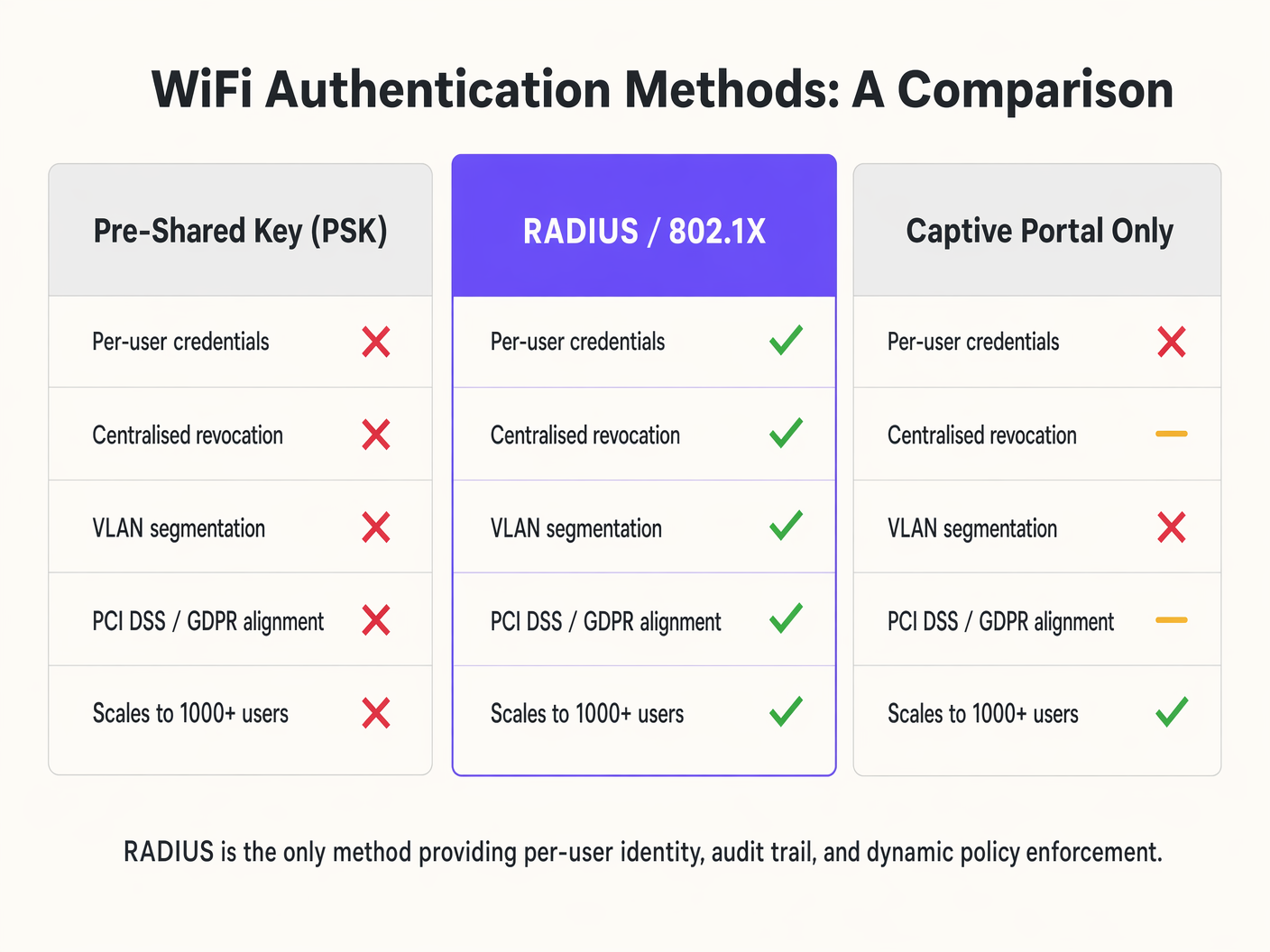

Per gli architetti di rete aziendali e i direttori IT, la protezione dell'accesso wireless in sedi distribuite richiede più di una password condivisa. Man mano che la densità dei dispositivi aumenta nei settori dell'ospitalità, del retail e pubblici, le limitazioni delle Pre-Shared Keys (PSK) e dei captive portal di base diventano vulnerabilità critiche. Remote Authentication Dial-In User Service (RADIUS) fornisce l'architettura fondamentale per una sicurezza WiFi robusta e scalabile.

Questa guida tecnica di riferimento descrive in dettaglio come RADIUS opera all'interno del framework 802.1X per fornire autenticazione per utente, applicazione dinamica delle policy e audit trail completi. Centralizzando la gestione delle identità, RADIUS abilita l'accesso alla rete zero-trust, mitigando i rischi di condivisione delle credenziali e accesso non autorizzato, garantendo al contempo la conformità con rigorosi standard di protezione dei dati. Esploriamo i componenti principali, le metodologie di implementazione e come l'integrazione di RADIUS con piattaforme come l'infrastruttura Guest WiFi di Purple semplifica le operazioni migliorando la postura di sicurezza.

Approfondimento Tecnico: Architettura RADIUS e 802.1X

RADIUS è un protocollo a livello di applicazione che opera su UDP (tradizionalmente porta 1812 per l'autenticazione e 1813 per la contabilità) che fornisce una gestione centralizzata di Autenticazione, Autorizzazione e Contabilità (AAA) per gli utenti che si connettono a un servizio di rete.

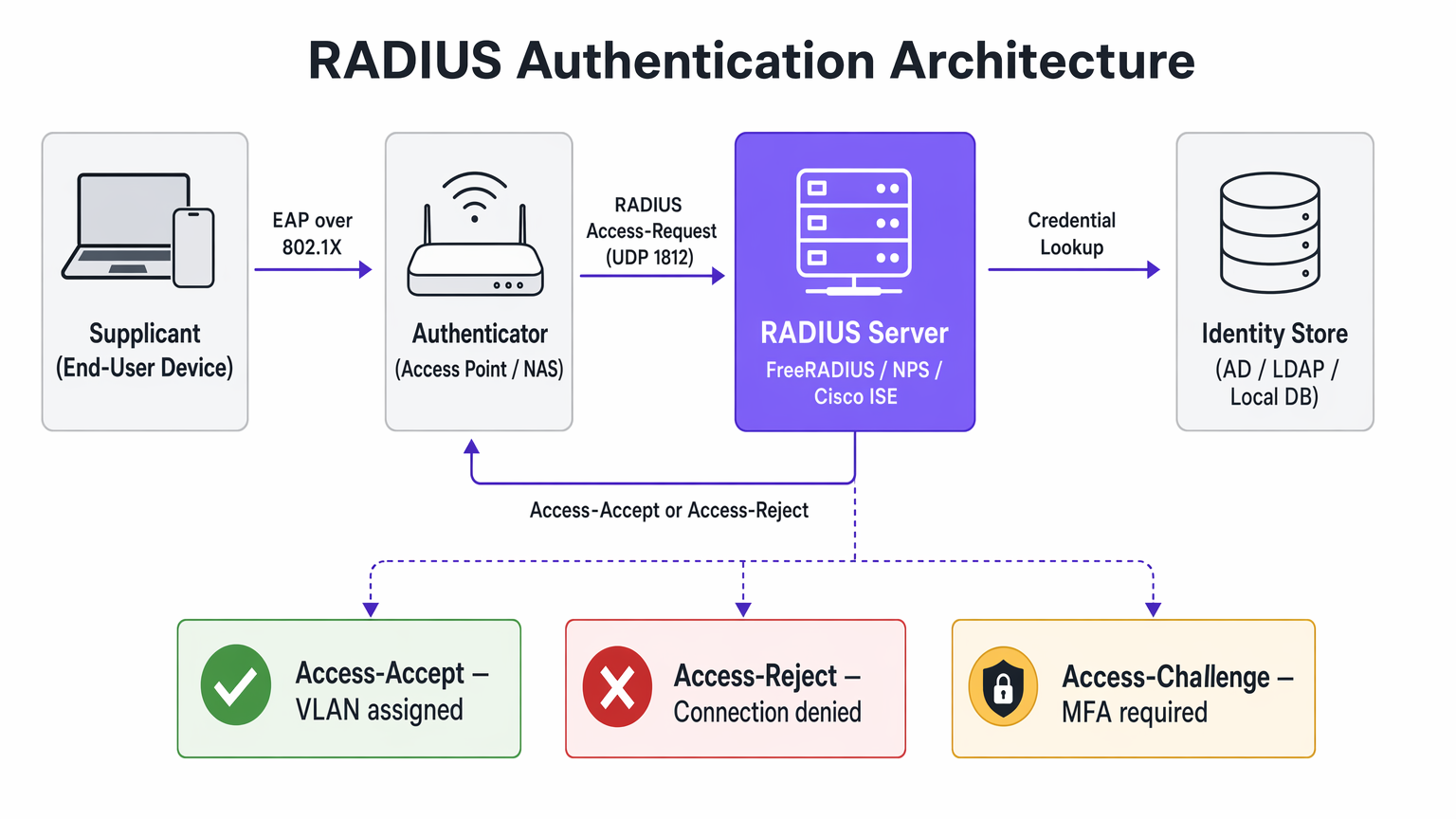

Quando si protegge il WiFi aziendale, RADIUS agisce come server di autenticazione all'interno del framework IEEE 802.1X. Questa architettura è composta da tre componenti principali:

Il Supplicant è il dispositivo dell'utente finale — laptop, smartphone o dispositivo IoT — che richiede l'accesso alla rete. L'Authenticator è il Network Access Server (NAS), tipicamente l'access point wireless o lo switch, che blocca tutto il traffico fino a quando l'autenticazione non ha successo. L'Authentication Server è il server RADIUS stesso, che convalida le credenziali rispetto a un archivio di identità come Active Directory, LDAP o un provider di identità cloud.

Il Flusso di Autenticazione

Quando un dispositivo si associa a un SSID abilitato 802.1X, l'access point limita tutto il traffico eccetto i messaggi Extensible Authentication Protocol (EAP). L'Authenticator invia un pacchetto EAP-Request/Identity al Supplicant. Il Supplicant risponde con un EAP-Response/Identity, che l'Authenticator incapsula in un pacchetto RADIUS Access-Request e inoltra al server RADIUS. Il server RADIUS negozia un metodo EAP — come EAP-TLS o PEAP-MSCHAPv2 — con il Supplicant per scambiare in modo sicuro le credenziali. In caso di convalida riuscita rispetto all'archivio di identità, il server RADIUS restituisce un pacchetto RADIUS Access-Accept. Questo pacchetto spesso contiene Vendor-Specific Attributes (VSA) che istruiscono l'Authenticator ad applicare policy specifiche, come l'assegnazione dell'utente a una particolare VLAN o l'applicazione di limiti di larghezza di banda.

Metodi EAP e Postura di Sicurezza

La sicurezza di un'implementazione RADIUS dipende fortemente dal metodo EAP scelto. EAP-TLS (Transport Layer Security) è lo standard d'oro per la sicurezza aziendale. Richiede sia certificati server che client, eliminando la dipendenza dalle password e mitigando il furto di credenziali. Tuttavia, richiede una robusta Public Key Infrastructure (PKI) e Mobile Device Management (MDM) per il provisioning dei certificati. PEAP (Protected EAP) crea un tunnel TLS crittografato tra il Supplicant e il server RADIUS, all'interno del quale avviene l'autenticazione interna — tipicamente MSCHAPv2 utilizzando un nome utente e una password. Sebbene più facile da implementare rispetto a EAP-TLS, è vulnerabile al credential harvesting se gli utenti ignorano gli avvisi di convalida del certificato del server.

La Funzione di Contabilità

Oltre all'autenticazione e all'autorizzazione, RADIUS fornisce registri di contabilità dettagliati. Ogni inizio, fine e aggiornamento intermedio della sessione viene registrato — catturando l'identità dell'utente, l'indirizzo MAC del dispositivo, la durata della sessione e i dati trasferiti. Questo audit trail è un requisito di conformità ai sensi del PCI DSS per gli ambienti Retail e supporta gli obblighi di controllo degli accessi GDPR. L'integrazione di questi dati con le piattaforme WiFi Analytics estende il loro valore all'intelligence operativa.

Guida all'Implementazione: Distribuzione di RADIUS per il WiFi Aziendale

La distribuzione di RADIUS richiede un'attenta pianificazione per garantire alta disponibilità, bassa latenza e un'esperienza utente senza interruzioni.

Architettura e Dimensionamento

RADIUS è un percorso critico per l'accesso alla rete. Implementare server RADIUS ridondanti in data center o zone di disponibilità geograficamente diverse. Configurare gli Authenticator con indirizzi IP del server RADIUS primario e secondario per abilitare il failover automatico. L'autenticazione RADIUS è sensibile alla latenza — un'elevata latenza può causare timeout EAP, con conseguenti connessioni fallite. Posizionare i server RADIUS vicino al bordo della rete, ove possibile, o utilizzare soluzioni RADIUS cloud con punti di presenza globali.

Integrazione con gli Archivi di Identità

Il server RADIUS deve comunicare con la vostra fonte di verità per l'identità dell'utente. Per le implementazioni on-premises, l'integrazione con Microsoft Active Directory tramite Network Policy Server (NPS) o FreeRADIUS con binding LDAP è standard. Le implementazioni moderne sfruttano sempre più i provider di identità cloud (IdP) come Azure AD, Okta o Google Workspace. Ciò spesso richiede l'implementazione di un proxy RADIUS o l'utilizzo di servizi RADIUS cloud che collegano nativamente il protocollo RADIUS alle API SAML e OIDC.

Applicazione delle Policy e Segmentazione

Sfruttare gli attributi RADIUS per assegnare dinamicamente le policy di rete in base all'identità dell'utente o all'appartenenza a un gruppo. Invece di trasmettere più SSID per diffei gruppi di utenti — Staff, Management, IoT — trasmettono un singolo SSID 802.1X. Il server RADIUS restituisce l'attributo Tunnel-Private-Group-ID per assegnare dinamicamente l'utente alla VLAN appropriata. Applica Access Control Lists (ACL) basate sulle risposte RADIUS per limitare l'accesso a risorse interne sensibili, implementando il Controllo degli Accessi Basato sui Ruoli (RBAC) a livello di rete.

Migliori Pratiche e Conformità

L'implementazione di RADIUS è un componente chiave per allinearsi agli standard di settore e ai quadri normativi.

Protezione dell'Infrastruttura RADIUS

RADIUS utilizza un segreto condiviso per crittografare la comunicazione tra l'Authenticator e il server RADIUS. Utilizza segreti condivisi robusti, generati casualmente — un minimo di 32 caratteri — e ruotali periodicamente. Posiziona i server RADIUS in una VLAN di gestione sicura e isolata. Limita l'accesso utilizzando regole firewall rigorose, consentendo solo UDP 1812 e 1813 da Authenticator noti. Se utilizzi EAP-TLS o PEAP, assicurati che il certificato del server RADIUS sia emesso da una Certificate Authority (CA) fidata dai dispositivi client e monitora rigorosamente le date di scadenza dei certificati.

Considerazioni sulla Conformità

Per gli ambienti Retail che gestiscono dati di carte di pagamento, RADIUS soddisfa i requisiti PCI DSS per l'identificazione univoca dell'utente e la crittografia robusta per le reti wireless. Per gli ambienti Healthcare , RADIUS fornisce il controllo degli accessi e la traccia di audit richiesti dai framework di protezione dei dati. Fornendo responsabilità individuale, RADIUS supporta i requisiti GDPR per la sicurezza dei dati e il controllo degli accessi. L'integrazione di RADIUS con una piattaforma WiFi Analytics consente politiche di raccolta e conservazione dei dati conformi. Comprendere l'interazione tra RADIUS e gli standard di crittografia wireless è altrettanto critico — la nostra guida WPA, WPA2 and WPA3: What's the Difference and Which Should You Use? copre in dettaglio il livello di crittografia.

Risoluzione dei Problemi e Mitigazione dei Rischi

Quando l'autenticazione RADIUS fallisce, l'impatto è immediato: gli utenti non possono connettersi. Un approccio sistematico alla risoluzione dei problemi è essenziale.

Mancata Corrispondenza del Segreto Condiviso è l'errore di configurazione più comune. Se il segreto condiviso sull'AP non corrisponde a quello del server, il server RADIUS scarterà silenziosamente i pacchetti Access-Request. Il sintomo è un timeout di connessione del client senza log corrispondenti sul server RADIUS. I Timeout EAP sono causati dalla latenza di rete tra l'AP e il server RADIUS, o da un server RADIUS sovraccarico. Il sintomo è che ai client vengono ripetutamente richieste le credenziali o che non riescono a connettersi durante i periodi di punta. I Problemi di Fiducia del Certificato si verificano quando il dispositivo client non si fida della CA che ha firmato il certificato del server RADIUS, causando la terminazione della negoziazione EAP. Il sintomo è un avviso di certificato sul client o un fallimento silenzioso della connessione. I fallimenti di Connettività all'Archivio delle Identità si verificano quando il server RADIUS non riesce a raggiungere Active Directory o LDAP per convalidare le credenziali, risultando in fallimenti di autenticazione nonostante le credenziali corrette.

Per mitigare questi rischi, aggrega i log RADIUS in una piattaforma SIEM o di logging centralizzato per il monitoraggio e l'alerting in tempo reale. Implementa sonde sintetiche che simulano continuamente autenticazioni 802.1X per rilevare problemi di latenza o disponibilità prima che abbiano un impatto sugli utenti. Per le organizzazioni con infrastrutture distribuite, comprendere come RADIUS si inserisce nell'architettura WAN più ampia è prezioso — I Vantaggi Chiave dell'SD WAN per le Aziende Moderne fornisce un contesto rilevante sui principi di progettazione della rete.

ROI e Impatto sul Business

La transizione a un'architettura 802.1X basata su RADIUS richiede investimenti in infrastruttura e configurazione, ma il ritorno è significativo per gli ambienti aziendali.

Efficienza Operativa

RADIUS elimina la necessità di aggiornare e distribuire manualmente le Pre-Shared Keys quando un dipendente lascia l'azienda o una chiave viene compromessa. L'integrazione con le piattaforme MDM consente il provisioning zero-touch di certificati o profili, semplificando l'onboarding dei dispositivi. Per gli operatori Hospitality che gestiscono centinaia di dispositivi del personale in più proprietà, questa semplificazione operativa si traduce direttamente in una riduzione dei costi IT. Per gli hub Transport che gestiscono migliaia di connessioni simultanee, la scalabilità di RADIUS è non negoziabile.

Sicurezza e Analisi Migliorate

Il controllo degli accessi granulare e l'assegnazione dinamica delle VLAN riducono il raggio d'azione di una potenziale violazione limitando il movimento laterale. I dati di accounting RADIUS forniscono approfondimenti dettagliati sull'utilizzo della rete e sul comportamento degli utenti. Se integrati con la piattaforma di Purple, questi dati migliorano le capacità analitiche, favorendo migliori decisioni operative in tutti i tipi di sedi. La combinazione di autenticazione sicura e analisi attuabili rappresenta la piena proposta di valore dell'infrastruttura WiFi aziendale.

Termini chiave e definizioni

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Operates over UDP ports 1812 (authentication) and 1813 (accounting).

The core infrastructure required to move from shared passwords to individual user identities on an enterprise WiFi network.

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The framework that utilises RADIUS to secure enterprise wireless networks. Any enterprise WiFi deployment targeting WPA2-Enterprise or WPA3-Enterprise must implement 802.1X.

Supplicant

The client device — laptop, smartphone, or IoT device — that wishes to attach to the network and must provide credentials to the Authenticator.

The endpoint that requires configuration, often via MDM, to support the chosen EAP method and trust the RADIUS server's certificate.

Authenticator

The network device — typically a wireless Access Point or an 802.1X-capable switch — that facilitates the authentication process by relaying EAP messages between the Supplicant and the RADIUS server.

The infrastructure component that enforces the block or allow decision based on the RADIUS server's response. It is the 'bouncer' of the network.

EAP (Extensible Authentication Protocol)

An authentication framework that defines a set of negotiable authentication methods (EAP methods) used to carry credentials securely between the Supplicant and the Authentication Server.

The protocol that carries the actual authentication credentials — certificates, passwords — securely over the air within the 802.1X framework.

EAP-TLS (EAP Transport Layer Security)

An EAP method that uses mutual TLS authentication, requiring both the RADIUS server and the client device to present valid digital certificates. It eliminates password-based authentication entirely.

The most secure method for wireless authentication. Recommended for all corporate-managed devices where an MDM platform can provision client certificates.

VSA (Vendor-Specific Attribute)

Custom attributes within a RADIUS packet that allow network vendors to support proprietary or extended features beyond the standard RADIUS attribute set defined in RFC 2865.

Used extensively for advanced policy enforcement, including dynamic VLAN assignment (Tunnel-Private-Group-ID), bandwidth limits, and applying specific firewall roles to authenticated sessions.

Shared Secret

A text string known only to the Authenticator and the RADIUS server, used to verify the integrity of RADIUS packets and encrypt the password field within Access-Request packets.

A critical security parameter. A mismatch between the AP and the server causes silent packet drops and is the most common cause of authentication failure in new deployments.

NAS (Network Access Server)

The network device — typically an Access Point or switch — that acts as the Authenticator in the 802.1X framework, enforcing access control based on RADIUS decisions.

Often used interchangeably with 'Authenticator' in RADIUS documentation and vendor configuration guides.

PEAP (Protected EAP)

An EAP method that establishes an encrypted TLS tunnel between the Supplicant and the RADIUS server, within which a simpler inner authentication method (typically MSCHAPv2) is used to validate username and password credentials.

A pragmatic choice for BYOD environments where deploying client certificates is impractical. Requires strict enforcement of server certificate validation on client devices to prevent credential harvesting attacks.

Casi di studio

A 200-room hotel needs to segment its wireless network. Currently, they use a single PSK for staff and a captive portal for guests. Staff devices — tablets for housekeeping, laptops for management — are intermingled on the same subnet. How should they redesign this using RADIUS?

Deploy a cloud-hosted RADIUS server integrated with the hotel's Azure AD. Configure the wireless access points to use 802.1X authentication pointing to the RADIUS server. In Azure AD, create security groups for 'Housekeeping' and 'Management'. On the RADIUS server, configure network policies: if the authenticating user is a member of the 'Housekeeping' group, return Access-Accept with the RADIUS attribute Tunnel-Private-Group-ID set to VLAN 20. If the user is in 'Management', return VLAN 30. Deploy MDM profiles via Intune to staff devices with EAP-TLS certificates for seamless, password-free authentication. Guest access continues via a separate SSID using Purple's captive portal for data capture and terms acceptance.

A retail chain with 80 stores is experiencing frequent WiFi connection drops for their handheld inventory scanners during peak holiday shopping hours. The scanners use PEAP-MSCHAPv2 against a central RADIUS server located in a regional data centre connected via a managed MPLS WAN.

Analyse RADIUS server logs to confirm EAP timeouts correlating with peak traffic periods. Measure the round-trip latency between the store APs and the RADIUS server — if this exceeds 150ms, EAP timeouts become likely. Implement local survivability at the branch level by deploying a lightweight RADIUS proxy or edge appliance at each store that caches session credentials for a defined period. Alternatively, migrate to a cloud RADIUS service with regional points of presence to reduce WAN dependency. Adjust the EAP timeout and retry parameters on the wireless controllers to accommodate the measured latency. For the longer term, evaluate migrating scanner authentication to MAC Authentication Bypass (MAB) with strict VLAN assignment, reducing the authentication overhead for non-interactive IoT devices.

Analisi degli scenari

Q1. Your organisation is migrating from a single PSK to 802.1X. You have a mix of corporate-owned laptops managed via Intune and employee BYOD smartphones. What EAP methods should you deploy for each device category, and what are the key configuration requirements for each?

💡 Suggerimento:Consider the certificate provisioning capabilities available for managed versus unmanaged devices, and the security trade-offs of password-based versus certificate-based authentication.

Mostra l'approccio consigliato

Deploy EAP-TLS for corporate-owned laptops, utilising Intune to silently push the required client certificates via a SCEP or PKCS profile. This eliminates password-based authentication and provides the strongest security posture. For BYOD smartphones where client certificate management is impractical, deploy PEAP-MSCHAPv2, allowing users to authenticate with their corporate username and password within a protected TLS tunnel. Critically, configure the RADIUS server to present a certificate from a well-known CA, and enforce server certificate validation on client devices via a WiFi configuration profile to prevent rogue AP attacks. Consider separating BYOD devices onto a restricted VLAN with limited access to internal resources.

Q2. After deploying a new RADIUS server for a stadium's staff WiFi, clients are failing to connect. The AP logs show 'RADIUS Server Timeout'. Network team confirms UDP 1812 is open between the APs and the RADIUS server. What is the most likely root cause, and what is your diagnostic process?

💡 Suggerimento:The RADIUS server will silently discard packets if a specific security parameter does not match, producing a timeout on the AP side with no corresponding log entry on the server.

Mostra l'approccio consigliato

The most likely cause is a Shared Secret mismatch. If the shared secret configured on the Access Point does not exactly match the shared secret configured for that AP's IP address on the RADIUS server, the server will drop the Access-Request packets without generating an authentication failure log entry. The diagnostic process is: (1) Check the RADIUS server logs — if there are zero entries for the AP's IP address, the server is discarding packets, pointing to a shared secret mismatch. (2) Verify the shared secret on both the AP and the RADIUS server client configuration, checking for trailing spaces or character encoding issues. (3) If shared secrets match, use a packet capture on the RADIUS server's network interface to confirm packets are arriving. (4) If packets arrive but are dropped, verify the AP's source IP address matches the client IP configured on the RADIUS server.

Q3. A public sector venue wants to offer seamless, secure WiFi to visitors from partner government departments, allowing them to authenticate using their home organisation's credentials without requiring a separate guest account. How does RADIUS enable this, and what are the key security considerations?

💡 Suggerimento:Think about how RADIUS requests can be forwarded between different organisations based on the identity realm, and what trust relationships must be established.

Mostra l'approccio consigliato

This is achieved using a RADIUS Proxy architecture, similar to the eduroam or govroam models. The local RADIUS server is configured as a proxy. When it receives an Access-Request, it inspects the realm — the domain portion of the username, such as user@department.gov.uk . If the realm belongs to a partner organisation, the local server forwards the Access-Request to the partner's RADIUS server over a pre-established, encrypted RADIUS proxy connection. The partner server authenticates the user against its own identity store and returns the result to the local server, which relays it to the AP. Key security considerations include: establishing formal trust agreements with each partner organisation; using RadSec (RADIUS over TLS) rather than standard UDP for proxy connections to encrypt traffic in transit; validating that the partner RADIUS server's certificate is trusted before accepting proxied responses; and defining clear policies for what network access level to grant to visiting users from each partner realm.