Il Costo Nascosto dei Dati di Telemetria sulle WLAN Aziendali

Questa guida illustra i costi nascosti in termini di larghezza di banda e conformità della telemetria IoT non richiesta sulle WLAN aziendali. Fornisce strategie architetturali attuabili, inclusa la segmentazione VLAN e il filtraggio DNS edge, per mitigare i rischi e recuperare la capacità di trasmissione per i servizi aziendali critici.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- L'Anatomia del Traffico di Telemetria

- Implicazioni per la Sicurezza e la Conformità

- L'Imperativo del Filtraggio all'Edge

- Guida all'Implementazione

- Fase 1: Segmentazione della Rete

- Fase 2: Audit del Traffico e Definizione della Baseline

- Fase 3: DNS Sinkholing

- Fase 4: Filtraggio in Uscita e DPI

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

- Ascolta il Briefing

Riepilogo Esecutivo

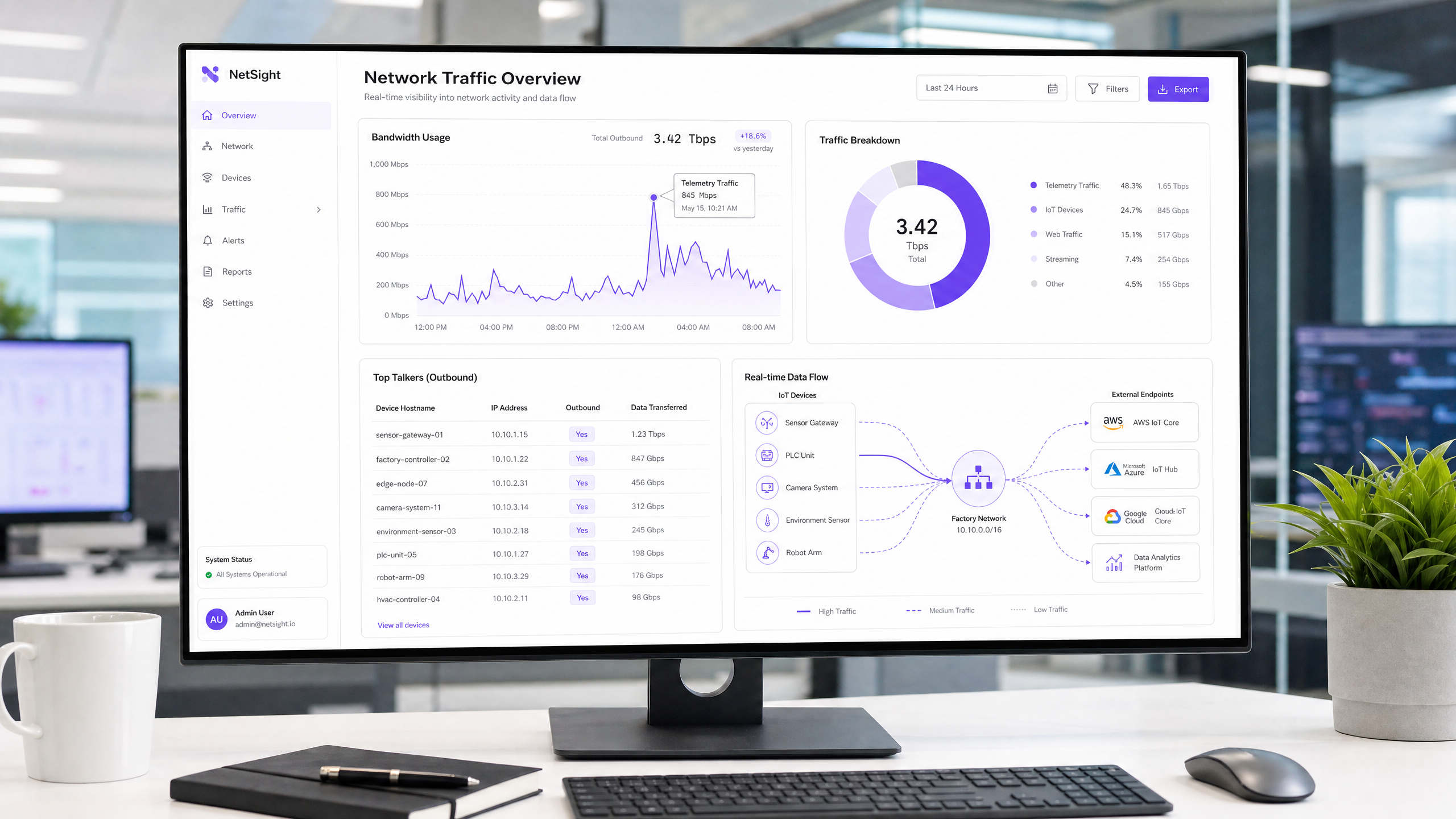

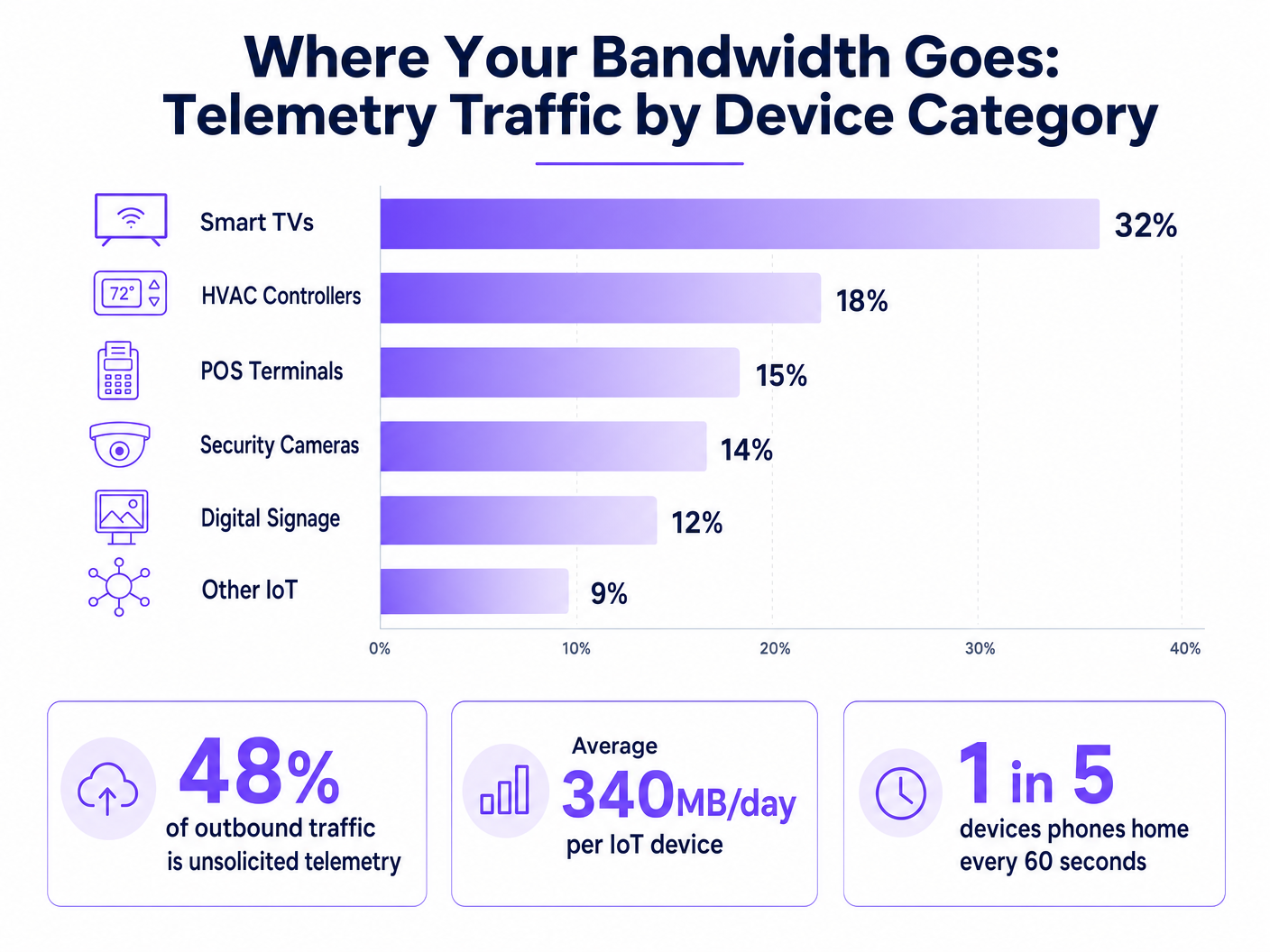

Per i CTO e gli architetti di rete che gestiscono ambienti ad alta densità nei settori dell'ospitalità, della vendita al dettaglio e pubblico, l'esplosione dei dispositivi IoT ha introdotto una tassa nascosta sulle WLAN aziendali: i dati di telemetria non richiesti. Ogni smart TV, controller HVAC e terminale POS invia continuamente segnali alla base, inviando dati diagnostici, statistiche di utilizzo e controlli del firmware agli endpoint dei fornitori. Nel complesso, questo traffico può consumare fino al 48% della larghezza di banda in uscita, impattando gravemente il legittimo Guest WiFi e le operazioni aziendali. Oltre al degrado della capacità di trasmissione, la telemetria incontrollata rappresenta un significativo rischio di conformità ai sensi del GDPR e del PCI DSS, creando vettori di esfiltrazione dati non controllati. Questa guida fornisce un modello tecnico per identificare, isolare e filtrare il traffico di telemetria all'edge, consentendo ai team IT di recuperare larghezza di banda, applicare politiche di sicurezza e migliorare il ROI complessivo della rete senza interrompere la funzionalità critica dei dispositivi.

Approfondimento Tecnico

La sfida fondamentale con la telemetria IoT è che opera autonomamente, al di fuori dell'ambito delle politiche di rete standard. I dispositivi sono programmati per comunicare con endpoint controllati dai fornitori, spesso utilizzando una logica di ritentativo aggressiva se la connettività viene interrotta.

L'Anatomia del Traffico di Telemetria

I payload di telemetria variano a seconda del fornitore ma generalmente includono metriche di salute del dispositivo, log di errore e modelli di utilizzo. Ad esempio, una smart TV in una camera d'albergo potrebbe effettuare un ping ai server Samsung o LG ogni pochi minuti. Mentre i singoli pacchetti sono piccoli, il volume aggregato su migliaia di dispositivi è considerevole. La nostra analisi mostra che il dispositivo IoT aziendale medio genera circa 340 MB di traffico in uscita al giorno.

Implicazioni per la Sicurezza e la Conformità

La telemetria non filtrata crea un punto cieco nella sicurezza della rete. Quando i dispositivi bypassano i controlli organizzativi per comunicare esternamente, violano il principio del minimo privilegio. Ciò è particolarmente problematico in ambienti soggetti a rigorosi quadri normativi.

Ai sensi del PCI DSS v4.0, qualsiasi dispositivo che condivide un segmento di rete con ambienti di dati dei titolari di carta (CDE) rientra nell'ambito della conformità. Se un terminale POS genera telemetria in uscita, deve essere strettamente isolato. Analogamente, l'Articolo 32 del GDPR impone misure tecniche appropriate per proteggere i dati. Le connessioni in uscita non controllate, anche se presumibilmente benigne, non soddisfano questo standard. Mentre IEEE 802.1X fornisce un'autenticazione robusta a livello di porta, non ispeziona né controlla il payload dei dispositivi autenticati. WPA3 protegge la trasmissione wireless ma non fa nulla per impedire al dispositivo di avviare la connessione di telemetria.

L'Imperativo del Filtraggio all'Edge

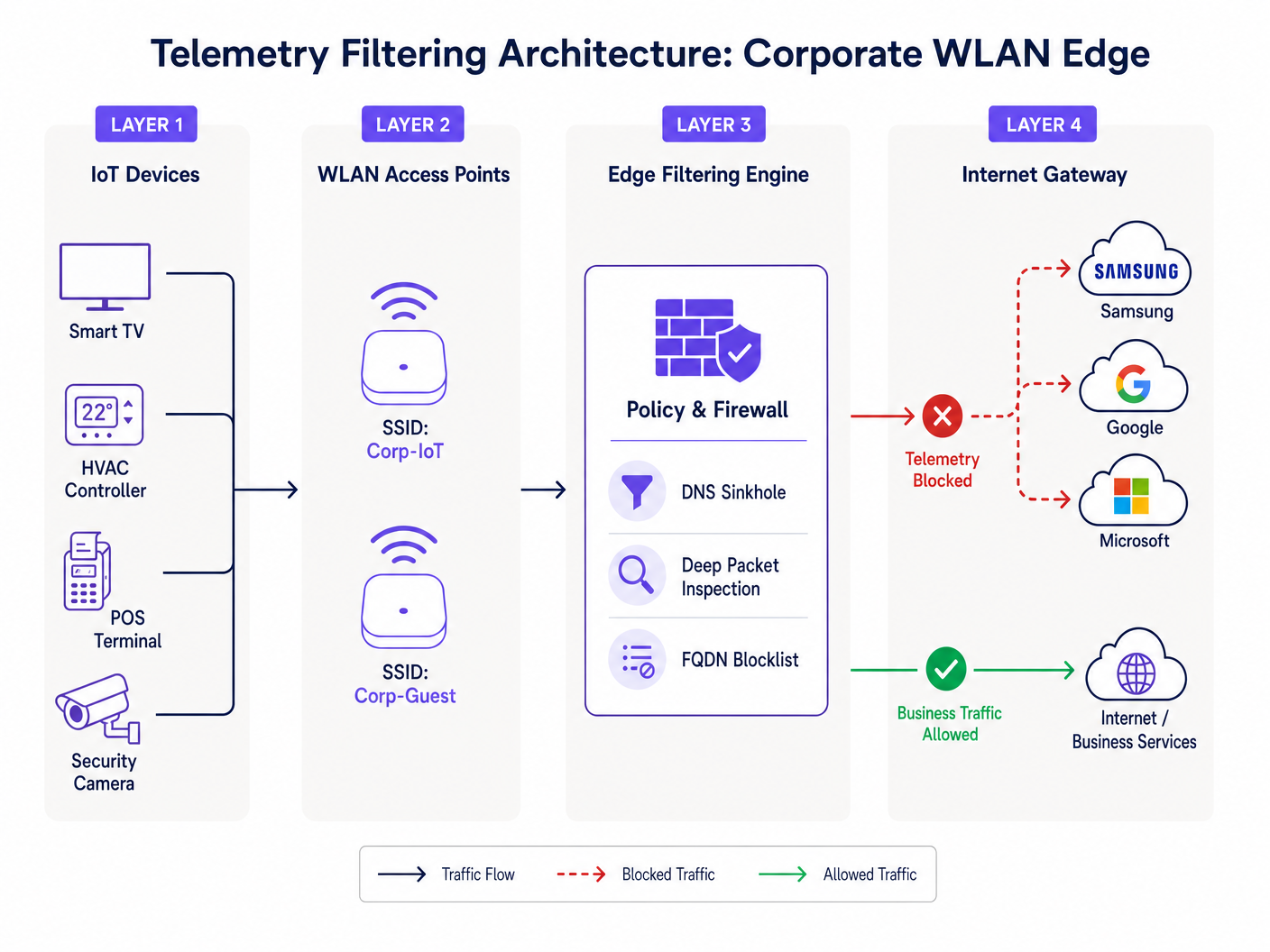

Per affrontare questo problema, le organizzazioni devono implementare il filtraggio all'edge della rete. Ciò implica un approccio a più livelli: DNS sinkholing per intercettare le richieste di risoluzione per domini di telemetria noti e Deep Packet Inspection (DPI) combinato con blocklist FQDN per rilevare le comunicazioni IP hardcoded. Questa architettura garantisce che solo il traffico aziendale autorizzato attraversi il gateway internet, come dettagliato nella nostra guida su Migliorare le Velocità WiFi Bloccando le Reti Pubblicitarie all'Edge .

Guida all'Implementazione

L'implementazione di un'architettura robusta per il filtraggio della telemetria richiede un approccio sistematico per evitare di interrompere il traffico operativo legittimo.

Fase 1: Segmentazione della Rete

Il passo fondamentale è una rigorosa segmentazione VLAN. I dispositivi IoT non devono mai risiedere sulla stessa sottorete degli utenti aziendali, delle reti guest o dei sistemi soggetti a PCI. Creare VLAN IoT dedicate con liste di controllo accessi (ACL) rigorose che neghino il routing inter-VLAN per impostazione predefinita.

Fase 2: Audit del Traffico e Definizione della Baseline

Prima di implementare i blocchi, stabilire una baseline del traffico. Implementare strumenti di analisi del flusso (NetFlow/sFlow) o utilizzare una piattaforma completa di WiFi Analytics per monitorare le connessioni in uscita. Identificare i principali "talker" e mappare i loro endpoint di destinazione. Questo audit rivelerà la vera portata del problema della telemetria.

Fase 3: DNS Sinkholing

Configurare l'ambito DHCP per la VLAN IoT per assegnare un resolver DNS interno che applichi le politiche. Implementare il blocco basato su categorie per endpoint di telemetria e diagnostica noti. Utilizzare blocklist curate dalla comunità o feed di intelligence sulle minacce commerciali. Monitorare i log per 72 ore in modalità 'solo report' per identificare potenziali falsi positivi prima di applicare i blocchi.

Fase 4: Filtraggio in Uscita e DPI

Per i dispositivi che bypassano il DNS utilizzando indirizzi IP hardcoded, implementare il filtraggio in uscita sul firewall perimetrale. Configurare le regole DPI per identificare e scartare le firme di telemetria. Assicurarsi che queste regole siano aggiornate regolarmente per tenere conto dei cambiamenti nell'infrastruttura del fornitore.

Migliori Pratiche

- Adottare una Postura Default-Deny per l'IoT: Per impostazione predefinita, le VLAN IoT non dovrebbero avere accesso a internet. Mettere in whitelist esplicitamente solo gli FQDN e le porte richieste per la funzionalità principale del dispositivo (es. NTP, specifici endpoint API).

- Implementare il Rate Limiting: Anche il traffico autorizzato dovrebbe essere soggetto a modellazione della larghezza di banda. Applicare politiche QoS per limitare la capacità di trasmissione massima disponibile ai segmenti IoT, assicurando che non possano saturare l'uplink durante gli aggiornamenti massivi del firmware.

- Manutenzione Regolare delle Blocklist: Gli endpoint di telemetria si evolvono. Automatizzare l'ingestione di blocklist FQDN aggiornate inal tuo motore di filtraggio edge per mantenerne l'efficacia.

- Monitora le Reti Ospiti: Applica principi di filtraggio simili alla rete ospite. Sebbene tu non possa controllare i dispositivi degli ospiti, puoi impedire che la loro telemetria degradi l'esperienza condivisa.

Risoluzione dei Problemi e Mitigazione del Rischio

Il rischio più significativo nel filtraggio della telemetria è il blocco eccessivo, che può compromettere la funzionalità del dispositivo. Ad esempio, bloccare la CDN di un fornitore potrebbe inavvertitamente bloccare aggiornamenti di sicurezza critici.

- Sintomo: I dispositivi mostrano lo stato offline nella console di gestione.

- Mitigazione: Esamina i log DNS per le query bloccate dall'IP del dispositivo interessato. Inserisci temporaneamente il dominio bloccato nella whitelist e verifica se la funzionalità viene ripristinata. Spesso, i fornitori utilizzano sottodomini distinti per la telemetria rispetto alla gestione (ad esempio,

telemetry.vendor.comvsapi.vendor.com).

Un'altra modalità di errore comune è la segmentazione incompleta, in cui una VLAN di gestione collega inavvertitamente il segmento IoT alla rete aziendale. Test di penetrazione regolari e audit delle VLAN sono essenziali per verificare l'isolamento.

ROI e Impatto sul Business

L'implementazione del filtraggio della telemetria produce ritorni immediati e misurabili.

- Recupero della Larghezza di Banda: Le organizzazioni registrano tipicamente una riduzione del 15-30% nell'utilizzo della WAN in uscita, posticipando costosi aggiornamenti della larghezza di banda.

- Miglioramento dell'Esperienza Utente: La larghezza di banda recuperata si traduce direttamente in una connettività più veloce e affidabile per ospiti e dipendenti, migliorando i punteggi di soddisfazione negli ambienti Hospitality e Retail .

- Riduzione del Rischio: L'eliminazione delle connessioni in uscita non autorizzate riduce significativamente la superficie di attacco e semplifica gli audit di conformità, mitigando il rischio di multe normative.

Per le implementazioni nel settore pubblico, dove i budget sono limitati e il controllo è elevato, queste efficienze sono fondamentali per fornire servizi affidabili, allineandosi con le iniziative volte a promuovere l'inclusione digitale come discusso nel nostro recente annuncio: Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Ascolta il Briefing

Per un approfondimento sulle considerazioni architetturali, ascolta il nostro briefing tecnico di 10 minuti:

Definizioni chiave

Telemetry Data

Automated transmission of operational, diagnostic, or usage data from a connected device back to its manufacturer or a third-party cloud service.

Often transmitted without explicit IT authorization, consuming bandwidth and creating compliance blind spots.

DNS Sinkhole

A DNS server configured to hand out incorrect IP addresses (often 0.0.0.0) for specific domain names, effectively preventing devices from connecting to those domains.

Used as a lightweight, highly effective method to block known telemetry and tracking endpoints at the network edge.

Deep Packet Inspection (DPI)

Advanced network packet filtering that examines the data part (and possibly the header) of a packet as it passes an inspection point, searching for protocol non-compliance, viruses, spam, intrusions, or defined criteria.

Necessary for identifying and blocking telemetry traffic that uses hardcoded IP addresses or non-standard ports, bypassing DNS controls.

FQDN Blocklist

A list of Fully Qualified Domain Names (e.g., telemetry.vendor.com) that are explicitly denied access through the network gateway or DNS resolver.

More precise than IP blocking, as cloud-hosted telemetry endpoints frequently change IP addresses but maintain consistent domain names.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic, improve performance, and enhance security.

The critical first step in managing IoT devices, ensuring their telemetry traffic cannot traverse corporate or PCI-scoped network segments.

Egress Filtering

The practice of monitoring and potentially restricting the flow of information outbound from one network to another, typically the internet.

Crucial for preventing unauthorized data exfiltration and enforcing the 'Default-Deny' posture for IoT segments.

PCI DSS Scope

All system components, people, and processes that are included in or connected to the Cardholder Data Environment (CDE).

Uncontrolled telemetry from devices on the same network segment as payment terminals can inadvertently bring those devices into audit scope.

IEEE 802.1X

An IEEE Standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

While it secures network entry, it does not inspect or control the telemetry payloads sent by authenticated devices.

Esempi pratici

A 400-room resort is experiencing severe network congestion every morning between 2:00 AM and 4:00 AM, impacting early-rising guests and back-office operations. The network team suspects the recently installed smart TVs in every room are responsible. How should they diagnose and resolve this?

- Diagnosis: Deploy a NetFlow collector on the core switch to analyze traffic during the congestion window. The analysis reveals that all 400 TVs are simultaneously downloading firmware updates and uploading aggregated daily usage telemetry to the manufacturer's CDN. 2. Resolution: First, ensure the TVs are on a dedicated IoT VLAN. Second, implement a QoS policy on the firewall to rate-limit outbound and inbound traffic for the IoT VLAN to 10% of the total WAN link capacity. Third, implement DNS sinkholing to block the specific FQDNs used for telemetry upload, while allowing the FQDNs used for firmware updates. Finally, stagger the update windows if the vendor management console permits.

A large retail chain with 200 locations uses a mix of legacy and modern POS systems. During a PCI DSS audit, the assessor notes that several modern POS terminals are generating outbound HTTPS traffic to unknown cloud endpoints. How should the network architect remediate this finding?

- Immediate Containment: Verify that the POS terminals are on a strictly isolated CDE (Cardholder Data Environment) VLAN. 2. Traffic Analysis: Perform packet captures (PCAP) on the egress interface for the CDE VLAN. Identify the destination IP addresses and attempt reverse DNS lookups to determine the vendor. 3. Policy Enforcement: Implement a 'Default-Deny' egress rule on the firewall for the CDE VLAN. Only explicitly whitelist the IP addresses and ports required for payment processing and authorized management traffic. 4. Documentation: Document the whitelisted endpoints and the business justification for each in the firewall rule base, providing this documentation to the PCI assessor.

Domande di esercitazione

Q1. You are deploying a new fleet of smart HVAC controllers across a corporate campus. The vendor states that the controllers require internet access to report diagnostic data to their cloud platform for warranty support. How do you integrate these devices securely?

Suggerimento: Consider the principle of least privilege and how to balance operational requirements with security controls.

Visualizza risposta modello

- Place the HVAC controllers on a dedicated, isolated IoT VLAN. 2. Request the specific FQDNs and ports required for the diagnostic reporting from the vendor. 3. Configure the perimeter firewall with a default-deny egress rule for the IoT VLAN. 4. Create an explicit allow rule only for the vendor-provided FQDNs and ports. 5. Implement rate limiting on the VLAN to prevent the controllers from consuming excessive bandwidth.

Q2. During a routine log review, you notice a significant volume of DNS requests from the IoT VLAN being blocked by the DNS sinkhole. However, the operations team reports that the digital signage displays are no longer updating their content. What is the likely cause and remediation?

Suggerimento: Think about how vendors often structure their cloud services and the risks of over-blocking.

Visualizza risposta modello

The likely cause is over-blocking. The vendor is probably using the same domain (or a closely related subdomain) for both telemetry reporting and content delivery. Remediation: 1. Identify the specific blocked domain in the DNS logs. 2. Temporarily whitelist the domain. 3. Use packet capture to analyze the traffic to that domain. 4. If possible, use DPI on the firewall to block the specific telemetry URI paths while allowing the content update paths, or work with the vendor to identify distinct FQDNs for each function.

Q3. A stadium IT director wants to implement telemetry filtering but is concerned about the processing overhead on the core firewall during game days when 50,000 fans are connected. What architecture provides the most efficient filtering?

Suggerimento: Which filtering method consumes the least CPU cycles on the firewall?

Visualizza risposta modello

The most efficient approach is to rely heavily on DNS sinkholing for the bulk of the filtering. By configuring the DHCP servers to point client devices to an internal DNS resolver that blocks known telemetry domains, the traffic is dropped before a connection is even attempted, saving firewall state table entries and DPI processing cycles. The firewall should only be used as a secondary measure for hardcoded IPs or highly specific block rules.