Progettare un'architettura WiFi multi-tenant per MDU

Questa guida autorevole fornisce un progetto architettonico per la distribuzione di reti WiFi scalabili, sicure e isolate su più unità in un MDU. Copre considerazioni critiche tra cui la segmentazione VLAN, la pianificazione RF, l'autenticazione 802.1X e come bilanciare l'isolamento dei tenant con la gestione centralizzata per un ROI migliorato.

Ascolta questa guida

Visualizza trascrizione del podcast

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Le Fondamenta: Segmentazione Logica tramite VLAN

- Standard di Autenticazione e Crittografia

- Isolamento Ospiti e IoT

- Guida all'Implementazione

- Fase 1: Progettazione della Rete Logica

- Fase 2: Pianificazione RF e Sopralluogo

- Fase 3: Configurazione dell'infrastruttura

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- Modalità di Guasto Comuni

- ROI e Impatto sul Business

Riepilogo Esecutivo

Per i CTO e gli Architetti Capo che gestiscono Unità Abitative Multiple (MDU) — siano essi complessi ricettivi estesi, ambienti commerciali a uso misto o alloggi del settore pubblico — la sfida è costante: fornire connettività sicura e ad alte prestazioni a tenant indipendenti su un'infrastruttura fisica condivisa. I tradizionali design di rete a tenant singolo crollano sotto il peso dei requisiti MDU, portando a vulnerabilità di sicurezza, saturazione del dominio di broadcast e un overhead di supporto ingestibile.

Progettare un'architettura WiFi multi-tenant richiede un passaggio dall'isolamento fisico alla segmentazione logica. Questa guida di riferimento delinea il progetto architettonico definitivo per le implementazioni MDU. Esamineremo l'implementazione del tagging VLAN IEEE 802.1Q per un rigoroso isolamento del traffico, la necessità dell'autenticazione RADIUS 802.1X per il controllo degli accessi e il ruolo critico dei controller cloud centralizzati nel mantenere la visibilità operativa. Adottando questi principi vendor-neutral, gli operatori delle sedi possono mitigare i rischi di conformità (come PCI DSS e GDPR), ridurre le spese operative e trasformare la connettività da centro di costo a livello di servizio monetizzabile.

Approfondimento Tecnico

Le Fondamenta: Segmentazione Logica tramite VLAN

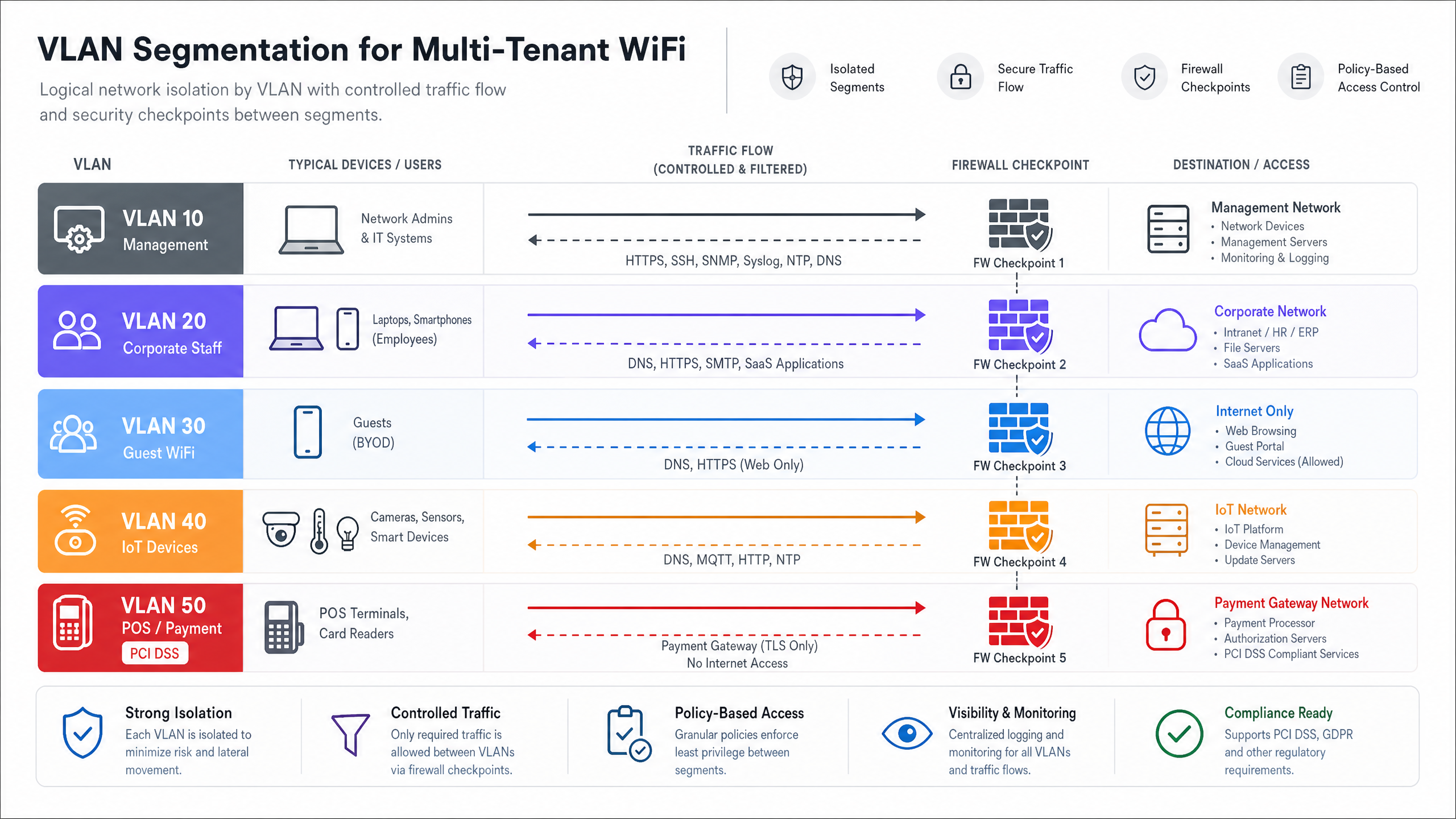

La pietra angolare di qualsiasi architettura multi-tenant è una rigorosa segmentazione della rete. In un ambiente fisico condiviso, la distribuzione di switch e cablaggi separati per ogni tenant è commercialmente impraticabile. L'isolamento viene invece ottenuto al Livello 2 utilizzando le Virtual Local Area Networks (VLAN) IEEE 802.1Q.

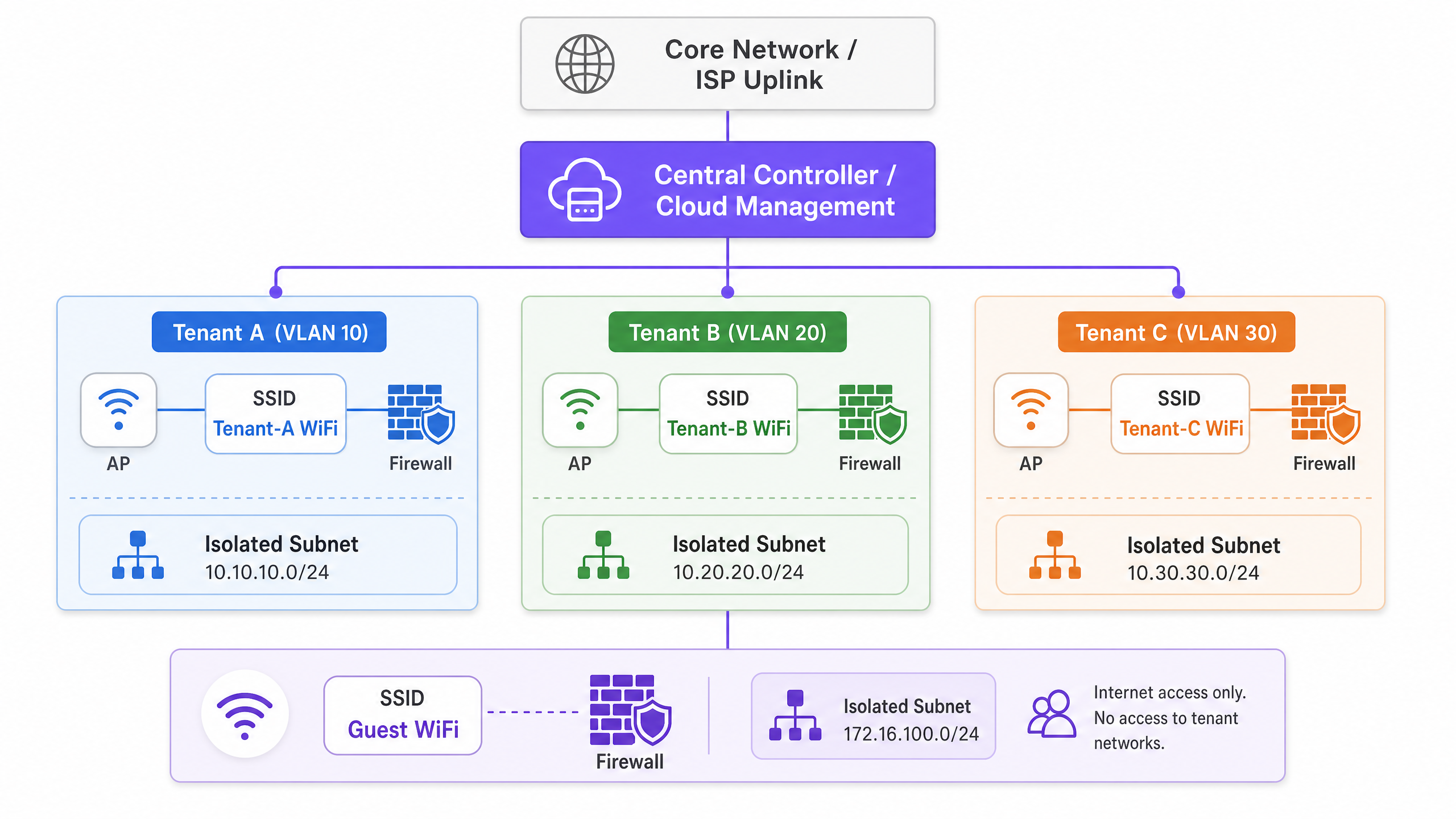

In questo modello, un singolo access point (AP) trasmette più Service Set Identifiers (SSIDs), o utilizza l'assegnazione dinamica di VLAN tramite RADIUS, per servire diversi profili di tenant. Quando un client si associa alla rete, il suo traffico viene etichettato con un ID VLAN specifico al bordo dell'AP. Questo tag persiste mentre il frame attraversa i collegamenti trunk attraverso il fabric di switch condiviso, garantendo che il Tenant A (ad es. VLAN 10) rimanga completamente isolato dal Tenant B (ad es. VLAN 20) al livello di collegamento dati.

Tuttavia, le VLAN forniscono isolamento, non sicurezza intrinseca. Per prevenire movimenti laterali tra le reti dei tenant, il routing inter-VLAN deve essere strettamente controllato tramite policy firewall al livello di distribuzione o core. Un approccio Zero Trust impone che il traffico tra le VLAN dei tenant sia implicitamente negato a meno che non sia esplicitamente consentito per servizi specifici e richiesti.

Standard di Autenticazione e Crittografia

Per ambienti multi-tenant di livello enterprise, le Pre-Shared Keys (PSK) sono inadeguate. Sono facilmente condivisibili, difficili da ruotare senza impattare tutti gli utenti e non offrono alcuna responsabilità individuale. Lo standard architettonico è IEEE 802.1X con autenticazione RADIUS.

Con 802.1X, ogni utente o dispositivo si autentica individualmente utilizzando credenziali uniche o certificati digitali. Il server RADIUS non solo convalida l'identità, ma può anche passare attributi specifici del fornitore (VSA) all'autenticatore (l'AP o lo switch), assegnando dinamicamente l'utente alla sua VLAN designata indipendentemente dall'SSID a cui si è connesso. Ciò riduce significativamente la proliferazione di SSID, il che è fondamentale per mantenere l'efficienza del tempo di trasmissione.

Per la crittografia, WPA3-Enterprise è il mandato attuale. Fornisce robuste suite di sicurezza a 192 bit per ambienti altamente sensibili e mitiga gli attacchi di dizionario offline che affliggevano WPA2.

Isolamento Ospiti e IoT

Oltre al traffico aziendale o dei tenant, le architetture MDU devono tenere conto di due profili di traffico distinti: Ospiti e dispositivi Internet of Things (IoT).

- Reti Ospiti: Gli ospiti richiedono un accesso a internet senza attriti ma devono essere completamente segregati dai dati dei tenant. Questo è tipicamente gestito tramite un captive portal. Per approfondimenti dettagliati sulla gestione di questo livello e sul suo sfruttamento per la business intelligence, consulta la nostra panoramica completa su Guest WiFi e le relative funzionalità di WiFi Analytics .

- Dispositivi IoT: Le MDU moderne sono pesantemente strumentate con termostati intelligenti, telecamere IP e sistemi di gestione degli edifici. Questi dispositivi sono spesso headless, difficili da patchare e rappresentano una significativa superficie di attacco. Devono essere isolati su VLAN IoT dedicate con un rigoroso filtraggio in uscita, consentendo la comunicazione solo con server di gestione specifici.

Guida all'Implementazione

La distribuzione di questa architettura richiede un approccio metodico, passando dalla progettazione logica alla validazione fisica.

Fase 1: Progettazione della Rete Logica

Inizia definendo lo schema di indirizzamento IP e la mappatura VLAN. Un approccio strutturato previene la sovrapposizione di sottoreti e semplifica il routing.

- VLAN di Gestione (ad es. VLAN 1): Strettamente per l'infrastruttura di rete (AP, switch). Nessun accesso utente.

- VLAN Tenant (ad es. VLAN 100-199): Sottoreti dedicate per singoli tenant o unità aziendali.

- VLAN Ospiti (ad es. VLAN 200): Accesso solo a Internet, fortemente limitato.

- VLAN IoT/Strutture (ad es. VLAN 300): Per i sistemi di gestione degli edifici.

Fase 2: Pianificazione RF e Sopralluogo

In ambienti ad alta densità come Hospitality o Retail , l'Interferenza Co-Canale (CCI) è la causa principale delle scarse prestazioni. Un'indagine predittiva è insufficiente; un'indagine RF attiva e in loco è obbligatoria per tenere conto dell'attenuazione delle pareti e delle interferenze vicine.

- Preferenza 5 GHz / 6 GHz: Spingere i client sulla banda 5 GHz, o 6 GHz se si utilizza Wi-Fi 6E, per sfruttare più canali non sovrapposti. Per una comprensione più approfondita della gestione dello spettro, consulta la nostra guida su Wi Fi Frequencies: A Guide to Wi-Fi Frequenze nel 2026 .

- Larghezza dei canali: Nelle MDU dense, limitare la larghezza dei canali a 20 MHz sulla banda a 2.4 GHz e a 40 MHz sulla banda a 5 GHz per massimizzare il riutilizzo dei canali.

- Se si riscontrano problemi di prestazioni in una distribuzione esistente, consultare Come analizzare e modificare il canale WiFi per la massima velocità (o la versione italiana: Come analizzare e modificare il canale WiFi per la massima velocità ).

Fase 3: Configurazione dell'infrastruttura

- Switch Fabric: Configurare meticolosamente le porte trunk. Assicurarsi che solo le VLAN richieste siano consentite sugli uplink tra gli switch di accesso e il core.

- Access Point: Implementare AP in grado di supportare più BSSID e di integrarsi con un controller cloud. Limitare il numero di SSID trasmessi a un massimo di 3-4 per radio per preservare l'airtime.

- Politiche del controller: Definire limiti di larghezza di banda per tenant o per utente per evitare che un singolo client aggressivo saturi l'uplink WAN condiviso.

Migliori Pratiche

- Gestione Cloud Centralizzata: Il sovraccarico operativo della gestione di un ambiente MDU distribuito senza un'unica interfaccia di gestione è insostenibile. Un controller cloud consente il provisioning zero-touch, la gestione del firmware e l'applicazione centralizzata delle politiche.

- Assegnazione Dinamica delle VLAN: Invece di trasmettere "Tenant_A_WiFi", "Tenant_B_WiFi", ecc., trasmettere un singolo SSID "MDU_Secure" e utilizzare 802.1X/RADIUS per assegnare dinamicamente gli utenti autenticati alla loro VLAN corretta. Ciò riduce drasticamente l'overhead dei beacon.

- Servizi Basati sulla Posizione: Sfruttare il BLE (Bluetooth Low Energy) integrato negli AP moderni per il tracciamento degli asset o la navigazione interna. Per maggiori informazioni, leggere BLE Low Energy Explained for Enterprise .

- Ottimizzare per l'ambiente: La disposizione fisica di uno spazio ufficio MDU richiede una messa a punto specifica. Fare riferimento a Office Wi Fi: Optimize Your Modern Office Wi-Fi Network per ottimizzazioni specifiche per l'ambiente.

Risoluzione dei Problemi e Mitigazione del Rischio

Modalità di Guasto Comuni

- Errata configurazione della porta Trunk: La causa più frequente di "connesso, senza internet" nelle configurazioni multi-tenant. Se una VLAN manca da un link trunk tra l'AP e il gateway, le richieste DHCP falliranno.

- Mitigazione: Implementare l'audit automatico della configurazione e documentare rigorosamente la topologia dello spanning tree.

- Overhead degli SSID: La trasmissione di 10 SSID su un singolo AP significa che la radio trascorre una percentuale significativa del suo tempo solo a trasmettere frame beacon, lasciando poco airtime per i dati effettivi.

- Mitigazione: Consolidare gli SSID e utilizzare l'assegnazione dinamica delle VLAN.

- Esposizione del Piano di Gestione: Se un tenant può effettuare il ping o accedere all'interfaccia di gestione di un AP o di uno switch, la rete è fondamentalmente compromessa.

- Mitigazione: Utilizzare una VLAN di gestione dedicata e out-of-band e applicare rigorose Access Control List (ACL) che bloccano tutto il traffico RFC 1918 dalle sottoreti dei tenant alla sottorete di gestione.

ROI e Impatto sul Business

La transizione a una robusta architettura multi-tenant trasforma la rete da un male necessario a un asset strategico.

- OpEx Ridotto: La gestione centralizzata e la segmentazione logica riducono la necessità di interventi in loco. I desk di supporto possono diagnosticare i problemi da remoto, identificando se un guasto risiede nell'infrastruttura condivisa o nella configurazione specifica del tenant.

- Conformità e Riduzione del Rischio: Isolando i dati Payment Card Industry (PCI) (ad esempio, nelle unità di vendita al dettaglio) o i dati sensibili dei pazienti (ad esempio, nelle strutture Healthcare situate all'interno di edifici a uso misto), l'ambito degli audit di conformità è drasticamente ridotto, risparmiando significative spese di consulenza.

- Monetizzazione: Con un'architettura stabile e segmentata, gli operatori delle sedi possono offrire pacchetti di larghezza di banda a livelli ai tenant, generando entrate ricorrenti. Inoltre, la rete guest può essere sfruttata per l'acquisizione di dati e il marketing, trasformando il traffico pedonale in intelligenza azionabile.

Ascolta il nostro podcast di briefing tecnico qui sotto per una discussione approfondita su questi principi architettonici:

Definizioni chiave

VLAN (Virtual Local Area Network)

A logical grouping of network devices that appear to be on the same local LAN, regardless of their physical location.

Used in MDUs to logically separate traffic from different tenants sharing the same physical switches and APs, reducing broadcast traffic and improving performance.

IEEE 802.1Q

The networking standard that supports VLANs on an Ethernet network by inserting a 32-bit tag into the Ethernet frame.

This is the underlying protocol that allows a single trunk cable to carry traffic for multiple isolated tenant networks.

IEEE 802.1X

An IEEE standard for port-based network access control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

Essential for enterprise MDU deployments, it allows individual user authentication (via RADIUS) rather than relying on a shared password, enabling dynamic VLAN assignment.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The server component in an 802.1X deployment that verifies credentials and tells the AP which VLAN to assign the tenant device to.

Trunk Port

A network switch port configured to carry traffic for multiple VLANs simultaneously, using 802.1Q tags to keep the traffic separated.

The critical link between access switches and the core network. Misconfiguring a trunk port is the most common cause of tenant connectivity failure.

Co-Channel Interference (CCI)

Interference that occurs when two or more access points are transmitting on the exact same frequency channel within hearing distance of each other.

A major issue in dense MDUs (like hotels or apartment blocks) that causes devices to wait for the channel to clear, drastically reducing network throughput.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the network access device (AP or switch) to place an authenticated user into a specific VLAN based on their identity.

Allows venue operators to broadcast a single secure SSID for all tenants, assigning them to their isolated networks post-authentication, thereby saving RF airtime.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Used on the Guest VLAN in an MDU to enforce terms of service, collect marketing data, or process payments before granting internet access.

Esempi pratici

A mixed-use retail and office complex (MDU) needs to provide secure WiFi for 15 independent retail tenants, a shared corporate office space, and public guest WiFi. The venue operator wants to use a single physical network infrastructure to reduce costs but must ensure PCI DSS compliance for the retailers.

- Deploy enterprise-grade APs managed by a central cloud controller.

- Create a 'Management' VLAN (VLAN 10) strictly for network devices.

- Create a 'Guest' VLAN (VLAN 20) with client isolation enabled and a captive portal. Route this traffic directly to the internet, bypassing internal networks.

- For the office space, create a 'Corporate' VLAN (VLAN 30) using 802.1X authentication.

- For the retail tenants, implement Dynamic VLAN Assignment. Broadcast a single 'Retail_Secure' SSID using 802.1X. When a retail device authenticates via the central RADIUS server, the server passes a Vendor-Specific Attribute (VSA) that assigns the device to its specific tenant VLAN (e.g., VLANs 101-115).

- Configure the core firewall to block all inter-VLAN routing between the retail VLANs, ensuring strict isolation required for PCI DSS.

A 400-room hotel ([Hospitality](/industries/hospitality)) is upgrading its network. They need to support guest devices, staff tablets for housekeeping, and new IoT smart thermostats in every room. They currently experience frequent dropouts during peak evening hours.

- Conduct an active RF site survey to identify interference and plan AP placement (likely moving from hallway deployments to in-room or every-other-room deployments to handle density).

- Segment traffic logically: Guest (VLAN 100), Staff (VLAN 200), IoT (VLAN 300).

- Implement per-user bandwidth limiting on the Guest SSID (e.g., 10 Mbps down / 5 Mbps up) to prevent a few heavy users from saturating the WAN link during peak hours.

- For the IoT thermostats, use a dedicated hidden SSID with WPA3-Personal (if supported) or MAC Authentication Bypass (MAB) if they lack advanced supplicants. Apply strict egress filtering on VLAN 300 so thermostats can only communicate with the specific cloud management server.

Domande di esercitazione

Q1. You are designing the WiFi architecture for a new 50-unit premium apartment complex. The developer wants to offer 'Included Gigabit WiFi' as a selling point. They propose installing a standard consumer-grade wireless router in the telecom closet of each apartment, all wired back to a central unmanaged switch. What are the primary architectural flaws with this proposal, and what is the enterprise alternative?

Suggerimento: Consider RF interference, management overhead, and broadcast domain size.

Visualizza risposta modello

The proposed design has severe flaws. 1) RF Interference: 50 independent consumer routers will cause massive Co-Channel Interference (CCI), severely degrading performance. 2) Management: There is no central visibility; troubleshooting requires accessing 50 individual routers. 3) Security: An unmanaged switch means all apartments share a single broadcast domain, allowing tenants to potentially intercept each other's traffic.

The enterprise alternative is to deploy centrally managed, enterprise-grade APs (e.g., Wi-Fi 6/6E) in the apartments, connected to managed PoE switches. Implement 802.1X authentication with Dynamic VLAN Assignment so each tenant is logically isolated on their own VLAN, regardless of which AP they connect to. This provides central visibility, RF coordination, and strict security isolation.

Q2. During the commissioning phase of a multi-tenant office building, Tenant A (on VLAN 10) reports they cannot access the internet. You verify that the AP is broadcasting the SSID, the client connects successfully, and 802.1X authentication passes. However, the client device is assigning itself an APIPA address (169.254.x.x). What is the most likely configuration error in the infrastructure?

Suggerimento: Follow the path of the DHCP request from the AP to the DHCP server.

Visualizza risposta modello

The most likely issue is a misconfigured trunk port between the Access Point and the Access Switch, or between the Access Switch and the Core/Distribution switch. Because the client receives an APIPA address, the DHCP Discover broadcast is not reaching the DHCP server. If authentication passes, the RADIUS server is correctly assigning VLAN 10, but if VLAN 10 is not explicitly permitted on the 802.1Q trunk links along the path, the traffic is dropped at the switch port. The engineer must verify the 'switchport trunk allowed vlan' configuration on all uplinks.

Q3. A stadium ([Transport](/industries/transport) hub / event space) requires a multi-tenant network for operations staff, ticketing vendors, and public guest WiFi. To save time, the junior engineer suggests creating three SSIDs using WPA2-PSK, with a different password for each group. Why is this unacceptable for the ticketing vendors, and what must be implemented instead?

Suggerimento: Consider compliance requirements for processing payments.

Visualizza risposta modello

Using WPA2-PSK is unacceptable for ticketing vendors because they process payments, making them subject to PCI DSS (Payment Card Industry Data Security Standard) compliance. PSKs offer weak security, are easily shared, and do not provide individual user accountability. Furthermore, a shared PSK network does not inherently prevent devices from communicating with each other (client isolation).

Instead, the architecture must implement 802.1X with RADIUS authentication (preferably using WPA3-Enterprise) to provide individual, auditable access. The ticketing vendors must be placed on a dedicated, strictly isolated VLAN, with core firewall rules explicitly denying any routing between the ticketing VLAN and the guest or operations VLANs.