Ridurre la Latenza sulle Reti WiFi ad Alta Densità

Questa guida illustra come l'eliminazione di lookup DNS non necessari per i domini di tracciamento riduca drasticamente la latenza sulle reti WiFi ad alta densità. Fornisce indicazioni pratiche su architettura, implementazione e ROI per i responsabili IT che gestiscono ambienti con alta congestione.

Ascolta questa guida

Visualizza trascrizione del podcast

- Sintesi Esecutiva

- Approfondimento Tecnico

- L'Anatomia di una Tempesta di Query DNS

- Architettura per la Risoluzione all'Edge

- Guida all'Implementazione

- Fase 1: Audit della Baseline

- Fase 2: Distribuzione del Resolver Locale

- Fase 3: Gestione di DNS over HTTPS (DoH)

- Migliori Pratiche

- Risoluzione dei Problemi e Mitigazione del Rischio

- ROI e Impatto sul Business

- Podcast di briefing per esperti

Sintesi Esecutiva

Per i CTO e gli architetti di rete che gestiscono ambienti ad alta densità come strutture Ospitalità , stadi e proprietà Retail , la latenza è spesso erroneamente diagnosticata come un problema puramente RF o di backhaul. Tuttavia, una percentuale significativa della latenza percepita sulle moderne reti WiFi deriva dal livello DNS. Quando un utente si connette al tuo Guest WiFi , il caricamento di una singola pagina può attivare da 20 a 70 query DNS, principalmente per pixel di tracciamento di terze parti, reti pubblicitarie e beacon di telemetria. In un luogo affollato, questo crea una 'tempesta di query DNS' che intasa i resolver locali e occupa prezioso tempo di trasmissione.

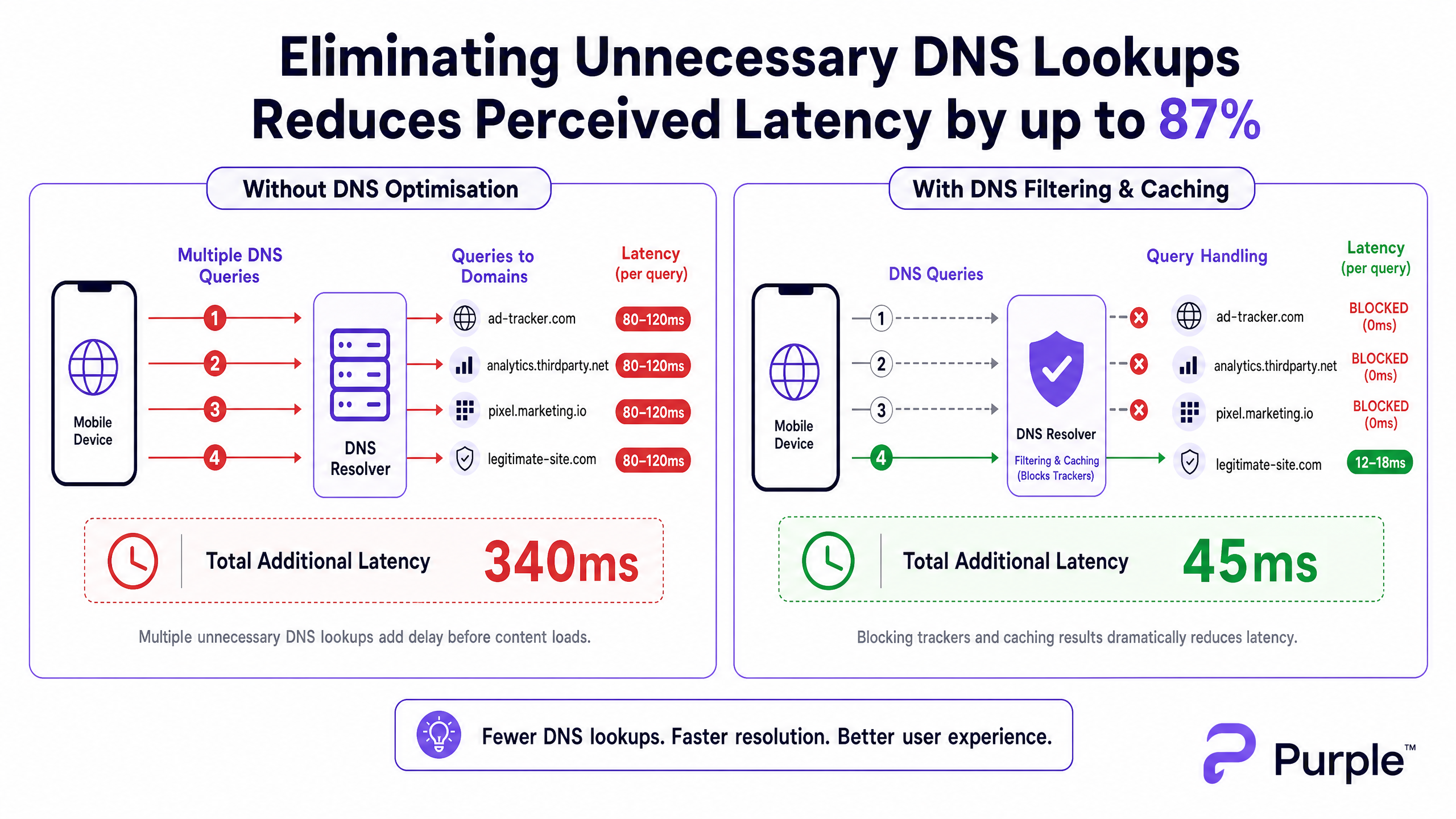

Implementando un caching DNS locale aggressivo e filtrando i domini di tracciamento all'edge, le strutture possono restituire un NXDOMAIN istantaneo per le richieste non necessarie. Questo approccio elimina il viaggio di andata e ritorno verso internet pubblico, riducendo la latenza percepita fino all'87%. Questa guida fornisce l'architettura tecnica e il framework di implementazione per distribuire un WiFi ottimizzato per DNS, migliorando l'esperienza utente, riducendo i ticket di supporto e garantendo una raccolta dati WiFi Analytics senza interruzioni.

Approfondimento Tecnico

L'Anatomia di una Tempesta di Query DNS

In una distribuzione ad alta densità che esegue 802.11ax (WiFi 6/6E), meccanismi di efficienza come OFDMA e BSS Colouring sono progettati per gestire l'interferenza co-canale e ottimizzare il tempo di trasmissione. Tuttavia, questi meccanismi presuppongono che il mezzo radio stia trasmettendo dati utente effettivi. Quando 3.000 ospiti in un hotel o 10.000 fan in uno stadio tentano di caricare pagine web contemporaneamente, l'enorme volume di query DNS per domini non essenziali (ad esempio, ad-tracker.com, analytics.thirdparty.net) introduce un overhead massiccio.

Ogni query DNS inviata a un resolver esterno (come il DNS predefinito di un ISP o 8.8.8.8 di Google) comporta un tempo di andata e ritorno di 80-150ms su una rete congestionata. Se una pagina richiede 15 lookup di domini di tracciamento prima di visualizzare il contenuto, l'utente sperimenta oltre un secondo di ritardo 'invisibile'. Questo non è un problema di throughput; è un collo di bottiglia transazionale.

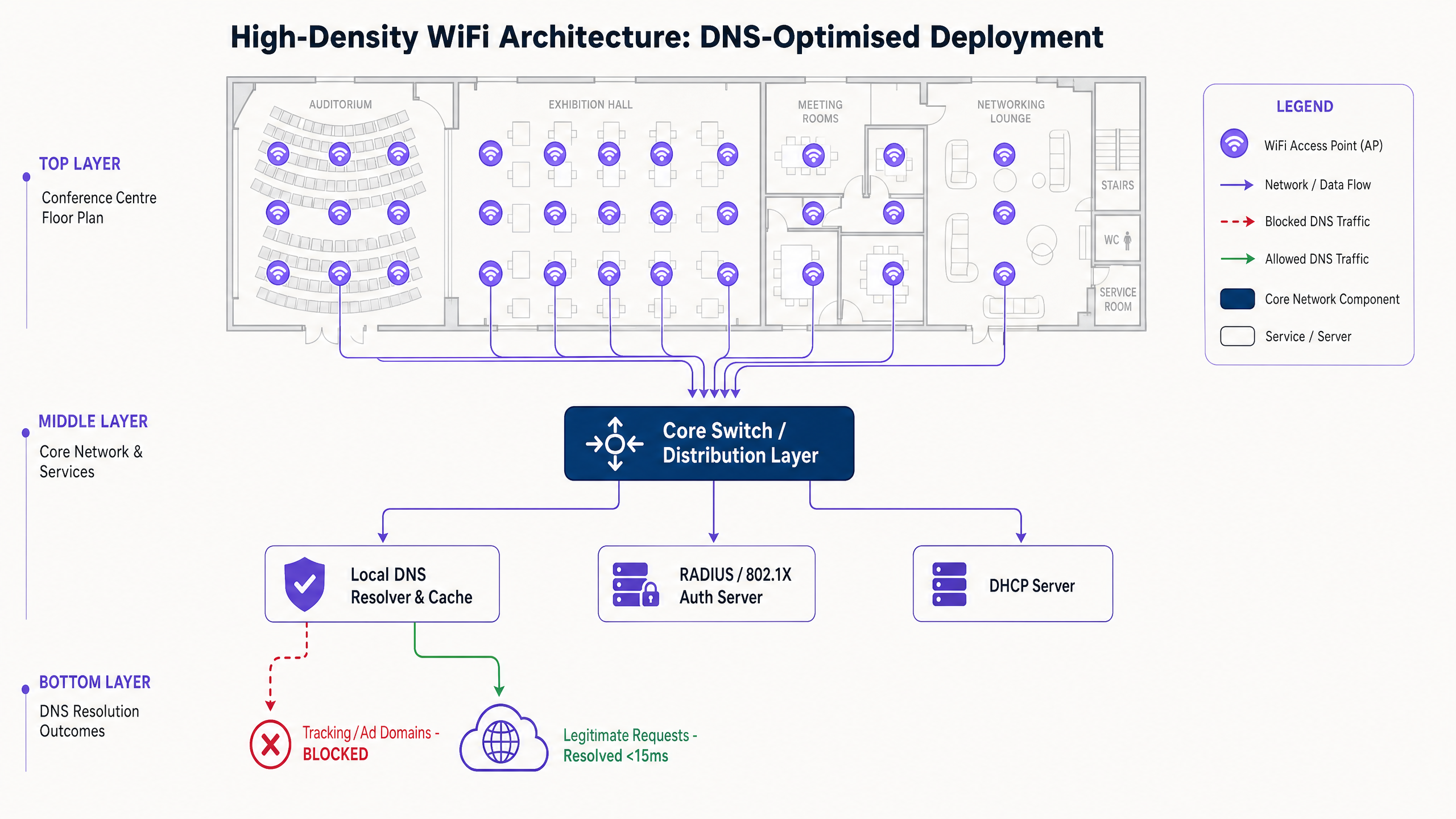

Architettura per la Risoluzione all'Edge

Per mitigare ciò, l'architettura deve spostare la risoluzione all'edge della rete. La distribuzione di un resolver DNS locale con una cache TTL aggressiva garantisce che i domini legittimi e frequentemente richiesti vengano risolti in meno di 5ms.

Fondamentalmente, questo resolver deve integrare una blocklist curata (ad esempio, modalità enterprise Pi-hole, Cisco Umbrella) per eliminare le query per i domini di tracciamento noti. Restituire un NXDOMAIN istantaneo libera l'opportunità di trasmissione (TXOP) sul mezzo wireless, consentendo ai dati di payload effettivi di fluire più velocemente.

Guida all'Implementazione

Fase 1: Audit della Baseline

Prima di modificare il percorso DNS, stabilire una baseline. Strumentare il resolver esistente o distribuire un tap passivo per acquisire i log delle query durante una finestra di utilizzo di picco. Identificare i 50 domini più interrogati; tipicamente, il 30-50% saranno servizi di tracciamento o telemetria.

Fase 2: Distribuzione del Resolver Locale

Distribuire un resolver on-premises o ospitato all'edge. Configurare zone autorevoli per risorse interne (split DNS) e applicare una blocklist conservativa. Evitare inizialmente liste aggressive per prevenire la rottura di applicazioni legittime.

Fase 3: Gestione di DNS over HTTPS (DoH)

I moderni sistemi operativi bypassano sempre più i resolver locali utilizzando DoH. Per mantenere il controllo, intercettare il traffico DoH al firewall bloccando TCP/UDP 443 in uscita verso i provider DoH noti, reindirizzandoli al tuo resolver DoH gestito. Per implicazioni più approfondite, consulta la nostra guida su DNS Over HTTPS (DoH): Implicazioni per il Filtraggio WiFi Pubblico .

Migliori Pratiche

- Iterative Blocklisting: Aggiornare le blocklist settimanalmente tramite feed automatizzati, ma mantenere un processo di whitelist a risposta rapida per i falsi positivi.

- Allineamento alla Conformità: Documentare il filtraggio DNS nei Termini di Servizio del tuo Captive Portal. Questo si allinea al GDPR riducendo attivamente la raccolta di dati di terze parti.

- Segmentazione VLAN: Testare le nuove blocklist su una VLAN di staging o su un sottoinsieme specifico di AP prima del rollout a livello di struttura.

Risoluzione dei Problemi e Mitigazione del Rischio

- Interruzione dell'Applicazione: La modalità di errore più comune è un'app legittima che non funziona perché una dipendenza è stata bloccata. Monitorare i tassi di picco di

NXDOMAIN; un aumento improvviso di solito indica un falso positivo. - Errori di Bypass DoH: Se la latenza rimane alta nonostante il filtraggio locale, controllare i log del firewall per DNS crittografati che bypassano le regole di intercettazione.

- Cache Poisoning: Assicurarsi che il resolver locale sia protetto contro gli attacchi di cache poisoning, in particolare nelle distribuzioni pubbliche Trasporto o Sanità .

ROI e Impatto sul Business

La riduzione della latenza tramite l'ottimizzazione DNS ha un impatto diretto sui profitti. Per un hotel, caricamenti più rapidi del Captive Portal e una navigazione reattiva correlano direttamente con punteggi TripAdvisor più alti. Per un ambiente retail, garantisce un'integrazione senza interruzioni con strumenti come le iniziative Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation o servizi basati sulla posizione come Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots .

Trattando il DNS come uno strato infrastrutturale critico piuttosto che come un ripensamento, le strutture possono estrarre le massime prestazioni dal loro hardware RF esistente investimenti.

Podcast di briefing per esperti

Ascolta il nostro consulente senior che analizza i meccanismi e le strategie di implementazione per l'ottimizzazione DNS in luoghi ad alta densità.

Definizioni chiave

DNS Query Storm

A massive, simultaneous spike in domain name resolution requests, typically occurring when hundreds of devices connect and load tracking-heavy web pages simultaneously.

Common in stadiums and hotels during peak ingress times, causing perceived network failure even when bandwidth is available.

NXDOMAIN

A DNS response code indicating that the requested domain name does not exist.

Used strategically in DNS filtering to instantly terminate requests for known tracking domains, saving latency and airtime.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data between the DoH client and the DoH-based DNS resolver.

While good for consumer privacy, DoH can bypass corporate network controls and filtering, requiring specific firewall interception strategies.

TTL Cache (Time to Live)

A mechanism where a local DNS resolver stores the IP address of a recently resolved domain for a specified period, serving subsequent requests instantly without querying the authoritative server.

Crucial for reducing latency for legitimate, highly trafficked domains (e.g., google.com, netflix.com) in a venue.

Airtime Overhead

The proportion of wireless transmission capacity consumed by management frames, control frames, and transactional protocols (like DNS) rather than actual user payload data.

Reducing unnecessary DNS queries directly reduces airtime overhead, improving the efficiency of the entire AP cluster.

Split DNS

An implementation where different DNS responses are provided depending on the source IP address of the request, often used to resolve internal hostnames differently from external ones.

Necessary when a venue hosts local services (like a captive portal or local media server) that should not be resolved via the public internet.

BSS Colouring

A spatial reuse technique in 802.11ax (WiFi 6) that assigns a 'colour' (a number) to each Basic Service Set, allowing APs on the same channel to differentiate between their own traffic and overlapping network traffic.

A key RF optimisation feature that works best when the network isn't bogged down by unnecessary transactional overhead like excessive DNS lookups.

Passive DNS Tap

A method of monitoring DNS traffic by copying packets from a switch port (SPAN port) without interfering with the actual flow of traffic.

Used during the initial audit phase to understand query volume and identify the top tracking domains before implementing filtering.

Esempi pratici

A 500-room resort hotel experiences severe 'slow WiFi' complaints during the 4:00 PM to 6:00 PM check-in window, despite having upgraded to WiFi 6 access points last year. Backhaul utilisation is only at 40%.

- Deploy a local caching DNS resolver (e.g., Unbound) on the guest VLAN. 2. Implement a conservative tracking domain blocklist. 3. Configure the DHCP server to assign the local resolver's IP to all guest clients. 4. Implement firewall rules blocking outbound port 53 to force all DNS traffic through the local resolver.

A large conference centre needs to implement DNS filtering to improve latency but is concerned about modern smartphones bypassing the local resolver using DNS over HTTPS (DoH).

- Identify the IP ranges of major public DoH providers (Cloudflare, Google, Quad9). 2. Create firewall rules blocking outbound TCP port 443 to these specific IP ranges. 3. Deploy a local DoH-capable resolver. 4. Use network policy (e.g., DHCP Option 6) to direct clients to the managed DoH resolver.

Domande di esercitazione

Q1. You are managing a stadium WiFi network. During halftime, users report slow loading times. Dashboard metrics show AP CPU utilisation is low, and backhaul bandwidth is at 30% capacity. What is the most likely cause, and what is the immediate mitigation?

Suggerimento: Consider the transactional volume that occurs when 15,000 people open their phones simultaneously.

Visualizza risposta modello

The most likely cause is a DNS query storm overwhelming the local resolver or upstream ISP resolver. The immediate mitigation is to verify the local resolver's cache hit rate and ensure that a blocklist for high-volume tracking domains is active, instantly returning NXDOMAIN to reduce the query load.

Q2. A retail chain implements local DNS filtering to block tracking domains. A week later, the marketing team complains that their new in-store analytics app is failing to load on the guest WiFi. How do you resolve this while maintaining latency benefits?

Suggerimento: Filtering is not a set-and-forget configuration.

Visualizza risposta modello

Review the DNS query logs for the specific devices or timeframes when the app failed. Identify the blocked domain that the app depends on (a false positive). Add this specific domain to the resolver's whitelist, ensuring the app functions while the rest of the tracking domains remain blocked.

Q3. You deploy a local DNS resolver with aggressive caching and filtering in a public sector building. However, packet captures show a significant volume of DNS traffic still leaving the network on port 443. What is happening, and how do you enforce local policy?

Suggerimento: Modern browsers use encrypted protocols to bypass standard port 53 DNS.

Visualizza risposta modello

Devices are using DNS over HTTPS (DoH) to bypass the local resolver. To enforce policy, you must configure the firewall to block outbound TCP/UDP port 443 traffic destined for known public DoH provider IP ranges (e.g., Cloudflare, Google), forcing devices to fall back to the DHCP-provided local resolver.