WPA3: La prossima generazione di sicurezza WiFi spiegata

Questa guida tecnica di riferimento completa spiega i cambiamenti architetturali introdotti da WPA3, inclusi SAE, OWE e Forward Secrecy. Fornisce strategie di implementazione attuabili per i responsabili IT e gli architetti di rete per aggiornare in modo sicuro le reti aziendali e dei luoghi pubblici.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico

- Autenticazione Simultanea degli Eguali (SAE)

- Segretezza in Avanti

- Crittografia Wireless Opportunistica (OWE)

- WPA3-Enterprise e Sicurezza a 192 bit

- Guida all'Implementazione

- Fase 1: Valutazione e Audit

- Fase 2: Transizione WPA3Implementazione della modalità

- Fase 3: Segmentazione e applicazione

- Integrazione con i Captive Portal

- Migliori Pratiche

- Risoluzione dei problemi e mitigazione del rischio

- Modalità di guasto comuni

- ROI e impatto aziendale

- Ascolta il briefing tecnico

Riepilogo Esecutivo

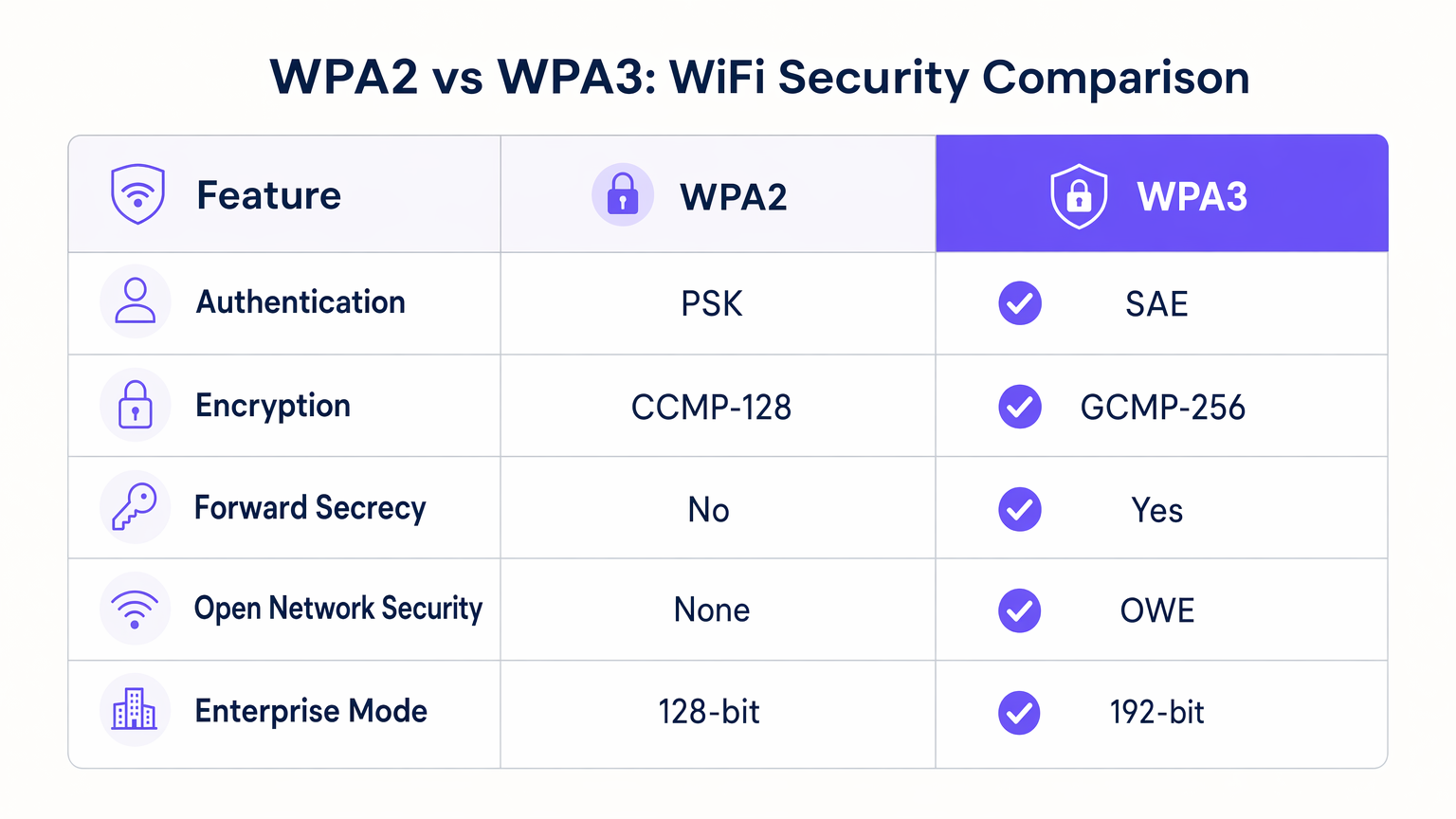

Per i responsabili IT, gli architetti di rete e i direttori delle operazioni delle sedi, la transizione a WPA3 rappresenta il più significativo cambiamento nell'architettura di sicurezza wireless degli ultimi due decenni. Sebbene WPA2 sia stato lo standard di settore dal 2004, la sua dipendenza dalle Pre-Shared Keys (PSK) e la vulnerabilità agli attacchi di dizionario offline lo rendono sempre più inadatto agli ambienti aziendali moderni. WPA3 affronta queste carenze architetturali fondamentali introducendo al contempo nuove capacità critiche per i luoghi pubblici.

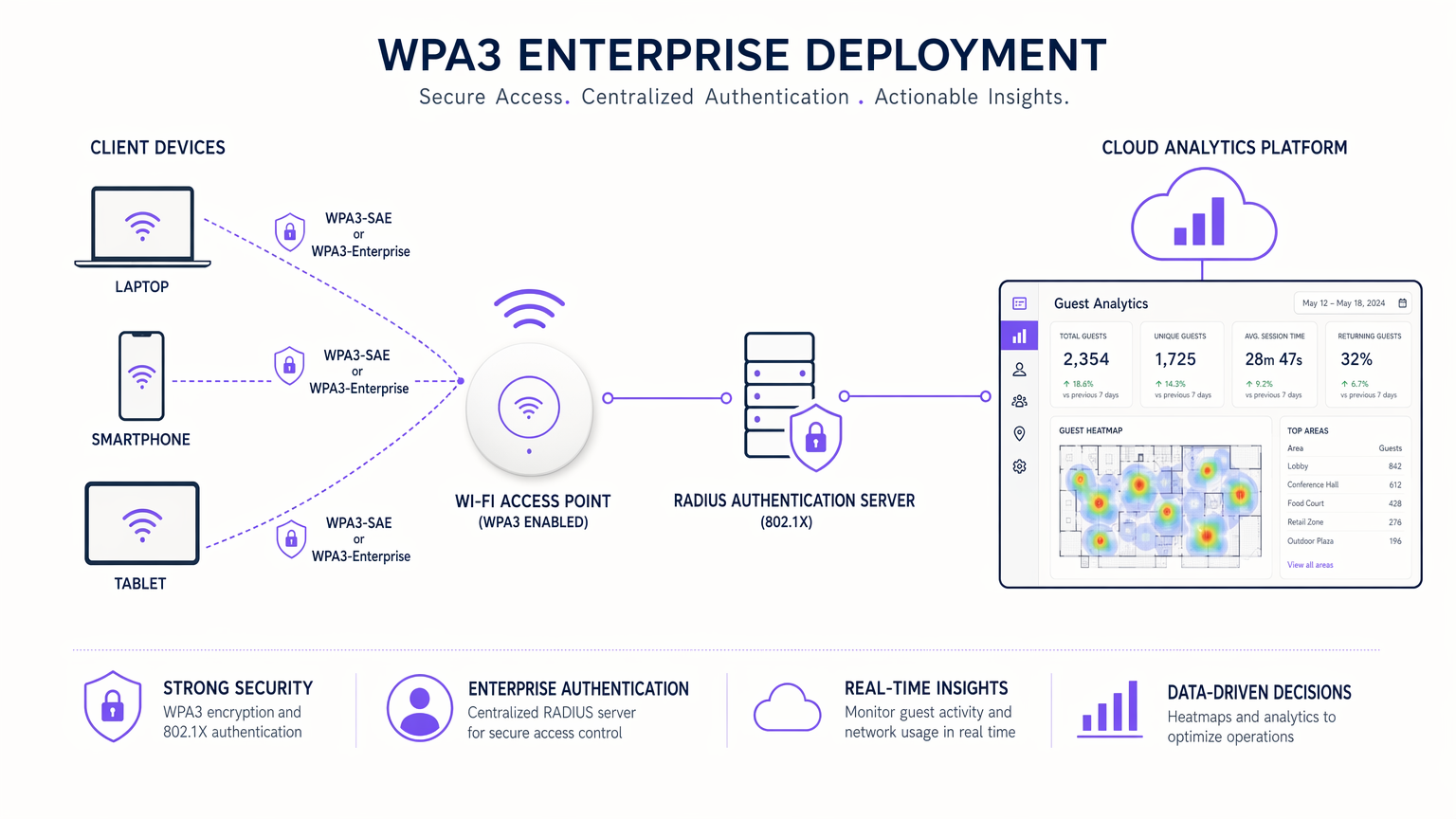

Questa guida tecnica di riferimento fornisce indicazioni attuabili sull'implementazione di WPA3 nelle reti del settore alberghiero, della vendita al dettaglio e del settore pubblico. Copre i quattro pilastri fondamentali del nuovo standard: Simultaneous Authentication of Equals (SAE) per un'autenticazione robusta basata su password, Opportunistic Wireless Encryption (OWE) per la protezione delle reti aperte, Forward Secrecy per proteggere il traffico storico e una suite di sicurezza a 192 bit per implementazioni aziendali altamente regolamentate.

Comprendendo questi meccanismi, gli operatori di rete possono pianificare una strategia di migrazione a fasi che migliora la postura di sicurezza senza interrompere i dispositivi client legacy o l'esperienza utente. Fondamentalmente, questa guida collega queste capacità tecniche a risultati aziendali tangibili, dimostrando come una robusta sicurezza wireless si integri con le piattaforme Guest WiFi e WiFi Analytics per offrire esperienze ospiti sicure, conformi e ricche di dati.

Approfondimento Tecnico

La transizione da WPA2 a WPA3 non è semplicemente un aggiornamento crittografico incrementale; è una riprogettazione fondamentale dei processi di handshake di autenticazione e negoziazione della crittografia. Comprendere i meccanismi di questi cambiamenti è essenziale per gli architetti che progettano reti wireless di prossima generazione.

Autenticazione Simultanea degli Eguali (SAE)

La vulnerabilità più significativa in WPA2-Personal è l'handshake a quattro vie utilizzato per stabilire una connessione sicura tramite una Pre-Shared Key (PSK). Se un attaccante cattura questo handshake, può portare i dati offline ed eseguire attacchi di dizionario a forza bruta contro di essi indefinitamente fino al recupero della password.

WPA3 sostituisce il meccanismo PSK con Simultaneous Authentication of Equals (SAE), una variante del protocollo di scambio chiavi Dragonfly. SAE utilizza uno scambio in stile Diffie-Hellman in cui sia il client che l'access point dimostrano la conoscenza della password senza mai trasmetterla via etere, nemmeno in formato hash. Questa prova a conoscenza zero elimina completamente il vettore per gli attacchi di dizionario offline. Anche se un attaccante cattura ogni pacchetto dello scambio SAE, non può derivare la chiave di sessione o la password originale dai dati catturati.

Segretezza in Avanti

Un vantaggio operativo critico di SAE è l'introduzione della Segretezza in Avanti. Con WPA2, se un attaccante registra il traffico crittografato oggi e riesce a ottenere la password di rete domani (ad esempio, tramite un attacco di ingegneria sociale o un dispositivo di un dipendente compromesso), può decrittografare retroattivamente tutto il traffico precedentemente registrato.

SAE di WPA3 genera una chiave di crittografia effimera unica per ogni sessione. Poiché le chiavi di sessione non sono derivate matematicamente dalla password principale in modo reversibile, la compromissione della password di rete non compromette il traffico passato. Per le sedi Hospitality che gestiscono informazioni sensibili sugli ospiti, questo fornisce un significativo livello di mitigazione del rischio contro l'intercettazione passiva a lungo termine.

Crittografia Wireless Opportunistica (OWE)

Per i luoghi pubblici, Opportunistic Wireless Encryption (OWE) — commercializzato dalla Wi-Fi Alliance come Wi-Fi Certified Enhanced Open — è la funzionalità più trasformativa di WPA3. Storicamente, le reti aperte (quelle senza password) trasmettono i dati in chiaro, lasciando gli utenti vulnerabili allo sniffing dei pacchetti e al dirottamento della sessione.

OWE negozia automaticamente una connessione crittografata tra il dispositivo client e l'access point senza richiedere autenticazione utente o password. L'esperienza utente rimane identica a quella di una rete aperta tradizionale — l'utente seleziona semplicemente l'SSID e si connette — ma i frame 802.11 sottostanti sono crittografati. Questo è particolarmente rilevante per gli ambienti Retail dove è richiesto un onboarding senza attriti, ma la privacy dei dati (e la conformità GDPR) deve essere mantenuta.

WPA3-Enterprise e Sicurezza a 192 bit

Per gli ambienti altamente regolamentati, WPA3-Enterprise introduce una modalità di sicurezza minima opzionale a 192 bit allineata con la suite Commercial National Security Algorithm (CNSA). Questa modalità impone l'uso di GCMP-256 (Galois/Counter Mode Protocol) per la crittografia e HMAC-SHA-384 per il controllo dell'integrità, fornendo una protezione robusta per le reti finanziarie, governative e Healthcare .

Guida all'Implementazione

L'implementazione di WPA3 in un'infrastruttura aziendale richiede un approccio a fasi per accogliere i dispositivi legacy massimizzando al contempo la sicurezza per i client compatibili.

Fase 1: Valutazione e Audit

Inizia verificando le versioni del firmware dei tuoi access point e controller LAN wireless esistenti. La maggior parte dell'hardware di livello enterprise prodotto dopo il 2018 supporta WPA3 tramite aggiornamenti firmware. Contemporaneamente, profila il tuo parco dispositivi client utilizzando la tua piattaforma di gestione della rete o la dashboard WiFi Analytics per determinare la percentuale di dispositivi compatibili con WPA3.

Fase 2: Transizione WPA3Implementazione della modalità

Per supportare un ambiente misto, implementare la modalità di transizione WPA3. Ciò consente a un singolo SSID di accettare connessioni WPA2 (PSK) e WPA3 (SAE).

- Configurare l'SSID: Abilitare la modalità di transizione WPA3 sull'SSID di destinazione.

- Monitorare le connessioni: Utilizzare l'analisi per monitorare il rapporto tra connessioni WPA2 e WPA3 nel tempo.

- Identificare i dispositivi legacy: Isolare i dispositivi che non riescono a connettersi o che tornano costantemente a WPA2 (ad esempio, dispositivi IoT più vecchi o terminali POS legacy).

Nota: la modalità di transizione WPA3 è suscettibile ad attacchi di downgrade in cui un avversario attivo costringe un client compatibile con WPA3 a connettersi utilizzando WPA2. Pertanto, dovrebbe essere considerata una fase di migrazione temporanea, non un'architettura permanente.

Fase 3: Segmentazione e applicazione

Una volta che il volume di dispositivi legacy scende al di sotto di una soglia accettabile, passare all'applicazione completa di WPA3.

- Isolare l'IoT legacy: Spostare i dispositivi non conformi (smart TV, sistemi di gestione degli edifici più vecchi) su un SSID WPA2 dedicato e nascosto su una VLAN isolata.

- Applicare solo WPA3: Disabilitare WPA2 sugli SSID principali per ospiti e aziendali, garantendo che tutti i dispositivi compatibili beneficino di SAE e Forward Secrecy.

Integrazione con i Captive Portal

Quando si implementa OWE per le reti pubbliche, assicurarsi che la soluzione di captive portal sia compatibile. Piattaforme come Purple fungono da provider di identità e meccanismo di consenso al di sopra del livello di trasporto OWE crittografato. L'access point gestisce la crittografia OWE, mentre il captive portal gestisce il percorso dell'utente, l'accettazione dei termini di servizio e l'acquisizione dei dati.

Migliori Pratiche

- Manutenzione del Firmware: Assicurarsi che tutti gli access point eseguano il firmware più recente per mitigare le vulnerabilità iniziali di WPA3, come il flooding dei frame di conferma SAE.

- Segmentazione VLAN: Indipendentemente dalla versione WPA, mantenere una rigorosa segmentazione VLAN tra il traffico degli ospiti, i dati aziendali e i dispositivi IoT. Questo è fondamentale per la conformità PCI DSS.

- Evitare la modalità mista sugli SSID ad alta sicurezza: Per le reti aziendali critiche, bypassare completamente la modalità di transizione e implementare un SSID WPA3-Enterprise dedicato per prevenire attacchi di downgrade.

- Formare l'Helpdesk: Assicurarsi che il supporto IT di prima linea comprenda la differenza tra WPA2 e WPA3, in particolare per quanto riguarda la compatibilità dei dispositivi legacy e il comportamento OWE.

Per una prospettiva più ampia sull'ottimizzazione dell'architettura di rete, considerare la lettura di I principali vantaggi dell'SD WAN per le aziende moderne .

Risoluzione dei problemi e mitigazione del rischio

Modalità di guasto comuni

- Problemi di connettività dei client legacy: Alcuni dispositivi client più vecchi (in particolare dispositivi Android legacy e sensori IoT economici) potrebbero non riuscire a connettersi a un SSID che trasmette la modalità di transizione WPA3, anche se supportano solo WPA2.

- Mitigazione: Mantenere un SSID dedicato solo WPA2 per questi dispositivi specifici fino a quando non potranno essere dismessi.

- Errori di reindirizzamento del Captive Portal: In alcune prime implementazioni OWE, i client potrebbero avere difficoltà con il reindirizzamento del captive portal.

- Mitigazione: Testare accuratamente con un mix di dispositivi iOS, Android e Windows. Assicurarsi che la piattaforma WiFi per ospiti sia esplicitamente convalidata per gli ambienti OWE.

- Overhead dell'handshake SAE: In ambienti a densità estremamente elevata (ad esempio, stadi), l'overhead computazionale dell'handshake SAE può influire marginalmente sull'utilizzo della CPU dell'AP.

- Mitigazione: Monitorare le prestazioni dell'AP durante il carico di punta e regolare le soglie di bilanciamento del carico dei client, se necessario.

ROI e impatto aziendale

L'aggiornamento a WPA3 non è tipicamente un progetto che genera entrate, ma è un'iniziativa critica di mitigazione del rischio e abilitazione alla conformità.

- Riduzione del rischio: L'eliminazione degli attacchi a dizionario offline e l'implementazione della Forward Secrecy riducono drasticamente il potenziale raggio d'azione di una compromissione della rete wireless, proteggendo la reputazione del marchio ed evitando multe normative.

- Abilitazione alla conformità: La modalità WPA3-Enterprise a 192 bit e OWE supportano direttamente la conformità con framework rigorosi come PCI DSS e GDPR garantendo la riservatezza dei dati in transito.

- A prova di futuro: La Wi-Fi Alliance richiede WPA3 per tutte le certificazioni Wi-Fi 6 (802.11ax) e Wi-Fi 6E. La migrazione ora garantisce che la tua infrastruttura sia pronta a supportare la prossima generazione di standard wireless ad alte prestazioni.

Abbinando una robusta sicurezza WPA3 a una piattaforma Guest WiFi completa, le sedi possono offrire un'esperienza di connettività sicura e senza attriti che costruisce la fiducia dei clienti, acquisendo al contempo i dati di prima parte necessari per promuovere la fedeltà e l'engagement. Per un confronto dettagliato degli standard legacy, consulta la nostra guida: WPA, WPA2 e WPA3: qual è la differenza e quale dovresti usare? .

Ascolta il briefing tecnico

Per un approfondimento sulle implicazioni operative di WPA3, ascolta il nostro podcast tecnico di 10 minuti:

Termini chiave e definizioni

WPA3 (Wi-Fi Protected Access 3)

The latest generation of Wi-Fi security certified by the Wi-Fi Alliance, introducing significant cryptographic upgrades over WPA2.

When IT teams are refreshing network hardware or updating security policies to meet modern compliance standards.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3-Personal that replaces the Pre-Shared Key (PSK) method, providing resistance against offline dictionary attacks.

When configuring the authentication method for new SSIDs, ensuring robust protection against brute-force password guessing.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption for open Wi-Fi networks without requiring user authentication.

When deploying public guest WiFi in retail or hospitality environments where frictionless access must be balanced with user privacy.

Forward Secrecy

A cryptographic feature ensuring that session keys are not compromised even if the long-term master password is later discovered.

When evaluating the risk of long-term passive eavesdropping and data interception in enterprise environments.

WPA3 Transition Mode

A configuration allowing a single SSID to support both WPA2 and WPA3 clients simultaneously.

When planning a phased migration to WPA3 in an environment with a mix of modern and legacy client devices.

Downgrade Attack

A security exploit where an attacker forces a system to abandon a high-security mode of operation (like WPA3) in favor of an older, more vulnerable standard (like WPA2).

When assessing the risks of running WPA3 Transition Mode for extended periods.

CNSA (Commercial National Security Algorithm)

A suite of cryptographic algorithms promulgated by the NSA for protecting classified information, supported by WPA3-Enterprise 192-bit mode.

When designing networks for highly regulated sectors such as government, defense, or healthcare.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks to isolate traffic and improve security.

When isolating vulnerable legacy IoT devices from the primary corporate or guest networks during a WPA3 migration.

Casi di studio

A 200-room hotel needs to upgrade its guest WiFi to WPA3 but has a significant number of legacy smart TVs in the guest rooms that only support WPA2. How should the network architect proceed?

The architect should implement a split-SSID strategy. First, create a dedicated, hidden SSID configured strictly for WPA2-Personal and assign it to an isolated VLAN with no access to the corporate network or other guest devices. Connect all legacy smart TVs to this SSID. Second, configure the primary, public-facing guest SSID to use WPA3 Transition Mode (or pure WPA3 if all guest devices are modern) and route this traffic through the Purple captive portal for authentication and analytics.

A large retail chain wants to implement frictionless WiFi for shoppers without requiring a password, but the CISO is concerned about GDPR compliance and plaintext data transmission over open networks. What is the recommended architecture?

The deployment should utilize WPA3 Opportunistic Wireless Encryption (OWE), also known as Wi-Fi Certified Enhanced Open. The access points will broadcast an open SSID, allowing shoppers to connect without a password. However, OWE will automatically negotiate unique, encrypted sessions for every client. Once connected, the traffic is routed through the Purple Guest WiFi platform to present a captive portal where users accept the terms of service and provide consent for data processing.

Analisi degli scenari

Q1. Your university campus is deploying a new wireless network for students. You want to ensure maximum security for student laptops while still allowing older gaming consoles to connect. Which deployment strategy should you choose?

💡 Suggerimento:Consider the limitations of WPA3 Transition Mode and the benefits of network segmentation.

Mostra l'approccio consigliato

Deploy two separate SSIDs. The primary student network should use WPA3-Enterprise (or WPA3-Personal) to ensure maximum security and Forward Secrecy for modern laptops and smartphones. A secondary, hidden SSID should be configured with WPA2-Personal on an isolated VLAN specifically for legacy gaming consoles. This prevents downgrade attacks on the primary network while maintaining compatibility.

Q2. A stadium IT director notices that during large events, the access points serving the main concourse are showing unusually high CPU utilization since enabling WPA3 Transition Mode. What is the likely cause?

💡 Suggerimento:Think about the cryptographic processes involved in client authentication.

Mostra l'approccio consigliato

The high CPU utilization is likely caused by the computational overhead of processing Simultaneous Authentication of Equals (SAE) handshakes in a high-density environment, combined with the mixed-mode processing of WPA2 connections. The IT director should monitor the AP performance and consider adjusting client load-balancing or upgrading AP hardware if the utilization impacts throughput.

Q3. You are configuring a public WiFi network at a busy airport. The legal department requires that user traffic be protected from passive sniffing, but the marketing department insists that users should not have to enter a password to connect. How do you satisfy both requirements?

💡 Suggerimento:Look for a WPA3 feature specifically designed for open networks.

Mostra l'approccio consigliato

Implement Opportunistic Wireless Encryption (OWE). This allows users to connect to the network without entering a password, satisfying the marketing department's requirement for frictionless access. Simultaneously, OWE automatically encrypts the data transmitted between the client and the access point, satisfying the legal department's requirement for protection against passive packet sniffing.